Integración de Microsoft Defender para punto de conexión con dispositivos Intune e incorporados

Use la información y los procedimientos de este artículo para conectar Microsoft Defender para punto de conexión con Intune y, a continuación, incorporar y configurar dispositivos para Defender para punto de conexión. La información de este artículo incluye los siguientes pasos generales:

- Establecer una conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión. Esta conexión permite que Intune interactúe con Microsoft Defender en los dispositivos, incluida la instalación (incorporación) y la configuración del cliente de Defender para punto de conexión, y la integración de las puntuaciones de riesgo de máquina de los dispositivos compatibles que administra con Intune. Consulte los requisitos previos para usar Microsoft Defender para punto de conexión con Intune.

- Incorporación de dispositivos a Defender para punto de conexión. Los dispositivos se incorporan para configurarlos y que se comuniquen con Microsoft Defender para punto de conexión y para proporcionar datos que ayuden a evaluar su nivel de riesgo. Cada plataforma tiene requisitos independientes para incorporarse a Defender.

- Use Intune directivas de cumplimiento de dispositivos para establecer el nivel de riesgo que desea permitir. Microsoft Defender para punto de conexión informes sobre el nivel de riesgo de los dispositivos. Los dispositivos que superan el nivel de riesgo permitido se identifican como no conformes.

- Use la directiva de acceso condicional para impedir que los usuarios accedan a los recursos corporativos mientras usan un dispositivo que se identifica como no conforme.

- Usedirectivas de protección de aplicaciones para Android e iOS/iPadOS para establecer los niveles de riesgo del dispositivo. Protección de aplicaciones directivas funcionan con dispositivos inscritos y no inscritos.

Además de administrar la configuración de Microsoft Defender para punto de conexión en dispositivos que se inscriben con Intune, puede administrar las configuraciones de seguridad de Defender para punto de conexión en dispositivos que no están inscritos con Intune. Este escenario se denomina Administración de seguridad para Microsoft Defender para punto de conexión y requiere que el botón de alternancia de la opción Permitir que Microsoft Defender para punto de conexión aplique configuraciones de seguridad de punto de conexión esté Activado. Para obtener más información, vea Microsoft Defender para punto de conexión Security Configuration Management.

Importante

La administración del administrador de dispositivos Android está en desuso y ya no está disponible para los dispositivos con acceso a Google Mobile Services (GMS). Si actualmente usa la administración del administrador de dispositivos, se recomienda cambiar a otra opción de administración de Android. La documentación de soporte técnico y ayuda sigue estando disponible para algunos dispositivos sin GMS, con Android 15 y versiones anteriores. Para obtener más información, consulte Finalización de la compatibilidad con el administrador de dispositivos Android en dispositivos GMS.

Conexión de Microsoft Defender para punto de conexión a Intune

Antes de que Intune y Defender para punto de conexión puedan funcionar juntos, debe configurar la conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión. Se trata de una acción única por inquilino. El programa de instalación requiere acceso administrativo tanto al Centro de seguridad de Microsoft Defender como al centro de administración de Microsoft Intune.

Habilitación de la integración Intune y Microsoft Defender para punto de conexión

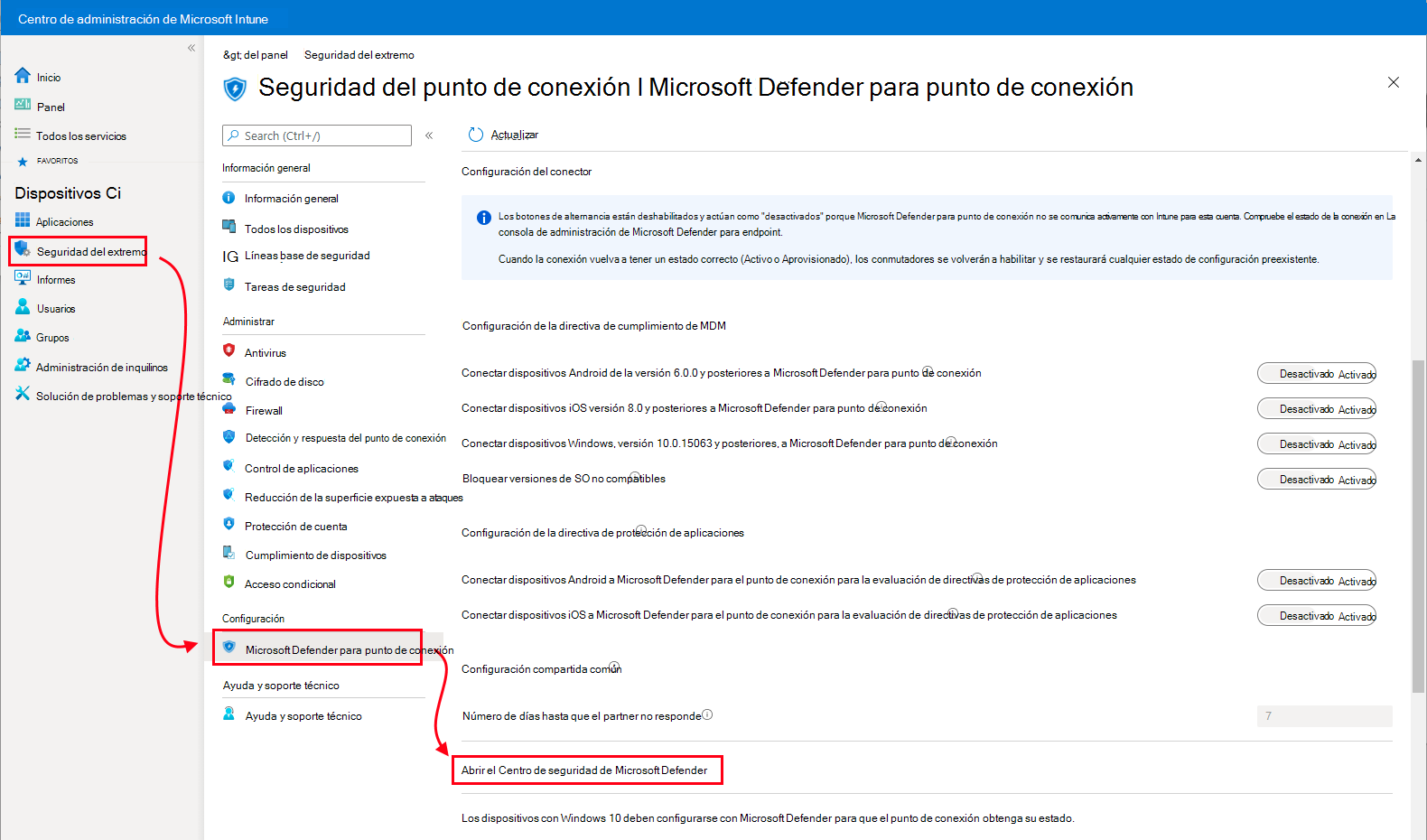

Abra el portal de Microsoft Defender para punto de conexión en security.microsoft.com. El centro de administración de Intune también incluye un vínculo al portal de Defender para punto de conexión.

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Seguridad> del punto de conexión Microsoft Defender para punto de conexión y revise el estado de conexión en la parte superior de la página. Si está habilitado, Defender y Intune ya están conectados y puede ir al paso 2.

Si el estado no está disponible, continúe aquí.

Desplácese hacia abajo hasta la parte inferior de la página Microsoft Defender para punto de conexión y seleccione el vínculo Abrir el Centro de seguridad de Microsoft Defender para abrir el Microsoft Defender del portal y continuar con el siguiente. paso numerado.

Sugerencia

Si la conexión ya está activa, el vínculo para abrir el portal de Defender lee: Abra el Microsoft Defender para punto de conexión consola de administración.

-

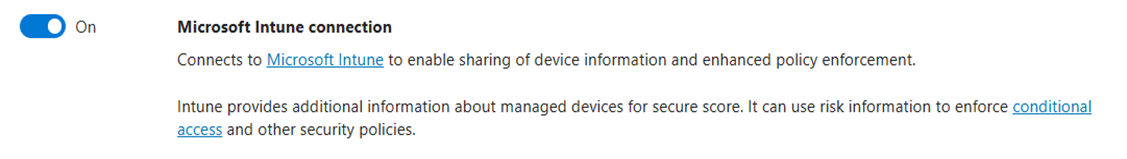

Use el panel izquierdo para desplazarse hacia abajo y seleccione Configuración>Puntos de conexiónCaracterísticas avanzadas>.

En el panel características avanzadas, desplácese hacia abajo para buscar la entrada de Microsoft Intune conexión y establezca el botón de alternancia en Activado.

Seleccione Guardar preferencias para completar la conexión entre Intune y Defender para punto de conexión.

Nota:

Una vez establecidas la conexión, se espera que los servicios se sincronicen entre sí al menos una vez cada 24 horas. El número de días sin sincronizar hasta que se considere que la conexión no responde se puede configurar en el Centro de administración de Microsoft Intune. Seleccione Seguridad de los puntos de conexión>Microsoft Defender para punto de conexión>Número de días que debe transcurrir para considerar que el asociado no responde

Vuelva a Microsoft Defender para punto de conexión página del centro de administración de Microsoft Intune donde configure aspectos de la integración de Defender para punto de conexión. El estado De conexión ahora debería mostrar Habilitado.

En esta página, revise cada categoría y las configuraciones disponibles para la compatibilidad con la plataforma y las opciones específicas de plataformas que planea usar, y establezca esos alternancias en Activado. Puede volver más adelante para habilitar o deshabilitar cualquiera de estas opciones.

Para configurar las siguientes integraciones de Microsoft Defender para punto de conexión, se debe asignar a la cuenta un rol de control de acceso basado en rol (RBAC) Intune que incluya Lectura y modificación para el permiso Mobile Threat Defense en Intune. El rol de administrador integrado de Endpoint Security Manager para Intune tiene estos permisos incluidos.

Evaluación de directivas de cumplimiento : para usar Defender para punto de conexión con directivas de cumplimiento, configure lo siguiente en Evaluación de directivas de cumplimiento para las plataformas compatibles:

- Establezca Conectar dispositivos Android a Microsoft Defender para punto de conexión en Activado

- Establezca Conectar dispositivos iOS/iPadOS en Microsoft Defender para punto de conexión en Activado

- Establezca Conectar dispositivos Windows a Microsoft Defender para punto de conexión en Activado.

Cuando estas opciones de configuración están en modo Activado, los dispositivos aplicables que se administran con Intune, y los que inscriba en el futuro, se conectan a Microsoft Defender para punto de conexión con fines de cumplimiento.

En el caso de los dispositivos iOS, Defender para punto de conexión también admite la siguiente configuración que ayuda a proporcionar la evaluación de vulnerabilidades de las aplicaciones en Microsoft Defender para punto de conexión para iOS. Para obtener más información sobre el uso de los dos valores siguientes, consulte Configurar la evaluación de vulnerabilidades de las aplicaciones.

Habilitar sincronización de aplicaciones para dispositivos iOS: establezca en Activado para permitir que Defender para punto de conexión solicite metadatos de las aplicaciones iOS de Intune para usarlos con fines de análisis de amenazas. El dispositivo iOS debe estar inscrito en MDM y proporcionar datos actualizados de la aplicación durante la protección del dispositivo.

Enviar datos de inventario de aplicaciones completos en dispositivos iOS/iPadOS de propiedad personal: esta configuración controla los datos de inventario de aplicaciones que Intune comparte con Defender para punto de conexión cuando Defender for Endpoint sincroniza los datos de la aplicación y solicita la lista de inventario de aplicaciones.

Cuando se establece en Activado, Defender para punto de conexión puede solicitar una lista de aplicaciones de Intune para dispositivos iOS/iPadOS de propiedad personal. Esta lista incluye aplicaciones no administradas y aplicaciones que se implementaron a través de Intune.

Cuando se establece en Desactivado, no se proporcionan datos sobre aplicaciones no administradas. Intune comparte datos para las aplicaciones que se implementaron a través de Intune.

Para obtener más información, consulte Opciones de alternancia de defensa contra amenazas móviles.

Protección de aplicaciones evaluación de directivas: configure los siguientes alternancias para usar Defender para punto de conexión con Intune directivas de protección de aplicaciones para Android e iOS/iPadOS, configure lo siguiente en Protección de aplicaciones evaluación de directivas para las plataformas que use:

- Establezca Conectar dispositivos Android a Microsoft Defender para punto de conexión en Activado.

- Establezca Conectar dispositivos iOS/iPadOS para Microsoft Defender para punto de conexión en Activado.

Para obtener más información, consulte Opciones de alternancia de defensa contra amenazas móviles.

Seleccione Guardar.

Sugerencia

A partir de la versión de servicio de Intune de agosto de 2023 (2308), las directivas clásicas de acceso condicional (CA) ya no se crean para el conector de Microsoft Defender para punto de conexión. Si el inquilino tiene una directiva de CA clásica que se creó anteriormente para la integración con Microsoft Defender para punto de conexión, se puede eliminar. Para ver las directivas de acceso condicional clásicas, en Azure, vaya a Microsoft Entra ID> Directivasclásicasde acceso> condicional.

Incorporar dispositivos

Después de establecer la conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión, use Intune para incorporar los dispositivos administrados a Microsoft Defender para punto de conexión. La incorporación implica la inscripción de dispositivos en el servicio Defender para punto de conexión para asegurarse de que están protegidos y supervisados en busca de amenazas de seguridad y permite la recopilación de datos sobre los niveles de riesgo del dispositivo.

Al incorporar dispositivos, asegúrese de usar la versión más reciente de Microsoft Defender para punto de conexión para cada plataforma.

El proceso para incorporar dispositivos a Defender para punto de conexión varía según la plataforma.

incorporar dispositivos Windows

Con una conexión entre Intune y Defender establecida, Intune recibe automáticamente un paquete de configuración de incorporación de Defender que puede usar Intune para incorporar dispositivos Windows. Este paquete lo usa Intune directiva de EDR para configurar dispositivos para comunicarse con Microsoft Defender para punto de conexión servicios y para examinar archivos y detectar amenazas. Los dispositivos incorporados también notifican su nivel de riesgo a Microsoft Defender para punto de conexión en función de las directivas de cumplimiento.

La incorporación de un dispositivo mediante el paquete de configuración es una acción única.

Para implementar el paquete de incorporación para dispositivos Windows, puede optar por usar una opción de directiva de EDR preconfigurada, que se implementa en el grupo Todos los dispositivos para incorporar todos los dispositivos Windows aplicables, o bien puede crear manualmente la directiva de EDR para implementaciones más granulares, lo que requiere que complete algunos pasos adicionales.

Uso de la directiva preconfigurada

Con esta ruta de acceso, se proporciona un nombre para la directiva de incorporación y se seleccionan la plataforma y el perfil. Otras opciones de configuración se preseleccionan e incluyen el uso del paquete de incorporación sin configuración adicional, el uso de la etiqueta ámbito predeterminado y la asignación al grupo Todos los dispositivos . No puede cambiar estas opciones durante la creación de la directiva, pero puede volver más adelante para editar los detalles de la directiva.

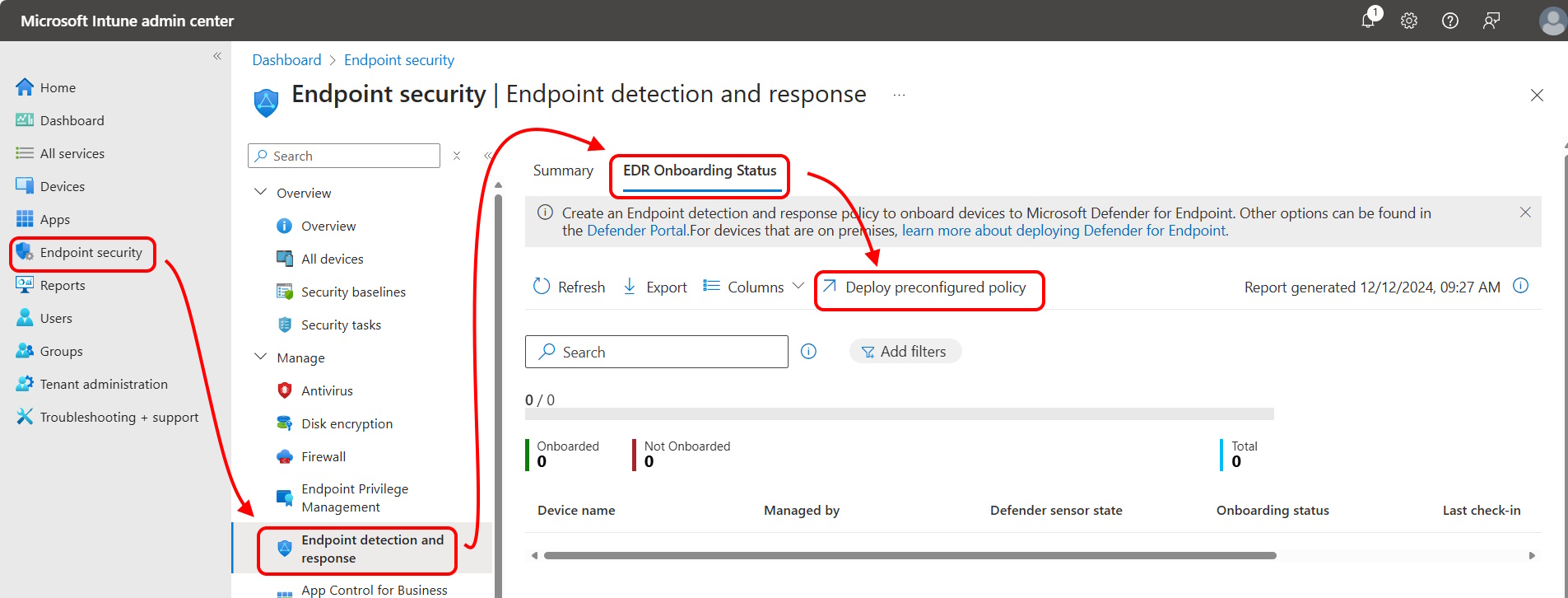

Abra el centro de administración de Microsoft Intune, vaya aEndpoint security Endpoint detection and response (Detección y respuesta> del punto de conexión de seguridad> del punto de conexión) y seleccione la pestaña Estado de incorporación de EDR.

En esta pestaña, seleccione Implementar directiva preconfigurada.

En Plataforma, seleccione Windows para dispositivos administrados directamente por Intune o Windows (ConfigMgr) para dispositivos administrados a través del escenario De asociación de inquilinos. En Perfil, seleccione Detección y respuesta del punto de conexión.

Especifique un nombre para la directiva.

En la página Revisar y crear puede revisar esta configuración de directivas. Cuando esté listo, seleccione Guardar para guardar esta directiva, que comienza inmediatamente a implementarse en el grupo Todos los dispositivos .

Cree su propia directiva de EDR:

Con esta ruta de acceso, puede definir todos los aspectos de la directiva de incorporación inicial antes de que comience a implementarse en los dispositivos.

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Endpoint security>Endpoint detection and response (Detección y respuesta> de puntos de conexión) y, en la pestaña Resumen , seleccione Crear directiva.

En Plataforma , seleccione Windows, en Perfil, seleccione Detección y respuesta de puntos de conexión y, a continuación, seleccione Crear.

En la página Aspectos básicos , escriba un nombre y una descripción (opcional) para el perfil y, a continuación, elija Siguiente.

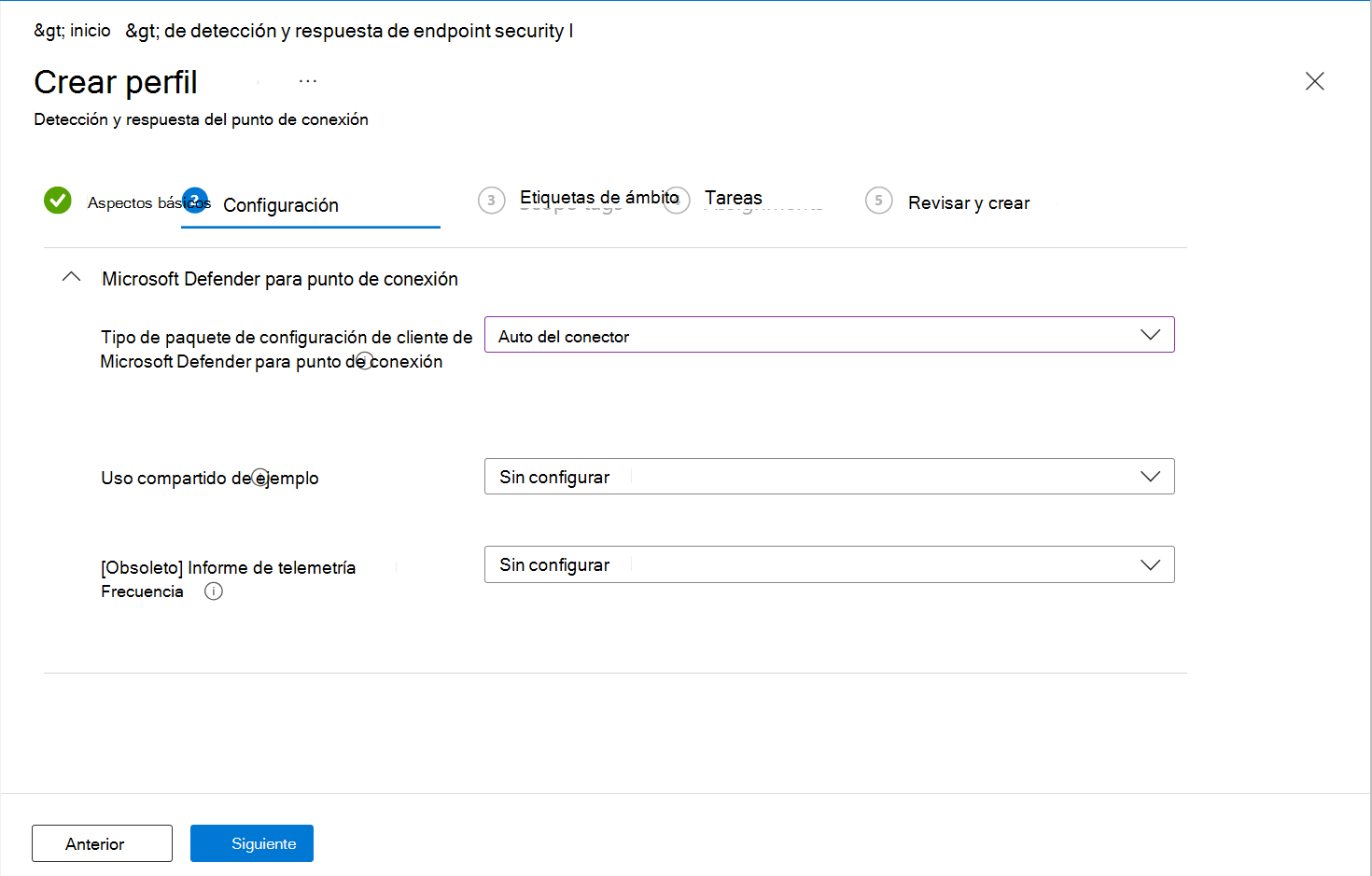

En la página Configuración , configure las siguientes opciones en función de sus necesidades:

Microsoft Defender para punto de conexión tipo de paquete de configuración de cliente: seleccione Auto desde el conector. Con esta opción, la directiva de incorporación usa automáticamente el blob de incorporación que Intune recibido de Microsoft Defender. Si va a incorporarse a una implementación de Defender para punto de conexión diferente o desconectada, seleccione Incorporar y pegue el texto del archivo de blob WindowsDefenderATP.onboarding en el campo Incorporación (dispositivo).

Uso compartido de ejemplo: devuelve o establece el parámetro de configuración Microsoft Defender para punto de conexión Uso compartido de ejemplo.

[En desuso] Frecuencia de informes de telemetría: esta configuración está en desuso y ya no se aplica a los nuevos dispositivos. La configuración permanece visible en la interfaz de usuario de directiva para obtener visibilidad de las directivas anteriores que lo tenían configurado.

Nota:

En la captura de pantalla anterior se muestran las opciones de configuración después de haber configurado una conexión entre Intune y Microsoft Defender para punto de conexión. Cuando se conecta, los detalles de los blobs de incorporación y offboarding se generan automáticamente y se transfieren a Intune.

Si no ha configurado esta conexión correctamente, la configuración Microsoft Defender para punto de conexión tipo de paquete de configuración de cliente solo incluye opciones para especificar blobs incorporados y fuera del panel.

Seleccione Siguiente para abrir la página Etiquetas de ámbito. Las etiquetas de ámbito son opcionales. Seleccione Siguiente para continuar.

En la página Asignaciones, seleccione los grupos que recibirán este perfil. Para obtener más información sobre la asignación de perfiles, vea Asignación de perfiles de usuario y dispositivo.

Al realizar la implementación en grupos de usuarios, un usuario debe iniciar sesión en un dispositivo para que se aplique la directiva y el dispositivo pueda incorporarse a Defender para punto de conexión.

Seleccione Siguiente para continuar.

Cuando haya terminado, elija Crear en la página Revisar y crear. El nuevo perfil se muestra en la lista cuando se selecciona el tipo de directiva del perfil creado.

Sugerencia

Al usar varias directivas o tipos de directiva, como la directiva de configuración de dispositivos y la directiva de detección y respuesta de puntos de conexión para administrar la misma configuración de dispositivo, puede crear conflictos de directivas para los dispositivos. Para obtener más información sobre los conflictos, vea Administración de conflictos en el artículo Administración de directivas de seguridad.

Incorporación de dispositivos macOS

Después de establecer la conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión, podrá incorporar dispositivos macOS a Microsoft Defender para punto de conexión. La incorporación configura los dispositivos para que se comuniquen con Microsoft Defender para punto de conexión, que luego recopila datos sobre el nivel de riesgo de los dispositivos.

Intune no admite un paquete de incorporación automática para macOS como lo hace para dispositivos Windows. Para obtener instrucciones sobre la configuración de Intune, consulte Microsoft Defender para punto de conexión para macOS.

Para obtener más información sobre Microsoft Defender para punto de conexión para Mac, incluidas las novedades de la versión más reciente, consulte Microsoft Defender para punto de conexión para Mac en la documentación de seguridad de Microsoft 365.

Incorporación de dispositivos Android

Después de establecer la conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión, puede incorporar dispositivos Android a Microsoft Defender para punto de conexión.

Intune no admite un paquete de incorporación automática para Android como lo hace para dispositivos Windows. Para obtener instrucciones de configuración para Intune, consulte Información general sobre Microsoft Defender para punto de conexión para Android en la documentación de Microsoft Defender para punto de conexión para conocer los requisitos previos e instrucciones de incorporación para Android.

En el caso de los dispositivos que ejecutan Android, también puede usar la directiva de Intune para modificar Microsoft Defender para punto de conexión en Android. Para obtener más información, vea Protección web de Microsoft Defender para punto de conexión.

Incorporación de dispositivos iOS/iPadOS

Después de establecer la conexión de servicio a servicio entre Intune y Microsoft Defender para punto de conexión, puede incorporar dispositivos iOS/iPadOS a Microsoft Defender para punto de conexión.

Intune no admite un paquete de incorporación automática para iOS/iPadOS como lo hace para dispositivos Windows. Para obtener instrucciones de configuración para Intune, consulte Introducción a Microsoft Defender para punto de conexión para iOS en la documentación de Microsoft Defender para punto de conexión para conocer los requisitos previos e instrucciones de incorporación para iOS/iPadOS.

En los dispositivos que ejecutan iOS/iPadOS (en modo supervisado) hay una destreza especializada dadas las mayores capacidades de administración que proporciona la plataforma sobre estos tipos de dispositivos. Para aprovechar estas funcionalidades, la aplicación Defender debe saber si un dispositivo está en modo supervisado. Para obtener más información, consulte Implementación completa para dispositivos supervisados.

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Aplicaciones Directivas> deconfiguración> de aplicaciones+ Agregar y, a continuación, seleccioneDispositivos administrados en la lista desplegable.

En la página Aspectos básicos, rellene los campos Nombre y Descripción (opcional) del perfil, seleccione Plataforma como iOS/iPadOS y luego Siguiente.

Seleccione Aplicación de destino como Microsoft Defender para iOS.

En la página Configuración, establezca la Clave de configuración en issupervised y Tipo de valor en cadena con {{issupervised}} como Valor de configuración.

Seleccione Siguiente para abrir la página Etiquetas de ámbito. Las etiquetas de ámbito son opcionales. Seleccione Siguiente para continuar.

En la página Asignaciones, seleccione los grupos que recibirán este perfil. En este escenario, se recomienda establecer como destino Todos los dispositivos. Para obtener más información sobre la asignación de perfiles, vea Asignación de perfiles de usuario y dispositivo.

Al implementar la directiva en grupos de usuarios, un usuario debe iniciar sesión en un dispositivo antes de que se aplique la directiva.

Seleccione Siguiente.

Cuando haya terminado, elija Crear en la página Revisar y crear. El nuevo perfil se muestra en la lista de perfiles de configuración.

Ver el número de dispositivos incorporados a Microsoft Defender para punto de conexión

Para ver un informe sobre el estado de incorporación de dispositivos desde el centro de administración de Intune, vaya aEndpoint security Endpoint detection and response (Detección y respuesta> del punto de conexión de seguridad> del punto de conexión) y seleccione la pestaña Estado de incorporación de EDR.

Para ver esta información, a la cuenta se le debe asignar un rol de Intune que incluya Lectura para el permiso Microsoft Defender Advanced Threat Protection.

Creación y asignación de una directiva de cumplimiento para establecer el nivel de riesgo del dispositivo

En los dispositivos Android, iOS/iPadOS y Windows, la directiva de cumplimiento determina el nivel de riesgo que se considera aceptable para un dispositivo.

Si no está familiarizado con la creación de una directiva de cumplimiento, consulte el procedimiento Creación de la directiva del artículo Creación de una directiva de cumplimiento en Microsoft Intune. La siguiente información es específica de la configuración de Microsoft Defender para punto de conexión como parte de una directiva de cumplimiento.

Inicie sesión en el Centro de administración de Microsoft Intune.

SeleccioneCumplimiento dedispositivos>. En la pestaña Directivas , seleccione + Crear directiva.

Para Plataforma, use el cuadro desplegable para seleccionar una de las opciones siguientes:

- Administrador de dispositivos Android

- Android Enterprise

- iOS/iPadOS

- Windows 10 y versiones posteriores

A continuación, seleccione Crear.

En la pestaña Aspectos básicos , especifique un nombre que le ayude a identificar esta directiva más adelante. También puede especificar una descripción en Descripción.

En la pestaña Configuración de cumplimiento, expanda la categoría Microsoft Defender para punto de conexión y establezca la opción Requerir que el dispositivo esté en o bajo la puntuación de riesgo de la máquina en el nivel que prefiera.

Las clasificaciones de nivel de amenaza vienen determinadas por Microsoft Defender para punto de conexión.

- Despejado: este nivel es el más seguro. El dispositivo no puede tener ninguna amenaza existente y aún puede acceder a los recursos de la empresa. Si se encuentra alguna amenaza, el dispositivo se clasificará como no conforme. (Microsoft Defender para punto de conexión usa el valor Seguro).

- Bajo: el dispositivo se evalúa como compatible solo si hay amenazas de nivel bajo. Los dispositivos con niveles de amenaza medio o alto no son compatibles.

- Medio: el dispositivo se evalúa como compatible si las amenazas que se encuentran en él son de nivel bajo o medio. Si se detectan amenazas de nivel alto, se determinará que el dispositivo no es compatible.

- Alto: este nivel es el menos seguro, ya que permite todos los niveles de amenaza. Los dispositivos con niveles de amenaza alto, medio o bajo se consideran compatibles.

Complete la configuración de la directiva, incluida la asignación de esta a los grupos correspondientes.

Creación y asignación de una directiva de protección de aplicaciones para establecer el nivel de riesgo de los dispositivos

Use el procedimiento para crear una directiva de protección de aplicaciones para iOS/iPadOS o Android y use la siguiente información en las páginas Aplicaciones, Inicio condicional y Asignaciones:

Aplicaiones: seleccione las aplicaciones a las que quiere que se apliquen las directivas de protección de aplicaciones. En este conjunto de características, estas aplicaciones se bloquean o se borran de forma selectiva en función de la evaluación de riesgos del dispositivo del proveedor de Mobile Threat Defense elegido.

Inicio condicional: en Condiciones del dispositivo, use el cuadro desplegable para seleccionar Nivel máximo de amenazas permitido en el dispositivo.

Opciones para el Valor del nivel de amenaza:

- Protegido: este nivel es el más seguro. El dispositivo no puede tener ninguna amenaza presente y aún puede tener acceso a los recursos de la empresa. Si se encuentra alguna amenaza, el dispositivo se clasificará como no conforme.

- Bajo: el dispositivo se evalúa como compatible si solo hay amenazas de nivel bajo. Cualquier valor por encima coloca al dispositivo en un estado de no conformidad.

- Medio: el dispositivo se evalúa como compatible si las amenazas que se encuentran en él son de nivel bajo o medio. Si se detectan amenazas de nivel alto, se determinará que el dispositivo no es compatible.

- Alto: Este nivel es el menos seguro, ya que permite todos los niveles de amenaza y usa Mobile Threat Defense solo con fines informativos. Los dispositivos deben tener activada la aplicación MTD con esta configuración.

Opciones para Acción:

- Bloquear acceso

- Borrar datos

Tareas: Asigne la directiva a los grupos de usuarios. Los dispositivos que utilicen los miembros de los grupos se evaluarán para determinar su acceso a los datos corporativos en las aplicaciones de destino a través de la protección de aplicaciones de Intune.

Importante

Si crea una directiva de protección de aplicaciones para una aplicación protegida, se evaluará el nivel de amenaza del dispositivo. En función de la configuración, los dispositivos que no cumplan un nivel aceptable se bloquearán o se borrarán de forma selectiva mediante el inicio condicional. Si se bloquean, se les impedirá acceder a los recursos corporativos hasta que se resuelva la amenaza en el dispositivo y se notifique a Intune a través del proveedor de MTD elegido.

Crear una directiva de acceso condicional

Las directivas de acceso condicional pueden usar datos de Microsoft Defender para punto de conexión para bloquear el acceso a los recursos de los dispositivos que superan el nivel de amenaza establecido. Puede bloquear el acceso del dispositivo a los recursos corporativos, como SharePoint o Exchange Online.

Sugerencia

El acceso condicional es una tecnología de Microsoft Entra. El nodo acceso condicional que se encuentra en el centro de administración de Microsoft Intune es el nodo de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Intune.

SeleccioneAcceso condicional de> seguridad >de punto de conexiónCrear nueva directiva. Dado que Intune presenta la interfaz de usuario de creación de directivas para el acceso condicional desde el Azure Portal, la interfaz es diferente del flujo de trabajo de creación de directivas con el que podría estar familiarizado.

Escriba un nombre de directiva.

En Usuarios, use las pestañas Incluir y Excluir para configurar los grupos que recibirán esta directiva.

En Recursos de destino, establezca Seleccionar a qué se aplica esta directiva a las aplicaciones en la nube y, a continuación, elija qué aplicaciones proteger. Por ejemplo, elija Seleccionar aplicaciones y, a continuación, seleccione Seleccionar, busque y seleccione Office 365 SharePoint Online y Office 365 Exchange Online.

En Condiciones, seleccione Aplicaciones cliente y, a continuación, establezca Configurar en Sí. A continuación, active las casillas de las aplicaciones browser y mobile y los clientes de escritorio. A continuación, seleccione Listo para guardar la configuración de la aplicación cliente.

Para Conceder, configure esta directiva para que se aplique en función de las reglas de cumplimiento de dispositivos. Por ejemplo:

- Seleccione Conceder acceso.

- Active la casilla Requerir que el dispositivo se marque como compatible.

- Seleccione Requerir todos los controles seleccionados. Elija Seleccionar para guardar la configuración de concesión.

En Habilitar directiva, seleccione Activado y, a continuación, Crear para guardar los cambios.

Contenido relacionado

- Configuración de Microsoft Defender para punto de conexión en Android

- Supervisión del cumplimiento de los niveles de riesgo

Obtenga más información en la documentación de Intune:

- Uso de tareas de seguridad con la administración de vulnerabilidades de Defender para puntos de conexión para corregir problemas de los dispositivos

- Introducción a las directivas de cumplimiento de dispositivos de Intune

- Información general de las directivas de protección de aplicaciones

Obtenga más información en la documentación de Microsoft Defender para punto de conexión: