Tutorial: Configuración de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service para el aprovisionamiento automático de usuarios

En este tutorial se describen los pasos que debe realizar en el Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service y Microsoft Entra ID para configurar el aprovisionamiento automático de usuarios. Cuando se configura, Microsoft Entra ID aprovisiona y cancela el aprovisionamiento de usuarios y grupos de manera automática en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service mediante el servicio de aprovisionamiento de Microsoft Entra ID. Para obtener información importante acerca de lo que hace este servicio, cómo funciona y ver preguntas frecuentes al respecto, consulte Automatización del aprovisionamiento y desaprovisionamiento de usuarios para aplicaciones SaaS con Microsoft Entra ID.

Funcionalidades admitidas

- Creación de usuarios en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

- Eliminación de usuarios de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service cuando ya no necesiten acceso.

- Sincronización de los atributos de usuario entre Microsoft Entra ID y Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

- Aprovisionamiento de grupos y pertenencias a grupos en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

- Inicio de sesión único en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service (recomendado).

Prerrequisitos

En el escenario descrito en este tutorial se supone que ya cuenta con los requisitos previos siguientes:

- Un inquilino de Microsoft Entra.

- Uno de los siguientes roles: Administrador de aplicaciones, Administrador de aplicaciones en la nube o Propietario de la aplicación.

- Una cuenta de usuario en Palo Alto Networks con derechos de administrador.

Paso 1: Planeación de la implementación de aprovisionamiento

- Obtenga información sobre cómo funciona el servicio de aprovisionamiento.

- Determine quién estará en el ámbito de aprovisionamiento.

- Determine qué datos se van a asignar entre Microsoft Entra ID y Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

Paso 2: Configuración de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service para admitir el aprovisionamiento en Microsoft Entra ID

Póngase en contacto el soporte técnico al cliente de Palo Alto Networks para obtener la dirección URL de SCIM y el token correspondiente.

Paso 3: Agregue Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service de la galería de aplicaciones de Microsoft Entra

Agregue Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service desde la galería de aplicaciones de Microsoft Entra para empezar a administrar el aprovisionamiento en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service. Si ha configurado previamente Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service para SSO, puede usar la misma aplicación. Sin embargo, se recomienda que cree una aplicación independiente al probar la integración inicialmente. Puede encontrar más información sobre cómo agregar una aplicación desde la galería aquí.

Paso 4: Determinar quién estará en el ámbito de aprovisionamiento

El servicio de aprovisionamiento de Microsoft Entra le permite definir quién se aprovisionará, en función de la asignación a la aplicación y de los atributos del usuario o grupo. Si elige el ámbito del que se aprovisionará en la aplicación en función de la asignación, puede usar los pasos siguientes para asignar usuarios y grupos a la aplicación. Si elige el ámbito del que se aprovisionará en función únicamente de los atributos del usuario o grupo, puede usar un filtro de ámbito, tal como se describe aquí.

Empiece por algo pequeño. Pruebe con un pequeño conjunto de usuarios y grupos antes de implementarlo en todos. Cuando el ámbito del aprovisionamiento se define en los usuarios y grupos asignados, puede controlarlo asignando uno o dos usuarios o grupos a la aplicación. Cuando el ámbito se establece en todos los usuarios y grupos, puede especificar un filtro de ámbito basado en atributos.

Si necesita roles adicionales, puede actualizar el manifiesto de aplicación para agregar nuevos roles.

Paso 5: Configuración del aprovisionamiento automático de usuarios en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service

En esta sección se le guía por los pasos necesarios para configurar el servicio de aprovisionamiento de Microsoft Entra a fin de crear, actualizar y deshabilitar usuarios o grupos en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service en función de las asignaciones de grupos y usuarios de Microsoft Entra ID.

Para configurar el aprovisionamiento automático de usuarios en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service en Microsoft Entra ID:

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

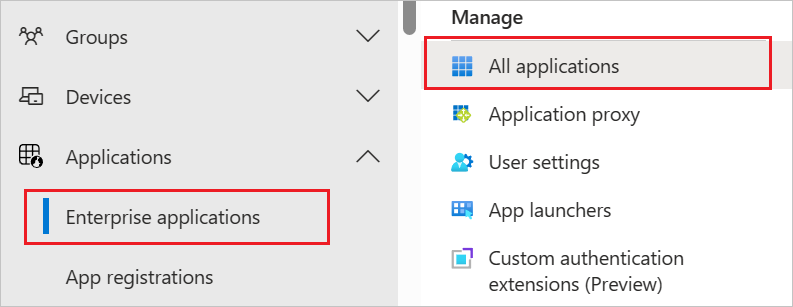

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales

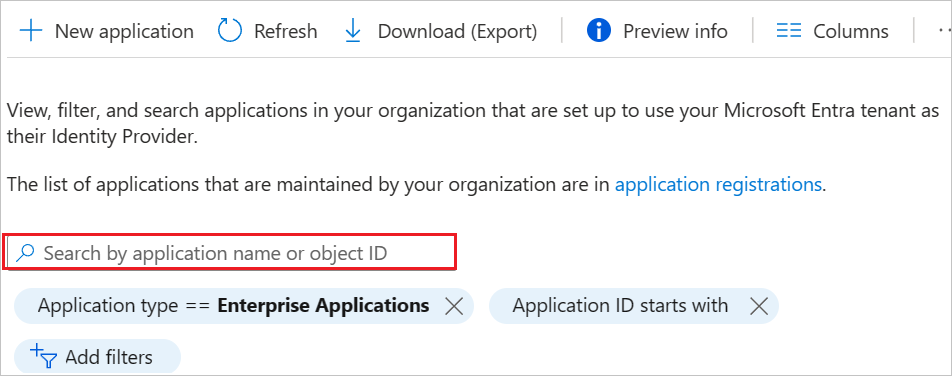

En la lista de aplicaciones, seleccione Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

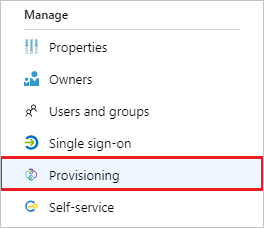

Seleccione la pestaña Aprovisionamiento.

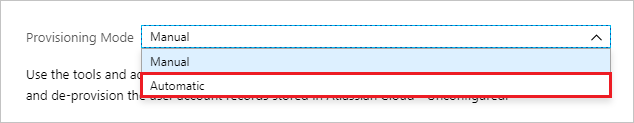

Establezca el modo de aprovisionamiento en Automático.

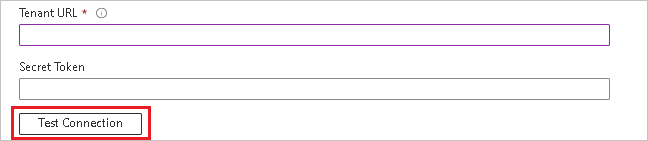

En la sección Credenciales de Administración, escriba la dirección URL de inquilino y el token secreto de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service. Haga clic en Probar conexión para asegurarse de que Microsoft Entra ID se puede conectar a Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service. Si la conexión no se establece, asegúrese de que la cuenta de Palo Alto Networks tenga permisos de administrador e inténtelo de nuevo.

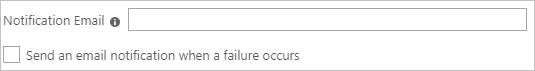

En el campo Correo electrónico de notificación, escriba la dirección de correo electrónico de una persona o grupo que deba recibir las notificaciones de error de aprovisionamiento y active la casilla Enviar una notificación por correo electrónico cuando se produzca un error.

Seleccione Guardar.

En la sección Asignaciones, seleccione Sincronizar usuarios de Microsoft Entra con Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

Revise los atributos de usuario que se sincronizan entre Microsoft Entra ID y Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service en la sección Asignación de atributos. Los atributos seleccionados como propiedades de Coincidencia se usan para buscar coincidencias con las cuentas de usuario de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service para realizar operaciones de actualización. Si decide cambiar el atributo de destino coincidente, deberá asegurarse de que la API de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service admite el filtrado de usuarios en función de ese atributo. Seleccione el botón Guardar para confirmar los cambios.

Atributo Tipo Compatible con el filtrado Obligatorio para Palo Alto Networks Cloud Identity Engine: Cloud Authentication Service userName String ✓ ✓ active Boolean ✓ DisplayName String ✓ title String emails[type eq "work"].value String emails[type eq "other"].value String preferredLanguage String name.givenName String ✓ name.familyName String ✓ name.formatted String ✓ name.honorificSuffix String name.honorificPrefix String addresses[type eq "work"].formatted String addresses[type eq "work"].streetAddress String addresses[type eq "work"].locality String addresses[type eq "work"].region String addresses[type eq "work"].postalCode String addresses[type eq "work"].country String addresses[type eq "other"].formatted String addresses[type eq "other"].streetAddress String addresses[type eq "other"].locality String addresses[type eq "other"].region String addresses[type eq "other"].postalCode String addresses[type eq "other"].country String phoneNumbers[type eq "work"].value String phoneNumbers[type eq "mobile"].value String phoneNumbers[type eq "fax"].value String externalId String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager String Nota

La detección de esquemas está habilitada en esta aplicación. Por lo tanto, es posible que vea más atributos en la aplicación que los mencionados en la tabla anterior.

En la sección Asignaciones, seleccione Sincronizar grupos de Microsoft Entra con Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.

Revise los atributos de grupo que se sincronizan entre Microsoft Entra ID y Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service en la sección Asignación de atributos. Los atributos seleccionados como propiedades de Coincidencia se usan para buscar coincidencias con los grupos de Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service para realizar operaciones de actualización. Seleccione el botón Guardar para confirmar los cambios.

Atributo Tipo Compatible con el filtrado Obligatorio para Palo Alto Networks Cloud Identity Engine: Cloud Authentication Service DisplayName String ✓ ✓ members Referencia Para configurar filtros de ámbito, consulte las siguientes instrucciones, que se proporcionan en el artículo Aprovisionamiento de aplicaciones basado en atributos con filtros de ámbito.

Para habilitar el servicio de aprovisionamiento de Microsoft Entra para Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service, cambie el estado de aprovisionamiento a Activado en la sección Configuración.

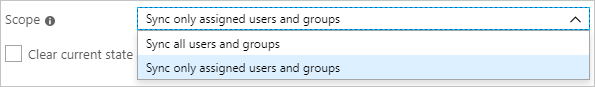

Para definir los usuarios o grupos que quiera aprovisionar en Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service, elija los valores deseados en Ámbito, en la sección Configuración.

Cuando esté listo para realizar el aprovisionamiento, haga clic en Guardar.

Esta operación inicia el ciclo de sincronización inicial de todos los usuarios y grupos definidos en Ámbito en la sección Configuración. El ciclo de sincronización inicial tarda más tiempo en realizarse que los ciclos posteriores, que se producen aproximadamente cada 40 minutos si el servicio de aprovisionamiento de Microsoft Entra está ejecutándose.

Paso 6: Supervisión de la implementación

Una vez configurado el aprovisionamiento, use los recursos siguientes para supervisar la implementación:

- Use los registros de aprovisionamiento para determinar qué usuarios se han aprovisionado correctamente o sin éxito.

- Consulte la barra de progreso para ver el estado del ciclo de aprovisionamiento y cuánto falta para que finalice.

- Si la configuración de aprovisionamiento parece estar en mal estado, la aplicación pasará a estar en cuarentena. Más información sobre los estados de cuarentena aquí.

Más recursos

- Administración del aprovisionamiento de cuentas de usuario para aplicaciones empresariales

- ¿Qué es el acceso a la aplicación y el inicio de sesión único con Microsoft Entra ID?