Microsoft Entra Connect Sync: Realizar un cambio en la configuración predeterminada

El propósito de este artículo es guiarle a través de cómo realizar cambios en la configuración predeterminada en Microsoft Entra Connect Sync. Proporciona pasos para algunos escenarios comunes. Con este conocimiento, debería poder realizar cambios sencillos en su propia configuración en función de sus propias reglas de negocio.

Advertencia

Si realiza cambios en las reglas de sincronización predeterminadas integradas, estos cambios se sobrescribirán la próxima vez que se actualice Microsoft Entra Connect, lo que dará lugar a resultados de sincronización inesperados y probablemente no deseados.

Las reglas de sincronización predeterminadas listas para usar tienen una huella digital. Si realiza un cambio en estas reglas, la huella digital ya no coincide. Es posible que tenga problemas en el futuro al intentar aplicar una nueva versión de Microsoft Entra Connect. Solo realice cambios en la forma en que se describe en este artículo.

Editor de reglas de sincronización

El Editor de reglas de sincronización se usa para ver y cambiar la configuración predeterminada. Puede encontrarlo en el menú Inicio bajo el grupo Microsoft Entra Connect.

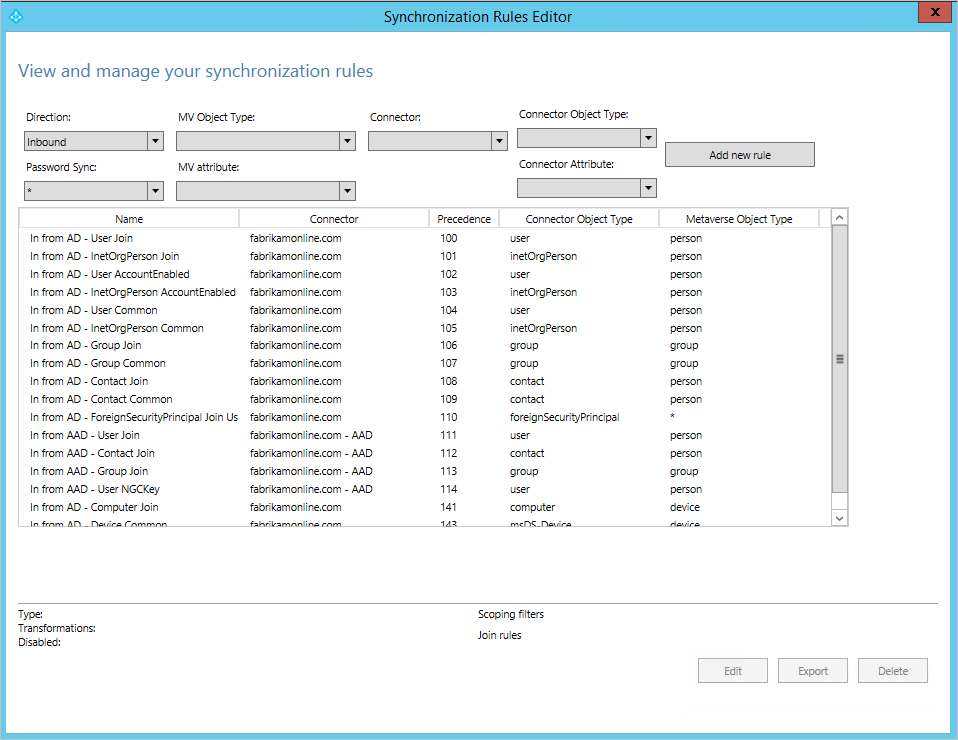

Cuando abra el editor, verá las reglas de serie predeterminadas.

Navegación en el editor

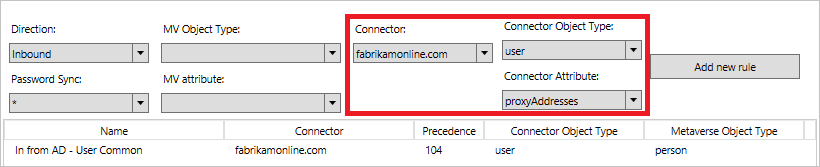

Con las listas desplegables de la parte superior del editor, puede encontrar rápidamente una regla específica. Por ejemplo, si desea ver las reglas en las que se incluye el atributo proxyAddresses, puede cambiar las listas desplegables a lo siguiente:

Para restablecer el filtrado y cargar una nueva configuración, presione F5 en el teclado.

En la esquina superior derecha se encuentra el botón Agregar nueva regla. Use este botón para crear su propia regla personalizada.

En la parte inferior se muestran botones para actuar en una regla de sincronización seleccionada. Los botones Edit (Editar) y Delete (Eliminar) hacen lo que espera de ellos. Exportar genera un script de PowerShell para volver a crear la regla de sincronización. Con este procedimiento, puede mover una regla de sincronización de un servidor a otro.

Creación de la primera regla personalizada

Los cambios más frecuentes son los cambios en los flujos de atributo. Es posible que los datos del directorio de origen no sean los mismos que en el id. de Microsoft Entra. En el ejemplo de esta sección, asegúrese de que el nombre de un usuario especificado siempre esté en mayúsculas o minúsculas según sea lo correcto.

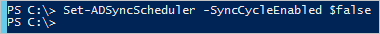

Deshabilitar el programador

El programador se ejecuta cada 30 minutos por defecto. Asegúrese de que no se inicia mientras realiza cambios y soluciona problemas en las nuevas reglas. Para deshabilitar temporalmente el programador, inicie PowerShell y ejecute Set-ADSyncScheduler -SyncCycleEnabled $false.

del programador

del programador

Creación de la regla

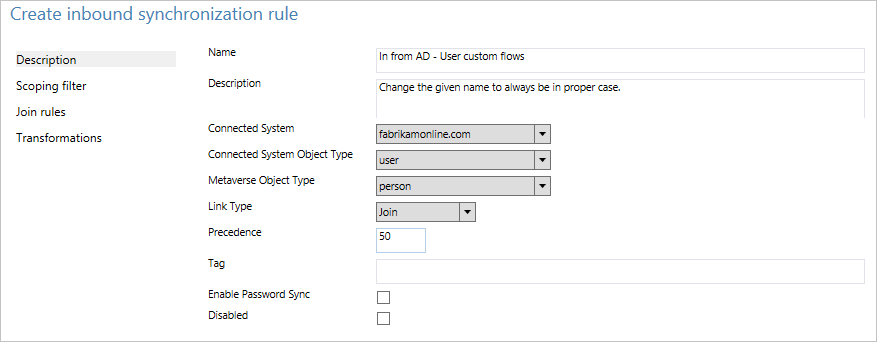

- Haga clic en Agregar nueva regla.

- En la página Descripción, escriba lo siguiente:

- Nombre: asigne un nombre descriptivo a la regla.

- Descripción: proporcione alguna aclaración para que otra persona pueda comprender para qué sirve la regla.

- Connected System: este es el sistema en el que se puede encontrar el objeto. En este caso, seleccione el Conector Active Directory.

- Connected System/Metaverse Object Type (Sistema conectado/Tipo de objeto de metaverso): seleccione User y Person, respectivamente.

- Link Type (Tipo de vínculo): cambie este valor a Join.

- Precedence (Prioridad): proporcione un valor que sea único en el sistema. Un valor numérico inferior indica mayor prioridad.

- Etiqueta: deje esta opción vacía. Solo las reglas de serie de Microsoft tienen esta casilla rellena con un valor.

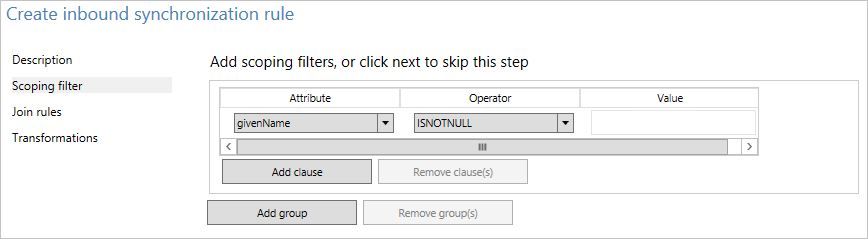

- En la página Scoping filter (Filtro de ámbito), escriba givenName ISNOTNULL.

Esta sección se usa para definir a qué objetos se debe aplicar la regla. Si se deja vacío, la regla se aplicaría a todos los objetos de usuario. Sin embargo, esto incluiría salas de conferencias, cuentas de servicio y otros objetos de usuario que no son personas. - En la página Join rules (Reglas de unión), deje el campo vacío.

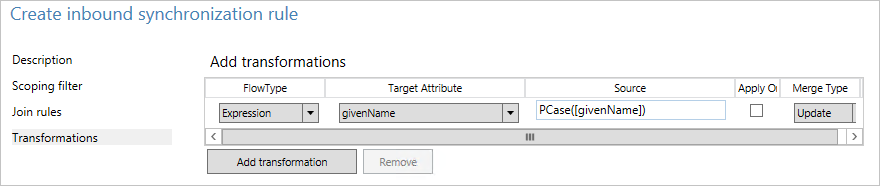

- En la página Transformations, cambie FlowType a Expression. En Target Attribute (Atributo de destino), seleccione givenName. Y en Source (Origen), especifique PCase([givenName]).

El motor de sincronización distingue mayúsculas de minúsculas tanto en el nombre de función como en el nombre del atributo. Si escribe algo incorrecto, verá una advertencia al agregar la regla. Puede guardar y continuar, pero deberá volver a abrir y corregir la regla. - Haga clic en Agregar para guardar la regla.

La nueva regla personalizada debe estar visible con las demás reglas de sincronización del sistema.

Comprobación del cambio

Con este nuevo cambio, quiere asegurarse de que funciona según lo previsto y no se producen errores. En función del número de objetos que tenga, hay dos maneras de realizar este paso:

- Ejecute una sincronización completa en todos los objetos.

- Ejecute una vista previa y una sincronización completa en un único objeto.

Abra el Servicio de sincronización desde el menú Inicio. Todos los pasos de esta sección están en esta herramienta.

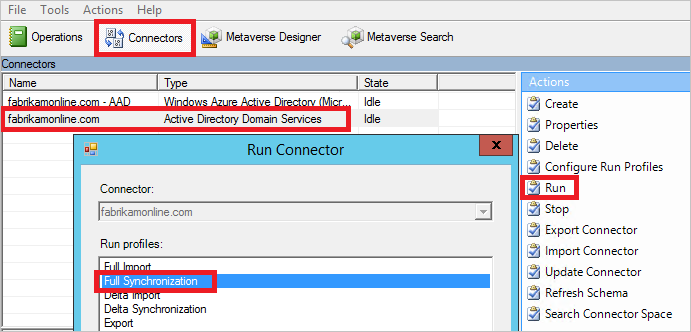

sincronización completa en todos los objetos

- Seleccione Conectores en la parte superior. Identifique el conector que cambió en la sección anterior (en este caso, Active Directory Domain Services) y selecciónelo.

- En Acciones, seleccione Ejecutar.

- Seleccione Sincronización completay, a continuación, seleccione Aceptar.

Los objetos ahora se actualizan en el metaverso. Compruebe los cambios examinando el objeto en el metaverso.

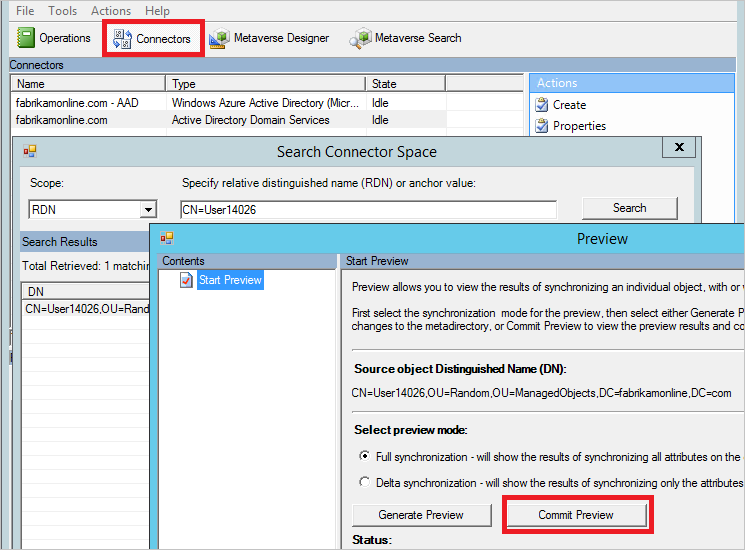

vista previa y sincronización completa en un solo objeto

- Seleccione Conectores en la parte superior. Identifique el conector que cambió en la sección anterior (en este caso, Active Directory Domain Services) y selecciónelo.

- Seleccione Search Connector Space(Buscar espacio de conector).

- Use ámbito para buscar un objeto que quiera usar para probar el cambio. Seleccione el objeto y haga clic en Vista previa.

- En la nueva pantalla, seleccione Vista previa de confirmación.

Ahora, el cambio se confirma en el metaverso.

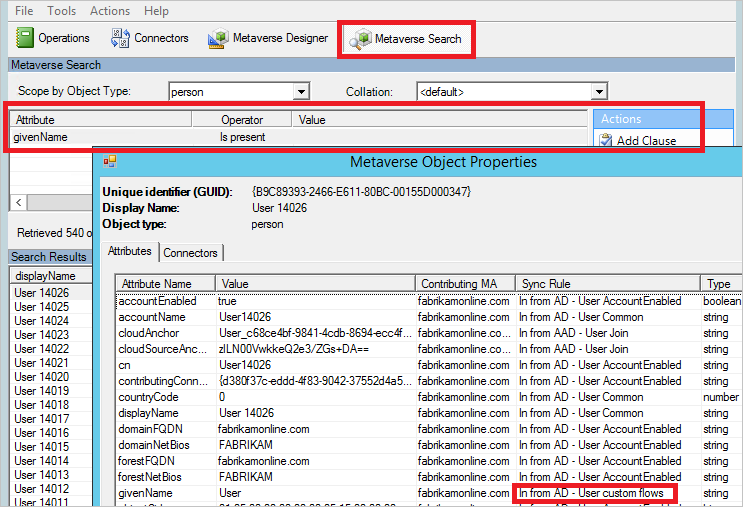

Ver el objeto en el metaverso

- Elija algunos objetos de ejemplo para asegurarse de que el valor sea el esperado y que se aplique la regla.

- Seleccione Metaverse Search (Búsqueda de metaverso) en la parte superior. Agregue cualquier filtro que necesite para encontrar los objetos pertinentes.

- En el resultado de la búsqueda, abra un objeto . Examine los valores de los atributos y compruebe también en la columna de reglas de sincronización, de , que la regla se aplicó como se esperaba.

Habilitación del programador

Si todo es como se espera, puede habilitar el programador nuevamente. En PowerShell, ejecute Set-ADSyncScheduler -SyncCycleEnabled $true.

Otros cambios comunes en el flujo de atributos

En la sección anterior se describe cómo realizar cambios en un flujo de atributos. En esta sección se proporcionan algunos ejemplos adicionales. Los pasos para crear la regla de sincronización se abrevian, pero puede encontrar los pasos completos en la sección anterior.

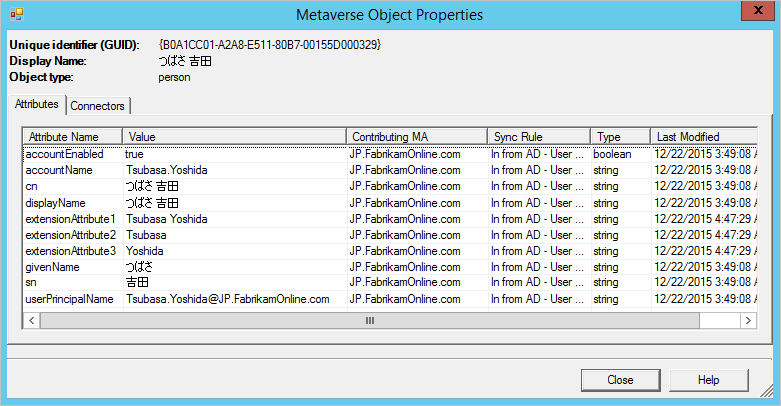

Usar un atributo distinto del predeterminado

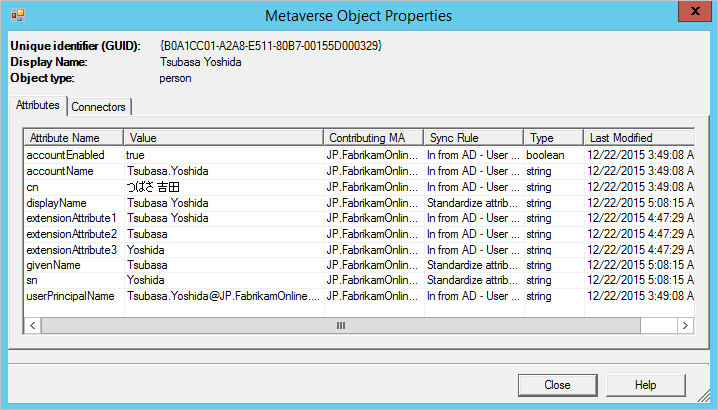

En este escenario de Fabrikam hay un bosque donde se usa el alfabeto local en el nombre, el apellido y el nombre para mostrar que se hayan especificado. La representación de caracteres latinos de estos atributos se puede encontrar en los atributos de extensión. Para crear una lista global de direcciones en microsoft Entra ID y Microsoft 365, la organización quiere usar estos atributos en su lugar.

Con una configuración predeterminada, un objeto del bosque local tiene este aspecto:

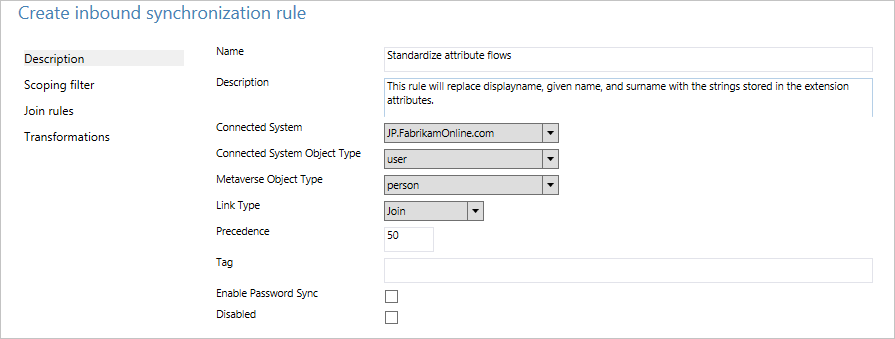

Para crear una regla con otros flujos de atributo, haga lo siguiente:

- Inicie el Editor de reglas de sincronización en el menú Inicio.

- Con Entrante aún seleccionado a la izquierda, haga clic en el botón Agregar nueva regla.

- Asigne un nombre y una descripción a la regla. Seleccione la instancia de Active Directory local y los tipos de objeto pertinentes. En Tipo de vínculo, seleccione Unir. Para establecer la precedencia, seleccione un número que no se use en otra regla. Las reglas listas para usar comienzan con 100, así que en este ejemplo se puede usar el valor 50.

- Deje Scoping filter (Filtro de ámbito) vacío. (Es decir, debe aplicarse a todos los objetos de usuario del bosque).

- Deje Join rules (Reglas de unión) vacío. (Es decir, permita que la regla lista para usar controle las uniones).

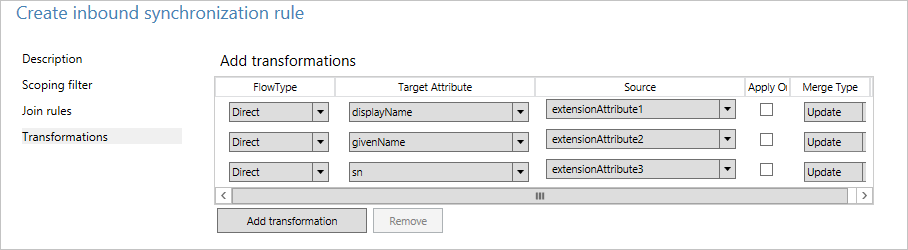

- En Transformaciones, cree los siguientes flujos:

- Haga clic en Agregar para guardar la regla.

- Vaya a Synchronization Service Manager. En Conectores, seleccione el conector donde agregó la regla. Seleccione Ejecutar y, a continuación, seleccione Sincronización completa. Una sincronización completa vuelve a calcular todos los objetos mediante las reglas actuales.

Este es el resultado del mismo objeto con esta regla personalizada:

Longitud de los atributos

Los atributos de cadena son indexables de forma predeterminada y la longitud máxima es de 448 caracteres. Si está trabajando con atributos de cadena que podrían contener más, asegúrese de incluir lo siguiente en el flujo de atributos:

attributeName<- Left([attributeName],448).

Cambiar el sufijo principal del usuario

El atributo userPrincipalName en Active Directory no siempre lo conocen los usuarios y es posible que no sea adecuado como identificador de inicio de sesión. El Asistente para la instalación de Microsoft Entra Connect Sync permite la selección de un atributo diferente, por ejemplo, correo. Pero en algunos casos, el atributo debe calcularse.

Por ejemplo, la empresa Contoso tiene dos directorios de Microsoft Entra, uno para producción y otro para pruebas. Quieren que los usuarios de su inquilino de prueba usen otro sufijo en el identificador de inicio de sesión:

Word([userPrincipalName],1,"@") & "@contosotest.com".

En esta expresión, tome todo lo que queda del primer @-sign (Word) y concatene con una cadena fija.

Conversión de un atributo de varios valores en un solo valor

Algunos atributos de Active Directory tienen varios valores en el esquema aunque parezca que tienen un solo valor en Usuarios y equipos de Active Directory. Un ejemplo es el atributo description:

description<- IIF(IsNullOrEmpty([description]),NULL,Left(Trim(Item([description],1)),448)).

En esta expresión, si el atributo tiene un valor, tome el primer elemento (Item) en el atributo , quite los espacios iniciales y finales (Trim) y mantenga los primeros 448 caracteres (Left) en la cadena.

No pasar atributos

Para obtener información sobre el escenario de esta sección, consulte Control del proceso de flujo de atributos.

Existen dos maneras de pasar un atributo. La primera es usar el Asistente para la instalación para quitar los atributos seleccionados. Esta opción funciona si nunca ha sincronizado el atributo antes. Sin embargo, si ha empezado a sincronizar este atributo y después quitarlo con esta característica, el motor de sincronización deja de administrar el atributo y los valores existentes quedan en el identificador de Entra de Microsoft.

Si desea quitar el valor de un atributo y asegurarse de que no fluye en el futuro, debe crear una regla personalizada.

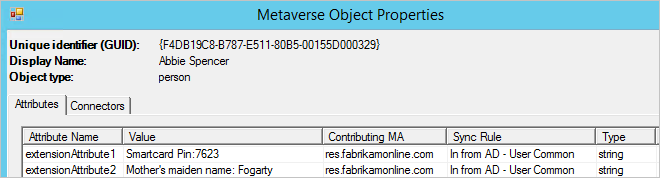

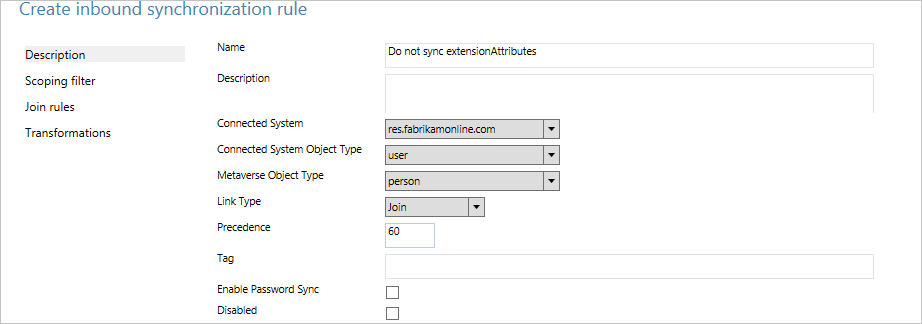

En este escenario de Fabrikam, nos hemos dado cuenta de que algunos de los atributos que sincronizamos con la nube no deberían estar allí. Queremos asegurarnos de que estos atributos se quitan del identificador de Microsoft Entra.

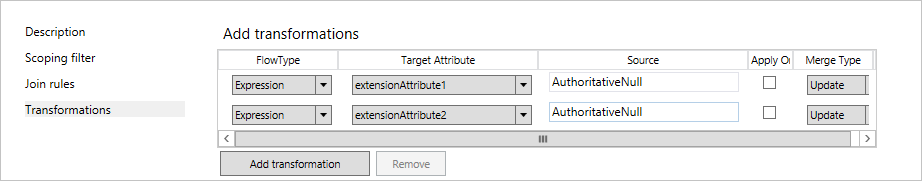

- Cree una nueva regla de sincronización de entrada y rellene la descripción.

- Cree flujos de atributos con Expresión para FlowType y con AuthoritativeNull para Origen. El literal AuthoritativeNull indica que el valor debe estar vacío en el metaverso incluso si una regla de sincronización de prioridad inferior intenta rellenar el valor.

Transformación de atributos de extensión

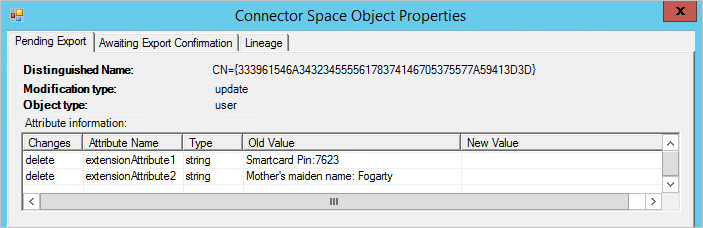

- Guarde la regla de sincronización. Inicie el Servicio de sincronización, busque el conector y seleccione Ejecutar y Sincronización completa. Este paso vuelve a calcular todos los flujos de atributos.

- Compruebe que los cambios deseados están a punto de exportarse; para ello, busque en el espacio de conector.

Creación de reglas con PowerShell

El uso del editor de reglas de sincronización funciona bien cuando solo tiene algunos cambios para realizar. Si necesita realizar muchos cambios, PowerShell podría ser una opción mejor. Algunas características avanzadas solo están disponibles con PowerShell.

Obtención del script de PowerShell para una regla integrada

Para ver el PowerShell de script que crea una regla integrada, seleccione la regla en el editor de reglas de sincronización y haga clic en Exportar. Esta acción proporciona el script de PowerShell que creó la regla.

Precedencia avanzada

Las reglas de sincronización integradas comienzan con un valor de prioridad de 100. Si tiene muchos bosques y necesita realizar muchos cambios personalizados, es posible que 99 reglas de sincronización no sean suficientes.

Puede indicar al motor de sincronización que desea insertar reglas adicionales antes de las reglas predeterminadas. Para obtener este comportamiento, siga estos pasos:

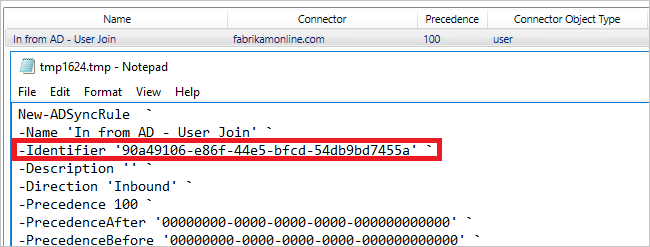

- Marque la primera regla de sincronización integrada (In from AD-User Join) en el editor de reglas de sincronización y seleccione Exportar. Copie el valor del Identificador SR.

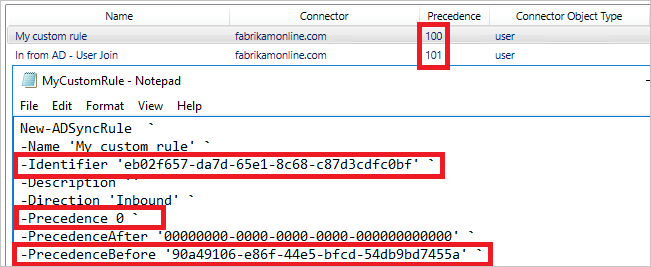

- Cree la nueva regla de sincronización. Puede usar el editor de reglas de sincronización para crearlo. Exporte la regla a un script de PowerShell.

- En la propiedad PrecedenceBefore, inserte el valor del identificador de la regla integrada. Establezca el valor de Precedencia en 0. Asegúrese de que el atributo Identifier es único y que no está reutilizando un GUID de otra regla. Asegúrese también de que la propiedad ImmutableTag no está establecida. Esta propiedad solo se debe establecer para una regla integrada.

- Guarde el script de PowerShell y ejecútelo. Como resultado, a la regla integrada se le agrega un valor de precedencia de 100 y se incrementan el resto de reglas rápidas.

Puede tener muchas reglas de sincronización personalizadas mediante el mismo valor PrecedenceBefore cuando sea necesario.

Habilitación de la sincronización de UserType

Microsoft Entra Connect admite la sincronización del atributo UserType para objetos User en la versión 1.1.524.0 y posteriores. En concreto, se han introducido los siguientes cambios:

- El esquema del tipo de objeto User en Microsoft Entra Connector se extiende para incluir el atributo UserType, que es de la cadena de tipo y tiene un valor único.

- El esquema del tipo de objeto Person en el metaverso se extiende para incluir el atributo UserType, que es de la cadena de tipo y tiene un valor único.

De forma predeterminada, el atributo UserType no está habilitado para la sincronización porque no hay ningún atributo UserType correspondiente en Active Directory local. Debe habilitar manualmente la sincronización. Antes de hacerlo, debe tomar nota del siguiente comportamiento aplicado por el identificador de Entra de Microsoft:

- Microsoft Entra-only acepta dos valores para el atributo UserType: Member y Guest.

- Si el atributo UserType no está habilitado para la sincronización en Microsoft Entra Connect, los usuarios de Microsoft Entra creados a través de la sincronización de directorios tendrían el atributo UserType establecido en Member.

- Antes de la versión 1.5.30.0, el identificador de Microsoft Entra no permitía que Microsoft Entra Connect cambiara el atributo UserType en los usuarios existentes de Microsoft Entra. En versiones anteriores, solo podía establecerse durante la creación de los usuarios de Microsoft Entra y cambiarse mediante PowerShell.

Antes de habilitar la sincronización del atributo UserType, primero debe decidir cómo se deriva el atributo de Active Directory local. Estos son los enfoques más comunes:

Designe un atributo de AD local sin usar (como extensionAttribute1) que se usará como atributo de origen. El atributo de AD local designado debe ser del tipo cadena, tener un solo valor y contener el valor Member o Guest.

Si elige este enfoque, debe asegurarse de que el atributo designado se rellena con el valor correcto para todos los objetos de usuario existentes de Active Directory local que se sincronizan con el id. de Microsoft Entra antes de habilitar la sincronización del atributo UserType.

Como alternativa, puede derivar el valor del atributo UserType de otras propiedades. Por ejemplo, desea sincronizar todos los usuarios como Invitado si su atributo userPrincipalName de AD local termina con la parte del dominio @partners.fabrikam123.org.

Como se mencionó anteriormente, las versiones anteriores de Microsoft Entra Connect no permiten cambiar el atributo UserType en los usuarios existentes de Microsoft Entra Connect. Por lo tanto, debe asegurarse de que la lógica que ha establecido es coherente con la forma en que el atributo UserType ya está configurado para todos los usuarios existentes de Microsoft Entra en su entorno.

Los pasos para habilitar la sincronización del atributo UserType se pueden resumir como:

- Deshabilite el programador de sincronización y compruebe que no hay ninguna sincronización en curso.

- Agregue el atributo de origen al esquema del conector de AD local.

- Agregue userType al esquema de Microsoft Entra Connector.

- Cree una regla de sincronización de entrada para fluir el valor del atributo desde Active Directory local.

- Cree una regla de sincronización de salida para fluir el valor del atributo a Microsoft Entra ID.

- Ejecute un ciclo de sincronización completo.

- Habilite el programador de sincronización.

Nota

En el resto de esta sección se describen estos pasos. Se describen en el contexto de una implementación de Microsoft Entra con topología de bosque único y sin reglas de sincronización personalizadas. Si tiene topología de varios bosques, reglas de sincronización personalizadas configuradas o tiene un servidor provisional, debe ajustar los pasos según corresponda.

Paso 1: Deshabilitar el programador de sincronización y comprobar que no hay sincronización en curso

Para evitar la exportación de cambios no deseados a Microsoft Entra ID, asegúrese de que no se realiza ninguna sincronización mientras se encuentra en medio de la actualización de reglas de sincronización. Para deshabilitar el programador de sincronización integrado:

- Inicie una sesión de PowerShell en el servidor de Microsoft Entra Connect.

- Para deshabilitar la sincronización programada, ejecute el cmdlet

Set-ADSyncScheduler -SyncCycleEnabled $false. - Abra Synchronization Service Manager. Para ello, vaya a Inicio>Servicio de sincronización.

- Vaya a la pestaña Operaciones y confirme que no hay ninguna operación cuyo estado sea en curso.

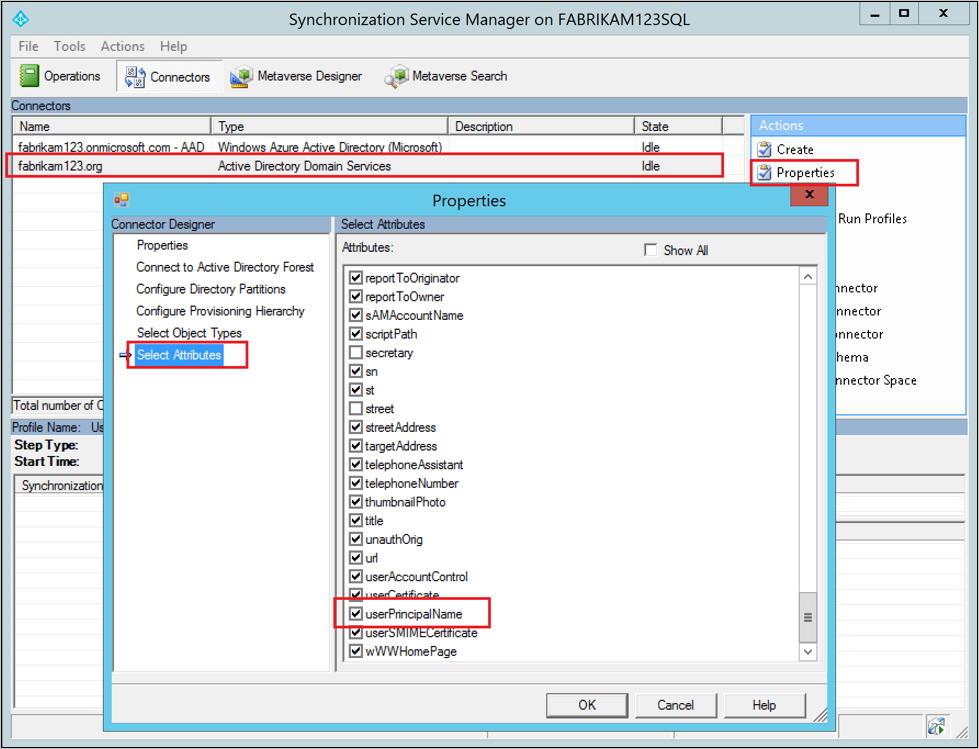

Paso 2: Adición del atributo de origen al esquema del conector de AD local

No todos los atributos de Microsoft Entra se importan en el espacio del conector de AD local. Para agregar el atributo de origen a la lista de atributos importados:

- Vaya a la pestaña Connectors en el Administrador del Servicio de Sincronización.

- Haga clic con el botón derecho en Conector de AD local y seleccione Propiedades.

- En el cuadro de diálogo emergente, vaya a la pestaña Seleccionar atributos.

- Asegúrese de que el atributo de origen esté marcado en la lista de atributos.

- Haga clic en Aceptar para guardar.

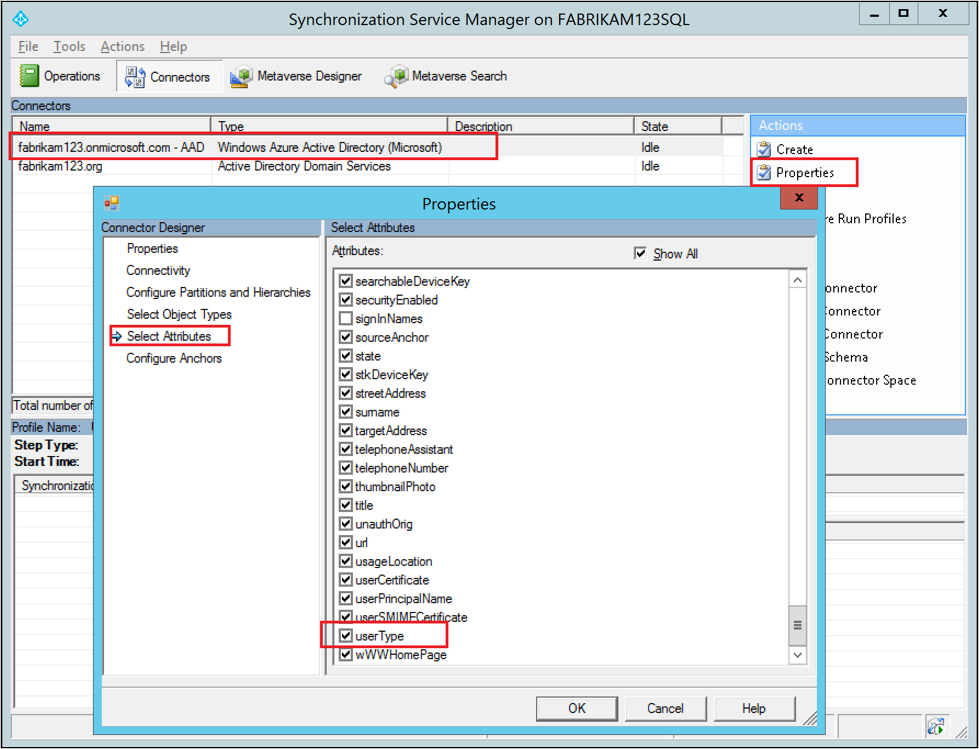

Paso 3: Agregar el atributo UserType al esquema de Microsoft Entra Connector

De forma predeterminada, el atributo UserType no se importa en el espacio de Microsoft Entra Connect. Para agregar el atributo UserType a la lista de atributos importados:

- Vaya a la pestaña Connectors (Conectores) de Synchronization Service Manager.

- Haga clic con el botón derecho en el conector de Microsoft Entra y seleccione Propiedades.

- En el cuadro de diálogo emergente, vaya a la pestaña Seleccionar atributos.

- Asegúrese de que el atributo UserType esté marcado en la lista de atributos.

- Haga clic en Aceptar para guardar.

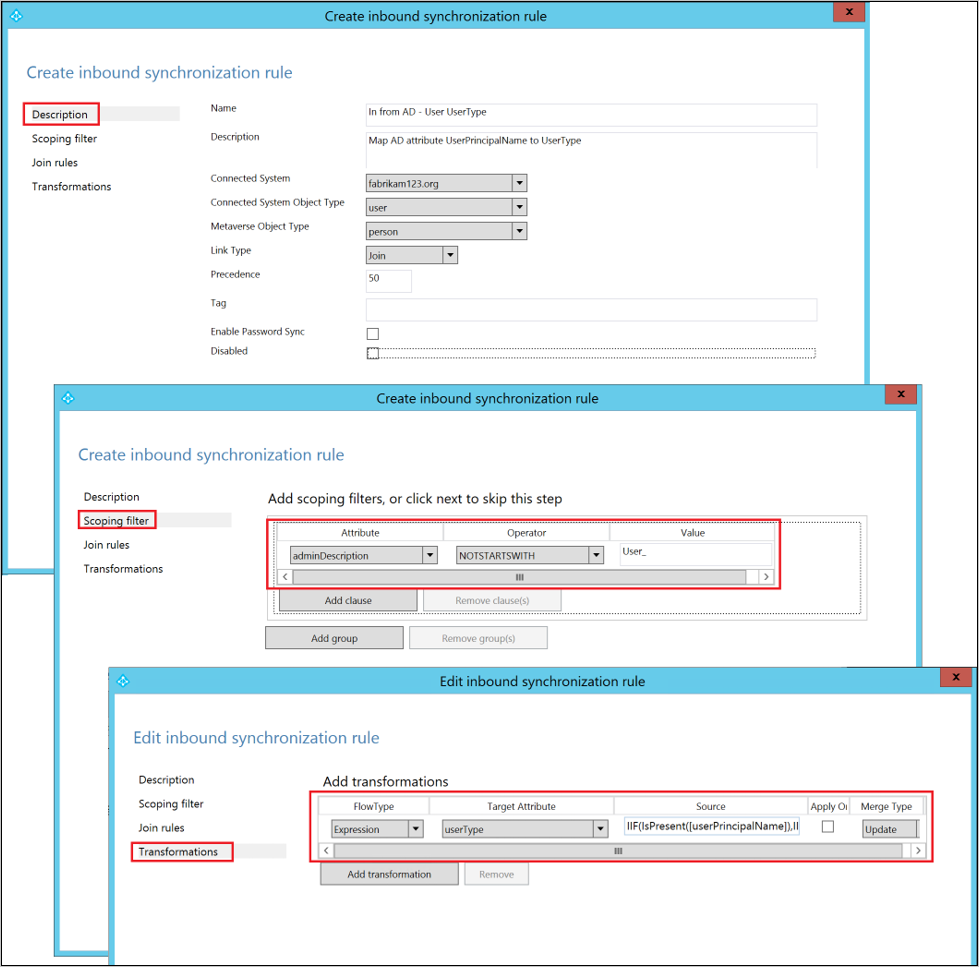

Paso 4: Creación de una regla de sincronización de entrada para fluir el valor del atributo desde Active Directory local

La regla de sincronización de entrada permite que el valor del atributo fluya desde el atributo de origen de Active Directory local al metaverso:

Abra el Editor de reglas de sincronización desplazándose a Inicio>Editor de reglas de sincronización.

Establezca el filtro de búsqueda Dirección como Entrada.

Haga clic en el botón Agregar nueva regla para crear una nueva regla de entrada.

En la pestaña Descripción, proporcione la siguiente configuración:

Atributo Valor Detalles Nombre Proporcione un nombre Por ejemplo, In from AD – User UserType Descripción Proporcionar una descripción Sistema conectado Elegir el conector de AD local Tipo de objeto del sistema conectado User Tipo de objeto del metaverso Person Tipo de vínculo únete a Precedencia Elegir un número entre 1 y 99 1–99 está reservado para las reglas de sincronización personalizadas. No elija un valor que use otra regla de sincronización. Vaya a la pestaña Filtro de ámbito y agregue un solo grupo de filtro de ámbito con la siguiente cláusula:

Atributo Operador Valor adminDescription NOTSTARTWITH Usuario_ El filtro de ámbito determina a qué objetos de AD locales se aplica esta regla de sincronización de entrada. En este ejemplo, utilizamos el mismo filtro de ámbito que se ha usado como regla de sincronización integrada In from AD – User Common, lo que impide que la regla de sincronización se aplique a los objetos User creados mediante la característica Reescritura de usuarios de Microsoft Entra. Es posible que tenga que ajustar el filtro de ámbito según la implementación de Microsoft Entra Connect.

Vaya a la pestaña Transformación e implemente la regla de transformación deseada. Por ejemplo, si ha designado un atributo de AD local sin usar (por ejemplo, extensionAttribute1) como atributo de origen para UserType, puede implementar un flujo de atributos directo:

Tipo de flujo Atributo de destino Fuente Aplicar una vez Tipo de combinación Directo TipoDeUsuario extensionAttribute1 No activado Actualizar En otro ejemplo, quiere derivar el valor del atributo UserType de otras propiedades. Por ejemplo, desea sincronizar todos los usuarios como Invitado si su atributo userPrincipalName de AD local termina con la parte del dominio @partners.fabrikam123.org. Puede implementar una expresión como la siguiente:

Tipo de flujo Atributo de destino Fuente Aplicar una vez Tipo de combinación Expresión Tipo de Usuario IIF(IsPresent([userPrincipalName]),IIF(CBool(InStr(LCase([userPrincipalName]),"@partners.fabrikam123.org")=0),"Member","Guest"),Error("UserPrincipalName is not present to determine UserType")) No activado Actualizar Haga clic en Agregar para crear la regla de entrada.

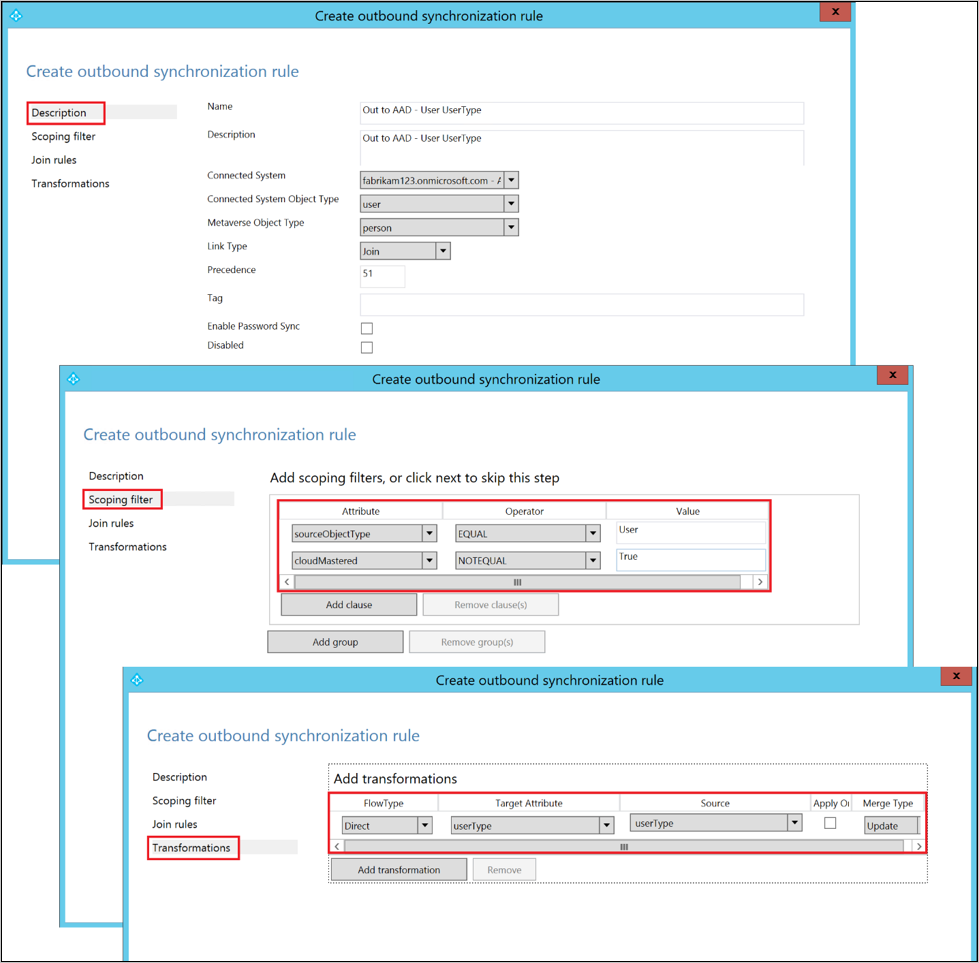

Paso 5: Crear una regla de sincronización de salida para fluir el valor del atributo a Microsoft Entra ID

La regla de sincronización de salida permite que el valor del atributo fluya del metaverso al atributo UserType en el identificador de Entra de Microsoft:

Vaya al Editor de reglas de sincronización.

Establezca el filtro de búsqueda Dirección como Salida.

Haga clic en el botón Agregar nueva regla.

En la pestaña Descripción, proporcione la siguiente configuración:

Atributo Valor Detalles Nombre Proporcione un nombre Por ejemplo, Out to Microsoft Entra ID : User UserType Descripción Proporcionar una descripción Sistema conectado Seleccionar el conector de Microsoft Entra Tipo de objeto del sistema conectado User Tipo de objeto del metaverso Person Tipo de vínculo Join Precedencia Elegir un número entre 1 y 99 1–99 está reservado para las reglas de sincronización personalizadas. No elija un valor que use otra regla de sincronización. Vaya a la pestaña Filtro de ámbito y agregue un solo grupo de filtro de ámbito con dos cláusulas:

Atributo Operador Valor sourceObjectType EQUAL Usuario cloudMastered NOTEQUAL Verdadero El filtro de ámbito determina a qué objetos de Microsoft Entra se aplica esta regla de sincronización de salida. En este ejemplo, se utiliza el mismo filtro de ámbito de la regla de sincronización integrada Out to AD – User Identity. Impide que la regla de sincronización se aplique a objetos user que no están sincronizados desde Active Directory local. Es posible que tenga que ajustar el filtro de ámbito según la implementación de Microsoft Entra Connect.

Vaya a la pestaña Transformación e implemente la siguiente regla de transformación:

Tipo de flujo Atributo de destino Fuente Aplicar una vez Tipo de combinación Directo Tipo de Usuario Tipo de Usuario No activado Actualizar Haga clic en Agregar para crear la regla de salida.

Paso 6: Ejecución de un ciclo de sincronización completo

En general, se requiere un ciclo de sincronización completo porque se han agregado nuevos atributos a los esquemas de Active Directory y Microsoft Entra Connector y se han introducido reglas de sincronización personalizadas. Quiere comprobar los cambios antes de exportarlos a Microsoft Entra ID.

Puede usar los pasos siguientes para comprobar los cambios mientras se ejecutan manualmente los pasos que componen un ciclo de sincronización completo.

Ejecute una importación completa en el conector de AD local:

Vaya a la pestaña Connectors (Conectores) de Synchronization Service Manager.

Haga clic con el botón derecho en Conector de AD local y seleccione Ejecutar.

En el cuadro de diálogo emergente, seleccione Importación completa y haga clic en Aceptar.

Espere a que finalice la operación.

Nota

Puede omitir una importación completa en el conector de AD local si el atributo de origen ya está incluido en la lista de atributos importados. En otras palabras, no tuvo que realizar ningún cambio durante el Paso 2: Agregar el atributo de origen al esquema de Conector AD local.

Ejecute importación completa en el conector de Microsoft Entra:

- Haga clic con el botón derecho en el conector de Microsoft Entra y seleccione Ejecutar.

- En el cuadro de diálogo emergente, seleccione Importación completa y haga clic en Aceptar.

- Espere a que finalice la operación.

Compruebe que la regla de sincronización cambia en un objeto User existente:

El atributo de origen de la instancia local de Active Directory y UserType de Microsoft Entra ID se han importado en el espacio del conector correspondiente. Antes de continuar con el paso de sincronización completa, se recomienda que realice una vista previa de un objeto User existente en el espacio local del conector de AD. El objeto que eligió debe tener rellenado el atributo de origen.

Una vista previa correcta con el valor UserType rellenado en el metaverso es un buen indicador de que ha configurado las reglas de sincronización correctamente. Para más información acerca de cómo llevar a cabo una vista previa, consulte la sección Comprobación del cambio.

Ejecute una sincronización completa en el conector de AD local:

- Haga clic con el botón derecho en Conector de AD local y seleccione Ejecutar.

- En el cuadro de diálogo emergente, seleccione sincronización completa y, a continuación, haga clic en Aceptar.

- Espere a que finalice la operación.

Compruebe las exportaciones pendientes al identificador de Microsoft Entra:

Haga clic con el botón derecho en Conector de Microsoft Entra y seleccione Espacio del conector de búsqueda.

En el cuadro de diálogo emergente Search Connector Space (Buscar espacio conector):

- Establezca el ámbito en Pending Export (Exportación pendiente).

- Active las tres casillas: Agregar, Modificary Eliminar.

- Haga clic en el botón Buscar para obtener la lista de objetos con cambios que se van a exportar. Para examinar los cambios de un objeto determinado, haga doble clic en el objeto .

- Verifique que los cambios sean los esperados.

Ejecute Exportar en el conector de Microsoft Entra:

- Haga clic con el botón derecho en el conector de Microsoft Entra y seleccione Ejecutar.

- En el cuadro de diálogo emergente Run Connector (Ejecutar conector), seleccione Exportar y haga clic en Aceptar.

- Espere a que finalice la exportación a Microsoft Entra ID.

Nota

Estos pasos no incluyen los pasos de sincronización y exportación completos en Microsoft Entra Connector. Estos pasos no son necesarios porque los valores de atributo fluyen de Active Directory local a Microsoft Entra-only.

Paso 7: Volver a habilitar el programador de sincronización

Vuelva a habilitar el programador de sincronización integrado:

- Inicie una sesión de PowerShell.

- Vuelva a habilitar la sincronización programada mediante la ejecución del cmdlet

Set-ADSyncScheduler -SyncCycleEnabled $true.

Pasos siguientes

- Obtenga más información sobre el modelo de configuración en Descripción del aprovisionamiento declarativo.

- Obtenga más información sobre el lenguaje de expresiones en Descripción de las expresiones de aprovisionamiento declarativo.

Temas de información general