Administración de atributos de seguridad personalizados para una aplicación

Los atributos de seguridad personalizados de Microsoft Entra ID son atributos específicos de la empresa (pares clave-valor) que puede definir y asignar a objetos de Microsoft Entra. Por ejemplo, puede asignar un atributo de seguridad personalizado para filtrar las aplicaciones o para ayudar a determinar quién obtiene acceso. En este artículo se describe cómo asignar, actualizar, enumerar o eliminar atributos de seguridad personalizados para aplicaciones empresariales de Microsoft Entra.

Requisitos previos

Para asignar o eliminar atributos de seguridad personalizados de una aplicación en el inquilino de Microsoft Entra, necesita lo siguiente:

- Administrador de asignaciones de atributos

- Asegúrese de que dispone de atributos de seguridad personalizados existentes. Para aprender a crear un atributo de seguridad, consulte Incorporación o desactivación de atributos de seguridad personalizados en Microsoft Entra ID.

Importante

De forma predeterminada, el rol Administrador global y otros roles de administrador no tienen permisos para leer, definir o asignar atributos de seguridad personalizados.

Asignación, actualización, enumeración o eliminación de atributos de personalizados de una aplicación

Descubra cómo trabajar con atributos personalizados de aplicaciones en Microsoft Entra ID.

Asignación de atributos de seguridad personalizados a una aplicación

Sugerencia

Los pasos de este artículo pueden variar ligeramente en función del portal desde donde comienza.

Realice los pasos siguientes para asignar atributos de seguridad personalizados a través del centro de administración de Microsoft Entra.

Inicie sesión en el centro de administración de Microsoft Entra como administrador de asignaciones de atributos.

Vaya a Aplicaciones de identidad>Aplicaciones>Empresariales.

Busque y seleccione la aplicación a la que desea agregar un atributo de seguridad personalizado.

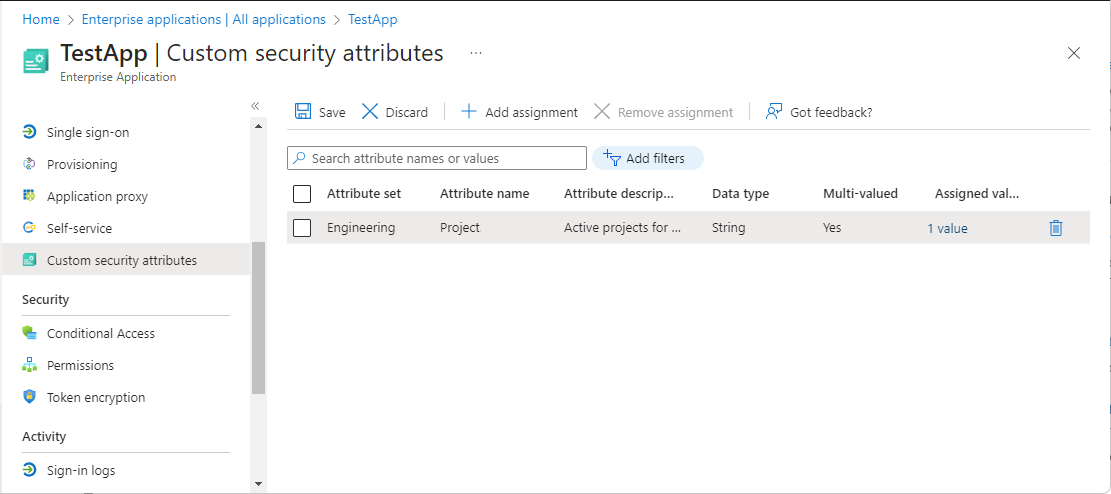

En la sección Administrar, seleccione Atributos de seguridad personalizados.

Seleccione Agregar asignación.

En Conjunto de atributos, seleccione un conjunto de atributos de la lista.

En Nombre del atributo, seleccione un atributo de seguridad personalizado de la lista.

En función de las propiedades del atributo de seguridad personalizado seleccionado, puede escribir un valor único, seleccionar un valor de una lista predefinida o agregar varios valores.

- Para los atributos de seguridad personalizados de formato libre y con un solo valor, escriba un valor en el cuadro Valores asignados.

- Para los valores de los atributos de seguridad personalizados predefinidos, seleccione un valor de la lista Valores asignados.

- Para los atributos de seguridad personalizados con varios valores, seleccione Agregar valores para abrir el panel Valores del atributo y agregue los valores. Cuando termine de agregar los valores pertinentes, seleccione Listo.

Cuando termine, seleccione Guardar para asignar los atributos de seguridad personalizados a la aplicación.

Actualización de los valores de asignación de atributos de seguridad personalizados para una aplicación

Inicie sesión en el centro de administración de Microsoft Entra como administrador de asignaciones de atributos.

Vaya a Aplicaciones de identidad>Aplicaciones>Empresariales.

Busque y seleccione la aplicación que tiene un valor de asignación de atributos de seguridad personalizados que desea actualizar.

En la sección Administrar, seleccione Atributos de seguridad personalizados.

Busque el valor de asignación de atributos de seguridad personalizados que desea actualizar.

Una vez que haya asignado un atributo de seguridad personalizado a una aplicación, solo puede cambiar el valor del atributo de seguridad personalizado. No puede cambiar otras propiedades del atributo de seguridad personalizado, como el conjunto de atributos o el nombre del atributo.

En función de las propiedades del atributo de seguridad personalizado seleccionado, puede actualizar un valor único, seleccionar un valor de una lista predefinida o actualizar varios valores.

Cuando termine, seleccione Guardar.

Filtrado de aplicaciones en función de los atributos de seguridad personalizados

Puede filtrar la lista de atributos de seguridad personalizados asignados a las aplicaciones en la página Todas las aplicaciones.

Inicie sesión en el centro de administración de Microsoft Entra como al menos un Lector de asignación de atributos.

Vaya a Aplicaciones de identidad>Aplicaciones>Empresariales.

Seleccione Agregar filtros para abrir el panel Seleccionar un campo.

Si no ve Agregar filtros, seleccione el banner para habilitar la versión preliminar de la búsqueda de aplicaciones empresariales.

En Filtros, seleccione Atributo de seguridad personalizado.

Seleccione el conjunto de atributos y el nombre del atributo.

En Operador, puede seleccionar es igual a (==), no es igual a (!=) o empieza por.

En Valor, escriba o seleccione un valor.

Para aplicar el filtro, seleccione Aplicar.

Eliminación de asignaciones de atributos de seguridad personalizados de aplicaciones

Inicie sesión en el centro de administración de Microsoft Entra como administrador de asignaciones de atributos.

Vaya a Aplicaciones de identidad>Aplicaciones>Empresariales.

Busque y seleccione la aplicación que tiene las asignaciones de atributos de seguridad personalizados que desea eliminar.

En la sección Administrar, seleccione Atributos de seguridad personalizados (versión preliminar).

Agregue marcas de verificación junto a todas las asignaciones de atributos de seguridad personalizados que desea eliminar.

Seleccione Quitar asignación.

PowerShell de Azure AD

Para administrar asignaciones de atributos de seguridad personalizados de aplicaciones de la organización de Microsoft Entra, puede usar PowerShell. Los siguientes comandos pueden usarse para administrar asignaciones.

Asignación de un atributo de seguridad personalizado con un valor de cadena múltiple a una aplicación (entidad de servicio) mediante PowerShell de Azure AD

Use el comando Set-AzureADMSServicePrincipal para asignar un atributo de seguridad personalizado con un valor de varias cadenas a una aplicación (entidad de servicio).

- Conjunto de atributos:

Engineering - Atributo:

Project - Tipo de datos del atributo: colección de cadenas

- Valor del atributo:

("Baker","Cascade")

$attributes = @{

Engineering = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"Project@odata.type" = "#Collection(String)"

Project = @("Baker","Cascade")

}

}

Set-AzureADMSServicePrincipal -Id aaaaaaaa-bbbb-cccc-1111-222222222222 -CustomSecurityAttributes $attributes

Actualización de un atributo de seguridad personalizado con un valor de cadena múltiple para una aplicación (entidad de servicio) mediante PowerShell de Azure AD

Proporcione el nuevo conjunto de valores de atributo que desea reflejar en la aplicación. En este ejemplo, vamos a agregar un valor más para el atributo de proyecto.

- Conjunto de atributos:

Engineering - Atributo:

Project - Tipo de datos del atributo: colección de cadenas

- Valor del atributo:

("Alpine","Baker")

$attributesUpdate = @{

Engineering = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"Project@odata.type" = "#Collection(String)"

Project = @("Alpine","Baker")

}

}

Set-AzureADMSServicePrincipal -Id aaaaaaaa-bbbb-cccc-1111-222222222222 -CustomSecurityAttributes $attributesUpdate

Obtención de asignaciones de atributos de seguridad personalizados para una aplicación (entidad de servicio) mediante PowerShell de Azure AD

Use el comando Get-AzureADMSServicePrincipal para obtener las asignaciones de atributos de seguridad personalizados para una aplicación (entidad de servicio).

Get-AzureADMSServicePrincipal -Select CustomSecurityAttributes

Get-AzureADMSServicePrincipal -Id aaaaaaaa-bbbb-cccc-1111-222222222222 -Select "CustomSecurityAttributes, Id"

PowerShell de Microsoft Graph

Para administrar asignaciones de atributos de seguridad personalizados de aplicaciones de la organización de Microsoft Entra, puede usar Microsoft Graph PowerShell. Los siguientes comandos pueden usarse para administrar asignaciones.

Asignación de un atributo de seguridad personalizado con un valor de cadena múltiple a una aplicación (entidad de servicio) mediante PowerShell de Microsoft Graph

Use el comando Update-MgServicePrincipal para asignar un atributo de seguridad personalizado con un valor de cadena múltiple a una aplicación (entidad de servicio).

Dados los valores

- Conjunto de atributos:

Engineering - Atributo:

ProjectDate - Tipo de datos del atributo: cadena

- Valor del atributo:

"2024-11-15"

#Retrieve the servicePrincipal

$ServicePrincipal = (Get-MgServicePrincipal -Filter "displayName eq 'TestApp'").Id

$customSecurityAttributes = @{

Engineering = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"ProjectDate" ="2024-11-15"

}

}

Update-MgServicePrincipal -ServicePrincipalId $ServicePrincipal -CustomSecurityAttributes $customSecurityAttributes

Actualización de un atributo de seguridad personalizado con un valor de cadena múltiple para una aplicación (entidad de servicio) mediante PowerShell de Microsoft Graph

Proporcione el nuevo conjunto de valores de atributo que desea reflejar en la aplicación. En este ejemplo, vamos a agregar un valor más para el atributo de proyecto.

Dados los valores

- Conjunto de atributos:

Engineering - Atributo:

Project - Tipo de datos del atributo: colección de cadenas

- Valor del atributo:

["Baker","Cascade"]

$customSecurityAttributes = @{

Engineering = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"Project@odata.type" = "#Collection(String)"

"Project" = @(

"Baker"

"Cascade"

)

}

}

Update-MgServicePrincipal -ServicePrincipalId $ServicePrincipal -CustomSecurityAttributes $customSecurityAttributes

Filtrado de aplicaciones en función de atributos de seguridad personalizados mediante PowerShell de Microsoft Graph

En este ejemplo se filtra una lista de aplicaciones con una asignación de atributo de seguridad personalizado que es igual al valor especificado.

$appAttributes = Get-MgServicePrincipal -CountVariable CountVar -Property "id,displayName,customSecurityAttributes" -Filter "customSecurityAttributes/Engineering/Project eq 'Baker'" -ConsistencyLevel eventual

$appAttributes | select Id,DisplayName,CustomSecurityAttributes | Format-List

$appAttributes.CustomSecurityAttributes.AdditionalProperties | Format-List

Id : aaaaaaaa-bbbb-cccc-1111-222222222222

DisplayName : TestApp

CustomSecurityAttributes : Microsoft.Graph.PowerShell.Models.MicrosoftGraphCustomSecurityAttributeValue

Key : Engineering

Value : {[@odata.type, #microsoft.graph.customSecurityAttributeValue], [ProjectDate, 2024-11-15], [Project@odata.type, #Collection(String)], [Project, System.Object[]]}

Eliminación de asignaciones de atributos de seguridad personalizados de aplicaciones mediante PowerShell de Microsoft Graph

En este ejemplo, se quita una asignación de atributos de seguridad personalizada que admite valores únicos.

$params = @{

"customSecurityAttributes" = @{

"Engineering" = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"ProjectDate" = $null

}

}

}

Invoke-MgGraphRequest -Method PATCH -Uri "https://graph.microsoft.com/v1.0/servicePrincipals/$ServicePrincipal" -Body $params

En este ejemplo, se quita una asignación de atributos de seguridad personalizados que admite varios valores.

$customSecurityAttributes = @{

Engineering = @{

"@odata.type" = "#Microsoft.DirectoryServices.CustomSecurityAttributeValue"

"Project" = @()

}

}

Update-MgServicePrincipal -ServicePrincipalId $ServicePrincipal -CustomSecurityAttributes $customSecurityAttributes

Microsoft Graph API

Para administrar asignaciones de atributos de seguridad personalizados de aplicaciones de la organización de Microsoft Entra, puede usar Microsoft Graph API. Realice las siguientes llamadas API para administrar las asignaciones.

Para ver otros ejemplos similares de Microsoft Graph API para los usuarios, consulte Asignación, actualización, enumeración o eliminación de atributos de seguridad personalizados para un usuario y Ejemplos: Asignación, actualización, enumeración o eliminación de asignaciones de atributos de seguridad personalizados mediante Microsoft Graph API.

Asignación de un atributo de seguridad personalizado con un valor de cadena múltiple a una aplicación (entidad de servicio) mediante Microsoft Graph API

Use la API de actualización de servicePrincipal para asignar un atributo de seguridad personalizado con un valor de cadena a una aplicación.

Dados los valores

- Conjunto de atributos:

Engineering - Atributo:

Project - Tipo de datos del atributo: cadena

- Valor del atributo:

"Baker"

PATCH https://graph.microsoft.com/v1.0/servicePrincipals/{id}

Content-type: application/json

{

"customSecurityAttributes":

{

"Engineering":

{

"@odata.type":"#Microsoft.DirectoryServices.CustomSecurityAttributeValue",

"Project@odata.type":"#Collection(String)",

"Project": "Baker"

}

}

}

Actualización de un atributo de seguridad personalizado con un valor de cadena múltiple para una aplicación (entidad de servicio) mediante Microsoft Graph API

Proporcione el nuevo conjunto de valores de atributo que desea reflejar en la aplicación. En este ejemplo, vamos a agregar un valor más para el atributo de proyecto.

PATCH https://graph.microsoft.com/v1.0/servicePrincipals/{id}

Content-type: application/json

{

"customSecurityAttributes":

{

"Engineering":

{

"@odata.type":"#Microsoft.DirectoryServices.CustomSecurityAttributeValue",

"Project@odata.type":"#Collection(String)",

"Project":["Baker","Cascade"]

}

}

}

Filtrado de aplicaciones en función de atributos de seguridad personalizados mediante Microsoft Graph API

En este ejemplo se filtra una lista de aplicaciones con una asignación de atributo de seguridad personalizado que es igual al valor especificado. El valor de filtro no distingue mayúsculas de minúsculas. Debe agregar ConsistencyLevel=eventual en la solicitud o el encabezado. También debe incluir $count=true para asegurarse de que la solicitud se enruta correctamente.

GET https://graph.microsoft.com/v1.0/servicePrincipals?$count=true&$select=id,displayName,customSecurityAttributes&$filter=customSecurityAttributes/Engineering/Project eq 'Baker'

ConsistencyLevel: eventual

Eliminación de asignaciones de atributos de seguridad personalizados de un aplicación mediante Microsoft Graph API

En este ejemplo, se quita una asignación de atributos de seguridad personalizados que admite varios valores.

PATCH https://graph.microsoft.com/v1.0/servicePrincipals/{id}

Content-type: application/json

{

"customSecurityAttributes":

{

"Engineering":

{

"@odata.type":"#Microsoft.DirectoryServices.CustomSecurityAttributeValue",

"Project":[]

}

}

}