Visualización de la actividad y del historial de auditoría para los roles de recursos de Azure en Privileged Identity Management

Privileged Identity Management (PIM) en Microsoft Entra ID le permite ver la actividad, las activaciones y el historial de auditoría para roles de recursos de Azure dentro de su organización. Esto incluye las suscripciones, los grupos de recursos e incluso las máquinas virtuales. Cualquier recurso dentro del Centro de administración de Microsoft Entra que aproveche la funcionalidad de control de acceso basado en roles de Azure puede aprovechar las capacidades de seguridad y administración del ciclo de vida en Privileged Identity Management. Si quiere conservar los datos de auditoría durante más tiempo que el período de retención predeterminado, puede usar Azure Monitor para enrutarlos a una cuenta de almacenamiento de Azure. Para más información, consulte Archivado de los registros de Microsoft Entra en una cuenta de almacenamiento de Azure.

Nota:

Si su organización ha externalizado las funciones de administración a un proveedor de servicios que usa Azure Lighthouse, las asignaciones de roles autorizadas por ese proveedor de servicios no se mostrarán aquí.

Visualización de la actividad y activaciones

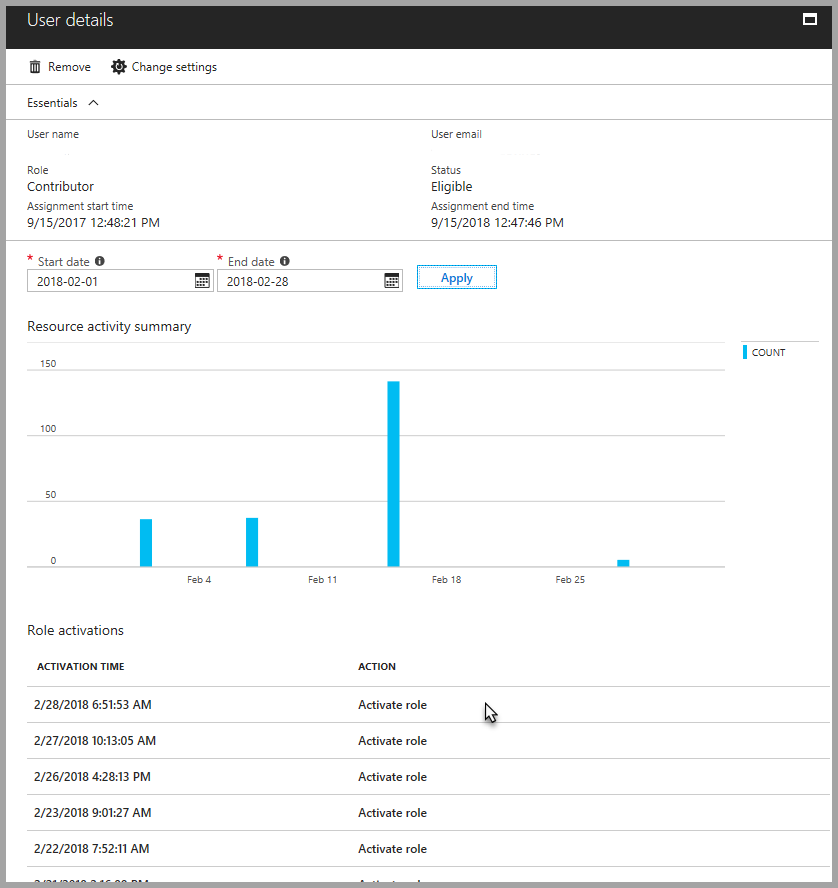

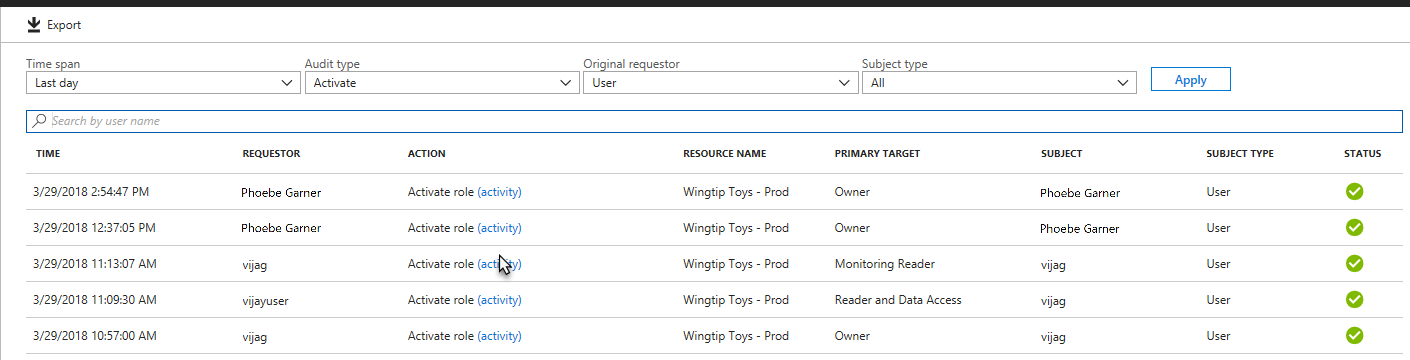

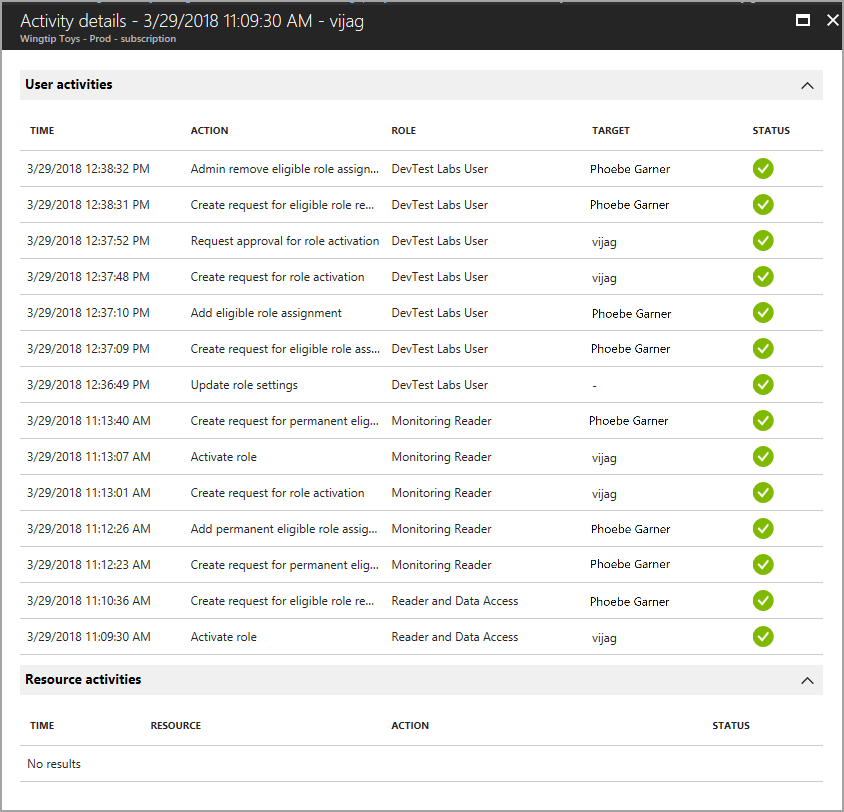

Para ver las acciones que realizó un usuario específico en varios recursos, puede ver la actividad de los recursos de Azure asociada a un período de activación específico.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de roles con privilegios.

Vaya a Gobierno de identidades>Privileged Identity Management>Recursos de Azure.

Seleccione el recurso para el que desea ver la actividad y las activaciones.

Seleccione Roles o Miembros.

Seleccione un usuario.

Observará un resumen de las acciones del usuario en los recursos de Azure por fecha. También muestra las activaciones de roles recientes durante ese mismo período de tiempo.

Seleccione una activación de rol específica para ver los detalles y la actividad de recursos de Azure correspondiente que se produjo mientras ese usuario estaba activo.

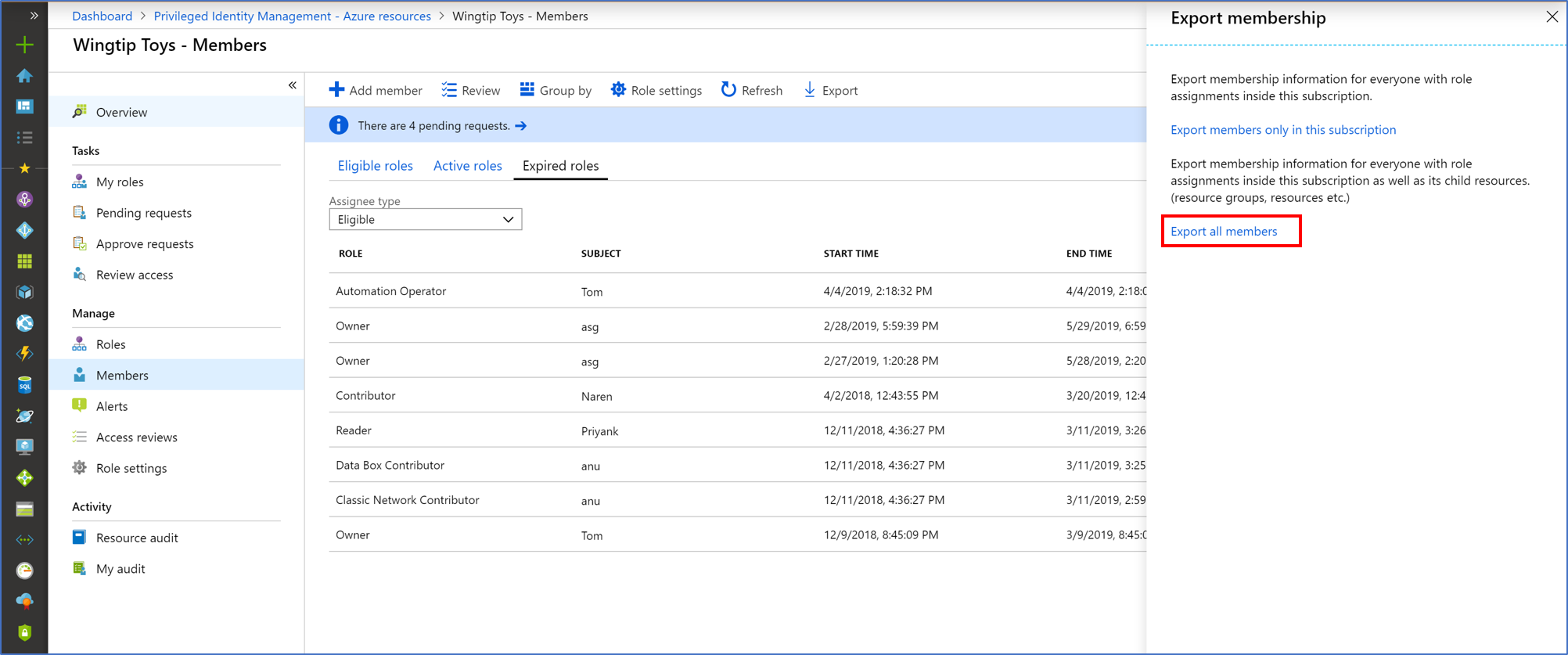

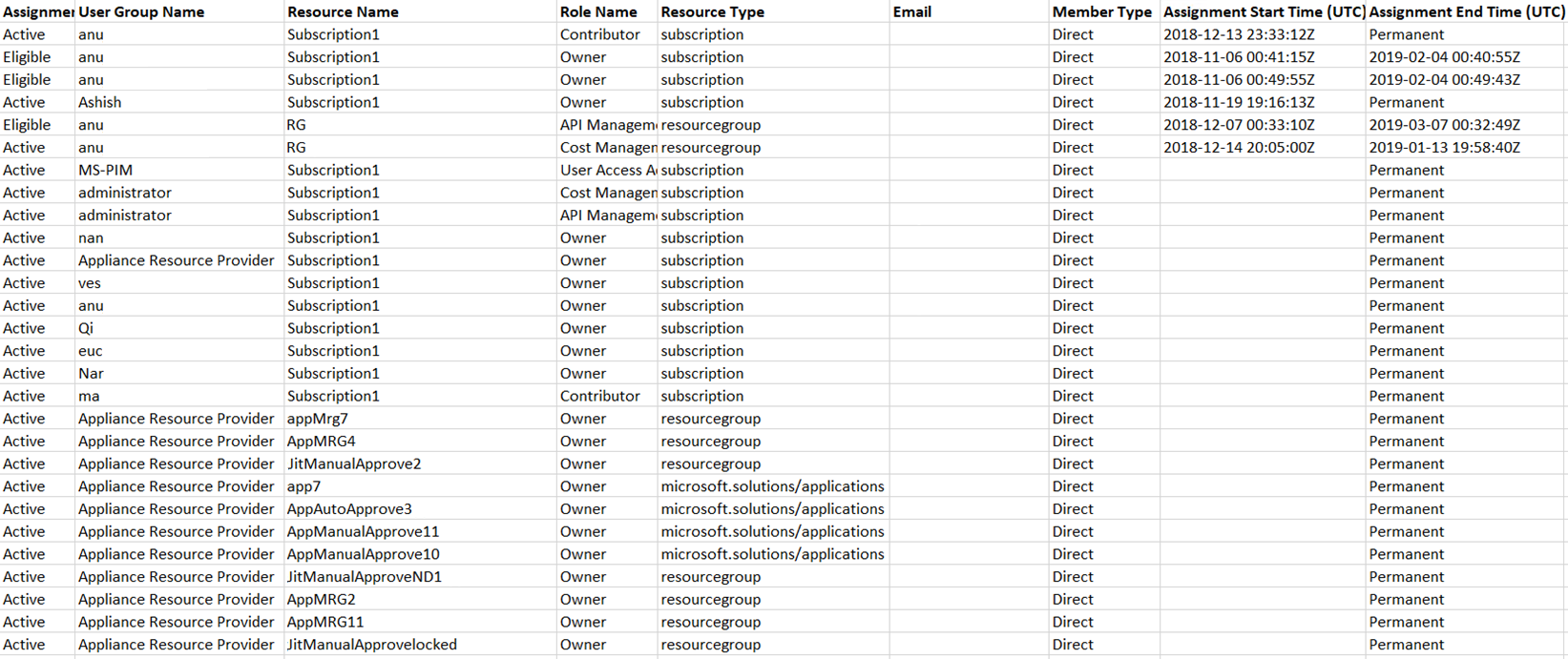

Exportación de asignaciones de roles con elementos secundarios

Puede tener un requisito de cumplimiento en el que debe proporcionar una lista completa de las asignaciones de roles a los auditores. Privileged Identity Management le permite consultar las asignaciones de roles en un recurso específico, que incluye asignaciones de roles para todos los recursos secundarios. Anteriormente, a los administradores les resultaba difícil obtener una lista completa de asignaciones de roles para una suscripción y tenían que exportar dichas asignaciones para cada recurso específico. Con Privileged Identity Management, puede consultar todas las asignaciones de roles activas y elegibles de una suscripción, incluidas las asignaciones de roles para todos los recursos y grupos de recursos.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de roles con privilegios.

Vaya a Gobierno de identidades>Privileged Identity Management>Recursos de Azure.

Seleccione el recurso para el que desea exportar asignaciones de roles, como una suscripción.

Seleccione Asignaciones.

Seleccione Exportar para abrir el panel de exportación de pertenencias.

Seleccione Exporte todos los miembros para exportar todas las asignaciones de roles en un archivo CSV.

Visualización del historial de auditoría de recursos

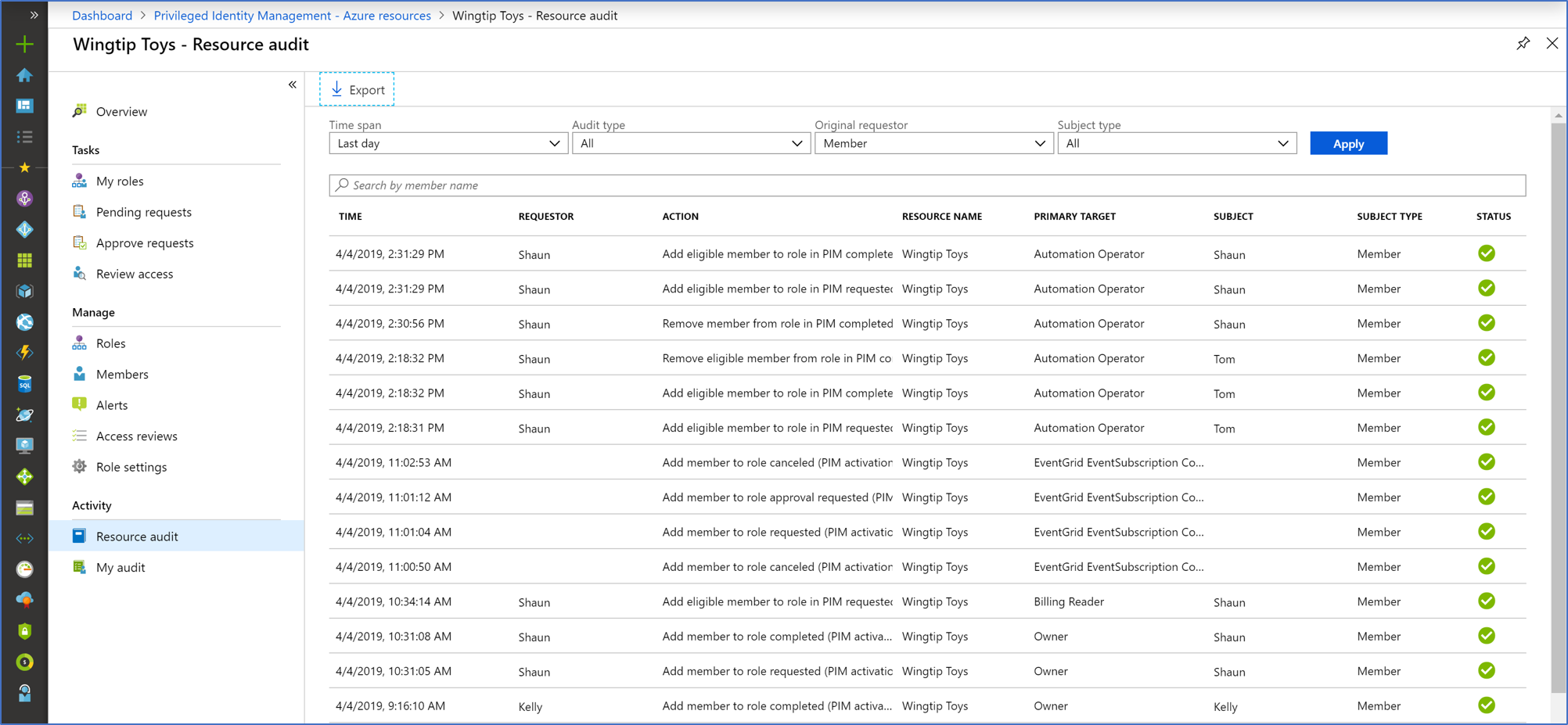

La auditoría de recursos proporciona una vista de todas las actividades de rol del recurso.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de roles con privilegios.

Vaya a Gobierno de identidades>Privileged Identity Management>Recursos de Azure.

Seleccione el recurso del que desea ver el historial de auditoría.

Seleccione Auditoría de recursos.

Filtre el historial usando una fecha predefinida o un intervalo personalizado.

En Tipo de auditoría, seleccione Activate (Assigned + Activated) (Activar [Asignado + Activado]).

En Acción, seleccione (actividad) para que un usuario vea los detalles de actividad de ese usuario en los recursos de Azure.

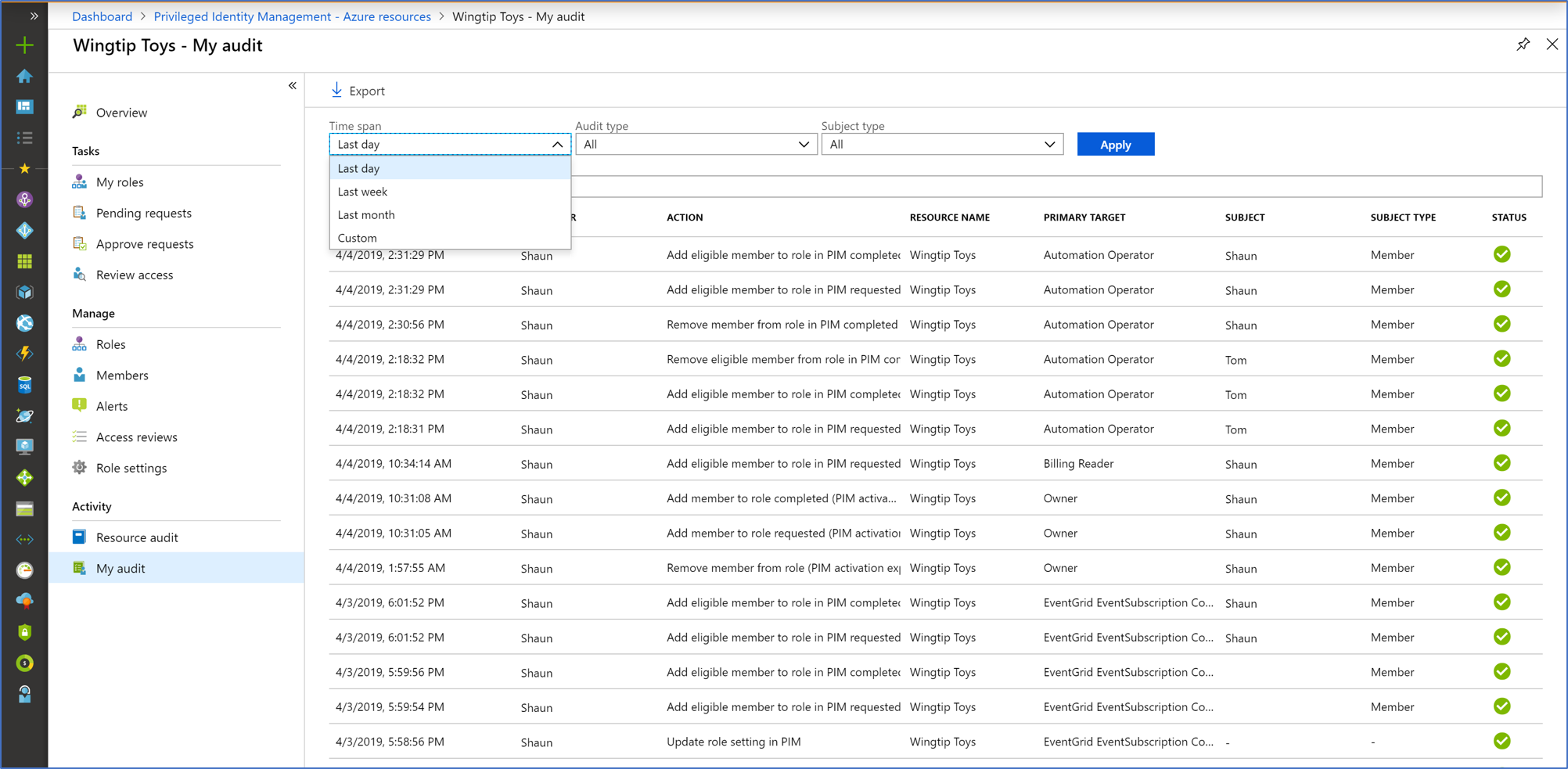

Visualización de mi auditoría

Mi auditoría permite ver la actividad del rol personal.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de roles con privilegios.

Vaya a Gobierno de identidades>Privileged Identity Management>Recursos de Azure.

Seleccione el recurso del que desea ver el historial de auditoría.

Seleccione Mi auditoría.

Filtre el historial con una fecha predefinida o un intervalo personalizado.

Nota:

El acceso al historial de auditoría requiere al menos el rol de Administrador de roles con privilegios.

Obtener el motivo, el aprobador y el número de vale para los eventos de aprobación

Sugerencia

Los pasos de este artículo pueden variar ligeramente en función del portal desde donde comienzas.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de roles con privilegios.

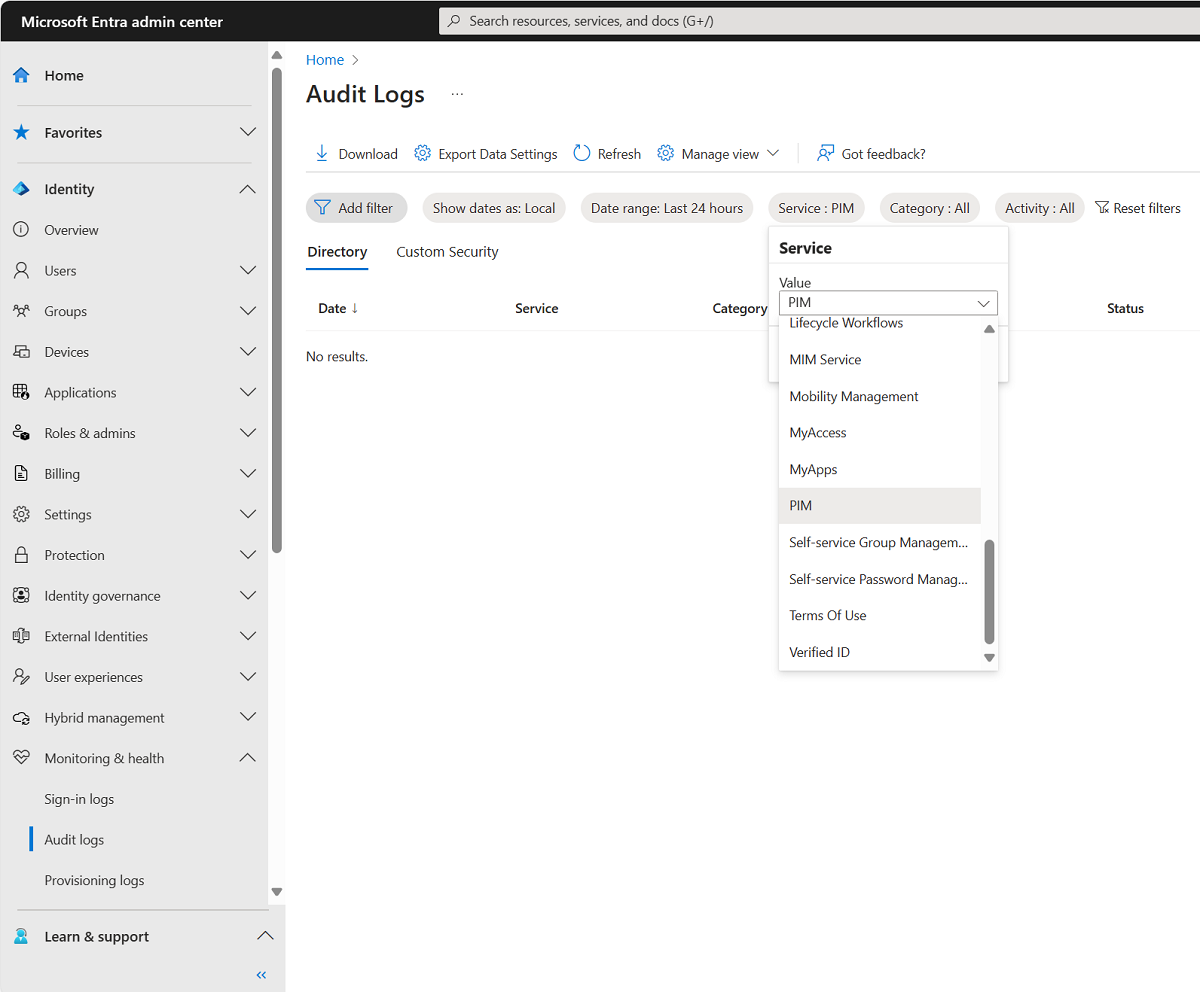

Vaya a Identidad>Supervisión y estado>Registros de auditoría.

Use el filtro Servicio para mostrar solo los eventos de auditoría del servicio Privileged Identity Management. En la página Registros de auditoría, puede:

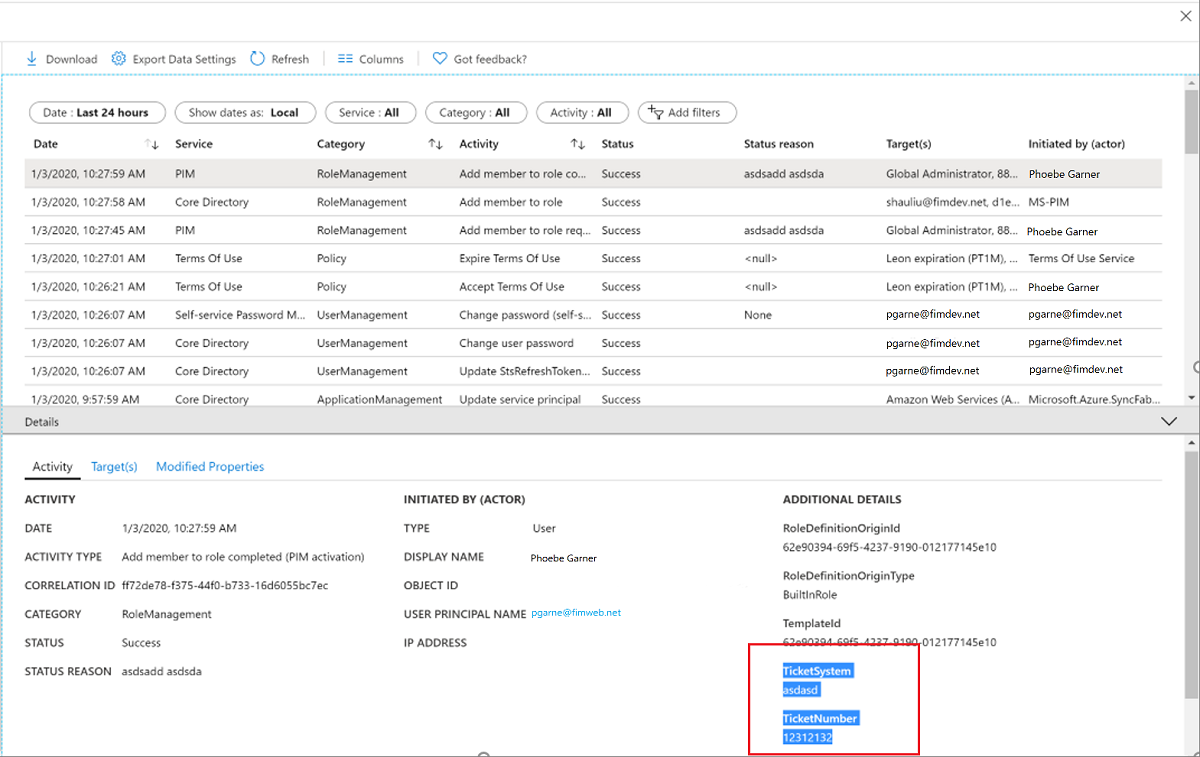

- Ver el motivo de un evento de auditoría en la columna Razón para el estado.

- Consultar el aprobador en la columna Iniciado por (actor) para el evento "Solicitud para agregar al miembro al rol aprobada".

Seleccionar un evento de registro de auditoría para ver el número de vale en la pestaña Actividad del panel Detalles.

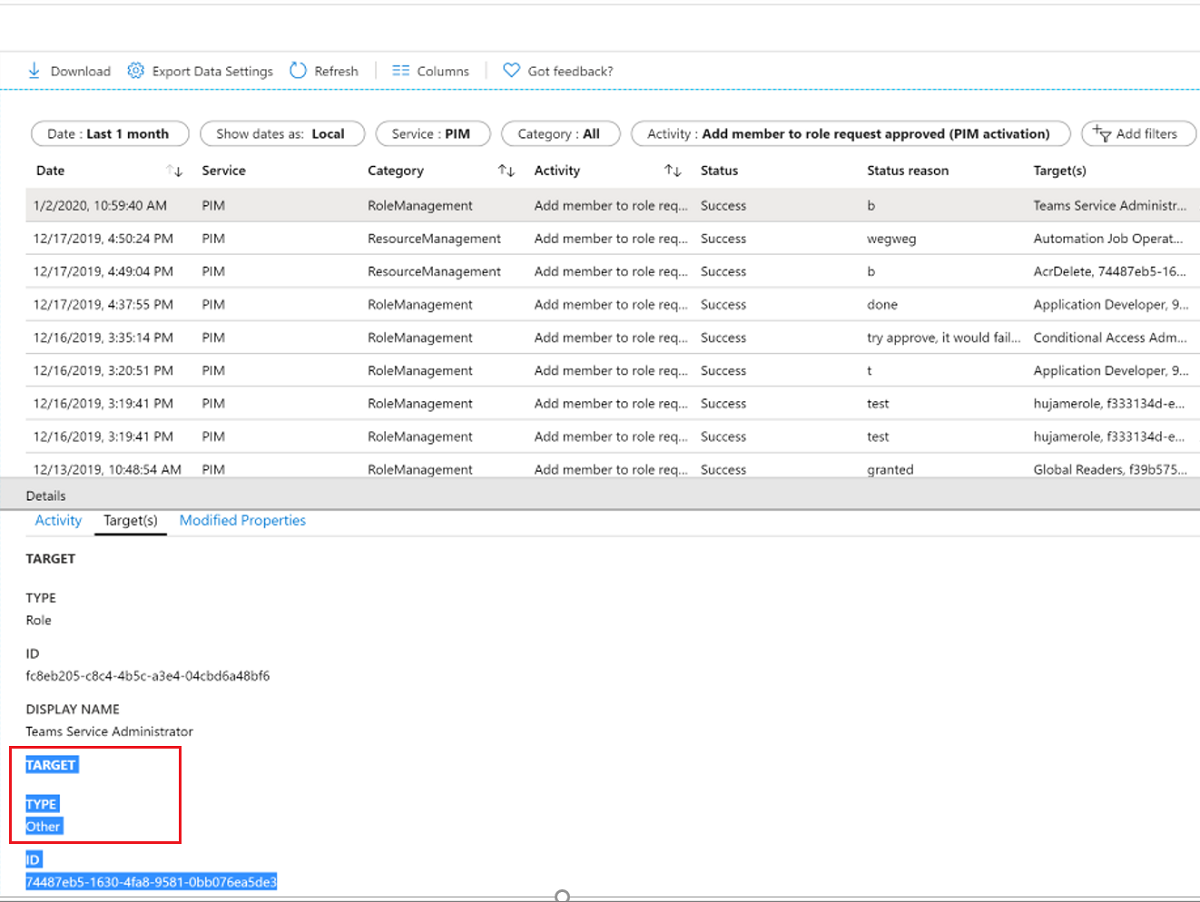

Puede ver el solicitante (persona que activa el rol) en la pestaña Destinos del panel Detalles para un evento de auditoría. Hay tres tipos de destino para los roles de recursos de Azure:

- El rol (Tipo = Rol)

- El solicitante (Tipo = Otros)

- El aprobador (Tipo = Usuario)

Normalmente, el evento de registro que está inmediatamente por encima del evento de aprobación es un evento para "Operación para agregar al miembro al rol completada", donde Iniciado por (actor) es el solicitante. En la mayoría de los casos, no necesitará encontrar el solicitante en la solicitud de aprobación desde una perspectiva de auditoría.