Vincular los resultados de la consulta a un incidente

Se aplica a:

- Microsoft Defender XDR

Puede usar el vínculo a la característica de incidente para agregar resultados de consultas de búsqueda avanzadas a un incidente nuevo o existente que se está investigando. Esta característica le ayuda a capturar fácilmente registros de actividades de búsqueda avanzadas, lo que le permite crear una escala de tiempo o un contexto más completos de eventos relacionados con un incidente.

Vinculación de resultados a incidentes nuevos o existentes

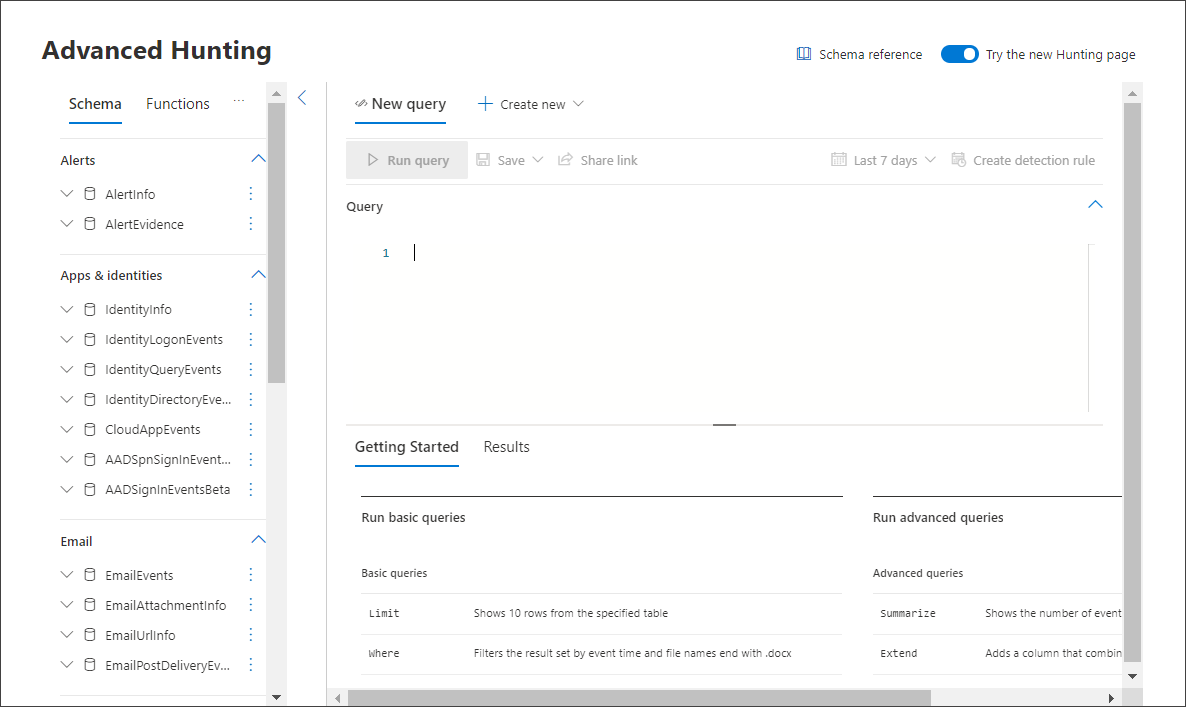

En la página consulta de búsqueda avanzada, escriba primero la consulta en el campo de consulta proporcionado y, después, seleccione Ejecutar consulta para obtener los resultados.

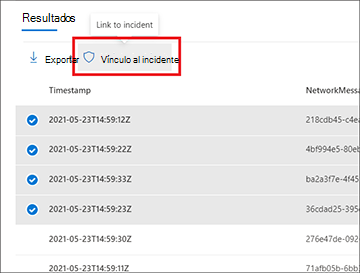

En la página Resultados, seleccione los eventos o registros relacionados con una investigación nueva o actual en la que está trabajando y, a continuación, seleccione Vincular al incidente.

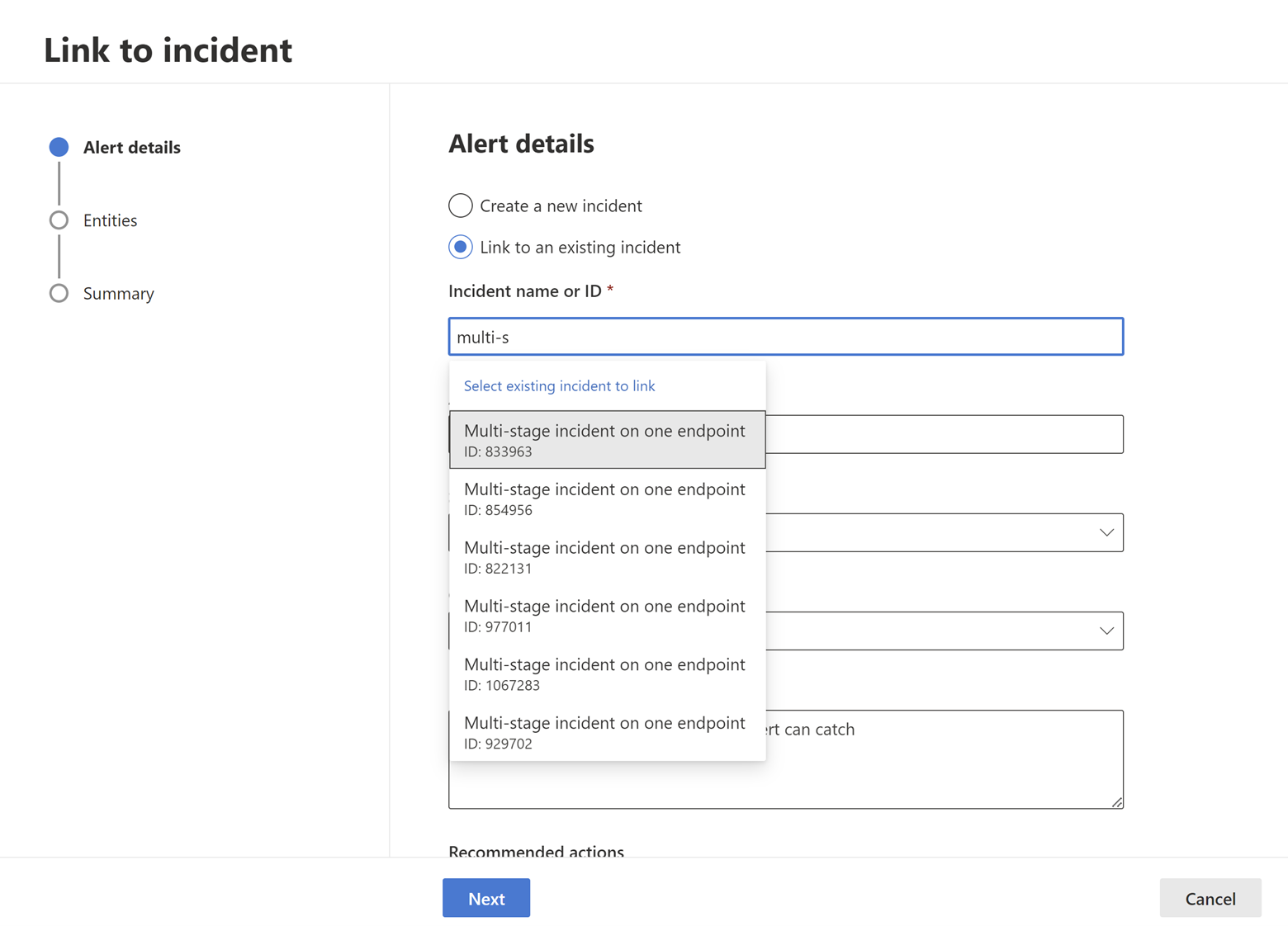

Busque la sección Detalles de la alerta en el panel Vincular a incidente y, a continuación, seleccione Crear nuevo incidente para convertir los eventos en alertas y agruparlos en un nuevo incidente:

O bien, seleccione Vincular a un incidente existente para agregar los registros seleccionados a uno existente. Elija el incidente relacionado en la lista desplegable de incidentes existentes. También puede escribir los primeros caracteres del nombre o identificador del incidente para buscar el incidente existente.

Para cualquiera de las selecciones, proporcione los detalles siguientes y, a continuación, seleccione Siguiente:

- Título de alerta : proporcione un título descriptivo para los resultados que los respondedores de incidentes puedan comprender. Este título descriptivo se convierte en el título de la alerta.

- Gravedad : elija la gravedad aplicable al grupo de alertas.

- Categoría : elija la categoría de amenaza adecuada para las alertas.

- Descripción : proporcione una descripción útil para las alertas agrupadas.

- Acciones recomendadas : proporcione acciones de corrección.

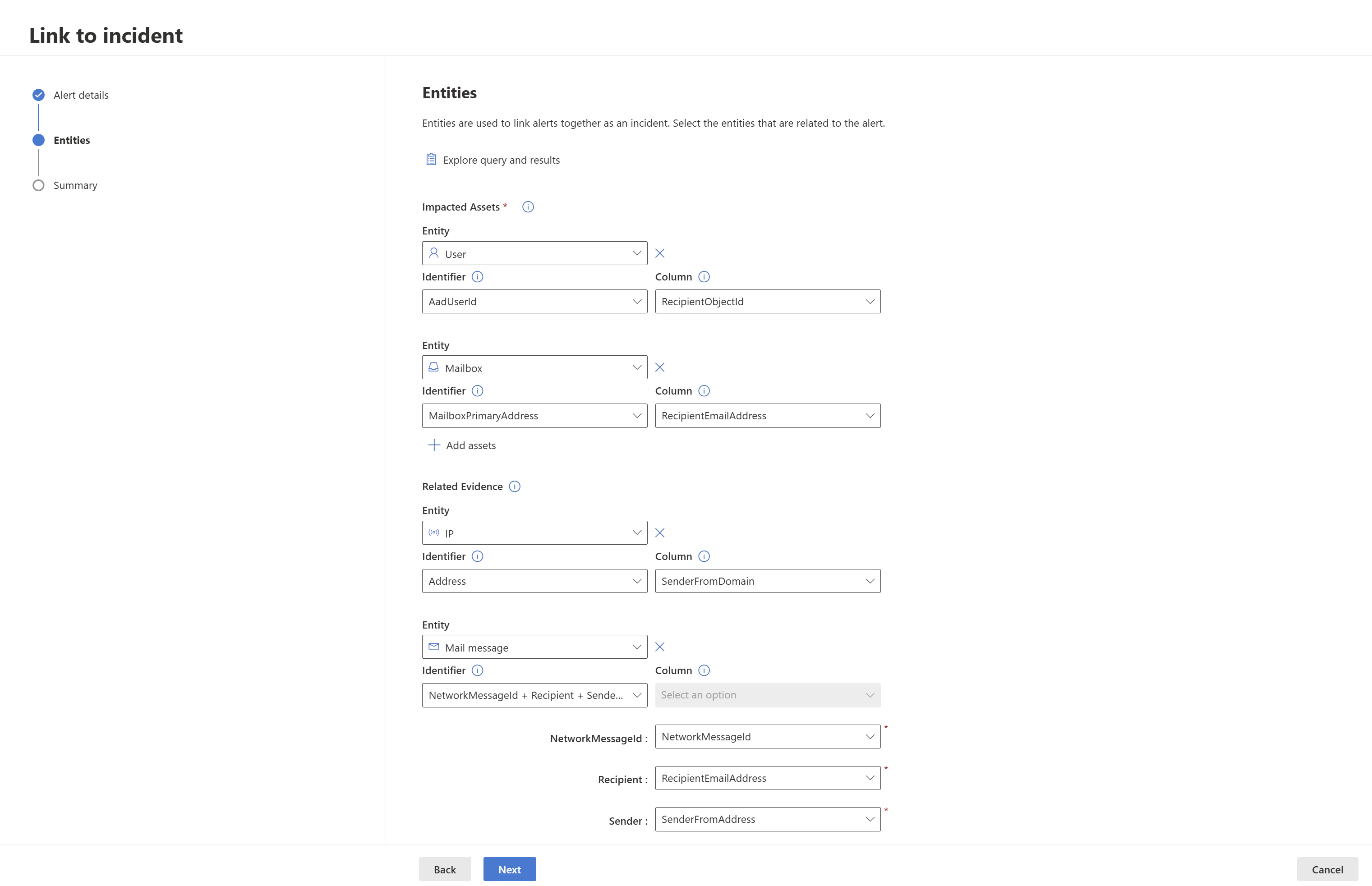

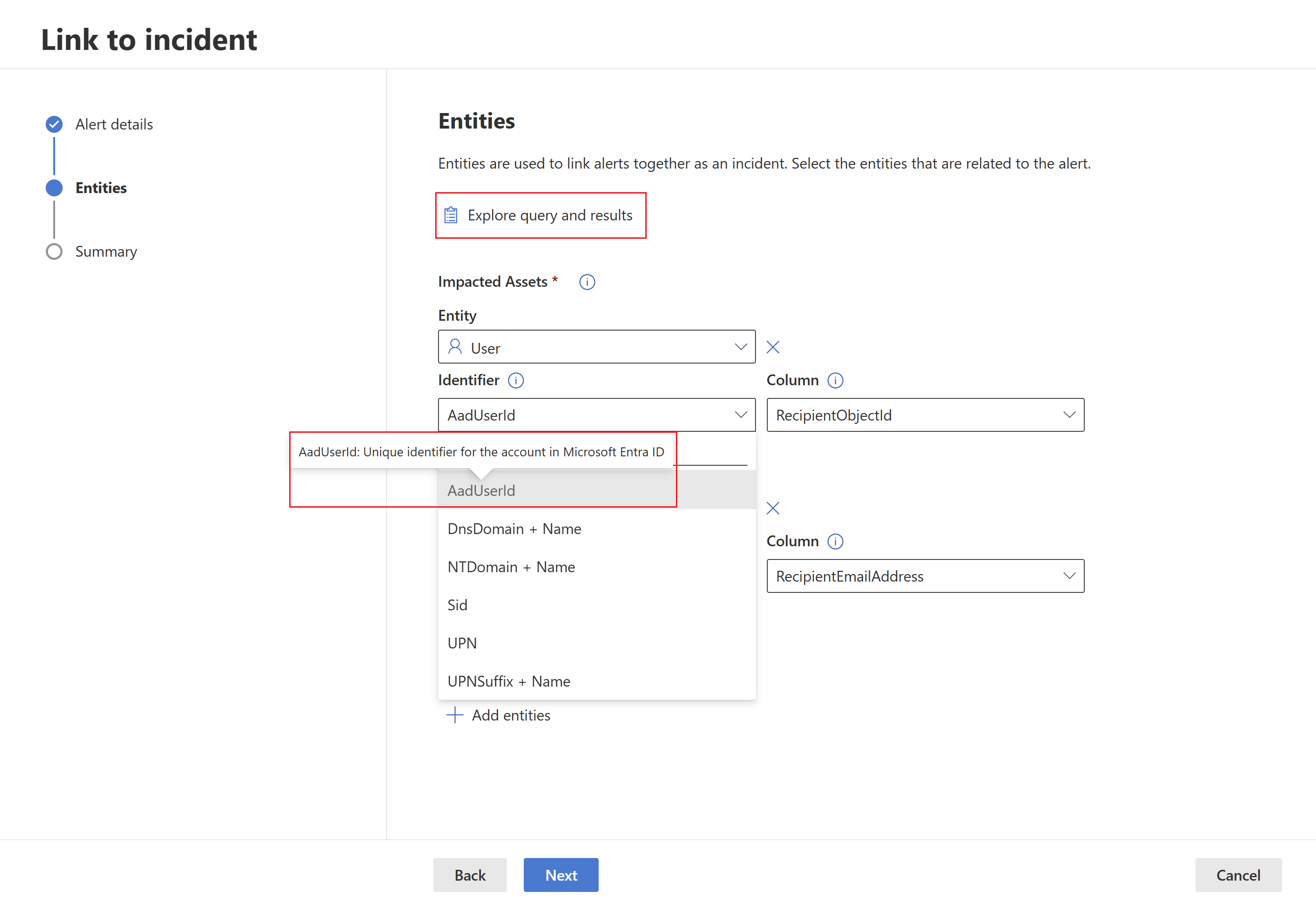

En la sección Entidades , puede encontrar qué entidades se usan para correlacionar otras alertas con el incidente vinculado. También aparecen en la página del incidente. Puede revisar las entidades preseleccionadas clasificadas de la siguiente manera:

a. Activos afectados : los recursos afectados por los eventos seleccionados pueden ser:

- Cuenta

- Dispositivo

- Mailbox

- Aplicación en la nube

- Recurso de Azure

- Recurso de Amazon Web Services

- Recurso de Google Cloud Platform

b. Evidencia relacionada : no activos que aparecen en los eventos seleccionados. Los tipos de entidad admitidos son:

- Proceso

- Archivo

- Valor del Registro

- IP

- Aplicación OAuth

- DNS

- Grupo de seguridad

- URL

- Clúster de correo

- Mensaje de correo

Una vez seleccionado un tipo de entidad, seleccione un tipo de identificador que exista en los registros seleccionados para que se pueda usar para identificar esta entidad. Cada tipo de entidad tiene una lista de identificadores admitidos, como se puede ver en la lista desplegable correspondiente. Lea la descripción que se muestra al mantener el puntero sobre cada identificador para comprenderlo mejor.

Después de seleccionar el identificador, seleccione una columna de los resultados de la consulta que contengan el identificador seleccionado. Puede seleccionar Explorar consulta y resultados para abrir el panel de contexto de búsqueda avanzada. Esto le permite explorar la consulta y los resultados para asegurarse de que eligió la columna correcta para el identificador seleccionado.

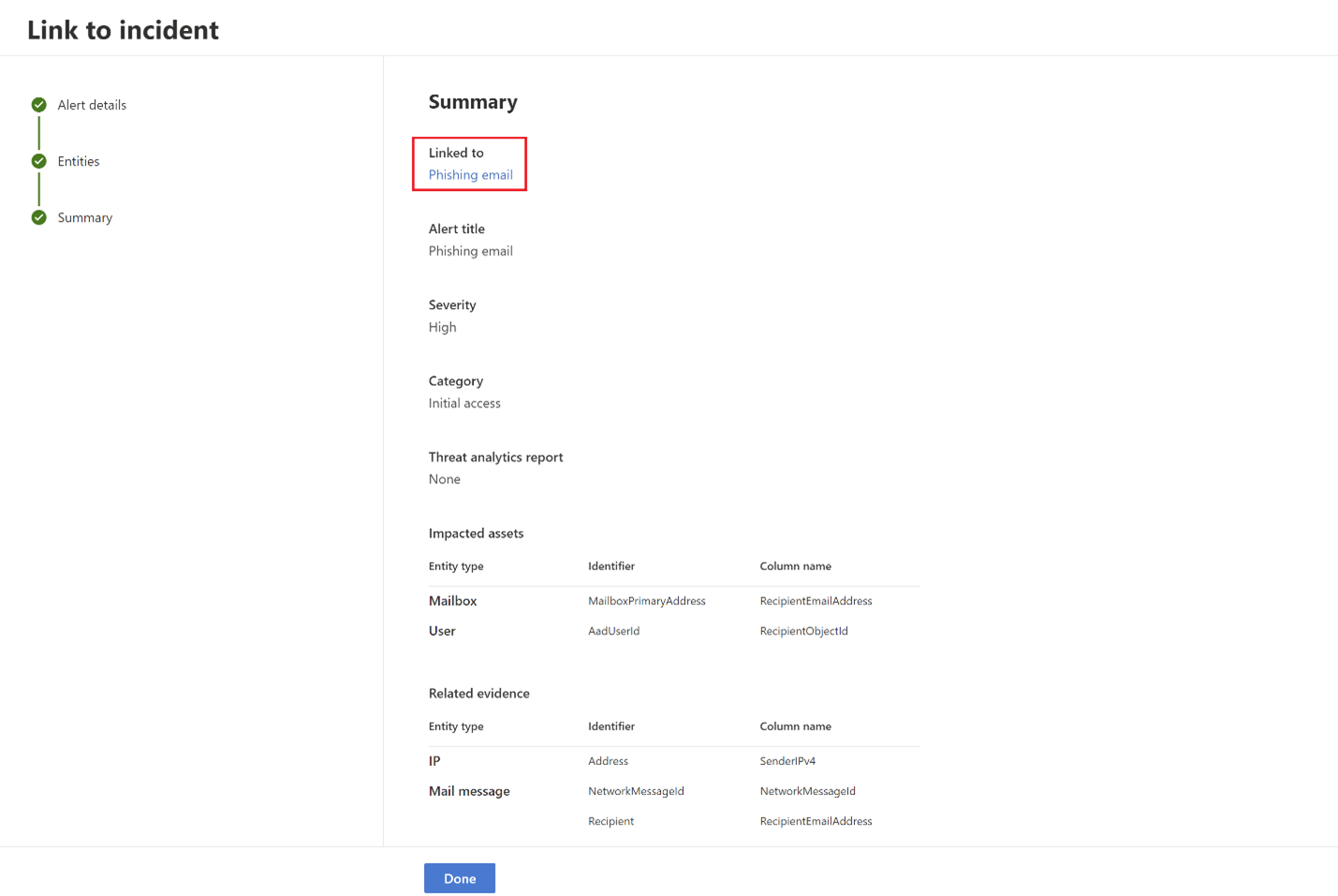

En nuestro ejemplo, usamos una consulta para buscar eventos relacionados con un posible incidente de filtración de correo electrónico, por lo tanto, el buzón del destinatario y la cuenta del destinatario son las entidades afectadas y la dirección IP del remitente, así como el mensaje de correo electrónico son pruebas relacionadas.Se crea una alerta diferente para cada registro con una combinación única de entidades afectadas. En nuestro ejemplo, si hay tres buzones de destinatario diferentes y combinaciones de identificador de objeto de destinatario, por ejemplo, se crean tres alertas y se vinculan al incidente elegido.

Seleccione Siguiente.

Revise los detalles que ha proporcionado en la sección Resumen.

Seleccione Listo.

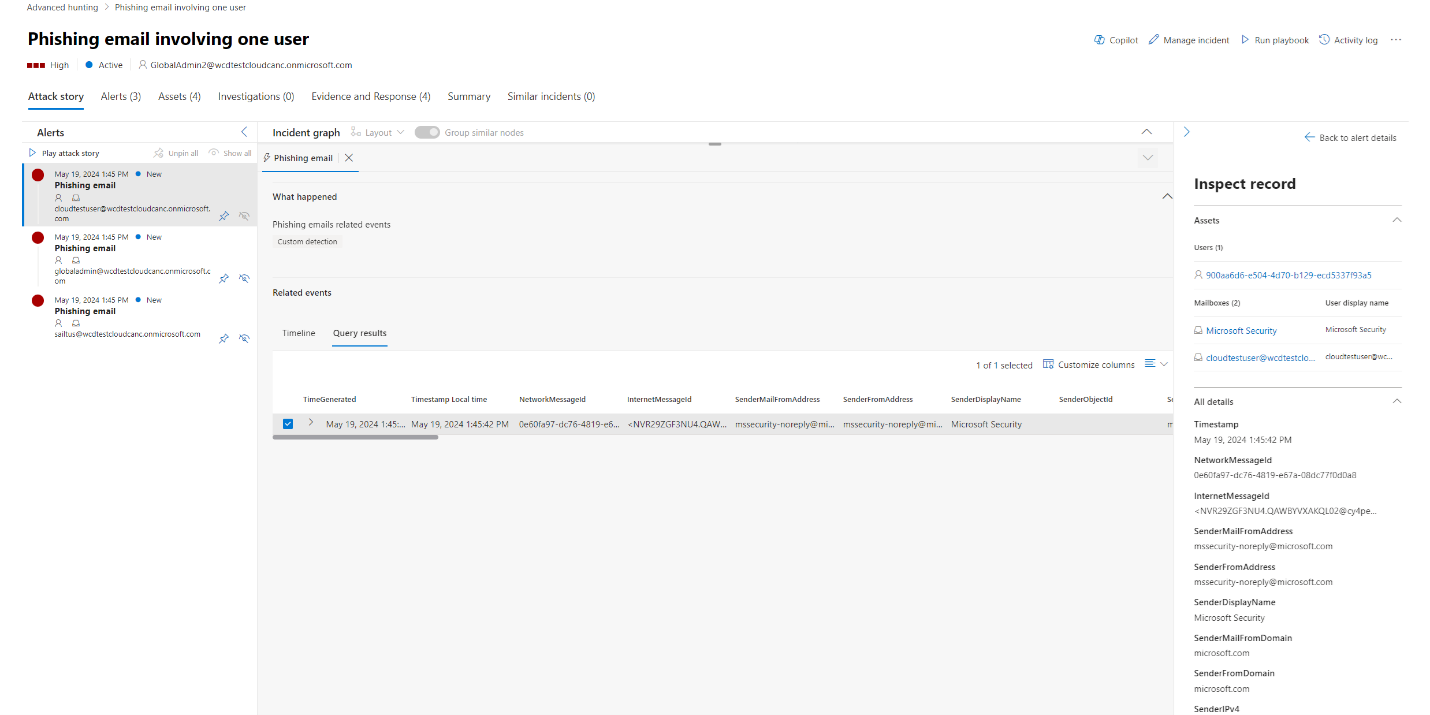

Visualización de registros vinculados en el incidente

Puede seleccionar el vínculo generado en el paso de resumen del asistente o seleccionar el nombre del incidente de la cola de incidentes para ver el incidente al que están vinculados los eventos.

En nuestro ejemplo, las tres alertas, que representan los tres eventos seleccionados, se vincularon correctamente a un nuevo incidente. En cada una de las páginas de alerta, puede encontrar la información completa sobre el evento o los eventos en la vista de escala de tiempo (si está disponible) y en la vista de resultados de la consulta.

También puede seleccionar el evento en la vista de escala de tiempo o en la vista de resultados de la consulta para abrir el panel Inspeccionar registro .

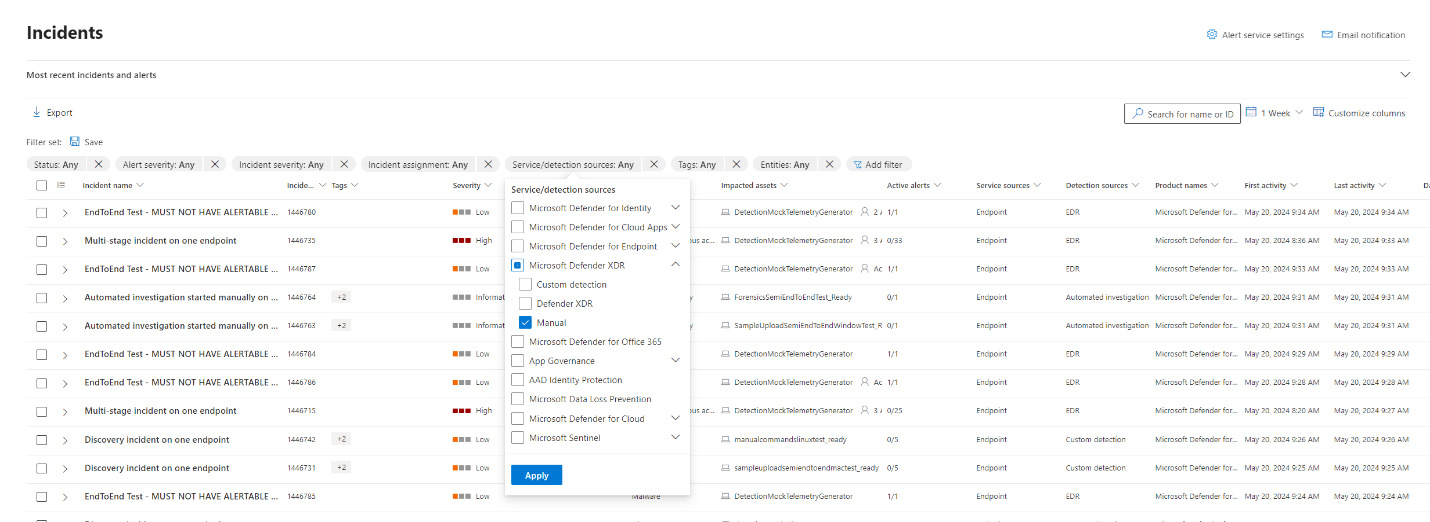

Filtrar por los eventos agregados mediante la búsqueda avanzada

Puede ver qué alertas se generaron a partir de la búsqueda avanzada filtrando incidentes y alertas por origen de detección manual .