Inventario de certificados

Se aplica a:

- Administración de vulnerabilidades de Microsoft Defender

- Microsoft Defender XDR

- Microsoft Defender para el plan 2 de servidores

Nota:

Para usar esta característica necesitará Administración de vulnerabilidades de Microsoft Defender independiente o si ya es un cliente de Microsoft Defender para punto de conexión Plan 2, el Administración de vulnerabilidades de Defender complemento.

Los certificados se pueden usar de varias maneras. Por ejemplo:

- Como parte del protocolo TLS\SSL.

- Autenticación de cliente VPN, firma de documentos, cifrado de correo electrónico y firma de correo electrónico.

- Cifrado de datos y autenticación para garantizar la transferencia segura de información dentro de la red y a través de Internet.

Los problemas con un certificado (por ejemplo, la expiración o la configuración incorrecta) podrían dar lugar a los siguientes resultados:

- Una vulnerabilidad de seguridad para su organización.

- Una interrupción del servicio.

- Resultados negativos en las operaciones empresariales diarias.

El inventario de certificados le permite ver una lista de los certificados instalados en toda la organización en una sola página central de inventario de certificados. Esta característica puede ayudarle con las siguientes tareas:

- Identificar los certificados que están a punto de expirar para poder actualizarlos y evitar interrupciones del servicio

- Detectar posibles vulnerabilidades debido al uso del algoritmo de firma débil (por ejemplo, SHA-1-RSA), el tamaño de clave corto (por ejemplo, RSA 512 bits) o el algoritmo hash de firma débil (por ejemplo, MD5)

- Garantizar el cumplimiento de las directrices normativas y la directiva organizativa

Sugerencia

¿Sabía que puede probar todas las características de Administración de vulnerabilidades de Microsoft Defender de forma gratuita? Obtenga información sobre cómo registrarse para obtener una evaluación gratuita.

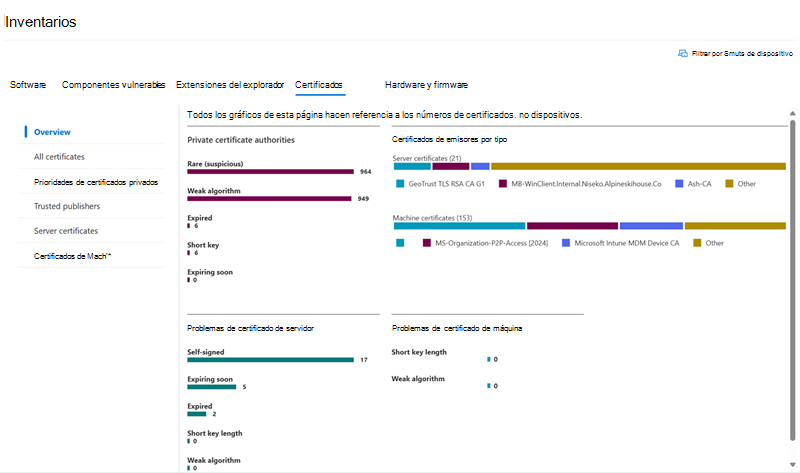

Visualización de los certificados

- Inicie sesión en el portal de Microsoft Defender. Vaya a Inventariosde administración >de vulnerabilidades> de puntos de conexión.

- Seleccione la pestaña Certificados .

La página Inventario de certificados se abre para obtener información general que contiene visualizaciones de datos del número de certificados. con una lista de los certificados instalados en toda la organización, incluidos los detalles sobre la fecha de expiración, el tamaño de la clave, quién emitió el certificado y el número de instancias.

Nota:

En la lista de inventario de certificados solo se muestran los certificados que se encuentran en dispositivos Windows (en el almacén de certificados del equipo local).

Obtener información sobre certificados potencialmente vulnerables

Vaya a la pestaña Todos los certificados para ver la lista de certificados instalados en toda la organización.

En la parte superior de la página, puede ver el número de certificados que se han identificado como potencialmente menos seguros e introducir riesgos en su organización. Este número incluye certificados con los siguientes problemas:

- Caducado.

- Expirará en 60 días o menos.

- Tenga un tamaño de clave con menos de 2048 bits, ya que se consideran menos seguros.

- Tener un algoritmo de firma débil, como SHA-1 y MD5.

- Se consideran vulnerables, ya que están autofirmados.

Usar filtros en la página de inventario de certificados

Puede usar filtros para ver el inventario en función de:

- Tipo: ver certificados raíz, intermedios, emitidos por un publicador de confianza, certificados de equipo o certificados de servidor

- Estado: ver los certificados que han expirado, expiran pronto, se emiten con una fecha futura o son actuales

- Autofirmado: ver certificados autofirmados

- Tamaño de clave: ver certificados que tienen un tamaño de clave corto o un tamaño de clave válido

- Hash de firma: ver los certificados que tienen un hash de firma débil o un hash de firma válido

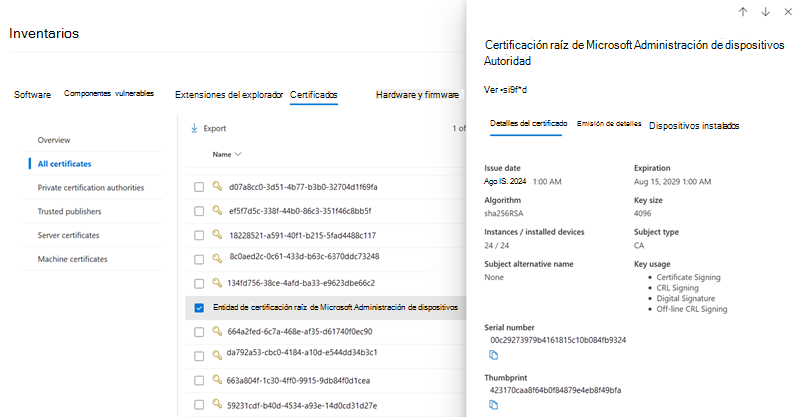

Obtener más información sobre un certificado detectado

Al seleccionar el certificado que desea investigar, se abre un panel flotante con la página de detalles del certificado:

Puede seleccionar la pestaña Detalles de emisión para ver información sobre a quién se emitió el certificado y a quién lo emitió.

Certificados en dispositivos

Para ver la lista de los dispositivos en los que está instalado el certificado, elija la pestaña Dispositivos instalados en el panel flotante del certificado. Desde aquí, puede buscar un dispositivo determinado en el que esté instalado el certificado y exportar una lista de los dispositivos a un archivo csv.

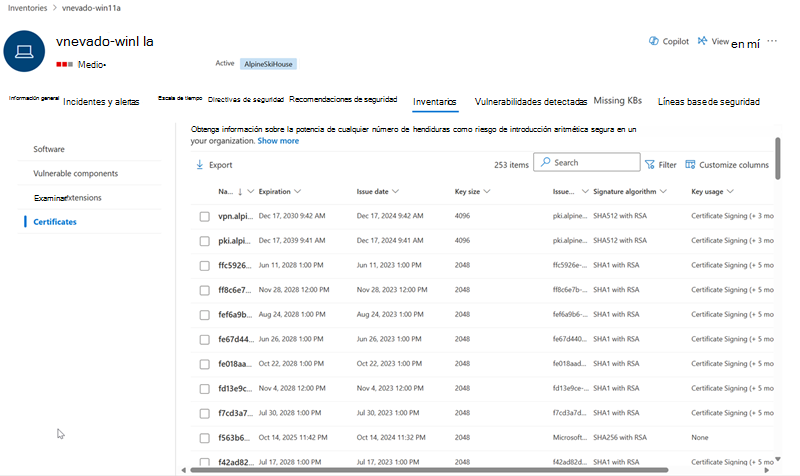

También puede ver una lista de certificados instalados en un dispositivo:

Seleccione el dispositivo en la pestaña Dispositivos instalados en el panel flotante o seleccione el dispositivo directamente en la página Inventario de dispositivos.

En la página del dispositivo, seleccione la pestaña Inventarios y, a continuación, elija Certificados para ver una lista de certificados instalados en ese dispositivo.

Seleccione un certificado para abrir el control flotante con más información.

Widget del panel de administración de vulnerabilidades

Vea cuántos certificados han expirado o deben expirar en los próximos 30, 60 o 90 días desde el widget Certificados de expiración disponible en el panel de administración de vulnerabilidades.

Seleccione Ver todo para ir a la página de inventario de certificados.

Uso de la búsqueda avanzada

Puede usar consultas de búsqueda avanzadas para obtener visibilidad sobre los certificados de su organización. Por ejemplo, con la tabla DeviceTvmCertificateInfo , puede consultar para mostrar todos los certificados expirados.