Supervisión de la seguridad del sitio

Microsoft Defender para IoT en el portal de Microsoft Defender incluye la página Seguridad del sitio, que ofrece información general sobre el estado de seguridad de todo el entorno de OT. El equipo de seguridad de su organización puede usar esta página para supervisar periódicamente el estado de seguridad de los sitios de producción.

En este artículo, aprenderá a obtener información general sobre la seguridad del sitio, para que el equipo de seguridad pueda decidir cómo priorizar y asignar problemas de seguridad.

Obtenga más información sobre las ventajas de seguridad del sitio y los casos de uso.

Importante

En este artículo se describe Microsoft Defender para IoT en el portal de Defender (versión preliminar).

Si es un cliente existente que trabaja en el portal clásico de Defender para IoT (Azure Portal), consulte la documentación de Defender para IoT en Azure.

Obtenga más información sobre los portales de administración de Defender para IoT.

Parte de la información contenida en este artículo se refiere a un producto preliminar que puede sufrir modificaciones sustanciales antes de su lanzamiento comercial. Microsoft no otorga garantías, expresas o implícitas, con respecto a la información que aquí se proporciona.

Requisitos previos

- Revise los requisitos previos generales necesarios para Microsoft Defender para IoT.

- Revise los permisos de seguridad del sitio según los requisitos de RBAC. Para obtener más información, consulte Permisos de RBAC para Defender para IoT.

Revisar la página Seguridad del sitio

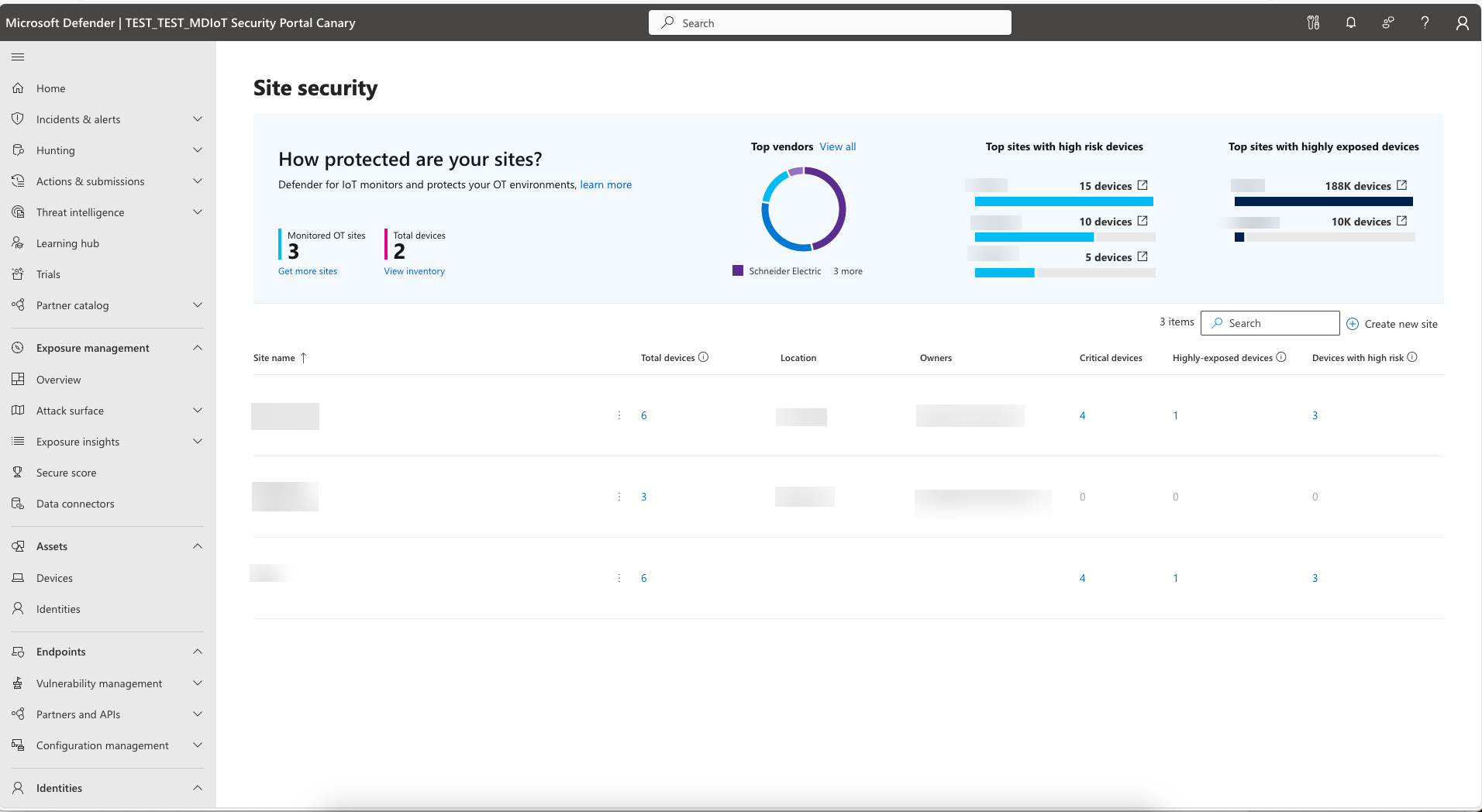

La página Seguridad del sitio proporciona información general sobre el estado de seguridad de la red y se divide en dos secciones principales:

- Revise la sección superior How protected are your sites (Cómo están protegidos sus sitios) para obtener una visión general de toda la red, incluidos los sitios con el mayor número de dispositivos que están expuestos o en riesgo.

- Revise la lista de sitios para supervisar la información de seguridad específica de cada sitio.

Los datos que se muestran en la página Seguridad del sitio son los datos agregados totales para todo el entorno y pueden incluir datos para sitios a los que no tiene acceso. Al explorar en profundidad los datos del dispositivo de la lista de sitios, la página Inventario de dispositivos solo muestra los datos de los dispositivos a los que puede acceder.

Revisión de la información de protección del sitio

Revise la sección superior How protected are your sites (Cómo están protegidos sus sitios ) para obtener la siguiente información:

| Sección | Descripción | Pasos siguientes |

|---|---|---|

| Sitios de OT supervisados | Número de sitios supervisados. | Seleccione Obtener más sitios para agregar más sitios. |

| Total de dispositivos | Número total de dispositivos OT supervisados en toda la red. | Seleccione Ver inventario para acceder al inventario de dispositivos. |

| Principales proveedores | Número de dispositivos OT en la red según el proveedor que los genera. | Seleccione Ver todo para ver los dispositivos y la información del proveedor en la página Inventario de dispositivos. |

| Principales sitios con dispositivos de alto riesgo | Número de dispositivos OT de alto riesgo para los tres sitios principales. Este número indica los dispositivos que podrían haberse infringido (después de la infracción). | Seleccione el nombre del sitio para abrir la página Inventario de dispositivos filtrada para mostrar los dispositivos de este sitio. |

| Sitios principales con dispositivos de alta exposición | El número de dispositivos OT altamente expuestos para los tres sitios principales. Este número indica que los dispositivos son vulnerables a una infracción (infracción previa). | Seleccione el nombre del sitio para abrir la página Inventario de dispositivos filtrada para mostrar los dispositivos de este sitio. |

Revisar la lista de sitios

Revise los datos específicos del sitio en la tabla de lista de sitios.

Tenga en cuenta que los datos que se muestran en esta tabla son los datos agregados totales para todo el entorno y pueden incluir datos para sitios a los que no tiene acceso. Al explorar en profundidad los datos del dispositivo, la página Inventario de dispositivos solo muestra los datos de los dispositivos a los que puede acceder.

| Columna | Descripción | Pasos siguientes |

|---|---|---|

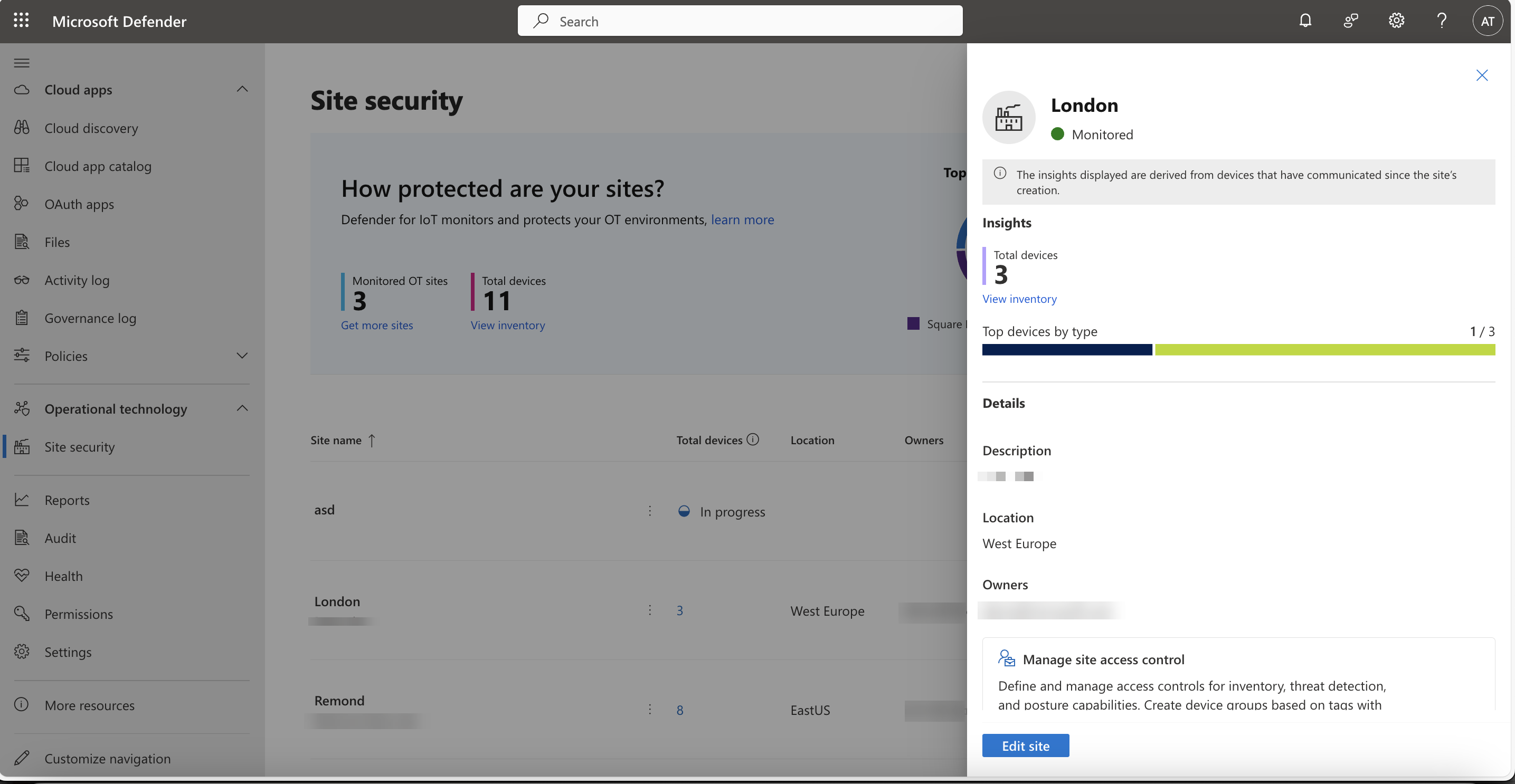

| Nombre del sitio | Nombre y descripción del sitio. | - Seleccione el nombre del sitio para abrir el panel Conclusiones . En este panel se muestran los detalles del sitio, como el total de dispositivos, la ubicación del sitio y los propietarios del sitio. También puede seleccionar Editar sitio para realizar cambios en el sitio. - Seleccione los puntos suspensivos (  ) a la derecha del nombre del sitio para administrar el sitio. ) a la derecha del nombre del sitio para administrar el sitio. |

| Dispositivos críticos | Número de dispositivos críticos en este sitio. Un dispositivo crítico es un dispositivo autoasignado que tiene una importancia adicional para su empresa o sistema, como un servidor que contiene datos confidenciales. | - Use estos datos para priorizar la protección de sitios con dispositivos críticos. - Seleccione el número para abrir la página Inventario de dispositivos, filtrado según el nombre del sitio y el nivel de importancia crítica. |

| Dispositivos altamente expuestos | Número de dispositivos altamente expuestos en este sitio. | Seleccione el número para abrir la página Inventario de dispositivos, filtrada según el nombre del sitio y el nivel de exposición alto. |

| Dispositivos con alto riesgo | Número de dispositivos de alto riesgo en este sitio. | Seleccione el número para abrir la página Inventario de dispositivos, filtrada según el nombre del sitio y el nivel de riesgo alto. |

Al seleccionar un sitio individual, se abre el panel específico del sitio, con detalles y datos sobre ese sitio, por ejemplo: