Administración de la seguridad de IoT empresarial

La seguridad de IoT empresarial mejora la supervisión y protección de los dispositivos IoT de la red, como impresoras, televisores inteligentes, dispositivos de voz por protocolo de Internet (VoIP), sistemas de conferencia y dispositivos propietarios creados específicamente.

Cuando se activa IoT empresarial, los datos de recomendaciones y vulnerabilidades se muestran en el portal de Microsoft Defender.

Visualización de datos de IoT empresarial en el portal de Defender

Para ver los datos de seguridad de IoT empresarial:

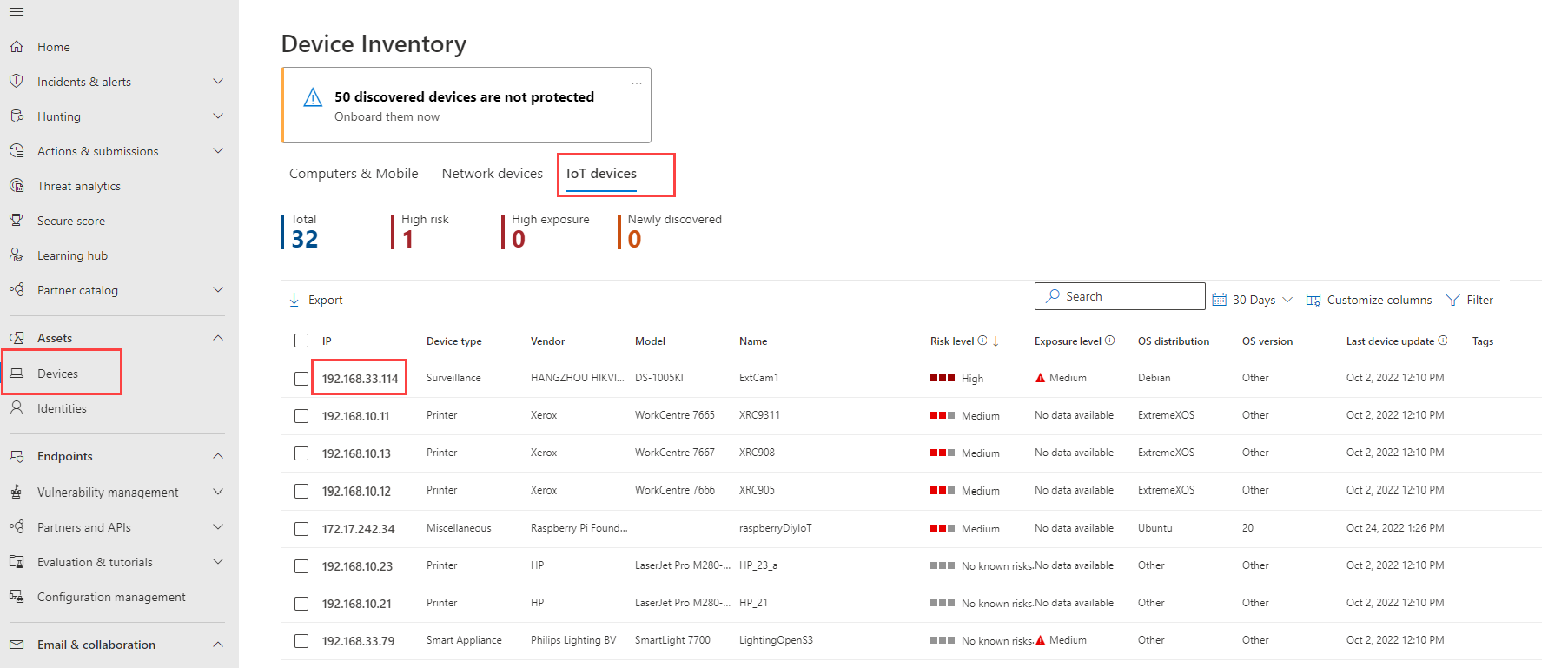

En Microsoft Defender portal, seleccione Dispositivos activos> para abrir la página Inventario de dispositivos.

Seleccione la pestaña Dispositivos IoT y seleccione una dirección IP de dispositivo específica para explorar en profundidad para obtener más detalles. Por ejemplo:

Al seleccionar un dispositivo específico, se abre la página de detalles del dispositivo. Explore las pestañas siguientes para ver los datos agregados por la seguridad de IoT empresarial para el dispositivo:

En la pestaña Alertas , compruebe si hay alertas desencadenadas por el dispositivo. Simular alertas en Microsoft 365 Defender para Enterprise IoT mediante el escenario raspberry pi disponible en la página Tutoriales de evaluación de Microsoft 365 Defender &.

También puede configurar consultas de búsqueda avanzadas para crear reglas de alerta personalizadas. Para obtener más información, consulte Consultas de búsqueda avanzadas para la seguridad de IoT empresarial.

En la pestaña Recomendaciones de seguridad , busque las recomendaciones disponibles para que el dispositivo reduzca el riesgo y mantenga una superficie de ataque más pequeña.

En la pestaña Vulnerabilidades detectadas , busque los CVE conocidos asociados al dispositivo. Los CVE conocidos pueden ayudar a decidir si aplicar revisiones, quitar o contener el dispositivo y mitigar el riesgo para la red. Como alternativa, use consultas de búsqueda avanzadas para recopilar vulnerabilidades en todos los dispositivos.

Búsqueda de amenazas en la página Inventario de dispositivos

En la página Inventario de dispositivos, seleccione Buscar para consultar dispositivos mediante tablas como la tabla DeviceInfo . En la página Búsqueda avanzada , consulte los datos mediante otros esquemas.

Consultas de búsqueda avanzadas para IoT empresarial

En esta sección se enumeran las consultas de búsqueda avanzada de ejemplo que puede usar en Microsoft 365 Defender para ayudarle a supervisar y proteger los dispositivos IoT con la seguridad de IoT empresarial.

Búsqueda de dispositivos por tipo o subtipo específicos

Use la consulta siguiente para identificar los dispositivos que existen en la red corporativa por tipo de dispositivo, como enrutadores:

DeviceInfo

| summarize arg_max(Timestamp, *) by DeviceId

| where DeviceType == "NetworkDevice" and DeviceSubtype == "Router"

Búsqueda y exportación de vulnerabilidades para los dispositivos IoT

Use la siguiente consulta para enumerar todas las vulnerabilidades de los dispositivos IoT:

DeviceInfo

| where DeviceCategory =~ "iot"

| join kind=inner DeviceTvmSoftwareVulnerabilities on DeviceId

Para obtener más información, vea Búsqueda avanzada y Descripción del esquema de búsqueda avanzada.

Desactivar la seguridad de IoT empresarial

Los clientes con planes de seguridad ME5/E5 que ya no necesiten el servicio de seguridad de IoT empresarial pueden desactivar la característica.

Para desactivar la seguridad de IoT empresarial:

En Microsoft Defender portal, seleccione Configuración Detección>de dispositivos>Enterprise IoT.

Cambie la opción a Desactivado.

Deje de obtener el valor de seguridad en el portal de Defender, incluidas las alertas, vulnerabilidades y recomendaciones creadas específicamente.

Los clientes con una licencia Microsoft Defender para punto de conexión P2 que no agregan una licencia independiente en el momento en que finaliza la evaluación, cancelan automáticamente la prueba y pierden el acceso a las características de seguridad de IoT empresarial. Para obtener más información, consulte Compra de una licencia independiente.