IoT empresarial en el portal de Defender

El número de dispositivos IoT sigue creciendo exponencialmente en las redes empresariales de muchos edificios de oficinas. Los dispositivos IoT empresariales incluyen dispositivos como impresoras, televisores inteligentes, dispositivos de protocolo de voz a través de Internet (VoIP), sistemas de conferencia y dispositivos propietarios creados específicamente.

Aunque el número de dispositivos IoT sigue creciendo, a menudo carecen de las medidas de seguridad que son comunes en puntos de conexión administrados, como portátiles y teléfonos móviles. Para los actores incorrectos, estos dispositivos no administrados se pueden usar como punto de entrada para el movimiento lateral o la evasión y, con demasiada frecuencia, el uso de estas tácticas conduce a la filtración de información confidencial.

Importante

En este artículo se describe Microsoft Defender para IoT en el portal de Defender (versión preliminar).

Si es un cliente existente que trabaja en el portal clásico de Defender para IoT (Azure Portal), consulte la documentación de Defender para IoT en Azure.

Obtenga más información sobre los portales de administración de Defender para IoT.

Parte de la información contenida en este artículo se refiere a un producto preliminar que puede sufrir modificaciones sustanciales antes de su lanzamiento comercial. Microsoft no otorga garantías, expresas o implícitas, con respecto a la información que aquí se proporciona.

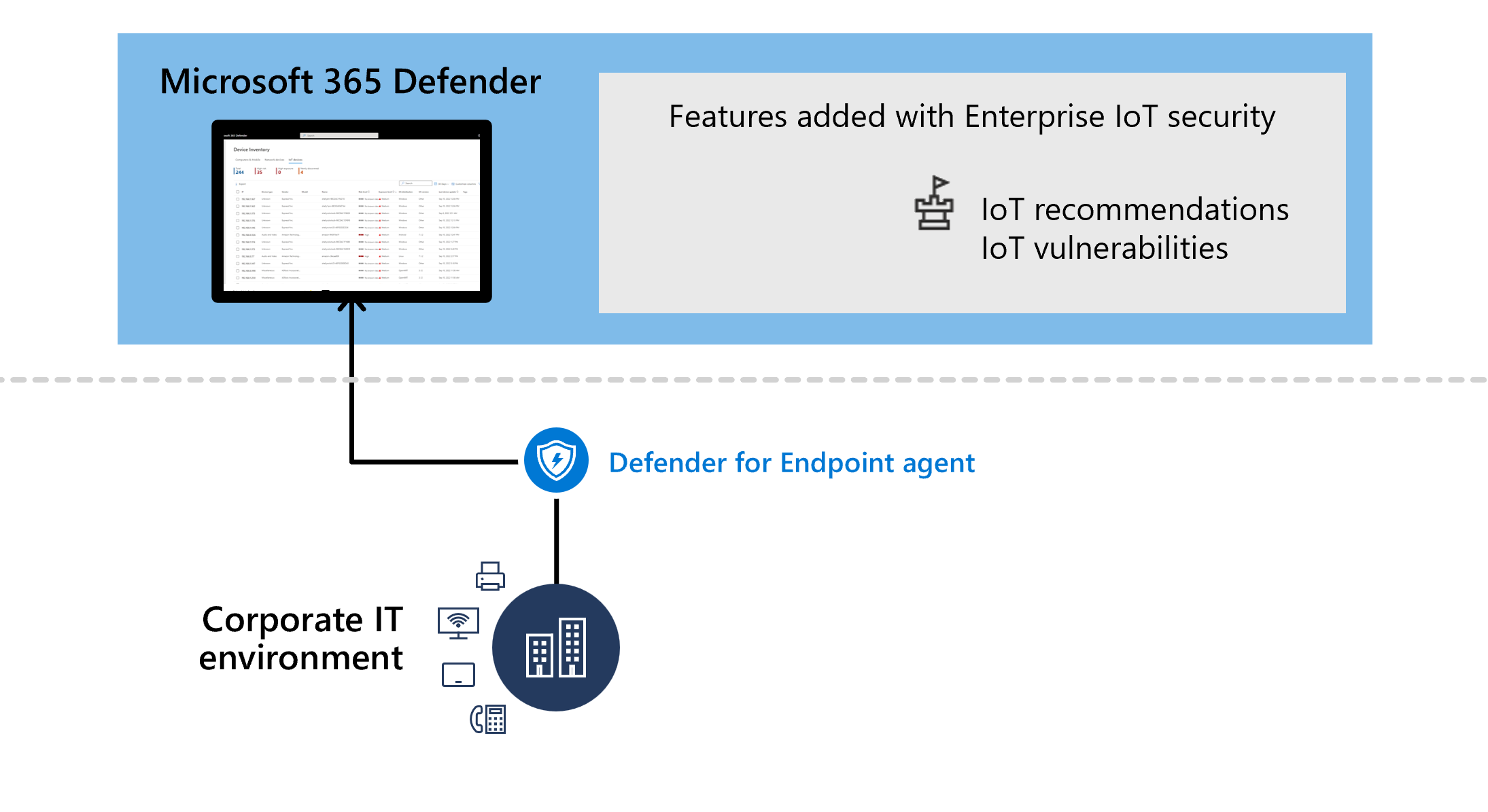

Supervisión de IoT empresarial en el portal de Defender

Amplíe Microsoft Defender para las características de seguridad de IoT para incluir dispositivos IoT empresariales. Agregue la característica de seguridad de IoT empresarial a la licencia de Microsoft Defender para punto de conexión existente y vea las vulnerabilidades y recomendaciones relacionadas para los dispositivos IoT que se integran sin problemas en el portal de Microsoft Defender.

¿Cuál es la diferencia entre la seguridad de OT y la seguridad de IoT empresarial?

Tecnología operativa (OT): los sensores de red ot usan tecnología patentada sin agente para detectar, aprender y supervisar continuamente los dispositivos de red para obtener una visibilidad profunda de los riesgos de OT/Sistema de control industrial (ICS). Los sensores realizan la recopilación, el análisis y las alertas de datos in situ, lo que los hace ideales para ubicaciones con poco ancho de banda o alta latencia.

IoT empresarial: Enterprise IoT proporciona visibilidad y seguridad para los dispositivos IoT en el entorno corporativo. La protección de red de IoT empresarial amplía las características sin agente más allá de los entornos operativos, lo que proporciona cobertura para todos los dispositivos IoT de su entorno, como impresoras, cámaras y dispositivos creados específicamente y propietarios.

Datos de IoT empresarial en el portal de Defender

Los datos de IoT empresarial para características como recomendaciones y vulnerabilidades se integran sin problemas con otros datos en el portal de Defender.

Recomendaciones

Las siguientes recomendaciones de seguridad de Defender para punto de conexión son compatibles con dispositivos IoT empresariales:

- Requerir autenticación para la interfaz de administración de Telnet

- Deshabilitar el protocolo de administración no seguro: Telnet

- Eliminación de protocolos de administración no seguros SNMP V1 y SNMP V2

- Requerir autenticación para la interfaz de administración de VNC

Vulnerabilidades

Las vulnerabilidades de CVE conocidas, ya detectadas por el portal de Defender, también se detectan y muestran asociadas con el dispositivo IoT empresarial pertinente en el portal de Defender. Los CVE conocidos pueden ayudarle a decidir si aplicar revisiones, quitar o contener el dispositivo y mitigar el riesgo para la red. Como alternativa, use consultas de búsqueda avanzadas para recopilar vulnerabilidades en todos los dispositivos.