Configuración de Microsoft Defender para punto de conexión implementación

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Microsoft Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

El primer paso al implementar Microsoft Defender para punto de conexión es configurar el entorno de Defender para punto de conexión.

En este escenario de implementación, se le guiará por los pasos siguientes:

- Validación de licencias

- Configuración del inquilino

- Configuración de red

Nota:

Con el fin de guiarle a través de una implementación típica, este escenario solo cubrirá el uso de Microsoft Configuration Manager. Defender for Endpoint admite el uso de otras herramientas de incorporación, pero no trataremos esos escenarios en la guía de implementación. Para obtener más información, vea Identificar la arquitectura y el método de implementación de Defender para punto de conexión.

Sugerencia

Como complemento a este artículo, consulte nuestra guía de configuración de Microsoft Defender para punto de conexión para revisar los procedimientos recomendados y obtener información sobre herramientas esenciales, como la reducción de la superficie expuesta a ataques y la protección de próxima generación. Para obtener una experiencia personalizada basada en su entorno, puede acceder a la guía de configuración automatizada de Defender para punto de conexión en el Centro de administración de Microsoft 365.

Comprobación del estado de la licencia

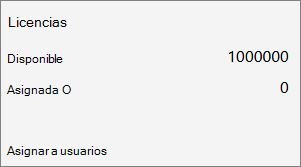

La comprobación del estado de la licencia y si se aprovisionó correctamente se puede realizar a través del Centro de administración o a través de Microsoft Azure Portal.

Para ver las licencias, vaya a Microsoft Azure Portal y vaya a la sección Licencia de Microsoft Azure Portal.

Como alternativa, en el centro de administración, vaya aSuscripciones de facturación>.

En la pantalla, verá todas las licencias aprovisionadas y su estado actual.

Validación del proveedor de servicios en la nube

Para obtener acceso a las licencias que se aprovisionan en su empresa y comprobar el estado de las licencias, vaya al centro de administración.

En el portal de partners, seleccione Administrar servicios > Office 365.

Al hacer clic en el vínculo Portal de partners, se abre la opción Administración en nombre y se le proporciona acceso al centro de administración del cliente.

Configuración del inquilino

Iniciar Microsoft Defender para punto de conexión inquilino es fácil. En el menú de navegación, seleccione cualquier elemento de la sección Puntos de conexión o cualquier característica de Microsoft Defender XDR, como Incidentes, Búsqueda, Centro de acciones o Análisis de amenazas para iniciar el proceso de creación del inquilino.

Desde un explorador web, vaya al portal de Microsoft Defender.

Ubicación del centro de datos

Microsoft Defender para punto de conexión almacena y procesa los datos en la misma ubicación que la usada por Microsoft Defender XDR. Si aún no se ha activado Microsoft Defender XDR, la incorporación a Defender para punto de conexión también activa Defender XDR y se selecciona automáticamente una nueva ubicación del centro de datos en función de la ubicación de los servicios de seguridad de Microsoft 365 activos. La ubicación del centro de datos seleccionada se muestra en la pantalla.

Configuración de red

Asegúrese de que los dispositivos se puedan conectar a los servicios en la nube de Defender para punto de conexión. Se recomienda el uso de un proxy.

PASO 1: Configure el entorno de red para garantizar la conectividad con el servicio Defender para punto de conexión. PASO 2: Configure los dispositivos para conectarse al servicio Defender para punto de conexión mediante un proxy. PASO 3: Compruebe la conectividad del cliente con direcciones URL de servicio de Microsoft Defender para punto de conexión.

En determinados escenarios, es posible que quiera permitir el tráfico a las direcciones IP. No todos los servicios son accesibles de esta manera y debe evaluar cómo solucionar este posible problema en su entorno, por ejemplo, descargando de forma centralizada y distribuyendo actualizaciones. Para obtener más información, vea Opción 2: Configurar la conectividad mediante intervalos IP estáticos.

Paso siguiente

- Continuar con el paso 2: Asignación de roles y permisos

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.