Implementación y administración del control de dispositivos mediante JAMF

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

- Microsoft Defender para Empresas

¿Quiere experimentar Microsoft Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

El control de dispositivo en Microsoft Defender para punto de conexión en macOS permite auditar, permitir o impedir el acceso de lectura, escritura o ejecución al almacenamiento extraíble. El control de dispositivos también le permite administrar dispositivos iOS y portátiles y medios Bluetooth, con o sin exclusiones.

Requisitos de licencias

Antes de empezar, confirme la suscripción. Para acceder y usar el control de dispositivo, la suscripción debe incluir El plan 1 de Defender para punto de conexión. Para obtener más información, consulte los recursos siguientes:

- tabla de comparación de planes de Microsoft 365 Enterprise

- Descripción de las suscripciones y licencias en Microsoft 365 para empresas

Importante

Este artículo contiene información sobre herramientas de terceros. Esto se proporciona para ayudar a completar escenarios de integración; sin embargo, Microsoft no proporciona compatibilidad con la solución de problemas para herramientas de terceros.

Póngase en contacto con el proveedor de terceros para obtener soporte técnico.

Implementación de directivas mediante JAMF

Paso 1: Creación de una directiva JSON

El control de dispositivos en Mac se define a través de una directiva JSON. Esta directiva debe tener los grupos, las reglas y la configuración adecuados definidos para adaptar las condiciones específicas del cliente. Por ejemplo, es posible que algunas organizaciones empresariales necesiten bloquear por completo todos los dispositivos multimedia extraíbles, mientras que otras podrían tener excepciones específicas para un proveedor o número de serie. Microsoft tiene un repositorio de GitHub local que puede usar para compilar las directivas.

Para obtener más información sobre la configuración, las reglas y los grupos, consulte Control de dispositivos para macOS.

Paso 2: Validación de una directiva JSON

Debe validar la directiva JSON después de crearla para asegurarse de que no hay errores de sintaxis o configuración. Hay disponible un esquema para las directivas de control de dispositivos en nuestro repositorio de GitHub. La aplicación Defender para punto de conexión tiene funcionalidad integrada para comparar el JSON con el esquema definido.

Guarde la configuración en un dispositivo local como un

.jsonarchivo.Asegúrese de que tiene acceso a los

mdatpcomandos. Si el dispositivo ya está incorporado, debe tener esta funcionalidad.Ejecute

mdatp device-control policy validate --path <pathtojson>.

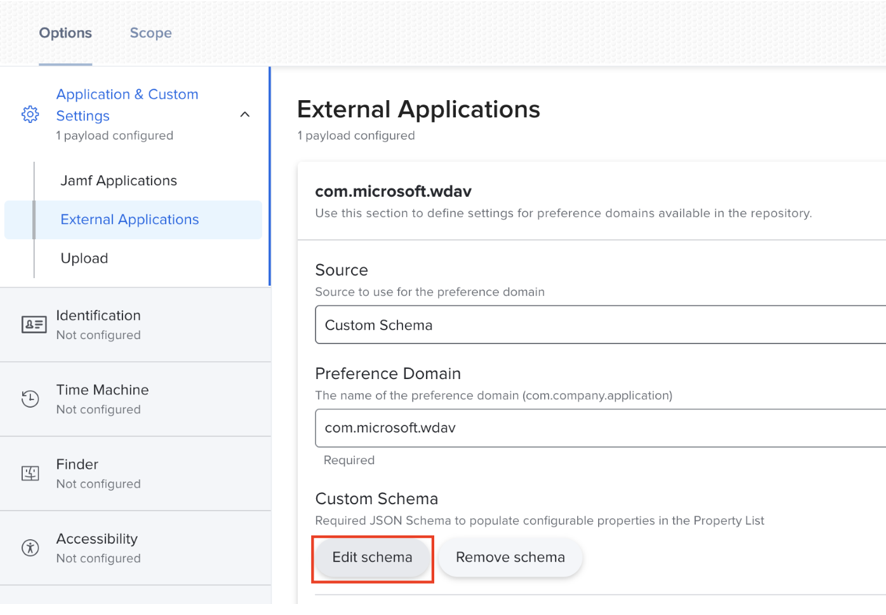

Paso 3: Actualizar el esquema de preferencias de Defender para punto de conexión

El esquema de preferencias de Defender para punto de conexión incluye la nueva deviceControl/policy clave. El perfil de configuración de preferencias de Defender para punto de conexión existente debe actualizarse para usar el contenido del nuevo archivo de esquema.

Paso 4: Agregar la directiva de control de dispositivos a las preferencias de Defender para punto de conexión

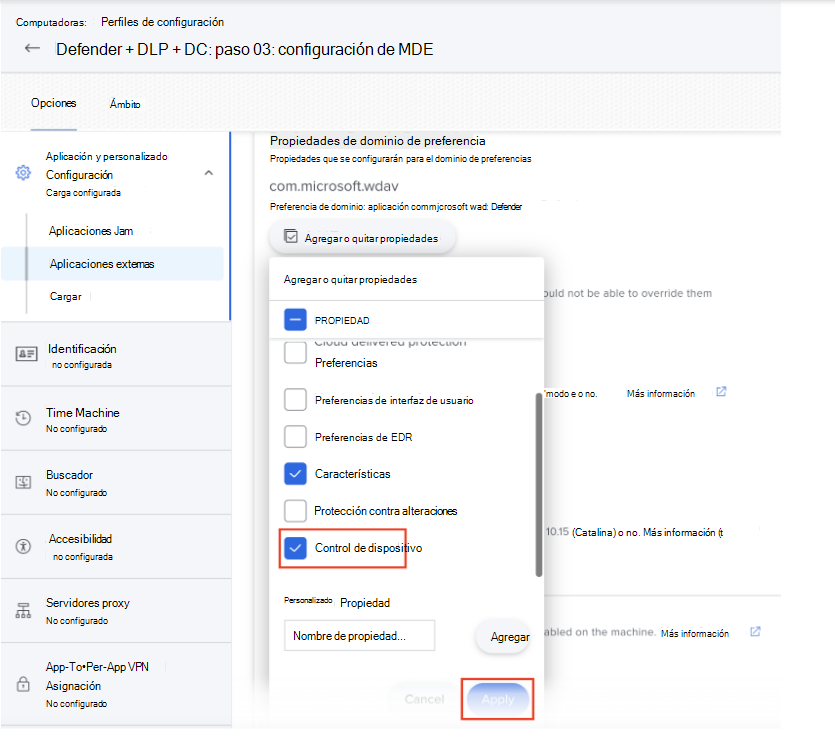

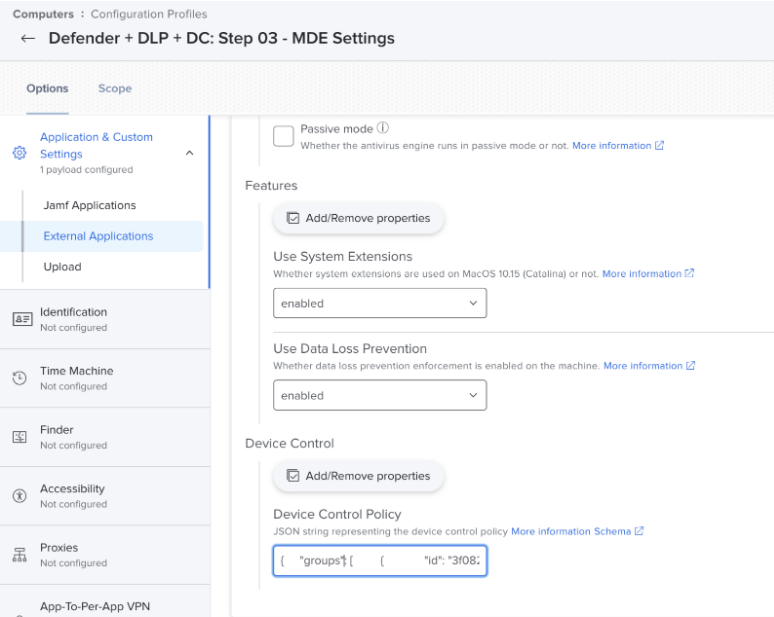

Ahora hay disponible una nueva propiedad de control de dispositivo para agregarla a la experiencia del usuario.

En la consola de Jamf, seleccione Agregar o quitar propiedades, seleccione Control de dispositivo y, a continuación, seleccione Aplicar.

Desplácese hacia abajo hasta que vea la propiedad Control de dispositivo (está en la parte inferior de la lista) y, a continuación, seleccione Agregar o quitar propiedades.

Seleccione Directiva de control de dispositivos y, a continuación, seleccione Aplicar.

Copie y pegue el JSON de la directiva de control de dispositivos en el cuadro de texto.

Guarde los cambios.

Recursos adicionales

- Control de dispositivos para macOS

- Implementación y administración de Device Control mediante Intune

- Preguntas más frecuentes sobre el control de dispositivos macOS

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.