Introducción a la visibilidad y la información

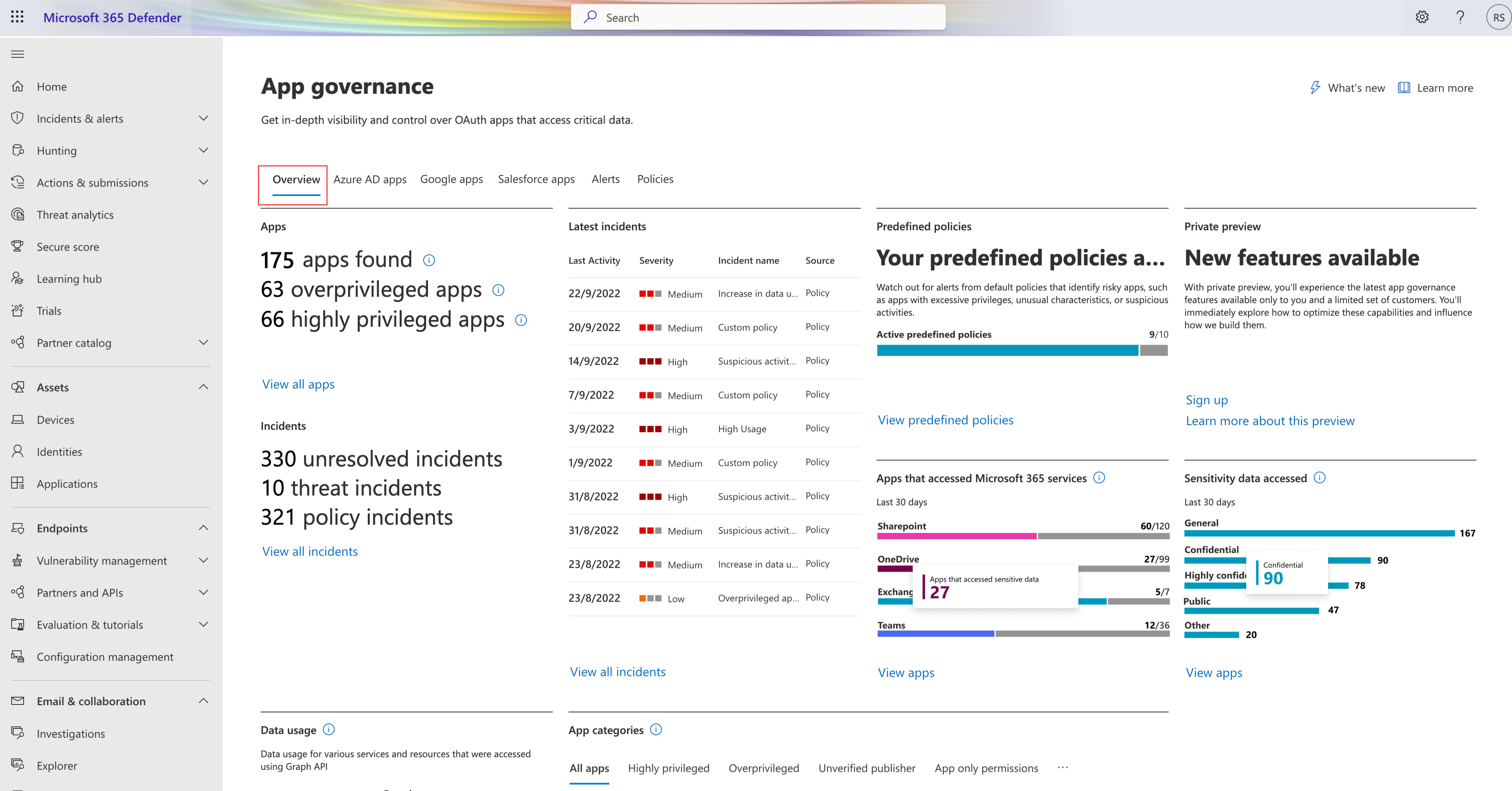

Para empezar, vea el panel de gobernanza de aplicaciones en la pestaña Información general sobre la gobernanza > de aplicaciones en Microsoft Defender Portal.

La cuenta de inicio de sesión debe tener uno de los roles de administrador de gobernanza de aplicaciones necesarios para ver los datos de gobernanza de aplicaciones.

Por ejemplo:

Qué está disponible en la pestaña Información general

El panel de la pestaña Información general contiene un resumen del ecosistema de aplicaciones:

| Elemento Dashboard | Descripción |

|---|---|

| Resumen del inquilino | Recuento de categorías clave de incidentes y aplicaciones. |

| Incidentes más recientes | Los 10 incidentes activos más recientes en el inquilino |

| Uso de datos | Pase el mouse sobre cada columna de mes en el gráfico para ver el valor correspondiente: - Uso total de datos: realiza un seguimiento de los datos totales a los que acceden todas las aplicaciones del inquilino a través de Graph API durante los últimos cuatro meses naturales. Actualmente incluye correos electrónicos, archivos y mensajes de chat y canales leídos y escritos por aplicaciones que acceden a Microsoft 365 mediante Graph API. - Uso de datos por tipo de recurso: uso de datos en los últimos cuatro meses naturales, desglosado por tipo de recurso. Actualmente incluye correos electrónicos, archivos y mensajes de chat y canales leídos y escritos por aplicaciones que acceden a Microsoft 365 mediante Graph API. |

| Aplicaciones que accedieron a datos en los servicios de Microsoft 365 | Recuento de aplicaciones que han accedido a datos con y sin etiquetas de confidencialidad en SharePoint, OneDrive, Exchange Online y Teams en los últimos 30 días. Por ejemplo, en la captura de pantalla anterior, 99 aplicaciones accedieron a OneDrive en los últimos 30 días, de las cuales 27 aplicaciones accedieron a datos con etiquetas de confidencialidad. |

| Etiquetas de confidencialidad a las que se accede | Recuento de aplicaciones a las que se ha accedido a datos etiquetados en SharePoint, OneDrive, Exchange Online y Teams en los últimos 30 días, ordenados por el recuento. Por ejemplo, en la captura de pantalla anterior, 90 aplicaciones accedieron a datos confidenciales en SharePoint, OneDrive, Exchange Online y Teams. |

| Directivas predefinidas | Recuento de directivas predefinidas activas y totales que identifican aplicaciones de riesgo, como aplicaciones con privilegios excesivos, características inusuales o actividades sospechosas. |

| Categorías de aplicaciones | Las principales aplicaciones ordenadas por estas categorías: - Todas las categorías: ordena todas las categorías disponibles. - Con privilegios elevados: los privilegios elevados son una categoría determinada internamente en función del aprendizaje automático de la plataforma y las señales. - Con privilegios excesivos: cuando la gobernanza de aplicaciones recibe datos que indican que no se ha usado un permiso concedido a una aplicación en los últimos 90 días, esa aplicación tiene privilegios excesivos. La gobernanza de aplicaciones debe funcionar durante al menos 90 días para determinar si alguna aplicación tiene privilegios excesivos. - Publicador no comprobado: las aplicaciones que no han recibido la certificación del publicador se consideran no verificadas. - Permisos de soloaplicación: las aplicaciones que pueden ejecutarse sin un usuario que ha iniciado sesión están presentes. Las aplicaciones con permisos para acceder a los datos en el usuario son potencialmente de mayor riesgo. - Nuevas aplicaciones: nuevas aplicaciones que se han registrado en los últimos siete días. |

Ver información de la aplicación

Uno de los principales puntos de valor para la gobernanza de aplicaciones es la capacidad de ver rápidamente las alertas y la información de la aplicación.

Para ver la información de las aplicaciones:

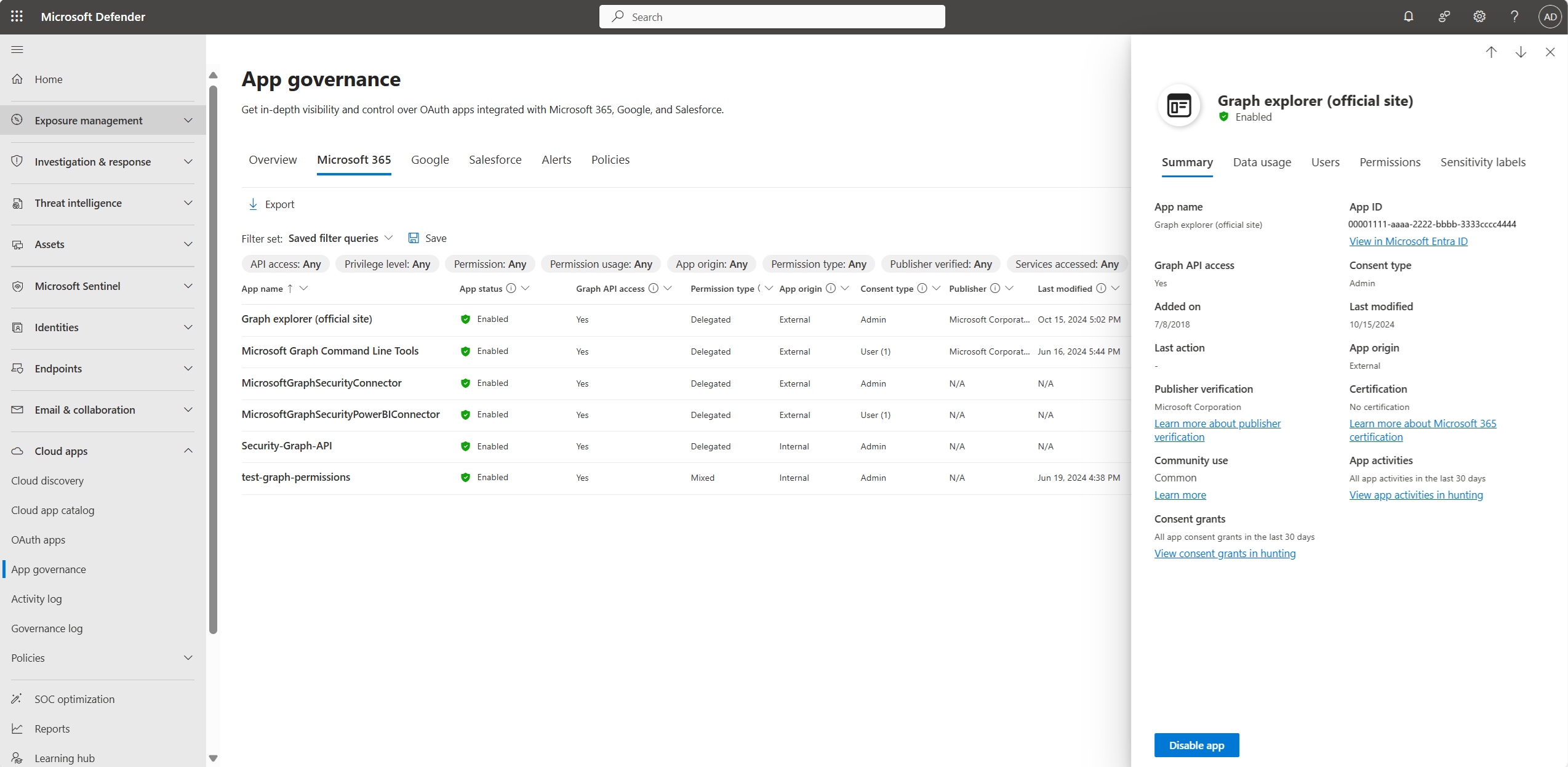

En la página Gobernanza de aplicaciones, seleccione una de las pestañas de aplicaciones para mostrar las aplicaciones.

Las aplicaciones enumeradas dependen de las aplicaciones presentes en el inquilino.

Filtre las aplicaciones enumeradas con una o varias de las siguientes opciones de filtro predeterminadas:

Acceso a la API

Nivel de privilegio

Permiso (versión preliminar)

Uso de permisos

Origen de la aplicación

Tipo de permiso

Publicador comprobado

Use uno de los siguientes filtros no predeterminados para personalizar aún más las aplicaciones enumeradas:

Última modificación

Se ha agregado en

Certificación

Usuarios

Servicios a los que se accede

Uso de datos

Etiquetas de confidencialidad a las que se accede

Sugerencia

Guarde la consulta para guardar los filtros seleccionados actualmente para usarlos de nuevo en el futuro.

Seleccione el nombre de una aplicación para ver más detalles. Por ejemplo:

En el panel de detalles se muestra el uso de la aplicación durante los últimos 30 días, los usuarios que han dado su consentimiento a la aplicación y los permisos asignados a la aplicación.

Por ejemplo, un administrador podría revisar la actividad y los permisos de una aplicación que genera alertas y tomar la decisión de deshabilitar la aplicación mediante el botón Deshabilitar aplicación hacia la parte inferior del panel de detalles de la aplicación.

Pasos siguientes

Obtenga información detallada sobre una aplicación específica.