Autenticar su API y conector con Microsoft Entra ID

Azure Resource Manager le ayuda a administrar los componentes de una solución de Azure (componentes como bases de datos, máquinas virtuales y aplicaciones web). En este tutorial se muestra cómo habilitar la autenticación en Microsoft Entra ID, registrar una de las API de Resource Manager como conector personalizado y, después, conectarse a ella en Power Automate. También puede crear el conector personalizado para Power Apps o Azure Logic Apps.

El proceso que sigue en este tutorial se puede usar para acceder a cualquier API RESTful que se autentique usando Microsoft Entra ID.

Requisitos previos

- Una suscripción a Azure

- Una cuenta de Power Automate

- Un archivo OpenAPI de muestra

Habilitar la autenticación en Microsoft Entra ID

Primero, cree una aplicación de Microsoft Entra ID que realiza la autenticación al llamar al punto de conexión de API de Resource Manager.

Inicie sesión en el portal Azure. Si tiene más de un inquilino de Microsoft Entra ID, asegúrese de que ha iniciado sesión en el directorio correcto, como indica el nombre de usuario en la esquina superior derecha.

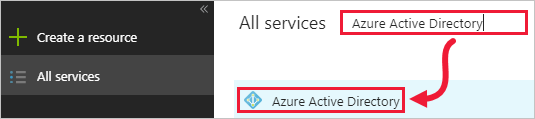

En el panel izquierdo, seleccione Todos los servicios. En el cuadro Filtro, escriba Azure Active Directory y luego seleccione Azure Active Directory.

Se abrirá la hoja Azure Active Directory.

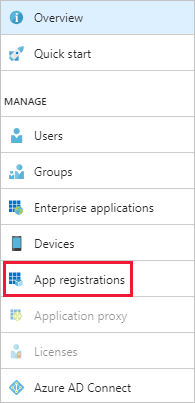

En el panel izquierdo de la hoja Azure Active Directory, seleccione Registros de aplicaciones.

En la lista de aplicaciones registradas, seleccione Nuevo registro de aplicación.

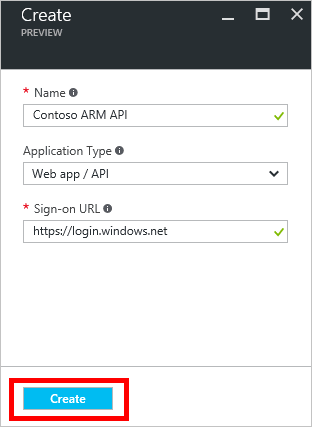

Ingrese un nombre para su aplicación y deje Tipo de aplicación como Aplicación web/API. Para URL de inicio de sesión, ingrese un valor apropiado para su organización, como

https://login.windows.net. Seleccione Crear.

Copie el id. de aplicación; lo necesitará más adelante.

También se debería haber abierto la hoja Configuración. Si no es así, seleccione Configuración.

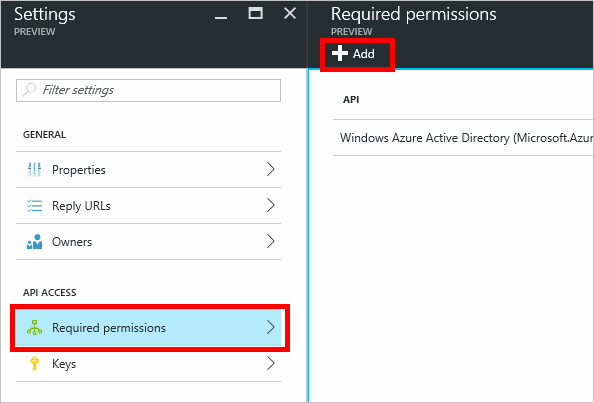

En el panel izquierdo de la hoja Configuración, seleccione Permisos necesarios. En la hoja Permisos necesarios, seleccione Agregar.

Se abre la hoja Agregar acceso de API.

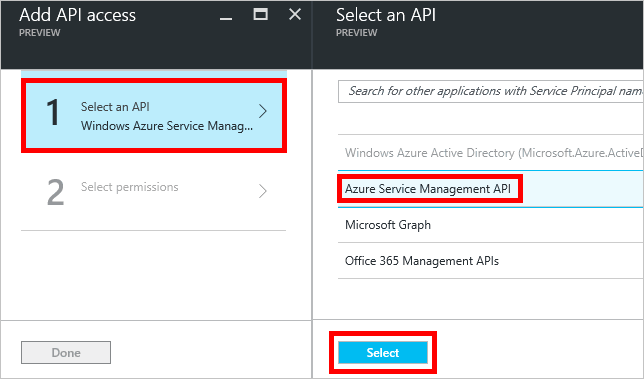

Sobre la hoja Agregar acceso a la API, seleccione Seleccionar una API y luego seleccione API de administración de servicios de Azure > Seleccionar.

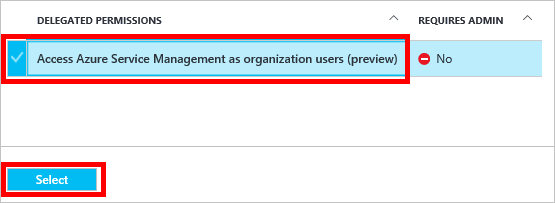

En Permisos delegados, seleccione Acceder a administración de servicios de Azure como usuarios de la organización > Seleccionar.

En la hoja Agregar acceso de API, seleccione Listo.

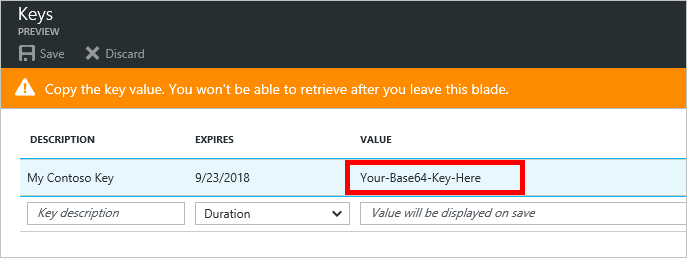

De nuevo en la hoja Configuración, seleccione Claves. En la hoja Claves, escriba una descripción para la clave, seleccione un período de expiración y seleccione Guardar.

Se muestra la nueva clave. Copie el valor de la clave; lo necesitará más adelante.

Hay un paso más para completar en Azure Portal, pero primero debe crear un conector personalizado.

Creación de un conector personalizado

Ahora que está configurada la aplicación de Microsoft Entra ID, cree el conector personalizado.

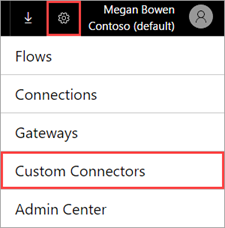

En la Aplicación Web Power Automate, seleccione Ajustes (el ícono de ajustes) en la esquina superior derecha de la página y luego seleccione Conectores personalizados.

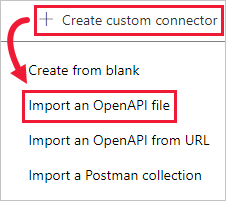

Seleccione Crear conector personalizado > Importar un archivo de OpenAPI.

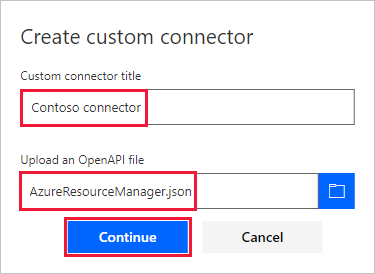

Introduzca un nombre para el conector, navegue su archivo OpenAPI de muestra y seleccione Continuar.

Se abrirá la página General. Deje los valores predeterminados tal como aparecen y luego seleccione la página Seguridad.

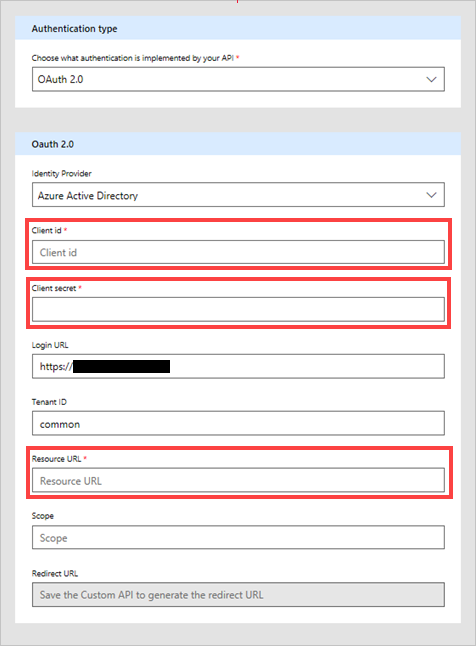

En la página Seguridad, especifique la información de Microsoft Entra ID de la aplicación:

Bajo Id. de cliente, ingrese el id. de la aplicación Microsoft Entra ID que copió anteriormente.

Para el secreto del cliente, use el valor que copió anteriormente.

Para URL de recurso, ingrese

https://management.core.windows.net/. Asegúrese de incluir la URL de recursos exactamente como se ha escrito, incluida la barra diagonal final.

Después de escribir la información de seguridad, seleccione la marca de verificación (✓) junto al nombre del flujo en la parte superior de la página para crear el conector personalizado.

En la página Seguridad, el campo Redireccionar URL ahora contiene información. Copie esta URL para poder usarla en la siguiente sección de este tutorial.

El conector personalizado se muestra ya en los Conectores personalizados.

Ahora que está registrado el conector personalizado, cree una conexión a este para utilizarlo en las aplicaciones y los flujos. Seleccione el signo más (+) a la derecha del nombre del conector personalizado y, a continuación, complete la pantalla de inicio de sesión.

Nota

El archivo de OpenAPI de muestra no define el conjunto completo de operaciones de administrador de recursos y actualmente solo contiene la Lista de todas las suscripciones. Puede editar este archivo de OpenAPI o crear otro archivo de OpenAPI con el editor en línea de OpenAPI.

Establecer la URL de respuesta en Azure

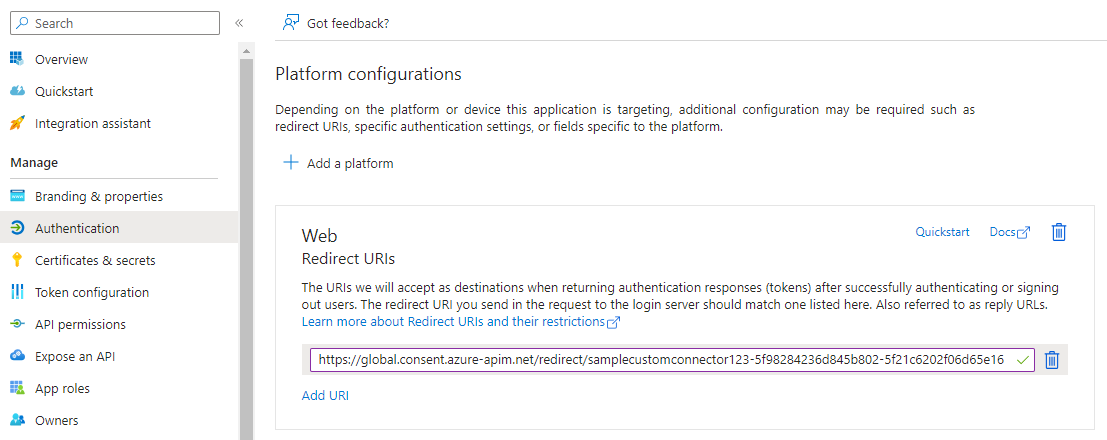

Seleccione Azure Active Directory (id. de Microsoft Entra) y, a continuación, seleccione su aplicación. Seleccione Autenticación en el menú de la izquierda, luego seleccione Agregar URI. Agregue el valor que copió del campo URI de redireccionamiento en el conector personalizado, por ejemplo, https://global.consent.azure-apim.net/redirect/samplecustomconnector123-5f98284236d845b802-5f21c6202f06d65e16 y luego seleccione Guardar.

Información relacionada

Usar conectores personalizados en Power Automate.

Para plantear preguntas o hacer comentarios acerca de los conectores personalizados, únase a nuestra comunidad.

Proporcionar comentarios

Agradecemos enormemente los comentarios sobre problemas con nuestra plataforma de conectores o nuevas ideas de características. Para enviar comentarios, vaya a Enviar problemas u obtener ayuda con los conectores y seleccione el tipo de comentario.