Configuración de NAT para Azure VPN Gateway

Este artículo le ayuda a configurar la traducción de direcciones de red (NAT) para Azure VPN Gateway mediante Azure Portal.

Acerca de NAT

NAT define los mecanismos para traducir una dirección IP a otra en un paquete IP. Se usa normalmente para conectar redes con intervalos de direcciones IP superpuestos. Las directivas o reglas NAT en los dispositivos de puerta de enlace que conectan las redes especifican las asignaciones de direcciones para la traducción de direcciones en las redes.

Para obtener más información sobre la compatibilidad con NAT para Azure VPN Gateway, consulte la documentación Acerca de NAT y Azure VPN Gateway.

Importante

- NAT se admite en las SKU siguientes: VpnGw2~5, VpnGw2AZ~5AZ.

Introducción

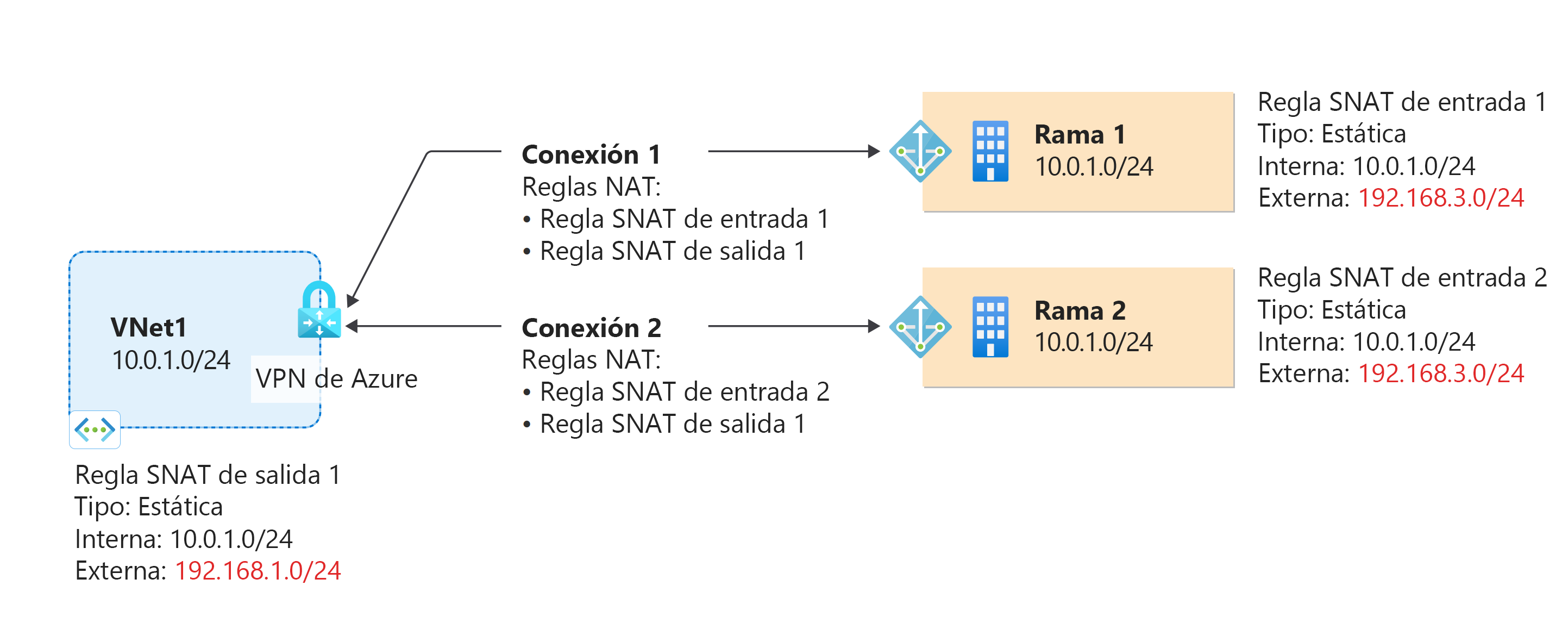

Cada parte de este artículo le ayuda a constituir un bloque de creación básico para configurar NAT en la conectividad de red. Si completa las tres partes, podrá crear la topología tal como se muestra en el diagrama 1.

Diagrama 1

Requisitos previos

Compruebe que tiene una suscripción a Azure. Si todavía no la tiene, puede activar sus ventajas como suscriptor de MSDN o registrarse para obtener una cuenta gratuita.

Parte 1: Creación de redes virtuales y puertas de enlace

En esta sección, creará una red virtual, una instancia de VPN Gateway y los recursos de puerta de enlace de red local para que se correspondan con los recursos que se muestran en el Diagrama 1. Para crear estos recursos, puede seguir los pasos descritos en el artículo del tutorial de conexión de sitio a sitio. Complete las secciones del artículo siguientes, pero no cree ninguna conexión.

Importante

No cree ninguna conexión. Si intenta crear recursos de conexión, se produce un error en la operación porque los espacios de direcciones IP son los mismos entre la red virtual, Branch1 y Branch2. Creará recursos de conexión más adelante en este artículo.

En las capturas de pantalla siguientes se muestran ejemplos de los recursos que se van a crear.

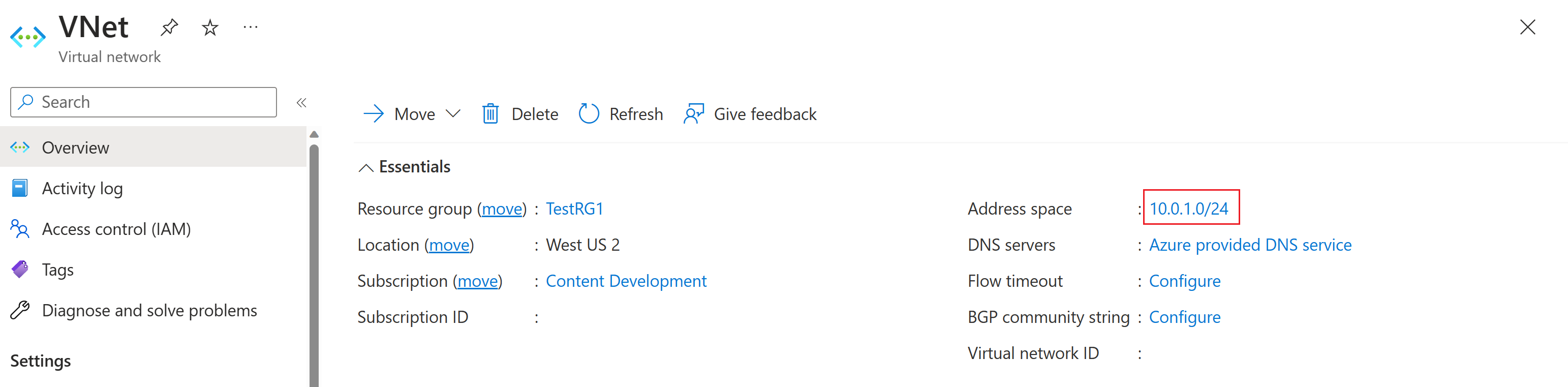

Red virtual

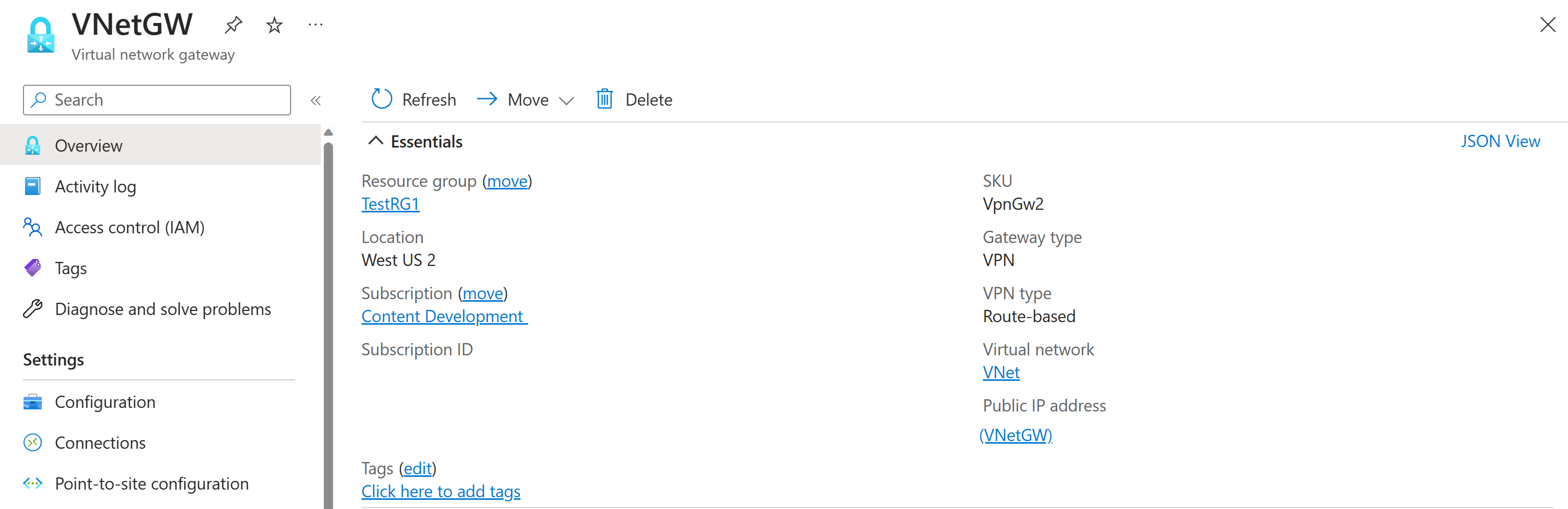

VPN Gateway

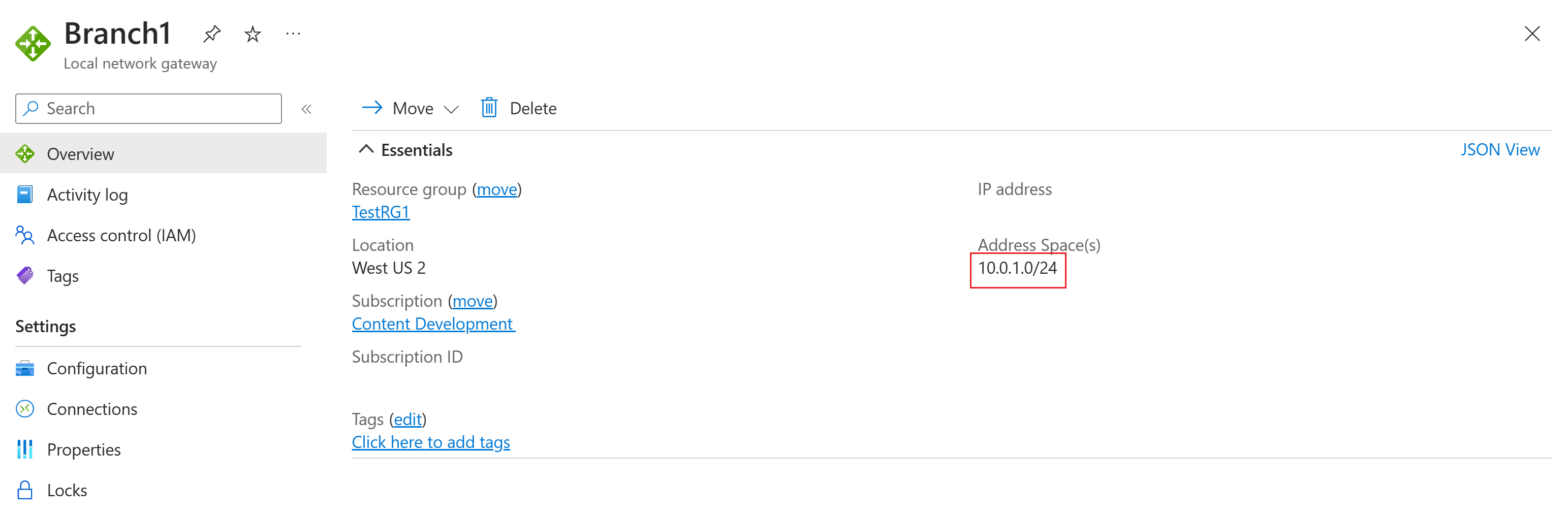

Puerta de enlace de red local de Branch1

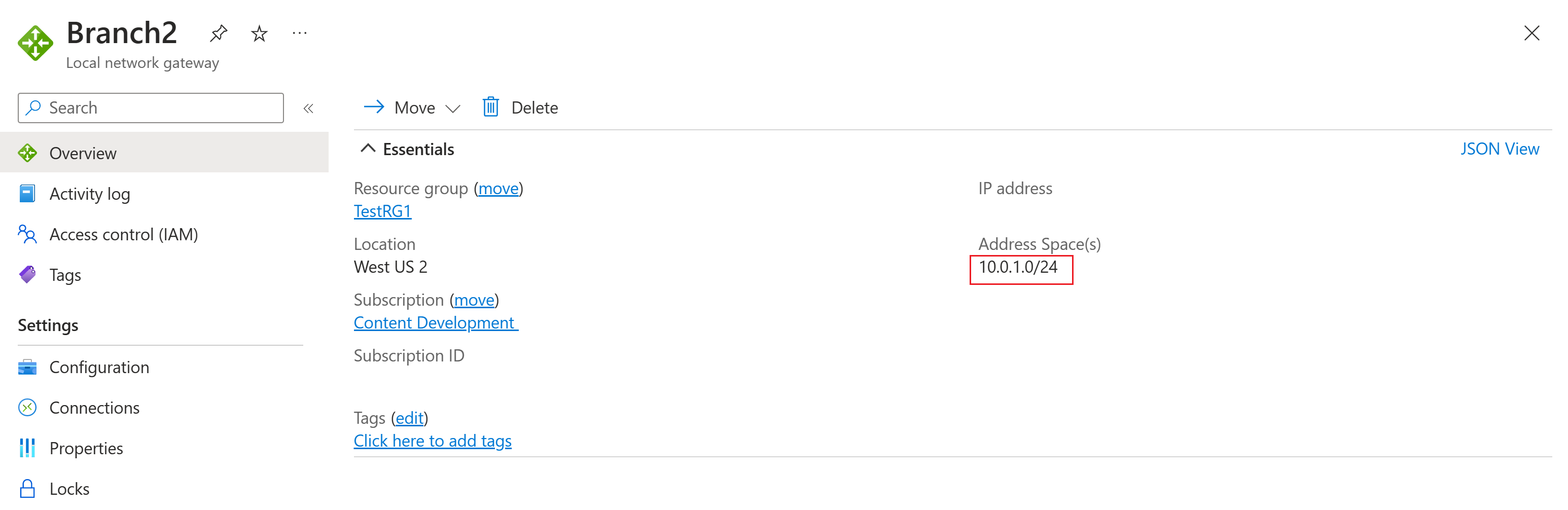

Puerta de enlace de red local de Branch2

Parte 2: Creación de reglas NAT

Antes de crear las conexiones, debe crear y guardar reglas NAT en la puerta de enlace de la red privada virtual. En la tabla siguiente se muestran las reglas NAT requeridas. Consulte el Diagrama 1 para ver la topología.

Tabla de reglas NAT

| Nombre | Tipo | Modo | Interno | Externo | Conexión |

|---|---|---|---|---|---|

| VNet | Estático | EgressSNAT | 10.0.1.0/24 | 192.168.1.0/24 | Ambas conexiones |

| Branch1 | Estático | IngressSNAT | 10.0.1.0/24 | 192.168.2.0/24 | Conexión de Branch1 |

| Branch2 | Estático | IngressSNAT | 10.0.1.0/24 | 192.168.3.0/24 | Conexión de Branch2 |

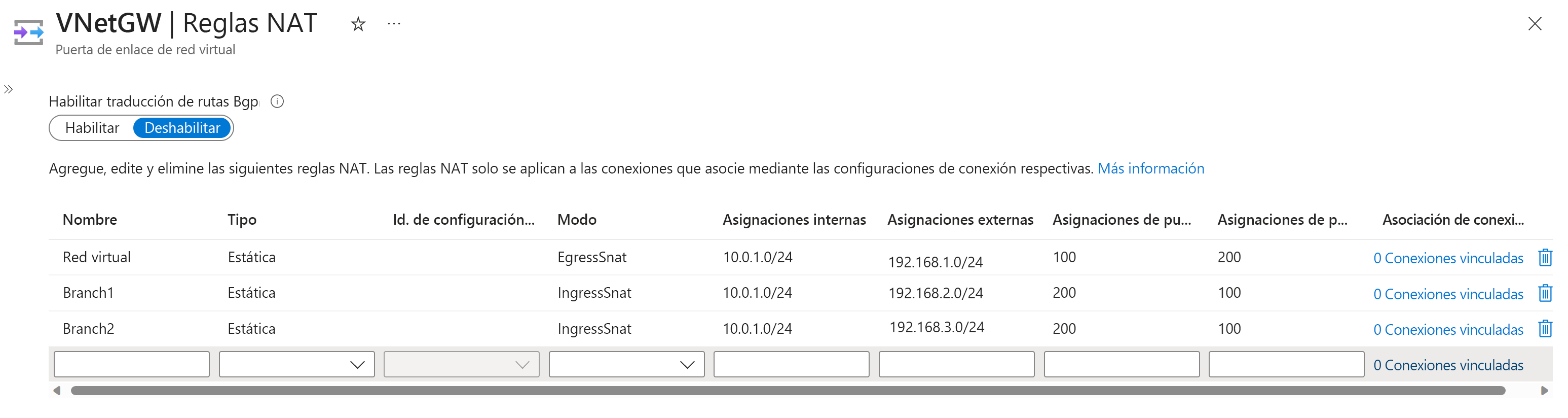

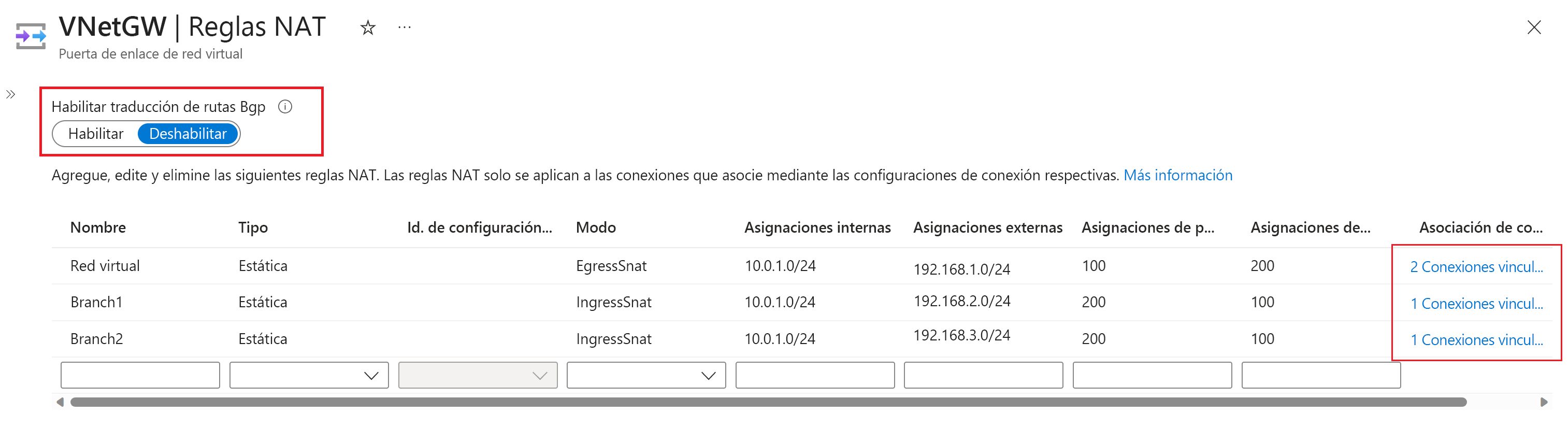

Realice los pasos siguientes para crear todas las reglas NAT en la puerta de enlace de VPN. Si usa BGP, seleccione Habilitar para la opción Habilitar traducción de rutas Bgp.

En Azure Portal, vaya a la página de recursos Puerta de enlace de red virtual y seleccione Reglas NAT desde el panel izquierdo.

Rellene los valores con la tabla de reglas NAT. Si usa BGP, seleccione Habilitar para la opción Habilitar traducción de rutas Bgp.

Haga clic en Guardar para guardar las reglas NAT en el recurso de puerta de enlace de VPN. La operación puede tardar hasta 10 minutos en completarse.

Parte 3: Creación de conexiones y vinculación de reglas NAT

En esta sección, creará las conexiones y asociará las reglas NAT en el mismo paso. Tenga en cuenta que, si crea primero los objetos de conexión sin vincular las reglas NAT al mismo tiempo, se produce un error en la operación porque los espacios de direcciones IP son los mismos entre la red virtual, Branch1 y Branch2.

Las conexiones y las reglas NAT se especifican en la topología de ejemplo que se muestra en el diagrama 1.

Vaya a la puerta de enlace de VPN.

En la parte superior de la página Conexiones, seleccione +Agregar para abrir la página Agregar conexión.

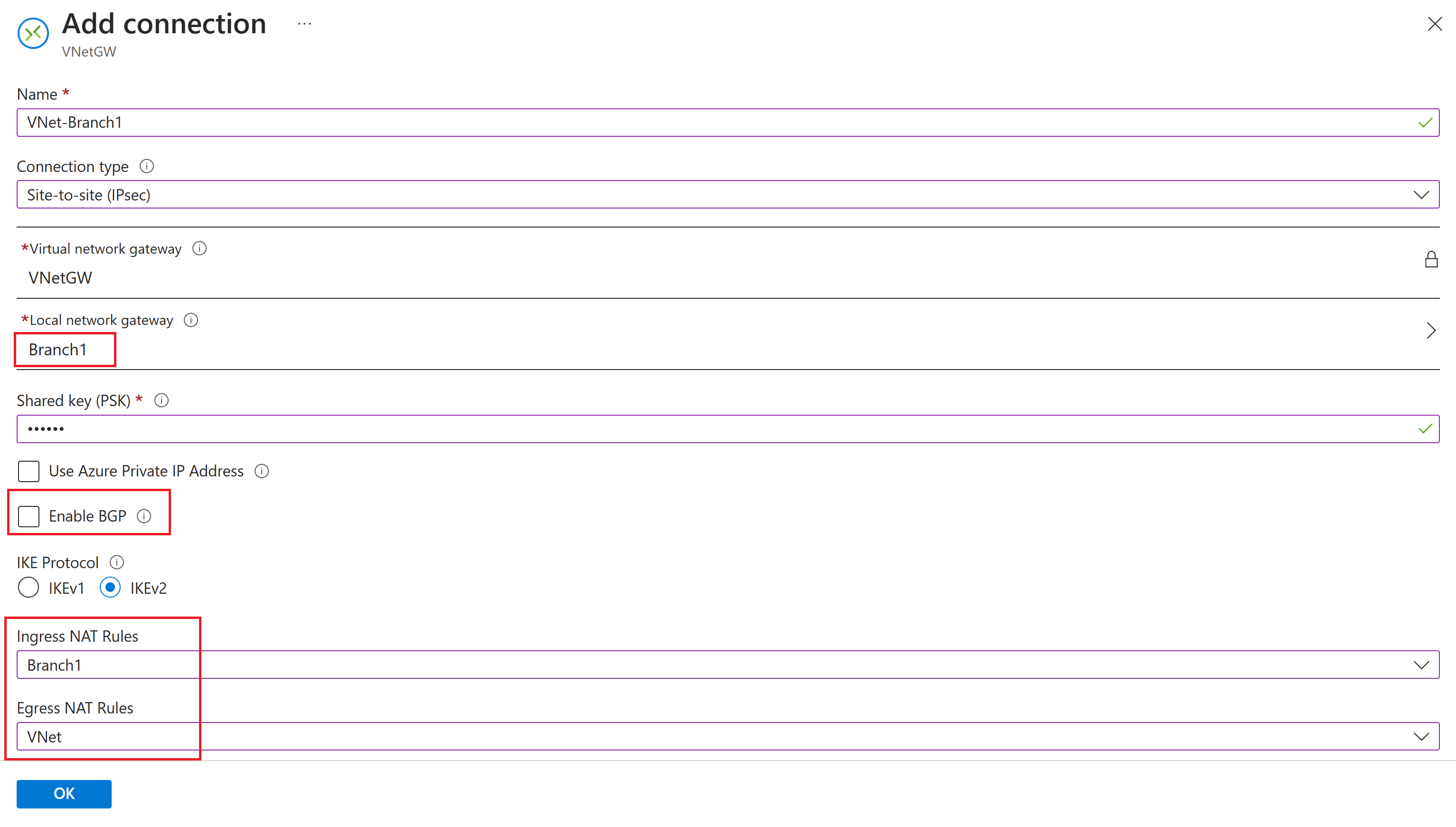

En la página Agregar conexión, rellene los valores de la conexión VNet-Branch1, especificando las reglas NAT asociadas, como se muestra en la captura de pantalla siguiente. En Reglas NAT de entrada, seleccione Branch1. En Reglas NAT de salida, seleccione Red virtual. Si usa BGP, puede seleccionar Habilitar BGP.

Haga clic en Aceptar para crear la conexión.

Repita los pasos para crear la conexión VNet-Branch2. En Reglas NAT de entrada, seleccione Branch2. En Reglas NAT de salida, seleccione Red virtual.

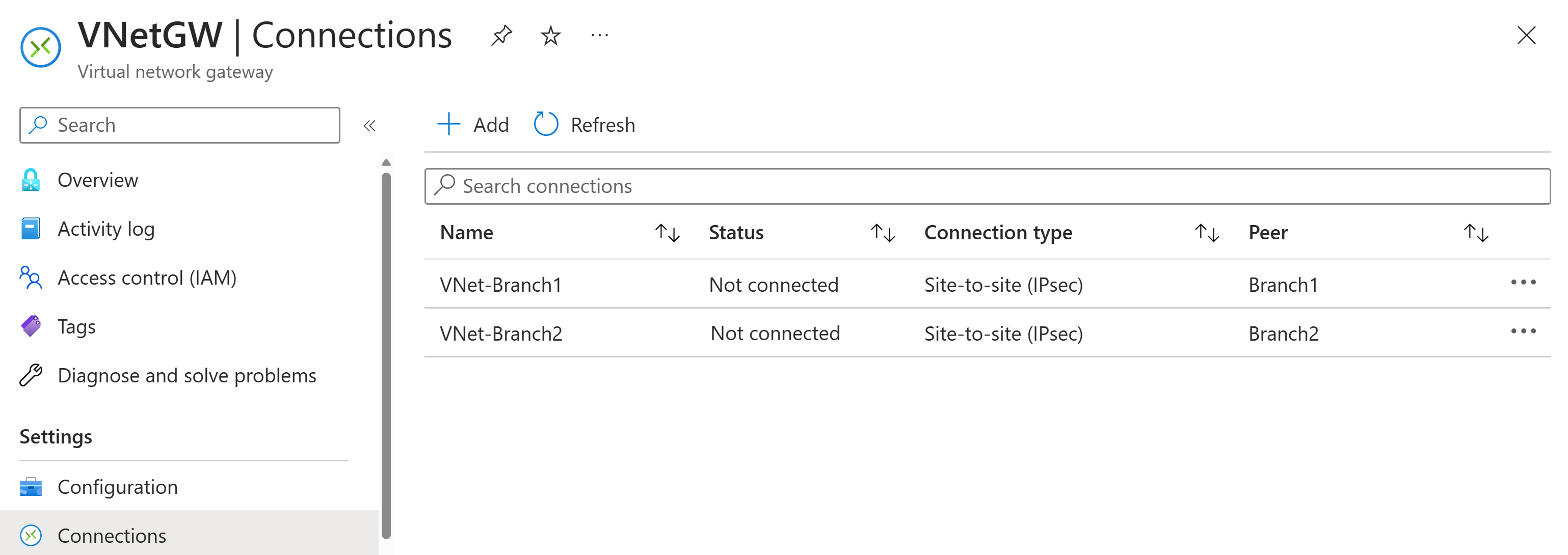

Después de configurar ambas conexiones, la configuración debe ser similar a la captura de pantalla siguiente. El estado cambia a Conectado cuando se establece la conexión.

Cuando haya completado la configuración, las reglas NAT tendrán un aspecto similar a la captura de pantalla siguiente y tendrá una topología que coincida con la topología que se muestra en el Diagrama 1. Tenga en cuenta que la tabla muestra ahora las conexiones vinculadas a cada regla NAT.

Si desea habilitar la traducción de rutas BGP para las conexiones, seleccione Habilitar y, después, haga clic en Guardar.

Limitaciones de NAT

Importante

La característica NAT tiene algunas restricciones.

- NAT se admite en las SKU siguientes: VpnGw2~5, VpnGw2AZ~5AZ.

- NAT solo se admite para conexiones entre locales de IPsec o IKE. No se admiten conexiones de red virtual a red virtual ni conexiones de punto a sitio.

- Las reglas NAT no se admiten en las conexiones que tienen habilitado el uso de selectores de tráfico basados en directivas.

- El tamaño máximo de subred de asignación externa admitido de NAT dinámica es /26.

- Las asignaciones de puertos solo se pueden configurar con tipos de NAT estática. Los escenarios NAT dinámicos no son aplicables a las asignaciones de puertos.

- Las asignaciones de puertos no pueden tomar rangos en este momento. Es necesario introducir un puerto individual.

- Las asignaciones de puertos se pueden usar para protocolos TCP y UDP.

Pasos siguientes

Una vez completada la conexión, puede agregar máquinas virtuales a las redes virtuales. Consulte Creación de una máquina virtual que ejecuta Windows en el Portal de Azure para ver los pasos.