Comprobación del cumplimiento de los controles de seguridad de SAP con el libro SAP: controles de auditoría de seguridad

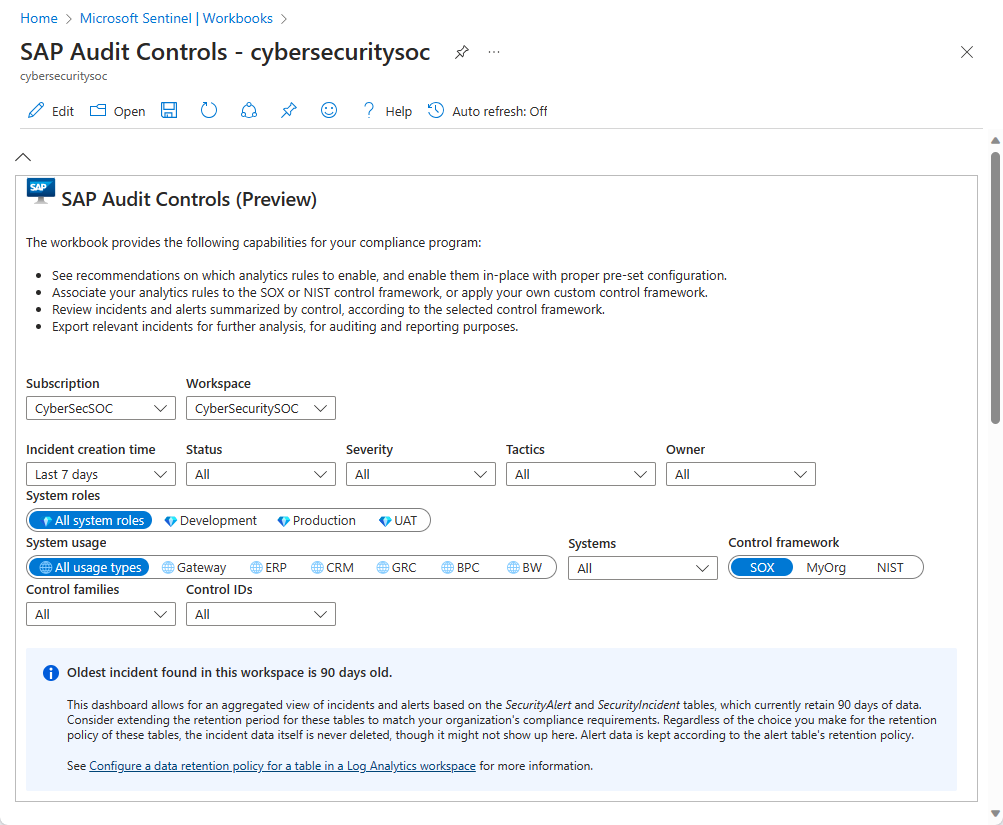

En este artículo se describe cómo puede usar el libro SAP: controles de auditoría de seguridad para supervisar y realizar un seguimiento del cumplimiento del marco de control de seguridad en los sistemas SAP, incluida la siguiente funcionalidad:

- Consulte las recomendaciones sobre qué reglas de análisis habilitar y habilítelas en contexto con una configuración preestablecida adecuada.

- Asocie sus reglas de análisis al marco de control SOX o NIST, o aplique su propio marco de control personalizado.

- Revise los incidentes y alertas resumidos por control, según el marco de control seleccionado.

- Exporte incidentes pertinentes para su posterior análisis, con fines de auditoría e informes.

Por ejemplo:

El contenido de este artículo está pensado para su equipo de seguridad.

Requisitos previos

Antes de que pueda comenzar a usar el libro de trabajo SAP: registro de Auditoría de Seguridad y Acceso Inicial, necesita tener:

Una solución de Microsoft Sentinel para SAP instalada y un conector de datos configurado. Para obtener más información, consulte Implementación de soluciones Microsoft Sentinel para aplicaciones de SAP.

El libro de trabajo Controles de auditoría SAP instalado en su Área de trabajo de Log Analytics habilitado para Microsoft Sentinel. Para obtener más información, consulte y Visualice y supervise los datos mediante libros de Microsoft Sentinel.

Al menos un incidente en el área de trabajo, con al menos una entrada disponible en la tabla

SecurityIncident. Esto no necesita ser un incidente de SAP y puede generar un incidente de demostración mediante una regla de análisis básica si no tiene otra.

Se recomienda configurar la auditoría para todos los mensajes del registro de auditoría, en lugar de solo registros específicos. Las diferencias de costos de ingesta suelen ser mínimas y los datos son útiles para las detecciones de Microsoft Sentinel y en las investigaciones y la búsqueda posteriores al compromiso. Para más información, vea Configuración de la auditoría de SAP.

Visualización de una demostración

Vea una demostración de este libro:

Para obtener más información, consulte el Canal de YouTube de la Comunidad de seguridad de Microsoft:

Filtros admitidos

El libro de trabajo Controles de auditoría SAP admite los siguientes filtros para ayudarle a centrarse en los datos que necesita:

| Opción de filtro | Descripción |

|---|---|

| Suscripción y Área de trabajo | Seleccione el área de trabajo cuyo cumplimiento de los sistemas SAP desea auditar. Puede ser un área de trabajo diferente a la que se implementa Microsoft Sentinel. |

| Tiempo de creación de incidentes | Seleccione un intervalo entre las últimas cuatro horas y los últimos 30 días, o un intervalo personalizado que determine. |

| Otros atributos de incidente, incluidos Estado, Gravedad, Tácticas, Propietario | Para cada uno de ellos, seleccione entre las opciones disponibles, las que corresponden a los valores representados en los incidentes en el intervalo de tiempo seleccionado. |

| Roles de sistema | Los roles del sistema SAP, como Producción. |

| Uso del sistema | El uso del sistema SAP, como SAP ERP. |

| Sistemas | Seleccione todos los identificadores del sistema SAP, un identificador de sistema específico o varios identificadores de sistema. |

| Marco de control, Familias de control, Identificadores de control | Seleccione el marco de control por el que desea evaluar la cobertura y los controles específicos por los que desea filtrar los datos del libro. |

Recomendaciones de retención de datos

Los Controles de auditoría de SAP proporcionan una vista agregada de incidentes y alertas basados en las tablas SecurityAlert y SecurityIncident, que, de manera predeterminada, conservan 30 días de datos.

Considere la posibilidad de ampliar el período de retención de estas tablas para que coincida con los requisitos de cumplimiento de su organización. Independientemente de la elección que elija para la directiva de retención de estas tablas, los datos del incidente nunca se eliminan, aunque es posible que no se muestren aquí. Los datos de alerta se mantienen según la directiva de retención de la tabla.

Es posible que la directiva de retención real de las tablas SecurityAlert y SecurityIncident se defina como algo distinto de los 30 días predeterminados. Vea el aviso sobre el fondo sombreado azul en el libro, que muestra el intervalo de tiempo real de los datos en las tablas según su directiva de retención actual.

Para más información, consulte Configuración de una directiva de retención de datos para una tabla en un área de trabajo de Log Analytics.

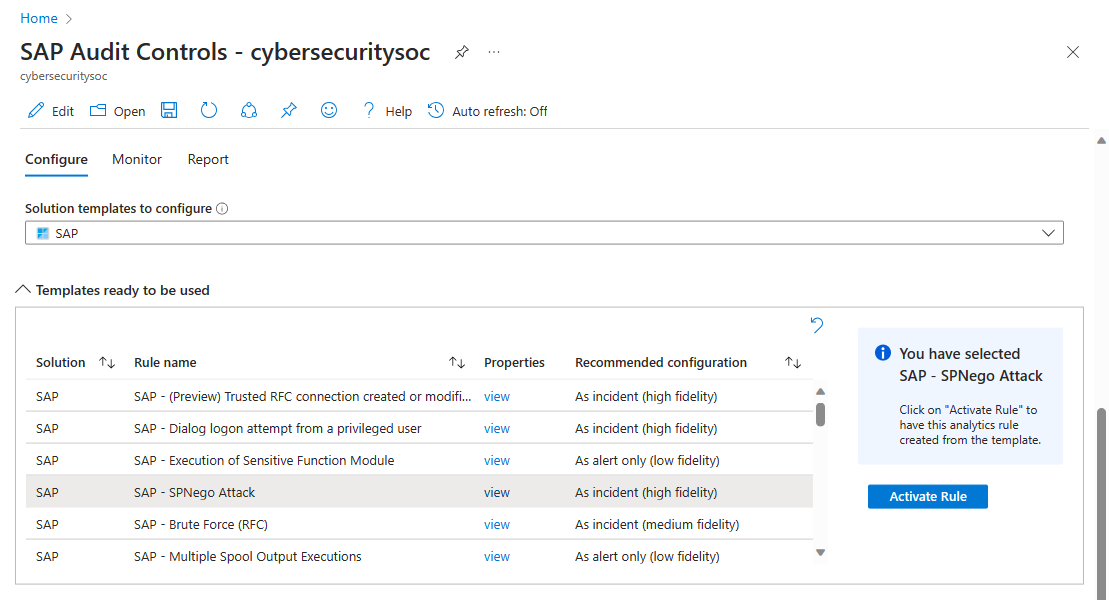

Pestaña Configurar: creación de reglas de análisis a partir de plantillas sin usar

En la tabla Plantillas listas para usarse de la pestaña Configurar se muestran las plantillas de reglas de análisis de la solución Microsoft Sentinel para aplicaciones SAP que aún no se han implementado como reglas activas. Es posible que tenga que crear estas reglas para lograr el cumplimiento. Por ejemplo:

De manera predeterminada, esta tabla se filtra para SAP, con SAP seleccionado en las Plantillas de solución para configurar la lista desplegable. Seleccione cualquiera o todas las demás soluciones de esta lista desplegable para rellenar aún más la tabla Plantillas listas para usarse.

Para cada fila de la tabla, seleccione Ver para obtener más detalles de solo lectura sobre la configuración de reglas.

La columna Configuración recomendada muestra el propósito de la regla: ¿está pensado para crear incidentes para la investigación? ¿O solo para crear alertas que se aparten y se agreguen a otros incidentes para utilizarlas como pruebas en sus investigaciones?

Seleccione Activar regla en el panel lateral para crear una regla de análisis a partir de la plantilla, con la configuración recomendada ya integrada. Esta funcionalidad le ahorra la molestia de tener que adivinar la configuración correcta y definirla manualmente.

Pestaña Configurar: ver o cambiar las asignaciones de control de seguridad de las reglas de análisis

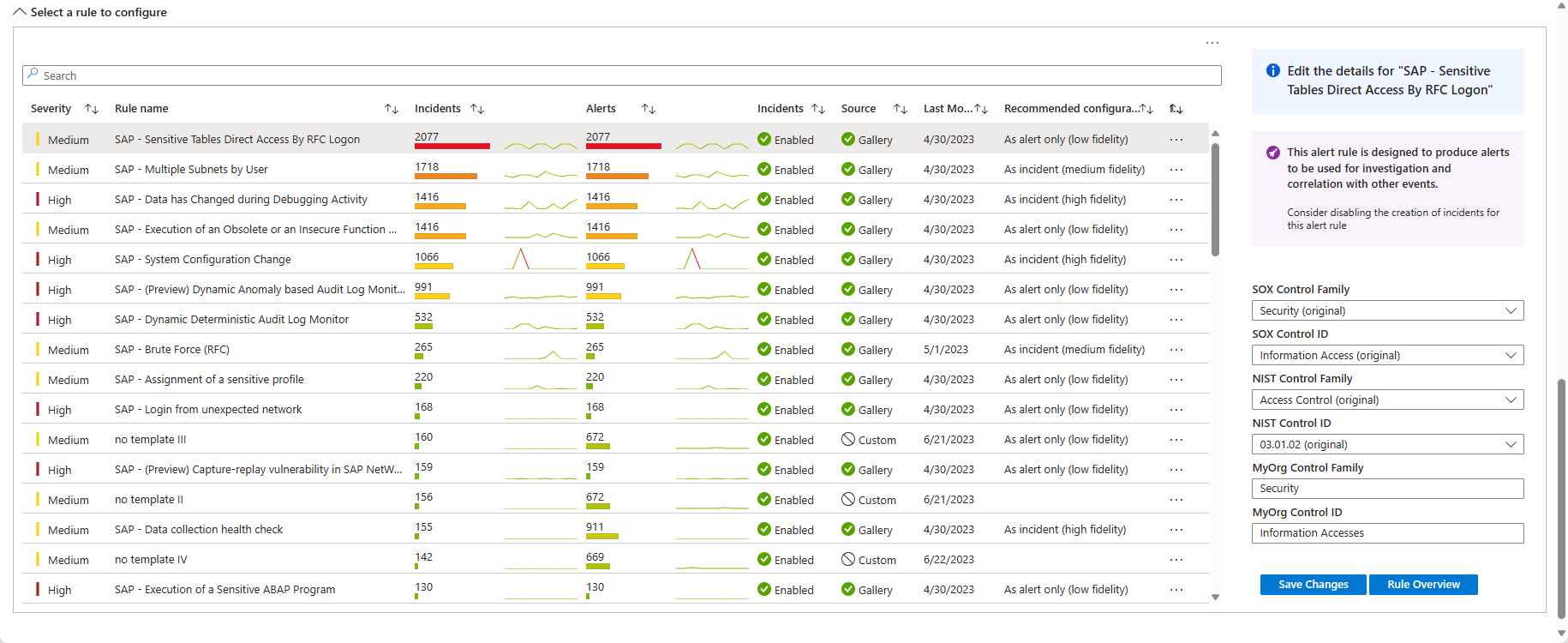

En la tabla Seleccionar una regla para Configurar, muestra una lista de reglas de análisis activadas relevantes para SAP. Por ejemplo:

En la tabla, compruebe:

Las líneas de recuento y gráfico generadas por cada regla en las columnas Incidentes y Alertas. Los recuentos idénticos sugieren que la agrupación de alertas está deshabilitada.

Los valores de las columnas Incidentes y Origen para comprender si la regla está establecida para crear incidentes.

Indica si la Configuración recomendada para una regla es Solo como alerta. Si es así, considere desactivar la configuración de creación de incidentes en la regla.

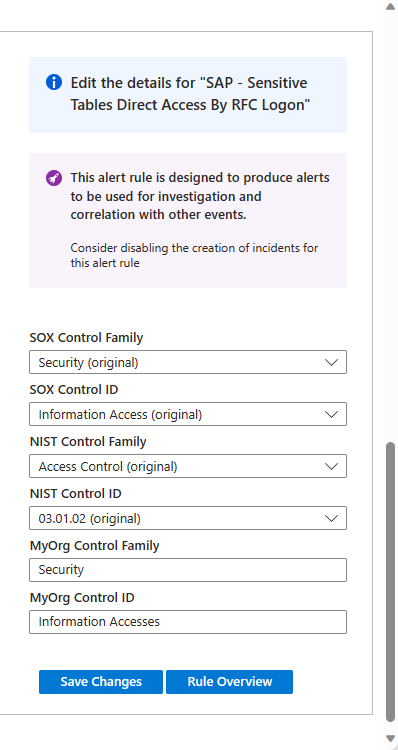

Seleccione una regla para ver un panel de detalles con más información. Por ejemplo:

La parte superior de este panel lateral tiene recomendaciones sobre cómo habilitar o deshabilitar la creación de incidentes en la configuración de la regla de análisis.

En la sección siguiente del panel lateral se muestran los controles de seguridad y las familias de control con las que se identifica la regla, para cada uno de los marcos disponibles.

- Para los marcos SOX y NIST, personalice la asignación de controles eligiendo otro control o familia de controles en las listas desplegables pertinentes.

- Para marcos personalizados, escriba los controles y las familias de controles que elija en los cuadros de texto MyOrg. Si realiza algún cambio, seleccione Guardar cambios.

Si no se ha asignado a una determinada regla de análisis un control de seguridad o una familia de controles para un marco determinado, se le pedirá que establezca los controles manualmente. Después de seleccionar los controles, seleccione Guardar cambios.

Para ver el resto de los detalles de la regla seleccionada tal y como está definida actualmente, seleccione Introducción general de la regla.

Pestaña Supervisar

La pestaña Monitor contiene varias representaciones gráficas de varias agrupaciones de los incidentes del entorno que coinciden con los filtros en la parte superior del libro:

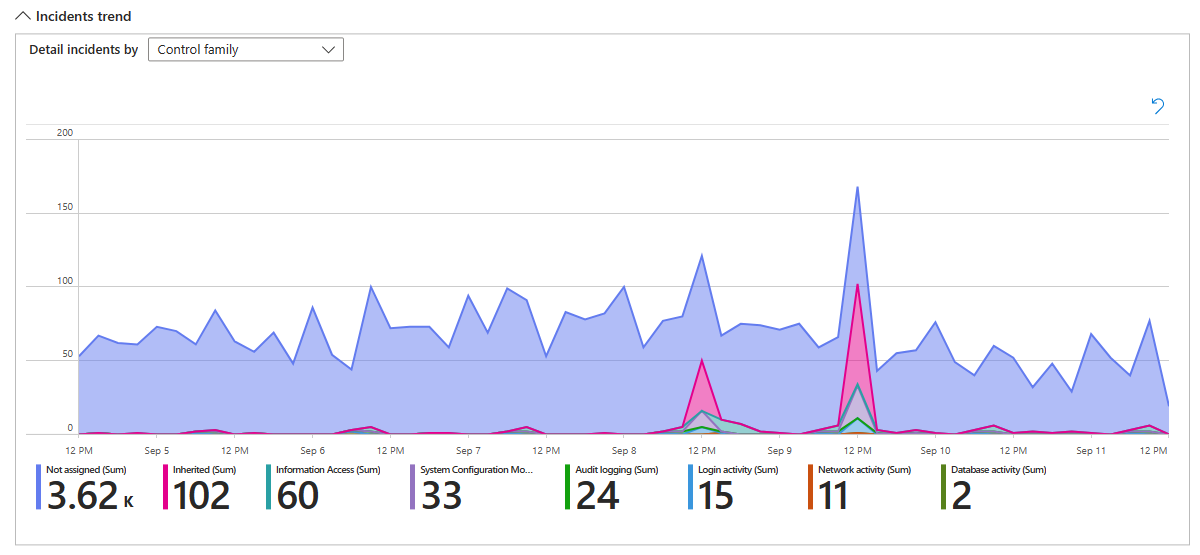

Un gráfico de líneas de tendencia, denominado Tendencia de incidentes, muestra el número de incidentes a lo largo del tiempo. Estos incidentes se agrupan y se representan mediante diferentes líneas de color y sombreados, de manera predeterminada según la familia de control representada por la regla que los generó. Seleccione agrupaciones alternativas para estos incidentes en la lista desplegable Detalles de incidentes mediante. Por ejemplo:

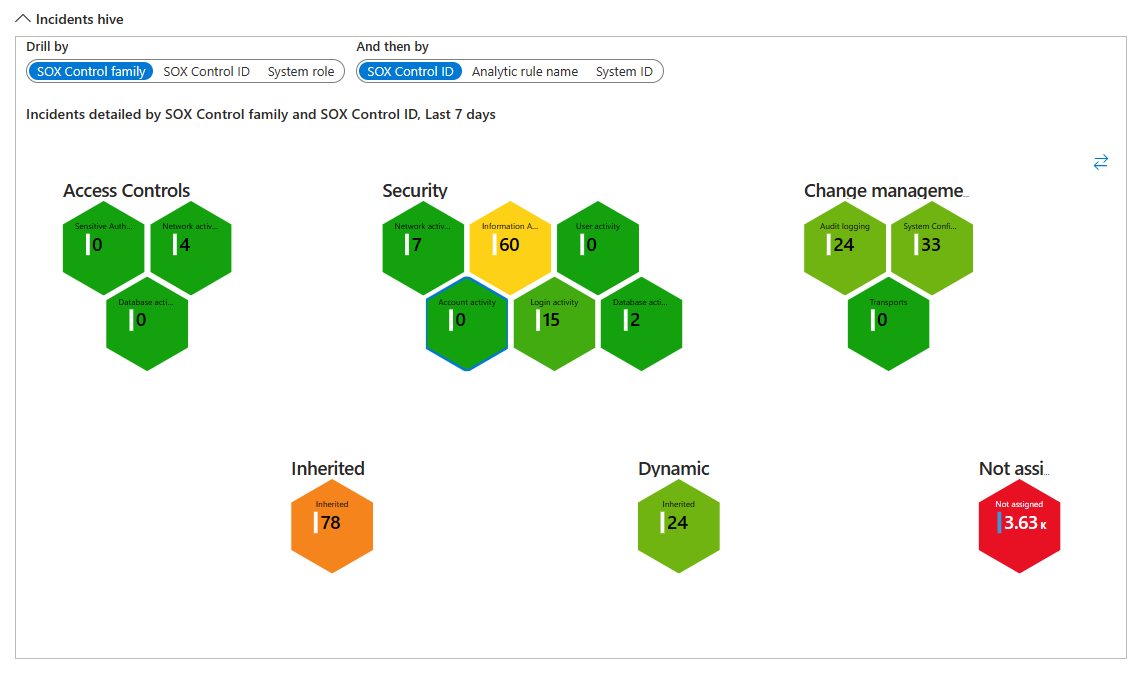

El gráfico del subárbol Incidentes muestra el número de incidentes agrupados de dos maneras. Los valores predeterminados para el marco SOX son primero por Familia de control SOX, que es la matriz de honeycomb de celdas y a continuación, por Identificador del sistema, que es cada celda del panal. Seleccione diferentes criterios para mostrar las agrupaciones, usando el Drill por y a continuación, por selectores.

Acercar el gráfico de subárbol para que el texto sea lo suficientemente grande como para leer claramente y alejar para ver todas las agrupaciones juntas. Arrastre todo el gráfico para ver diferentes partes del mismo. Por ejemplo:

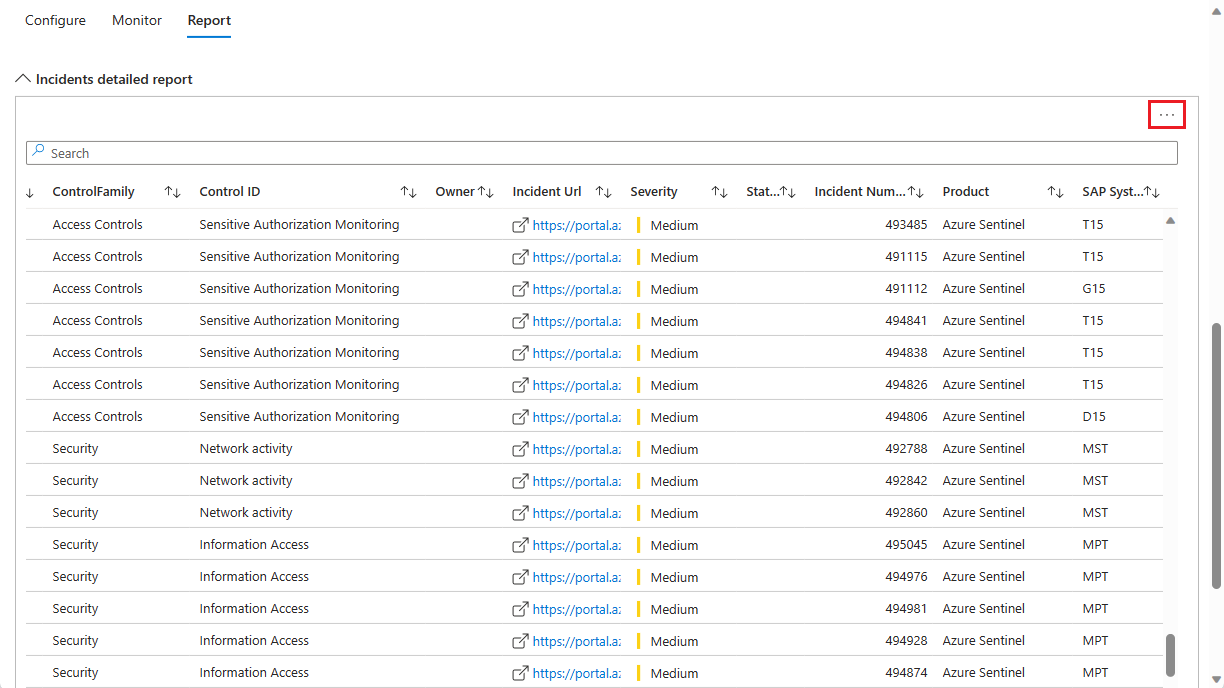

Pestaña Informe

La pestaña Informe contiene una lista de todos los incidentes del entorno que coinciden con los filtros de la parte superior del libro.

Los incidentes se agrupan por familia de control e Id. de control.

El enlace de la columna URL del incidente abre una nueva ventana del navegador a la página de investigación del incidente en cuestión. Este vínculo es persistente y funcionará independientemente de la directiva de retención de la tabla SecurityIncident.

Desplácese hacia abajo hasta el final de la ventana (la barra de desplazamiento externa) para ver la barra de desplazamiento horizontal, que puede usar para ver el resto de las columnas del informe.

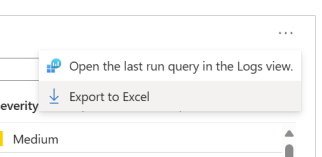

Exporte este informe a una hoja de cálculo seleccionando los puntos suspensivos (los tres puntos) en la esquina superior derecha del informe y luego seleccionando Exportar a Excel.

Contenido relacionado

Para obtener más información, consulte Implementación de la solución de Microsoft Sentinel para aplicaciones SAP desde el centro de contenido y Solución de Microsoft Sentinel para aplicaciones SAP: referencia de contenido de seguridad.