Mejora en la administración de SOC con métricas de incidentes

Nota

Para obtener información sobre la disponibilidad de características en las nubes de la Administración Pública de Estados Unidos, consulte las tablas de Microsoft Sentinel en Disponibilidad de características en la nube para clientes de la Administración Pública de Estados Unidos.

Los administradores del Centro de operaciones de seguridad (SOC) deben tener medidas y métricas de eficiencia generales a su alcance para calibrar el rendimiento de su equipo. Querrá ver las operaciones de los incidentes a lo largo del tiempo clasificadas por muchos criterios diferentes, como la gravedad, las tácticas de MITRE, el tiempo medio para la evaluación de prioridades, el tiempo medio de resolución, etc. Ahora, Microsoft Sentinel pone todos estos datos a su disposición con la nueva tabla SecurityIncident y el esquema de Log Analytics y el libro Security operations efficiency (Eficiencia de las operaciones de seguridad) que se incluye. Podrá visualizar el rendimiento del equipo a lo largo del tiempo y usar esta información para mejorar su eficacia. También puede escribir y usar sus propias consultas de KQL en la tabla de incidentes para crear libros personalizados que se ajusten a sus necesidades específicas de auditoría y a los indicadores clave de rendimiento.

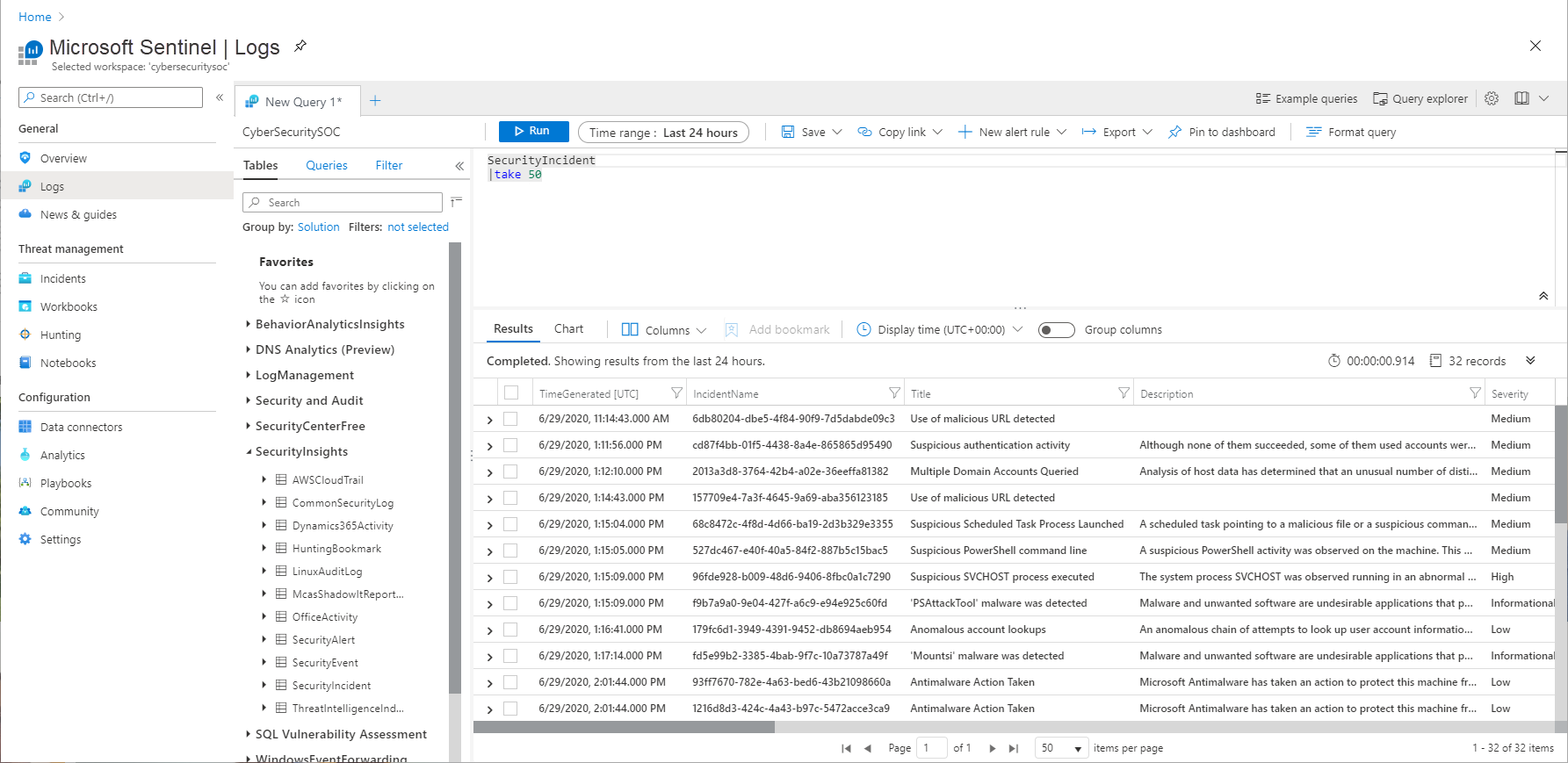

Uso de la tabla de incidentes de seguridad

La tabla SecurityIncident está integrada en Microsoft Sentinel. La encontrará con las demás tablas de la colección SecurityInsights en Registros. Puede consultarla como cualquier otra tabla de Log Analytics.

Cada vez que se crea o se actualiza un incidente, se agregará una nueva entrada del registro a la tabla. Esto le permite realizar un seguimiento de los cambios realizados en incidentes y permite usar métricas de SOC aún más eficaces, pero debe ser consciente de ello al construir consultas para esta tabla, ya que puede que tenga que quitar entradas duplicadas de un incidente (en función de la consulta exacta que esté ejecutando).

Por ejemplo, si deseara devolver una lista de todos los incidentes ordenados por número de incidente, pero solo deseara devolver el registro más reciente por incidente, podría hacerlo mediante el operador summarize de KQL con la función de agregación arg_max():

SecurityIncident

| summarize arg_max(LastModifiedTime, *) by IncidentNumber

Más consultas de ejemplo

Estado del incidente: todos los incidentes por estado y gravedad en un periodo de tiempo determinado:

let startTime = ago(14d);

let endTime = now();

SecurityIncident

| where TimeGenerated >= startTime

| summarize arg_max(TimeGenerated, *) by IncidentNumber

| where LastModifiedTime between (startTime .. endTime)

| where Status in ('New', 'Active', 'Closed')

| where Severity in ('High','Medium','Low', 'Informational')

Tiempo de cierre por percentil:

SecurityIncident

| summarize arg_max(TimeGenerated,*) by IncidentNumber

| extend TimeToClosure = (ClosedTime - CreatedTime)/1h

| summarize 5th_Percentile=percentile(TimeToClosure, 5),50th_Percentile=percentile(TimeToClosure, 50),

90th_Percentile=percentile(TimeToClosure, 90),99th_Percentile=percentile(TimeToClosure, 99)

Tiempo de evaluación de prioridades por percentil:

SecurityIncident

| summarize arg_max(TimeGenerated,*) by IncidentNumber

| extend TimeToTriage = (FirstModifiedTime - CreatedTime)/1h

| summarize 5th_Percentile=max_of(percentile(TimeToTriage, 5),0),50th_Percentile=percentile(TimeToTriage, 50),

90th_Percentile=percentile(TimeToTriage, 90),99th_Percentile=percentile(TimeToTriage, 99)

Libro Security operations efficiency (Eficiencia de las operaciones de seguridad)

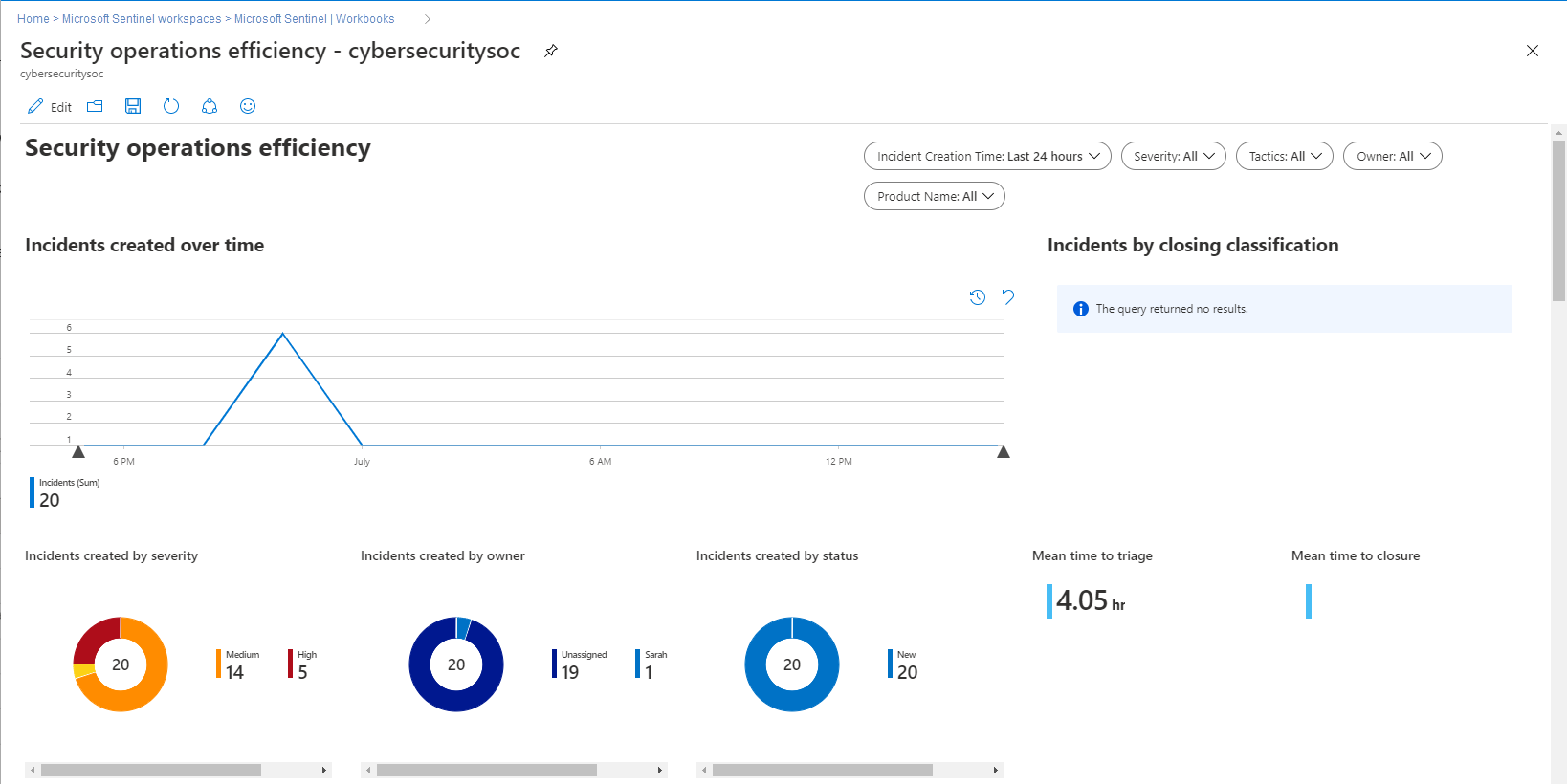

Para complementar la tabla SecurityIncidents, se ha proporcionado una plantilla del libro security operations efficiency (eficiencia de las operaciones de seguridad) que se puede usar para supervisar las operaciones de SOC. El libro contiene las siguientes métricas:

- Incidentes creados a lo largo del tiempo

- Incidentes creados por clasificación de cierre, gravedad, propietario y estado

- Tiempo medio para la evaluación de prioridades

- Tiempo medio para la clausura

- Incidentes creados por gravedad, propietario, estado, producto y tácticas a lo largo del tiempo

- Percentiles de tiempo para la evaluación de prioridades

- Percentiles de tiempo para la clausura

- Tiempo medio para la evaluación de prioridades por propietario

- Actividades recientes

- Clasificaciones de cierre recientes

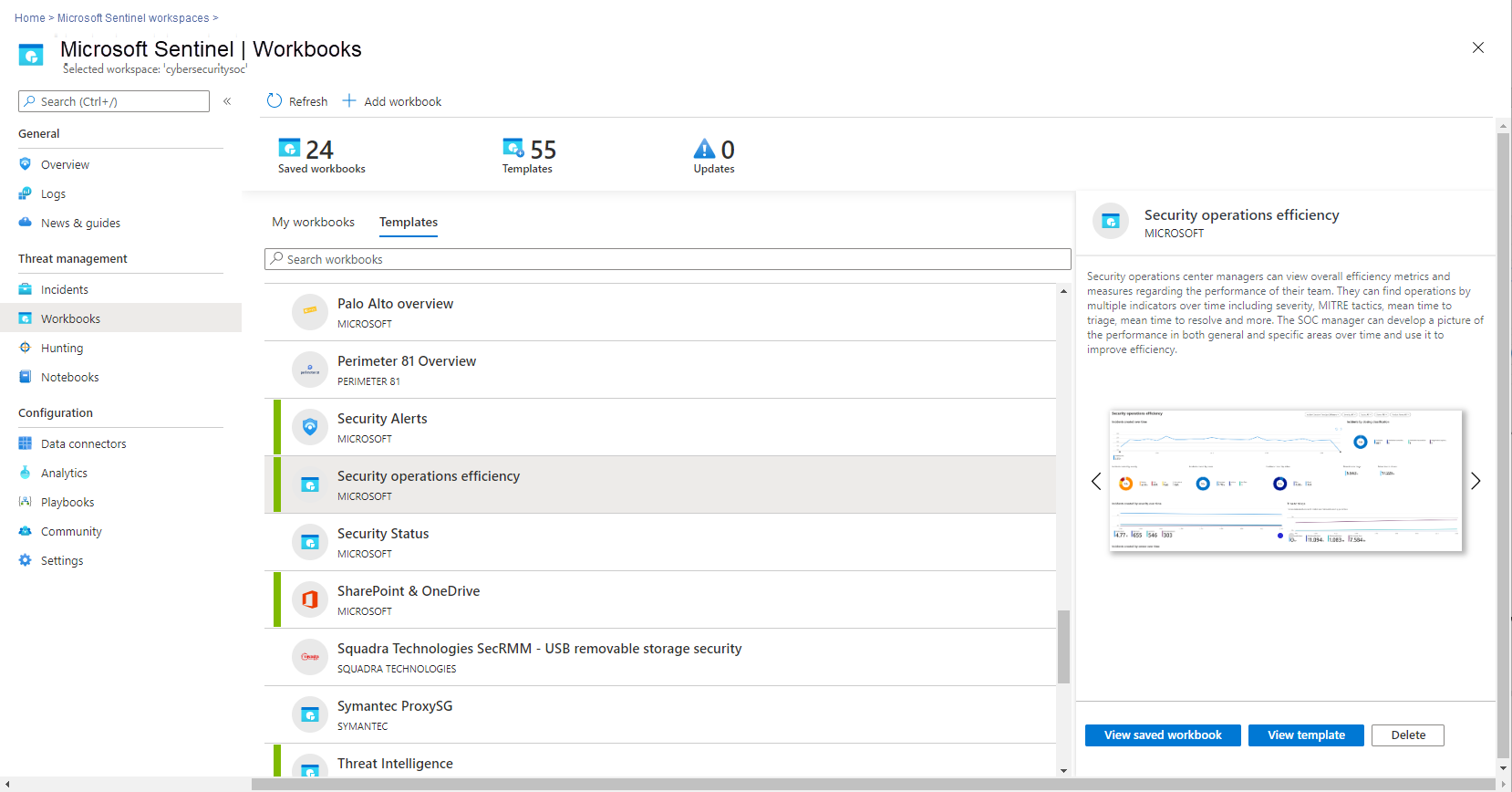

Para encontrar esta nueva plantilla de libro, elija Libros en el menú de navegación de Microsoft Sentinel y seleccione la pestaña Plantillas. Elija Eficiencia de las operaciones de seguridad en la galería y haga clic en uno de los botones Ver libro guardado y Ver plantilla.

Puede usar la plantilla para crear sus propios libros personalizados adaptados a sus necesidades específicas.

Esquema de SecurityIncidents

El modelo de datos del esquema

| Campo | Tipo de datos | Descripción |

|---|---|---|

| AdditionalData | dinámico | Recuento de alertas, recuento de marcadores, recuento de comentarios, tácticas y nombres de productos de alerta |

| AlertIds | dinámico | Alertas a partir de las que se creó el incidente |

| BookmarkIds | dinámico | Entidades marcadas |

| Clasificación | string | Clasificación de cierre de incidentes |

| ClassificationComment | string | Comentario de clasificación de cierre de incidentes |

| ClassificationReason | string | Motivo de clasificación de cierre de incidentes |

| ClosedTime | datetime | Marca de tiempo (UTC) de la última vez que se cerró el incidente |

| Comentarios | dinámico | Comentarios sobre el incidente |

| CreatedTime | datetime | Marca de tiempo (UTC) de cuando se creó el incidente |

| Descripción | cadena | Descripción del incidente |

| FirstActivityTime | datetime | Hora del primer evento |

| FirstModifiedTime | datetime | Marca de tiempo (UTC) de la primera vez que se modificó el incidente |

| IncidentName | string | GUID interno |

| IncidentNumber | int | |

| IncidentUrl | string | Vínculo al incidente |

| Etiquetas | dinámico | Etiquetas |

| LastActivityTime | datetime | Hora del último evento |

| LastModifiedTime | datetime | Marca de tiempo (UTC) de la última vez que se modificó el incidente (la modificación descrita por el registro actual) |

| ModifiedBy | string | Usuario o sistema que modificó el incidente |

| Propietario | dinámico | |

| RelatedAnalyticRuleIds | dinámico | Reglas desde las que se desencadenaron las alertas del incidente |

| Gravedad | string | Gravedad del incidente (Alta/Media/Baja/Informativa) |

| SourceSystem | string | Constante ("Azure") |

| Estado | string | |

| TenantId | string | |

| TimeGenerated | datetime | Marca de tiempo (UTC) de cuando se creó el registro actual (tras la modificación del incidente) |

| Título | string | |

| Tipo | string | Constante ("SecurityIncident") |

Pasos siguientes

- Para empezar a trabajar con Microsoft Azure Sentinel, necesita una suscripción a Microsoft Azure. Si no tiene una suscripción, puede registrarse para obtener una evaluación gratuita.

- Aprenda a incorporar los datos en Microsoft Azure Sentinel, obtenga visibilidad sobre ellos y aprenda a defenderse de posibles amenazas.