Investigación de incidentes de Microsoft Sentinel en profundidad en Azure Portal

Los incidentes de Microsoft Sentinel son archivos que contienen una agregación de todas las pruebas pertinentes para investigaciones específicas. Cada incidente se crea (o se agrega) en función de las pruebas (alertas) generadas por reglas de análisis o importadas de productos de seguridad de terceros que generan sus propias alertas. Los incidentes heredan las entidades que contienen las alertas, junto con las propiedades de las alertas, como la gravedad, el estado y las tácticas y técnicas de MITRE ATT&CK.

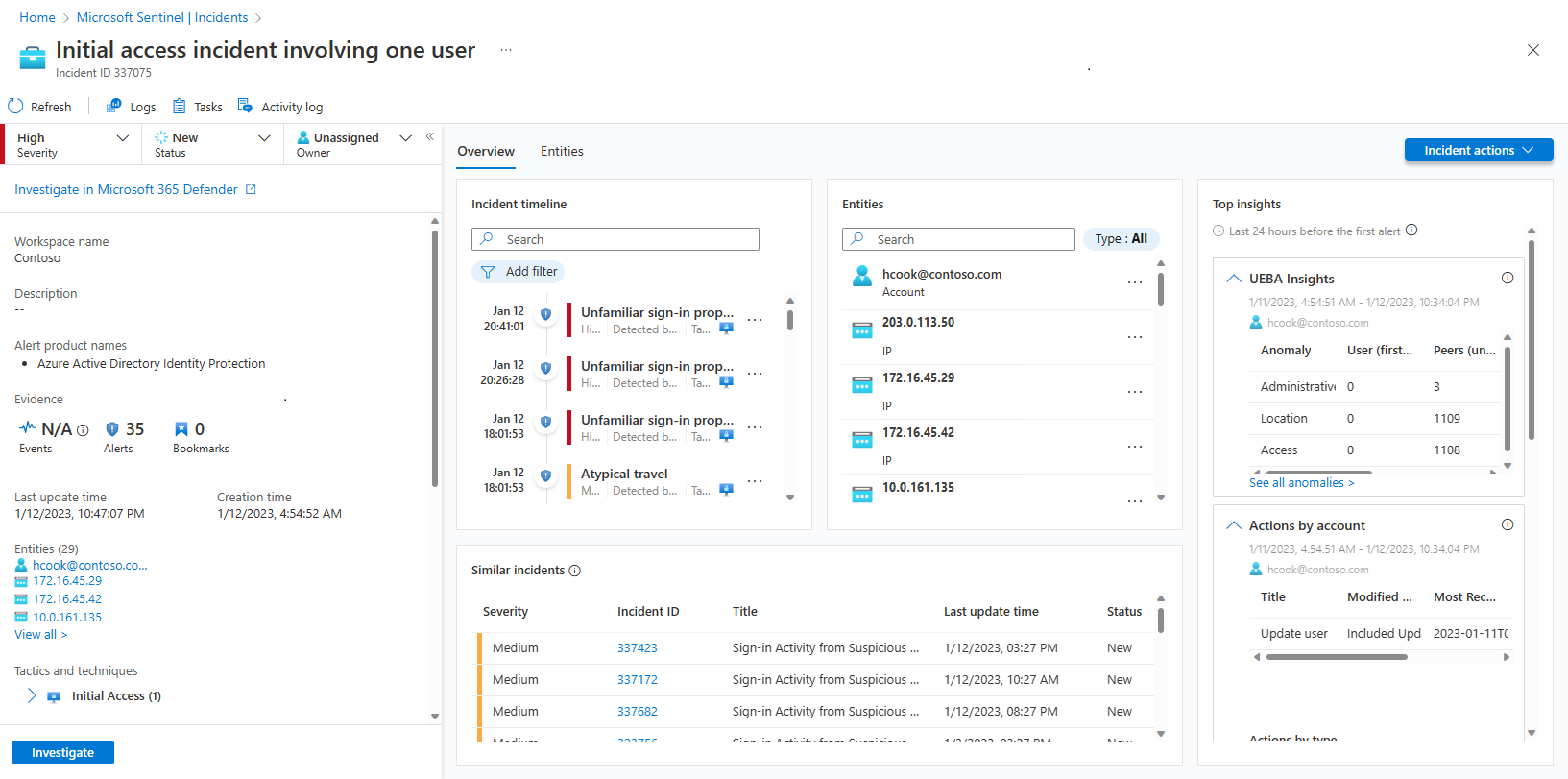

Microsoft Sentinel proporciona una plataforma completa de administración de casos en Azure Portal para investigar incidentes de seguridad. La página de detalles del incidente es la ubicación central desde la que se ejecuta la investigación, ya que recopila toda la información pertinente y todas las herramientas y tareas aplicables en una sola pantalla.

En este artículo se describe cómo investigar un incidente en profundidad, lo que le ayuda a navegar e investigar los incidentes de forma más rápida, eficaz y eficiente, y a reducir el tiempo medio para resolverlos (MTTR).

Requisitos previos

La asignación del rol Respondedor de Microsoft Sentinel es necesaria para poder investigar incidentes.

Obtenga más información sobre los roles en Microsoft Sentinel.

Si tiene un usuario invitado que necesita asignar incidentes, al usuario se le debe asignar el rol Lector de directorio en el inquilino de Microsoft Entra. Los usuarios normales (nonguest) tienen asignado este rol de forma predeterminada.

Si actualmente está viendo la experiencia heredada de la página de detalles del incidente, active la nueva experiencia en la parte superior derecha de la página para continuar con los procedimientos de este artículo para la nueva experiencia.

Preparación correcta

A medida que esté configurando para investigar un incidente, reúna las cosas que necesita para dirigir el flujo de trabajo. Encontrará las siguientes herramientas en una barra de botones en la parte superior de la página del incidente, justo debajo del título.

Seleccione Tareas para ver las tareas asignadas para este incidente o para agregar sus propias tareas. Las tareas pueden mejorar la estandarización de procesos en su SOC. Para más información, consulte Uso de tareas para administrar incidentes en Microsoft Sentinel.

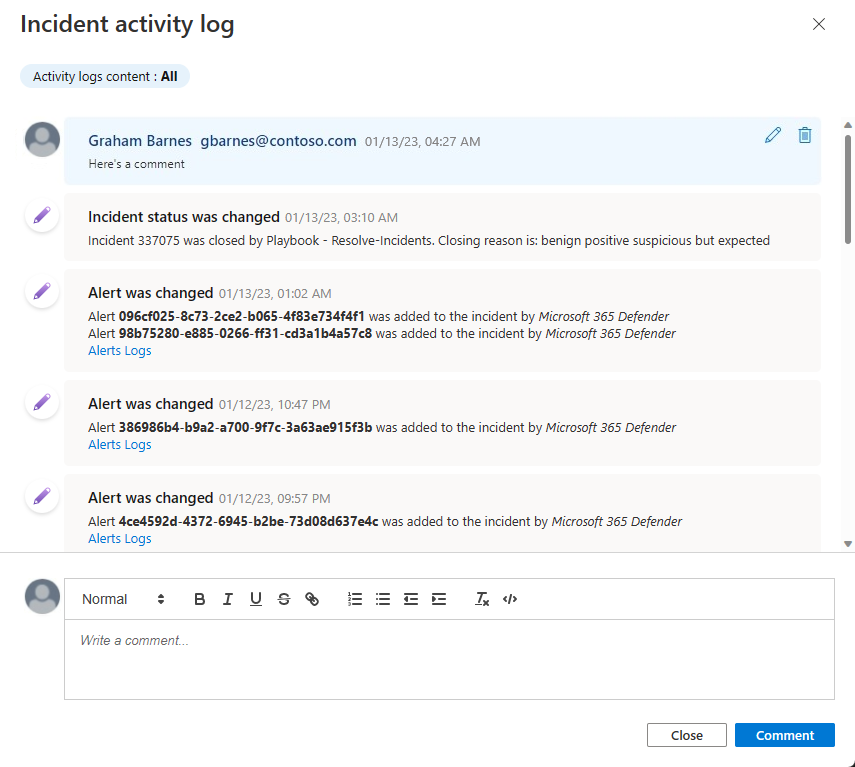

Seleccione Registro de actividad para ver si ya se han realizado acciones en el incidente (por ejemplo, mediante reglas de automatización) y si se han agregado comentarios. También puede agregar sus propios comentarios. Para obtener más información, consulte Auditar eventos de incidentes y agregar comentarios.

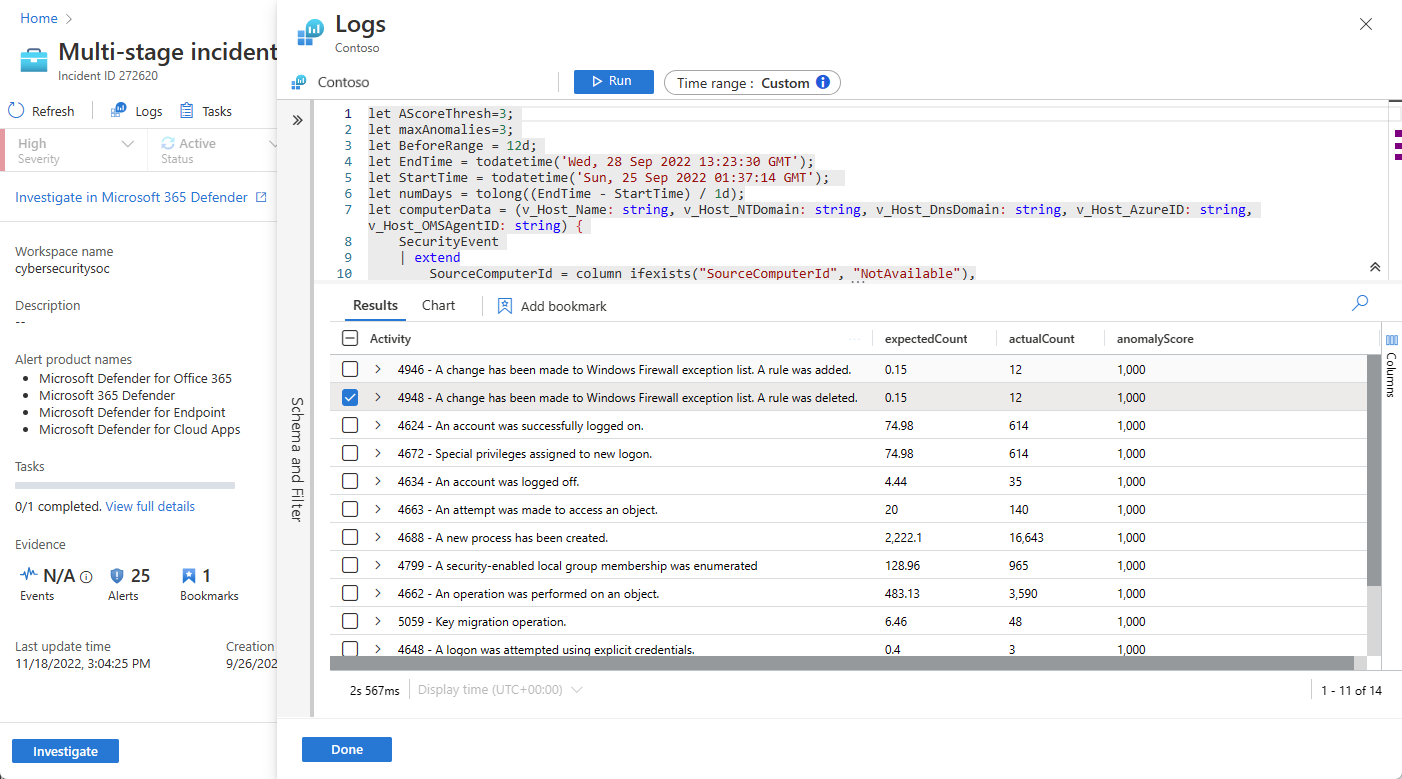

Seleccione Registros en cualquier momento para abrir una ventana de consulta de Log Analytics completa y en blanco dentro de la página del incidente. Redacte y ejecute una consulta, relacionada o no, sin salir del incidente. Por lo tanto, siempre que sienta una inspiración repentina para ir persiguiendo un pensamiento, no se preocupe por interrumpir el flujo, los registros están ahí para usted. Para obtener más información, consulte Profundizar más en los datos en Registros.

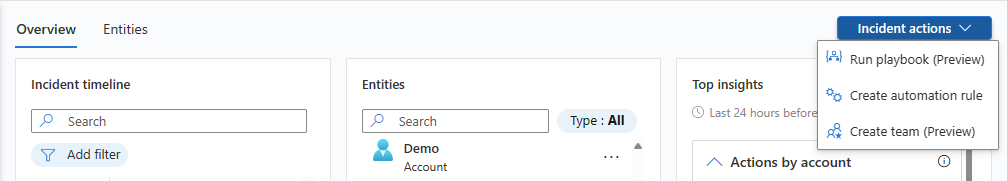

El botón Acciones de incidentes también se encuentra enfrente de las pestañas Información general y Entidades. Aquí tiene las mismas acciones descritas anteriormente que disponibles en el botón Acciones en el panel de detalles de la página de cuadrícula Incidentes. La única falta es Investigar, que está disponible en el panel de detalles izquierdo en su lugar.

Las acciones disponibles en el botón Acciones de incidentes incluyen:

| Action | Descripción |

|---|---|

| Ejecutar cuaderno de estrategias | Ejecute un cuaderno de estrategias en este incidente para realizar acciones específicas de enriquecimiento, colaboración o respuesta. |

| Creación de reglas de automatización | Cree una regla de automatización que se ejecute solo en incidentes como este (generado por la misma regla de análisis) en el futuro. |

| Crear equipo (versión preliminar) | Cree un equipo en Microsoft Teams para colaborar con otros usuarios o equipos en todos los departamentos para controlar el incidente. Si ya se ha creado un equipo para este incidente, este elemento de menú se muestra como Abrir Teams. |

Visión general de la página de detalles del incidente

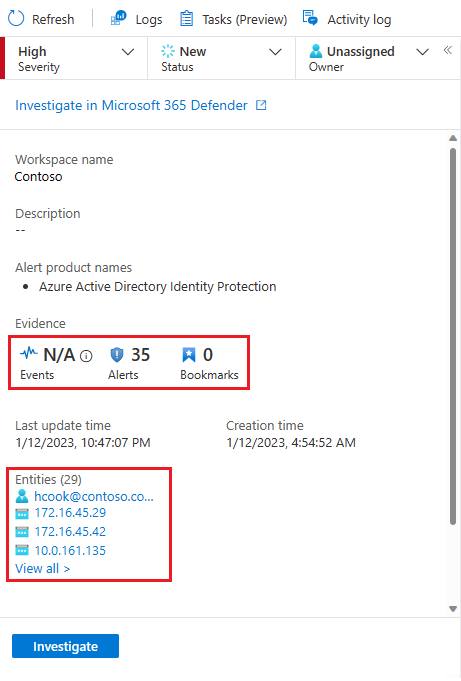

El panel izquierdo de la página de detalles del incidente contiene la misma información detallada del incidente que vio en la página Incidentes a la derecha de la cuadrícula. Este panel siempre está activo, independientemente de qué pestaña se muestre en el resto de la página. En él puede ver la información básica del incidente y explorar en profundidad de las siguientes maneras:

En Evidencia, seleccione Eventos, Alertas, o Marcadores para abrir un panel Registros dentro de la página del incidente. El panel Registros se muestra con la consulta de cualquiera de las tres seleccionadas, y puede pasar por los resultados de la consulta en profundidad, sin dinamizar lejos del incidente. Seleccione Listo para cerrar el panel y volver al incidente. Para obtener más información, consulte Profundizar más en los datos en Registros.

Seleccione cualquiera de las entradas de Entidades para mostrarla en la pestaña Entidades. Aquí solo se muestran las cuatro primeras entidades del incidente. Para ver el resto de ellos, seleccione Ver todos los, o en el widget Entidades en la pestaña Información general, o en la pestaña Entidades. Para obtener más información, vea Pestaña Entidades.

Seleccione Investigar para abrir el incidente en la herramienta de investigación gráfica que diagrama las relaciones entre todos los elementos del incidente.

También puede contraer este panel en el margen izquierdo de la pantalla seleccionando la pequeña flecha izquierda doble junto a la lista desplegable Propietario. Sin embargo, incluso en este estado minimizado, todavía podrá cambiar el propietario, el estado y la gravedad.

El resto de la página de detalles del incidente se divide en dos pestañas: Información general y Entidades.

La pestaña Información general contiene los siguientes widgets, cada uno de los cuales representa un objetivo clave de la investigación.

| Widget | Descripción |

|---|---|

| Escala de tiempo de incidentes | El widget Escala de tiempo del incidente muestra la escala de tiempo de las alertas y los marcadores del incidente, para poder reconstruir la escala de tiempo de la actividad del atacante. Seleccione un elemento individual para ver todos sus detalles, lo que le permite profundizar aún más. Para obtener más información, vea Reconstruir la escala de tiempo del caso de ataque. |

| Incidentes similares | En el widget Incidentes similares, verá una colección de hasta 20 otros incidentes que se asemejan más al incidente actual. Esto le permite ver el incidente en un contexto más grande y ayuda a dirigir la investigación. Para obtener más información, consulte Comprobación de incidentes similares en el entorno. |

| Entidades | El widget Entidades muestra todas las entidades que se han identificado en las alertas. Estos son los objetos que desempeñan un papel en el incidente, ya sean usuarios, dispositivos, direcciones, archivos o cualquier otro tipo. Seleccione una entidad para ver sus detalles completos, que se muestran en la pestaña Entidades. Para obtener más información, consulte Explorar las entidades del incidente. |

| Conclusiones principales | En el widget Conclusiones principales, verá una colección de resultados de consultas definidas por investigadores de seguridad de Microsoft que proporcionan información de seguridad valiosa y contextual sobre todas las entidades del incidente, en función de los datos de una colección de orígenes. Para obtener más información, consulte Obtener la información más detallada sobre el incidente. |

La pestaña Entidades muestra la lista completa de entidades del incidente, que también se muestran en el widget Entidades en la página Información general. Al seleccionar una entidad en el widget, se le dirigirá aquí para ver el expediente completo de la entidad su información de identificación, una escala de tiempo de su actividad (tanto dentro como fuera del incidente) y el conjunto completo de información sobre la entidad, tal como se vería en su página de entidad completa, pero limitado al período de tiempo adecuado para el incidente.

Reconstruir la escala de tiempo de la historia del ataque

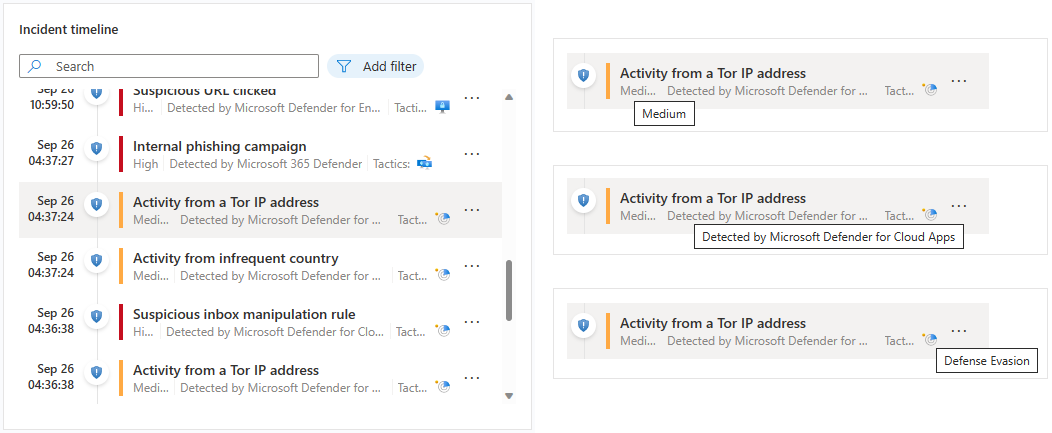

El widget Escala de tiempo del incidente muestra la escala de tiempo de las alertas y los marcadores del incidente, para poder reconstruir la escala de tiempo de la actividad del atacante.

Mantenga el puntero sobre cualquier icono o elemento de texto incompleto para ver la información sobre herramientas con el texto completo de ese icono o ese elemento de texto. Estas informaciones sobre herramientas son útiles cuando el texto mostrado se trunca debido al ancho limitado del widget. Vea esta captura de pantalla de ejemplo:

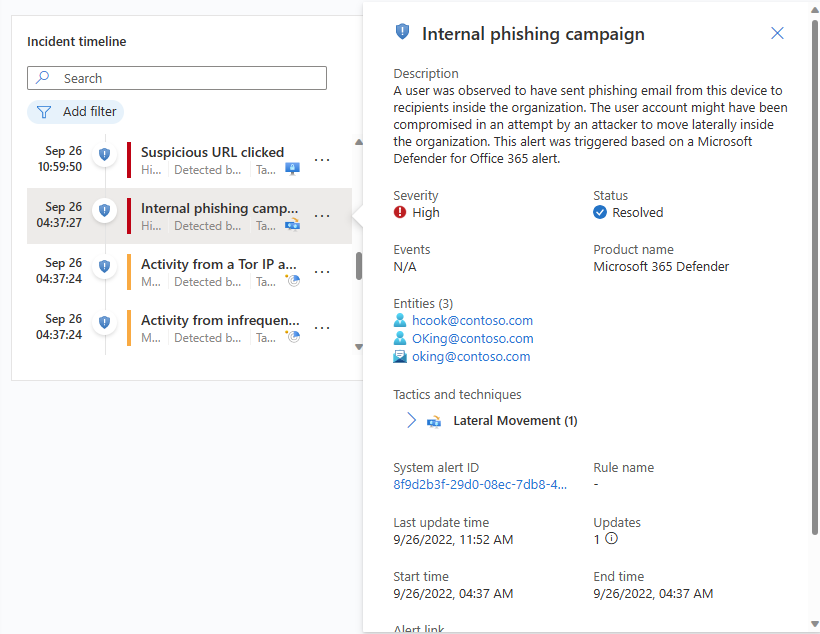

Seleccione una alerta o un marcador individual para ver sus todos sus detalles.

Los detalles de la alerta incluyen su gravedad y su estado, las reglas de análisis que la generaron, el producto que proporcionó la alerta, las entidades mencionadas en la alerta, las tácticas y técnicas de MITRE ATT&CK asociadas y el id. de alerta del sistema interno.

Seleccione el vínculo Id. de alerta del sistema para profundizar aún más en la alerta. Esto abre el panel Registros y muestra la consulta que generó los resultados y los eventos que desencadenaron la alerta.

Detalles del marcador no son exactamente iguales que los detalles de la alerta; aunque también incluyen entidades, tácticas y técnicas de MITRE ATT&CK, y el id. de marcador, también incluyen el resultado sin procesar y la información del creador del marcador.

Seleccione el vínculo Ver registros del marcador para abrir el panel Registros y mostrar la consulta que generó los resultados que se guardaron como marcador.

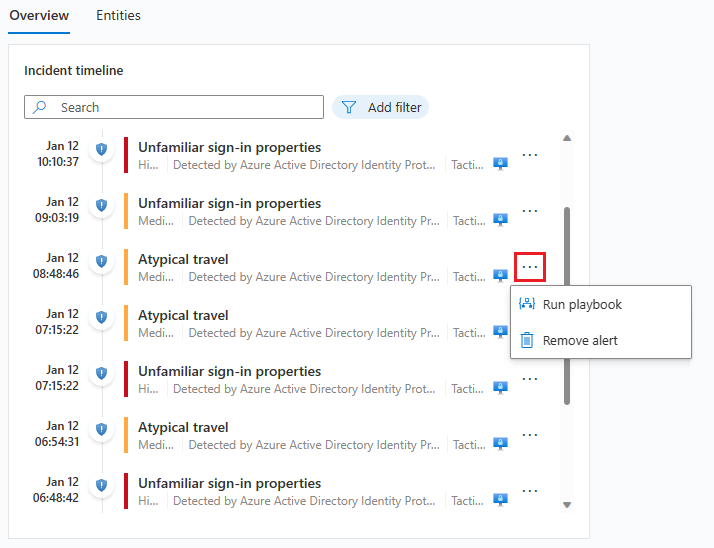

Desde el widget Escala de tiempo del incidente, también puede realizar las siguientes acciones en alertas y marcadores:

Ejecutar un cuaderno de estrategias en la alerta para tomar medidas inmediatas para mitigar una amenaza. A veces, necesita bloquear o aislar una amenaza antes de continuar investigando. Obtenga más información sobre la ejecución de cuadernos de estrategias en alertas.

Quitar una alerta de un incidente. Puede quitar las alertas que se agregaron a incidentes después de su creación si considera que no son pertinentes. Obtenga más información sobre cómo quitar alertas de incidentes.

Quitar un marcador de un incidente o editar los campos editables del marcador (no se muestran).

Comprobación de incidentes similares en su entorno

Como analista de operaciones de seguridad, al investigar un incidente, quiere prestar atención a su contexto más grande.

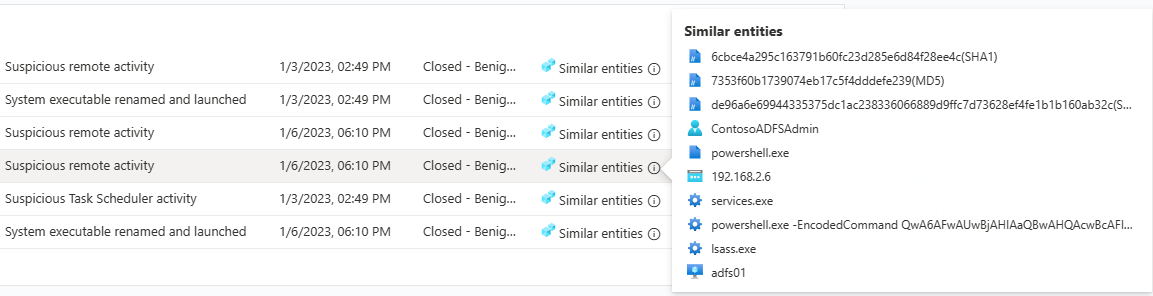

Igual que con el widget Escala de tiempo del incidente, puede mantener el puntero sobre cualquier texto que se muestre de forma incompleta debido a las limitaciones del ancho de columna para mostrar el texto completo.

Los motivos por los que aparece un incidente en la lista de incidentes similares se muestran en la columna Motivo de similitud. Mantenga el puntero sobre el icono de información para mostrar los elementos comunes (entidades, nombre de regla o detalles).

Obtención de conclusiones principales del incidente

Los expertos en seguridad de Microsoft Sentinel tienen consultas integradas que formulan automáticamente las preguntas importantes sobre las entidades del incidente. Puede ver las respuestas destacadas en el widget Conclusiones principales, visible en el lado derecho de la página de detalles del incidente. Este widget muestra una colección de conclusiones basadas tanto en análisis de aprendizaje automático como en una selección de los principales equipos de expertos en seguridad.

Algunas son las mismas conclusiones que aparecen en las páginas de entidad, seleccionadas especialmente para ayudarle a evaluar de forma rápida y a comprender el ámbito de la amenaza. Por esta misma razón, las conclusiones de todas las entidades del incidente se presentan de forma conjunta, para proporcionarle una imagen más completa de lo que sucede.

Las conclusiones principales están sujetas a cambios y pueden incluir:

- Actions by account (Acciones por cuenta).

- Actions on account (Acciones en la cuenta).

- UEBA Insights (Información de UEBA).

- Threat Indicators Related to The User (Indicadores de amenaza relacionados con el usuario).

- Watchlist insights (Preview) (Información de la lista de reproducción [versión preliminar]).

- Anomalously high number of a security event (Número anormalmente elevado de un evento de seguridad).

- Windows sign-in activity (Actividad de inicio de sesión de Windows).

- IP address remote connections (Conexiones remotas de direcciones IP).

- IP address remote connections with TI match (Conexiones remotas de direcciones IP con coincidencia de inteligencia sobre amenazas).

Cada una de estas conclusiones (excepto las relacionadas con las listas de reproducción, por ahora) tiene un vínculo que puede seleccionar para abrir la consulta subyacente en el panel Registros en la página del incidente. A continuación, puede explorar en profundidad los resultados de la consulta.

El período de tiempo del widget Conclusiones principales va desde 24 horas antes de la primera alerta del incidente hasta la hora de la última alerta.

Exploración de las entidades del incidente

El widget Entidades muestra todas las entidades que se han identificado en las alertas del incidente. Estos son los objetos que desempeñan un papel en el incidente, ya sean usuarios, dispositivos, direcciones, archivos o cualquier otro tipo.

Puede buscar en la lista de entidades del widget Entidades, o bien filtrar la lista por tipo de entidad, para encontrar una entidad.

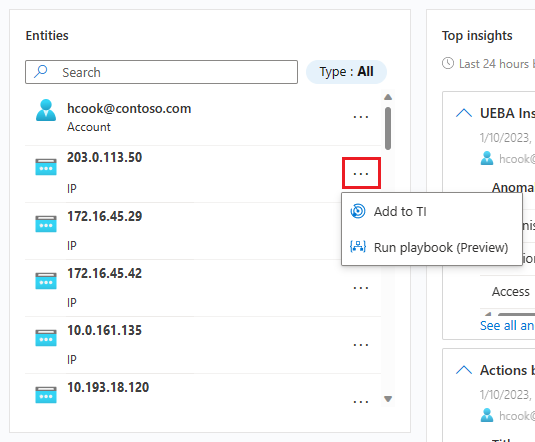

Si ya sabe que una entidad determinada es un indicador de riesgo conocido, seleccione los tres puntos de la fila de la entidad y elija Agregar a Inteligencia sobre amenazas para agregar la entidad a la inteligencia sobre amenazas. (Esta opción está disponible para los tipos de entidad admitidos).

Si quiere desencadenar una secuencia de respuestas automáticas para una entidad determinada, seleccione los tres puntos y elija Ejecutar cuaderno de estrategias (versión preliminar). (Esta opción está disponible para los tipos de entidad admitidos).

Seleccione una entidad para ver sus detalles completos. Al seleccionar una entidad, pasa de la pestaña Información general a la pestaña Entidades, otra parte de la página de detalles del incidente.

Pestaña Entidades

La pestaña Entidades muestra una lista de todas las entidades en el incidente.

Igual que el widget Entidades, también se pueden realizar búsquedas en esta lista y se puede filtrar por tipo de entidad. Las búsquedas y los filtros aplicados en una lista no se aplicarán en la otra.

Seleccione una fila de la lista para mostrar la información de esa entidad en un panel lateral a la derecha.

Si el nombre de la entidad aparece como un vínculo, al seleccionar el nombre de la entidad se le redirige a la página de entidad completa, fuera de la página de investigación de incidentes. Para mostrar solo el panel lateral sin salir del incidente, en lugar de seleccionar el nombre de la entidad, seleccione la fila de la lista donde aparece la entidad.

Aquí puede realizar las mismas acciones que desde el widget en la página de información general. Seleccione los tres puntos de la fila de la entidad para ejecutar un cuaderno de estrategias o agregar la entidad a la inteligencia sobre amenazas.

También puede realizar estas acciones seleccionando el botón situado junto a Ver detalles completos en la parte inferior del panel lateral. El botón lee Agregar a TI, Ejecutar cuaderno de estrategias (versión preliminar), o Acciones de entidad, en cuyo caso aparece un menú con las otras dos opciones.

El botón Ver detalles completos le redirige a la página de entidad completa de la entidad.

Panel lateral de la pestaña Entidades

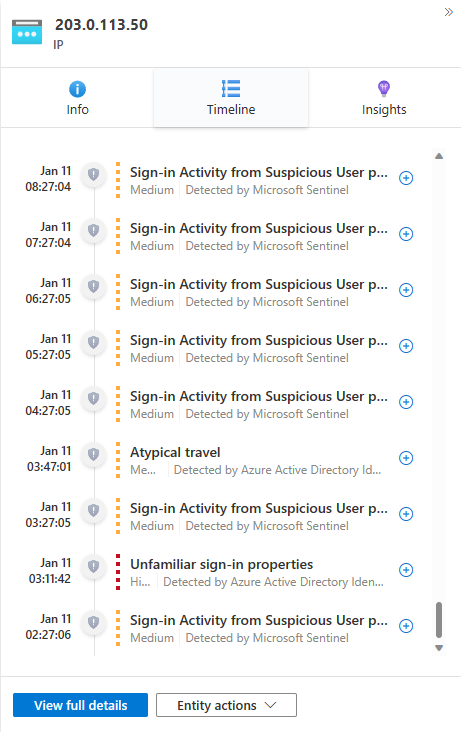

Seleccione una entidad en la pestaña Entidades para mostrar un panel lateral, con las siguientes tarjetas:

Info contiene información de identificación de la entidad. Por ejemplo, para una entidad de cuenta de usuario, podría ser el nombre de usuario, el nombre de dominio, el identificador de seguridad (SID), la información de la organización, la información de seguridad, etc.; y para una dirección IP incluiría, por ejemplo, la geolocalización.

Escala de tiempo contiene una lista de las alertas, los marcadores y las anomalías que presenta esta entidad y las actividades que la entidad ha realizado, tal como se han recopilado de los registros en los que aparece la entidad. Todas las alertas que presentan esta entidad se encuentran en esta lista, si las alertas pertenecen a este incidente.

Las alertas que no forman parte del incidente se muestran de forma diferente: el icono de escudo está atenuado, la banda de color de gravedad está punteada en lugar de una línea sólida y hay un botón con un signo más en el lado derecho de la fila de la alerta.

Seleccione el signo más para agregar la alerta a este incidente. Cuando se agrega la alerta al incidente, también se agregan todas las demás entidades de la alerta (que aún no formaban parte del incidente). Ahora puede ampliar aún más su investigación examinando las escalas de tiempo de esas entidades para ver las alertas relacionadas.

Esta escala de tiempo se limita a las alertas y actividades de los siete días anteriores. Para ver información anterior, cambie a la escala de tiempo de la página de la entidad, cuyo período de tiempo se puede personalizar.

Conclusiones contiene los resultados de las consultas definidas por los investigadores de seguridad de Microsoft, las cuales proporcionan información de seguridad valiosa y contextual sobre las entidades y se basan en los datos de una colección de orígenes. Estas conclusiones incluyen las de Widget de Conclusiones principales y muchas más; son los mismos que aparecen en la página de entidad completa, pero con un intervalo de tiempo limitado: a partir de 24 horas antes de la primera alerta del incidente y finalizando con la hora de la alerta más reciente.

La mayoría de las conclusiones contienen vínculos que, cuando se seleccionan, abren el panel Registros, el cual muestra la consulta que generó la conclusión junto con sus resultados.

Exploración en profundidad de los datos en el panel Registros

Desde casi cualquier lugar de la experiencia de investigación, puede seleccionar un vínculo que abra una consulta subyacente en el panel Registros, en el contexto de la investigación. Si tiene que ir al panel Registros de uno de estos vínculos, la consulta correspondiente aparece en la ventana de consulta y la consulta se ejecuta automáticamente y genera los resultados adecuados para explorar.

También puede llamar a un panel Registros vacío en cualquier momento desde la página de detalles del incidente si quiere probar una consulta durante su investigación, mientras permanece en contexto. Para hacer esto, seleccione Registros en la parte superior de la página.

Sin embargo, termina en el panel Registros, si ha ejecutado una consulta cuyos resultados desea guardar, use el procedimiento siguiente:

Marque la casilla situada junto a la fila de resultados que quiere guardar. Para guardar todos los resultados, marque la casilla situada en la parte superior de la columna.

Guarde los resultados marcados como un marcador. Para ello, tienes dos opciones:

Seleccione Add bookmark to the current incident (Agregar marcador al incidente actual) para crear un marcador y agregarlo al incidente abierto. Siga las instrucciones de adición de marcadores para completar el proceso. Una vez completado, el marcador aparece en la escala de tiempo del incidente.

Seleccione Agregar marcador para crear un marcador sin agregarlo a ningún incidente. Siga las instrucciones de adición de marcadores para completar el proceso. Puede encontrar este marcador junto con cualquier otro usuario que haya creado en la página Búsqueda, en la pestaña Marcadores. Desde allí puede agregarlo a este o a cualquier otro incidente.

Después de crear el marcador (o si decide no hacerlo), seleccione Listo para cerrar el panel Registros.

Por ejemplo:

Expandir o centrar la investigación

Agregue alertas a los incidentes para expandir o ampliar el ámbito de la investigación. Como alternativa, quite las alertas de los incidentes para restringir o centrar el ámbito de la investigación.

Para obtener más información, consulte Relacionar alertas con incidentes en Microsoft Sentinel en Azure Portal.

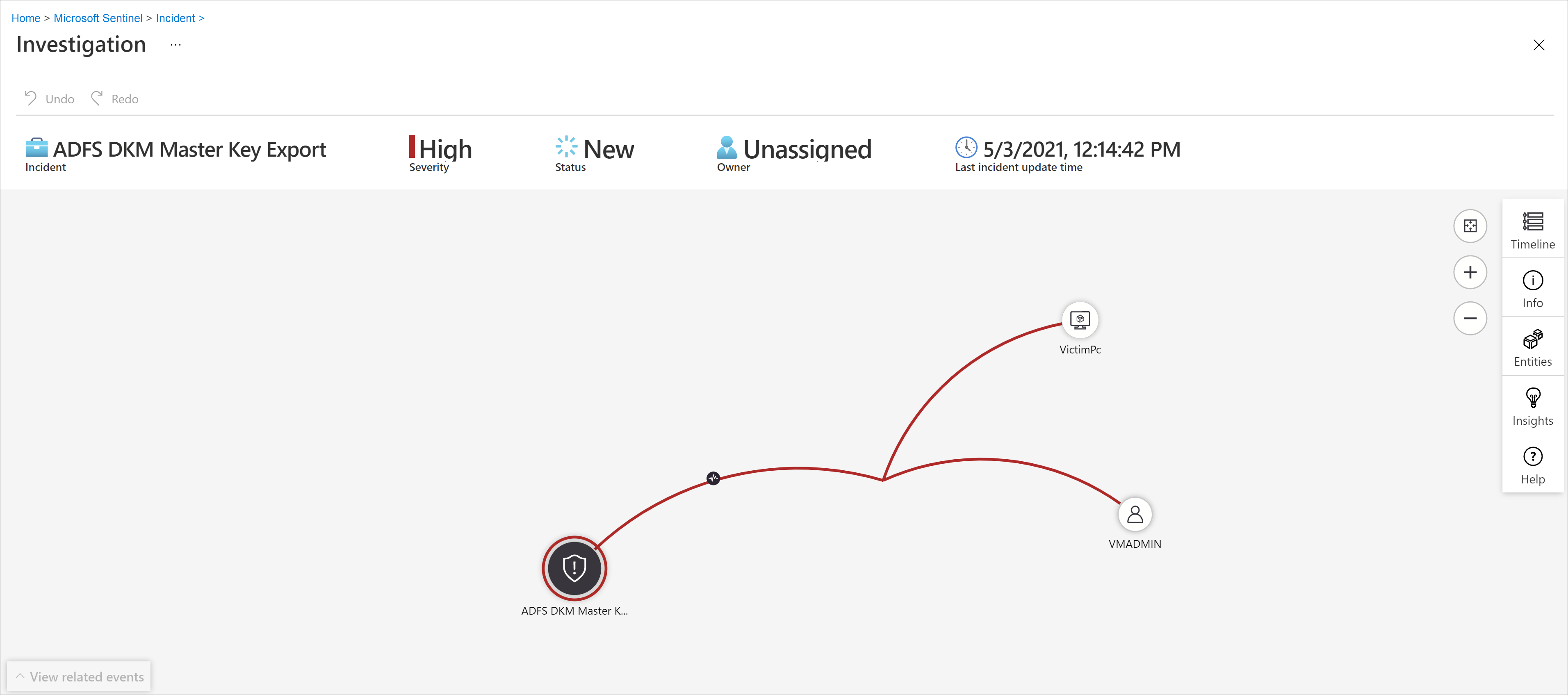

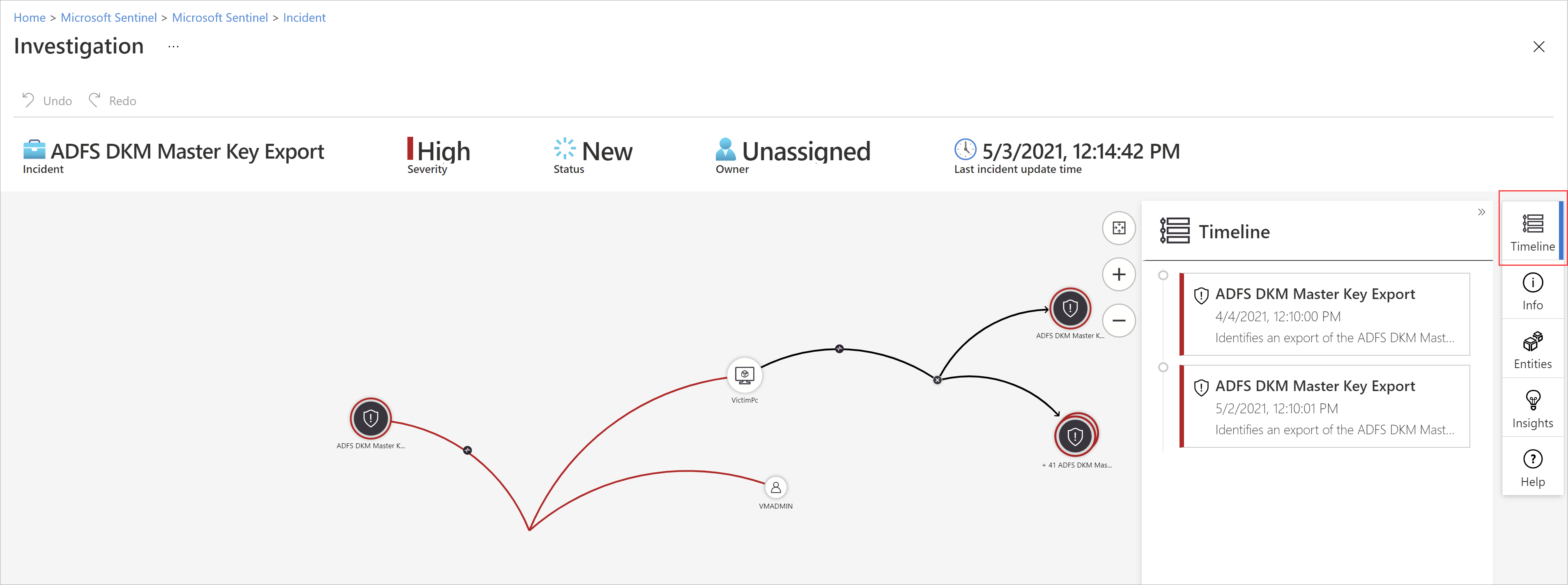

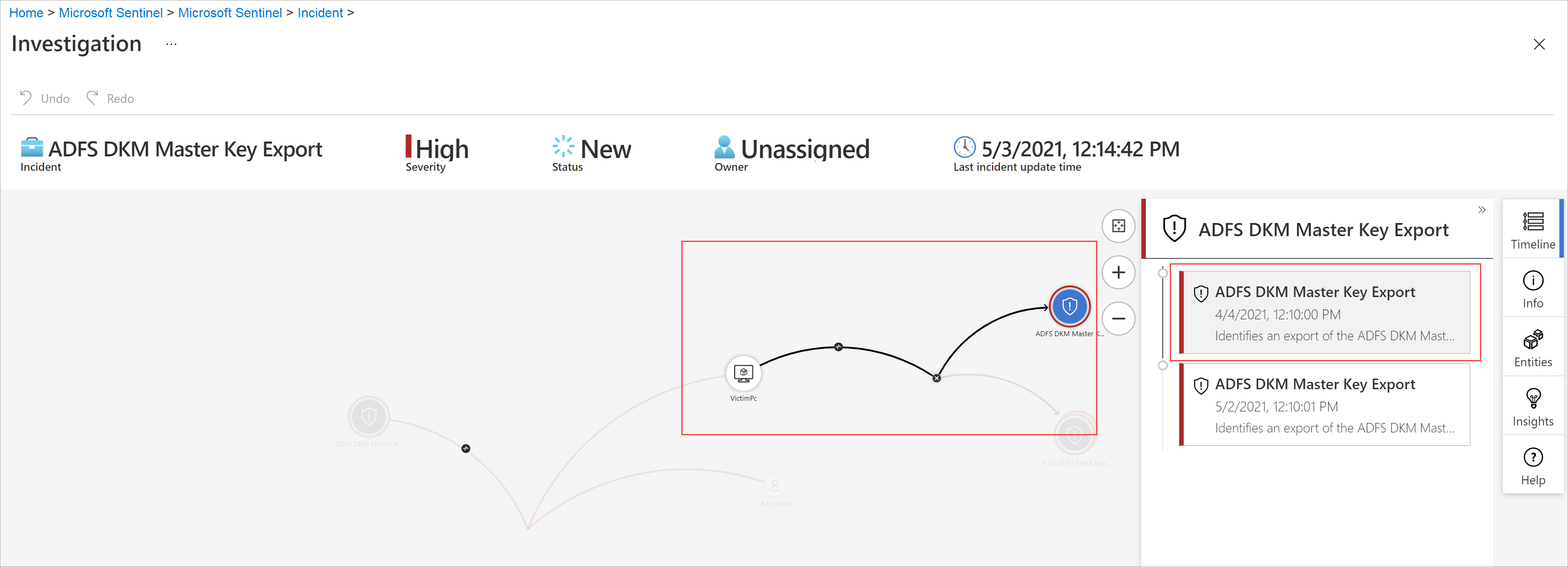

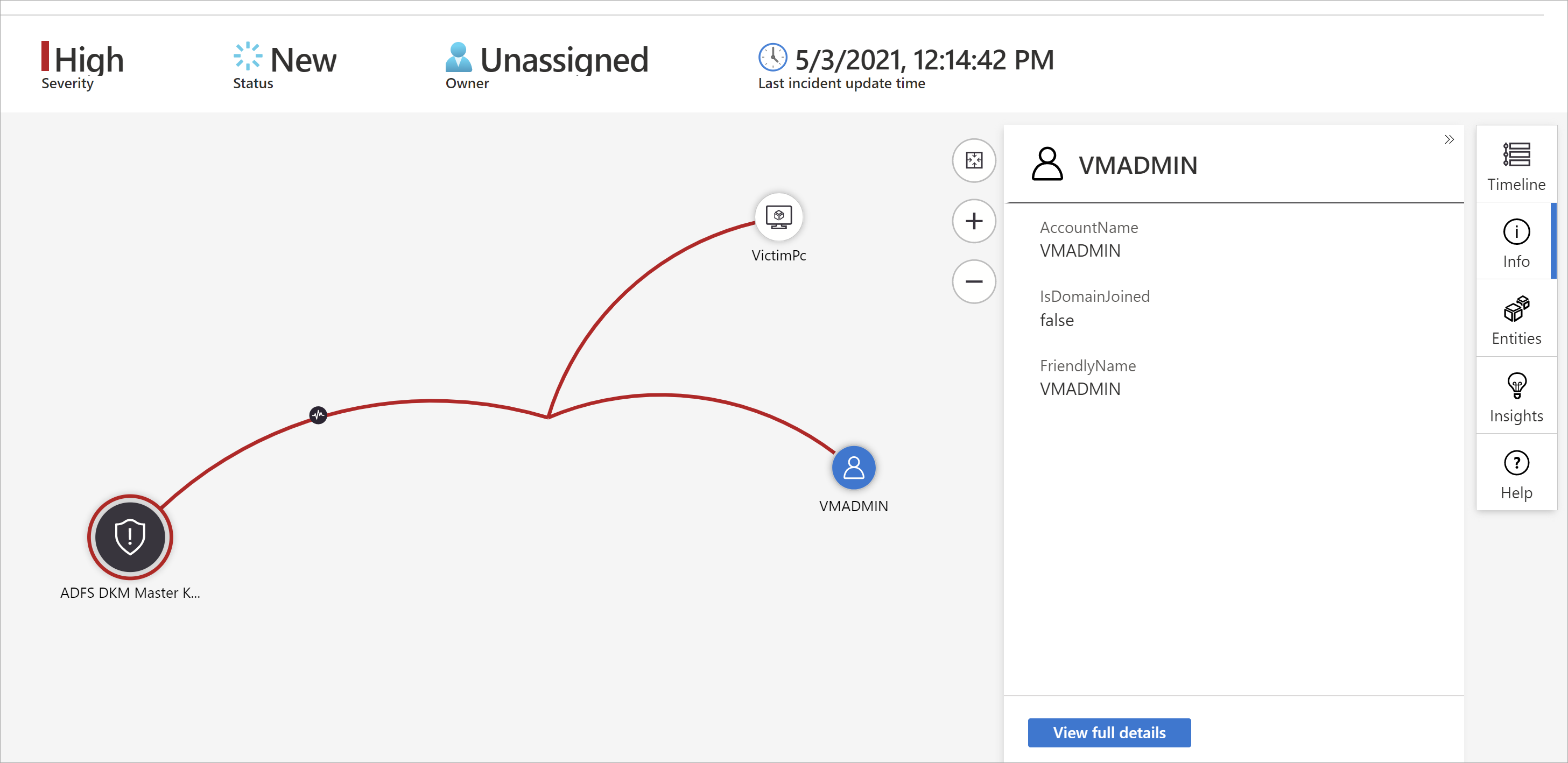

Investigación de incidentes de forma visual mediante el grafo de investigación

Si prefiere una representación visual, gráfica de alertas, entidades y las conexiones entre ellas en la investigación, también puede realizar muchas de las cosas descritas anteriormente con el gráfico de investigación clásico. La desventaja del gráfico es que termina teniendo que cambiar de contexto mucho más.

El gráfico de investigación le proporciona:

| Contenido de investigación | Descripción |

|---|---|

| Contexto visual de datos sin procesar | El gráfico visual y dinámico, muestra las relaciones de entidad extraídas automáticamente de los datos sin procesar. Esto le permite ver fácilmente las conexiones entre distintos orígenes de datos. |

| Detección de ámbito de investigación completa | Amplíe el ámbito de la investigación mediante consultas de exploración integradas para exponer el ámbito completo de una infracción de seguridad. |

| Pasos de investigación integrados | Use opciones de exploración predefinidas para asegurarse de que está haciendo las preguntas adecuadas frente a una amenaza. |

Usar el gráfico de investigación:

Seleccione un incidente y, a continuación, seleccione Investigar. Esto le llevará al gráfico de investigación. El gráfico proporciona un mapa ilustrativo de las entidades conectadas directamente a la alerta y de cada recurso conectado más allá.

Importante

Solo podrá investigar el incidente si la regla de análisis o el marcador que lo generó contiene asignaciones de entidades. El gráfico de investigación requiere que el incidente original incluya entidades.

Actualmente, el grafo de investigación admite la investigación de incidentes cuya antigüedad no supere los 30 días.

Seleccione una entidad para abrir el panelEntidades para que pueda revisar la información de esa entidad.

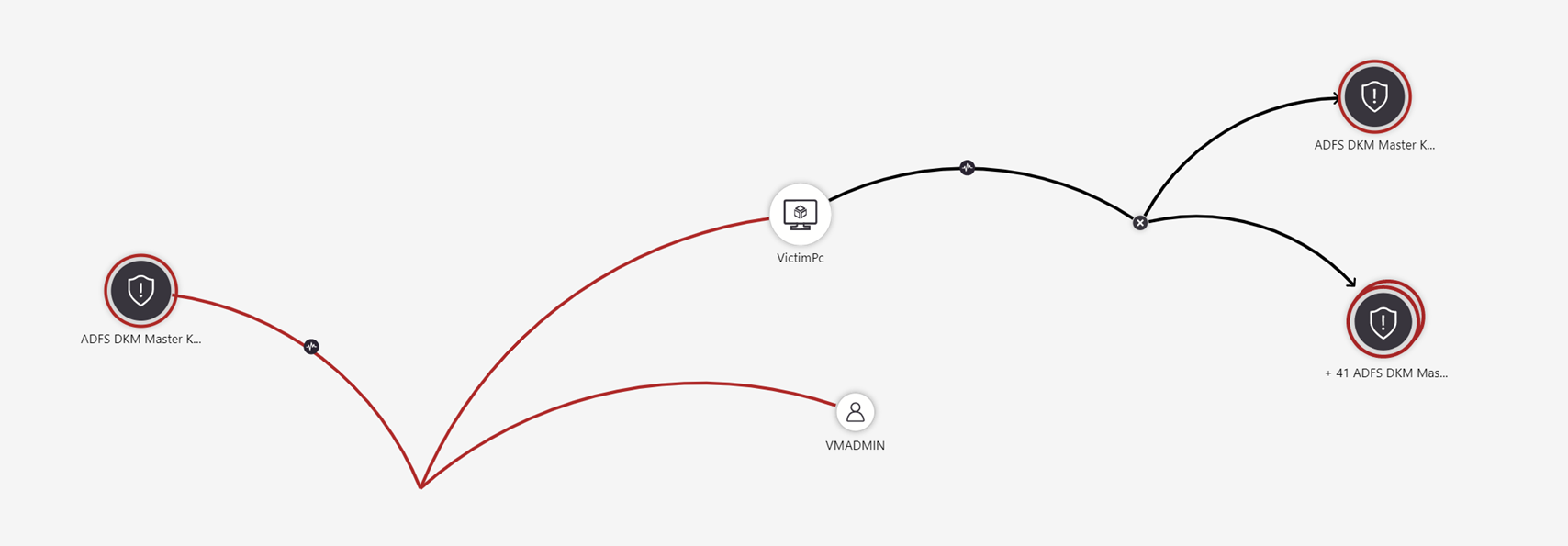

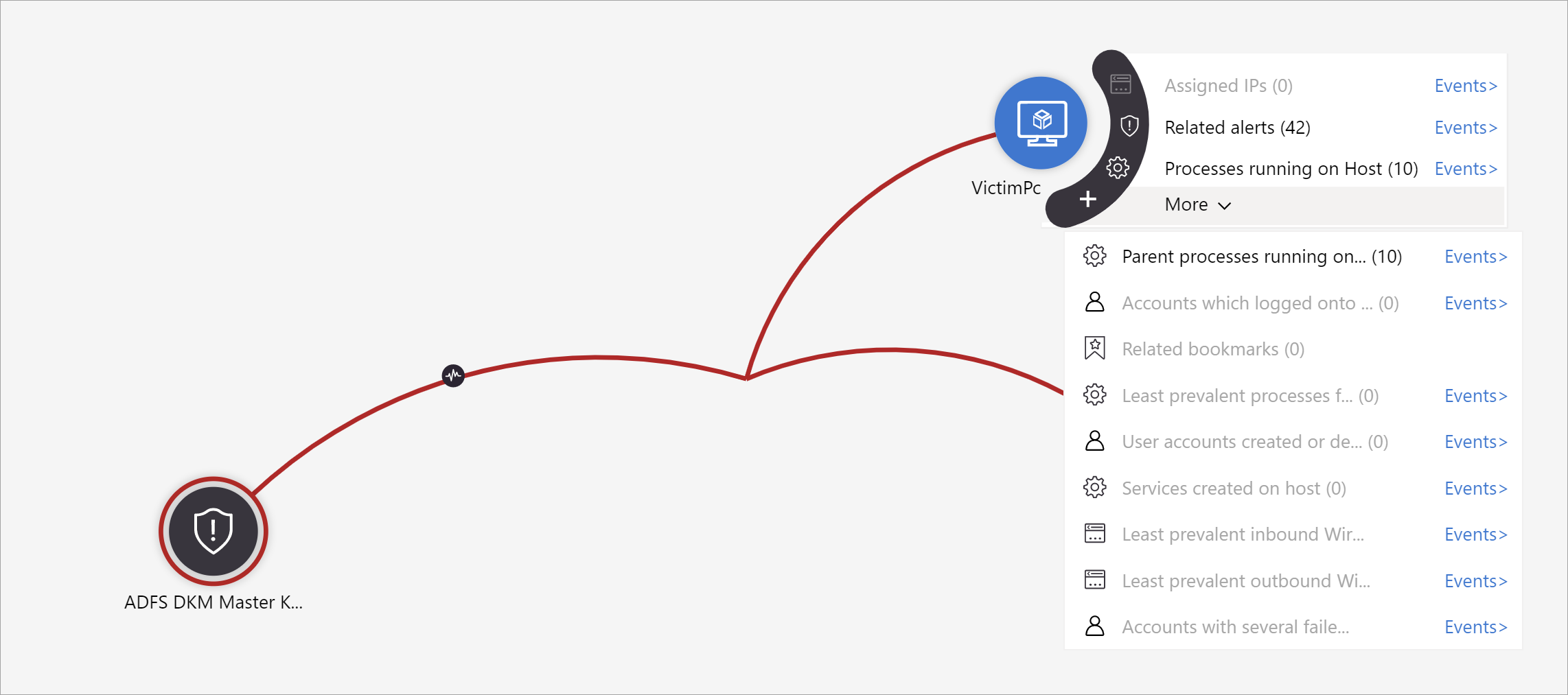

Expanda la investigación al mantener el puntero sobre cada entidad para mostrar una lista de preguntas diseñadas por nuestros expertos en seguridad y analistas por tipo de entidad para profundizar la investigación. Llamamos a estas opciones consultas de exploración.

Por ejemplo, en un equipo puede solicitar alertas relacionadas. Si selecciona una consulta de exploración, los derechos resultantes se agregan de nuevo al gráfico. En este ejemplo, al seleccionar Related Alerts (Alertas relacionadas) se devolvieron las siguientes alertas en el gráfico:

Vea que las alertas relacionadas aparecen conectadas a la entidad por líneas de puntos.

Para cada consulta de exploración, puede seleccionar la opción para abrir los resultados de eventos sin procesar y la consulta usada en Log Analytics, seleccionando Eventos> .

Para comprender el incidente, el gráfico le proporciona una escala de tiempo paralela.

Mantenga el puntero sobre la escala de tiempo para ver qué elementos del gráfico se produjeron en qué momento.

Auditar eventos de incidentes y agregar comentarios

Al investigar un incidente, desea documentar exhaustivamente los pasos que realice, tanto para garantizar informes precisos para la administración como para permitir una cooperación y colaboración sin problemas entre compañeros de trabajo. También quiere ver claramente los registros de las acciones realizadas en el incidente por otros usuarios, incluidos los procesos automatizados. Microsoft Sentinel le proporciona el Registro de actividad, un entorno avanzado de auditoría y adición de comentarios, para ayudarle a lograr este objetivo.

También puede enriquecer los incidentes automáticamente con comentarios. Por ejemplo, si ejecuta un cuaderno de estrategias en un incidente que contiene información significativa de orígenes externos (por ejemplo, al comprobar un archivo de malware en VirusTotal), puede hacer que el cuaderno de estrategias coloque la respuesta del origen externo (junto con cualquier otra información que defina) en los comentarios del incidente.

El registro de actividad se actualiza automáticamente, incluso mientras está abierto, para que siempre pueda ver los cambios en tiempo real. También se le notifican los cambios realizados en el registro de actividad mientras lo tiene abierto.

Requisitos previos

Editar: solo el autor de un comentario tiene permiso para editarlo.

Eliminar: solo los usuarios con el rol Colaborador de Microsoft Sentinel tienen permiso para eliminar comentarios. Incluso el autor del comentario debe tener este rol para eliminarlo.

Para ver el registro de actividades y comentarios, o para agregar sus propios comentarios:

- Seleccione Registro de actividad en la parte superior de la página de detalles del incidente.

- Para filtrar el registro y mostrar solo actividades o solo comentarios, seleccione el control de filtro en la parte superior del registro.

- Si quiere agregar un comentario, escríbalo en el editor de texto enriquecido en la parte inferior del panel Registro de actividad de incidentes.

- Seleccione Comentar para enviar el comentario. El comentario se agrega en la parte superior del registro.

Entrada admitida para comentarios

En la tabla siguiente se enumeran los límites de las entradas admitidas en los comentarios:

| Tipo | Descripción |

|---|---|

| Texto | Los comentarios de Microsoft Sentinel admiten entradas de texto en texto sin formato, HTML básico y Markdown. También puede pegar texto copiado, HTML y Markdown en la ventana de comentarios. |

| Vínculos | Los vínculos deben estar en forma de etiquetas de delimitador HTML y deben tener el parámetro target="_blank". Por ejemplo:html<br><a href="https://www.url.com" target="_blank">link text</a><br>Si tiene cuadernos de estrategias que crean comentarios en incidentes, los vínculos de esos comentarios también deben ajustarse a esta plantilla. |

| Imágenes | Las imágenes no se pueden cargar directamente en los comentarios. En su lugar, inserte vínculos a imágenes en comentarios para mostrar imágenes insertadas. Las imágenes vinculadas ya deben hospedarse en una ubicación accesible públicamente, como Dropbox, OneDrive, Google Drive, etc. |

| Límite de tamaño |

Por comentario: un solo comentario puede contener hasta 30 000 caracteres. Por incidente: un solo incidente puede contener hasta 100 comentarios. El límite de tamaño de un solo registro de incidentes de la tabla SecurityIncident de Log Analytics es de 64 KB. Si se supera este límite, se truncan los comentarios (empezando por lo más antiguo), lo que puede afectar a los comentarios que aparecen en los resultados de búsqueda avanzada. Los registros de incidentes reales en la base de datos de incidentes no se ven afectados. |

Paso siguiente

Investigación de incidentes con datos de UEBA

Contenido relacionado

En este artículo ha aprendido cómo empezar a investigar incidentes mediante Microsoft Sentinel. Para más información, consulte: