Implementación de Defender para IoT para la supervisión de OT

En este artículo se describen los pasos de alto nivel necesarios para implementar Defender para IoT para la supervisión de OT. Obtenga más información sobre cada paso de implementación de las secciones siguientes, incluidas las referencias cruzadas pertinentes para obtener más detalles.

En la imagen siguiente se muestran las fases de una ruta de implementación de supervisión de OT de un extremo a otro, junto con el equipo responsable de cada fase.

Aunque los equipos y los puestos de trabajo difieren en diferentes organizaciones, todas las implementaciones de Defender para IoT requieren comunicación entre las personas responsables de las distintas áreas de la red y la infraestructura.

Sugerencia

Cada paso del proceso puede tardar una cantidad de tiempo diferente. Por ejemplo, la descarga de un archivo de activación del sensor de OT puede tardar cinco minutos, mientras que la configuración de la supervisión del tráfico puede tardar días o incluso semanas, en función de los procesos de la organización.

Se recomienda iniciar el proceso para cada paso sin esperar a que se complete antes de pasar al paso siguiente. Asegúrese de seguir siguiendo los pasos que aún están en proceso para garantizar su finalización.

Requisitos previos

Antes de empezar a planear la implementación de supervisión de OT, asegúrese de que tiene una suscripción de Azure y un plan de OT incorporado para Defender para IoT.

Para obtener más información, consulte la página de Prueba de Microsoft Defender para IoT.

Planificación y preparación

En la imagen siguiente se muestran los pasos incluidos en la fase de planeamiento y preparación. Los equipos de arquitectura controlan los pasos de planeamiento y preparación.

Planear el sistema de supervisión de OT

Planee los detalles básicos sobre el sistema de supervisión, como:

Sitios y zonas: decida cómo segmentará la red que desea supervisar mediante sitios y zonas que pueden representar ubicaciones de todo el mundo.

Administración de sensores: decida si va a usar sensores de OT administrados localmente, conectados a la nube o un sistema híbrido de ambos. Si usa sensores conectados a la nube, seleccione un método de conexión, como conectarse directamente o a través de un proxy.

Usuarios y roles: lista de los tipos de usuarios que necesitará en cada sensor y los roles que necesitarán para cada actividad.

Para más información, consulte Planeamiento del sistema de supervisión de OT con Defender para IoT.

Preparar la implementación de un sitio de OT

Defina detalles adicionales para cada sitio planeado en el sistema, entre los que se incluyen:

Un diagrama de red. Identifique todos los dispositivos que desea supervisar y cree una lista bien definida de subredes. Después de implementar los sensores, use esta lista para comprobar que todas las subredes que quiere supervisar están cubiertas por Defender para IoT.

Una lista de sensores: use la lista de tráfico, subredes y dispositivos que desea supervisar para crear una lista de los sensores de OT que necesitará y dónde se colocarán en la red.

Métodos de creación de reflejo del tráfico: elija un método de creación de reflejo del tráfico para cada sensor de OT, como un puerto SPAN o TAP.

Dispositivos: prepare una estación de trabajo de implementación y cualquier dispositivo de hardware o máquina virtual que vaya a usar para cada uno de los sensores de OT que haya planeado. Si usa dispositivos preconfigurados, asegúrese de ordenarlos.

Para obtener más información, consulte Preparación de una implementación de sitio de OT.

Incorporar sensores a Azure

En la imagen siguiente se muestra el paso incluido en la fase de sensores incorporados. Los equipos de implementación incorporan sensores a Azure.

Incorporación de sensores de OT en el Azure Portal

Incorpore tantos sensores de OT a Defender para IoT como tenga planeado. Asegúrese de descargar los archivos de activación proporcionados para cada sensor OT y guárdelos en una ubicación a la que se pueda acceder desde las máquinas del sensor.

Para obtener más información, consulte Incorporación de sensores de OT a Defender para IoT.

Configuración de redes de sitio

En la imagen siguiente se muestran los pasos incluidos en la frase de configuración de redes del sitio. Los equipos de conectividad controlan los pasos de red del sitio.

Configuración de reflejo del tráfico en la red

Use los planes que ha creado anteriormente para configurar la creación de reflejo del tráfico en los lugares de la red donde va a implementar sensores de OT y el tráfico de creación de reflejo en Defender para IoT.

Un breve resumen de la información necesaria para elegir la mejor ubicación para el sensor de OT e implementarlo en la red está disponible en la información general sobre la configuración de la creación de reflejo del tráfico.

Para más información, vea:

- Configuración de la creación de reflejo con un puerto SPAN de conmutador

- Configuración de la creación de un reflejo del tráfico con un puerto SPAN remoto (RSPAN)

- Configuración de agregación activa o pasiva (TAP)

- Actualización de las interfaces de supervisión de un sensor (configurar ERSPAN)

- Configuración de la creación de reflejo del tráfico con un conmutador virtual de ESXi

- Configuración de la creación de reflejo de tráfico con un conmutador virtual de Hyper-V

Aprovisionamiento para la administración en la nube

Configure las reglas de firewall para asegurarse de que los dispositivos del sensor de OT podrán acceder a Defender para IoT en la nube de Azure. Si planea conectarse a través de un proxy, configurará esas opciones solo después de instalar el sensor.

Omita este paso para cualquier sensor de OT que esté previsto que se descomprima y administre localmente en la consola del sensor.

Para más información, consulte Aprovisionamiento de sensores de OT para la administración en la nube.

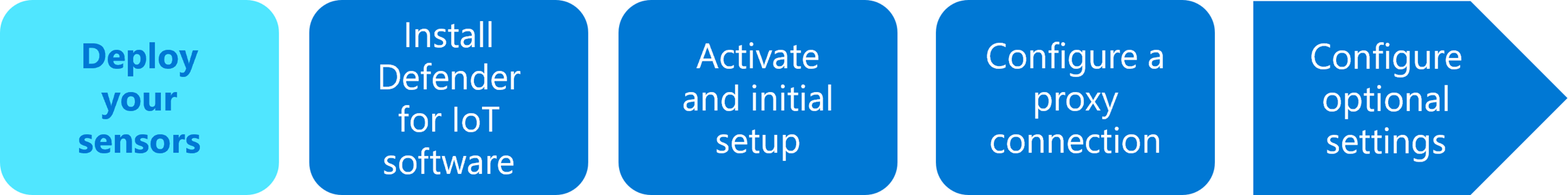

Implementación de los sensores de OT

En la imagen siguiente se muestran los pasos incluidos en la fase de implementación del sensor. El equipo de implementación implementa y activa los sensores de OT.

Instalación de los sensores de OT

Si va a instalar el software de Defender para IoT en sus propios dispositivos, descargue el software de instalación de la Azure Portal e instálelo en el dispositivo del sensor de OT.

Después de instalar el software del sensor de OT, ejecute varias comprobaciones para validar la instalación y la configuración.

Para más información, consulte:

- Instalación del software de supervisión de OT en sensores de OT

- Validación de una instalación de software de sensor de OT

Omita estos pasos si está comprando dispositivos preconfigurados.

Activación de los sensores de OT y la configuración inicial

Use un asistente para la configuración inicial para confirmar la configuración de red, activar el sensor y aplicar certificados SSH/TLS.

Para más información, consulte Configuración y activación de un sensor de OT.

Configuración de conexiones de proxy

Si ha decidido usar un proxy para conectar los sensores a la nube, configure el proxy y configure las opciones en el sensor. Para obtener más información, consulte Configuración de los valores de proxy en un sensor de OT.

Omita este paso en las situaciones siguientes:

- Para cualquier sensor de OT que se conecte directamente a Azure, sin un proxy

- Para cualquier sensor que se prevea que vaya a estar aislado y administrado de forma local directamente en la consola del sensor.

Configuración de valores opcionales

Se recomienda configurar una conexión de Active Directory para administrar usuarios locales en el sensor de OT y también configurar la supervisión del estado del sensor a través de SNMP.

Si no configura estas opciones durante la implementación, también puede volver y configurarlas más adelante.

Para más información, consulte:

- Configuración de la supervisión de MIB de SNMP en un sensor de OT

- Configuración de una conexión de Active Directory

Calibración y ajuste de la supervisión de OT

En la imagen siguiente se muestran los pasos necesarios para calibrar y ajustar la supervisión de OT con el sensor recién implementado. El equipo de implementación realiza las actividades de calibración y ajuste.

Control de la supervisión de OT en el sensor

De forma predeterminada, es posible que el sensor de OT no detecte las redes exactas que desea supervisar o identificarlas exactamente de la manera en que desea verlas mostradas. Use las listas que ha creado anteriormente para comprobar y configurar manualmente las subredes, personalizar los nombres de puerto y VLAN, y configurar los intervalos de direcciones DHCP según sea necesario.

Para más información, consulte Control del tráfico de OT supervisado por Microsoft Defender para IoT.

Comprobación y actualización del inventario de dispositivos detectado

Una vez que los dispositivos se detecten por completo, revise el inventario de dispositivos y modifique los detalles del dispositivo según sea necesario. Por ejemplo, puede identificar entradas de dispositivo duplicadas que se pueden combinar, tipos de dispositivo u otras propiedades para modificar, etc.

Para obtener más información, consulte Comprobación y actualización del inventario de dispositivos detectado.

Información sobre las alertas de OT para crear una línea base de red

Las alertas desencadenadas por el sensor de OT pueden incluir varias alertas que querrá omitir periódicamente, o Aprender, como tráfico autorizado.

Revise todas las alertas del sistema como una evaluación de prioridades inicial. En este paso se crea una línea base de tráfico de red para Defender para IoT para trabajar desde ese momento en adelante.

Para obtener más información, consulte Creación de una línea base aprendida de alertas de OT.

Finalización del aprendizaje de línea base

Los sensores de OT permanecerán en modo de aprendizaje siempre que se detecte tráfico nuevo y tenga alertas no controladas.

Cuando finalice el aprendizaje de línea base, se complete el proceso de implementación de supervisión de OT y continuará en modo operativo para la supervisión continua. En el modo operativo, toda la actividad que difiera de los datos de base de referencia desencadenará una alerta.

Sugerencia

Desactivar el modo de aprendizaje manualmente cuando las alertas actuales de Defender para IoT reflejan el tráfico de red con precisión.

Conexión de datos de Defender para IoT a SIEM

Una vez implementado Defender para IoT, envíe alertas de seguridad y administre incidentes de OT/IoT mediante la integración de Defender para IoT con la plataforma de administración de eventos e información de seguridad (SIEM) y los flujos de trabajo y las herramientas de SOC existentes. Integre las alertas de Defender para IoT con el SIEM de la organización mediante la integración con Microsoft Sentinel y aproveche la solución del Microsoft Defender para IoT integrado o mediante la creación de reglas de reenvío a otros sistemas SIEM. Defender para IoT se integra de serie con Microsoft Sentinel, así como una amplia gama de sistemas SIEM, como Splunk, IBM QRadar, LogRhythm, Fortinet, etc.

Un breve resumen de la información necesaria para elegir la mejor ubicación para el sensor de OT e implementarlo en la red está disponible en la información general sobre la configuración de la creación de reflejo del tráfico.

Para más información, vea:

- Supervisión de amenazas de OT en SOC empresariales

- Tutorial: Conexión de Microsoft Defender para IoT con Microsoft Sentinel

- Conexión de sensores de red de OT locales a Microsoft Sentinel

- Integraciones con servicios de Microsoft y asociados

- Transmisión de alertas en la nube de Defender para IoT a un SIEM asociado

Después de integrar las alertas de Defender para IoT con un SIEM, se recomiendan los pasos siguientes para poner en marcha alertas de OT/IoT e integrarlas completamente con los flujos de trabajo y las herramientas de SOC existentes:

Identifique y defina las amenazas de seguridad de IoT/OT pertinentes y los incidentes de SOC que le gustaría supervisar en función de sus necesidades y entornos específicos de OT.

Cree reglas de detección y niveles de gravedad en el SIEM. Solo se desencadenarán incidentes relevantes, lo que reduce el ruido innecesario. Por ejemplo, definiría los cambios de código PLC realizados desde dispositivos no autorizados o fuera del horario laboral, como un incidente de gravedad alta debido a la alta fidelidad de esta alerta específica.

En Microsoft Sentinel, la solución Microsoft Defender para IoT incluye un conjunto de reglas de detectar integradas, que están hechas específicamente para los datos de Defender para IoT y le ayudan a ajustar los incidentes creados en Sentinel.

Defina el flujo de trabajo adecuado para la mitigación y cree cuadernos de estrategias de investigación automatizados para cada caso de uso. En Microsoft Sentinel, la solución Microsoft Defender para IoT incluye cuadernos de estrategias integrados para la respuesta automatizada a las alertas de Defender para IoT.

Pasos siguientes

Ahora que comprende los pasos de implementación del sistema de supervisión de OT, ya está listo para empezar.