Visualización y corrección de vulnerabilidades de imágenes que se ejecutan en clústeres Kubernetes (puntuación segura)

Nota:

En esta página se describe el enfoque de puntuación de seguridad clásica para la administración de vulnerabilidades en Defender for Cloud. Los clientes que usan CSPM de Defender deben usar el nuevo enfoque basado en riesgos: Visualización y corrección de vulnerabilidades para las imágenes que se ejecutan en los clústeres de Kubernetes (basado en riesgos).

Defender for Cloud ofrece a sus clientes la capacidad de priorizar la corrección de vulnerabilidades en imágenes que se usan actualmente en su entorno mediante la recomendación La ejecución de imágenes de contenedor debe resolver los resultados de vulnerabilidad.

Para proporcionar los resultados de la recomendación, Defender for Cloud utiliza la detección sin agente para Kubernetes o el sensor de Defender para crear un inventario completo de sus clústeres de Kubernetes y sus cargas de trabajo, y correlaciona ese inventario con los informes de vulnerabilidad creados para sus imágenes de registro. La recomendación muestra los contenedores en ejecución con las vulnerabilidades asociadas a las imágenes que usa cada contenedor y pasos de corrección.

Defender for Cloud presenta los resultados y la información relacionada como recomendaciones, incluidos, por ejemplo, los pasos de corrección y las instancias de CVE pertinentes. Se pueden ver las vulnerabilidades identificadas para una o varias suscripciones o para un recurso específico.

Dentro de cada recomendación, los recursos se agrupan en pestañas:

- Recursos con estado correcto: recursos relevantes que no se ven afectados o en los que ya se ha corregido el problema.

- Recursos con estado incorrecto: recursos que aún se ven afectados por el problema identificado.

- Recursos no aplicables: recursos para los que la recomendación no puede dar una respuesta definitiva. La pestaña no aplicable también incluye las razones de cada recurso.

Visualización de vulnerabilidades en un clúster específico

Para ver las vulnerabilidades de un clúster específico, haga lo siguiente:

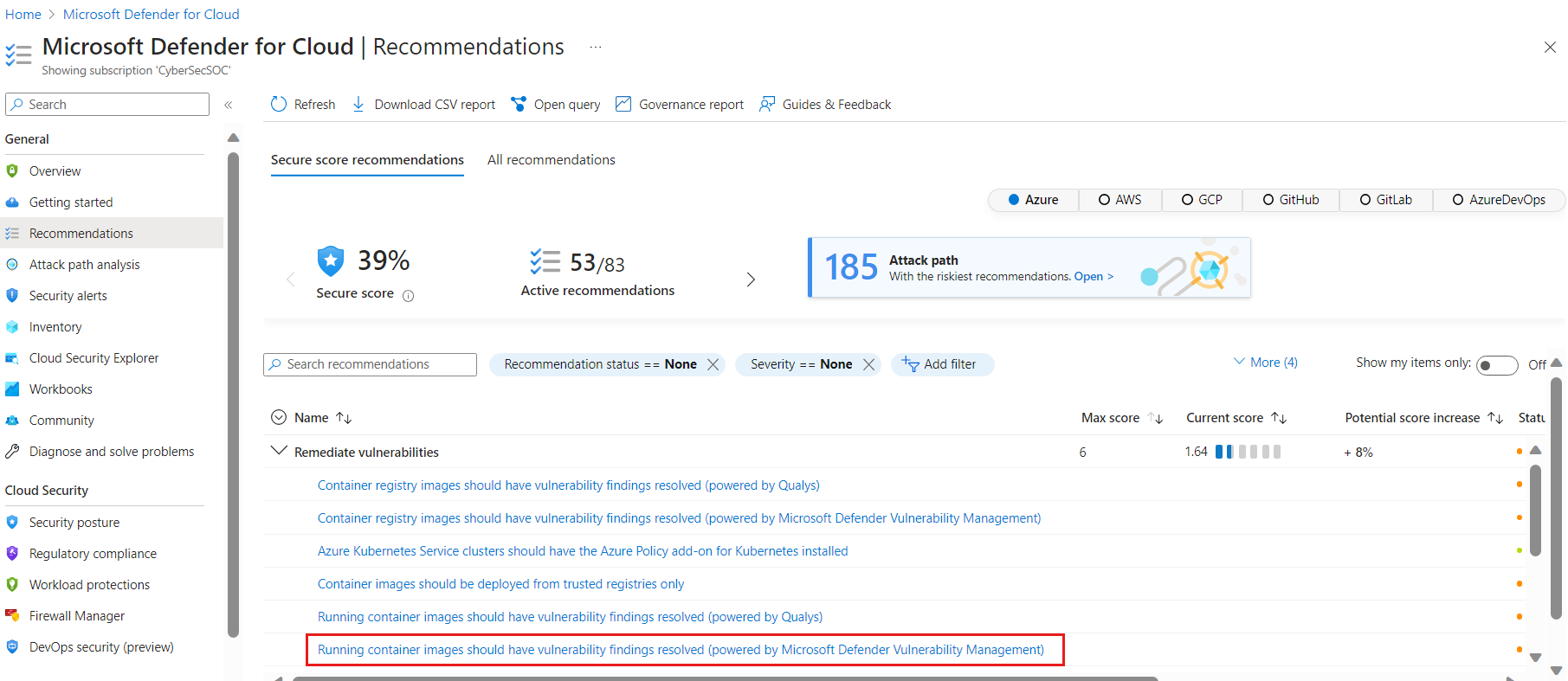

Abra la página Recomendaciones. Si estás en la nueva página basada en riesgos, selecciona Cambiar a la vista clásica en el elemento de menú de la parte superior de la página. Usa la flecha > para abrir los subniveles. Si se han encontrado problemas, verá la recomendación Las imágenes de contenedores en ejecución deben tener resueltos los resultados de vulnerabilidades (con tecnología de Administración de vulnerabilidades de Microsoft Defender). Seleccione la recomendación.

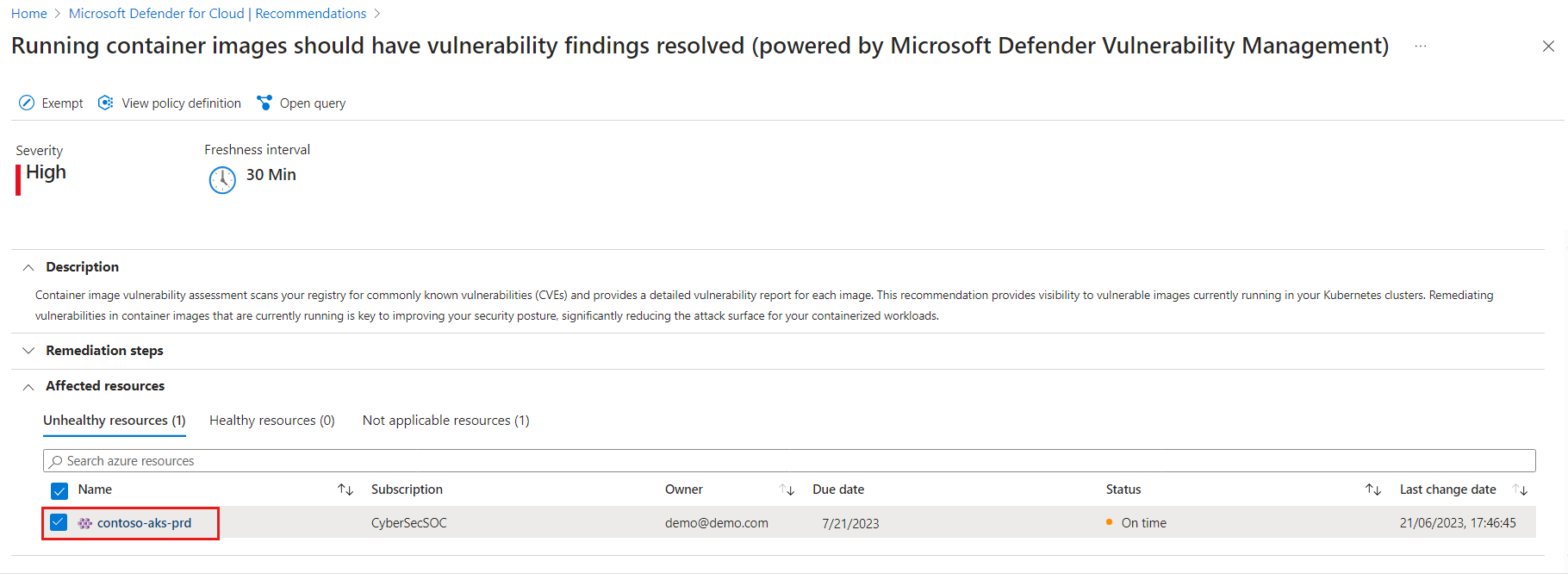

Se abre la página de detalles de la recomendación, que muestra la lista de clústeres Kubernetes ("recursos afectados") y los clasifica como sanos, no sanos y no aplicables, en función de las imágenes utilizadas por sus cargas de trabajo. Seleccione el clúster correspondiente para el que desea corregir las vulnerabilidades.

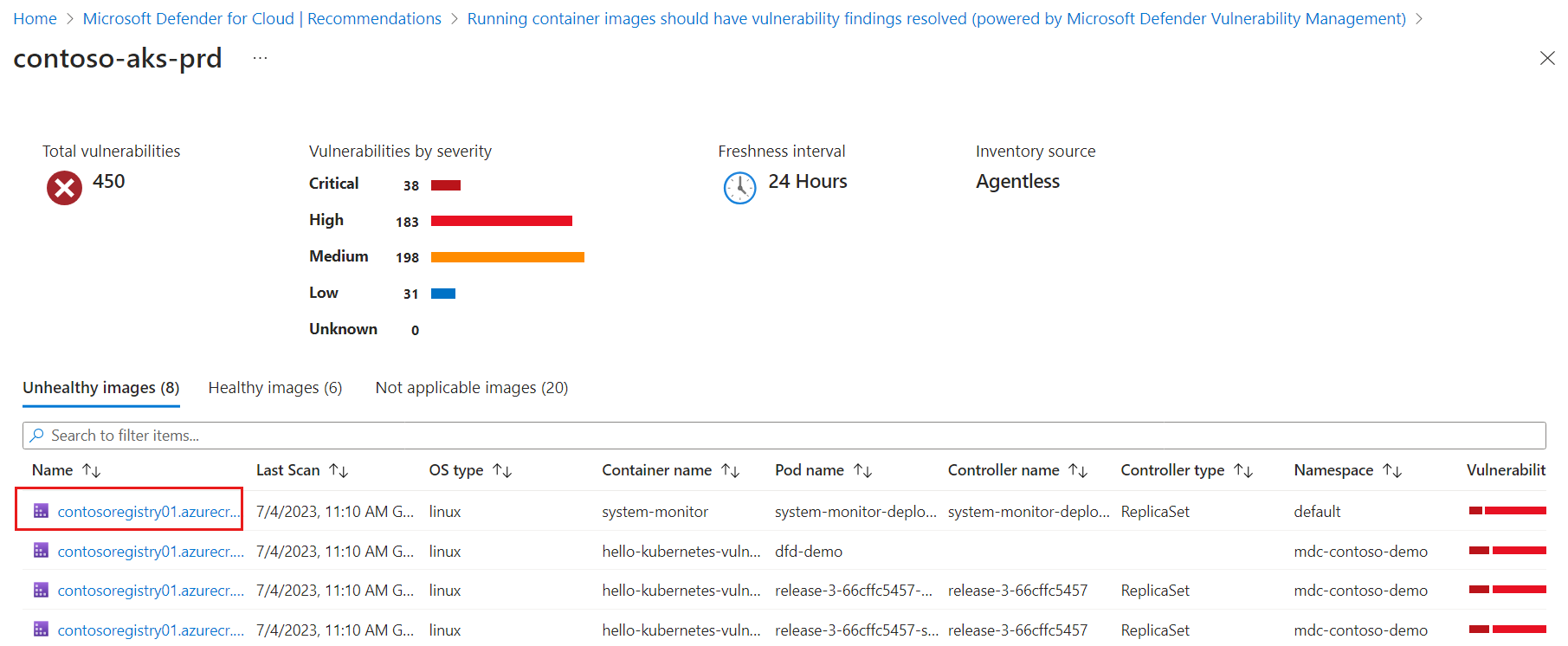

Se abre la página de detalles del cluster. Enumera todos los contenedores que se ejecutan actualmente clasificados en tres pestañas en función de las evaluaciones de vulnerabilidades de las imágenes usadas por esos contenedores. Seleccione el contenedor específico que desea explorar.

Este panel incluye una lista de las vulnerabilidades del contenedor. Seleccione cada vulnerabilidad para resolverla.

Visualización de imágenes de contenedor afectadas por una vulnerabilidad específica

Para ver los resultados de una vulnerabilidad específica, haga lo siguiente:

Abra la página Recomendaciones con la flecha > para abrir los subniveles. Si se han encontrado problemas, verá la recomendación Las imágenes de contenedores en ejecución deben tener resueltos los resultados de vulnerabilidades (con tecnología de Administración de vulnerabilidades de Microsoft Defender). Seleccione la recomendación.

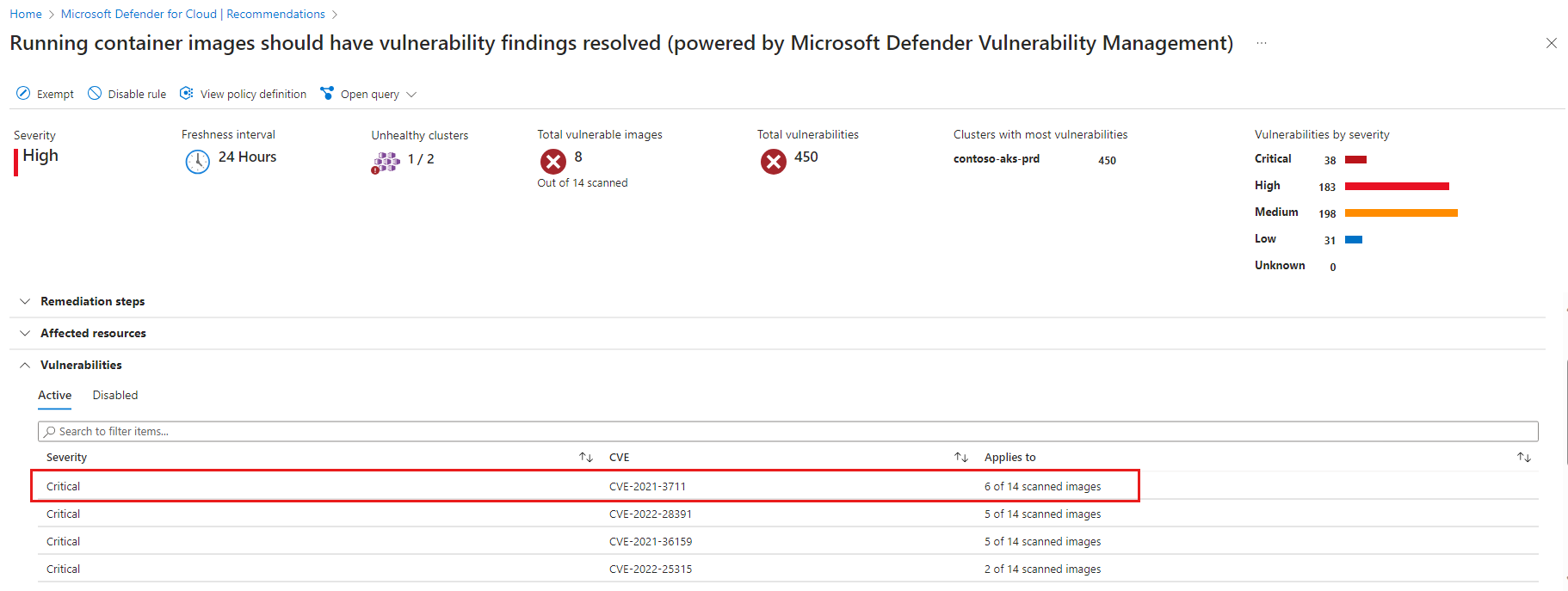

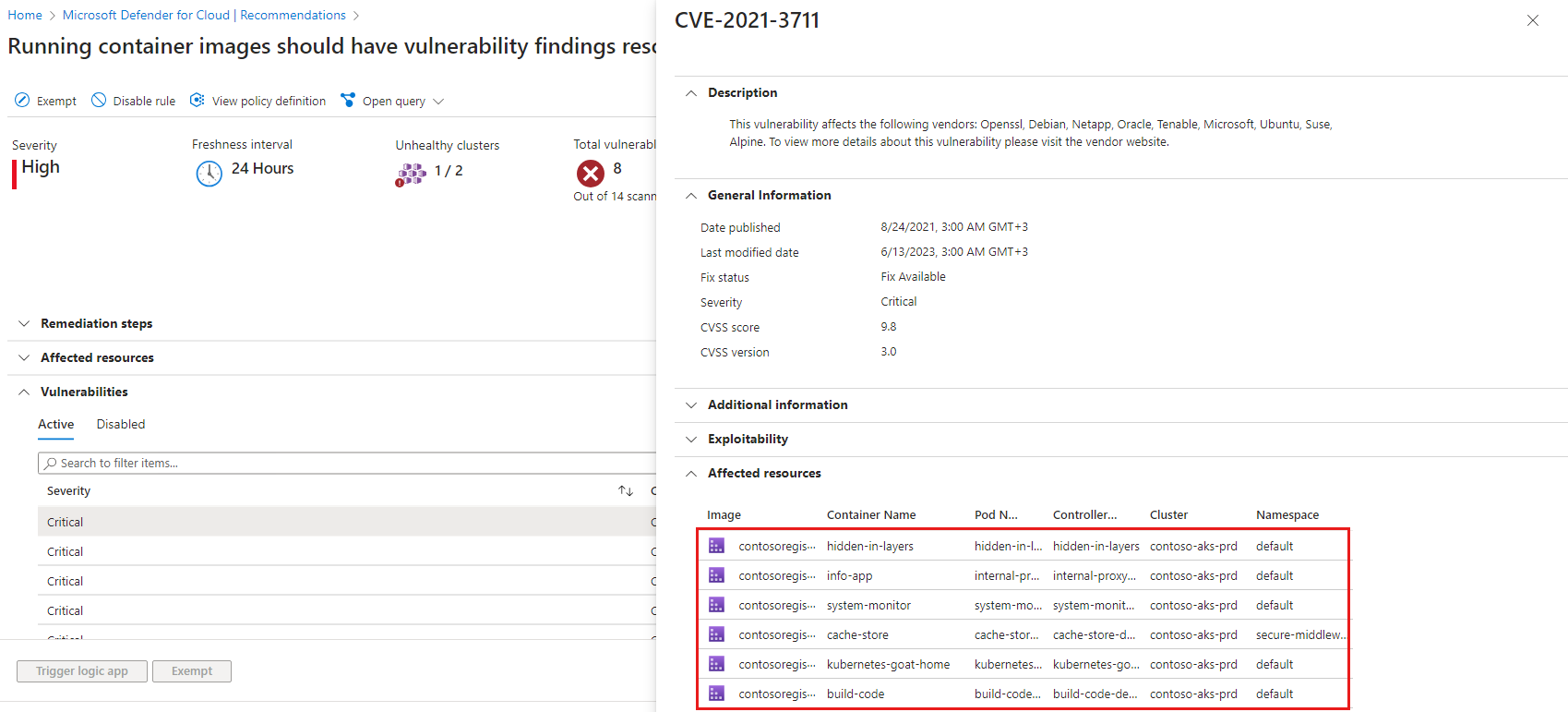

Se abre la página de detalles de la recomendación con información adicional. Esta información incluye la lista de vulnerabilidades que afectan a los clústeres. Seleccione la vulnerabilidad específica.

Se abre el panel de detalles de la vulnerabilidad. Este panel incluye una descripción detallada de la vulnerabilidad, las imágenes afectadas por esta y vínculos a recursos externos para ayudar a mitigar las amenazas, recursos afectados e información sobre la versión de software que contribuye a resolver la vulnerabilidad.

Corrección de vulnerabilidades

Siga estos pasos para corregir cada una de las imágenes afectadas que se encuentran en un clúster específico o para una vulnerabilidad específica:

- Siga los pasos de la sección de corrección del panel de recomendaciones.

- Cuando haya completado los pasos necesarios para corregir el problema de seguridad, reemplace cada imagen afectada del clúster o reemplace cada imagen afectada por una vulnerabilidad específica:

- Cree una nueva imagen (incluidas las actualizaciones de cada uno de los paquetes) que resuelva la vulnerabilidad según los detalles de corrección.

- Inserta la imagen actualizada y elimina la imagen anterior. La imagen anterior puede tardar hasta 24 horas en eliminarse de los resultados, el mismo tiempo que puede tardar la nueva en incluirse en ellos.

- Use la nueva imagen en todas las cargas de trabajo vulnerables.

- Compruebe en la página de recomendaciones la recomendación Las imágenes de contenedores en ejecución deben tener resueltos los resultados de vulnerabilidad.

- Si la recomendación sigue apareciendo y la imagen que ha corregido todavía aparece en la lista de imágenes vulnerables, vuelva a comprobar los pasos de corrección.

Pasos siguientes

- Obtenga información sobre cómo ver y corregir las vulnerabilidades de las imágenes de registro.

- Obtenga más información sobre los planes de Defender para Defender for Cloud.