Revisar las recomendaciones de protección de host de Docker

El plan de Defender para servidores de Microsoft Defender for Cloud identifica contenedores no administrados hospedados en máquinas virtuales Linux de IaaS u otras máquinas Linux que ejecutan contenedores de Docker. Defender para servidores evalúa continuamente la configuración de estos hosts de Docker y los compara con el Punto de referencia Center for Internet Security (CIS) pata Docker.

- Defender for Cloud incluye todo el conjunto de reglas del banco de prueba de Docker de CIS y le avisa si los contenedores no cumplen ninguno de los controles.

- Cuando encuentra configuraciones incorrectas, Defender para servidores genera recomendaciones de seguridad para abordar los resultados. Cuando se encuentran vulnerabilidades, se agrupan dentro de una sola recomendación.

Nota:

La protección del host de Docker usa el agente de Log Analytics (también conocido como Microsoft Monitoring Agent (MMA) para recopilar información de host para la evaluación. La MMA se va a retirar y la característica de protección del host de Docker quedará en desuso en noviembre de 2024.

Requisitos previos

- Necesita Plan 2 de Defender para servidores usar esta característica.

- Estas comprobaciones del banco de prueba de CIS no se ejecutarán en instancias que administre AKS o en VM que administre Databricks.

- Necesita permisos de lector en el área de trabajo a la que se conecta el host.

Identificación de problemas de configuración de Docker

En el menú de Defender for Cloud, abra la página Recomendaciones.

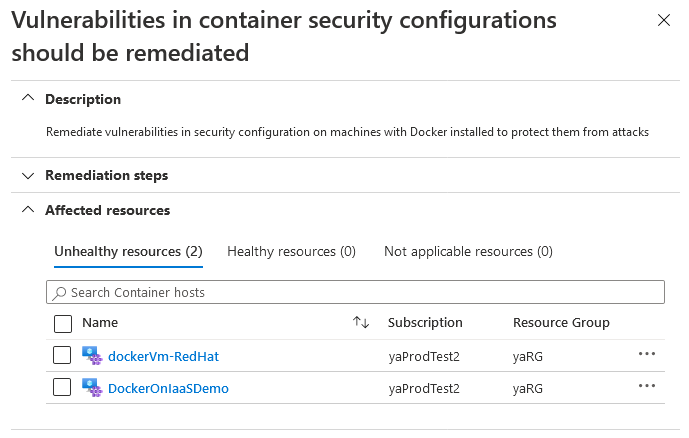

Filtre por la recomendación Las vulnerabilidades en las configuraciones de seguridad de contenedor deben corregirse y selecciónela.

En la página de recomendación se muestran los recursos afectados (hosts de Docker).

Nota

Las máquinas que no ejecutan Docker se mostrarán en la pestaña Recursos no aplicables. Aparecerán en Azure Policy como Conforme.

Para ver y corregir los controles de CIS en los que se produjo un error en un host específico, seleccione el host que desea investigar.

Sugerencia

Si empezó en la página de inventario de recursos y ha llegado a esta recomendación desde ahí, seleccione el botón Realizar acción de la página de la recomendación.

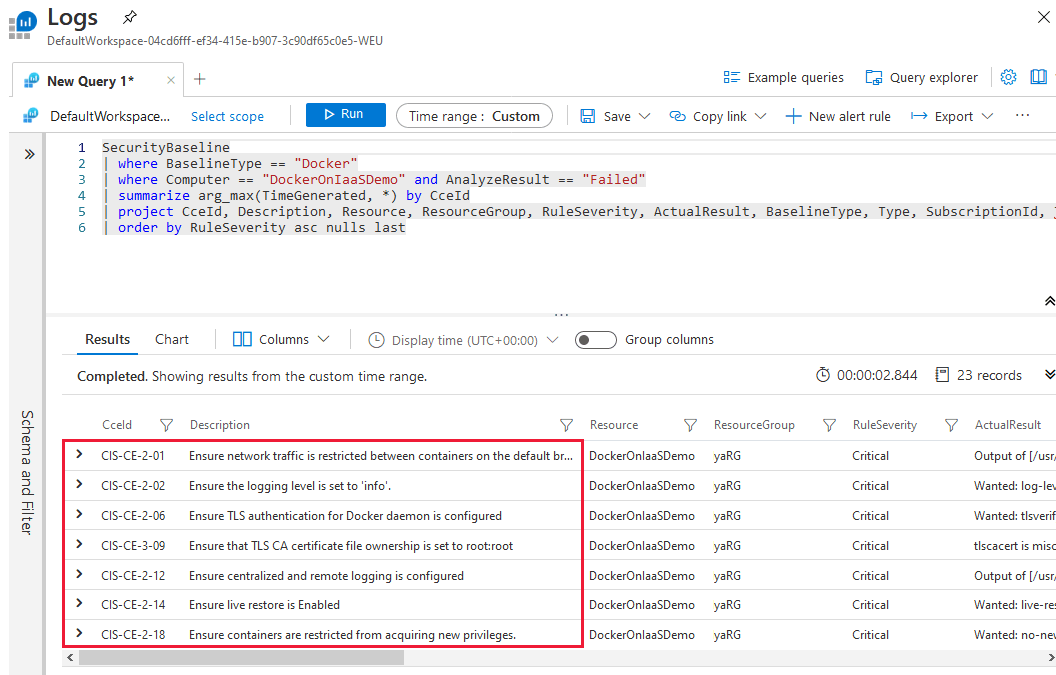

Log Analytics se abre con una operación personalizada lista para ejecutarse. La consulta personalizada predeterminada incluye una lista de todas las reglas con errores que se han evaluado, junto con instrucciones para ayudarle a resolver los problemas.

Retoque los parámetros de consulta si es necesario.

Cuando esté seguro de que el comando es adecuado y está listo para el host, seleccione Ejecutar.

Pasos siguientes

Obtenga más información sobre seguridad de contenedores en Defender for Cloud.