Estándares de cumplimiento normativo en Microsoft Defender for Cloud

Microsoft Defender for Cloud simplifica el proceso de cumplimiento normativo, ya que le ayuda a identificar aquellos problemas que le impiden cumplir un estándar de cumplimiento determinado o lograr la certificación de cumplimiento.

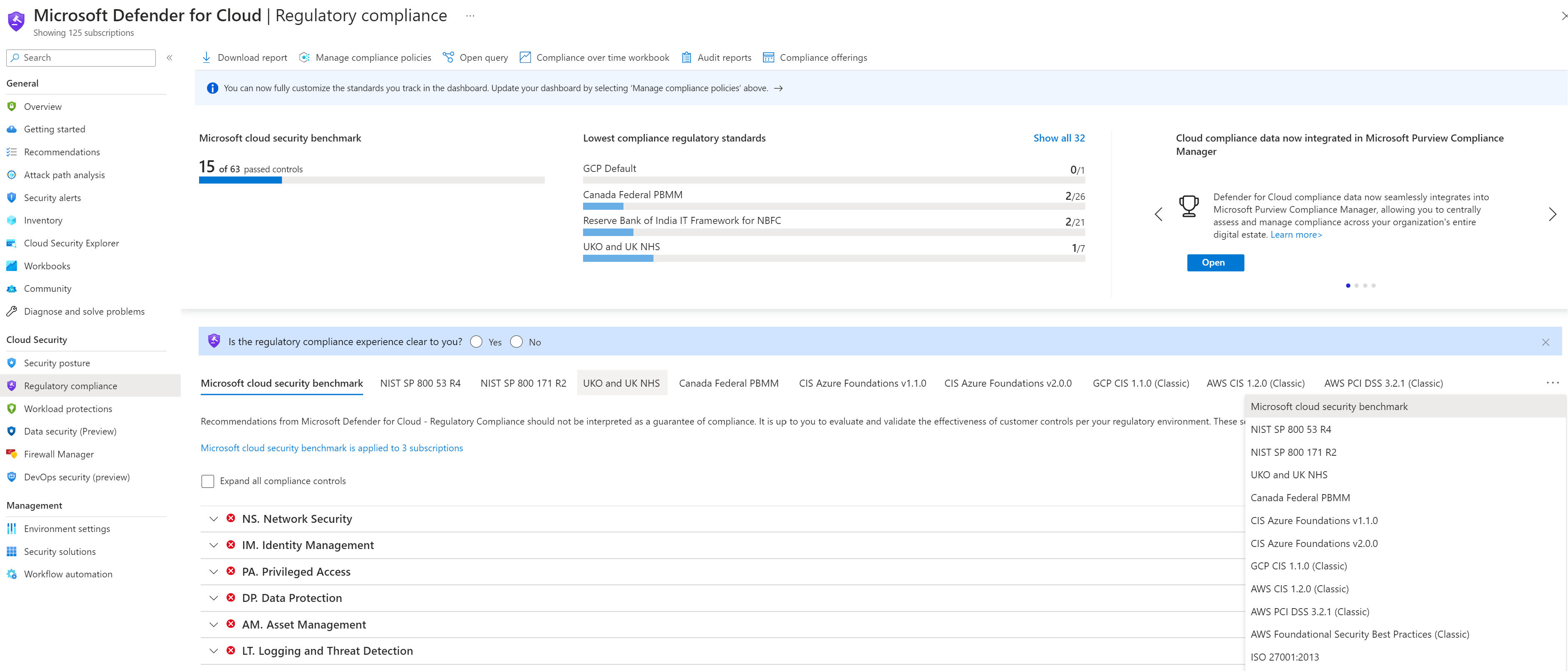

Los estándares del sector, los estándares normativos y los puntos de referencia se representan en Defender for Cloud como estándares de seguridad y aparecen en el panel Cumplimiento normativo.

Controles de cumplimiento

Cada estándar de seguridad consta de varios controles de cumplimiento, que son grupos lógicos de recomendaciones de seguridad relacionadas.

Defender for Cloud evalúa continuamente el entorno en cuestión con respecto a cualquier control de cumplimiento que pueda evaluarse automáticamente. En función de las evaluaciones, muestra los recursos como compatibles o no compatibles con los controles.

Nota:

Es importante tener en cuenta que si los estándares tienen controles de cumplimiento que no se pueden evaluar automáticamente, Defender for Cloud no puede decidir si un recurso cumple el control. En este caso, el control se mostrará atenuado. Además, si una suscripción no tiene recursos relevantes para un estándar específico, el estándar no se mostrará en el panel de cumplimiento normativo en absoluto, incluso si se asignó.

Visualización de los estándares de cumplimiento

El panel Cumplimiento normativo proporciona información general interactiva sobre el estado de cumplimiento.

En este panel se puede:

- Obtener un resumen de los controles de estándares que se han superado.

- Obtener un resumen de los estándares que tienen el índice de superación más bajo para los recursos.

- Revisar los estándares que se aplican en el ámbito seleccionado.

- Revisar si las evaluaciones tienen controles de cumplimiento en cada estándar aplicado.

- Obtener un informe resumen de un estándar concreto.

- Administrar directivas de cumplimiento para ver los estándares asignados a un ámbito concreto.

- Ejecutar de una consulta para crear un informe de cumplimiento personalizado.

- Crear un "libro de cumplimiento a lo largo del tiempo" para realizar un seguimiento del estado de cumplimiento a lo largo del tiempo.

- Descargar informes de auditoría.

- Examinar las ofertas de cumplimiento de las auditorías tanto de Microsoft como de terceros.

Detalles de los estándares de cumplimiento

En todos los estándares de cumplimiento puede ver:

- El ámbito del estándar.

- Cada estándar se divide en grupos de controles y subcontroles.

- Si aplica un estándar a un ámbito, puede ver un resumen de la evaluación del cumplimiento de los recursos del ámbito, para cada control estándar.

- El estado de las evaluaciones refleja el cumplimiento con el estándar. Hay tres estados:

- Un círculo verde indica que los recursos del ámbito son compatibles con el control.

- Un círculo rojo indica que los recursos del ámbito no son compatibles con el control.

- Los controles no disponibles son aquellos que no se pueden evaluar automáticamente y, por tanto, Defender for Cloud no puede acceder a si los recursos son compatibles.

Puede explorar en profundidad los controles para obtener información sobre los recursos que han superado, o no, las evaluaciones y para ver los pasos de corrección.

Estándares predeterminado de cumplimiento

De forma predeterminada, al habilitar Defender for Cloud, se habilitan los siguientes estándares:

- Para Azure: Microsoft Cloud Security Benchmark (MCSB).

- Para AWS: Microsoft Cloud Security Benchmark (MCSB) y estándar de AWS Foundational Security Best Practices.

- Para GCP: Microsoft Cloud Security Benchmark (MCSB) y GCP predeterminado.

Estándares de cumplimiento disponibles

Los siguientes estándares están disponibles en Defender for Cloud:

| Normas para las suscripciones a Azure | Normas para las cuentas de AWS | Normas para proyectos de GCP |

|---|---|---|

| Australian Government ISM Protected | Procedimientos recomendados de seguridad básicos de AWS | Ley general de protección de datos personales (LGPD) de Brasil |

| Canada Federal PBMM | Marco de trabajo bien diseñado de AWS | Ley de privacidad del consumidor de California (CCPA) |

| Fundamentos del CIS para Azure | Ley general de protección de datos personales (LGPD) de Brasil | Controles CIS |

| CIS de Azure Kubernetes Service (AKS Benchmark) | Ley de privacidad del consumidor de California (CCPA) | Fundamentos de CIS GCP |

| CMMC | Prueba comparativa de CIS de Amazon Elastic Kubernetes Service (EKS) | CIS Google Cloud Platform Foundation Benchmark |

| FedRAMP ‘H’ y ‘M’ | Fundamentos de CIS AWS | CIS Google Kubernetes Engine (GKE) Benchmark |

| HIPAA/HITRUST | Perfil CRI | Perfil CRI |

| ISO/IEC 27001 | Matriz de controles en la nube de CSA (CCM) | Matriz de controles en la nube de CSA (CCM) |

| ISM restringido de Nueva Zelanda | GDPR | Cybersecurity Maturity Model Certification (CMMC) |

| NIST SP 800-171 | ISO/IEC 27001 | FFIEC Cybersecurity Assessment Tool (CAT) |

| NIST SP 800-53 | ISO/IEC 27002 | GDPR |

| PCI DSS | Marco de ciberseguridad de NIST (CSF) | ISO/IEC 27001 |

| RMIT Malasia | NIST SP 800-172 | ISO/IEC 27002 |

| SOC 2 | PCI DSS | ISO/IEC 27017 |

| ENS español | Marco de ciberseguridad de NIST (CSF) | |

| SWIFT CSP CSCF | NIST SP 800-53 | |

| UK OFFICIAL y UK NHS | NIST SP 800-171 | |

| NIST SP 800-172 | ||

| PCI DSS | ||

| Sarbanes Oxley Act (SOX) | ||

| SOC 2 |