Introducción a las redes

En este artículo se tienen en cuenta las consideraciones de diseño y las directrices para las redes y la conectividad con zonas de aterrizaje de administración de datos y zonas de aterrizaje de datos como origen o destino. Se basa en la información del artículo sobre el área de diseño de la zona de aterrizaje para la topología de red y conectividad.

Dado que la administración de datos y las zonas de aterrizaje de datos son importantes, también debe incluir las instrucciones para las áreas de diseño de la zona de aterrizaje en el diseño.

En esta sección se describe una introducción general de alto nivel del patrón de red con vínculos adicionales a la implementación tanto en una sola como en varias regiones de Azure.

El análisis a escala de nube promete la posibilidad de compartir y acceder fácilmente a conjuntos de datos en varios dominios de datos y zonas de aterrizaje de datos sin limitaciones de ancho de banda críticas o latencia, y sin crear varias copias del mismo conjunto de datos. Para cumplir con esa promesa, se han tenido que considerar, evaluar y probar diferentes diseños de red para asegurarse de que sean compatibles con las implementaciones de tipo concentrador y radio y vWAN existentes de las empresas.

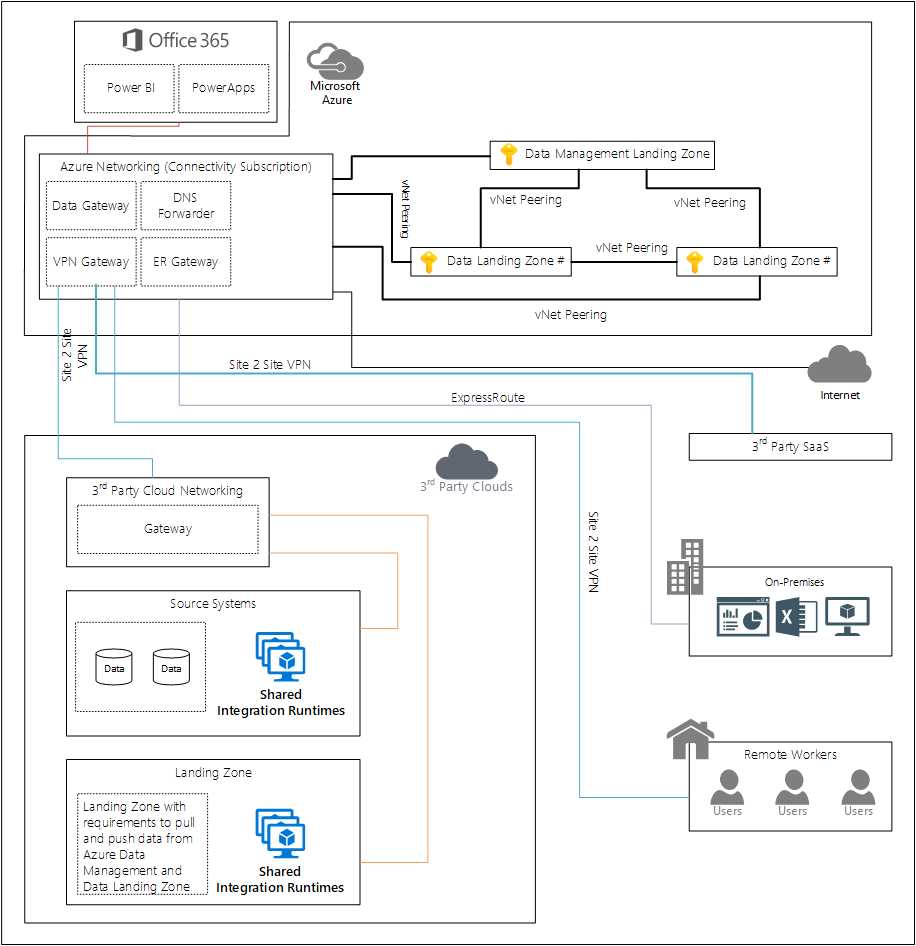

Figura 1: Información general de redes para el análisis a escala de la nube.

Figura 1: Información general de redes para el análisis a escala de la nube.

Importante

En este artículo y en otros artículos de la sección de redes se describen las unidades de negocio cruzadas que comparten datos. Sin embargo, es posible que esta no sea la estrategia inicial y que tenga que empezar primero en un nivel base.

Diseñe las redes para que, llegado el momento, pueda implementar la configuración recomendada entre zonas de aterrizaje de datos. Asegúrese de que tiene las zonas de aterrizaje de administración de datos conectadas directamente a las zonas de aterrizaje para la gobernanza.

Zona de redes de zonas de aterrizaje de la administración de datos

Puede conectar redes virtuales entre sí con el emparejamiento de redes virtuales. Estas redes virtuales pueden estar en la misma región o en regiones diferentes (también conocidas como emparejamiento de VNET global). Después de emparejar las redes virtuales, los recursos de ambas redes virtuales se comunican entre sí. Esta comunicación tiene la misma latencia y ancho de banda que si los recursos estuvieran en la misma red virtual.

La zona de aterrizaje de administración de datos se conecta a la suscripción de administración de redes de Azure mediante el emparejamiento de red virtual. A continuación, el emparejamiento de red virtual se conecta a recursos locales mediante circuitos ExpressRoute y nubes de terceros.

Los servicios de zona de aterrizaje de administración de datos Azure Private Link se insertan en la red virtual de la zona de aterrizaje de administración de datos. Por ejemplo, Azure Purview admite Private Link.

Zona de aterrizaje de administración de datos a zona de aterrizaje de datos

Para cada nueva zona de aterrizaje de datos, debe crear un emparejamiento de red virtual desde la zona de aterrizaje de administración de datos a la zona de aterrizaje de datos.

Importante

Una zona de aterrizaje de administración de datos se conecta a una zona de aterrizaje de datos mediante el emparejamiento de red virtual.

Zonas de aterrizaje de datos a zonas de aterrizaje de datos

Hay opciones sobre cómo realizar esta conectividad y, en función de si tiene una implementación de una o varias regiones, se recomienda tener en cuenta las instrucciones de:

- Conectividad de la zona de aterrizaje de datos de una sola región

- Conectividad de zonas de aterrizaje de datos entre regiones

Zona de aterrizaje de administración de datos a nubes de terceros

Para configurar la conectividad entre una zona de aterrizaje de administración de datos y una nube de terceros, use una conexión de puerta de enlace de VPN de sitio a sitio. Esta VPN puede conectar la zona de aterrizaje en la nube local o de terceros a una red virtual de Azure. Esta conexión se crea a través de un túnel VPN IPsec o intercambio de claves de Internet v1 o v2 (IKEv1 o IKEv2).

Las VPN de sitio a sitio pueden proporcionar una mejor continuidad para las cargas de trabajo en una configuración de nube híbrida con Azure.

Importante

Para las conexiones a una nube de terceros, se recomienda implementar una VPN de sitio a sitio entre la suscripción de conectividad de Azure y la suscripción de conectividad a la nube de terceros.

Puntos de conexión privados

El análisis a escala de nube usa Private Link, si está disponible, para la funcionalidad de plataforma como servicio (PaaS) compartida. Private Link está disponible para varios servicios y está en versión preliminar pública para más servicios. Private Link soluciona los problemas de la filtración de datos asociados con los puntos de conexión de servicio.

Para obtener la lista actual de productos admitidos, consulte Recursos de Private Link.

Si planea implementar puntos de conexión privados entre inquilinos, se recomienda revisar Limitar conexiones de punto de conexión privado entre inquilinos en Azure.

Precaución

Por diseño, las redes de análisis a escala de nube usa puntos de conexión privados cuando están disponibles para la conexión con los servicios PaaS.

Implementación del solucionador de Azure DNS para puntos de conexión privados

Administra la resolución de DNS para puntos de conexión privados a través de zonas centrales de Azure Private DNS. Los registros DNS necesarios para los puntos de conexión privados se pueden crear automáticamente mediante Azure Policy para permitir el acceso a través de nombres de dominio completos (FQDN). El ciclo de vida de los registros DNS sigue el ciclo de vida de los puntos de conexión privados. Este registro se elimina automáticamente cuando se elimina el punto de conexión privado.