Topología de red de concentrador y radio

La red en estrella tipo hub-and-spoke es un modelo de red que permite la administración eficaz de los requisitos habituales de comunicación o seguridad. También ayuda a evitar las limitaciones de las suscripciones de Azure. Este modelo aborda los siguientes aspectos:

Ahorro en costos y administración eficaz: centralice los servicios que pueden compartir varias cargas de trabajo, como aplicaciones virtuales de red (NVA) y servidores DNS. Con una sola ubicación para los servicios, TI puede minimizar los recursos redundantes y el esfuerzo de administración.

Superación de los límites de suscripción: las cargas de trabajo grandes basadas en la nube pueden requerir el uso de más recursos de los que contiene una sola suscripción de Azure. El emparejamiento de redes virtuales de carga de trabajo de distintas suscripciones con un centro de conectividad central puede superar estos límites. Para más información, consulte Límites de suscripción de Azure.

Establezca una separación de las preocupaciones: puede implementar cargas de trabajo individuales entre los equipos de TI central y los equipos de las cargas de trabajo.

Es posible que los entornos en la nube más pequeños no se beneficien de la estructura y las funcionalidades agregadas que ofrece este modelo. Pero los mayores esfuerzos de adopción en la nube deben considerar la implementación de una arquitectura de red de concentrador y radio si tienen alguna de las preocupaciones mencionadas anteriormente.

Nota:

El sitio de arquitecturas de referencia de Azure contiene plantillas de ejemplo que puede usar como base para implementar sus propias redes en estrella tipo hub-and-spoke:

Información general

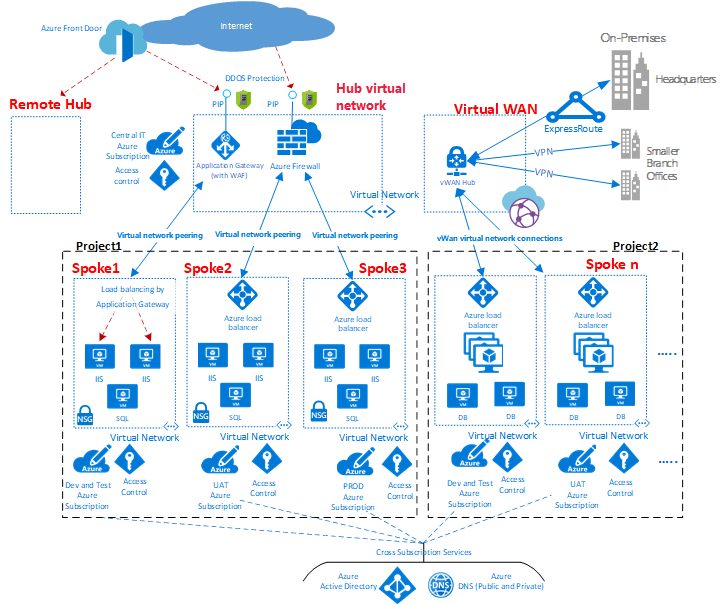

Figura 1: Ejemplo de una topología de red en estrella tipo hub-and-spoke.

Como se muestra en el diagrama, Azure admite dos tipos de diseño concentrador y radio. El primer tipo es compatible con la comunicación, los recursos compartidos y la directiva de seguridad centralizada. Este tipo se etiqueta en el diagrama como centro de red virtual. El segundo tipo se basa en Azure Virtual WAN, que se etiqueta como Virtual WAN en el diagrama. Este tipo es para comunicaciones de rama a rama y de rama a Azure a gran escala.

Un concentrador es la zona de red central que controla e inspecciona el tráfico de entrada y salida entre las diferentes zonas: Internet, local y radial. La topología de concentrador y radio ofrece al departamento de TI una manera eficaz de aplicar directivas de seguridad en una ubicación central. También reduce la posibilidad de exposición y de configuración incorrecta.

El concentrador contiene los componentes de los servicios comunes utilizados por los radios. A continuación, se muestran algunos ejemplos de servicios centrales habituales:

- Un servicio DNS que resuelve los nombres de la carga de trabajo en los radios para acceder a recursos locales y en Internet si no se utiliza Azure DNS.

- Una infraestructura de clave pública implementa el inicio de sesión único para cargas de trabajo.

- El flujo de tráfico TCP y UDP se controla entre las zonas de red de los radios e Internet.

- El flujo se controla entre los radios y el entorno local.

- El flujo se controla entre un radio y otro, en caso necesario.

Puede minimizar la redundancia, simplificar la administración y reducir el costo general mediante el uso de la infraestructura de concentrador compartida para admitir varios radios.

El rol de cada radio puede ser el hospedaje de diferentes tipos de cargas de trabajo. Los radios (spokes) también proporcionan un enfoque modular para implementaciones repetibles de las mismas cargas de trabajo. Algunos ejemplos incluyen desarrollo/pruebas, pruebas de aceptación del usuario, ensayo y producción.

Los radios también pueden segregar y habilitar varios grupos dentro de su organización. Por ejemplo, los grupos de Azure DevOps. Dentro de un radio, es posible implementar una carga de trabajo básica o cargas de trabajo de varios niveles complejas con control de tráfico entre los niveles.

La instancia de Application Gateway que se muestra en el diagrama anterior puede convivir en radio con la aplicación a la que sirve para una mejor administración y escala. Sin embargo, la directiva corporativa podría obligar a colocar Application Gateway en el centro para una administración centralizada y segregación del servicio.

Límites de la suscripción y múltiples concentradores

En Azure, todos los componentes se implementan en una suscripción de Azure. El aislamiento de componentes de Azure en distintas suscripciones de Azure puede satisfacer los requisitos de diferentes líneas de negocio, como la configuración de niveles diferenciados de acceso y autorización.

Una única implementación en estrella tipo hub-and-spoke puede escalarse verticalmente a gran número de radios, aunque, al igual que en todos los sistemas de TI, existen límites en las plataformas. La implementación del centro se enlaza a una suscripción de Azure específica que tiene restricciones y límites. Un ejemplo es un número máximo de emparejamientos de redes virtuales. Para más información, consulte Azure subscription and service limits (Límites de suscripción y servicio de Azure).

Si los límites son un problema, puede escalar verticalmente la arquitectura ampliando el modelo a un clúster de centros y radios. Puede conectar varios centros en una o varias regiones de Azure mediante:

- Emparejamiento de redes virtuales de Azure

- Azure ExpressRoute

- Azure Virtual WAN

- VPN de sitio a sitio

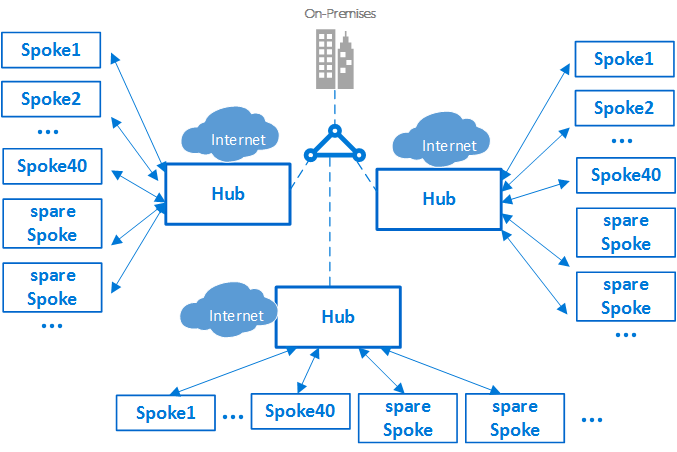

Figura 2: un clúster de centros de conectividad y radios.

La introducción de varios concentradores aumenta la sobrecarga del costo y del esfuerzo del sistema. Este aumento solo se justifica mediante:

- Escalabilidad

- Límites del sistema

- Redundancia y replicación regional para el rendimiento del usuario o la recuperación ante desastres

En escenarios que requieran múltiples centros, todos los centros deben procurar ofrecer el mismo conjunto de servicios para facilitar la operativa.

Interconexión entre los radios

Es posible implementar cargas de trabajo complejas de varios niveles en un único radio. Puede implementar configuraciones de varios niveles mediante el uso de subredes (una para cada nivel) en la misma red virtual y el uso de grupos de seguridad de red para filtrar los flujos.

Un arquitecto podría querer implementar una carga de trabajo de varios niveles entre varias redes virtuales. Con el emparejamiento de redes virtuales, los radios pueden conectarse a otros radios en el mismo concentrador o en concentradores diferentes.

Un ejemplo típico de este escenario es el caso en el que los servidores de procesamiento de la aplicación están en un radio o red virtual. La base de datos se implementa en un radio o red virtual diferente. En este caso, es fácil interconectar los radios con el emparejamiento de redes virtuales y así evitar el tránsito a través del concentrador. Debe realizarse una meticulosa revisión tanto de la arquitectura como de la seguridad para asegurarse de que, aunque se omita el centro, no se omiten puntos de seguridad o de auditoría importantes que existen solo en el centro.

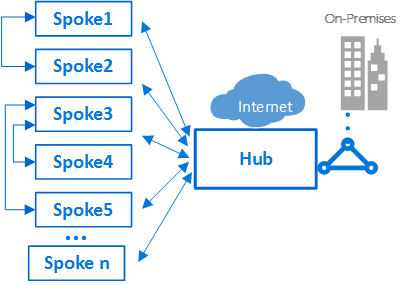

Figura 3: Ejemplo de radios que se conectan entre sí y un centro de conectividad.

Los radios también pueden estar conectados entre sí mediante un radio que actúa como concentrador. Este método crea una jerarquía de dos niveles: el radio del nivel superior, nivel 0, se convierte en el centro de radios inferiores, o nivel 1, en la jerarquía. Los radios son necesarios para reenviar el tráfico al centro de conectividad central. Este requisito sirve para que el tráfico pueda transitar hacia su destino en la red local o en la red pública de Internet. Una arquitectura con dos niveles de concentradores presenta un enrutamiento complejo que anula las ventajas de una relación simple de concentrador y radio.

Nota

Puede usar Azure Virtual Network Manager (AVNM) para crear topologías de red virtual radial, o incorporar existentes, para la administración central de los controles de conectividad y seguridad.

Una configuración de conectividad permite crear una topología de red de malla o radial, incluida la conectividad directa entre redes virtuales radiales.

Una configuración de seguridad permite definir una colección de reglas que puede aplicar a uno o varios grupos de red en el nivel global.

Pasos siguientes

Ahora que ha explorado los procedimientos recomendados para las redes, aprenda a abordar los controles de identidad y acceso.