Implementación de Azure Traffic Manager para equilibrar las cargas de trabajo de Azure VMware Solution

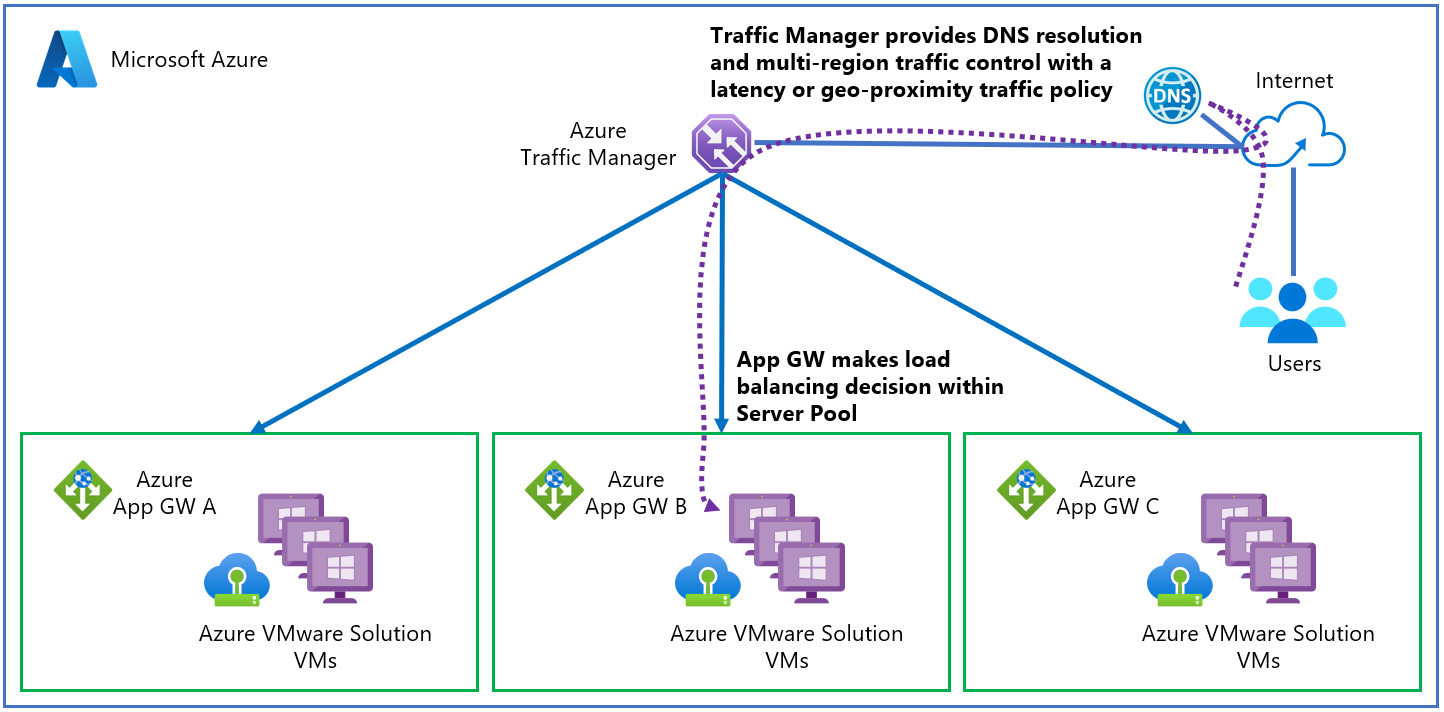

En este artículo se le guía por los pasos para integrar Azure Traffic Manager con Azure VMware Solution. La integración equilibra las cargas de trabajo aplicaciones en varios puntos de conexión. En este artículo también se le guía por los pasos para configurar Traffic Manager para dirigir el tráfico entre tres instancias de Azure Application Gateway que abarcan varias regiones de Azure VMware Solution.

Las puertas de enlace tienen máquinas virtuales (VM) de Azure VMware Solution configuradas como miembros del grupo de back-end para equilibrar la carga de las solicitudes de capa 7 entrantes. Para obtener más información, consulte Uso de Azure Application Gateway para proteger aplicaciones web en Azure VMware Solution

En el diagrama se muestra cómo Traffic Manager proporciona equilibrio de carga para las aplicaciones en el nivel de DNS entre los puntos de conexión regionales. Las puertas de enlace tienen miembros del grupo de back-end configurados como servidores IIS y se hace referencia a ellos como puntos de conexión externos de Azure VMware Solution. La conexión a través de la red virtual entre las tres regiones de la nube privada usa una puerta de enlace ExpressRoute.

Antes de empezar, revise la lista de Requisitos previos y, a continuación, siga los procedimientos siguientes:

- Comprobación de la configuración de las puertas de enlace de aplicación y el segmento NSX

- Creación de un perfil de Traffic Manager

- Incorporación de puntos de conexión externos en el perfil de Traffic Manager

Requisitos previos

Tres máquinas virtuales configuradas como servidores de Microsoft IIS que se ejecutan en regiones de Azure VMware Solution distintas:

- Oeste de EE. UU.

- Oeste de Europa

- Este de EE. UU. (local)

Una puerta de enlace de aplicación con puntos de conexión externos en las regiones de Azure VMware Solution mencionadas anteriormente.

Hospede con conectividad de Internet para la comprobación.

Comprobación de la configuración de las puertas de enlace de aplicación

En los pasos siguientes se comprueba la configuración de las puertas de enlace de aplicación.

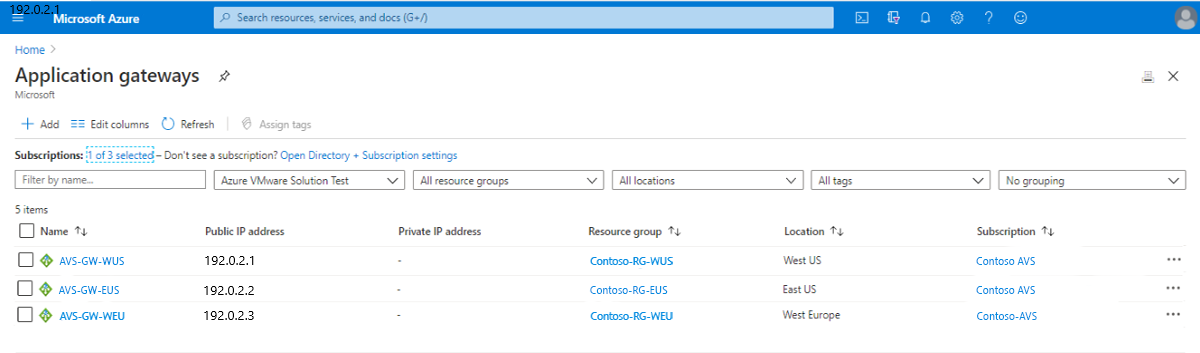

En Azure Portal, seleccione Puertas de enlace de aplicación para ver una lista de las puertas de enlace de aplicación actuales:

- AVS-GW-WUS

- AVS-GW-EUS (local)

- AVS-GW-WEU

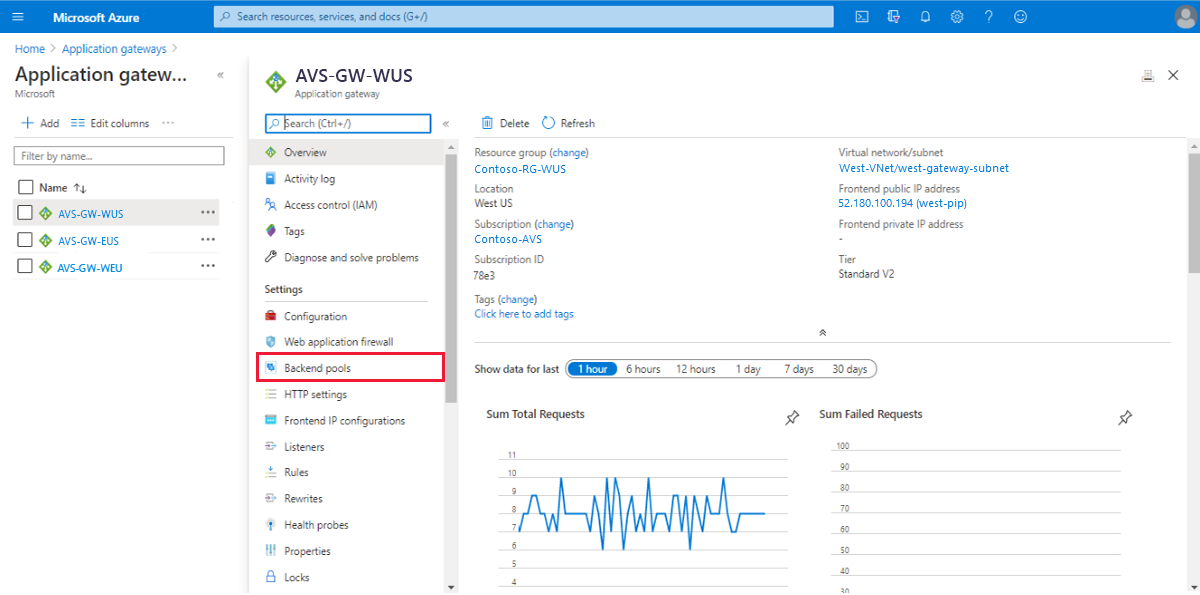

Seleccione una de las puertas de enlace de aplicación previamente implementadas.

Se abre una ventana que muestra diversa información sobre la puerta de enlace de aplicación.

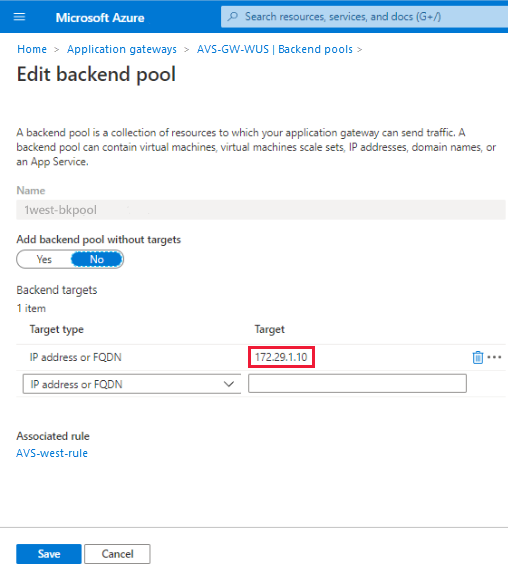

Seleccione Grupos de back-end para comprobar la configuración de uno de los grupos de back-end. Verá un miembro de un grupo de back-end de VM configurado como servidor web con una dirección IP de 172.29.1.10.

Compruebe la configuración de las otras puertas de enlace de aplicación y los miembros del grupo de back-end.

Comprobación de la configuración del segmento NSX

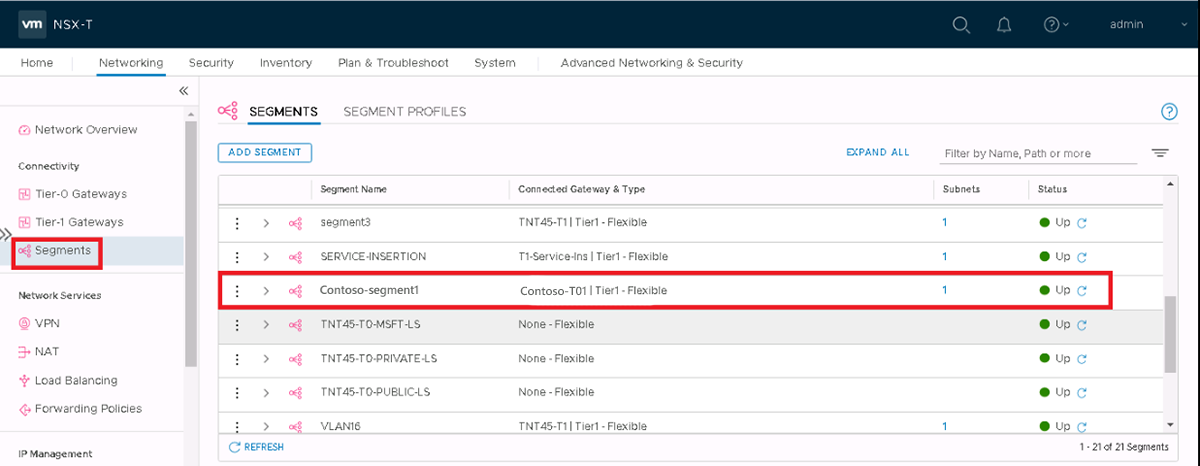

En los pasos siguientes se comprueba la configuración del segmento NSX en el entorno de Azure VMware Solution.

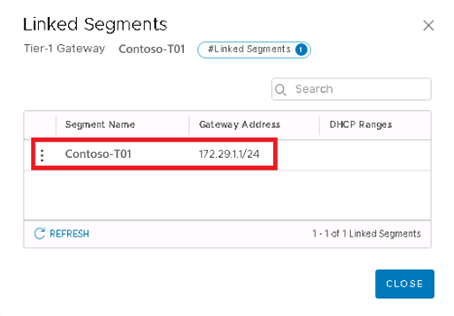

Seleccione Segmentos para ver los segmentos configurados. Verá que Contoso-segment1 está conectado a la puerta de enlace Contoso-T01, un enrutador flexible de nivel 1.

Seleccione Tier-1 Gateways (Puertas de enlace de nivel 1) para ver una lista de las puertas de enlace de nivel 1 con el número de segmentos vinculados.

Seleccione el segmento vinculado a Contoso-T01. Se abre una ventana que muestra la interfaz lógica configurada en el enrutador de nivel 01. Sirve como puerta de enlace a la máquina virtual miembro del grupo de back-end conectada al segmento.

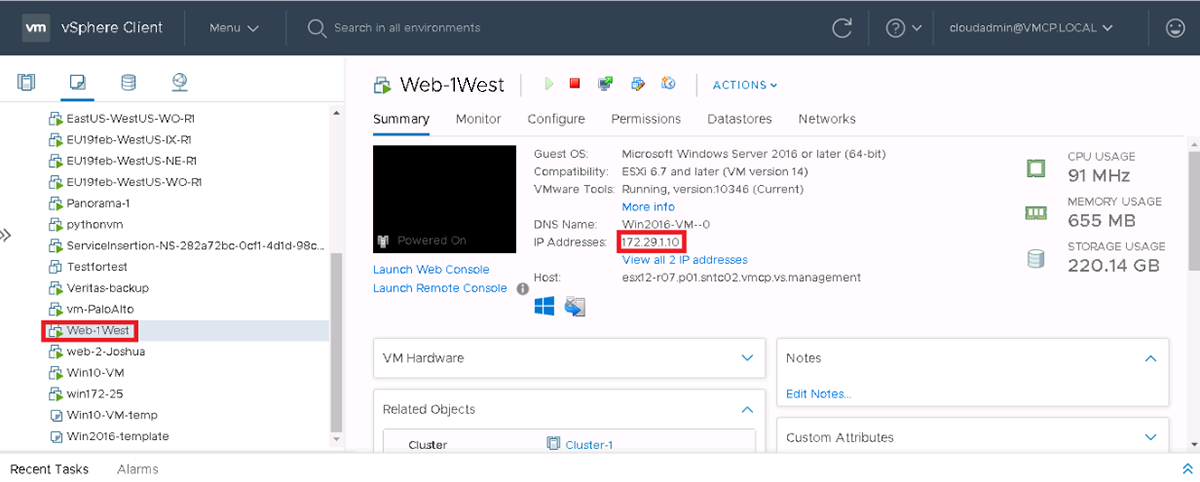

En el cliente de vSphere, seleccione la máquina virtual para ver sus detalles.

Nota:

Su dirección IP coincide con el miembro del grupo de back-end de VM configurado como servidor web de la sección anterior: 172.29.1.10.

Seleccione la VM y, a continuación, seleccione ACCIONES > Editar configuración para comprobar la conexión con el segmento NSX.

Creación de un perfil de Traffic Manager

Inicie sesión en Azure Portal. En Servicios de Azure > Redes, seleccione Perfiles de Traffic Manager.

Seleccione + Agregar para crear un perfil nuevo de Traffic Manager.

Proporcione los siguientes datos y, a continuación, seleccione Crear:

- Nombre de perfil

- Método de enrutamiento (usar ponderado)

- Subscription

- Resource group

Incorporación de puntos de conexión externos en el perfil de Traffic Manager

Seleccione el perfil de Traffic Manager en el panel de resultados de la búsqueda, seleccione Puntos de conexión y, a continuación, + Agregar.

En cada uno de los puntos de conexión externos de las distintas regiones, escriba los detalles necesarios y, a continuación, seleccione Agregar:

- Tipo

- Nombre

- Nombre de dominio completo (FQDN) o IP

- Peso (asignar un peso de 1 a cada punto de conexión).

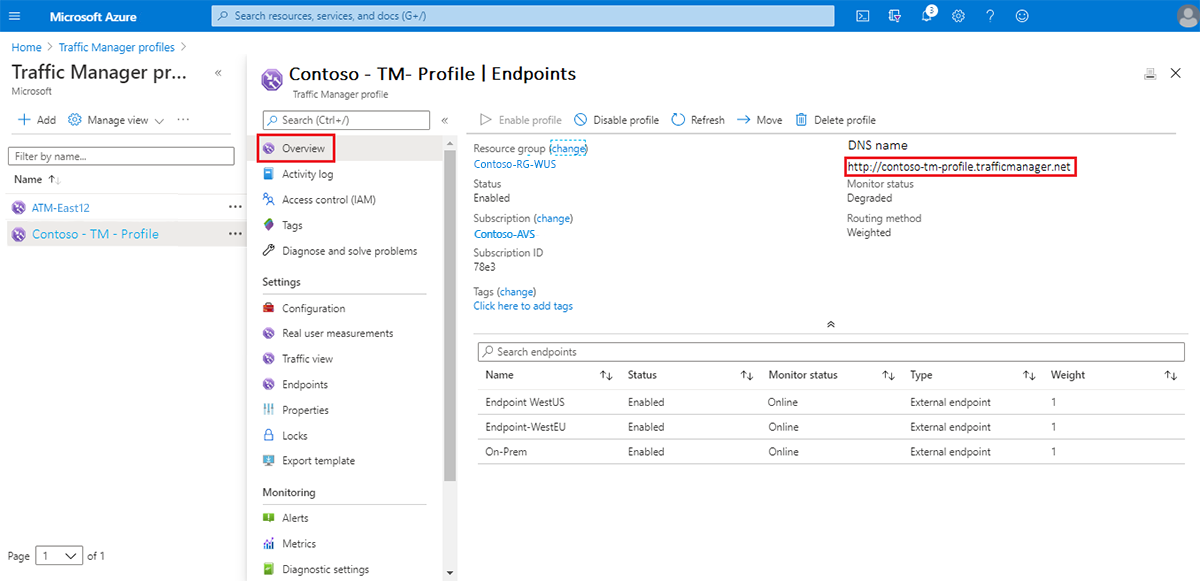

Una vez creados, los tres se muestran en el perfil de Traffic Manager. El estado del monitor de los tres debe ser En línea.

Seleccione Información general y copie la dirección URL en Nombre DNS.

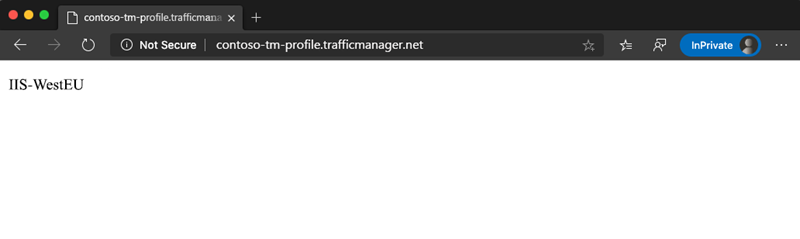

Pegue la dirección URL del nombre DNS en un explorador. En la captura de pantalla se muestra el tráfico que se dirige a la región Oeste de Europa.

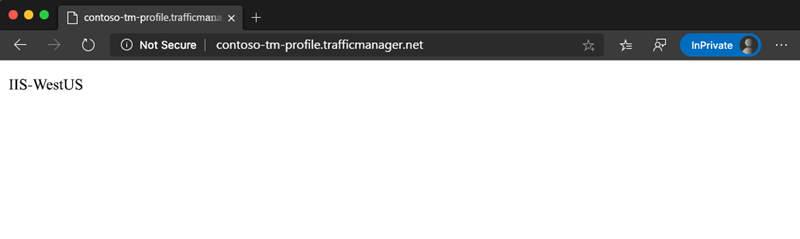

Actualice el explorador. En la captura de pantalla siguiente se muestra el tráfico que se dirige a otro conjunto de miembros del grupo de back-end en la región Oeste de EE. UU.

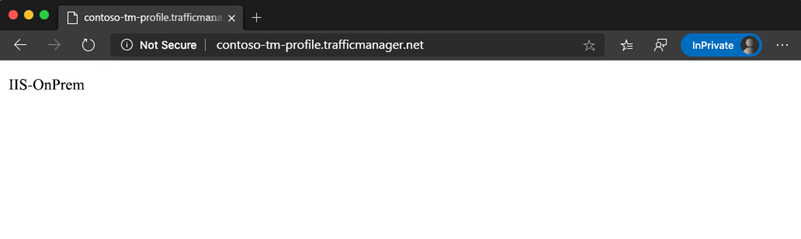

Vuelva a actualizar el explorador. En la captura de pantalla se muestra el tráfico que se dirige al conjunto final de miembros del grupo de back-end en el entorno local.

Pasos siguientes

Ahora que ha leído sobre la integración de Azure Traffic Manager con Azure VMware Solution, puede obtener más información acerca de: