Creación de un grupo de equipos y una cuenta de servicio administrada por grupos para la Instancia administrada de Azure Monitor SCOM

En este artículo se describe cómo crear una cuenta de servicio administrada por grupos (gMSA), un grupo de equipos y una cuenta de usuario de dominio en Active Directory local.

Nota:

Para más información sobre la arquitectura de la instancia administrada de Azure Monitor SCOM, consulte Instancia administrada de Azure Monitor SCOM.

Requisitos previos de Active Directory

Para realizar operaciones de Active Directory, instale la característica RSAT: Active Directory Domain Services y Lightweight Directory Tools. Posteriormente instale la herramienta Usuarios y equipos de Active Directory. Puede instalar esta herramienta en cualquier máquina que tenga conectividad de dominio. Para poder realizar todas las operaciones de Active Directory, debe iniciar sesión en esta herramienta con permisos de administrador.

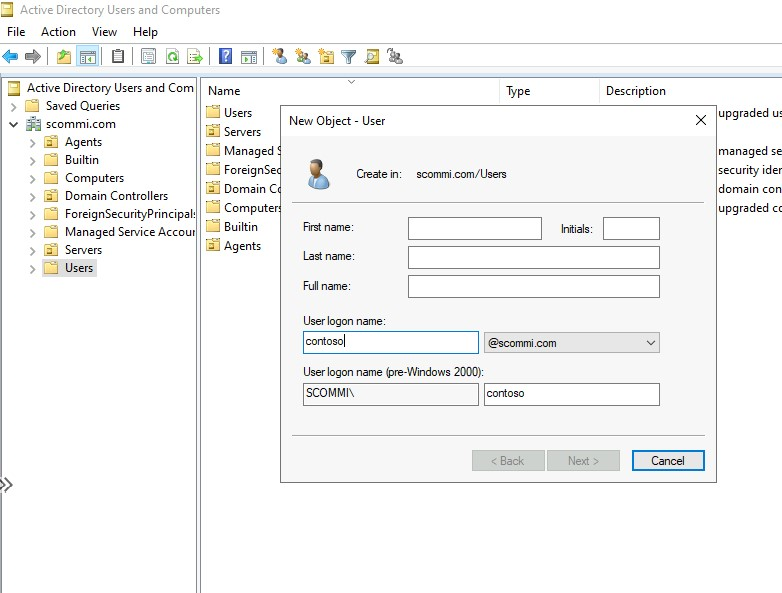

Configuración de una cuenta de dominio en Active Directory

Cree una cuenta de dominio en la instancia de Active Directory. La cuenta de dominio es una cuenta de Active Directory típica. (Puede ser una cuenta que no sea de administrador). Use esta cuenta para agregar los servidores de administración de System Center Operations Manager al dominio existente.

Asegúrese de que esta cuenta tiene los permisos para unir otros servidores al dominio. Puede usar una cuenta de dominio existente si tiene estos permisos.

Use la cuenta de dominio configurada en pasos posteriores para crear una instancia administrada de SCOM y los pasos siguientes.

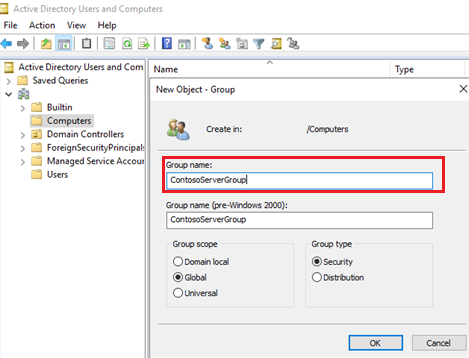

Crear y configurar un grupo de equipos

Cree un grupo de equipos en la instancia de Active Directory. Para obtener más información, consulte el artículo sobre cómo crear una cuenta de grupo en Active Directory. Todos los servidores de administración que cree formarán parte de este grupo para que todos los miembros del grupo puedan recuperar las credenciales de gMSA. (Cree estas credenciales en pasos posteriores). El nombre del grupo no puede contener espacios y solo debe tener caracteres alfabéticos.

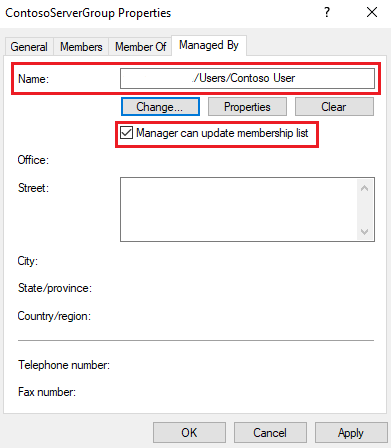

Para administrar este grupo de equipos, proporcione permisos a la cuenta de dominio que creó.

Seleccione las propiedades del grupo y, a continuación, seleccione Administrado por.

Para Nombre de usuario, escriba el nombre de la cuenta de dominio.

Active la casilla El administrador puede actualizar la lista de pertenencia.

Creación y configuración de una cuenta gMSA

Cree una gMSA para ejecutar los servicios del servidor de administración y autenticar los servicios. Para crear una cuenta de servicio de gMSA, use el siguiente comando de PowerShell. El nombre de host DNS también se puede usar para configurar la dirección IP estática y asociar el mismo nombre DNS a la dirección IP estática que en el paso 8.

New-ADServiceAccount ContosogMSA -DNSHostName "ContosoLB.aquiladom.com" -PrincipalsAllowedToRetrieveManagedPassword "ContosoServerGroup" -KerberosEncryptionType AES128, AES256 -ServicePrincipalNames MSOMHSvc/ContosoLB.aquiladom.com, MSOMHSvc/ContosoLB, MSOMSdkSvc/ContosoLB.aquiladom.com, MSOMSdkSvc/ContosoLB

En ese comando:

ContosogMSAes el nombre de gMSA.ContosoLB.aquiladom.comes el nombre DNS del equilibrador de carga. Use el mismo nombre DNS para crear la dirección IP estática y asociar el mismo nombre DNS a la dirección IP estática que en el paso 8.ContosoServerGroupes el grupo de equipos creado en Active Directory (especificado anteriormente).MSOMHSvc/ContosoLB.aquiladom.com,SMSOMHSvc/ContosoLB,MSOMSdkSvc/ContosoLB.aquiladom.comyMSOMSdkSvc/ContosoLBson nombres de entidad de seguridad de servicio.

Nota:

Si el nombre de gMSA tiene más de 14 caracteres, asegúrese de establecer SamAccountName con menos de 15 caracteres, incluido el signo $.

Si la clave raíz no es efectiva, use el siguiente comando:

Add-KdsRootKey -EffectiveTime ((get-date).addhours(-10))

Asegúrese de que la cuenta de gMSA creada es una cuenta de administrador local. Si hay directivas de objetos de directiva de grupo en los administradores locales en el nivel de Active Directory, asegúrese de que tienen la cuenta gMSA como administrador local.

Importante

Para minimizar la necesidad de estar permanentemente en contacto tanto con el administrador de Active Directory como con el administrador de red, consulte Comprobación automática. En el artículo se describen los procedimientos que el administrador de Active Directory y el administrador de red usan para validar sus cambios de configuración y garantizar su implementación correcta. Este proceso reduce las interacciones innecesarias entre el administrador de Operations Manager y el administrador de Active Directory y el administrador de red. Esta configuración ahorra tiempo a los administradores.

Pasos siguientes

Almacenamiento de credenciales de dominio en Azure Key Vault