Recopilación de eventos de seguimiento de eventos para Windows (ETW) con el agente de Log Analytics para su análisis en los registros de Azure Monitor

Seguimiento de eventos para Windows (ETW) proporciona un mecanismo para la instrumentación de aplicaciones en modo de usuario y controladores de modo de kernel. El agente de Log Analytics se usa para recopilar eventos de Windows escritos en los canales de ETW administrativo y operativo. Sin embargo, en ocasiones es necesario capturar y analizar otros eventos, como los que se escriben en el canal analítico.

Importante

El agente de Log Analytics heredado está en desuso desde el 31 de agosto de 2024. Microsoft ya no proporcionará soporte técnico para el agente de Log Analytics. Si usa los agentes de Log Analytics para ingerir datos en Azure Monitor, migre ahora al agente de Azure Monitor.

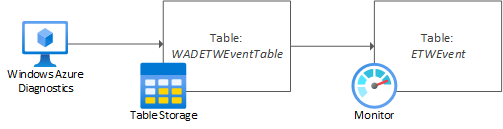

Flujo de eventos

Para recopilar correctamente eventos ETW basados en un manifiesto para el análisis en registros de Azure Monitor, debe usar la extensión de Azure Diagnostics para Windows (WAD). En este escenario, la extensión de diagnóstico actúa como consumidor de ETW, y escribe eventos en Azure Storage (tablas) como almacén intermedio. Aquí se almacenará en una tabla denominada WADETWEventTable. Luego Log Analytics recopila los datos de la tabla de Azure Storage y los presenta como una tabla denominada ETWEvent.

Configuración de la recopilación de registros de ETW

Paso 1: Búsqueda del proveedor de ETW correcto

Use cualquiera de los siguientes comandos para enumerar los proveedores de ETW en un sistema Windows de origen.

Línea de comandos:

logman query providers

PowerShell:

Get-NetEventProvider -ShowInstalled | Select-Object Name, Guid

Opcionalmente, puede elegir canalizar esta salida de PowerShell a Out-Gridview para ayudar a la navegación.

Registre el nombre del proveedor de ETW y el GUID que se alinee con el registro de análisis o de depuración que se presenta en el Visor de eventos, o con el módulo para el que quiere recopilar datos de eventos.

Paso 2: Extensión Diagnostics

Asegúrese de que de la extensión de Diagnostics para Windows esté instalada en todos los sistemas de origen.

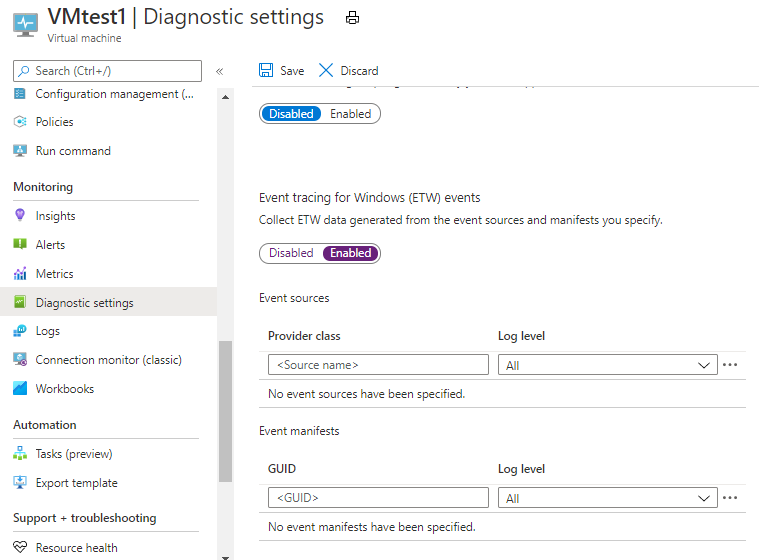

Paso 3: Configuración de la recopilación de registros de ETW

En el panel de la izquierda, vaya a la Configuración de diagnóstico de la máquina virtual.

Seleccione la pestaña Registros.

Desplácese hacia abajo y habilite la opción Eventos de seguimiento de eventos para Windows (ETW)

Establezca el GUID del proveedor o la clase del proveedor en función del proveedor para el que esté configurando la recopilación.

Establezca el Nivel de registro según corresponda.

Haga clic en los puntos suspensivos junto al proveedor proporcionado y haga clic en Configurar.

Asegúrese de que la Tabla de destino predeterminada esté establecida en etweventtable.

Establezca un Filtro de palabra clave de ser necesario.

Guarde la configuración del proveedor y del registro.

Una vez generados los eventos coincidentes, debe empezar a ver los eventos ETW aparecer en la tabla WADetweventtable de Azure Storage. Puede usar el Explorador de Azure Storage para confirmarlo.

Paso 4: Configuración de la colección de cuentas de almacenamiento de Log Analytics

Siga estas instrucciones para recopilar los registros de Azure Storage. Una vez configurados, los datos de eventos ETW deben aparecer en Log Analytics en la tabla ETWEvent.

Pasos siguientes

- Use los campos personalizados para crear una estructura en los eventos ETW.

- Obtenga información acerca de las consultas de registros para analizar los datos recopilados de soluciones y orígenes de datos.