Uso de Azure Policy para instalar y administrar el agente de Azure Monitor

Puede usar Azure Policy para instalar automáticamente el agente de Azure Monitor en máquinas virtuales nuevas y existentes y tener reglas de recopilación de datos pertinentes (DCR) asociadas automáticamente. En este artículo se describen las directivas e iniciativas integradas que puede usar para esta funcionalidad y las características de Azure Monitor que pueden ayudarle a administrarlas.

Use las siguientes directivas e iniciativas de directivas para instalar automáticamente el agente y asociarla a un DCR cada vez que cree una máquina virtual, un conjunto de escalado de máquinas virtuales o un servidor habilitado para Azure Arc.

Nota:

Azure Monitor cuenta con una versión preliminar de la experiencia de DCR que simplifica la creación de asignaciones para directivas e iniciativas que usan DCR. La experiencia incluye iniciativas que instalan el agente de Azure Monitor. Puede optar por usar esa experiencia para crear asignaciones para las iniciativas descritas en este artículo. Para más información, consulte Administración de DCR y asociaciones en Azure Monitor.

Requisitos previos

Antes de empezar, revise requisitos previos para la instalación del agente.

Nota:

Según los procedimientos recomendados de la plataforma de identidad de Microsoft, las directivas para instalar el agente de Azure Monitor en máquinas virtuales y conjuntos de escalado de máquinas virtuales dependen de una identidad administrada asignada por el usuario. Esta opción es la identidad administrada más escalable y resistente para estos recursos.

En el caso de los servidores habilitados para Azure Arc, las directivas se basan en una identidad administrada asignada por el sistema como actualmente la única opción admitida.

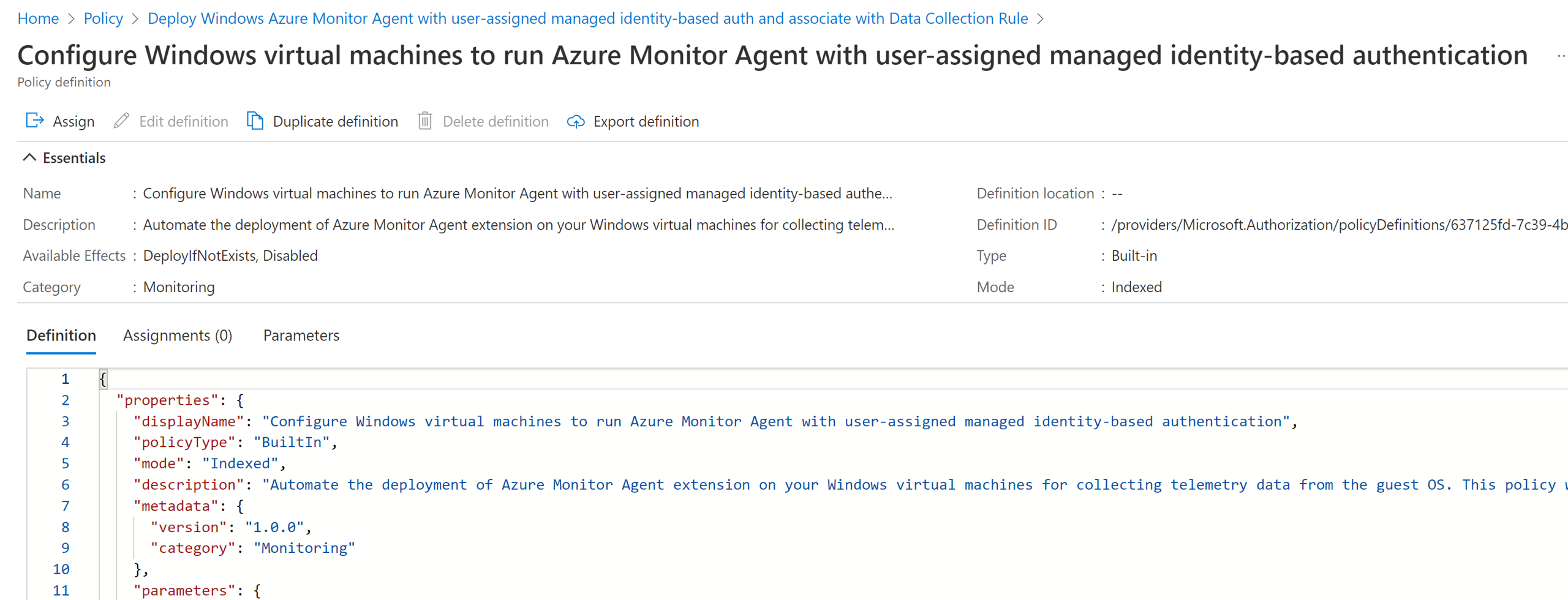

Directivas integradas

Puede optar por usar las directivas individuales de las iniciativas de directiva descritas en la sección siguiente para realizar una sola acción a escala. Por ejemplo, si desea instalar automáticamente solo el agente, use la segunda directiva de instalación del agente en la iniciativa.

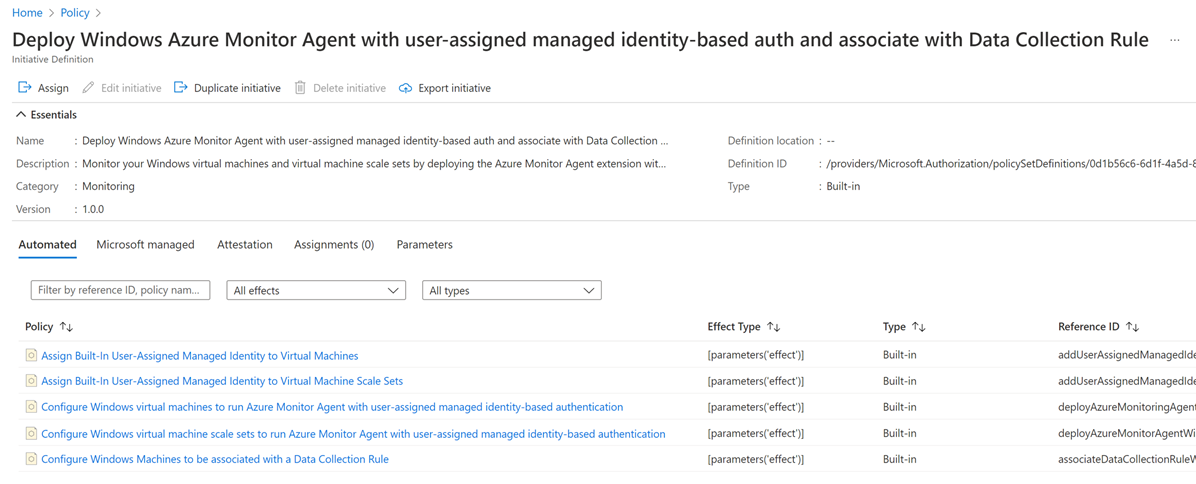

Iniciativas de directiva integradas

Las iniciativas de directivas integradas para máquinas virtuales Windows y Linux y conjuntos de escalado proporcionan una incorporación de un extremo a otro a escala mediante el agente de Azure Monitor:

- Implementar el agente de Azure Monitor para máquinas cliente Windows mediante la autenticación basada en identidad administrada asignada por el usuario y asociarla a un DCR

- Implemente el agente de Azure Monitor para máquinas cliente Linux mediante la autenticación basada en identidad administrada asignada por el usuario y asóciela a un DCR

Nota:

Las definiciones de directiva incluyen solo la lista de versiones de Windows y Linux compatibles con Microsoft. Para agregar una imagen personalizada, use el parámetro Imágenes de máquina virtual adicionales.

Estas iniciativas contienen directivas individuales que:

(Opcional) Cree y asigne una identidad administrada asignada por el usuario integrada por suscripción y por región. Más información.

Traiga su propia identidad asignada por el usuario:

- Si se establece en false, crea la identidad administrada integrada asignada por el usuario en el grupo de recursos predefinido y la asigna a todas las máquinas a las que se aplica la directiva. La ubicación del grupo de recursos puede configurarse en el parámetro Built-In-Identity-RG Location.

- Si se establece en true, puede usar en su lugar una identidad asignada por el usuario existente que se asigna automáticamente a todas las máquinas a las que se aplica la directiva.

Instale la extensión del agente de Azure Monitor en la máquina y configúrela para usar la identidad asignada por el usuario, tal como se especifican en los siguientes parámetros:

Traiga su propia identidad asignada por el usuario:

- Si se establece en false, configura el agente para que use la identidad administrada integrada asignada por el usuario creada por la directiva anterior.

- Si se establece en true, configura el agente para que use una identidad asignada por el usuario existente.

Nombre de identidad administrada asignada por el usuario: si usa su propia identidad (true está seleccionada), especifique el nombre de la identidad asignada a las máquinas.

Grupo de recursos de identidad administrada asignada por el usuario: si usa su propia identidad (true está seleccionada), especifique el grupo de recursos donde existe la identidad.

Imágenes de máquina virtual adicionales: pase nombres de imagen de máquina virtual adicionales a los que desea aplicar la directiva, si aún no están incluidos.

Ubicación integrada de Identity-RG: si usa una identidad administrada asignada por el usuario integrada, especifique la ubicación para crear la identidad y el grupo de recursos. Este parámetro solo se usa cuando el parámetro Bring Your Own User-Assigned Managed Identity está establecido en false.

Cree e implemente la asociación para vincular la máquina a DCR especificado.

Problemas conocidos

- Comportamiento predeterminado de la identidad administrada. Más información.

- Posible condición de carrera al usar una directiva de creación de identidades asignada por el usuario integrada. Más información.

- Asignación de directivas a grupos de recursos. Si el ámbito de asignación de la directiva es un grupo de recursos y no una suscripción, la identidad que usa la asignación de directiva (que es diferente de la identidad asignada por el usuario que usa el agente) se debe conceder manualmente roles específicos antes de la asignación o corrección. Si no se realiza este paso, se errores de implementación.

- Otras limitaciones de identidad administrada.

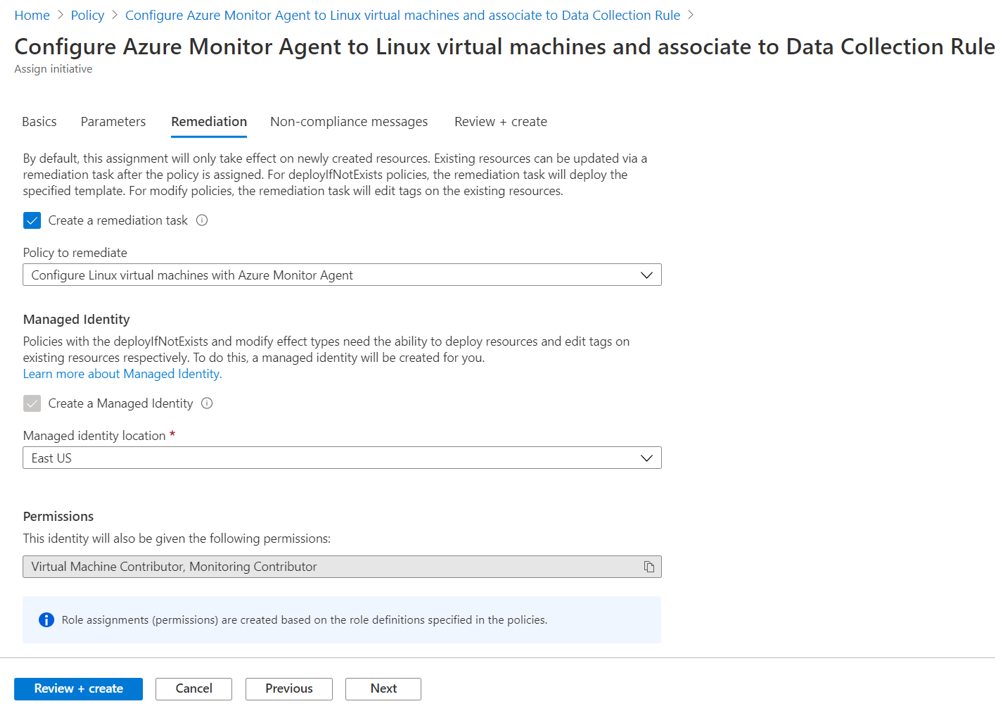

Corrección

Las iniciativas o directivas se aplican a cada máquina virtual a medida que se crea. Una tarea de corrección implementa las definiciones de directiva en la iniciativa en los recursos existentes. Puede configurar el agente de Azure Monitor para todos los recursos que ya se crearon.

Al crear la asignación mediante Azure Portal, tiene la opción de crear una tarea de corrección al mismo tiempo. Para obtener información sobre la corrección, consulte Corregir recursos no compatibles mediante Azure Policy.

Contenido relacionado

Cree un DCR para recopilar datos del agente y enviarlos a Azure Monitor.