Utilisation de PerformancePoint dans les sites compatibles avec HTTPS

Article d’origine publié le mercredi 20 juin 2012

Dans ce billet de blog, nous allons traiter d’un problème auquel bon nombre d’entre vous avez déjà été confrontés. Si vous avez déjà essayé de configurer PerformancePoint Services pour qu’il fonctionne dans un site compatible avec HTTPS, il est probable que vous aurez reçu plusieurs messages d’erreur lors de la création d’une connexion de source de données à une liste SharePoint ou une source de données Excel Services.

Voici certains des messages d’erreur qui peuvent s’afficher dans ces cas-là. L’un d’eux est propre à PerformancePoint, tandis que l’autre concerne SharePoint Foundation.

Message d’erreur du Tableau de bord PerformancePoint :

« PerformancePoint Services n’a pas pu se connecter à la source de données spécifiée. Vérifiez que l’utilisateur en cours ou le Compte de service automatisé est autorisé à lire la source de données d’après la configuration de votre sécurité. Vérifiez également que toutes les informations de connexion requises ont été fournies et sont correctes. »

Messages d’erreur ULS :

« SharePoint Foundation | Topologie | 8311 | Critique | Une opération a échoué, car le certificat suivant présentait des erreurs de validation :<<chemin_accès_certificat & empreinte_certificat>>\n\nErreurs :\n\n La racine de la chaîne de certificats n’est pas une autorité racine approuvée »

« PerformancePoint Services n’a pas pu se connecter à la source de données spécifiée. Vérifiez que l’utilisateur en cours ou le Compte de service automatisé est autorisé à lire la source de données d’après la configuration de votre sécurité. Vérifiez également que toutes les informations de connexion requises ont été fournies et sont correctes. System.Net.WebException : La connexion sous-jacente a été fermée : Impossible d’établir une relation de confiance pour le canal sécurisé SSL/TLS… »

Le message le plus significatif est celui qui concerne SharePoint Foundation, car il indique que le problème actuel est lié au certificat Les messages PerformancePoint peuvent être trompeurs car ils peuvent vous mener dans une direction erronée, celle de l’authentification/autorisation. Bien que cela soit bien la base du problème, il n’existe pas un nombre illimité de manières de s’assurer que le compte de service automatisé ou le compte de service proprement dit dispose de toutes les autorisations appropriées. Ceci dit, s’il s’agit en effet d’un problème de certificat, examinez toujours le message ULS critique relatif à SharePoint Foundation, qui indique la vraie raison des problèmes de certificats PerformancePoint. Si vous avez déjà reçu ces messages, essayez d’appliquer la procédure suivante. De nombreux clients ont témoigné de son efficacité.

Solution

Supposition : on suppose ici que les certificats ont déjà été acquis et que les liaisons ont été configurées dans les services Internet (IIS) pour les sites SharePoint avec lesquels vous travaillez. Si la configuration est correcte, vous pourrez parcourir vos sites https sans recevoir d’erreurs de certificats. (Voici un billet de blog qui fournit une bonne vue d’ensemble du processus, ainsi que des liens vers de la documentation connexe.)

Étape 1: extraire les certificats vers SharePoint Server

Chaque certificat dans le chemin d’accès de certificat (racine, intermédiaire et feuille) devra être installé dans le cadre des autorités de certification racines de confiance de l’ordinateur local. Pour cela, vous devrez extraire chaque certificat dans le chemin d’accès de certificat à partir du certificat « fourni ».

- Naviguez vers le serveur d’applications ou le serveur web frontal.

- Ouvrez Internet Explorer et naviguez vers le site que vous utiliserez (https://site).

- Affichez le certificat associé au site en examinant le rapport de sécurité d’URL.

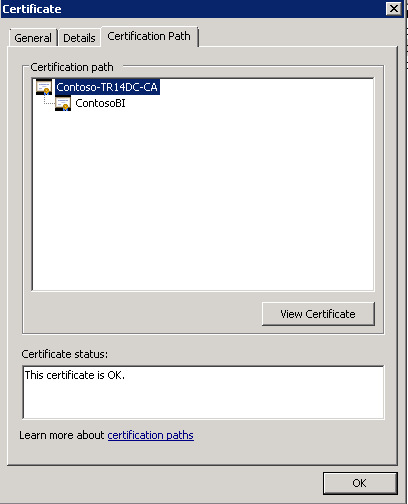

- Sélectionnez l’onglet Chemin d’accès du certificat.

- Sélectionnez le nœud racine dans votre chemin d’accès de certificat et sélectionnez « Afficher le certificat ».

- Dans la fenêtre Certificat qui apparaît, sélectionnez l’onglet Détails.

- Sélectionnez « Copier dans un fichier ».

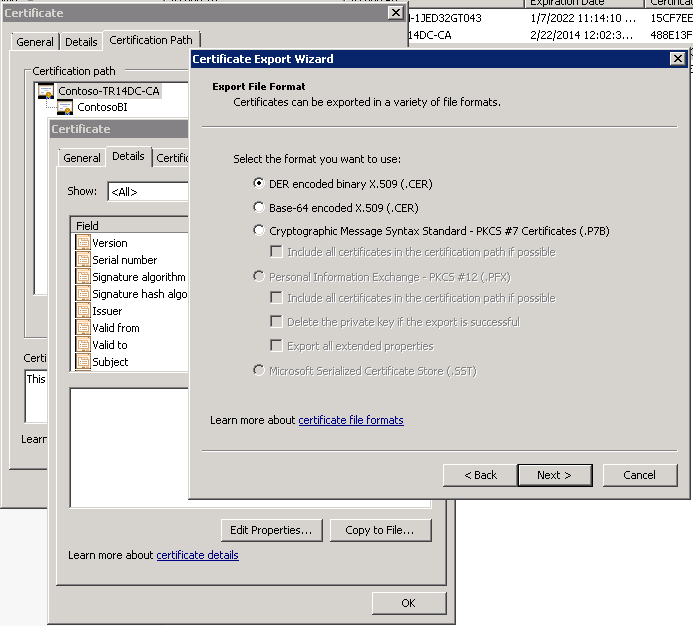

- L’Assistant Exportation du certificat apparaît.

- Choisissez le format de certificat par défaut « X.509 binaire encodé DER (*.cer) », puis sélectionnez Suivant.

- Sélectionnez un emplacement où enregistrer le fichier et nommez-le « RootCertificate » (sélectionnez Suivant).

- Sélectionnez d’abord un emplacement en cliquant sur le bouton Parcourir.

- Choisissez Bureau.

- Spécifiez un nom (par exemple « Root »).

- Sélectionnez Terminer.

- Répétez les étapes 4 à 10 pour chaque certificat dans votre chemin d’accès de certificat.

Étape 2 : ajouter chaque certificat à l’autorité de certification racine de confiance de l’ordinateur local

Chaque certificat qui a été exporté doit être importé dans l’autorité de certification racine de confiance de l’ordinateur local sur chaque serveur de la batterie.

- Sur chaque serveur de votre batterie, vérifiez que les certificats exportés sont ajoutés aux autorités de certification racines de confiance de l’ordinateur local (il est plus simple de copier les certificats sur chaque serveur de la batterie une fois que vous avez exporté les certificats sur votre premier serveur).

- Démarrez le Gestionnaire de certificats locaux.

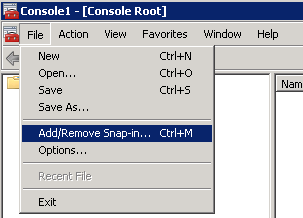

a. Démarrer | Exécuter | MMC.

b. Sélectionnez le menu Fichier | Ajouter/Supprimer un composant logiciel enfichable.

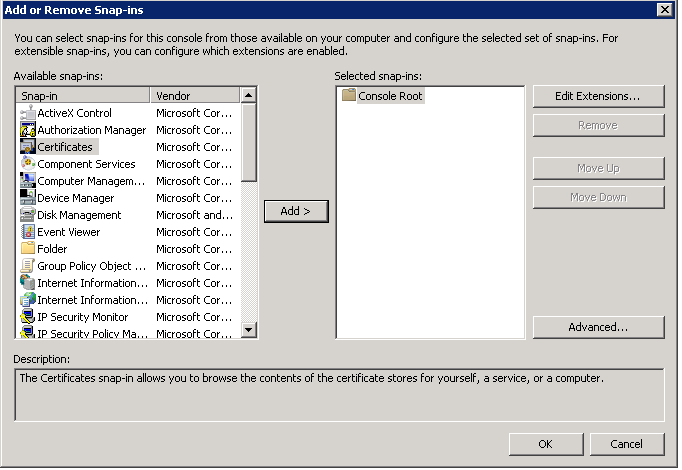

c. Dans la fenêtre Ajouter ou supprimer des composants logiciels enfichables, sélectionnez Certificats et cliquez sur le bouton Ajouter.

d. Dans la fenêtre Certificats, sélectionnez Compte d’ordinateur | Suivant.

e. Choisissez Ordinateur local | Terminer.

f. De retour dans la fenêtre Ajouter ou supprimer des composants logiciels enfichables, sélectionnez OK.

g. Développez le nœud Certificats (Ordinateur local) dans la fenêtre Console.

h. Cliquez avec le bouton droit sur Autorités de certification racine de confiance : | Toutes les tâches | Importer.

i. Naviguez jusqu’au certificat racine exporté précédemment et sélectionnez Suivant.

j. Choisissez les paramètres par défaut pendant tout le reste de la procédure, puis sélectionnez Terminer. Un message devrait s’afficher pour indiquer que l’importation a réussi.

Répétez les étapes h à i pour chaque certificat dans le chemin d’accès de certification.

Étape 3: chaque certificat doit être ajouté à l’approbation gérée de SharePoint.

- Une fois le certificat installé localement, il est nécessaire de l’ajouter à l’approbation gérée de SharePoint. Cette opération devra être effectuée depuis un seul de vos serveurs, car l’approbation est reconnue à l’échelle de la batterie. Ajoutez chaque certificat à l’approbation gérée de SharePoint.

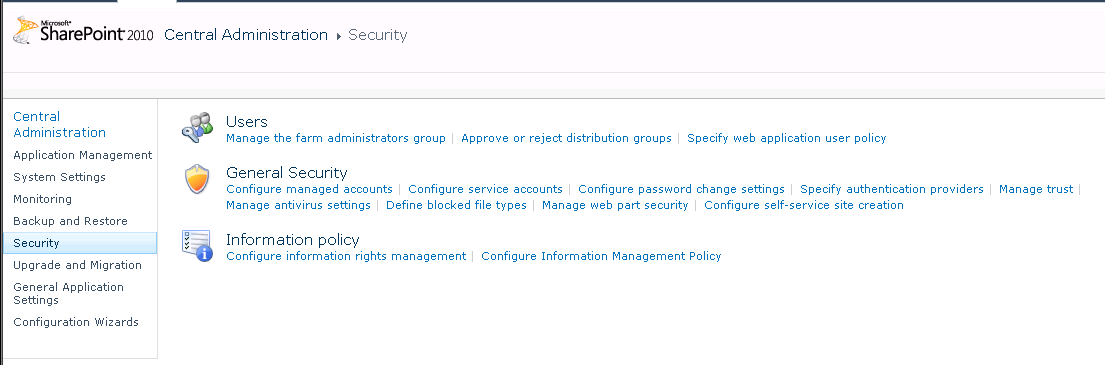

a. Ouvrez l’Administration de SharePoint et naviguez jusqu’à Sécurité | Approbation gérée.

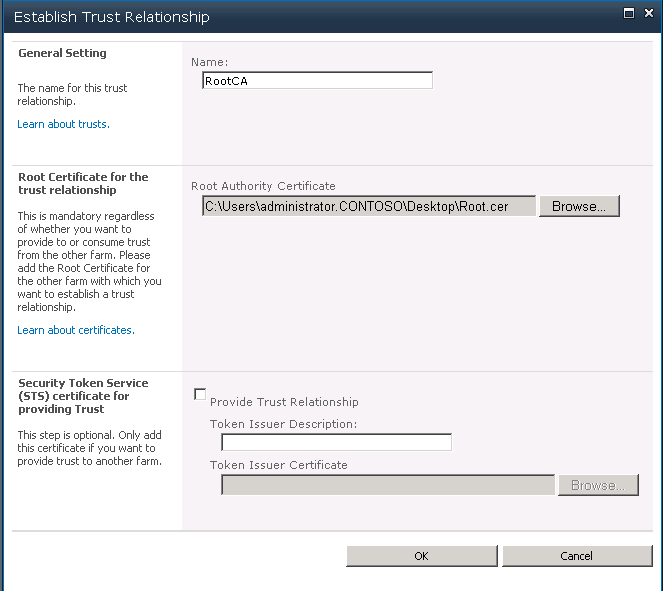

b. Depuis le ruban Relations d’approbation, sélectionnez Nouveau. La fenêtre « Établir une relation d’approbation » s’affiche.

c. Pour les paramètres généraux, spécifiez un nom (à savoir, RootCA, IntermediateLevel1 IntermediateLevel2).

d. Pour le certificat racine de la relation d’approbation, sélectionnez Parcourir et choisissez le certificat créé précédemment.

e. Cliquez sur OK.

Répétez les étapes a à e pour chaque certificat dans votre chemin d’accès de certificat.

- Sur votre serveur web frontal SharePoint, exécutez une commande IISReset.

- Démarrer | Exécuter | cmd

- IISReset <entrée>

- Testez la création de la source de données Dashboard Designer en créant une source de données de liste SharePoint et une source de données Excel Services.

Annexe A : vérification des certificats importés

Il peut parfois être nécessaire de vérifier si les certificats ont été importés correctement ou, au contraire, s’ils ont été supprimés entièrement du système. Il nous est souvent arrivé de rencontrer des certificats qui ne voulaient pas disparaître complètement d’un système tant qu’ils n’avaient pas été supprimés des magasins de certificats dans le Registre.

- Démarrez Regedit

- Menu Démarrer

- Exécuter

- Regedit

- Vérifiez HKEY_LOCAL_MACHINE et HKEY_LOCAL_USER, suivi de SOFTWARE\Microsoft\SystemCertificates\My\Certificates.

- Comparez la valeur d’empreinte numérique du certificat aux nœuds indiqués dans le conteneur Certificats.

Annexe B Commandes PowerShell pouvant être utiles

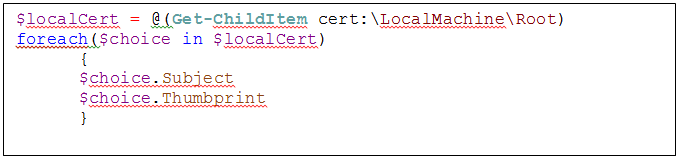

Vérification des certificats avec PowerShell

Le script suivant permet d’exporter une liste des certificats installés dans l’approbation gérée de SharePoint, que vous pouvez ensuite comparer à ceux ajoutés à votre liste de certificats locaux.

Vérification des certificats ajoutés à l’autorité de certification locale

Voilà, c’est tout. Ce n’est pas particulièrement compliqué, mais quelques étapes sont nécessaires avant que tout fonctionne sans accroc.

John Fulton

Microsoft Support Escalation Engineer

SharePoint, Décisionnel Office

Ce billet de blog a été traduit de l’anglais. L’article d’origine est disponible à la page Leveraging PerformancePoint in HTTPS Enabled Sites