Διαχείριση ρόλων διαχειριστή με το Microsoft Entra Privileged Identity Management

Χρήση του Microsoft Entra Privileged Identity Management (PIM) για τη διαχειιση ρόλων διαχειριστή υψηλού επιπέδου στο κέντρο διαχείρισης του Power Platform.

Προϋποθέσεις

- Καταργήστε τις παλιές αναθέσεις ρόλων διαχειριστή συστήματος στα περιβάλλοντά σας. Μπορείτε να χρησιμοποιήσετε δέσμες ενεργειών PowerShell για το απόθεμα και να καταργήσετε ανεπιθύμητους χρήστες από τον ρόλο Διαχειριστής συστήματος σε ένα ή περισσότερα περιβάλλοντα Power Platform.

Αλλαγές στην υποστήριξη δυνατοτήτων

Microsoft δεν εκχωρεί πλέον αυτόματα τον ρόλο System Διαχειριστής σε χρήστες με καθολικούς ρόλους διαχειριστή ή ρόλους διαχειριστή επιπέδου υπηρεσίας, όπως Power Platform Διαχειριστής και Dynamics 365 Διαχειριστής.

Αυτοί οι διαχειριστές μπορούν να συνεχίσουν να συνδέονται, στο Power Platform κέντρο διαχείρισης, με τα εξής προνόμια:

- Ενεργοποίηση ή απενεργοποίηση ρυθμίσεων σε επίπεδο μισθωτή

- Προβολή πληροφοριών ανάλυσης για περιβάλλοντα

- Προβολή κατανάλωσης χωρητικότητας

Αυτοί οι διαχειριστές δεν μπορούν να εκτελέσουν δραστηριότητες που απαιτούν άμεση πρόσβαση σε Dataverse δεδομένα χωρίς άδεια. Παραδείγματα αυτών των δραστηριοτήτων είναι τα εξής:

- Ενημέρωση του ρόλου ασφαλείας για έναν χρήστη σε ένα περιβάλλον

- Εγκατάσταση εφαρμογών για ένα περιβάλλον

Σημαντικό

Οι καθολικοί διαχειριστές, Power Platform διαχειριστές και διαχειριστές υπηρεσιών Dynamics 365 πρέπει να ολοκληρώσουν μια άλλη βήμα για να μπορέσουν να εκτελέσουν δραστηριότητες στις οποίες απαιτείται πρόσβαση Dataverse. Πρέπει να ανυψωθούν στον ρόλο Διαχειριστής συστήματος στο περιβάλλον στο οποίο χρειάζονται πρόσβαση. Όλες οι ενέργειες ανύψωσης καταγράφονται στο Microsoft Purview.

Γνωστοί περιορισμοί

Όταν χρησιμοποιείτε το API, παρατηρείτε ότι εάν ο καλών είναι Διαχειριστής συστήματος, η κλήση αυτόματης ανύψωσης επιστρέφει μια επιτυχία αντί να ειδοποιήσει τον καλούντα ότι το σύστημα Διαχειριστής υπάρχει ήδη.

Ο χρήστης που κάνει την κλήση πρέπει να έχει ρόλο διαχειριστή μισθωτή. Για μια πλήρη λίστα χρηστών που πληρούν τα κριτήρια διαχειριστή μισθωτή, ανατρέξτε στο θέμα Αλλαγές στην υποστήριξη δυνατοτήτων

Εάν είστε Dynamics 365 Διαχειριστής και το περιβάλλον προστατεύεται από μια ομάδα ασφαλείας, πρέπει να είστε μέλος της ομάδας ασφαλείας. Αυτός ο κανόνας δεν ισχύει για χρήστες με καθολικούς ρόλους Διαχειριστής ή Power Platform Διαχειριστής.

Το API ανύψωσης μπορεί να καλείται μόνο από τον χρήστη που πρέπει να ανυψώσει την κατάστασή του. Δεν υποστηρίζει την πραγματοποίηση κλήσεων API εκ μέρους άλλου χρήστη για λόγους ανύψωσης.

Το σύστημα Διαχειριστής ρόλος που έχει εκχωρηθεί μέσω αυτοανύψωσης δεν καταργείται όταν λήξει η ανάθεση ρόλου στη Διαχείριση προνομιακών ταυτοτήτων. Πρέπει να καταργήσετε με μη αυτόματο τρόπο το χρήστη από το ρόλο Διαχειριστής συστήματος. Δείτε τη δραστηριότητα καθαρισμού

Υπάρχει μια λύση για τους πελάτες που χρησιμοποιούν το Κιτ εκκίνησης CoE Microsoft Power Platform. Δείτε Ζήτημα PIM και λύση #8119 για περισσότερες πληροφορίες και λεπτομέρειες.

Οι αναθέσεις ρόλων μέσω ομάδων δεν υποστηρίζονται. Βεβαιωθείτε ότι αναθέτετε ρόλους απευθείας στο χρήστη.

Αυτο-ανύψωση στον ρόλο του διαχειριστή συστήματος

Υποστηρίζουμε την ενίσχυση με χρήση του PowerShell ή μέσω μιας διαισθητικής εμπειρίας στο Power Platform κέντρο διαχείρισης.

Σημείωμα

Οι χρήστες που επιχειρούν να αυτοπροαχθούν πρέπει να είναι καθολικοί διαχειριστές, διαχειριστές Power Platform ή διαχειριστές του Dynamics 365. Το περιβάλλον εργασίας χρήστη στο Power Platform κέντρο διαχείρισης δεν είναι διαθέσιμο για χρήστες με άλλους ρόλους διαχειριστή Entra ID και η προσπάθεια αυτοπροαγωγής μέσω του API PowerShell επιστρέφει ένα σφάλμα.

Αυτοπροαγωγή μέσω PowerShell

Ρύθμιση PowerShell

Εγκαταστήστε τη λειτουργική μονάδα PowerShell του MSAL. Θα χρειαστεί να εγκαταστήσετε τη λειτουργική μονάδα μόνο μία φορά.

Install-Module -Name MSAL.PS

Για περισσότερες πληροφορίες σχετικά με τη ρύθμιση του PowerShell, ανατρέξτε στην Γρήγορη εκκίνηση του Web API με PowerShell και Visual Studio Code.

Βήμα 1: Εκτέλεση της δέσμης ενεργειών για ανύψωση

Σε αυτήν τη δέσμη ενεργειών PowerShell, μπορείτε:

- Να κάνετε έλεγχο ταυτότητας με χρήση του API Power Platform.

- Να δημιουργήσετε ένα ερώτημα

httpμε το αναγνωριστικό περιβάλλοντος. - Να καλέσετε το τελικό σημείο API να ζητήσετε ανύψωση.

Να προσθέσετε το αναγνωριστικό περιβάλλοντός σας

Να αποκτήσετε το αναγνωριστικό περιβάλλοντος από την καρτέλα Περιβάλλοντα του Κέντρου διαχείρισης Power Platform.

Προσθέστε το μοναδικό σας

<environment id>στη δέσμη ενεργειών.

Εκτελέστε τη δέσμη ενεργειών

Αντιγράψτε και επικολλήστε τη δέσμη ενεργειών σε μια κονσόλα PowerShell.

# Set your environment ID

$environmentId = "<your environment id>"

Import-Module MSAL.PS

# Authenticate

$AuthResult = Get-MsalToken -ClientId '49676daf-ff23-4aac-adcc-55472d4e2ce0' -Scope 'https://api.powerplatform.com/.default'

$Headers = @{

Authorization = "Bearer $($AuthResult.AccessToken)"

'Content-Type' = "application/json"

}

$uri = "https://api.powerplatform.com/usermanagement/environments/$environmentId/user/applyAdminRole?api-version=2022-03-01-preview";

try {

$postRequestResponse = Invoke-RestMethod -Method Post -Headers $Headers -Uri $uri

}

catch {

# Dig into the exception to get the Response details.

Write-Host "Response CorrelationId:" $_.Exception.Response.Headers["x-ms-correlation-id"]

Write-Host "StatusCode:" $_.Exception.Response.StatusCode.value__

Write-Host "StatusDescription:" $_.Exception.Response.StatusDescription

$result = $_.Exception.Response.GetResponseStream()

$reader = New-Object System.IO.StreamReader($result)

$reader.BaseStream.Position = 0

$reader.DiscardBufferedData()

$responseBody = $reader.ReadToEnd();

Write-Host $responseBody

}

$output = $postRequestResponse | ConvertTo-Json -Depth 2

Write-Host $output

Βήμα 2: Επιβεβαίωση του αποτέλέσματος

Μετά την επιτυχία, θα δείτε ένα αποτέλεσμα παρόμοιο με το παρακάτω αποτέλεσμα. Αναζητήστε το "Code": "UserExists" ως απόδειξη ότι ανυψώσατε με επιτυχία τον ρόλο σας.

{

"errors": [],

"information": [

{

"Subject": "Result",

"Description": "[\"SyncMode: Default\",\"Instance df12c345-7b56-ee10-8bc5-6045bd005555 exists\",\"Instance df85c664-7b78-ee11-8bc5-6045bd005555 in enabled state\",\"Instance Url found https://orgc1234567.crm.dynamics.com\",\"User found in AD tenant\",\"User in enabled state in AD tenant\",\"SystemUser with Id:11fa11ab-4f75-ee11-9999-6045bd12345a, objectId:aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb exists in instance\"]",

"Code": "UserExists"

},

{ ... }

}

Σφάλματα

Ενδέχεται να δείτε ένα μήνυμα σφάλματος εάν δεν έχετε τα κατάλληλα δικαιώματα.

"Unable to assign System Administrator security role as the user is not either a Global admin, Power Platform admin, or Dynamics 365 admin. Please review your role assignments in Entra ID and try again later. For help, please reach out to your administrator."

βήμα 3: Δραστηριότητα καθαρισμού

Εκτελέστε το Remove-RoleAssignmentFromUsers για να καταργήσετε χρήστες από τον ρόλο ασφαλείας διαχειριστή συστήματος μετά τη λήξη της ανάθεσης στο PIM.

-roleName: "System Διαχειριστής" ή άλλος ρόλος-usersFilePath: Διαδρομή προς το αρχείο CSV με λίστα κύριων ονομάτων χρήστη (ένα ανά γραμμή)-environmentUrl: Βρέθηκε στο admin.powerplatform.microsoft.com-processAllEnvironments: (Προαιρετικό) Επεξεργαστείτε όλα τα περιβάλλοντά σας-geo: Ένα έγκυρο GEO-outputLogsDirectory: Διαδρομή όπου εγγράφονται τα αρχεία καταγραφής

Παράδειγμα δέσμης ενεργειών

Remove-RoleAssignmentFromUsers

-roleName "System Administrator"

-usersFilePath "C:\Users\<My-Name>\Desktop\<names.csv>"

-environmentUrl "<my-name>-environment.crm.dynamics.com"

# Or, include all your environments

-processAllEnvironments $true

-geo "NA"

-outputLogsDirectory "C:\Users\<My-Name>\Desktop\<log-files>"

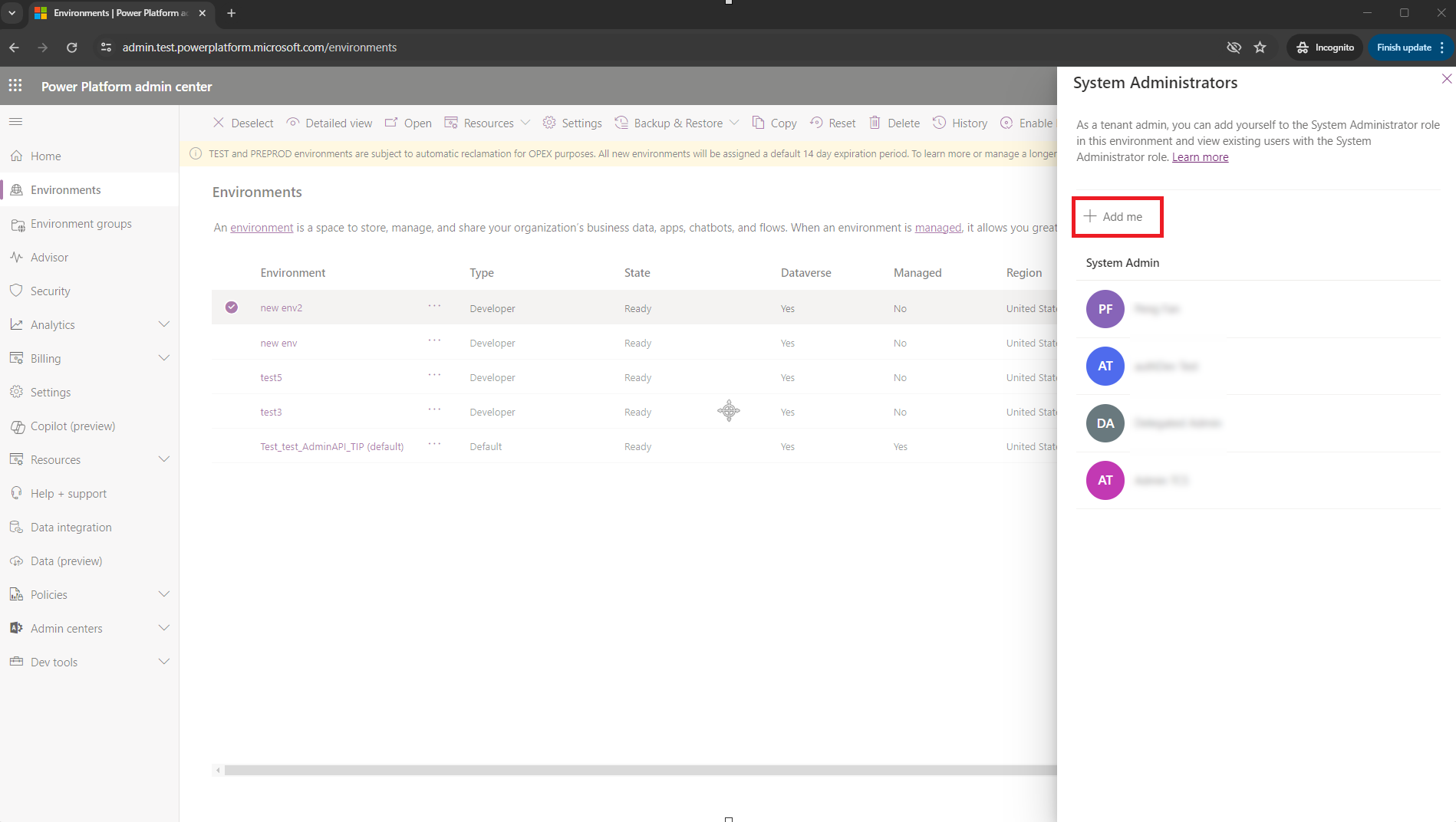

Αυτοπροαγωγή μέσω του Power Platform κέντρου διαχείρισης

Συνδεθείτε στο κέντρο διαχείρισης του Power Platform.

Στο αριστερό τμήμα παραθύρου, επιλέξτεΠεριβάλλοντα.

Επιλέξτε το σημάδι ελέγχου δίπλα στο περιβάλλον σας.

Επιλέξτε Ιδιότητα μέλους στη γραμμή εντολών για να ζητήσετε αυτοπροαγωγή.

Εμφανίζεται το τμήμα παραθύρου Διαχειριστές συστήματος. Προσθέστε το εαυτό σας στον ρόλο Διαχειριστής συστήματος επιλέγοντας Πρόσθεσέ με.