Nativ verwalten von Fällen auf der Unified Security Operations-Plattform von Microsoft

Die Fallverwaltung ist die erste Installation neuer Funktionen zum Verwalten von Sicherheitsaufgaben, wenn Sie das Onboarding auf die Microsoft-Plattform für einheitliche Sicherheitsvorgänge (Unified Security Operations, SecOps) durchführen.

Dieser erste Schritt zur Bereitstellung einer einheitlichen, sicherheitsorientierten Fallverwaltungserfahrung zentralisiert umfassende Zusammenarbeit, Anpassung, Beweissammlung und Berichterstellung für SecOps-Workloads. SecOps-Teams verwalten den Sicherheitskontext, arbeiten effizienter und reagieren schneller auf Angriffe, wenn sie fallbezogene Aufgaben verwalten, ohne das Defender-Portal zu verlassen.

Wichtig

Einige Informationen in diesem Artikel beziehen sich auf ein vorab veröffentlichtes Produkt, das vor der kommerziellen Veröffentlichung möglicherweise erheblich geändert wird. Microsoft übernimmt in Bezug auf die hier bereitgestellten Informationen keine Gewährleistung, weder ausdrücklich noch konkludent.

Was ist die Fallverwaltung (Vorschau)?

Mit der Fallverwaltung können Sie SecOps-Fälle nativ im Defender-Portal verwalten. Hier sehen Sie die anfänglich unterstützten Szenarien und Features.

- Definieren Eines eigenen Fallworkflows mit benutzerdefinierten status Werten

- Zuweisen von Aufgaben zu Projektmitarbeitern und Konfigurieren von Fälligkeitsdaten

- Behandeln von Eskalationen und komplexen Fällen durch Verknüpfen mehrerer Vorfälle mit einem Fall

- Verwalten des Zugriffs auf Ihre Fälle mithilfe von RBAC

Da wir auf dieser Grundlage der Fallverwaltung aufbauen, priorisieren wir diese zusätzlichen robusten Funktionen, während wir diese Lösung weiterentwickeln:

- Automatisierung

- Mehrinstanzenfähige Unterstützung

- Weitere hinzuzufügende Beweise

- Workflowanpassung

- Weitere Integrationen im Defender-Portal

Anforderungen

Die Fallverwaltung ist im Defender-Portal verfügbar, und um sie verwenden zu können, muss ein Microsoft Sentinel Arbeitsbereich verbunden sein. Es gibt keinen Zugriff auf Fälle aus dem Azure-Portal.

Weitere Informationen finden Sie unter Verbinden Microsoft Sentinel mit dem Defender-Portal.

Verwenden Sie diese Tabelle, um Ihre RBAC der Fallverwaltung zu planen:

| Fallfunktion | Erforderliche Mindestberechtigungen in Microsoft Defender XDR Unified RBAC |

|---|---|

| Nur anzeigen - Fallwarteschlange - Falldetails - Aufgaben - Kommentare - Fallüberwachungen |

Sicherheitsvorgänge > Sicherheitsdatengrundlagen (lesen) |

| Erstellen und Verwalten von Fällen und Fallaufgaben , Zuweisen , Aktualisieren status - Verknüpfen und Aufheben der Verknüpfung von Incidents |

Warnungen für Sicherheitsvorgänge > (verwalten) |

| Anpassen von Status-Optionen für Groß-/Kleinschreibung | Autorisierung und Festlegen von > Core Security-Einstellungen (verwalten) |

Weitere Informationen finden Sie unter Microsoft Defender XDR Einheitliche rollenbasierte Zugriffssteuerung (RBAC).

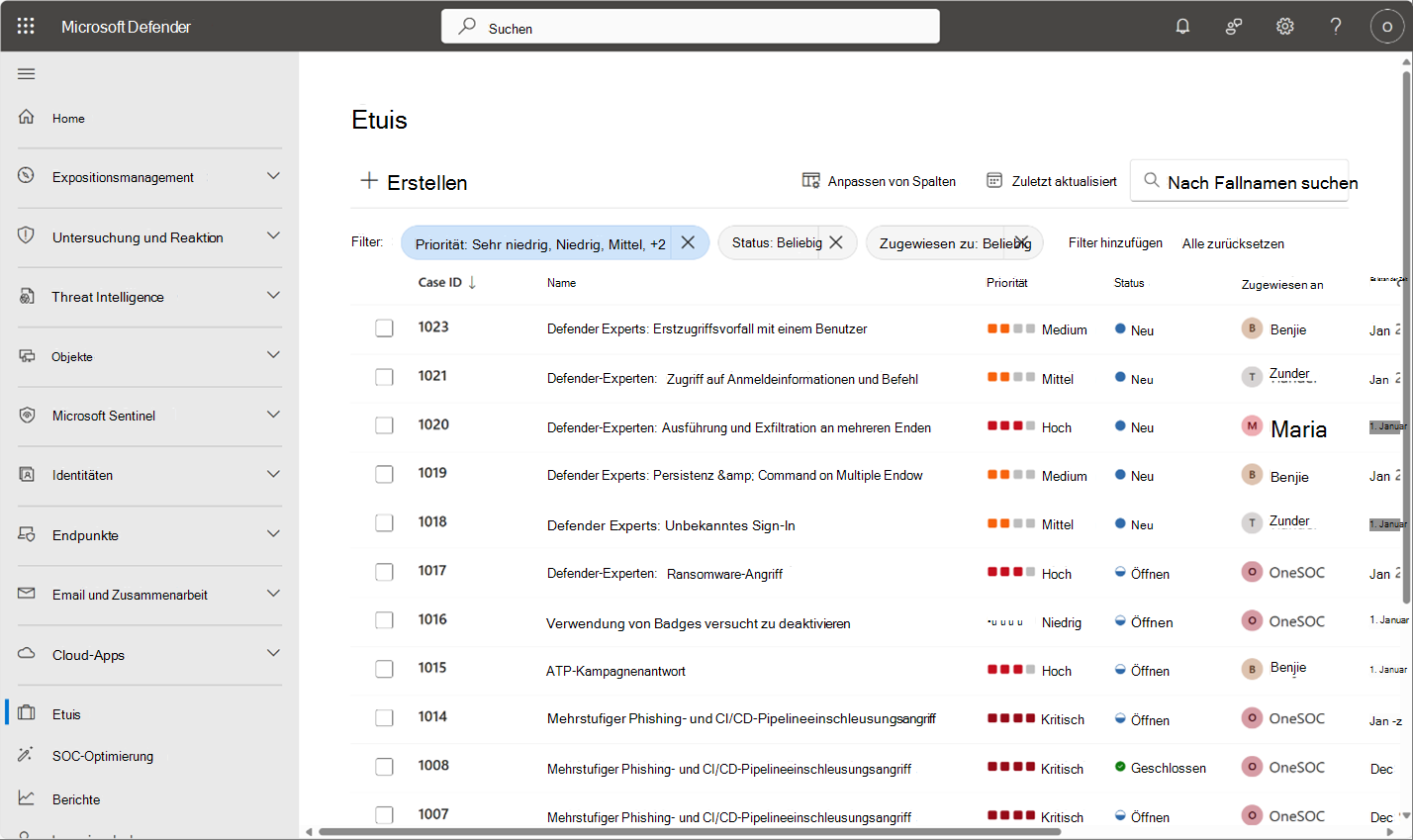

Fallwarteschlange

Um mit der Fallverwaltung zu beginnen, wählen Sie fälle im Defender-Portal aus, um auf die Fallwarteschlange zuzugreifen. Filtern, sortieren oder durchsuchen Sie Ihre Fälle, um herauszufinden, worauf Sie sich konzentrieren müssen.

Falldetails

Jeder Fall verfügt über eine Seite, auf der Analysten den Fall verwalten und wichtige Details anzeigen können.

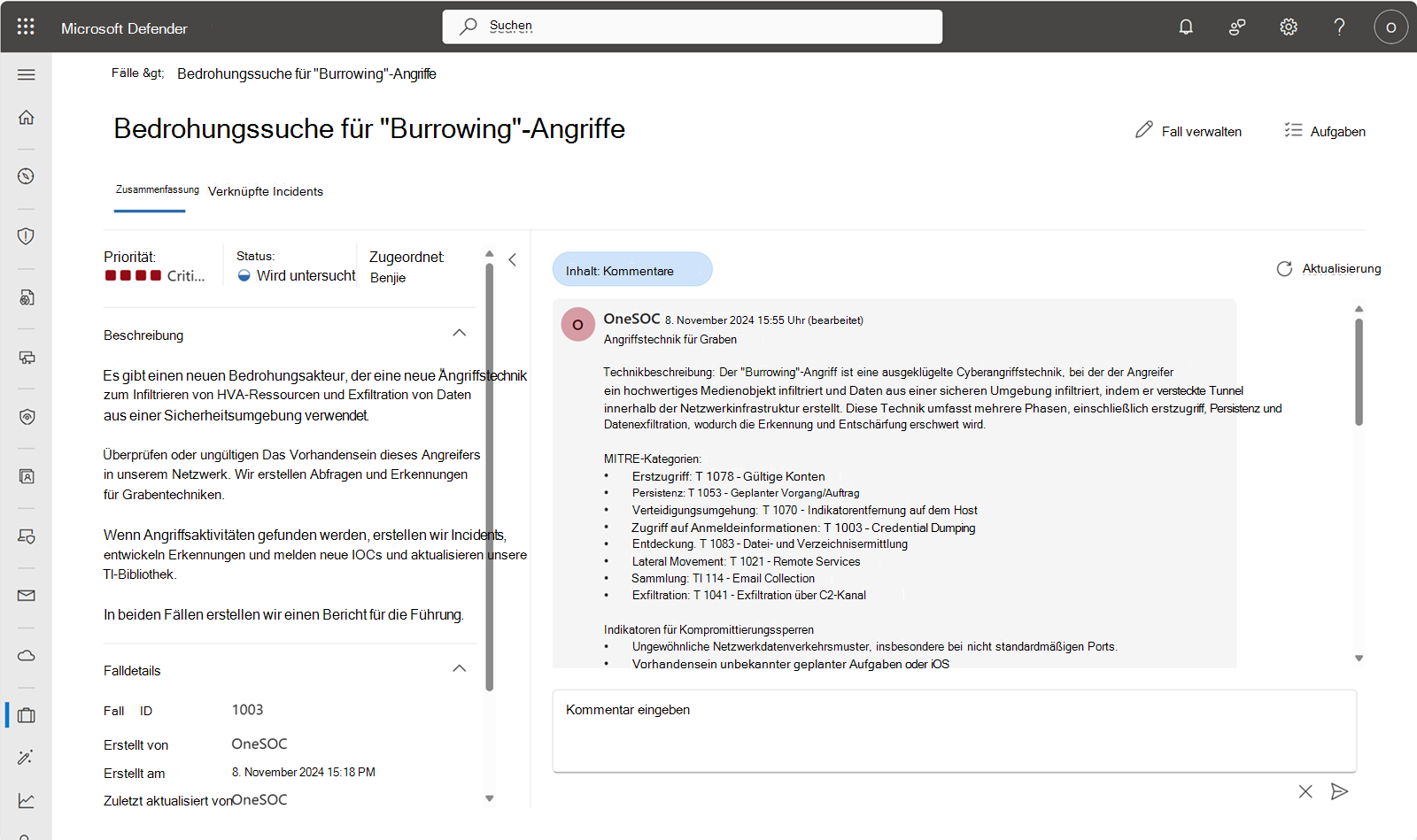

Im folgenden Beispiel untersucht ein Bedrohungsjäger einen hypothetischen "Burrowing"-Angriff, der aus mehreren MITRE ATT&CK-Techniken und IoCs besteht.

Verwalten Sie die folgenden Falldetails, um Arbeit zu beschreiben, zu priorisieren, zuzuweisen und nachzuverfolgen:

| Angezeigte Case-Funktion | Verwalten von Falloptionen | Standardwert |

|---|---|---|

| Priorität |

Very low, Low, Medium, High, Critical |

keine |

| Status | Von Analysten festgelegt, von Administratoren anpassbar | Standardstatus sind New, Openund ClosedStandardwert ist New |

| Zugewiesen an | Ein einzelner Benutzer im Mandanten | keine |

| Beschreibung | Nur-Text | keine |

| Falldetails | Fall-ID | Fall-IDs beginnen bei 1000 und werden nicht gelöscht. Verwenden Sie benutzerdefinierte Status und Filter, um Fälle zu archivieren. Fallnummern werden automatisch festgelegt. |

| Erstellt von Created on Last updated by Last updated on |

automatisch festlegen | |

| Aufgrund von verknüpften Vorfällen |

keine |

Verwalten Sie Fälle weiter, indem Sie angepasste status festlegen, Aufgaben zuweisen, Incidents verknüpfen und Kommentare hinzufügen.

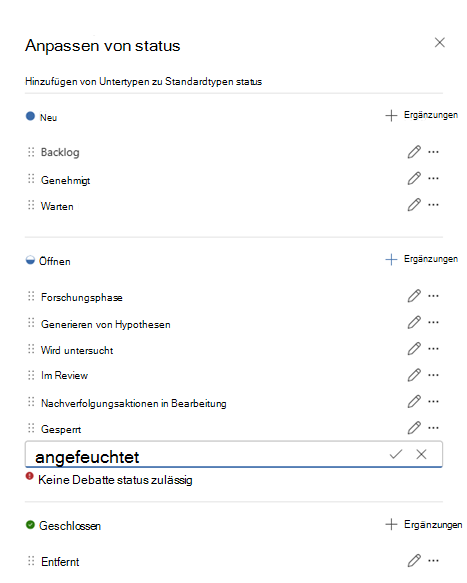

Anpassen von status

Entwerfen Sie die Fallverwaltung so, dass sie den Anforderungen Ihres Security Operations Center (SOC) entspricht. Passen Sie die status Verfügbaren Optionen für Ihre SecOps-Teams an die prozesse an, die Sie eingerichtet haben.

Nach dem Beispiel für die Erstellung eines Angriffsfalls haben die SOC-Administratoren Status konfiguriert, die es Bedrohungsjägern ermöglichen, wöchentlich einen Rückstand von Bedrohungen für die Selektierung zu verwalten. Benutzerdefinierte Status wie Recherchephase und Generieren von Hypothesen entsprechen dem etablierten Prozess dieses Bedrohungssucheteams.

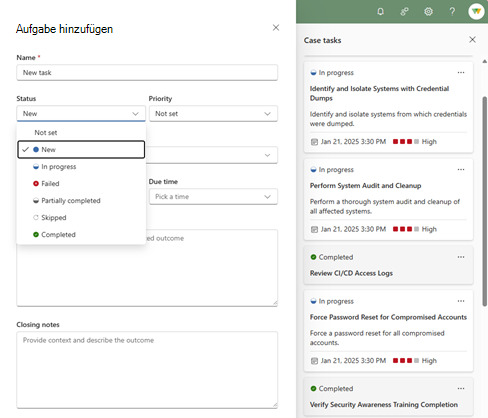

Aufgaben

Fügen Sie Aufgaben hinzu, um präzise Komponenten Ihrer Fälle zu verwalten. Jede Aufgabe verfügt über einen eigenen Namen, status, Priorität, Besitzer und Fälligkeitsdatum. Mit diesen Informationen wissen Sie immer, wer für welche Aufgabe und zu welchem Zeitpunkt verantwortlich ist. Die Aufgabenbeschreibung fasst die zu erledigenden Aufgaben zusammen und enthält platz zum Beschreiben des Fortschritts. Schlussnotizen bieten mehr Kontext zum Ergebnis abgeschlossener Aufgaben.

werdenDie Abbildung zeigt die folgenden verfügbaren Aufgabenstatus: Neu, In Bearbeitung, Fehler, Teilweise abgeschlossen, Übersprungen, Abgeschlossen

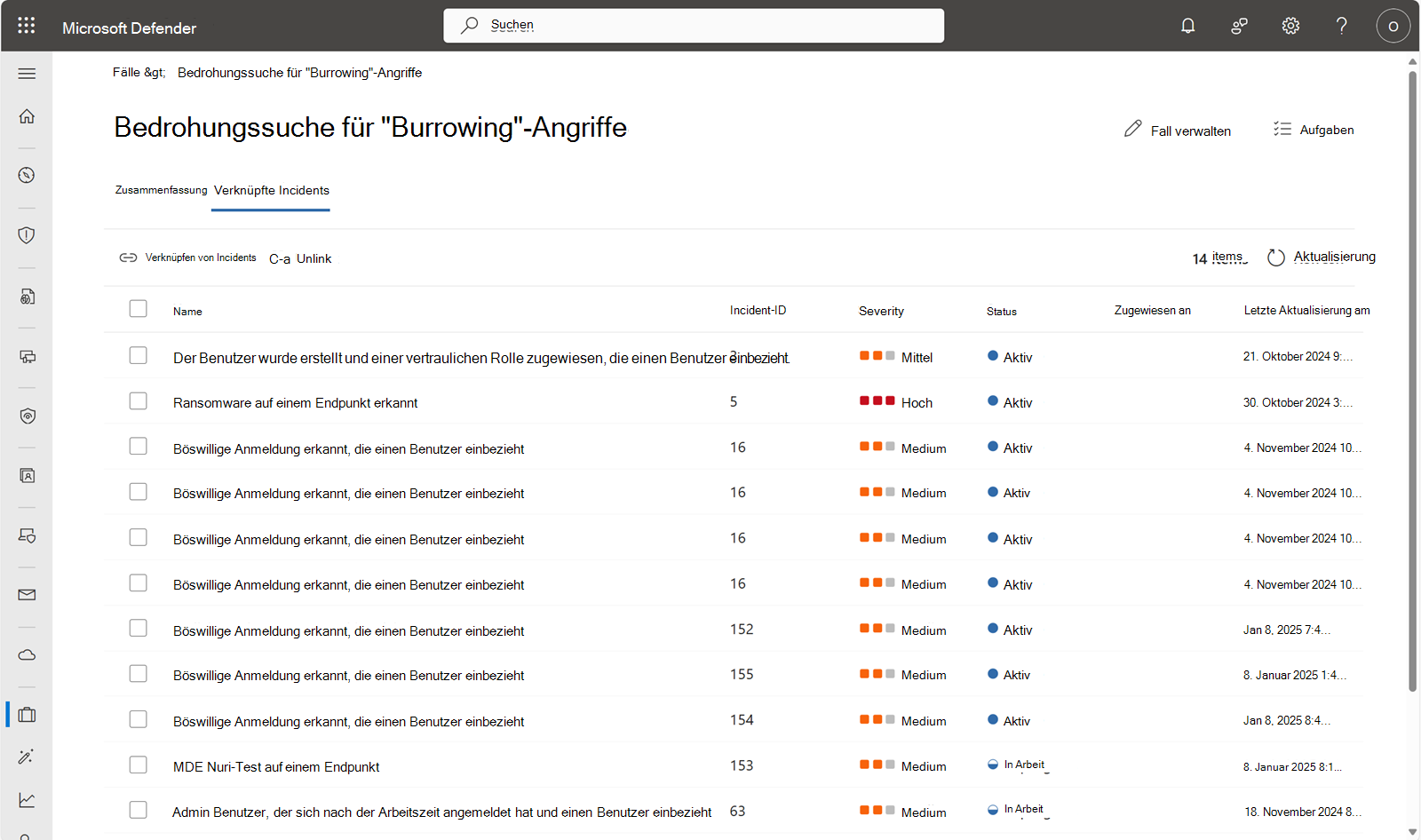

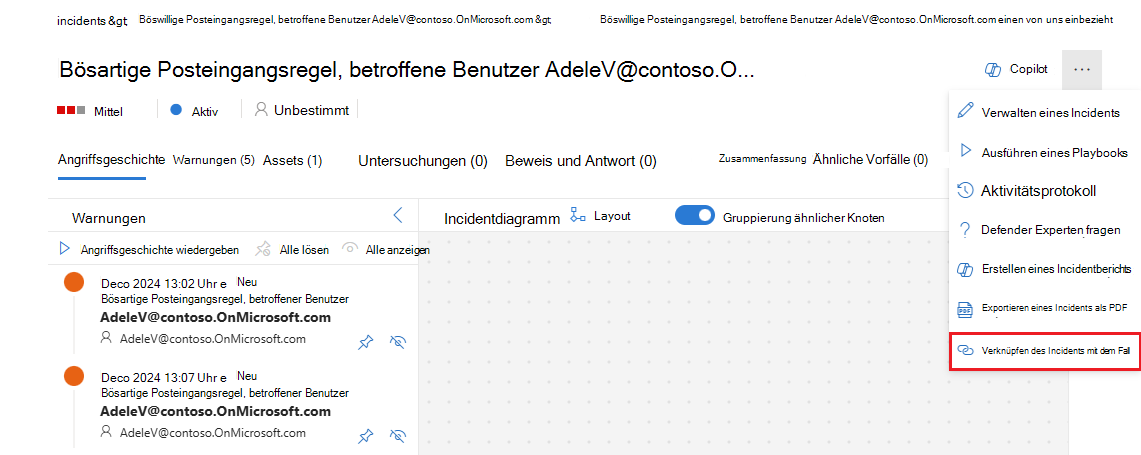

Verknüpfen von Incidents

Das Verknüpfen eines Falls und eines Incidents hilft Ihren SecOps-Teams, an der Methode zusammenzuarbeiten, die für sie am besten geeignet ist. Beispielsweise erstellt ein Bedrohungsjäger, der schädliche Aktivitäten findet, einen Incident für das Incident Response-Team (IR). Dieser Bedrohungsjäger verknüpft den Vorfall mit einem Fall, sodass klar ist, dass er in Zusammenhang steht. Nun versteht das IR-Team den Kontext der Suche, die die Aktivität gefunden hat.

Wenn das IR-Team einen oder mehrere Incidents an das Huntingteam eskalieren muss, kann es alternativ einen Fall erstellen und die Vorfälle auf der Detailseite Untersuchung & Reaktion verknüpfen.

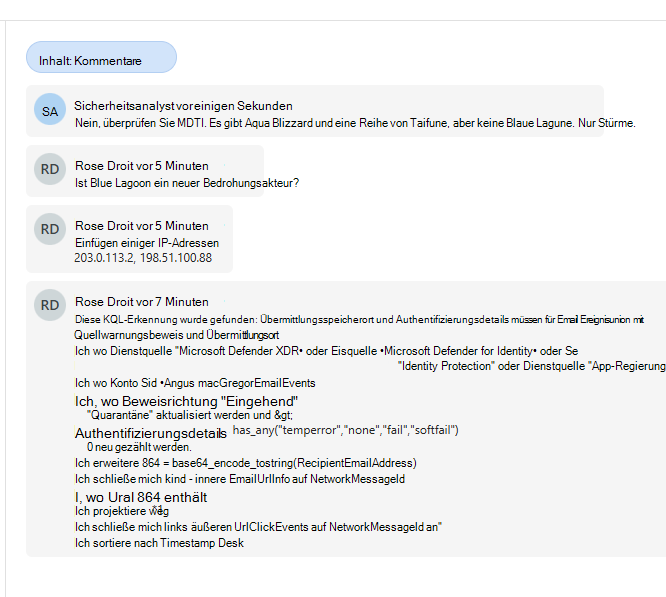

Aktivitätsprotokoll

Müssen Sie sich Notizen notieren oder die Schlüsselerkennungslogik übergeben? Erstellen Sie Nur-Text-Kommentare, und überprüfen Sie die Überwachungsereignisse im Aktivitätsprotokoll. Kommentare sind ein guter Ort, um schnell Informationen zu einem Fall hinzuzufügen.

Überwachungsereignisse werden automatisch zum Aktivitätsprotokoll des Falls hinzugefügt, und die neuesten Ereignisse werden oben angezeigt. Ändern Sie den Filter, wenn Sie sich auf Kommentare oder den Überwachungsverlauf konzentrieren müssen.