Grundlegendes zu Microsoft Defender für Storage

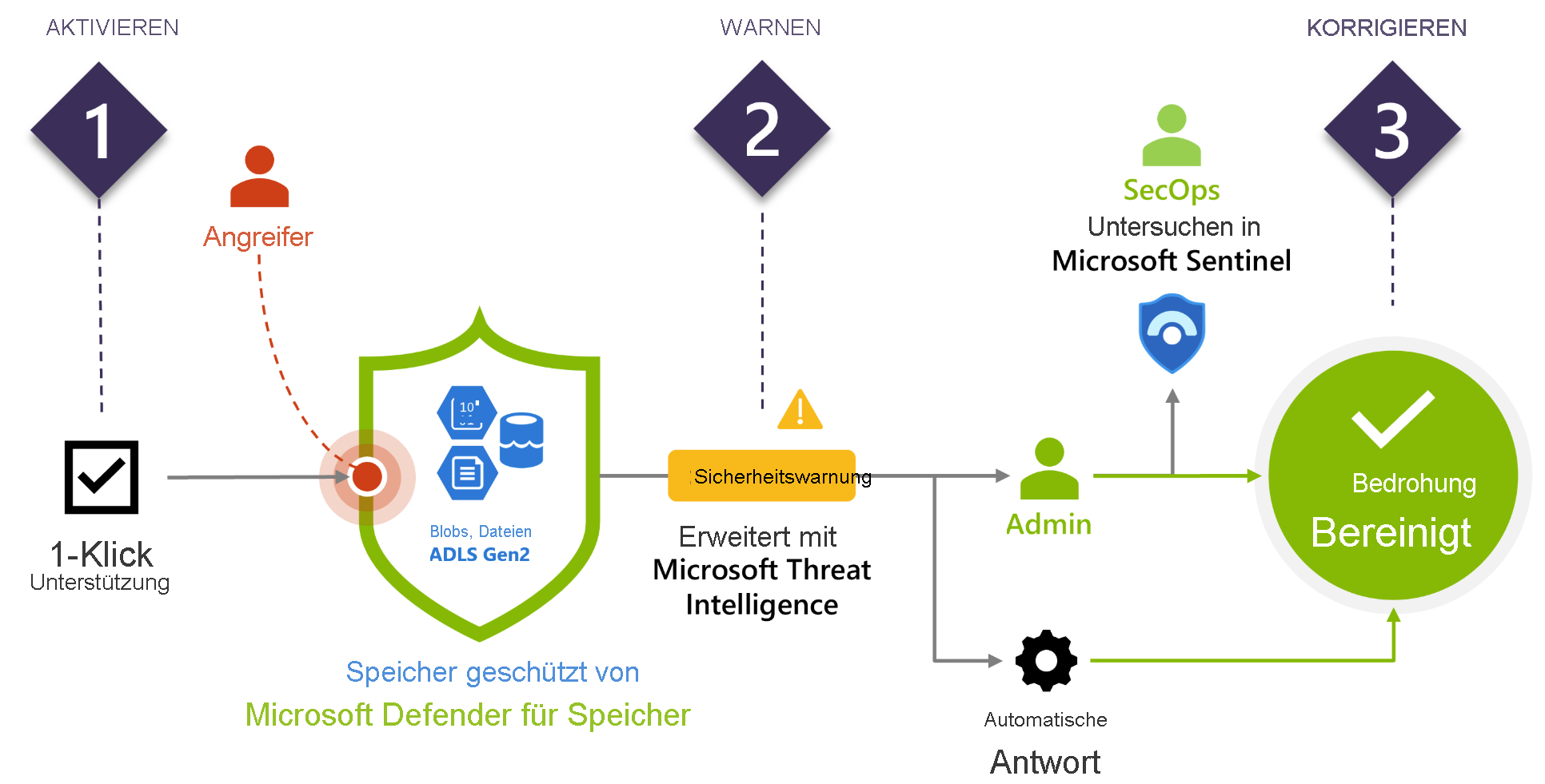

Bei Microsoft Defender für Storage handelt es sich um eine native intelligente Azure-Sicherheitsebene, die ungewöhnliche und potenziell schädliche Versuche erkennt, auf Ihre Speicherkonten zuzugreifen oder diese unbefugt zu nutzen. Das Tool verwendet die erweiterten Funktionen von künstlicher Sicherheitsintelligenz und Microsoft Threat Intelligence, um kontextbezogene Sicherheitswarnungen und entsprechende Empfehlungen bereitzustellen.

Bei Anomalien im Rahmen von Aktivitäten werden Sicherheitswarnungen ausgelöst. Die Sicherheitswarnungen sind in Defender für Cloud integriert und werden per E-Mail an Abonnement-Administratoren gesendet. Sie enthalten Details zu verdächtigen Aktivitäten und Empfehlungen zur Untersuchung und Beseitigung von Bedrohungen.

Welche Vorteile hat die Nutzung von Microsoft Defender für Storage?

Microsoft Defender für Storage ermöglicht Folgendes:

Native Azure-Sicherheit: Mit der 1-Klick-Aktivierung schützt Defender für Storage Daten, die in Azure Blob, Azure Files und Data Lakes gespeichert sind. Als nativer Azure-Dienst bietet Defender für Storage zentralisierte Sicherheit für alle von Azure verwalteten Datenressourcen und ist in andere Sicherheitsdienste wie Microsoft Sentinel integriert.

Umfassende Suite für die Erkennung: Die Erkennungsfunktionen in Defender für Storage basieren auf Microsoft Threat Intelligence und decken die wichtigsten Speicherbedrohungen ab, z. B. anonymer Zugriff, kompromittierte Anmeldeinformationen, Social Engineering, Berechtigungsmissbrauch und schädliche Inhalte.

Umfassende Reaktionsmöglichkeiten: Die Automatisierungstools von Defender für Cloud erleichtern es, identifizierte Bedrohungen zu verhindern bzw. darauf zu reagieren. Weitere Informationen hierzu finden Sie unter Automatisieren der Reaktionen auf Defender für Cloud-Trigger.

Welche Art von Warnungen bietet Microsoft Defender für Storage?

Sicherheitswarnungen werden ausgelöst, wenn Folgendes vorliegt:

Verdächtige Zugriffsmuster, z. B. der erfolgreiche Zugriff von einem Tor-Exitknoten oder von einer IP-Adresse, die von Microsoft Threat Intelligence als verdächtig eingestuft wird

Verdächtige Aktivitäten, z. B. anormale Datenextraktionen oder ungewöhnliche Änderungen der Zugriffsberechtigungen

Uploads schädlicher Inhalte, z. B. das Hochladen von potenziellen Malware-Dateien (basierend auf Hashzuverlässigkeitsanalysen) oder das Hosting von Phishinginhalten

Warnungen enthalten Details zum Incident, durch den sie ausgelöst wurden, sowie Empfehlungen zur Untersuchung und Eindämmung von Bedrohungen. Warnungen können in Azure Sentinel oder in ein anderes SIEM-Tool eines Drittanbieters oder in ein anderes externes Tool exportiert werden.

Was ist Hashzuverlässigkeitsanalyse für Schadsoftware?

Um zu ermitteln, ob eine hochgeladene Datei verdächtig ist, verwendet Defender für Storage die von Microsoft Threat Intelligence unterstützte Hashzuverlässigkeitsanalyse. Die hochgeladenen Dateien werden von den Tools zum Schutz vor Bedrohungen nicht gescannt. Sie überprüfen stattdessen die Speicherprotokolle und vergleichen die Hashes von neu hochgeladenen Dateien mit denjenigen bekannter Viren, Trojaner, Spyware und Ransomware.

Wenn der Verdacht besteht, dass eine Datei Schadsoftware enthält, zeigt Security Center eine Warnung an, und kann optional den Speicherbesitzer per E-Mail um Genehmigung bitten, die verdächtige Datei zu löschen. Stellen Sie die Workflowautomatisierung bereit, die bei Warnungen ausgelöst wird, die die Angabe „Upload potenzieller Schadsoftware in ein Speicherkonto“ enthalten, um die automatische Entfernung von Dateien festzulegen, die laut Hashzuverlässigkeitsanalyse Schadsoftware enthalten.