Einleitung

Während eine DevOps-Arbeitsweise Entwicklungsteams die Bereitstellung von Anwendungen schneller ermöglicht, hilft es ihnen nicht, schneller über eine Klippe zu gehen!

DevOps-Teams haben Zugriff auf beispiellose Infrastruktur und Skalierung dank der Cloud. Sie können von einigen der schändlichsten Akteure im Internet angenähert werden, da sie die Sicherheit ihres Unternehmens mit jeder Anwendungsbereitstellung riskieren.

Die Perimeterklassensicherheit ist in einer solchen verteilten Umgebung nicht mehr praktikabel, sodass Unternehmen mehr Sicherheit auf Mikroebene über Anwendungen und Infrastruktur hinweg einführen müssen und mehrere Verteidigungslinien haben.

Wie stellen Sie sicher, dass Ihre Anwendungen sicher sind und mit kontinuierlicher Integration und Bereitstellung sicher bleiben? Wie können Sie Sicherheitsprobleme frühzeitig im Prozess finden und beheben? Sie beginnt mit Praktiken, die allgemein als DevSecOps bezeichnet werden.

DevSecOps umfasst das Sicherheitsteam und deren Funktionen in Ihre DevOps-Praktiken, um die Sicherheit aller Teammitglieder zu gewährleisten. Die Sicherheit muss von einer nachträglichen Überlegung zu einer kontinuierlichen Bewertung bei jedem Prozessschritt verlagert werden.

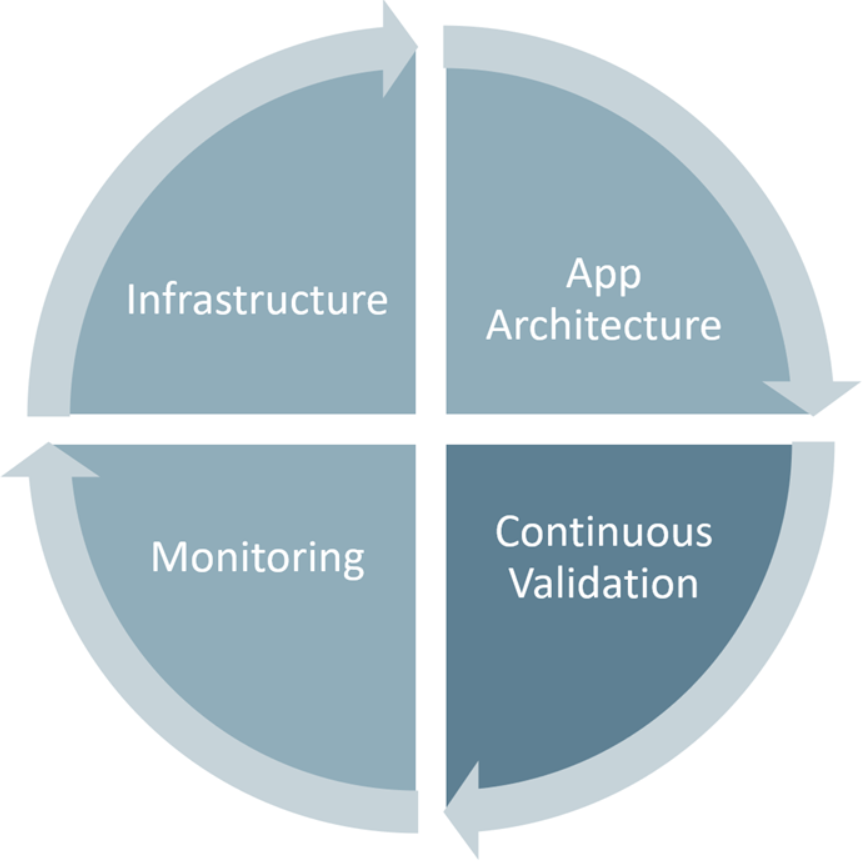

Das Sichern von Anwendungen ist ein kontinuierlicher Prozess, der eine sichere Infrastruktur umfasst, die Architektur mit mehrstufiger Sicherheit, fortlaufender Sicherheitsüberprüfung und Überwachung von Angriffen entwickelt.

Sicherheit ist jedermanns Verantwortung und muss im gesamten Anwendungslebenszyklus ganzheitlich betrachtet werden.

In diesem Modul werden DevSecOps-Konzepte, SQL-Einfügungsangriffe, Bedrohungsmodellierung und Sicherheit für die kontinuierliche Integration vorgestellt.

Wir werden auch sehen, wie kontinuierliche Integrations- und Bereitstellungspipeline die Geschwindigkeit von Sicherheitsteams beschleunigen und die Zusammenarbeit mit Softwareentwicklungsteams verbessern kann.

Sie lernen die kritischen Überprüfungspunkte kennen und erfahren, wie Sie Ihre Pipeline sichern.

Lernziele

Nach Abschluss dieses Moduls können Studenten und Fachleute:

- Identifizieren des SQL-Einfügungsangriffs.

- Grundlegendes zu DevSecOps.

- Implementieren sie die Pipelinesicherheit.

- Verstehen der Bedrohungsmodellierung.

Voraussetzungen

- Verstehen, was DevOps ist und welche Konzepte es gibt.

- Die Vertrautheit mit den Prinzipien der Versionsverwaltung ist hilfreich, aber nicht erforderlich.

- Vorteilhaft, Erfahrung in einer Organisation zu haben, die Software bereitstellt.