Verwalten von Endpunktsicherheitsrisiken mit Microsoft Defender Vulnerability Management

Die Verringerung des Cyberrisikos erfordert ein umfassendes risikobasiertes Sicherheitsrisikomanagement. Das Sicherheitsrisikomanagement identifiziert, bewertet, beseitigt und verfolgt die größten Sicherheitsrisiken eines organization in seinen wichtigsten Ressourcen in einer einzigen Lösung.

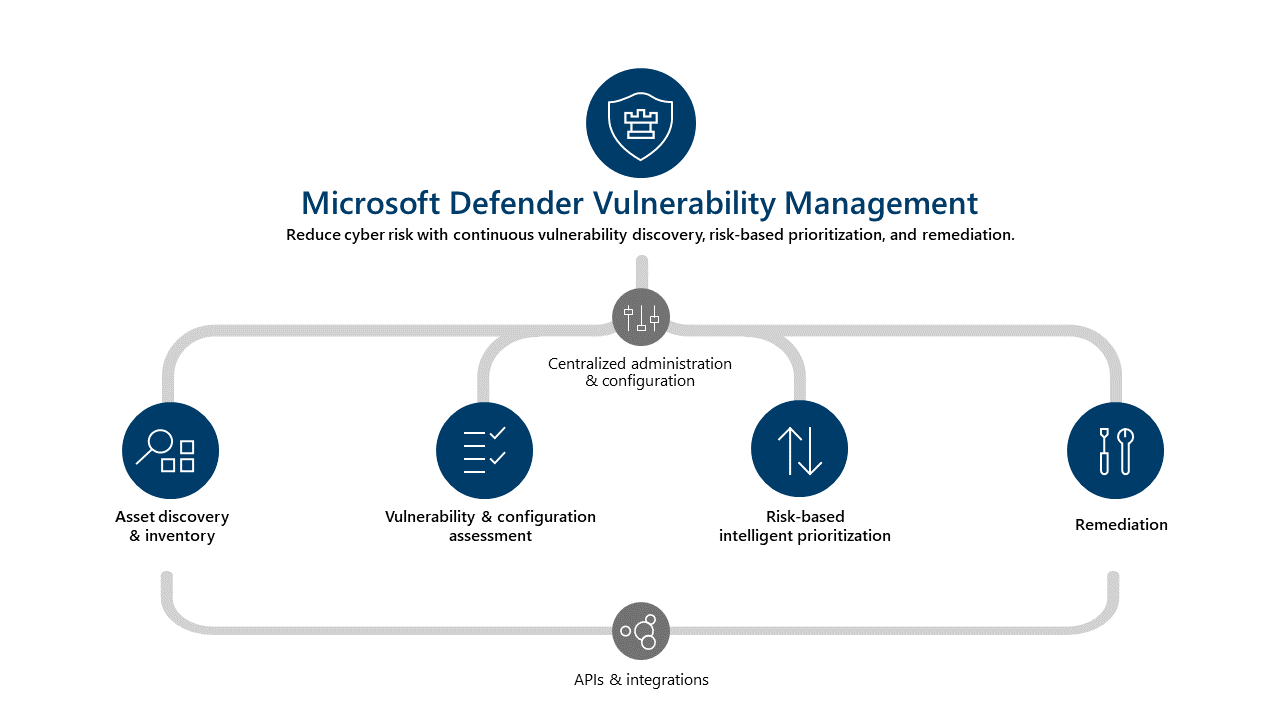

Microsoft 365 bekämpft Cyberrisiken mit Microsoft Defender Vulnerability Management, einer Microsoft Defender for Endpoint Plan 2-Komponente. Microsoft Defender Vulnerability Management verwendet Microsoft Threat Intelligence, Vorhersagen zur Sicherheitsrisikowahrscheinlichkeit, Geschäftskontexte und Gerätebewertungen von Microsoft. Auf diese Weise werden die größten Sicherheitsrisiken für die kritischsten Ressourcen einer organization schnell und kontinuierlich priorisiert. Außerdem werden Sicherheitsempfehlungen zur Risikominderung bereitgestellt. Die Sicherheitsrisikoverwaltung bietet integrierte Korrekturtools für Windows-, macOS-, Linux-, Android-, iOS- und Netzwerkgeräte.

Microsoft Defender Vulnerability Management priorisiert Sicherheitsrisiken basierend auf:

- Die Bedrohungslandschaft

- Erkennungen in Ihrem organization

- Vertrauliche Informationen auf anfälligen Geräten

- Geschäftskontext

Wenn Sie die Integration mit Microsoft Defender for Endpoint aktivieren, erhalten Sie automatisch die Microsoft Defender Vulnerability Management Ergebnisse, ohne dass weitere Agents erforderlich sind.

Zusätzliche Anzeige. Wählen Sie den folgenden Link aus, um ein kurzes Video zu watch, in dem das modul Microsoft Defender Vulnerability Management vorgestellt wird.

Mit Microsoft Defender Vulnerability Management können Sie Ihre Sicherheits- und IT-Teams in die Lage versetzen, Workflowlücken zu schließen und kritische Sicherheitsrisiken und Fehlkonfigurationen in Ihren organization zu priorisieren und zu beheben. Organisationen können das Cybersicherheitsrisiko verringern, indem sie die folgenden Features für die Sicherheitsrisikomanagement implementieren:

Ressourcenermittlung und Bestand

Microsoft Defender Vulnerability Management integrierte und agentlose Scanner überwachen und erkennen Risiken kontinuierlich in einem organization. Dies ist auch dann der Fall, wenn ein organization über Geräte verfügt, die nicht mit dem Unternehmensnetzwerk verbunden sind.

Basierend auf diesem Feature zur Ressourcenermittlung bietet das Sicherheitsrisikomanagement eine konsolidierte Echtzeitansicht der Softwareanwendungen, digitalen Zertifikate, Netzwerkfreigaben und Browsererweiterungen eines organization. Dieses Feature ermöglicht Organisationen Folgendes:

- Entdecken und bewerten Sie alle Ihre Unternehmensressourcen.

- Zeigen Sie Informationen zu Erweiterungsberechtigungen und den zugehörigen Risikostufen an.

- Identifizieren Sie Zertifikate, bevor sie ablaufen.

- Erkennen potenzieller Sicherheitsrisiken aufgrund schwacher Signaturalgorithmen.

- Bewerten Sie Fehlkonfigurationen in internen Netzwerkfreigaben.

Sicherheitsrisiko- und Konfigurationsbewertung

Microsoft Defender Vulnerability Management bewertet die Cyberexposition eines organization mit den folgenden erweiterten Tools zur Sicherheitsrisiko- und Konfigurationsbewertung:

- Bewertung von Sicherheitsbaselines. Erstellen Sie anpassbare Baselineprofile, um die Risikokonformität mit etablierten Benchmarks wie dem Center for Internet Security (CIS) und den Security Technical Implementation Guides (STIG) zu messen.

- Einblick in Software und Sicherheitsrisiken. Verschaffen Sie sich einen Überblick über den Softwarebestand der organization und Softwareänderungen wie Installationen, Deinstallationen und Patches.

- Bewertung der Netzwerkfreigabe. Zeigen Sie eine Liste der Netzwerkfreigabekonfigurationen an, die als anfällig identifiziert wurden.

- Bedrohungsanalyse und Ereigniszeitachsen. Verwenden Sie Ereigniszeitachsen und Sicherheitsrisikobewertungen auf Entitätsebene, um Sicherheitsrisiken zu verstehen und zu priorisieren.

- Browsererweiterungen. Zeigen Sie eine Liste der Browsererweiterungen an, die in verschiedenen Browsern im organization installiert sind.

- Digitale Zertifikate. Zeigen Sie eine Liste der im organization installierten Zertifikate auf einer zentralen Zertifikatbestandsseite an.

Risikobasierte intelligente Priorisierung

Microsoft Defender Vulnerability Management wendet Die Bedrohungsinformationen, Vorhersagen zur Sicherheitsrisikowahrscheinlichkeit, Geschäftskontexte und Gerätebewertungen von Microsoft an, um die größten Sicherheitsrisiken in einem organization schnell zu priorisieren. Eine einzelne Ansicht priorisierter Empfehlungen aus mehreren Sicherheitsfeeds sowie wichtige Details, einschließlich zugehöriger CVEs und verfügbar gemachter Geräte, hilft Organisationen dabei, die größten Sicherheitsrisiken für ihre kritischsten Ressourcen schnell zu beheben. Die risikobasierte intelligente Priorisierung bietet die folgenden Features:

- Konzentrieren Sie sich auf neue Bedrohungen. Richtet die Priorisierung von Sicherheitsempfehlungen dynamisch auf Sicherheitsrisiken aus, die derzeit in freier Wildbahn ausgenutzt werden, und neuen Bedrohungen, die das höchste Risiko darstellen.

- Erkennt aktive Sicherheitsverletzungen. Korreliert Erkenntnisse zu Sicherheitsrisikenverwaltung und Endpunkterkennung und -reaktion (EDR). Auf diese Weise kann es ausgenutzte Sicherheitsrisiken bei aktiven Sicherheitsverletzungen innerhalb des organization priorisieren.

- Schützt hochwertige Ressourcen. Identifiziert verfügbar gemachte Geräte mit unternehmenskritischen Anwendungen, vertraulichen Daten oder hochwertigen Benutzern.

Wartung und Nachverfolgung

Microsoft Defender Vulnerability Management ermöglicht Sicherheitsadministratoren und IT-Administratoren die Zusammenarbeit und nahtlose Behebung von Problemen mit integrierten Workflows.

- An IT gesendete Wartungsanforderungen. Erstellen Sie einen Wartungstask in Microsoft Intune aus einer bestimmten Sicherheitsempfehlung.

- Blockieren anfälliger Anwendungen. Verringern Sie Risiken, da sie anfällige Anwendungen für bestimmte Gerätegruppen blockieren können.

- Alternative Risikominderung. Gewinnen Sie Einblicke in andere Risikominderungen, wie z. B. Konfigurationsänderungen, die das mit Softwareschwachstellen verbundene Risiko verringern können.

- Echtzeitwartungsstatus. Echtzeitüberwachung des Status und Fortschritts von Wartungsaktivitäten in der gesamten Organisation.

Wissenscheck

Wählen Sie die beste Antwort für jede der nachstehenden Fragen aus.