Speichern wichtiger Ergebnisse mit Lesezeichen

Zum Suchen nach Bedrohungen in der Contoso-Umgebung müssen Sie große Mengen an Protokolldaten überprüfen, um Beweise für böswilliges Verhalten zu sichern. Während dieses Vorgangs finden Sie möglicherweise Ereignisse, die Sie sich merken möchten, zu denen Sie zurückkehren möchten oder die Sie als Teil des Überprüfungsprozesses für potenzielle Hypothesen und zum Verstehen des vollen Spektrums einer Kompromittierung analysieren möchten.

Suchen mithilfe von Lesezeichen

Die Lesezeichen in Microsoft Sentinel helfen Ihnen, Bedrohungen zu verfolgen, indem Sie die bereits ausgeführten Abfragen sowie die Abfrageergebnisse beibehalten, die Sie als relevant erachtet haben. Sie können auch Ihre kontextbezogenen Beobachtungen aufzeichnen und Ihre Ergebnisse durch Hinzufügen von Anmerkungen und Tags referenzieren. Mit Lesezeichen markierte Daten sind für Sie und Ihre Teamkollegen zur einfachen Zusammenarbeit sichtbar.

Sie können die Daten, die Sie mit einem Lesezeichen versehen haben, jederzeit auf der Registerkarte Lesezeichen auf der Seite Hunting überprüfen. Sie können Filter- und Suchoptionen verwenden, um bestimmte Daten für Ihre aktuelle Untersuchung schnell zu finden. Alternativ können Sie die mit einem Lesezeichen gekennzeichneten Daten direkt in der Tabelle HuntingBookmark in Ihrem Log Analytics-Arbeitsbereich überprüfen.

Hinweis

Mit einem Lesezeichen versehene Ereignisse enthalten Standardereignisinformationen, können aber auf verschiedene Weise im Zusammenhang mit der Microsoft Sentinel-Schnittstelle verwendet werden.

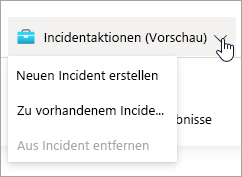

Erstellen oder Hinzufügen von Incidents mithilfe von Lesezeichen

Sie können Lesezeichen verwenden, um einen neuen Incident zu erstellen oder vorhandenen Incidents Lesezeichen hinzuzufügen. Mit der Schaltfläche Vorfallaktionen auf der Symbolleiste Sammelsuche können Sie eine dieser Aufgaben ausführen, wenn eine Textmarke ausgewählt ist.

Incidents, die Sie mithilfe von Lesezeichen erstellen, können über die Seite Incidents zusammen mit anderen Incidents verwaltet werden, die in Microsoft Sentinel erstellt wurden.

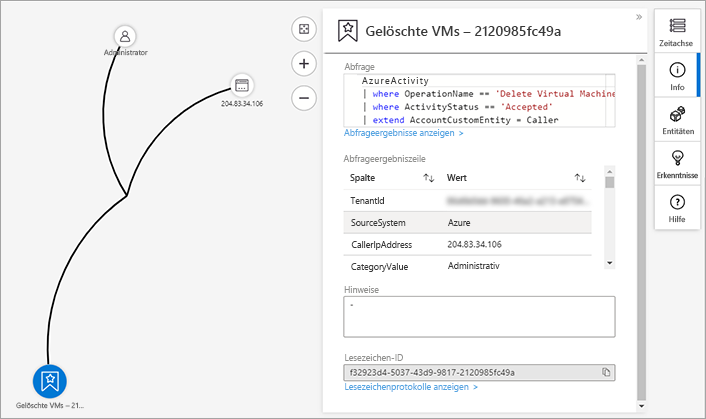

Verwenden des Untersuchungsdiagramms zum Durchsuchen von Lesezeichen

Sie können Lesezeichen auf dieselbe Weise untersuchen wie Incidents in Microsoft Sentinel. Wählen Sie auf der Seite Suche Ihre Hunt mit einem Bookmark auf der Registerkarte Hunts (Vorschau) aus. Wählen Sie im Detailbereich HuntLesezeichen (oder verwandte Vorfälle) aus), wählen Sie eine bestimmte Lesezeichen- aus, und wählen Sie dann die Schaltfläche Untersuchen aus, um das Untersuchungsdiagramm für den Vorfall zu öffnen. Das Untersuchungsdiagramm ist ein visuelles Tool zum Identifizieren der an dem Angriff beteiligten Entitäten und der Beziehungen zwischen diesen Entitäten. Wenn der Incident im Laufe der Zeit mehrere Warnungen umfasst, können Sie auch die Warnungszeitachse und Korrelationen zwischen Warnungen überprüfen.

Überprüfen von Entitätsdetails

Sie können jede Entität im Diagramm auswählen, um umfassende Kontextinformationen zu erhalten. Diese Informationen enthalten Beziehungen zu anderen Entitäten, die Kontonutzung sowie Informationen zum Datenfluss. Sie können für jeden Informationsbereich zu den verknüpften Ereignissen in Log Analytics navigieren und die zugehörigen Warnungsdaten in das Diagramm einfügen.

Überprüfen von Lesezeichendetails

Sie können das Lesezeichenelement im Diagramm auswählen, um wichtige Lesezeichenmetadaten im Zusammenhang mit dem Sicherheits- und Umgebungskontext des Lesezeichens zu beobachten.

Wählen Sie die passende Antwort auf die folgende Fragen aus.