Übung – Überwachungsprotokoll-Konnektor einrichten

Der Überwachungsprotokoll-Synchronisierungsablauf stellt eine Verbindung zum Microsoft 365-Überwachungsprotokoll her, um Daten wie eindeutige Benutzer und Starts, für Apps zu erfassen. Der Flow verwendet einen benutzerdefinierten Konnektor, um eine Verbindung zum Überwachungsprotokoll herzustellen. In den folgenden Anweisungen richten Sie den benutzerdefinierten Konnektor ein und konfigurieren den Flow.

Hinweis

Das Center of Excellence (CoE)-Starter Kit funktioniert ohne diesen Flow. Die Nutzungsinformationen im Power BI-Dashboard sind jedoch leer.

Bevor Sie den Überwachungsprotokollkonnektor verwenden

Bevor Sie den Überwachungsprotokollkonnektor verwenden können, müssen Sie die folgenden Voraussetzungen erfüllen:

Die Microsoft 365-Überwachungsprotokollsuche muss aktiviert sein, damit der Überwachungsprotokollkonnektor funktioniert. Weitere Informationen finden Sie unter Überwachungsprotokollsuche aktivieren oder deaktivieren.

Ihr Mandant muss über ein Abonnement verfügen, das die einheitliche Überwachungsprotokollierung unterstützt. Weitere Informationen finden Sie unter Microsoft 365-Anleitung für Security & Compliance.

Ein globaler Administrator ist erforderlich, um die Registrierung in der Microsoft Entra-App zu konfigurieren.

Wichtig

Microsoft empfiehlt, Rollen zu verwenden, die möglichst wenige Berechtigungen haben. Dies hilft bei der Verbesserung der Sicherheit für Ihr Unternehmen. „Globaler Administrator“ ist eine privilegierte Rolle, die auf Notfallszenarien beschränkt werden sollte, wenn Sie eine vorhandene Rolle nicht verwenden können.

Die Office 365-Verwaltungs-APIs verwenden Microsoft Entra ID, um Authentifizierungsdienste bereitzustellen, mit denen Sie Ihrer Anwendung Rechte für den Zugriff darauf gewähren können.

Eine Microsoft Entra-App-Registrierung für die Office 365-Verwaltungs-API erstellen

Mit diesen Schritten können Sie eine Microsoft Entra-App-Registrierung für einen HTTP-Aufruf in einem Power Automate-Flow einrichten, um eine Verbindung mit dem Überwachungsprotokoll herzustellen. Weitere Informationen finden Sie unter Erste Schritt mit Office 365-Verwaltungs-APIs.

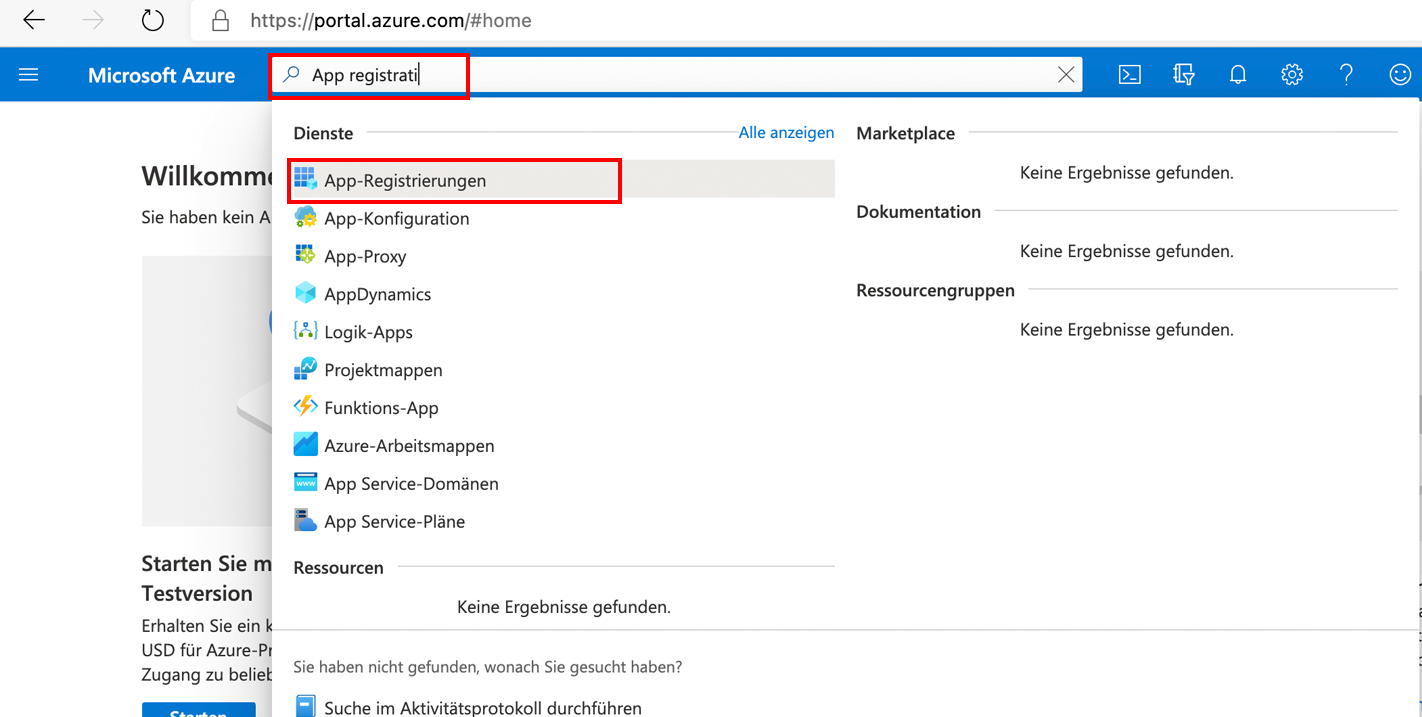

Melden Sie sich bei portal.azure.com an.

Wechseln Sie zu Microsoft Entra ID. Suchen Sie dann nach App-Registrierungen, und wählen Sie sie aus.

Wählen Sie Neue Registrierung aus.

Geben Sie einen Namen ein (z. B. Microsoft 365-Verwaltung), aber ändern Sie keine andere Einstellung. Wählen Sie Registrieren aus.

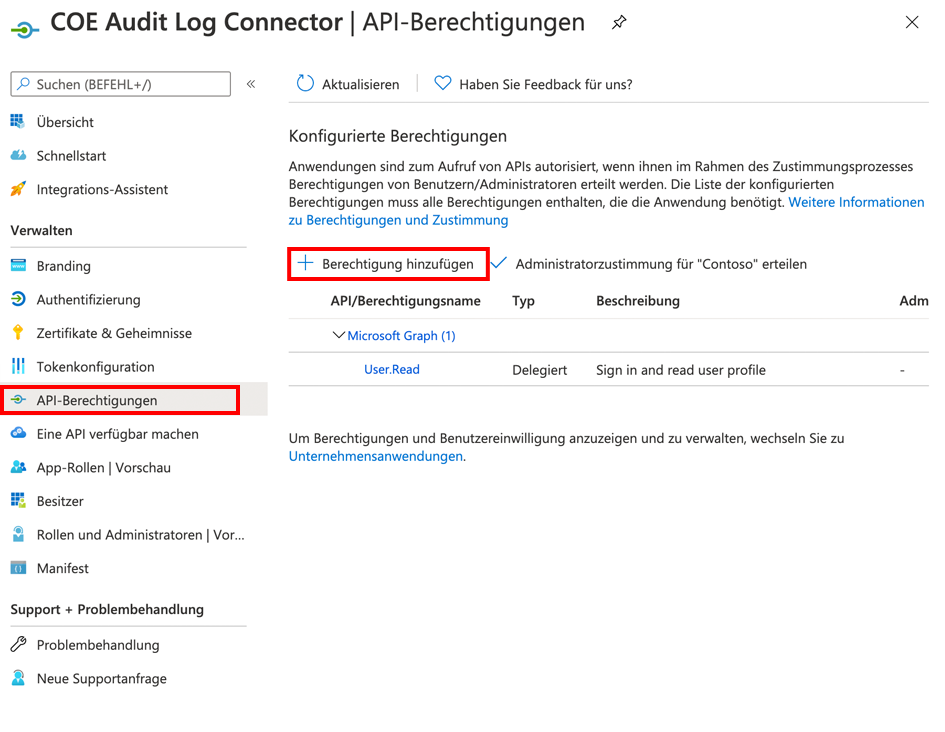

Wählen Sie API-Berechtigungen > Eine Berechtigung hinzufügen aus.

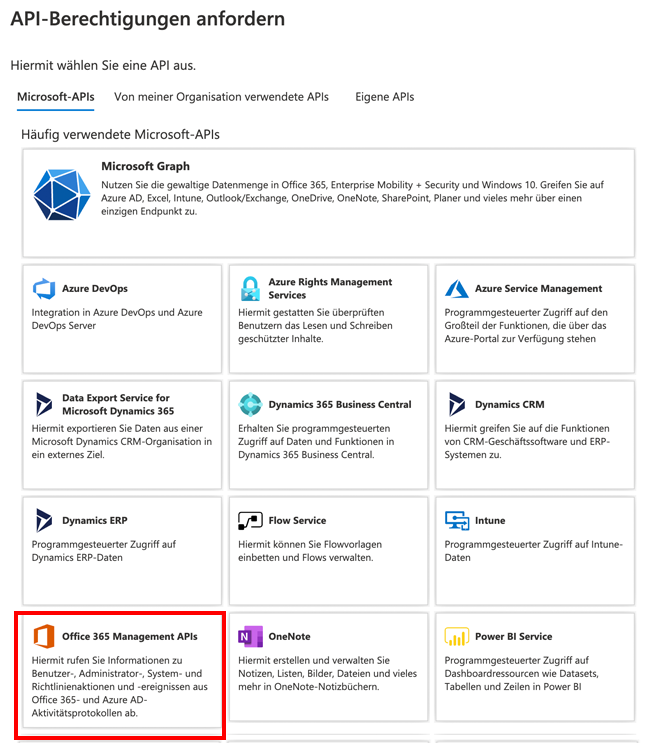

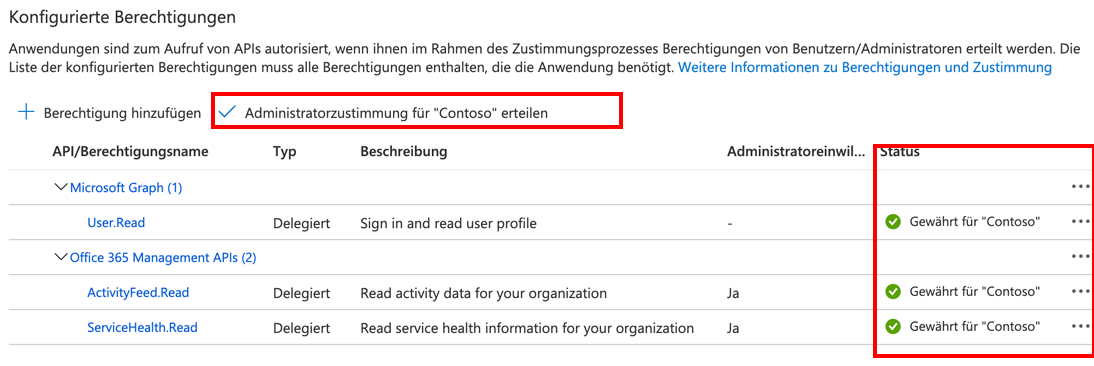

Wählen Sie Office 365-Verwaltungs-APIs aus, und konfigurieren Sie die Berechtigungen wie folgt:

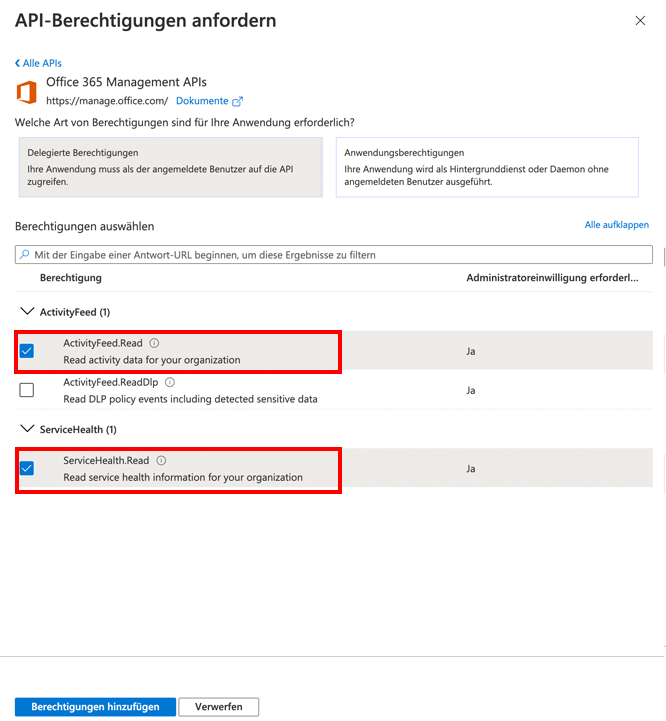

a. Wählen Sie Delegierte Berechtigungen und dann ActivityFeed.Read aus.

b. Wählen Sie Anwendungsberechtigungen und dann ActivityFeed.Read sowie ServiceHealth.Read aus.

c. Wählen Sie Berechtigungen hinzufügen aus.

Wählen Sie Administratorzustimmung für (Ihre Organisation) erteilen aus.

Die API-Berechtigungen spiegeln jetzt delegierte ActivityFeed.Read-, Anwendungs-ActivityFeed.Read‑ und ServiceHealth.Read-Berechtigungen mit dem Status von Erteilt für (Ihre Organisation) wider.

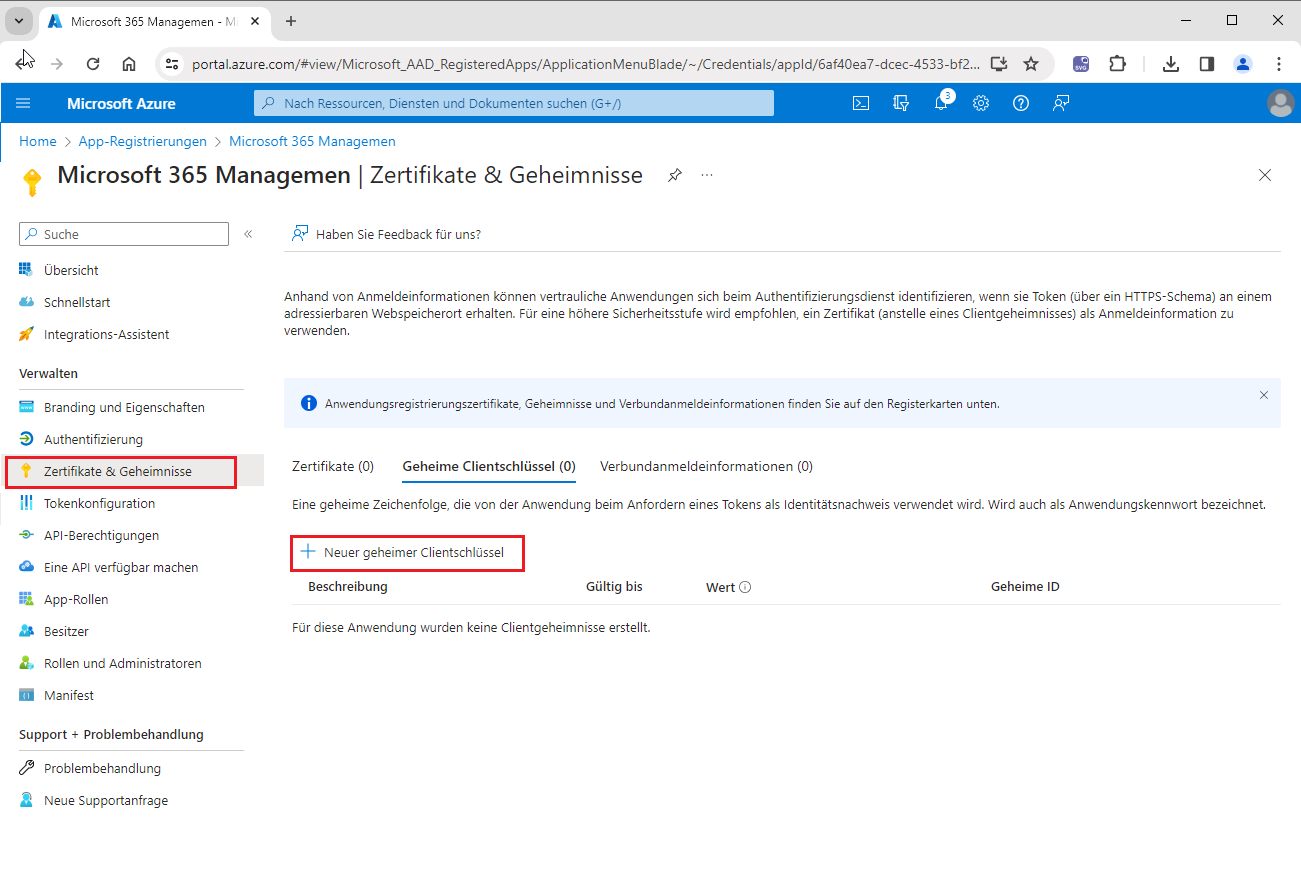

Wählen Sie Zertifikate und Geheimnisse aus.

Wählen Sie Neuer geheimer Clientschlüssel aus.

Fügen Sie eine Beschreibung und einen Ablauf hinzu (gemäß den Richtlinien Ihrer Organisation), und wählen Sie dann Hinzufügen aus.

Kopieren Sie den Schlüssel, und fügen Sie ihn zunächst in ein Textdokument in Windows Editor ein.

Wählen Sie Überblick aus, und kopieren Sie dann die ID der Anwendung (Client) und fügen Sie ihn in das Textdokument ein.

Umgebungsvariablen aktualisieren

Mit Umgebungsvariablen wird die Client-ID und das Geheimnis für die App-Registrierung verwendet. Sie speichern zudem die Zielgruppen‑ und Autoritätsdienstendpunkte abhängig von Ihrer Cloud (kommerziell, GCC, GCC High, DoD) für die HTTP-Aktion. Aktualisieren Sie vor der Aktivierung der Flows die Umgebungsvariablen.

Hinweis

Sie können den geheimen Clientschlüssel entweder im Klartext in der Umgebungsvariablen Überwachungsprotokolle – geheimer Clientschlüssel speichern (nicht empfohlen) oder den geheimen Clientschlüssel im Azure Key Vault speichern und in der Umgebungsvariablen Überwachungsprotokolle – geheimer Client-Azure-Schlüssel darauf verweisen (empfohlen). Diese Schritte beschreiben die Verwendung eines Client-Geheimnisses, obwohl Azure Key Vault die Methode ist, die von Microsoft empfohlen wird.

Navigieren Sie zu Power Apps.

Wechseln Sie zu Lösungen.

Wählen Sie die Registerkarte Alle und dann die Lösung Center of Excellence – Core Components aus, um sie zu öffnen.

Wählen Sie Apps aus dem Menü auf der linken Seite aus, und geben Sie die App CoE-Administrator – Befehlscenter wieder.

Wählen Sie im Menü auf der linken Seite der App Umgebungsvariablen aus.

Suchen Sie die Umgebungsvariable Überwachungsprotokolle – Zielgruppe, und stellen Sie sicher, dass der Wert mit dem Zielgruppen-Service-Endpunkt für Ihren Cloudtyp übereinstimmt.

Die Zielgruppenwerte für Ihren Cloudtyp finden Sie in der folgenden Tabelle. Wenn der Wert nicht mit Ihrem Cloudtyp übereinstimmt, wählen Sie die Zeile in der Befehlscenter-App aus, und wählen Sie auf der Befehlsleiste die Option Bearbeiten aus.

Geben Sie den aus dem vorherigen Abschnitt kopierten geheimen Wert ein.

Suchen Sie die Umgebungsvariable Überwachungsprotokolle – Autoritativ, und stellen Sie sicher, dass der Wert mit dem Autoritativ-Service-Endpunkt für Ihren Cloudtyp übereinstimmt.

Die Autoritativwerte für Ihren Cloudtyp finden Sie in der folgenden Tabelle. Wenn der Wert nicht mit Ihrem Cloudtyp übereinstimmt, wählen Sie die Zeile in der Befehlscenter-App aus, und wählen Sie auf der Befehlsleiste die Option Bearbeiten aus.

Suchen Sie die Umgebungsvariable Überwachungsprotokolle – Client-ID, und geben Sie die Client-ID ein, die aus dem vorherigen Abschnitt kopiert wurde.

Suchen Sie die Umgebungsvariable Überwachungsprotokolle – geheimer Clientschlüssel, und geben Sie den geheimen Clientschlüssel ein, die aus dem vorherigen Abschnitt kopiert wurde.

Hinweis

Der Flow, der diese Umgebungsvariable verwendet, ist mit einer Bedingung konfiguriert, sodass er entweder die Umgebungsvariable Überwachungsprotokolle – geheimer Clientschlüssel oder die Umgebungsvariable Überwachungsprotokolle – geheimer Azure-Clientschlüssel erwartet. Der Flow muss nicht bearbeitet werden, um mit Azure Key Vault zu arbeiten.

| Name | Beschreibung | Wert |

|---|---|---|

| Überwachungsprotokolle – Zielgruppe | Die Zielgruppenparameter für die HTTP-Aufrufe. | Kommerziell (Standard): https://manage.office.comGCC: https://manage-gcc.office.comGCC High: https://manage.office365.usDoD: https://manage.protection.apps.mil |

| Überwachungsprotokolle – Autoritative Stelle | Das Autoritätsfeld in den HTTP-Aufrufen. | Kommerziell (Standard): https://login.windows.netGCC: https://login.windows.netGCC High: https://login.microsoftonline.usDoD: https://login.microsoftonline.us |

| Überwachungsprotokolle – ClientID | App-Registrierungs-Client-ID | Die Anwendungs-Client-ID aus dem Erstellen einer Microsoft Entra App-Registrierung für den Office 365-Verwaltungs-API-Schritt. |

| Überwachungsprotokolle – Geheimer Clientschlüssel | App-Registrierung – geheimer Clientschlüssel im Klartext | Der geheime Clientschlüssel der Anwendung aus dem Erstellen einer Microsoft Entra App-Registrierung für den Office 365-Verwaltungs-API-Schritt. Lassen Sie das Feld leer, wenn Sie Azure Key Vault verwenden, um Ihre Client-ID und Ihr Geheimnis zu speichern. |

| Überwachungsprotokolle – geheimer Azure-Clientschlüssel | Azure Key Vault-Referenz des geheimen Clientschlüssels der App-Registrierung | Die Azure Key Vault-Referenz für den geheimen Clientschlüssel der Anwendung aus dem Erstellen einer Microsoft Entra App-Registrierung für den Office 365-Verwaltungs-API-Schritt. Lassen Sie dieses Feld leer, wenn Sie Ihre Client-ID im Klartext in der Umgebungsvariable „Überwachungsprotokolle – geheimer Clientschlüssel“ speichern. Diese Variable erwartet die Azure Key Vault-Verweis, nicht das Geheimnis. Weitere Informationen: Azure Key Vault-Geheimnisse in Umgebungsvariablen verwenden |

Ein Abonnement für den Überwachungsprotokollinhalt starten

Wechseln Sie zu PowerApps.

Wählen Sie im linken Menü Lösungen aus.

Wählen Sie die Registerkarte Alle aus, um alle Lösungen anzuzeigen.

Öffnen Sie die Lösung Center of Excellence – Kernkomponenten.

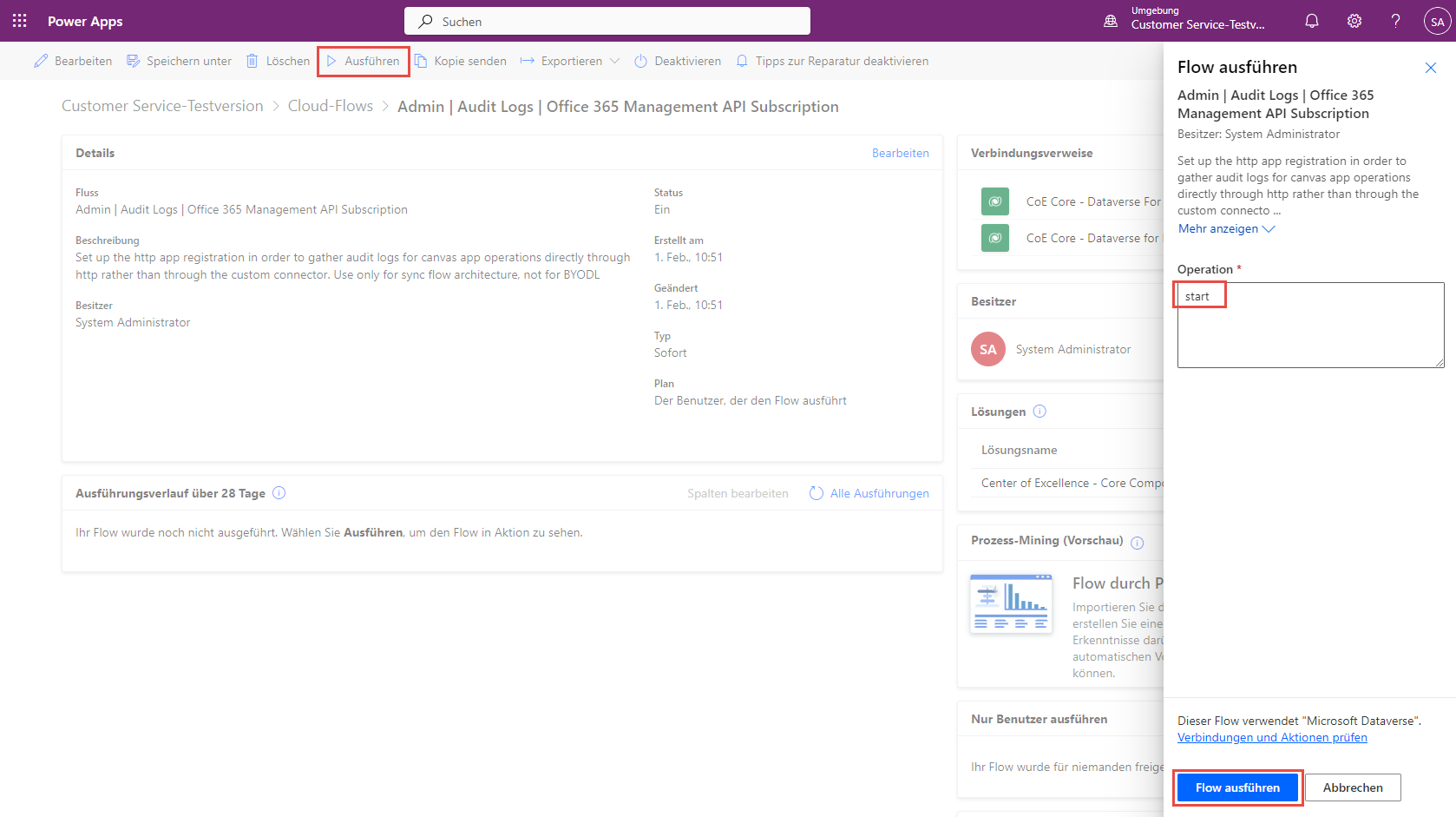

Aktivieren Sie den Flow Admin | Audit-Protokolle | Office 365-Verwaltung-API-Abonnement, und führen Sie ihn aus. Geben Sie dann als Betrieb zur Ausführung Starten ein.

Öffnen Sie den Flow, und prüfen Sie, ob die Aktion zum Starten des Abonnements erfolgreich ist.

Wichtig

Wenn Sie das Abonnement zuvor aktiviert haben, sehen Sie die Nachricht: (400) Das Abonnement ist bereits aktiviert. Dies bedeutet, dass das Abonnement in der Vergangenheit erfolgreich aktiviert wurde. Sie können den Fehler ignorieren und mit der Einrichtung fortfahren. Wenn Sie die obige Nachricht oder eine (200)-Antwort nicht sehen, ist die Anforderung möglicherweise fehlgeschlagen. Es könnte ein Fehler in Ihrer Einrichtung vorliegen, der den Flow daran hindert, zu funktionieren. Häufige zu überprüfende Probleme sind:

- Sind Überwachungsprotokolle aktiviert und haben Sie die Berechtigung, die Überwachungsprotokolle anzuzeigen? Überprüfen Sie, ob Sie im Microsoft Compliance-Manager suchen können.

- Haben Sie das Überwachungsprotokoll kürzlich aktiviert? Versuchen Sie es in diesem Fall in einigen Minuten erneut, um dem Überwachungsprotokoll Zeit zum Aktivieren zu geben.

- Stellen Sie sicher, dass Sie die Schritte unter Microsoft Entra-App-Registrierung richtig ausgeführt haben.

Überprüfen Sie, ob Sie die Umgebungsvariablen für diese Flows richtig aktualisiert haben.

Flows aktivieren

Wechseln Sie zu make.powerapps.com.

Wählen Sie die Registerkarte Alle aus, um alle Lösungen anzuzeigen.

Öffnen Sie die Lösung Center of Excellence – Kernkomponenten.

Aktivieren Sie den Flow Administrator | Überwachungsprotokolle | Überwachungsprotokolle synchronisieren (V2). Dieser Flow wird stündlich ausgeführt und sammelt Überwachungsprotokoll-Ereignisse in der Überwachungsprotokoll-Tabelle.