Weiterleiten von Netzwerkdatenverkehr mithilfe von Traffic Manager

Ihre Kunden müssen ununterbrochen auf die Musikstreaminganwendung Ihres Unternehmens zugreifen können. Clouddienste in einer Region könnten aufgrund technischer Probleme wie geplanter Wartungen oder Sicherheitsupdates ausfallen. In diesen Szenarien möchte Ihr Unternehmen über einen Failoverendpunkt verfügen, damit Ihre Kunden weiterhin auf seine Dienste zugreifen können. Sie haben sich entschieden, Azure Traffic Manager für das Routing von Datenverkehr und für den Umgang mit diesen Situationen zu implementieren.

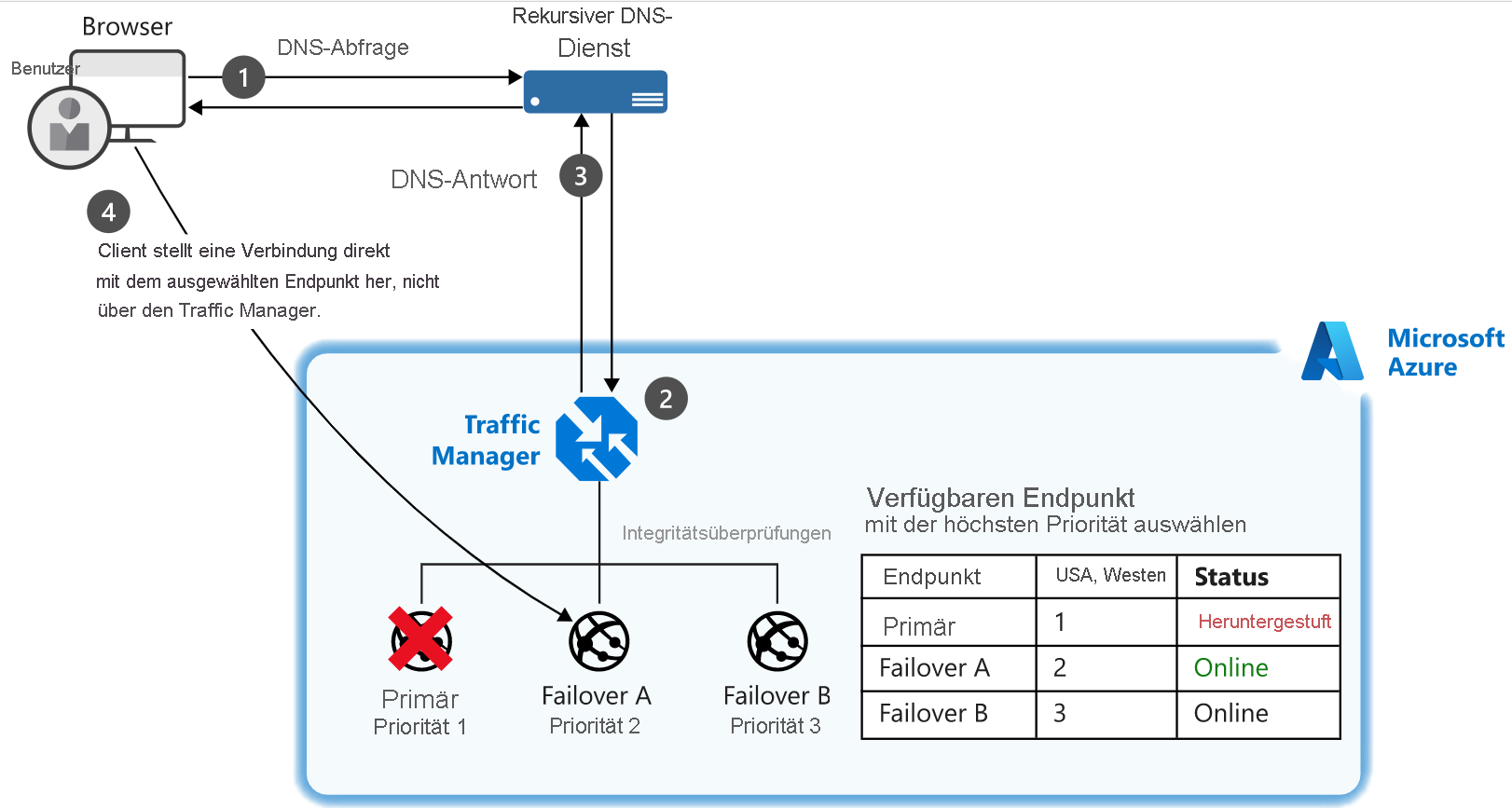

Funktionsweise von Traffic Manager

Wenn ein Client eine Verbindung mit einem Dienst herzustellen versucht, löst er zunächst den DNS-Namen des Diensts in eine IP-Adresse auf. Anschließend stellt der Client eine Verbindung mit dieser IP-Adresse her, um auf den Dienst zuzugreifen.

Traffic Manager verwendet DNS, um Clients anhand der Regeln der verwendeten Routingmethode für den Datenverkehr an eine bestimmte IP-Adresse von Dienstendpunkten weiterzuleiten. Clients stellen eine direkte Verbindung mit dem ausgewählten Endpunkt her. Traffic Manager ist weder ein Proxy noch ein Gateway. Traffic Manager kann Datenverkehr zwischen den Clients und dem Dienst nicht erkennen. Nur die IP-Adressen werden den Clients zur Weiterleitung zur Verfügung gestellt.

Traffic Manager-Endpunkte

Ein Endpunkt ist der Zielspeicherort, der an den Client zurückgegeben wird. Sie konfigurieren jede Anwendungsbereitstellung in Traffic Manager als „Endpunkt“. Wenn Traffic Manager eine DNS-Anforderung empfängt, wählt er einen verfügbaren Endpunkt, der in der DNS-Antwort zurückgegeben wird. Es gibt drei Arten von Endpunkten, die von Traffic Manager unterstützt werden:

- Azure-Endpunkte werden für Dienste verwendet, die unter Azure gehostet werden. Dabei kann es sich um Dienste wie Azure App Service und um öffentliche IP-Adressressourcen handeln, die Lastenausgleichen oder VMs zugeordnet sind.

- Externe Endpunkte werden für IPv4/IPv6-Adressen, FQDNs oder außerhalb von Azure gehostete Dienste verwendet, die entweder lokal oder bei einem anderen Hostinganbieter vorliegen.

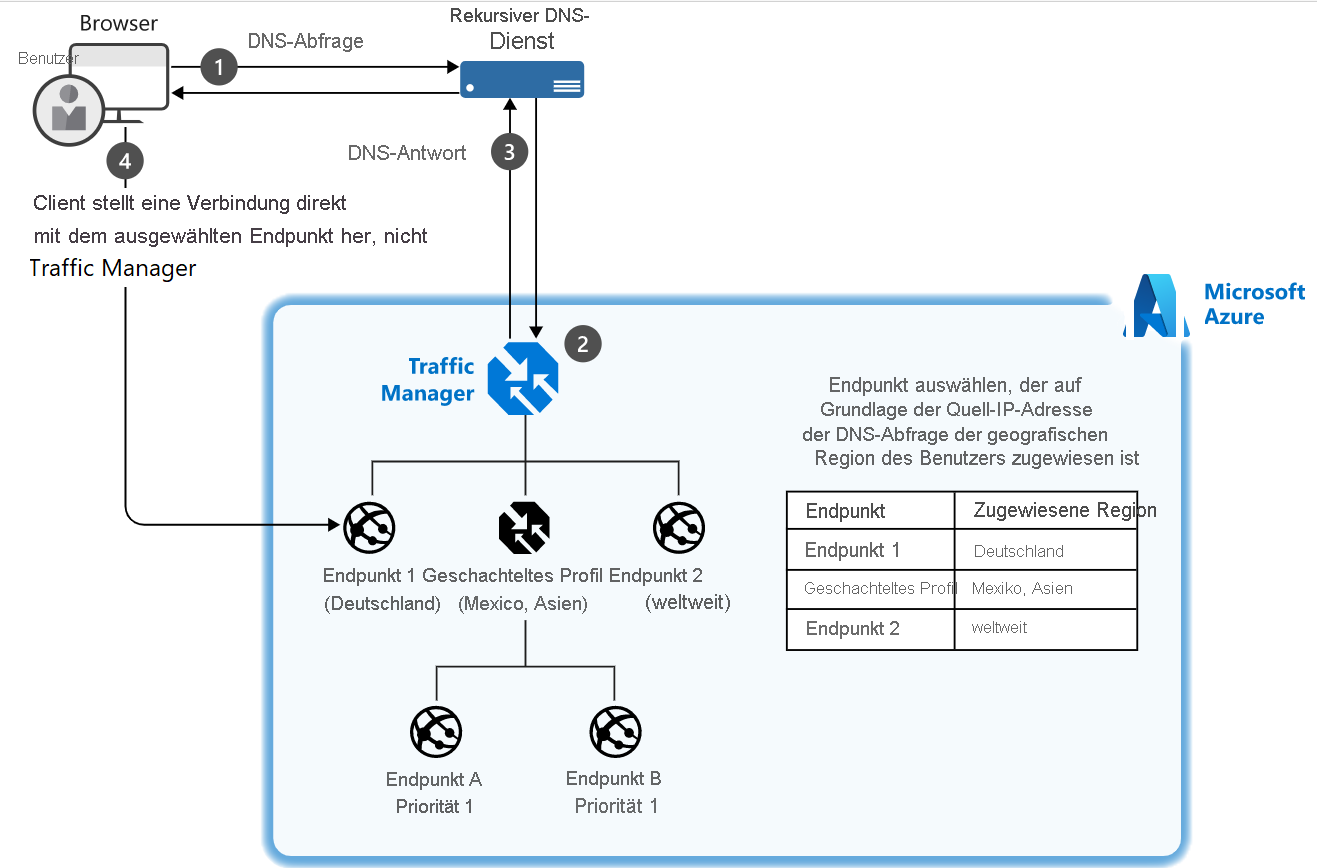

- Geschachtelte Endpunkte werden zum Kombinieren von Traffic Manager-Profilen verwendet, um flexiblere Schemas für das Routing von Datenverkehr zu erstellen. So können die Anforderungen von größeren und komplexeren Bereitstellungen erfüllt werden.

Es gibt keine Einschränkung, wie Endpunkte unterschiedlichen Typs in einem Traffic Manager-Profil kombiniert werden können. Jedes Profil kann eine beliebige Mischung von Endpunkttypen enthalten.

Traffic Manager-Routingmethoden

Traffic Manager unterstützt verschiedene Methoden zur Auswahl, wie Datenverkehr an mehrere Endpunkte weitergeleitet wird. Auf jede empfangene DNS-Abfrage wird eine Routingmethode für Datenverkehr angewendet, um festzulegen, welcher Endpunkt in der Antwort zurückgegeben wird. Sie können aus sechs Routingmethoden für Datenverkehr auswählen.

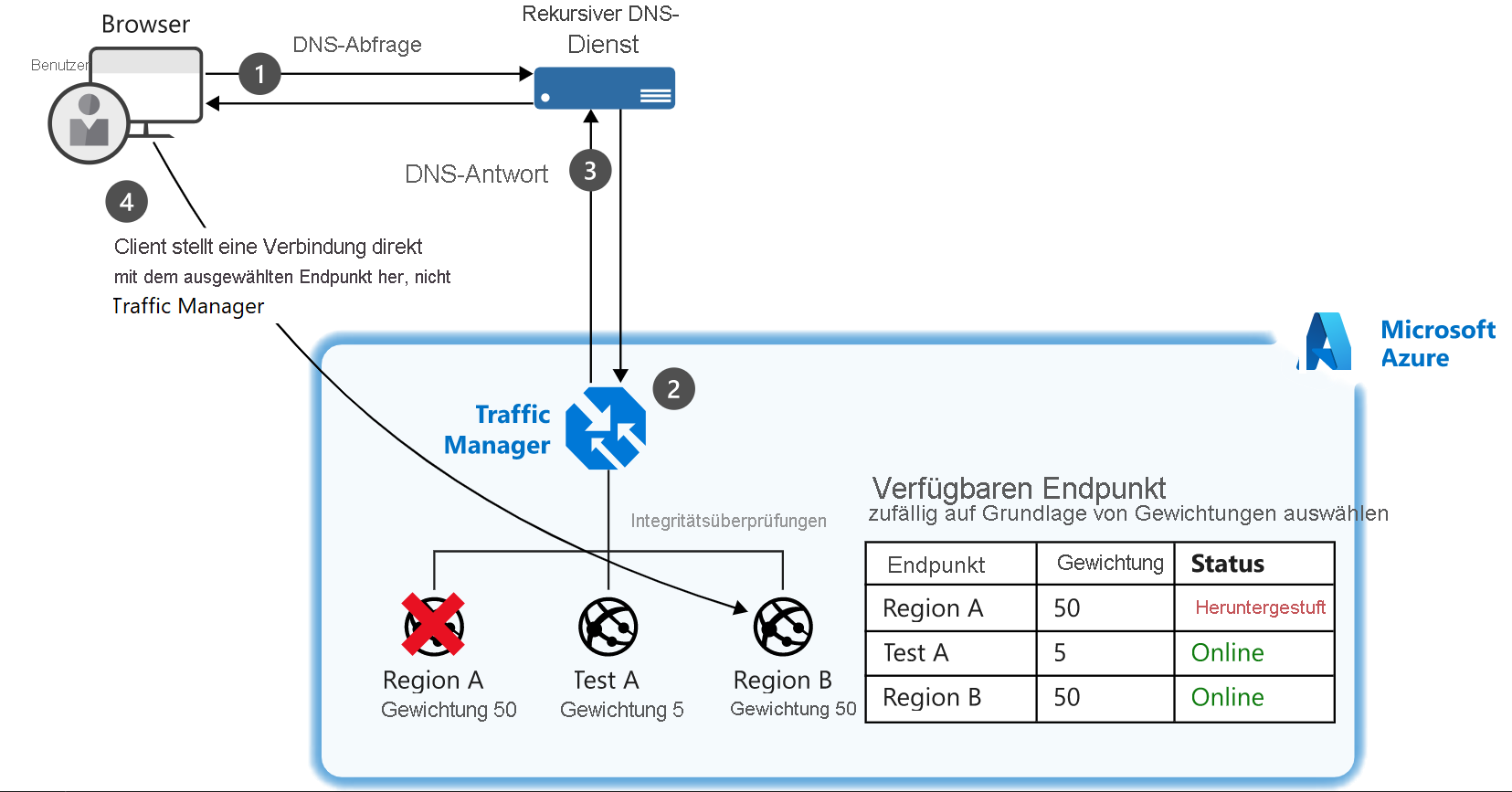

Gewichtetes Routing

Verwenden Sie diese Methode, wenn Sie Datenverkehr gleichmäßig oder anhand einer von Ihnen definierten Gewichtung an eine Gruppe von Endpunkten verteilen möchten. Die Gewichtung wird als ganze Zahl zwischen 1 und 1.000 angegeben. Für jede empfangene DNS-Abfrage wählt Traffic Manager einen verfügbaren Endpunkt nach dem Zufallsprinzip aus. Die Wahrscheinlichkeit für die Auswahl eines Endpunkts basiert hierbei auf der Gewichtung, die allen verfügbaren Endpunkten zugewiesen wurde.

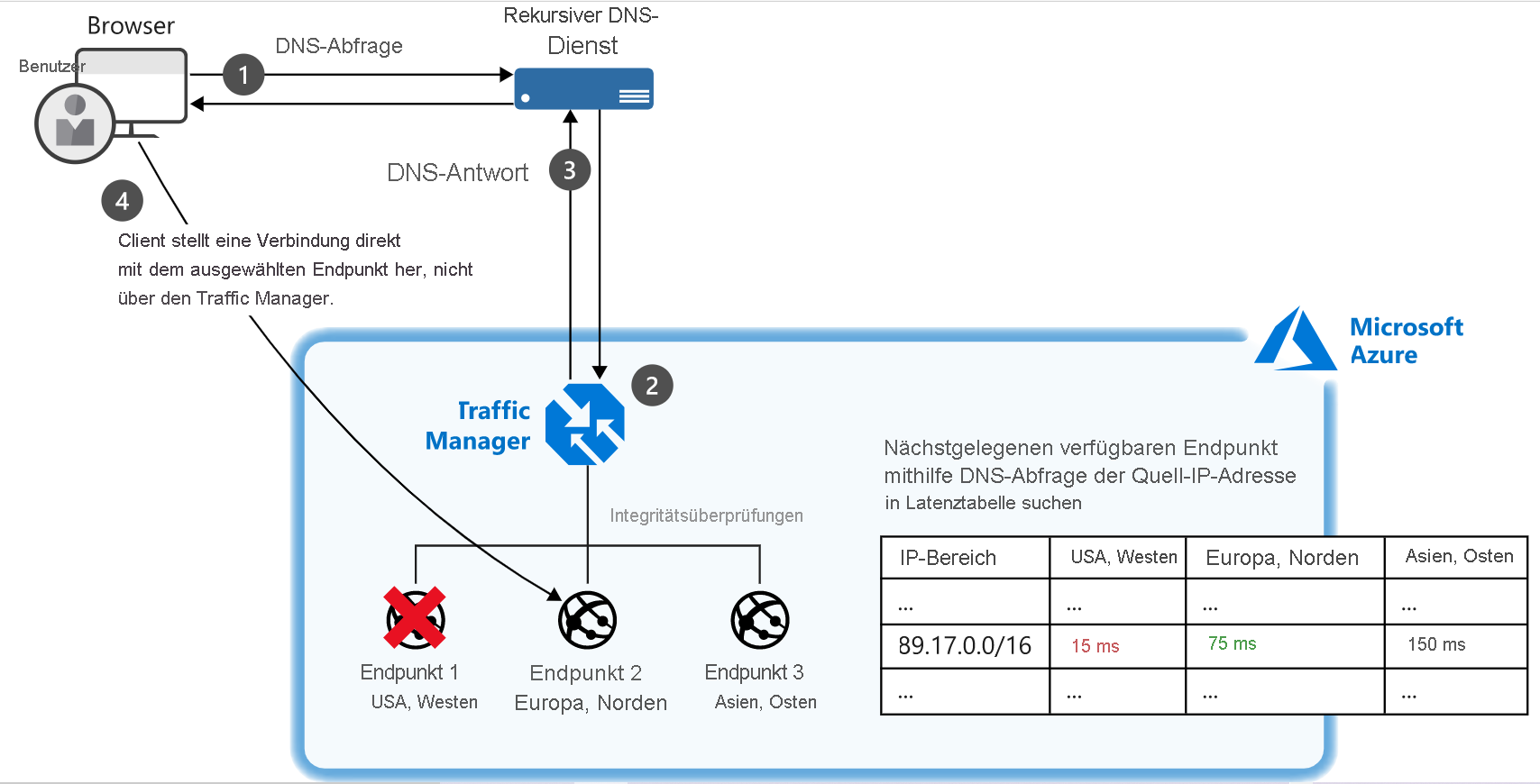

Leistungsbasiertes Routing

Wenn Sie über Endpunkte an verschiedenen geografischen Standorten verfügen, können Sie Benutzer mit dieser Methode an den Endpunkt weiterleiten, der die beste Leistung für sie bereitstellt. Beim leistungsbasierten Routing wird zur Auswahl des idealen Endpunkts eine Internetlatenztabelle verwendet, in der für Verbindungen zwischen Endpunkten und Standorten auf der ganzen Welt Netzwerklatenzen aktiv nachverfolgt werden. Wenn ein Benutzer eine Anforderung sendet, gibt Traffic Manager auf Grundlage des Anforderungsursprungs den leistungsfähigsten Endpunkt zurück.

Geografisches Routing

Bei dieser Methode werden Benutzer entsprechend dem geografischen Ursprungsort ihrer DNS-Abfrage an bestimmte Endpunkte weitergeleitet. Durch Geofencing können Sie Inhalte nur in bestimmten Benutzerregionen zur Verfügung stellen. Europäische Benutzer lassen sich beispielsweise an einen Endpunkt in Europa weiterleiten, der aufgrund regionaler Complianceanforderungen bestimmte Nutzungsbedingungen bietet. Benutzer in China können stattdessen an einen Endpunkt weitergeleitet werden, der Inhalte in Mandarin zur Verfügung stellt.

Routing mit mehreren Endpunkten

Mithilfe dieser Methode können Sie mehrere fehlerfreie Endpunkte in einer einzelnen DNS-Abfrageantwort abrufen. Wenn ein Endpunkt nicht reagiert, kann der Aufrufer clientseitige Wiederholungsversuche für andere Endpunkte ausführen. Dieses Muster kann zur Erhöhung der Verfügbarkeit eines Diensts beitragen und bei einer neuen DNS-Abfrage zum Abrufen eines fehlerfreien Endpunkts die Latenz verringern.

Subnetzrouting

Bei dieser Methode werden die IP-Adressbereiche der Benutzer bestimmten Endpunkten zugeordnet, die in einem Traffic Manager-Profil festgelegt sind. Wenn Traffic Manager eine Anforderung empfängt, wird der Endpunkt zurückgegeben, der der Quell-IP-Adresse dieser Anforderung zugeordnet ist. So kann ein Kunde beispielsweise sämtliche Anforderungen, die von der Konzernzentrale ausgehen, mithilfe von Subnetzrouting an einen anderen Endpunkt weiterleiten, um etwa eine interne Version der App zu testen. Ein weiteres Szenario ist z.B. das Blockieren von Benutzern, die eine Verbindung über einen bestimmten ISP herstellen.

Prioritätsbasiertes Routing

Das Traffic Manager-Profil enthält eine Liste mit Dienstendpunkten, denen Prioritäten zugeordnet sind. Standardmäßig sendet Traffic Manager den gesamten Datenverkehr an den primären Endpunkt (mit der höchsten Priorität). Wenn der primäre Endpunkt nicht verfügbar ist, leitet Traffic Manager den Datenverkehr an den sekundären Endpunkt weiter. Wenn weder der primäre noch der sekundäre Endpunkt verfügbar ist, wird der Datenverkehr an den dritten Endpunkt gesendet usw. Ob ein Endpunkt verfügbar ist, hängt vom konfigurierten Status (aktiviert oder deaktiviert) und von der eingerichteten fortlaufenden Endpunktüberwachung ab.