Erstellen eines Entwurfs für Azure Monitor Logs-Arbeitsbereiche (Log Analytics)

Azure Monitor speichert Protokolldaten in einem Azure Monitor Logs-Arbeitsbereich (Log Analytics). Bei einem Arbeitsbereich handelt es sich um eine Azure-Ressource, die als administrative Grenze oder geografischer Standort für einen Datenspeicher dient. Außerdem ist der Arbeitsbereich ein Container, in dem Sie Daten sammeln und aggregieren.

Sie können zwar einen oder mehrere Arbeitsbereiche in Ihrem Azure-Abonnement bereitstellen, aber Sie sollten sicherstellen, dass Ihre erste Bereitstellung den Microsoft-Richtlinien entspricht. Der Arbeitsbereich sollte eine kostengünstige, verwaltbare und skalierbare Bereitstellung bieten, die den Anforderungen Ihrer Organisation entspricht.

Wichtige Informationen zu Azure Monitor Logs-Arbeitsbereichen

Überprüfen Sie diese Merkmale von Azure Monitor Logs-Arbeitsbereichen, und überlegen Sie, wie sie zu Ihrer Überwachungslösung für Tailwind Traders beitragen können.

In einem Arbeitsbereich können Sie Daten isolieren, indem Sie entsprechend der von Microsoft empfohlenen Designstrategien verschiedenen Benutzer*innen Zugriffsrechte gewähren.

Daten in einem Azure Monitor Logs-Arbeitsbereich werden in Tabellen sortiert. Jede Tabelle enthält andere Arten von Daten und verfügt über spezifische Eigenschaften, die auf der die Daten erzeugenden Ressource basieren. Die meisten Datenquellen schreiben in ihre eigenen Tabellen in einem Azure Monitor Logs-Arbeitsbereich.

Mit einem Arbeitsbereich können Sie basierend auf administrativen Grenzen oder geografischen Standorten Einstellungen wie Tarif, Aufbewahrung und Datenbegrenzung konfigurieren.

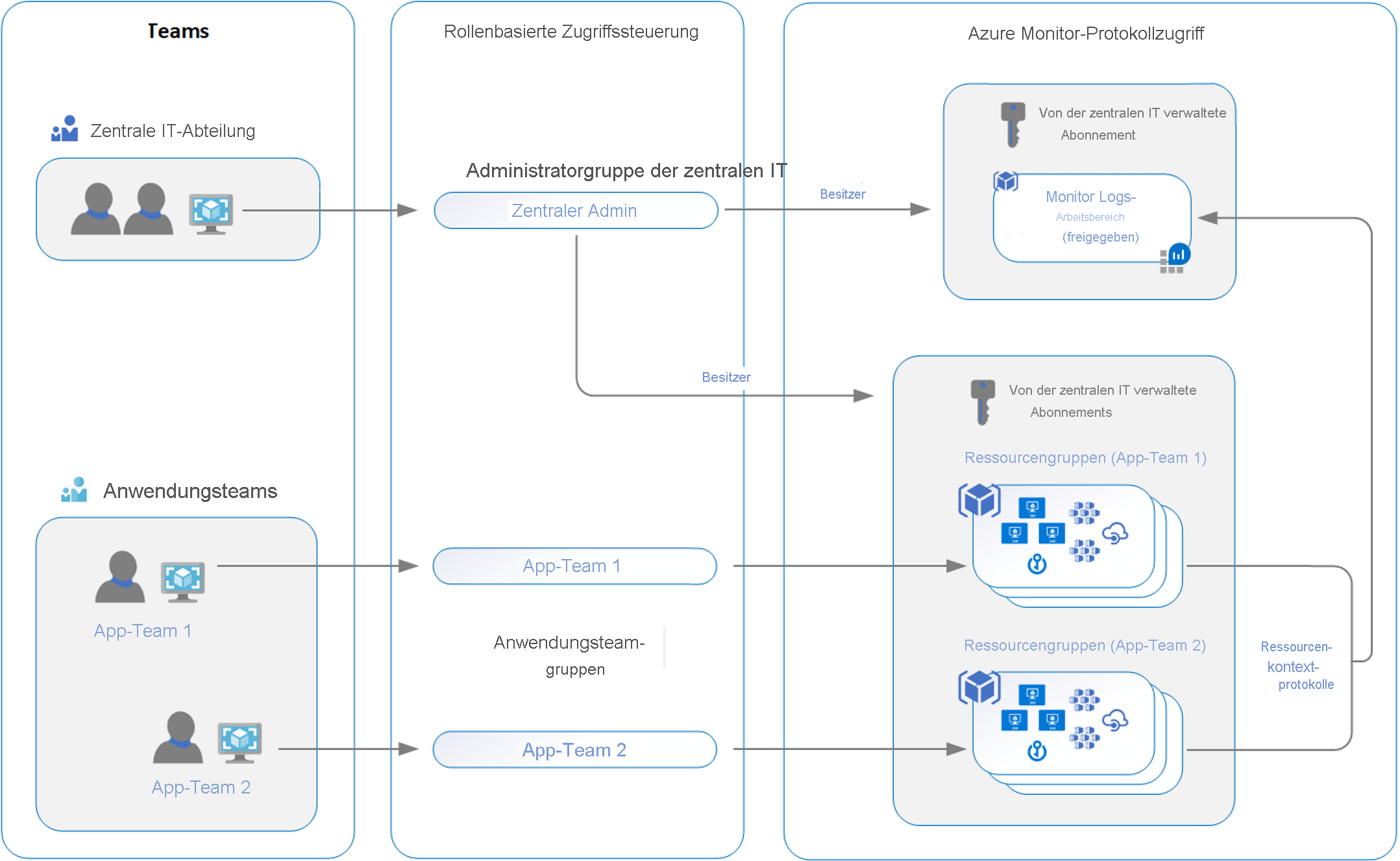

Mit der rollenbasierten Zugriffssteuerung in Azure (Azure RBAC) können Sie Benutzern und Gruppen nur den Zugriff gewähren, den sie zum Arbeiten mit Überwachungsdaten in einem Arbeitsbereich benötigen. Sie können die Benutzerzugriffskontrolle an das Betriebsmodell der IT-Organisation anpassen, indem Sie einen einzigen Arbeitsbereich zum Speichern der gesammelten Daten verwenden, der für alle Ressourcen aktiviert ist.

Arbeitsbereiche werden in physischen Clustern gehostet. Standardmäßig erstellt und verwaltet das System diese Cluster. Wenn Ihr System mehr als 500 GB an Daten pro Tag erfasst, erstellen Sie Ihre eigenen dedizierten Cluster für Ihre Arbeitsbereiche, um mehr Kontrolle und eine höhere Erfassungsrate zu unterstützen.

Überlegungen zum Verwenden von Azure Monitor Logs-Arbeitsbereichen

Jetzt können Sie Überlegungen zum Erstellen eines Entwurfs mit Azure Monitor Logs-Arbeitsbereichen in der Tailwind Traders-Architektur überprüfen.

Berücksichtigen Sie Ihre Zugriffssteuerungsstrategie. Berücksichtigen Sie diese potenziellen Anforderungen beim Planen, wie viele Arbeitsbereiche in der Organisation „Tailwind Traders“ verwendet werden sollen:

- Handelt es sich bei Ihrer Organisation um ein globales Unternehmen? Müssen Sie Protokolldaten aus Gründen der Datenhoheit oder Compliance in bestimmten Regionen speichern?

- Wird in Ihrer Architektur Azure verwendet? Möchten Sie Gebühren für ausgehende Datenübertragung vermeiden, indem Sie einen Arbeitsbereich in derselben Region besitzen, in der sich auch die von ihm verwalteten Azure-Ressourcen befinden?

- Unterstützt das System mehrere Abteilungen oder Geschäftsgruppen? Jede Gruppe sollte auf ihre eigenen Daten zugreifen, jedoch nicht auf die Daten anderer Gruppen. Außerdem besteht keine geschäftliche Notwendigkeit für eine konsolidierte abteilungs- oder geschäftsgruppenübergreifende Ansicht.

Berücksichtigen Sie Optionen für Bereitstellungsmodelle. Die meisten IT-Organisationen verwenden ein zentrales, dezentrales oder ein Hybridmodell für ihre Architektur. Betrachten Sie diese verbreiteten Bereitstellungsmodelle für Arbeitsbereiche, und überlegen Sie, wie sie für die Organisation „Tailwind Traders“ geeignet sein könnten:

Bereitstellung BESCHREIBUNG Zentralisiert Alle Protokolle werden in einem zentralen Arbeitsbereich gespeichert und von einem einzigen Team verwaltet. Azure Monitor bietet pro Team differenzierten Zugriff. In diesem Szenario ist es leicht, Protokolle zu verwalten, ressourcenübergreifend zu durchsuchen und untereinander zu korrelieren. Der Arbeitsbereich kann je nach der aus mehreren Ressourcen in Ihrem Abonnement erfassten Datenmenge erheblich wachsen. Das Verwalten der Zugriffssteuerung für verschiedene Benutzer*innen erfordert zusätzlichen administrativen Aufwand. Dieses Modell wird als Hub-and-Spoke bezeichnet. Dezentralisiert Jedes Team verfügt über einen eigenen Arbeitsbereich, der in einer Ressourcengruppe in seinem Besitz erstellt wurde, den es verwaltet. Protokolldaten werden pro Ressource getrennt. In diesem Szenario kann der Arbeitsbereich geschützt werden, und die Zugriffssteuerung stimmt mit dem Ressourcenzugriff überein. Ein Nachteil dieses Moduls besteht darin, dass es schwierig sein kann, Protokolle untereinander zu korrelieren. Benutzer*innen, die einen umfassenden Überblick über viele Ressourcen benötigen, können die Daten nicht auf sinnvolle Weise analysieren. Hybrid Ein Hybridansatz kann die Complianceanforderungen für die Sicherheitsüberwachung erschweren. Viele Organisationen implementieren beide Bereitstellungsmodelle parallel. Das Hybriddesign führt häufig zu einer komplexen, teuren und schwer zu verwaltenden Konfiguration mit Lücken in der Protokollabdeckung. Berücksichtigen Sie den Zugriffsmodus. Planen Sie, wie Ihre Benutzer*innen auf Azure Monitor Logs-Arbeitsbereiche zugreifen können, und definieren Sie den Umfang der Daten, auf die sie Zugriff haben. Tailwind Traders-Benutzer*innen verfügen über zwei Optionen für den Zugriff auf ihre Daten:

Zugriffsmodus BESCHREIBUNG Arbeitsbereichskontext Benutzer*innen können alle Protokolle im Arbeitsbereich überprüfen, für die sie berechtigt sind. Abfragen beziehen sich auf alle Daten in allen Tabellen im Arbeitsbereich. Auf Protokolle wird mit dem Arbeitsbereich als Umfang zugegriffen, indem Sie im Menü Azure Monitor im Azure-Portal Protokolle auswählen. Ressourcenkontext Benutzer*innen greifen für eine bestimmte Ressource, Ressourcengruppe oder ein Abonnement auf den Arbeitsbereich zu. Wenn sie Protokolle in einem Ressourcenmenü im Azure-Portal auswählen, können sie nur Protokolle für Ressourcen in allen Tabellen anzeigen, auf die sie Zugriff haben. Abfragen sind auf die Daten beschränkt, die zu dieser Ressource gehören. Dieser Modus ermöglicht außerdem eine differenzierte rollenbasierte Zugriffssteuerung (RBAC) in Azure. Berücksichtigen Sie die Azure RBAC und Arbeitsbereiche. Steuern Sie, welche Benutzer*innen gemäß ihren Arbeitsbereichszuordnungen Zugriff auf welche Ressourcen haben. Sie können dem Team Zugriff gewähren, das für Tailwind Traders-Infrastrukturdienste verantwortlich ist, die in Azure Virtual Machines gehostet werden. Sie können dem Team nur Zugriff auf die Protokolle gewähren, die von Virtual Machines generiert wurden. Dieser Ansatz entspricht dem neuen Ressourcenkontextprotokollmodell. Die Grundlage dieses Modells gilt für jeden Protokolldatensatz, der von einer Azure-Ressource ausgegeben wird. Protokolle werden an einen zentralen Arbeitsbereich weitergeleitet, der die Bereichsdefinition und Azure RBAC basierend auf den Ressourcen beachtet.

Berücksichtigen Sie eine Begrenzung der Skalierungs- und Erfassungsvolumenrate. Azure Monitor ist ein Hochleistungsdatendienst, der Tausende Kunden bedient, die mit zunehmender Tendenz jeden Monat Petabytes von Daten senden. Arbeitsbereiche sind in Hinsicht auf ihren Speicherplatz nicht begrenzt und können auf Petabytes an Daten wachsen. Arbeitsbereiche müssen aufgrund der Skalierung nicht aufgeteilt werden.

Empfehlungen

Wenn Sie über Ihre Optionen zum Implementieren von Azure Monitor Logs-Arbeitsbereichen und der Zugriffssteuerung in Ihrer Überwachungs- und Protokollierungslösung nachdenken, lesen Sie diese Empfehlungen. Dieses Szenario zeigt ein empfohlenes Design für einen einzelnen Arbeitsbereich im Abonnement Ihrer IT-Organisation.

Der Arbeitsbereich erfordert keine Datenhoheit oder gesetzliche Compliance. Der Arbeitsbereich muss nicht den Regionen zugeordnet werden, in denen Ihre Ressourcen bereitgestellt werden. Die Sicherheits- und IT-Administratorenteams Ihrer Organisation können die verbesserte Integration mit der Azure-Zugriffsverwaltung und eine sicherere Zugriffssteuerung nutzen.

Alle Ressourcen, Überwachungslösungen und Einblicke wie Application Insights und Einblicke zu virtuellen Computern werden so konfiguriert, dass sie ihre gesammelten Protokolldaten an den zentralen freigegebenen Arbeitsbereich der IT-Organisation weiterleiten. Protokolldaten aus der unterstützenden Infrastruktur und von Apps, die von verschiedenen Teams verwaltet werden, werden ebenfalls an den zentralen freigegebenen Arbeitsbereich gesendet.

Benutzer in jedem Team erhalten Zugriff auf Protokolle für Ressourcen, auf die sie Zugriff haben.

Nachdem Sie die Arbeitsbereichsarchitektur bereitgestellt haben, können Sie mit Azure Policy dasselbe Modell für Azure-Ressourcen erzwingen. Sie können Richtlinien definieren und die Compliance mit Ihren Azure-Ressourcen sicherstellen, sodass alle Ressourcenprotokolle an einen bestimmten Arbeitsbereich gesendet werden. Mit Azure Virtual Machines oder Virtual Machine Scale Sets können Sie vorhandene Richtlinien verwenden, die die Compliance von Arbeitsbereichen auswerten und Ergebnisse melden. Außerdem können Sie Anpassungen vornehmen, um Compliance herzustellen, sofern diese nicht gegeben ist.