Funktionen von Privileged Identity Management

Privileged Identity Management (PIM) ist ein Dienst von Microsoft Entra ID, mit dem Sie den Zugriff auf wichtige Ressourcen innerhalb Ihrer Organisation verwalten, steuern und überwachen können. Hierzu gehören Ressourcen in Microsoft Entra, Azure und anderen Microsoft-Onlinediensten wie Microsoft 365 oder Microsoft Intune. PIM verringert das Risiko von übermäßig vielen, unnötigen oder missbrauchten Zugriffsberechtigungen. Es erfordert eine Begründung, warum Benutzer Berechtigungen benötigen, und erzwingt die mehrstufige Authentifizierung, um Rollen zu aktivieren.

PIM ist:

- eine Just-in-Time-Technologie, die berechtigten Zugriff nur bei Bedarf bereitstellt.

- zeitgebunden, da Start- und Enddaten festgelegt werden, die angeben, wann ein Benutzer Zugriff auf Ressourcen hat.

- genehmigungsbasiert, da bestimmte Genehmigungen zum Aktivieren der Berechtigungen erforderlich sind.

- sichtbar, da Benachrichtigungen gesendet werden, wenn privilegierte Rollen aktiviert werden.

- überprüfbar, da ein vollständiger Vollzugriffsverlauf heruntergeladen werden kann.

Gründe für die Verwendung von PIM

PIM verringert die Wahrscheinlichkeit, dass ein böswilliger Akteur Zugriff erhält, indem er die Anzahl der Personen minimiert, die Zugriff auf sichere Informationen oder Ressourcen haben. Durch die Zeitbeschränkung für autorisierte Benutzer wird das Risiko verringert, dass ein autorisierter Benutzer versehentlich sensible Ressourcen beeinträchtigt. PIM bietet auch eine Übersicht darüber, was Benutzer mit ihren Administratorrechten tun.

Wie können Sie PIM nutzen?

Heute können Sie PIM mit Folgendem verwenden:

Microsoft Entra-Rollen: Microsoft Entra-Rollen werden manchmal auch als Verzeichnisrollen bezeichnet und umfassen integrierte und benutzerdefinierte Rollen zur Verwaltung von Microsoft Entra ID und anderen Microsoft 365-Onlinediensten.

Azure-Rollen: Die Rollen für die rollenbasierte Zugriffssteuerung (Role-Based Access Control, RBAC) in Azure, die Zugriff auf Verwaltungsgruppen, Abonnements, Ressourcengruppen und Ressourcen gewähren

PIM für Gruppen: Damit stellen Sie die Just-in-Time-Mitgliedschaft in der Gruppe und den Just-In-Time-Besitz der Gruppe bereit. Die Microsoft Entra Privileged Identity Management-Funktion für Gruppen kann verwendet werden, um den Zugriff auf verschiedene Szenarien zu steuern, die Microsoft-Rollen, Azure-Rollen sowie Azure SQL, Azure Key Vault, Intune, andere Anwendungsrollen und Drittanbieteranwendungen umfassen.

Allgemeiner Workflow

Es gibt einige Schritte, die in der Regel Teil eines grundlegenden Workflows bei der Bereitstellung von PIM sind. Diese Schritte sind: Zuweisen, Aktivieren, Genehmigen/Verweigern und Erweitern/Verlängern.

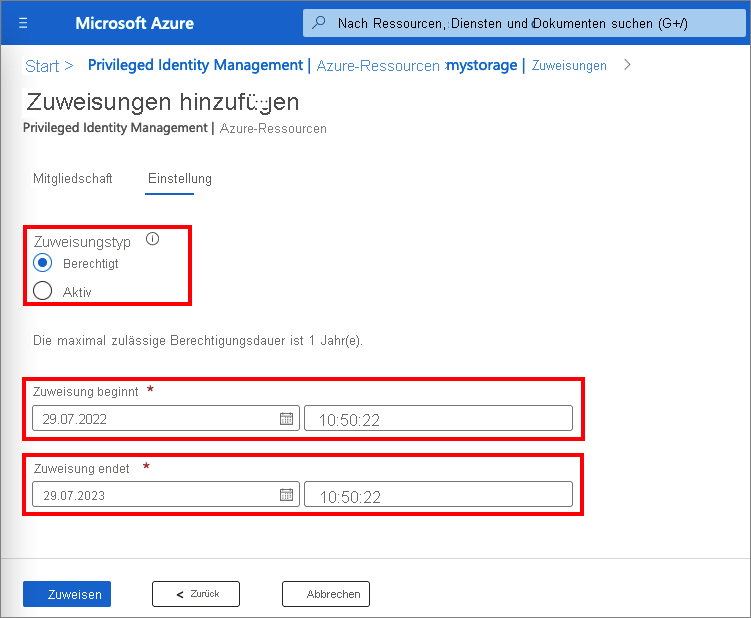

Zuweisen: Der Prozess der Zuweisung beginnt mit der Zuweisung von Rollen zu Mitgliedern. Um Zugriff auf eine Ressource zu gewähren, weist der Administrator Benutzern, Gruppen, Dienstprinzipalen oder verwalteten Identitäten Rollen zu. Die Zuweisung enthält die folgenden Daten:

- Mitglieder oder Besitzer: die Mitglieder oder Besitzer*innen, die der Rolle zugewiesen werden sollen.

- Geltungsbereich: Der Bereich beschränkt die zugewiesene Rolle auf eine bestimmte Gruppe von Ressourcen.

- Zuweisungstyp: Es gibt zwei Optionen. Für berechtigte Zuweisungen muss das Mitglied der Rolle eine Aktion durchführen, um die Rolle verwenden zu können. Zu den Aktionen gehören z. B. das Aktivieren oder Anfordern der Genehmigung durch eine bestimmte genehmigende Person. Für aktive Zuweisungen ist es nicht erforderlich, dass das Mitglied eine Aktion durchführt, um die Rolle nutzen zu können. Als aktiv zugewiesene Mitglieder haben die der Rolle zugewiesenen Berechtigungen.

- Dauer: Die Dauer der Zuweisung wird durch ein Anfangs- und ein Enddatum definiert oder ist auf dauerhaft eingestellt.

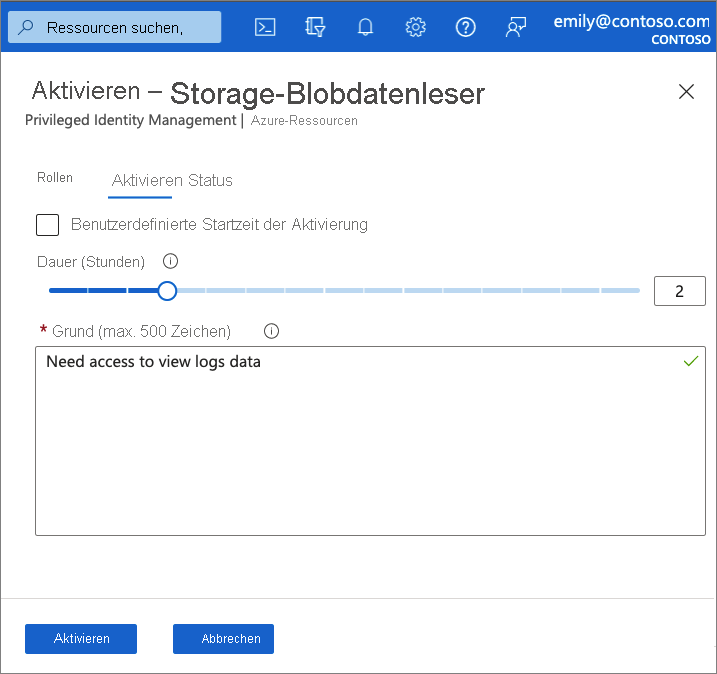

Aktivieren: Wenn Benutzer*innen für eine Rolle zugelassen wurden, müssen sie die Rollenzuweisung aktivieren, ehe sie die Rolle verwenden. Um die Rolle zu aktivieren, wählen die Benutzer eine bestimmte Aktivierungsdauer innerhalb der (von Administratoren konfigurierten) Höchstdauer und den Grund für die Aktivierungsanforderung aus.

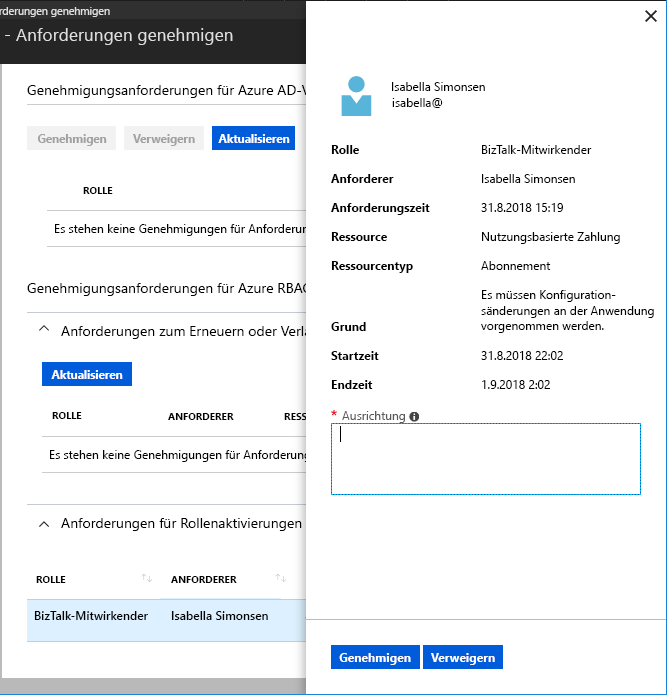

Genehmigen oder Verweigern: Delegierte genehmigende Personen erhalten E-Mail-Benachrichtigungen, wenn für eine Rollenanforderung ihre Genehmigung aussteht. Genehmigende Personen können diese ausstehenden Anforderungen in PIM anzeigen, genehmigen oder ablehnen. Nachdem die Anforderung genehmigt wurde, kann das Mitglied mit der Nutzung der Rolle beginnen.

Erweitern und verlängern: Wenn eine Rollenzuweisung demnächst abläuft, können Benutzer*innen über PIM eine Verlängerung für die Rollenzuweisung anfordern. Wenn eine Rollenzuweisung bereits abgelaufen ist, kann können Benutzer*innen über Privileged Identity Management eine Erneuerung für die Rollenzuweisung anfordern.

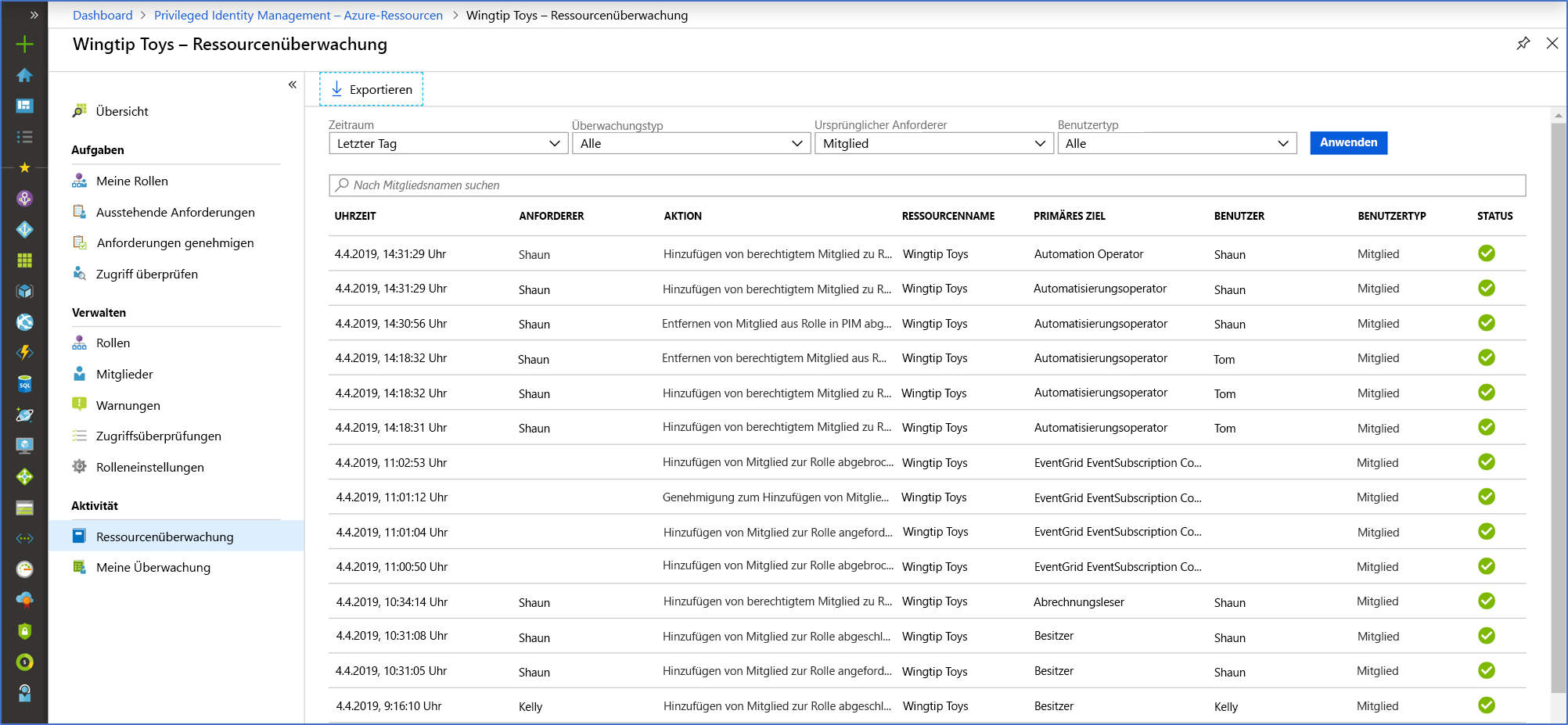

Überwachung

Im Überwachungsverlauf von Privileged Identity Management (PIM) können Sie alle Rollenzuweisungen und -aktivierungen für alle privilegierten Rollen in den letzten 30 Tagen anzeigen.