Beschreiben der Microsoft Entra ID-Governance

Microsoft Entra ID Governance ermöglicht es Ihnen, den Sicherheitsbedarf Ihrer Organisation und die Produktivität von Mitarbeitern mit den richtigen Prozessen und Transparenz in Einklang zu bringen. Wenn sich die Rollen der Mitarbeitenden innerhalb einer Organisation ändern, können Sie Microsoft Entra ID Governance verwenden, um automatisch sicherzustellen, dass die richtigen Personen über den richtigen Zugriff auf die richtigen Ressourcen verfügen. Dies wird durch die Automatisierung von Identitäts- und Zugriffsprozessen, die Delegierung an Unternehmensgruppen und eine verbesserte Transparenz erreicht.

Mit ID Governance können Organisationen folgende Aufgaben ausführen:

- Steuern des Identitätslebenszyklus

- Steuern des Zugriffslebenszyklus

- Sichern des berechtigten Zugriffs für die Verwaltung

Diese Aktionen können für Mitarbeiter, Geschäftspartner und Lieferanten sowie für Dienste und Anwendungen, sowohl lokal als auch in der Cloud, durchgeführt werden.

Es soll Organisationen dabei helfen, diese vier wichtigen Fragen zu beantworten:

- Welche Benutzer sollen Zugriff auf welche Ressourcen haben?

- Wozu nutzen diese Benutzer den Zugriff?

- Gibt es effektive organisatorische Kontrollen zum Verwalten des Zugriffs?

- Können Prüfer feststellen, ob die Kontrollen funktionieren?

Identitätslebenszyklus

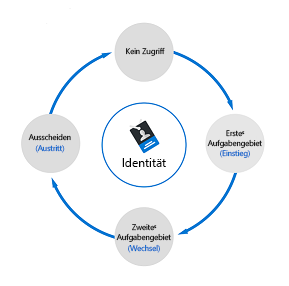

Das Verwalten des Identitätslebenszyklus der Benutzer ist die wichtigste Aufgabe der Identitätsgovernance.

Beim Planen von Identity Lifecycle Management für Mitarbeiter nutzen viele Organisationen einen Prozess nach dem Muster „Eintritt, Wechsel und Austritt“. Wenn eine Person einer Organisation beitritt, wird eine neue digitale Identität erstellt, falls noch keine vorhanden ist. Beginnt eine Person in einem neuen Bereich der Organisation, müssen möglicherweise mehr Zugriffsberechtigungen zu der digitalen Identität hinzugefügt oder entfernt werden. Verlässt eine Person die Organisation, muss der Zugriff möglicherweise entfernt werden, und die Identität wird nur noch zu Überwachungszwecken benötigt.

Das folgende Diagramm zeigt eine vereinfachte Version des Identitätslebenszyklus.

Für viele Organisationen ist dieser Identitätslebenszyklus für Mitarbeiter an die Darstellung dieses Benutzers in einem Personalsystem gebunden, z. B. Workday oder SuccessFactors. Das Personalsystem wird in Bezug auf die Bereitstellung der aktuellen Mitarbeiterliste als Autorität angesehen, einschließlich einiger zugehöriger Eigenschaften wie der Name oder die Abteilung. Organisationen müssen den Prozess zum Erstellen einer Identität für einen neuen Mitarbeiter automatisieren, der auf einem Signal ihres HR-Systems basiert, damit der Mitarbeiter vom ersten Tag an produktiv sein kann.

In Microsoft Entra ID Governance können Sie den Identitätslebenszyklus von Benutzern automatisieren, indem Sie Folgendes verwenden:

- Eingehende Bereitstellung aus den HR-Quellen Ihrer Organisation, um Benutzeridentitäten in Microsoft Entra ID und Active Directory automatisch zu verwalten.

- Lebenszyklus-Workflows zum Automatisieren von Workflowaufgaben, die bei bestimmten wichtigen Ereignissen ausgeführt werden, etwa, bevor neue Mitarbeiter eine Stelle in der Organisation antreten, wenn sich während ihrer Zeit in der Organisation der Status ändert und wenn sie die Organisation verlassen.

- Automatische Zuweisungsrichtlinien in der Berechtigungsverwaltung zum Hinzufügen und Entfernen der Gruppenmitgliedschaften, Anwendungsrollen und SharePoint-Websiterollen basierend auf Änderungen an den Attributen des Benutzers. Informationen zur Berechtigungsverwaltung werden in einer nachfolgenden Lerneinheit behandelt.

- Benutzerbereitstellung zum Erstellen, Aktualisieren und Entfernen von Benutzerkonten in anderen Anwendungen mit Connectors zu Hunderten von cloudbasierten und lokalen Anwendungen.

Im Allgemeinen besteht die Verwaltung des Lebenszyklus einer Identität darin, den von Benutzern benötigten Zugriff zu aktualisieren, ob durch die Integration in ein Personalsystem oder durch Benutzerbereitstellungsanwendungen.

Zugriffslebenszyklus

Der Zugriffslebenszyklus ist der Prozess der Verwaltung des Zugriffs im gesamten Organisationsleben des Benutzers. Benutzer benötigen unterschiedliche Zugriffsebenen von dem Punkt, an dem sie einer Organisation beitreten, bis hin zu dem Punkt, wenn sie sie verlassen. In verschiedenen Phasen dazwischen benötigen sie abhängig von ihrer Rolle und den Zuständigkeiten Zugriffsrechte für verschiedene Ressourcen.

Organisationen benötigen einen Prozess, um den Zugriff über die anfänglich beim Erstellen der Identität eines Benutzers zugewiesenen Rechte hinaus zu verwalten. Zudem müssen Unternehmensorganisationen in der Lage sein, ihre Systeme effizient zu skalieren, damit sie Zugriffsrichtlinien und -kontrollen kontinuierlich entwickeln und erzwingen können.

Mit Microsoft Entra ID Governance können IT-Abteilungen festlegen, welche Zugriffsberechtigungen Benutzer für verschiedene Ressourcen haben sollten und welche Durchsetzungsprüfungen erforderlich sind.

Organisationen können den Zugriffslebenszyklus mit Technologien wie dynamischen Gruppen automatisieren. Mit dynamischen Gruppen können Administratoren attributbasierte Regeln erstellen, um die Mitgliedschaft von Gruppen zu bestimmen. Wenn sich Attribute eines Benutzers oder Geräts ändern, bewertet das System alle dynamischen Gruppenregeln in einem Verzeichnis, um zu ermitteln, ob aufgrund der Änderung irgendwelche Benutzer zu einer Gruppe hinzugefügt oder aus dieser entfernt werden müssen. Wenn ein Benutzer oder Gerät eine Regel für eine Gruppe erfüllt, wird er oder es als Mitglieder zu dieser Gruppe hinzugefügt. Wenn sie die Regel nicht mehr erfüllen, werden sie entfernt.

Mit der Berechtigungsverwaltung können Organisationen definieren, wie Benutzer übergreifend über Pakete von Gruppen- und Teammitgliedschaften, App-Rollen und SharePoint Online-Rollen Zugriff anfordern und Überprüfungen der Aufgabentrennung bei Zugriffsanforderungen durchsetzen.

Organisationen können Zugriffsberechtigungen regelmäßig mithilfe wiederkehrender Microsoft Entra-Zugriffsüberprüfungen für die Neuzertifizierung des Zugriffs überprüfen.

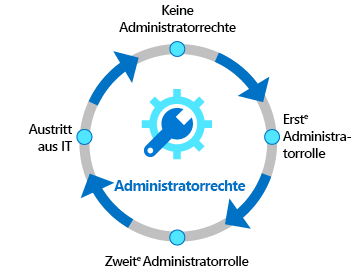

Privilegierter Zugriffslebenszyklus

Das Überwachen des privilegierten Zugriffs ist ein wichtiger Bestandteil der Identitätsgovernance. Wenn Mitarbeitern, Anbietern und Vertragspartnern Administratorrechte zugewiesen werden, sollte ein Governanceprozess aufgrund des möglichen Missbrauchs vorhanden sein.

Microsoft Entra Privileged Identity Management (PIM) bietet zusätzliche Steuerelemente, die Zugriffsrechte sichern sollen. PIM hilft Ihnen dabei, die Anzahl der Personen zu minimieren, die Zugriff auf Ressourcen in Microsoft Entra ID, Azure und anderen Microsoft-Onlinediensten haben. PIM bietet umfassende Governancesteuerelemente, um die Ressourcen Ihres Unternehmens zu schützen.