Implementieren von Netzwerksicherheitsgruppen

Sie können den Netzwerkdatenverkehr auf Ressourcen in Ihrem virtuellen Netzwerk beschränken, indem Sie eine Netzwerksicherheitsgruppe verwenden. Sie können eine Netzwerksicherheitsgruppe einem Subnetz oder einer Netzwerkschnittstelle zuweisen und Sicherheitsregeln in der Gruppe definieren, um den Netzwerkdatenverkehr zu steuern.

Wissenswertes zu Netzwerksicherheitsgruppen

Sehen wir uns die Merkmale von Netzwerksicherheitsgruppen an.

Eine Netzwerksicherheitsgruppe enthält eine Liste mit Sicherheitsregeln, die eingehenden oder ausgehenden Netzwerkdatenverkehr zulassen oder verweigern.

Eine Netzwerksicherheitsgruppe kann einem Subnetz oder einer Netzwerkschnittstelle zugeordnet werden.

Eine Netzwerksicherheitsgruppe kann mehrfach zugeordnet werden.

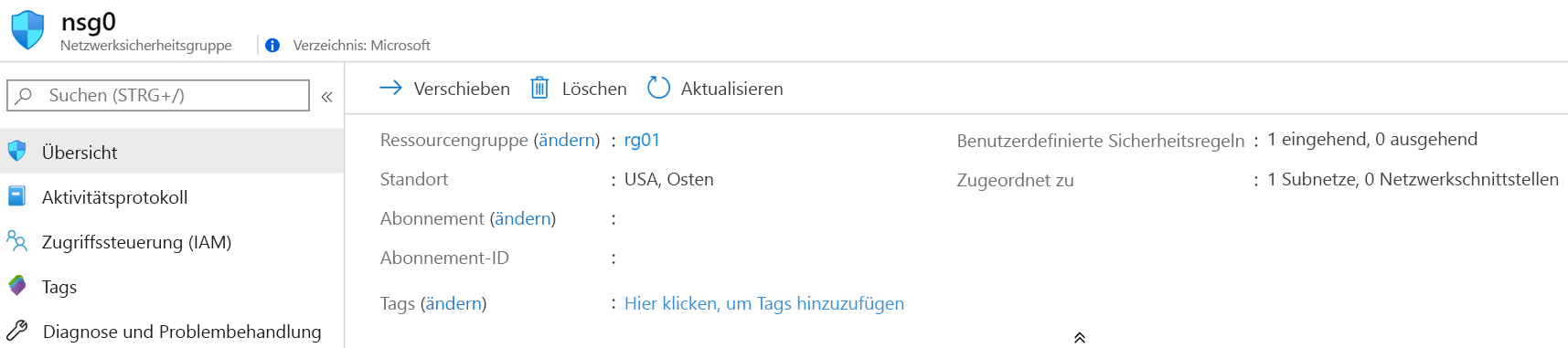

Sie erstellen eine Netzwerksicherheitsgruppe und definieren Sicherheitsregeln im Azure-Portal.

Netzwerksicherheitsgruppen werden für Ihre virtuellen Computer im Azure-Portal definiert. Auf der Seite Übersicht für einen virtuellen Computer finden Sie Informationen zu den zugeordneten Netzwerksicherheitsgruppen. Sie können Details wie die zugewiesenen Subnetze, zugewiesene Netzwerkschnittstellen und die definierten Sicherheitsregeln anzeigen.

Netzwerksicherheitsgruppen und Subnetze

Sie können Netzwerksicherheitsgruppen einem Subnetz zuweisen und eine geschütztes Umkreisnetzwerk erstellen (auch als demilitarisierte Zone oder DMZ bezeichnet). Eine DMZ fungiert als Puffer zwischen Ressourcen in Ihrem virtuellen Netzwerk und dem Internet.

Verwenden Sie die Netzwerksicherheitsgruppe, um den Datenverkehr zu allen Computern zu beschränken, die sich im Subnetz befinden.

Jedem Subnetz kann maximal eine zugeordnete Netzwerksicherheitsgruppe zugeordnet sein.

Netzwerksicherheitsgruppen und Netzwerkschnittstellen

Sie können Netzwerksicherheitsgruppen einem Netzwerkadapter (NIC) zuweisen.

Definieren Sie Netzwerksicherheitsgruppenregeln, um den gesamten Datenverkehr zu steuern, der über einen NIC geleitet wird.

Jede Netzwerkschnittstelle, die in einem Subnetz vorhanden ist, kann über höchstens eine zugeordnete Netzwerksicherheitsgruppe verfügen.