Übung: Registrieren einer Anwendung mit Microsoft Entra ID

Sie sind bereit, Ihre Webanwendung für die Authentifizierung mithilfe von Microsoft Entra ID einzurichten und den Zugriff für Mitarbeiter*innen in Ihrem Unternehmen zu schützen. Der erste Schritt zum Aktivieren der Authentifizierung besteht darin, Ihre Anwendung bei Microsoft Entra ID zu registrieren.

In dieser Lerneinheit registrieren Sie Ihre Anwendung mit Microsoft Entra ID.

Registrieren Ihrer Anwendung mit Microsoft Entra ID

Durch die Registrierung Ihrer Anwendung wird eine Vertrauensstellung zwischen Ihrer Anwendung und dem Identitätsanbieter hergestellt, der in diesem Fall Microsoft Entra ID ist.

Führen Sie die folgenden Schritte aus, um Ihre Anwendung über das Azure-Portal zu registrieren:

Melden Sie sich beim Azure-Portal an.

Wenn Sie über Zugriff auf mehrere Mandanten verfügen, verwenden Sie im oberen Menü den Filter Verzeichnis + Abonnement, um den Mandanten auszuwählen, in dem Sie eine Anwendung registrieren möchten.

Suchen Sie nach Microsoft Entra ID, und wählen Sie diese Lösung aus.

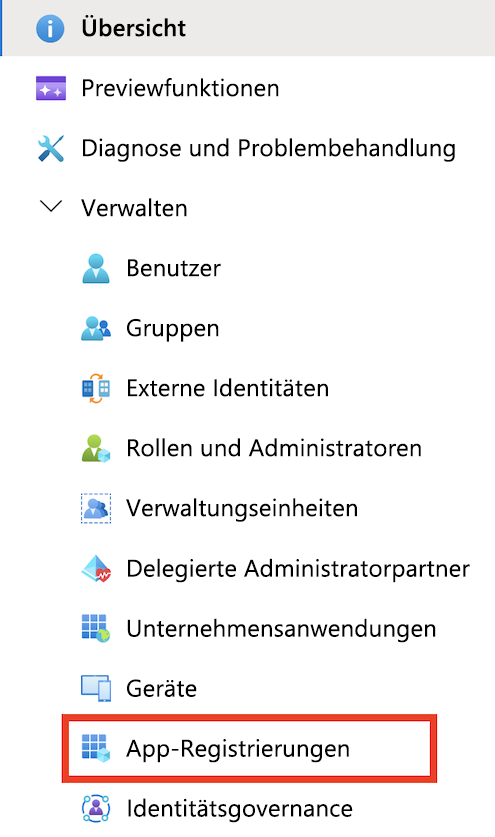

Wählen Sie zunächst unter Verwalten die Option App-Registrierungen und dann die Schaltfläche + Neue Registrierung aus.

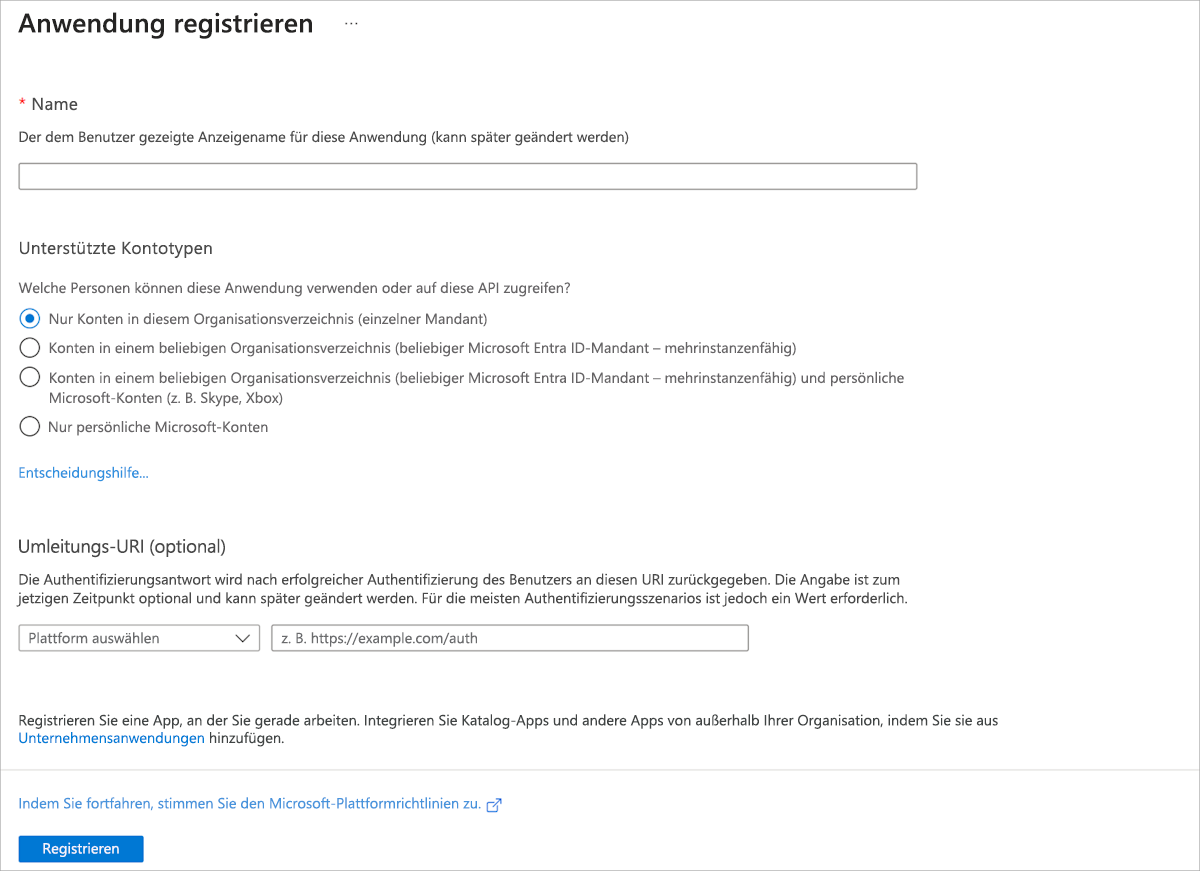

Geben Sie auf der daraufhin angezeigten Seite Anwendung registrieren die Registrierungsinformationen Ihrer Anwendung ein:

Geben Sie im Abschnitt Name einen aussagekräftigen Anwendungsnamen ein, der den Benutzer*innen der App angezeigt wird (beispielsweise

java-servlet-webapp-authentication).Wählen Sie unter Unterstützte Kontotypen eine Option aus.

- Wählen Sie für dieses Übungsmodul die Option Nur Konten in diesem Organisationsverzeichnis aus, weil Sie eine Anwendung erstellen, die nur von Benutzer*innen im Organisationsmandanten (einzelner Mandant) verwendet werden soll.

Wählen Sie im Abschnitt Umleitungs-URI die Option Web im Kombinationsfeld aus, und geben Sie den Umleitungs-URI Ihrer Webanwendung ein. Dabei handelt es sich um den URI, für den Ihre Anwendung die Authentifizierungsantwort verarbeiten soll, nachdem der Benutzer sich angemeldet hat. Geben Sie für diese Übung den folgenden Umleitungs-URI der Beispielanwendung ein:

http://localhost:8080/msal4j-servlet-graph/auth/redirect.

Wählen Sie Registrieren aus, um die Anwendung zu erstellen.

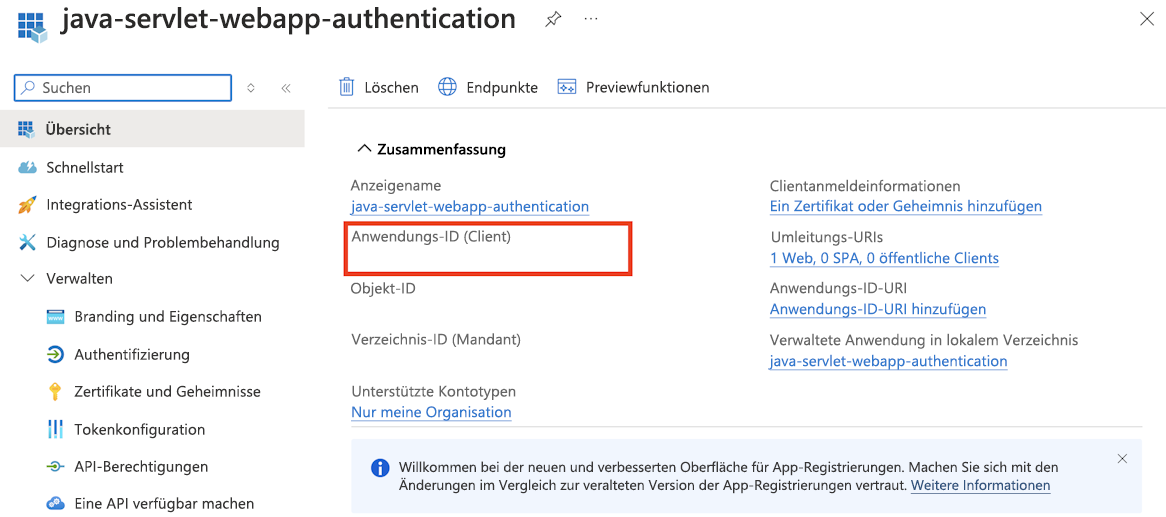

Suchen Sie die Anwendungs-ID (Client-ID) auf dem Registrierungsbildschirm der App, und notieren Sie sich diese. Diesen Wert verwenden Sie später in den Konfigurationsdateien im Code Ihrer App.

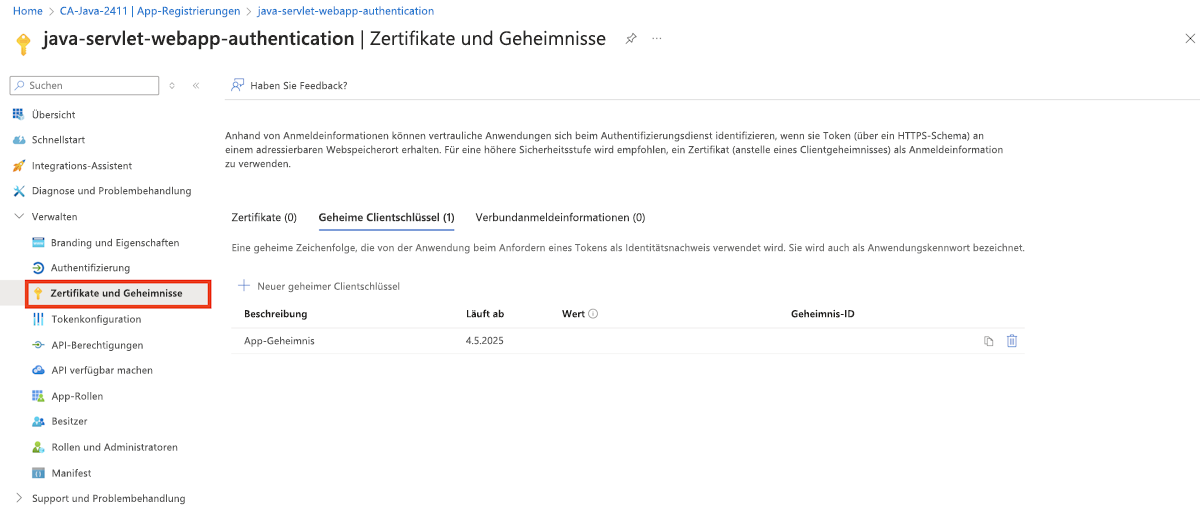

Wählen Sie auf dem Registrierungsbildschirm der App links das Blatt Zertifikate und Geheimnisse aus, um die Seite zum Generieren von Geheimnissen und Hochladen von Zertifikaten zu öffnen. Wählen Sie im Abschnitt Geheime Clientschlüssel die Schaltfläche + Neuer geheimer Clientschlüssel aus:

- Geben Sie eine Schlüsselbeschreibung ein (z. B.

app secret), - Wählen Sie eine der verfügbaren Schlüssellaufzeiten entsprechend Ihren Sicherheitsbedenken aus.

- Der generierte Schlüsselwert wird angezeigt, wenn Sie die Schaltfläche Hinzufügen auswählen. Kopieren Sie den generierten Wert zur Verwendung in späteren Schritten.

- Sie benötigen diesen Schlüssel später in den Konfigurationsdateien Ihres Codes. Dieser Schlüsselwert wird nicht noch mal angezeigt und kann nicht auf andere Weise abgerufen werden. Notieren Sie ihn also unbedingt aus dem Azure-Portal, bevor Sie zu einer anderen Anzeige bzw. einem anderen Bereich wechseln.

- Geben Sie eine Schlüsselbeschreibung ein (z. B.

Sie haben nun erfolgreich eine Webanwendung mit Microsoft Entra ID registriert.