Konfigurieren von UEFI-Einstellungen für Surface Docks

IT-Administratoren können Ports auf Surface Dock 2 oder Surface Thunderbolt 4 Dock sichern und verwalten, indem sie UEFI-Einstellungen in einem Windows Installer-Konfigurationspaket (.msi-Datei) konfigurieren, das auf kompatiblen Surface-Geräten in einer Unternehmensumgebung bereitgestellt wird.

Unterstützte Geräte

Die Verwaltung von Surface Dock 2 oder Surface Thunderbolt 4 Dock mit SEMM ist für Docks verfügbar, die mit Surface Laptop Studio (alle Generationen), Surface Laptop 7th Edition, Snapdragon-Prozessor verbunden sind; Surface Laptop 7. Edition, Intel-Prozessor; Surface Laptop 6, Surface Laptop 5, Surface Laptop 4, Surface Laptop 3, Surface Laptop Go (alle Generationen), Surface Pro 11. Edition, Snapdragon-Prozessor; Surface Pro 11. Edition, Intel-Prozessor; Surface Pro 10, Surface Pro 10 mit 5G, Surface Pro 9, Surface Pro 9 mit 5G, Surface Pro 8, Surface Pro 7+, Surface Pro 7, Surface Pro X und Surface Book 3.

Tipp

Diese kompatiblen Surface-Geräte werden häufig als Hostgeräte bezeichnet. Ein Paket wird auf Hostgeräte angewendet, je nachdem, ob ein Hostgerät authentifiziert oder nicht authentifiziert ist. Konfigurierte Einstellungen befinden sich auf Hostgeräten auf der UEFI-Ebene, sodass IT-Administratoren kompatible Surface Docks wie jedes andere integrierte Peripheriegerät wie die Kamera verwalten können.

Konfigurieren und Bereitstellen von UEFI-Einstellungen für Surface Docks

Dieser Abschnitt enthält eine schrittweise Anleitung für die folgenden Aufgaben:

- Installieren Sie das Surface IT Toolkit.

- Erstellen oder Abrufen von Zertifikaten mit öffentlichem Schlüssel

- Erstellen Sie ein .msi-Konfigurationspaket. a. Fügen Sie Ihre Zertifikate hinzu. b. Geben Sie die 16-stellige RN-Nummer für Ihre Surface Dock 2- oder Surface Thunderbolt 4 Dock-Geräte ein. c. Konfigurieren Sie UEFI-Einstellungen für Komponentenrichtlinien: USB-Daten, Ethernet oder Audio.

- Erstellen Sie das Konfigurationspaket, und wenden Sie es auf Surface-Zielgeräte an.

- Verwenden Sie Die Surface-App, um den resultierenden Richtlinienstatus des verwalteten Surface Dock zu bestätigen.

Wichtig

Die Zufallszahl (Random Number, RN) ist ein eindeutiger 16-stelliger Hexadezimalcodebezeichner, der im Werk bereitgestellt und im kleinen Typ auf der Unterseite des Docks gedruckt wird. Die RN unterscheidet sich von den meisten Seriennummern, da sie nicht elektronisch gelesen werden kann. Dadurch wird sichergestellt, dass der Besitznachweis nur durch Lesen des RN beim physischen Zugriff auf das Gerät hergestellt wird. Die RN kann auch während der Kauftransaktion abgerufen werden und wird in Microsoft-Inventursystemen aufgezeichnet.

Erstellen von Zertifikaten mit öffentlichem Schlüssel

Dieser Abschnitt enthält Spezifikationen zum Erstellen der Zertifikate, die zum Verwalten von Ports für Surface Dock 2 oder Surface Thunderbolt 4 Dock erforderlich sind.

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie entweder Zertifikate von einem Drittanbieter erhalten oder bereits über Kenntnisse in PKI-Zertifikatdiensten verfügen und wissen, wie Sie eigene Erstellen. Sie sollten mit den allgemeinen Empfehlungen zum Erstellen von Zertifikaten vertraut sein und befolgen, wie in der Dokumentation Erste Schritte mit dem Surface Enterprise Management Mode (SEMM) beschrieben, mit einer Ausnahme. Die Zertifikate, die zum Konfigurieren von Surface Docks mit SEMM erforderlich sind, erfordern Ablauffristen von 30 Jahren für die Dockzertifizierungsstelle und 20 Jahre für das Hostauthentifizierungszertifikat.

Wenn Sie bereits über die entsprechenden Zertifikate verfügen, fahren Sie mit dem nächsten Abschnitt fort. Lesen Sie andernfalls sorgfältig die Anleitung im Anhang: Anforderungen an Stamm- und Hostzertifikate.

Erstellen eines Dockbereitstellungspakets

Wenn Sie die Zertifikate abgerufen oder erstellt haben, können Sie das .msi Bereitstellungspaket erstellen, das auf Zielgeräte angewendet wird.

Öffnen Sie das Surface IT Toolkit, und wählen Sie Surface Dock konfigurieren aus.

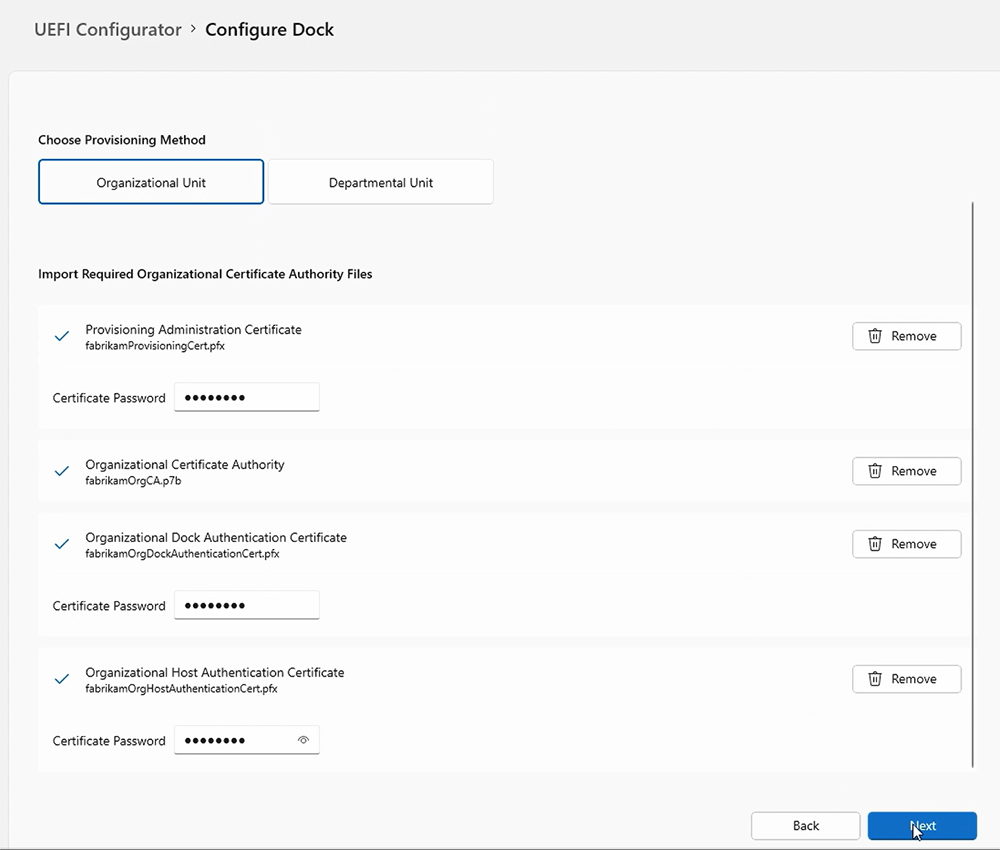

Wählen Sie Docktyp und dann eine Bereitstellungsmethode aus.

- Organisationseinheit, die für den unternehmensweiten Einsatz konzipiert ist.

- Abteilungseinheit, die für eine präzisere Einstellungskonfiguration konzipiert ist; Beispielsweise eine Abteilung, die hochsensible Informationen verarbeitet.

Importieren Sie Ihre Zertifizierungsstelle und Zertifikatdateien, und geben Sie das Kennwort für jede Datei ein. Wählen Sie Weiter aus. Dieses Beispiel zeigt die Organisationsbereitstellung.

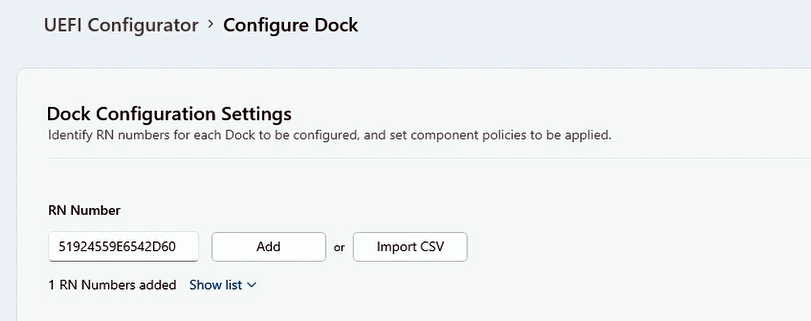

Fügen Sie die Surface Dock-ID-Nummern hinzu, die den Docks zugeordnet sind, die Sie verwalten möchten. Geben Sie für mehrere Docks die Zahlen in einer .csv-Datei ohne Kopfzeile ein. Dies bedeutet, dass die erste Zeile der Datei keine Spaltennamen oder Beschreibungen enthalten sollte.

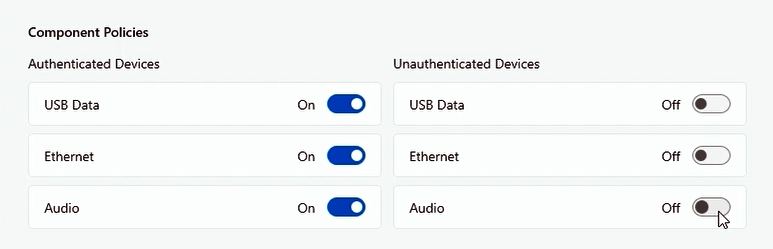

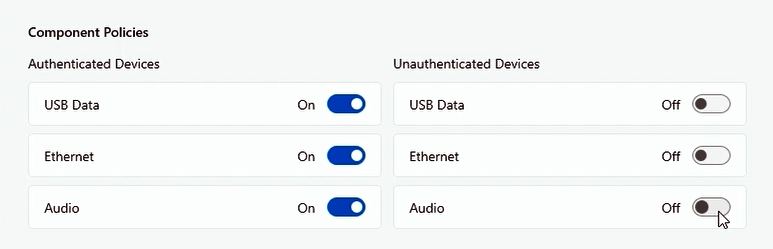

Sie können Richtlinieneinstellungen für USB-Daten-, Ethernet- und Audioports angeben. Mit UEFI Configurator können Sie Richtlinieneinstellungen für authentifizierte Benutzer (authentifizierte Richtlinie) und nicht authentifizierte Benutzer (nicht authentifizierte Richtlinie) konfigurieren.

- Authentifizierte Richtlinie bezieht sich auf ein Surface-Gerät, auf dem die entsprechenden Zertifikate installiert sind, wie im .msi Konfigurationspaket konfiguriert, das Sie auf Zielgeräte angewendet haben.

- Nicht authentifizierte Richtlinie bezieht sich auf jedes andere Gerät.

Wählen Sie aus, welche Komponenten Sie aktivieren oder deaktivieren möchten, und wählen Sie Weiter aus. Die folgende Abbildung zeigt, wie der Portzugriff für authentifizierte Geräte aktiviert und für nicht authentifizierte Geräte deaktiviert ist.

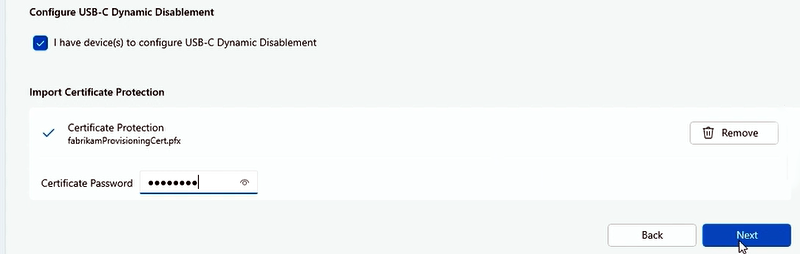

Wenn Sie Geräte haben, die Sie für die dynamische USB-C-Deaktivierung konfigurieren möchten, aktivieren Sie das Kontrollkästchen wie in der folgenden Abbildung dargestellt. Fügen Sie das erforderliche Zertifikat hinzu, und wählen Sie Weiter aus. Weitere Informationen finden Sie auf dieser Seite unter Szenarien zum Schützen von Surface Dock-Ports .

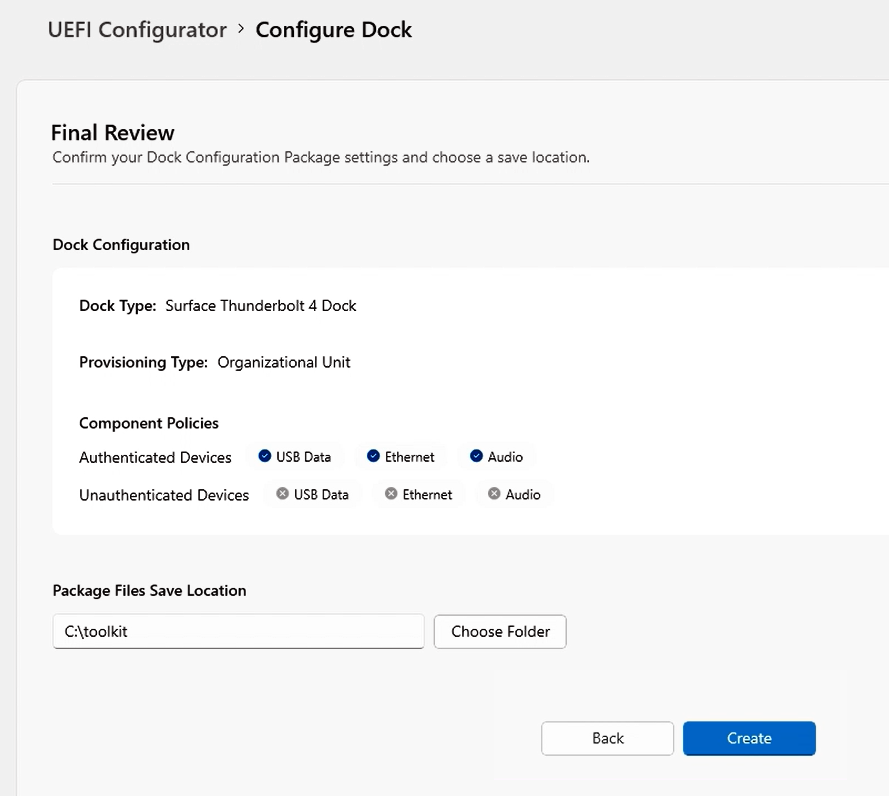

Schließen Sie eine abschließende Überprüfung Ihrer konfigurierten Einstellungen ab, wählen Sie einen Ordner aus, um das Paket zu speichern, und wählen Sie Erstellen aus.

Anwenden des Bereitstellungspakets auf ein Surface Dock

- Verwenden Sie die .msi Datei, die der Surface UEFI Configurator generiert hat, und installieren Sie sie auf einem Surface-Hostgerät wie Surface Laptop 6 oder Surface Pro 10.

- Verbinden Sie das Hostgerät mit Surface Dock 2 oder Surface Thunderbolt 4 Dock. Wenn Sie das Dock verbinden, werden UEFI-Richtlinieneinstellungen angewendet.

Szenarien zum Schützen von Surface Dock-Anschlüssen

Die Beschränkung von Surface Dock 2 oder Surface Thunderbolt 4 Dock auf autorisierte Personen, die bei einem Unternehmenshostgerät angemeldet sind, bietet eine weitere Datenschutzebene. Diese Möglichkeit, Surface Docks zu sperren, ist wichtig für bestimmte Kunden in hochsicheren Umgebungen, die die Funktionalität und Produktivitätsvorteile des Docks nutzen möchten, während die Einhaltung strenger Sicherheitsprotokolle gewährleistet ist. SEMM, das mit Surface Dock 2 oder Surface Thunderbolt 4 Dock verwendet wird, ist in offenen Büros und gemeinsam genutzten Räumen hilfreich, insbesondere für Kunden, die USB-Anschlüsse aus Sicherheitsgründen sperren möchten.

Differenzierte USB-C-Deaktivierung. Die Verwaltung von USB-C-Anschlüssen mit Unterstützung für DisplayPort und USB Power Delivery bietet mehr Optionen als das Deaktivieren aller Funktionen. Beispielsweise können Sie die Datenkonnektivität verhindern, um zu verhindern, dass Benutzer Daten aus dem USB-Speicher kopieren, aber die Möglichkeit erhalten, Bildschirme zu erweitern und das Gerät über ein USB-C-Dock aufzuladen. Ab Surface Pro 8, Surface Laptop Studio und Surface Go 3 sind diese Optionen jetzt über die SEMM PowerShell-Skripts verfügbar.

Dynamische USB-C-Deaktivierung. Mit der dynamischen USB-C-Deaktivierung können Kunden, die in äußerst sicheren Arbeitsumgebungen arbeiten, den USB-Diebstahl vertraulicher Daten verhindern und Organisationen mehr Kontrolle bieten. Wenn sie mit dem Surface Thunderbolt 4 Dock gekoppelt sind, können IT-Administratoren USB-C-Anschlüsse sperren, wenn ein berechtigtes Surface-Gerät abgedockt oder mit einem nicht autorisierten Dock verbunden ist.

Tipp

Dieses Feature ist auf Surface Pro 10, Surface Laptop 6 und Surface Laptop Studio 2 verfügbar.

Bei der dynamischen USB-C-Deaktivierung, wenn Benutzer mit einem autorisierten Dock im Büro verbunden sind, verfügen die USB-C-Anschlüsse über die volle Funktionalität ihrer Geräte. Wenn sie jedoch außerhalb des Standorts wechseln, können sie weiterhin eine Verbindung mit einer Dockingstation herstellen, um Zubehör oder einen Monitor zu verwenden, aber nicht die USB-Anschlüsse zum Übertragen von Daten verwenden.

Die Verwaltung von USB-C-Ports für diese Szenarien umfasst die folgenden Aufgaben:

- Stellen Sie Ihre Hostgeräte wie Surface Pro 10 oder Surface Laptop 6 bereit, und stellen Sie Surface Dock in SEMM über ein von UEFI Configurator generiertes .msi-Paket bereit, wie weiter oben auf dieser Seite beschrieben.

- Erstellen Sie ein separates .msi Paket, das die UEFI-Richtlinieneinstellungen für "Authentifizierte" und "nicht authentifizierte" Geräte enthält.

- Konfigurieren Sie die differenzierte USB-C-Deaktivierung oder die dynamische USB-C-Deaktivierung.

Weitere Informationen finden Sie unter Verwalten von USB-Anschlüssen auf Surface-Geräten.

Überprüfen des verwalteten Zustands mithilfe der Surface-App

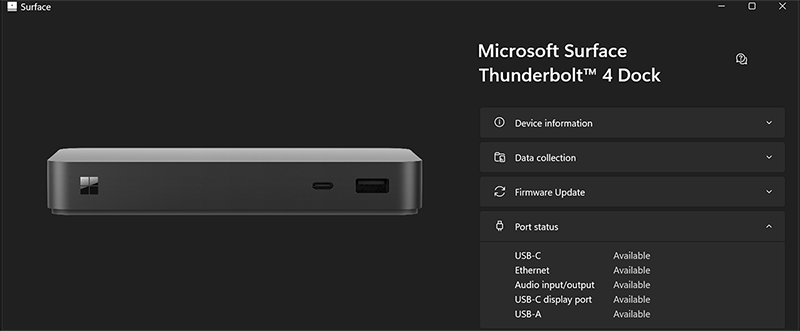

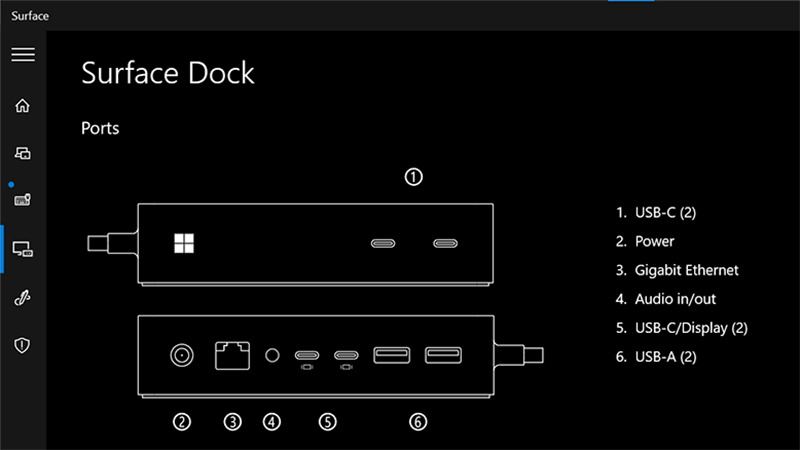

Nachdem Sie das Konfigurationspaket angewendet haben, können Sie den resultierenden Richtlinienstatus des Docks direkt über die Surface-App überprüfen, die standardmäßig auf allen Surface-Geräten installiert ist. Wenn sich die Surface-App nicht auf dem Gerät befindet, können Sie sie aus dem Microsoft Store herunterladen und installieren.

Testszenario

Ziel: Konfigurieren Sie Richtlinieneinstellungen, um den Portzugriff nur durch authentifizierte Benutzer zuzulassen.

Wie weiter oben beschrieben, aktivieren Sie alle Ports für authentifizierte Benutzer, und deaktivieren Sie sie für nicht authentifizierte Benutzer.

Wenden Sie das Konfigurationspaket auf Ihr Zielgerät an, und verbinden Sie das Dock.

Öffnen Sie Die Surface-App , und wählen Sie Surface Dock aus, um den sich ergebenden Richtlinienstatus Ihres Surface Dock anzuzeigen. Wenn die Richtlinieneinstellungen angewendet werden, gibt die Surface-App (hier für Surface Thunderbolt 4 Dock und Surface Dock 2) an, dass Anschlüsse verfügbar sind.

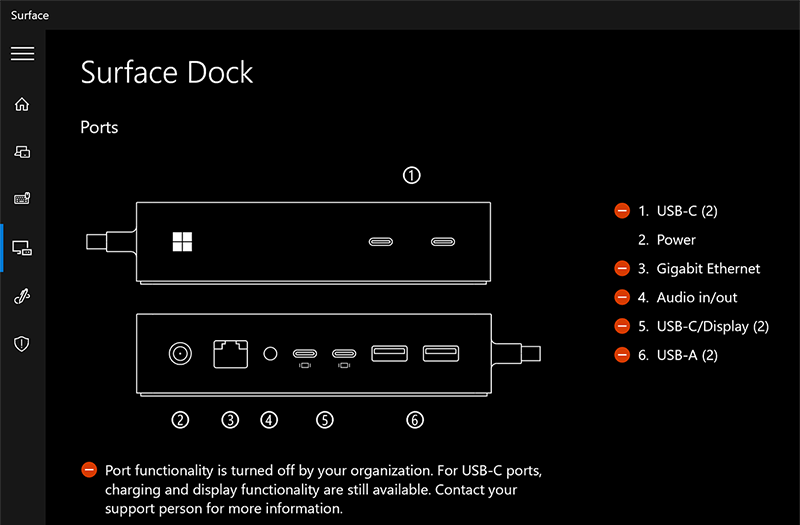

Nun müssen Sie überprüfen, ob die Richtlinieneinstellungen alle Ports für nicht authentifizierte Benutzer erfolgreich deaktiviert haben. Verbinden Sie Surface Dock 2 oder Surface Thunderbolt 4 Dock mit einem nicht verwalteten Gerät, z. B. einem Surface-Gerät, das außerhalb des Verwaltungsbereichs für das von Ihnen erstellte Konfigurationspaket fällt.

Öffnen Sie Die Surface-App , und wählen Sie Surface Dock aus. Der resultierende Richtlinienstatus (hier für Surface Thunderbolt 4 Dock und Surface Dock 2) gibt an, dass die Ports ausgeschaltet sind.

Tipp

Wenn Sie den Besitz des Geräts behalten möchten, aber allen Benutzern den Vollzugriff gewähren möchten, können Sie ein neues Paket erstellen, bei dem alles aktiviert ist. Wenn Sie die Einschränkungen und den Besitz des Geräts vollständig aufheben möchten (damit es nicht verwaltet wird), wählen Sie Zurücksetzen in Surface UEFI Configurator aus, um ein Paket zu erstellen, das auf Zielgeräte angewendet werden soll.

Herzlichen Glückwunsch. Sie haben Surface Dock-Ports auf Zielhostgeräten erfolgreich verwaltet.

Anhang: Anforderungen an Stamm- und Hostzertifikate

Vor dem Erstellen des Konfigurationspakets müssen Sie Public Key-Zertifikate vorbereiten, die den Besitz von Surface Dock 2 oder Surface Thunderbolt 4 Dock authentifizieren und nachfolgende Änderungen des Besitzes während des Gerätelebenszyklus ermöglichen. Die Host- und Bereitstellungszertifikate erfordern die Eingabe von EKU-IDs, auch bekannt als Client Authentication Enhanced Key Usage (EKU)-Objektbezeichner (OIDs).

Die erforderlichen EKU-Werte sind in Tabelle 1 und Tabelle 2 aufgeführt.

Achtung

Bewahren Sie Zertifikate an einem sicheren Ort auf, und stellen Sie sicher, dass sie ordnungsgemäß gesichert sind. Ohne sie ist es unmöglich, Surface UEFI zurückzusetzen, verwaltete Surface UEFI-Einstellungen zu ändern oder SEMM von einem registrierten Surface-Gerät zu entfernen.

Tabelle 1: Stamm- und Andockzertifikatanforderungen

| Zertifikat | Algorithmus | Beschreibung | Ablauf | EKU-OID |

|---|---|---|---|---|

| Stammzertifizierungsstelle | ECDSA_P384 | - Stammzertifikat mit 384-Bit Prime Elliptic Curve Digital Signature Algorithm (ECDSA) - Secure Hash Algorithm (SHA) 256 Schlüsselverwendung: CERT_DIGITAL_SIGNATURE_KEY_USAGE – CERT_KEY_CERT_SIGN_KEY_USAGE CERT_CRL_SIGN_KEY_USAGE |

30 Jahre | n. a. |

| Andocken der Zertifizierungsstelle | ECC P256-Kurve | – Hostzertifikat mit 256-Bit Elliptic Curve Cryptography (ECC) - SHA 256-Schlüsselverwendung: CERT_KEY_CERT_SIGN_KEY_USAGE - Pfadlängeneinschränkung = 0 |

20 Jahre | 1.3.6.1.4.1.311.76.9.21.2 1.3.6.1.4.1.311.76.9.21.3 |

Hinweis

Die Dock-Zertifizierungsstelle muss als P7B-Datei exportiert werden.

Anforderungen an das Bereitstellungsverwaltungszertifikat

Jedes Hostgerät muss über die Dokumentzertifizierungsstelle und zwei Zertifikate verfügen, wie in Tabelle 2 dargestellt.

Tabelle 2 Anforderungen an das Bereitstellungsverwaltungszertifikat

| Zertifikat | Algorithmus | Beschreibung | EKU-OID |

|---|---|---|---|

| Hostauthentifizierungszertifikat | ECC P256 SHA 256 |

Nachweist die Identität des Hostgeräts. | 1.3.6.1.4.1.311.76.9.21.2 |

| Bereitstellen des Verwaltungszertifikats | ECC P256 SHA256 |

Ermöglicht ihnen das Ändern des Dockbesitzes oder der Richtlinieneinstellungen, indem Sie die aktuelle Im Dock installierte Zertifizierungsstelle ersetzen können. | 1.3.6.1.4.1.311.76.9.21.3 1.3.6.1.4.1.311.76.9.21.4 |

Hinweis

Die Hostauthentifizierungs- und Bereitstellungszertifikate müssen als PFX-Dateien exportiert werden.

Weitere Informationen finden Sie in der Dokumentation zur Architektur von Zertifikatdiensten, und lesen Sie die entsprechenden Kapitel in Windows Server 2019 Inside Out oder Windows Server 2008 PKI und Zertifikatsicherheit von Microsoft Press.