Konfigurieren von Microsoft Cloud Services für die DoD Zero Trust-Strategie

Der Standard für Das Department of Defense (DoD) Zero Trust Portfolio Management Office (ZT PfMO) wurde eingerichtet, um die Einführung und Ausführung von Zero Trust im gesamten DoD zu koordinieren. Im November 2022 veröffentlichte die DoD ZT PfMO die DoD Zero Trust-Strategie und -Roadmap.

Die Strategie und die begleitenden Ausführungspläne beschreiben einen Weg zur Einführung eines neuen Cybersicherheitsrahmens, um fundierte, risikobasierte Entscheidungen zu ermöglichen. Dieses Modell integriert Zero Trust-Prinzipien, indem herkömmliche Perimeter und Vertrauensannahmen eliminiert werden, was eine effizientere Architektur ermöglicht, die Sicherheit, Benutzerfreundlichkeit und Einsatzleistung verbessert. Das Ziel des Zero Trust-Frameworks besteht darin, die Angriffsfläche des DoD zu minimieren, Risiken zu reduzieren, eine effektive Datenfreigabe und Zusammenarbeit zu ermöglichen, technische Ressourcen proaktiv zu schützen und feindliche Aktivitäten abzuwehren.

Die Strategie hat vier Ziele.

- Einführung einer Zero Trust-Kultur: ein Zero Trust-Sicherheitsframework mit der zugehörigen Denkweise, das Entwurf, Entwicklung, Integration und Bereitstellung von Informationstechnologie im gesamten DoD Zero Trust-Ökosystem steuert

- Department of Defense-IT-Systeme werden geschützt und verteidigt: Die Cybersicherheitsverfahren des DoD integrieren und operationalisieren Zero Trust, um Unternehmensresilienz in DoD-Informationssystemen zu erreichen.

- Technologiebeschleunigung: Zero Trust-Technologien werden in einem Tempo bereitgestellt, das mit der sich ändernden Bedrohungsumgebung Schritt hält bzw. der Branchenentwicklung voraus ist.

- Zero Trust-Umsetzung: Zero Trust wird im DoD vollständig in Prozesse auf Komponentenebene integriert, um eine nahtlose und koordinierte Zero Trust-Umsetzung zu erreichen.

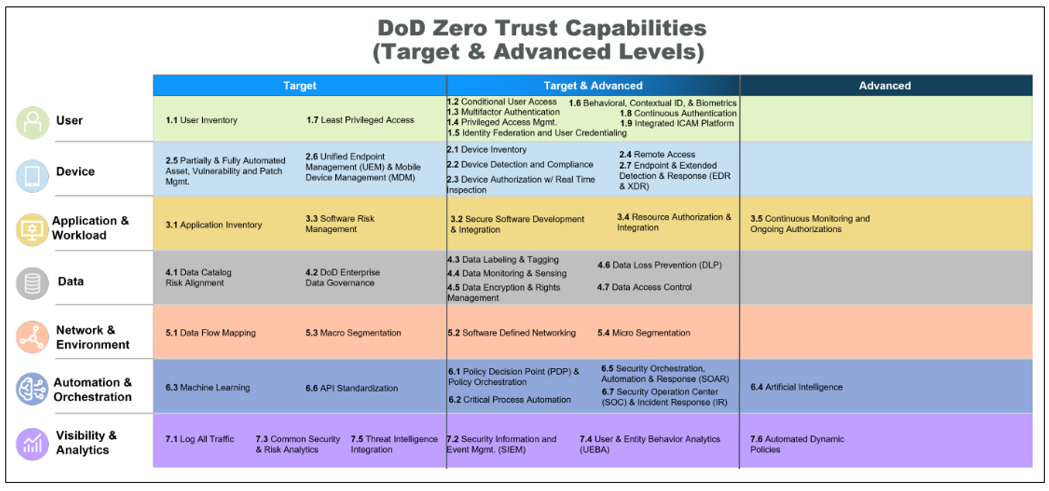

Microsoft verfügt über eine ständig wachsende Palette von Zero Trust-Funktionen, die von einer einheitlichen Identitätsplattform und vordefinierten, zielorientierten Sicherheitstools unterstützt werden. Sie bieten wiederholbare Funktionen und umfassende Abdeckung aller sieben Säulen der DoD Zero Trust-Strategie für Ziel- und erweiterte Aktivitäten.

Säulen, Funktionen und Aktivitäten

Die DoD Zero Trust-Strategie umfasst sieben Säulen, die Schutzbereiche für Zero Trust darstellen. Über die folgenden Links gelangen Sie zu den entsprechenden Abschnitten des Leitfadens.

- Einführung

- Benutzer

- Device

- Anwendungen und Workloads

- Daten

- Network

- Automatisierung und Orchestrierung

- Sichtbarkeit und Analysen

Die Säulen umfassen 45 Zero Trust-Funktionen. Funktionen werden durch Abschließen mindestens einer Implementierungsaktivität erreicht. In den folgenden Tabellen werden Aktivitäten basierend auf den vom DoD definierten Zero Trust-Phasen mit Target oder Advanced gekennzeichnet. Eine Funktion kann Zielaktivitäten und/oder erweiterte Aktivitäten umfassen. Siehe Tabelle 1. Insgesamt gibt es 152 Aktivitäten – 92 Zielaktivitäten und 60 erweiterte. Die DoD Zero Trust Capability Execution Roadmap legt eine Zeitachse für das Erreichen von ZT auf Zielebene bis 2027 und für ZT auf erweiterter Ebene bis 2032 fest.

Einzelheiten zu den Aktivitäten finden Sie in der Zero Trust Capabilities and Activities Execution Roadmap. Die Aktivitäten umfassen verschiedene technische und nicht technische Aufgaben. Technische Aufgaben dienen der Bereitstellung, Konfiguration und Einführung von Sicherheitstools. Zu den nicht technischen Aufgaben gehören die Beschaffung von Tools, das Erstellen von Richtlinien und Standards und das Zusammenstellen von Teams für die Umsetzung der Zero Trust-Strategie.

Umfang der Leitfäden

Dieses Dokument enthält zusammenfassende Leitfäden für 45 Zero Trust-Funktionen und ausführliche Leitfäden für 152 Zero Trust-Aktivitäten mit Microsoft Cloud Services. In jeder Tabelle enthält die Spalte Microsoft-Leitfäden und -Empfehlungen Leitfäden auf Aktivitätsebene basierend auf Aktivitätsbeschreibungen und Ergebnissen im Kontext der übergeordneten Funktion einer Aktivität. Verwenden Sie die Leitfäden auf Aktivitätsebene mit Funktionszusammenfassungen, um zu erfahren, wie Microsoft Cloud Services auf die DoD Zero Trust-Strategie ausgerichtet sind. Die Leitfäden gelten für Features, die allgemein verfügbar (GA) oder in der öffentlichen Vorschau in der Microsoft 365-Cloud für das DoD und in der Azure--US Government-Cloud verfügbar sind.

Wichtig

Wenn Aktivitäten mehrere Teile umfassen, wird im Microsoft-Leitfaden davon ausgegangen, dass Sie die vorherigen Teile implementiert haben. Wenn z. B. eine Aktivität drei Teile enthält, schließen zuerst Teil 1, dann Teil 2 und zuletzt Teil 3 ab.

In diesem Dokument werden Empfehlungen nach Produkt oder Featurebereich priorisiert und die wichtigsten Empfehlungen zuerst aufgeführt. Wenn Implementierungsaktionen Features in verschiedenen Microsoft-Diensten umfassen, sind die Aktionen in der erforderlichen Konfigurationsreihenfolge angegeben. Im Leitfaden auf Aktivitätsebene sind alle relevanten Empfehlungen für die jeweilige Aktivität aufgeführt. Ihre Organisation kann die Aktivität abschließen, indem sie einen Teil der empfohlenen Konfiguration ausführt oder alternative Lösungen implementiert.

Die Zero Trust-Strategie des US-Verteidigungsministeriums weist Aktivitäten den Phasen „Ziel“ (Target) oder „Erweitert“ (Advanced) zu. In diesem Leitfaden wird im Aktivitätstitel dann Target bzw. Adanced angegeben. Zielebene ZT wird erreicht, wenn alle Zielaktivitäten abgeschlossen werden. Zielebene ZT wird erreicht, wenn alle erweiterten Aktivitäten abgeschlossen werden. Sie müssen nicht alle Zielaktivitäten abschließen, bevor Sie erweiterte Aktivitäten starten. Das Konfigurieren eines Features kann Zielaktivitäten und erweiterte Aktivitäten gleichzeitig abschließen. Es wird empfohlen, zuerst die wichtigsten Schutzmaßnahmen zu implementieren und dabei den schnellen Migrationsleitplan von Microsoft für Zero Trust zu befolgen.

Nächste Schritte

Konfigurieren von Microsoft-Clouddiensten für die DoD Zero Trust-Strategie: