Tutorial: Microsoft Entra SSO-Integration mit Citrix ADC SAML Connector für Microsoft Entra ID (Kerberos-basierte Authentifizierung)

In diesem Tutorial erfahren Sie, wie Sie Citrix ADC SAML Connector for Microsoft Entra ID mit Microsoft Entra ID integrieren. Wenn Sie Citrix ADC SAML Connector for Microsoft Entra ID mit Microsoft Entra ID integrieren, können Sie Folgendes ausführen:

- Steuern Sie in Microsoft Entra ID, wer Zugriff auf Citrix ADC SAML Connector for Microsoft Entra ID hat.

- Ermöglichen Sie Ihren Benutzern, sich mit ihren Microsoft Entra-Konten automatisch bei Citrix ADC SAML Connector for Microsoft Entra ID anzumelden.

- Verwalten Sie Ihre Konten an einem zentralen Ort.

Voraussetzungen

Für die ersten Schritte benötigen Sie Folgendes:

- Ein Microsoft Entra-Abonnement. Falls Sie über kein Abonnement verfügen, können Sie ein kostenloses Azure-Konto verwenden.

- Ein Citrix ADC SAML Connector for Microsoft Entra-Abonnement, das für das einmaliges Anmelden (Single Sign-On, SSO) aktiviert ist.

Beschreibung des Szenarios

In diesem Tutorial konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra in einer Testumgebung. Das Tutorial umfasst folgende Szenarien:

SP-initiiertes einmaliges Anmelden für Citrix ADC SAML Connector for Microsoft Entra ID.

Just-In-Time-Benutzerbereitstellung für Citrix ADC SAML Connector for Microsoft Entra ID.

Kerberos-basierte Authentifizierung für Citrix ADC SAML Connector for Microsoft Entra ID.

Header-basierte Authentifizierung für Citrix ADC SAML Connector for Microsoft Entra ID.

Hinzufügen von Citrix ADC SAML Connector for Microsoft Entra ID aus dem Katalog

Um Citrix ADC SAML Connector for Microsoft Entra ID in Microsoft Entra ID integrieren zu können, müssen Sie zunächst Citrix ADC SAML Connector for Microsoft Entra ID aus dem Katalog zu Ihrer Liste der verwalteten SaaS-Apps hinzufügen:

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Neue Anwendung.

Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff Citrix ADC SAML Connector for Microsoft Entra ID in das Suchfeld ein.

Wählen Sie in den Ergebnissen den Eintrag Citrix ADC SAML Connector for Microsoft Entra ID aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen des einmaligen Anmeldens in Microsoft Entra für Citrix ADC SAML Connector for Microsoft Entra ID

Konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra für Citrix ADC SAML Connector for Microsoft Entra ID mithilfe eines Testbenutzers mit dem Namen B. Simon. Damit einmaliges Anmelden funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in Citrix ADC SAML Connector for Microsoft Entra ID eingerichtet werden.

Führen Sie die folgenden Schritte aus, um das einmalige Anmelden von Microsoft Entra mit Citrix ADC SAML Connector for Microsoft Entra ID zu konfigurieren und zu testen:

Konfigurieren des einmaligen Anmeldens von Microsoft Entra, um Ihren Benutzer*innen die Verwendung dieses Features zu ermöglichen.

Erstellen einer Microsoft Entra-Testbenutzer*in, um das einmalige Anmelden von Microsoft Entra mit der Testbenutzerin Britta Simon zu testen.

Zuweisen der Microsoft Entra-Testbenutzerin, um B. Simon die Verwendung des einmaligen Anmeldens von Microsoft Entra zu ermöglichen.

Konfigurieren des einmaligen Anmeldens für Citrix ADC SAML Connector for Microsoft Entra, um die Einstellungen für einmaliges Anmelden auf der Anwendungsseite zu konfigurieren.

- Erstellen eines Citrix ADC SAML Connector for Microsoft Entra-Testbenutzers, um in Citrix ADC SAML Connector for Microsoft Entra ID eine Entsprechung von B. Simon zu erhalten, die mit der Benutzerdarstellung in Microsoft Entra verknüpft ist.

Testen des einmaligen Anmeldens , um zu überprüfen, ob die Konfiguration funktioniert

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Führen Sie die folgenden Schritte aus, um einmaliges Anmelden von Microsoft Entra über das Azure-Portal zu aktivieren:

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie über Identität>Anwendungen>Unternehmensanwendungen>Citrix ADC SAML Connector for Microsoft Entra ID zum Anwendungsintegrationsbereich, und wählen Sie unter Verwalten die Option Einmaliges Anmelden aus.

Wählen Sie im Bereich SSO-Methode auswählen die Methode SAML aus.

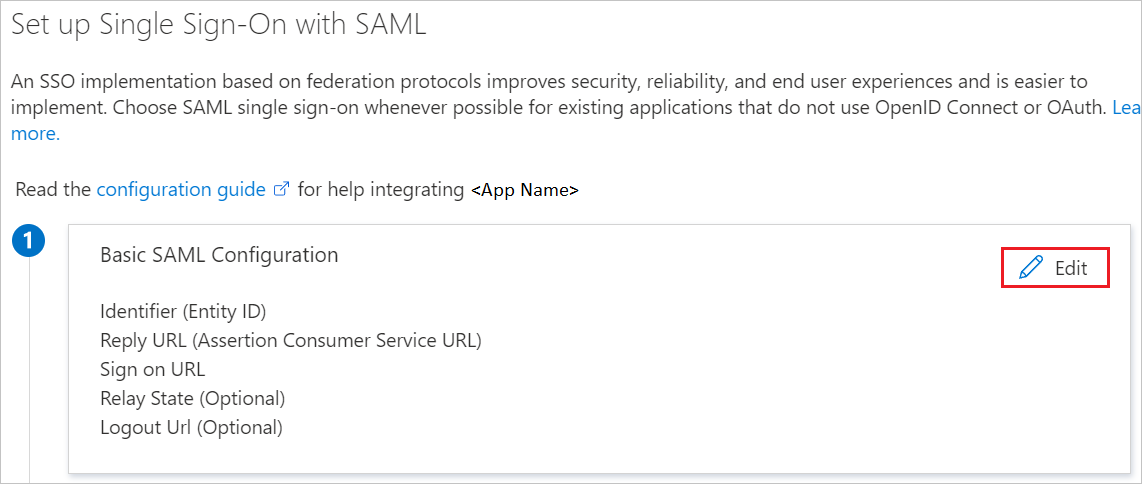

Wählen Sie im Bereich Single Sign-On (SSO) mit SAML einrichten das Stiftsymbol für Grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus, um die Anwendung im IDP-initiierten Modus zu konfigurieren:

Geben Sie im Textfeld Bezeichner eine URL im folgenden Format ein:

https://<YOUR_FQDN>Geben Sie im Textfeld Antwort-URL eine URL im folgenden Format ein:

http(s)://<YOUR_FQDN>.of.vserver/cgi/samlauth

Wenn Sie die Anwendung im SP-initiierten Modus konfigurieren möchten, wählen Sie Zusätzliche URLs festlegen aus, und führen Sie den folgenden Schritt aus:

- Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein:

https://<YOUR_FQDN>/CitrixAuthService/AuthService.asmx

Hinweis

- Die in diesem Abschnitt angegebenen URLs sind lediglich Beispielwerte. Ersetzen Sie diese Werte durch die tatsächlichen Werte für Bezeichner, Antwort-URL und Anmelde-URL. Wenden Sie sich an das Supportteam für den Citrix ADC SAML Connector for Microsoft Entra-Client, um diese Werte zu erhalten. Sie können sich auch die Muster im Abschnitt Grundlegende SAML-Konfiguration ansehen.

- Für die SSO-Einrichtung müssen die URLs über öffentliche Websites zugänglich sein. Sie müssen die Firewall- oder andere Sicherheitseinstellungen aufseiten von Citrix ADC SAML Connector for Microsoft Entra ID aktivieren, um Microsoft Entra ID die Veröffentlichung des Tokens unter der konfigurierten URL zu ermöglichen.

- Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein:

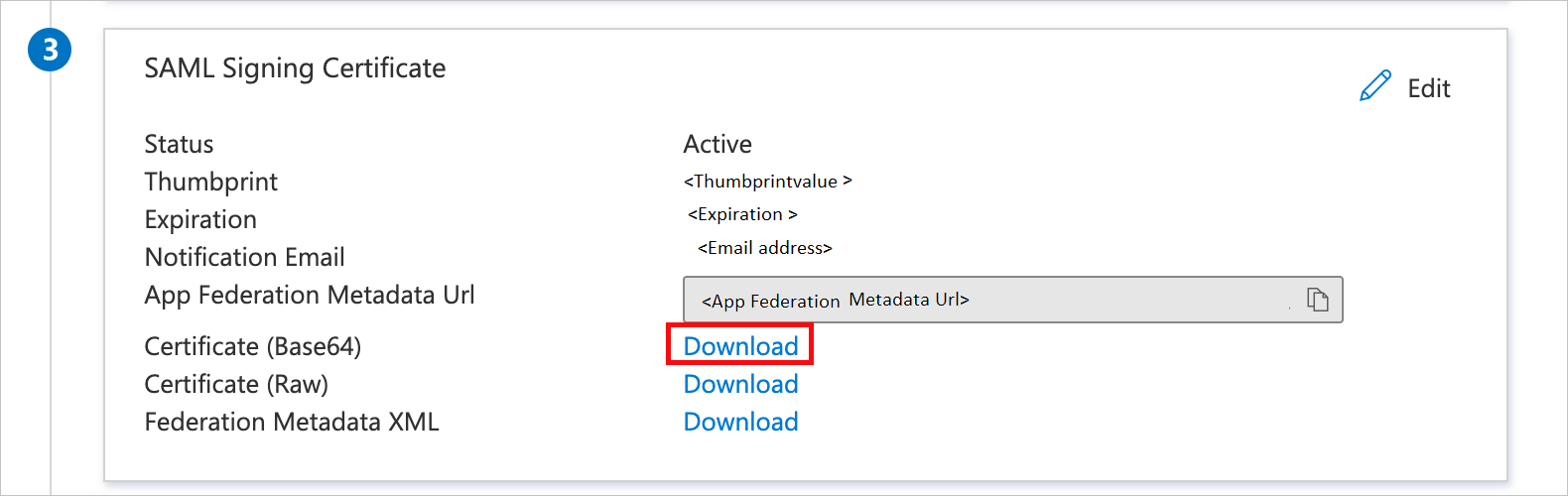

Kopieren Sie im Bereich Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat die URL unter App-Verbundmetadaten-URL, und speichern Sie sie in Editor.

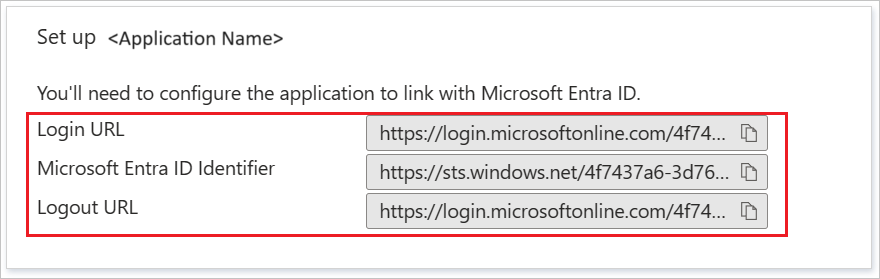

Kopieren Sie im Abschnitt Citrix ADC SAML Connector for Microsoft Entra ID einrichten die relevanten URLs gemäß Ihren Anforderungen.

Erstellen einer Microsoft Entra-Testbenutzerin

In diesem Abschnitt wird eine Testbenutzerin namens B.Simon erstellt.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Benutzeradministrator an.

- Browsen Sie zu Identität>Benutzer>Alle Benutzer.

- Wählen Sie oben auf dem Bildschirm Neuer Benutzer>Neuen Benutzer erstellen aus.

- Führen Sie unter den Eigenschaften für Benutzer die folgenden Schritte aus:

- Geben Sie im Feld Anzeigename den Namen

B.Simonein. - Geben Sie im Feld Benutzerprinzipalname ein username@companydomain.extension. Beispiel:

B.Simon@contoso.com. - Aktivieren Sie das Kontrollkästchen Kennwort anzeigen, und notieren Sie sich den Wert aus dem Feld Kennwort.

- Klicken Sie auf Überprüfen + erstellen.

- Geben Sie im Feld Anzeigename den Namen

- Klicken Sie auf Erstellen.

Zuweisen der Microsoft Entra-Testbenutzerin

In diesem Abschnitt ermöglichen Sie dem Benutzer B. Simon die Verwendung des einmaligen Anmeldens von Azure, indem Sie ihm Zugriff auf Citrix ADC SAML Connector for Microsoft Entra ID gewähren.

Browsen Sie zu Identität>Anwendungen>Unternehmensanwendungen.

Wählen Sie in der Anwendungsliste die Anwendung Citrix ADC SAML Connector for Microsoft Entra ID aus.

Wählen Sie in der App-Übersicht unter Verwalten die Option Benutzer und Gruppen aus.

Klicken Sie auf Benutzer hinzufügen. Wählen Sie dann im Dialogfeld Zuweisung hinzufügen die Option Benutzer und Gruppen aus.

Wählen Sie im Dialogfeld Benutzer und Gruppen in der Liste Benutzer die Option B.Simon aus. Wählen Sie Auswählen.

Wenn den Benutzern eine Rolle zugewiesen werden soll, können Sie sie im Dropdownmenü Rolle auswählen auswählen. Wurde für diese App keine Rolle eingerichtet, ist die Rolle „Standardzugriff“ ausgewählt.

Wählen Sie im Dialogfeld Zuweisung hinzufügen die Option Zuweisen aus.

Konfigurieren des einmaligen Anmeldens für Citrix ADC SAML Connector for Microsoft Entra

Wählen Sie einen der Links aus, um die Schritte für die Art der Authentifizierung anzuzeigen, die Sie konfigurieren möchten:

Veröffentlichen des Webservers

So erstellen Sie einen virtuellen Server:

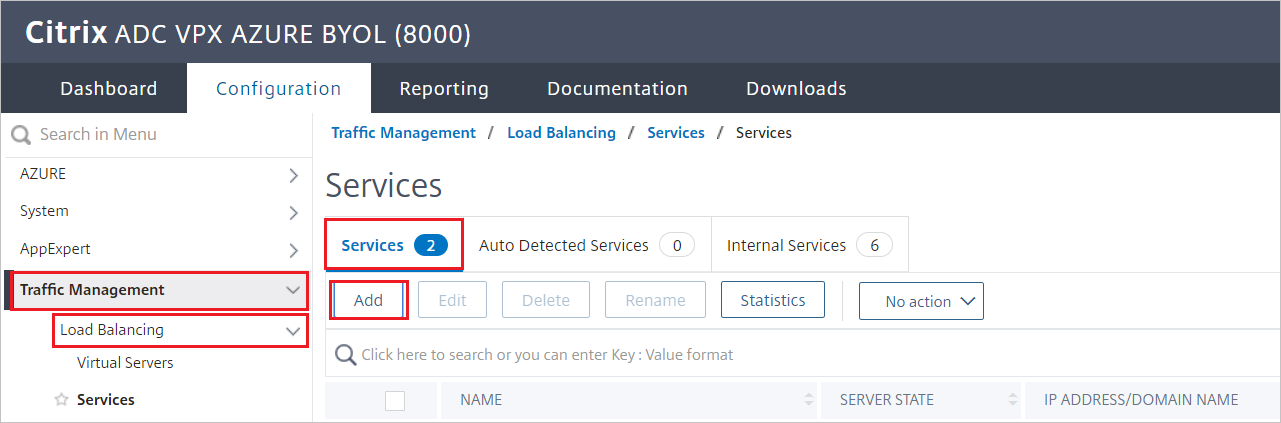

Wählen Sie Traffic Management>Load Balancing>Services (Datenverkehrsverwaltung > Lastenausgleich > Dienste) aus.

Wählen Sie Hinzufügen.

Legen Sie die folgenden Werte für den Webserver fest, auf dem die Anwendungen ausgeführt werden:

- Dienstname

- IP-Adresse des Servers/vorhandener Server

- Protokoll

- Port

Konfigurieren Sie den Load Balancer.

So konfigurieren Sie den Lastenausgleich:

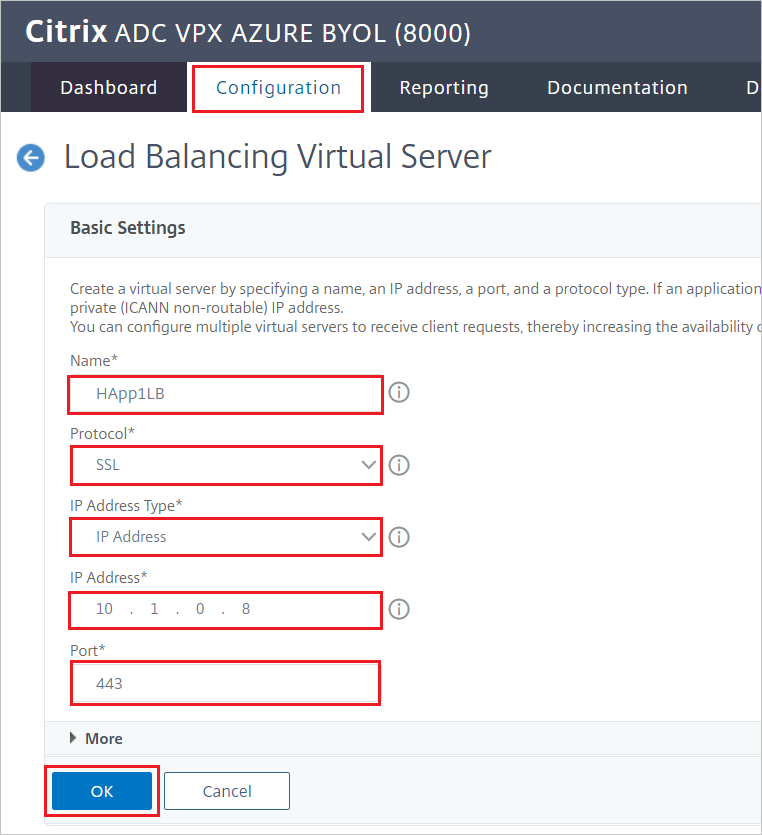

Navigieren Sie zu Traffic Management>Load Balancing>Virtual Servers (Datenverkehrsverwaltung > Lastenausgleich > Virtuelle Server).

Wählen Sie Hinzufügen.

Legen Sie die folgenden Werte wie im bereitgestellten Screenshot fest:

- Name

- Protokoll

- IP-Adresse

- Port

Wählen Sie OK aus.

Binden des virtuellen Servers

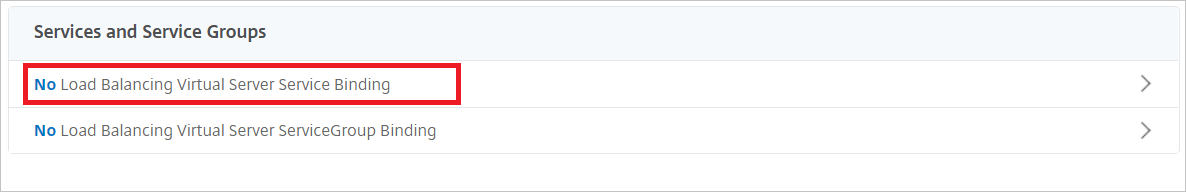

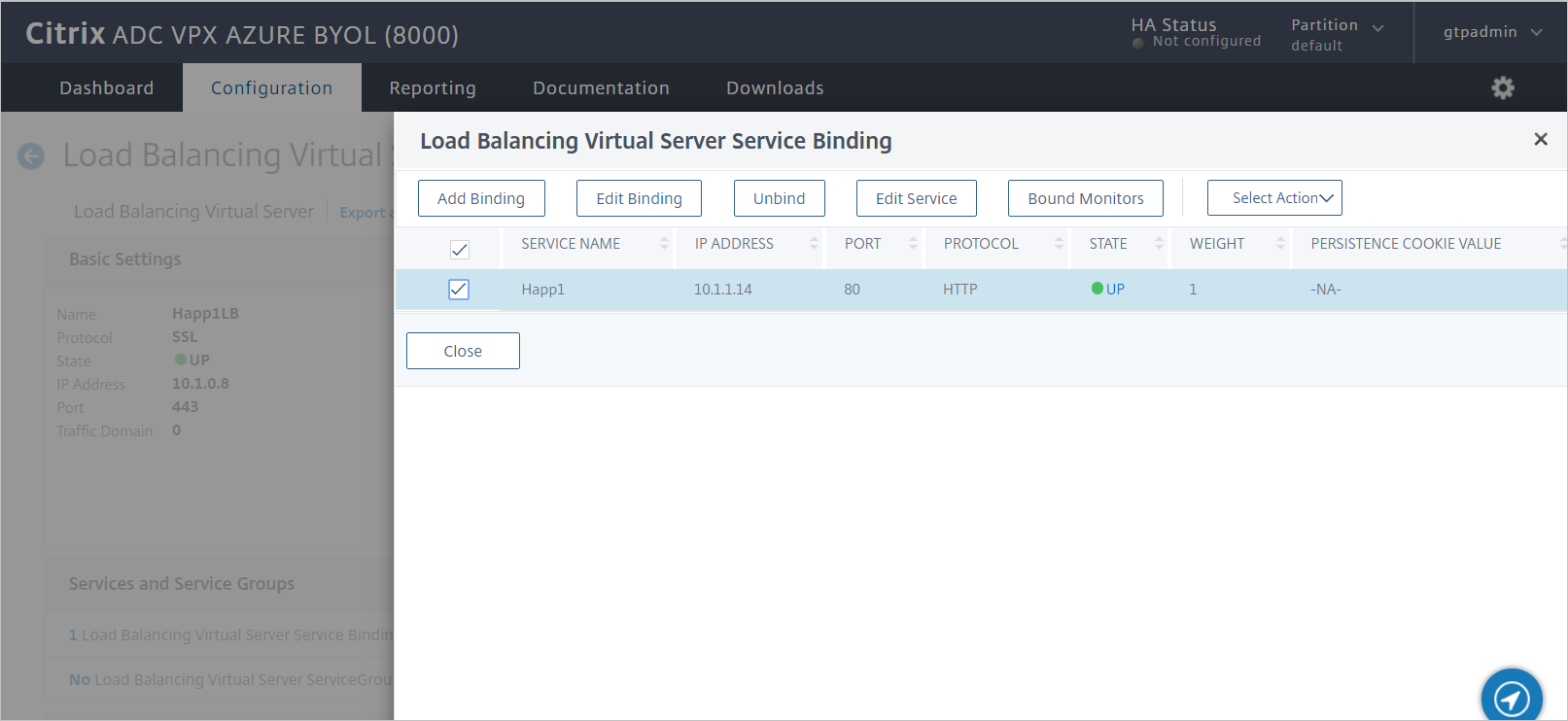

So binden Sie den Lastenausgleich mit dem virtuellen Server:

Wählen Sie im Bereich Services and Service Groups (Dienste und Dienstgruppen) die Option No Load Balancing Virtual Server Service Binding (Keine Dienstbindung für virtuellen Lastenausgleichsserver) aus.

Vergewissern Sie sich, dass die Einstellungen wie im folgenden Screenshot festgelegt sind, und wählen Sie anschließend Close (Schließen) aus.

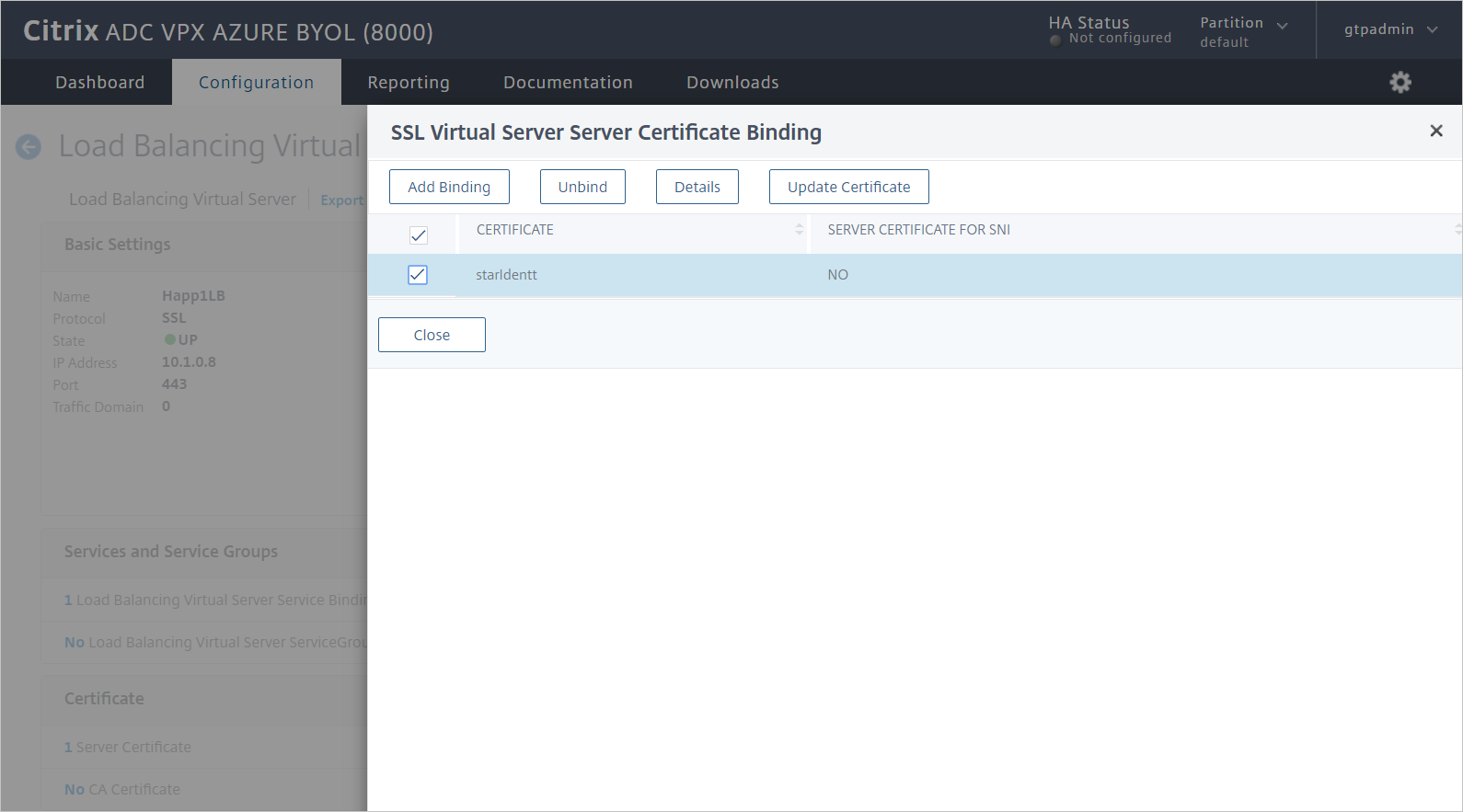

Binden des Zertifikats

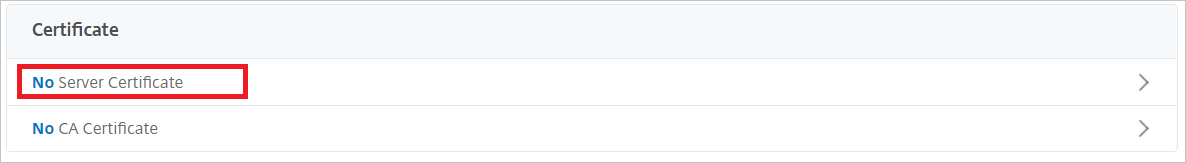

Wenn Sie diesen Dienst als TLS veröffentlichen möchten, muss das Serverzertifikat gebunden und die Anwendung anschließend getestet werden:

Wählen Sie unter Certificate (Zertifikat) die Option No Server Certificate (Kein Serverzertifikat) aus.

Vergewissern Sie sich, dass die Einstellungen wie im folgenden Screenshot festgelegt sind, und wählen Sie anschließend Close (Schließen) aus.

Citrix ADC SAML-Connector für Microsoft Entra SAML-Profil

Durchlaufen Sie zum Konfigurieren des Citrix ADC SAML Connector for Microsoft Entra-SAML-Profils die folgenden Abschnitte.

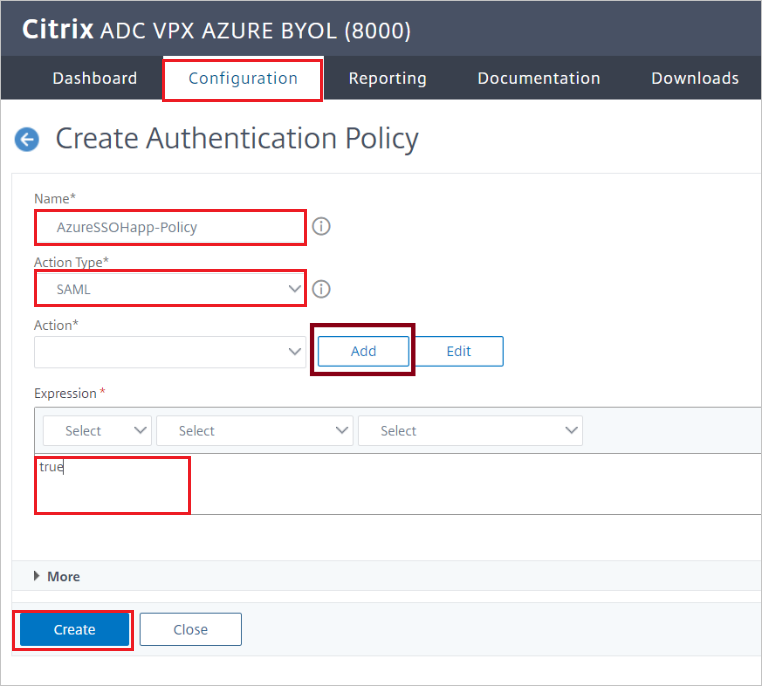

Erstellen einer Authentifizierungsrichtlinie

So erstellen Sie eine Authentifizierungsrichtlinie:

Navigieren Sie zu Security>AAA – Application Traffic>Policies>Authentication>Authentication Policies (Sicherheit > AAA – Anwendungsdatenverkehr > Richtlinien > Authentifizierung > Authentifizierungsrichtlinien).

Wählen Sie Hinzufügen.

Geben Sie im Bereich Create Authentication Policy (Authentifizierungsrichtlinie erstellen) die folgenden Werte ein, oder wählen Sie sie aus:

- Name: Geben Sie einen Namen für Ihre Authentifizierungsrichtlinie ein.

- Aktion: Geben Sie SAML ein, und wählen Sie Add (Hinzufügen) aus.

- Expression (Ausdruck): Geben Sie true ein.

Klicken Sie auf Erstellen.

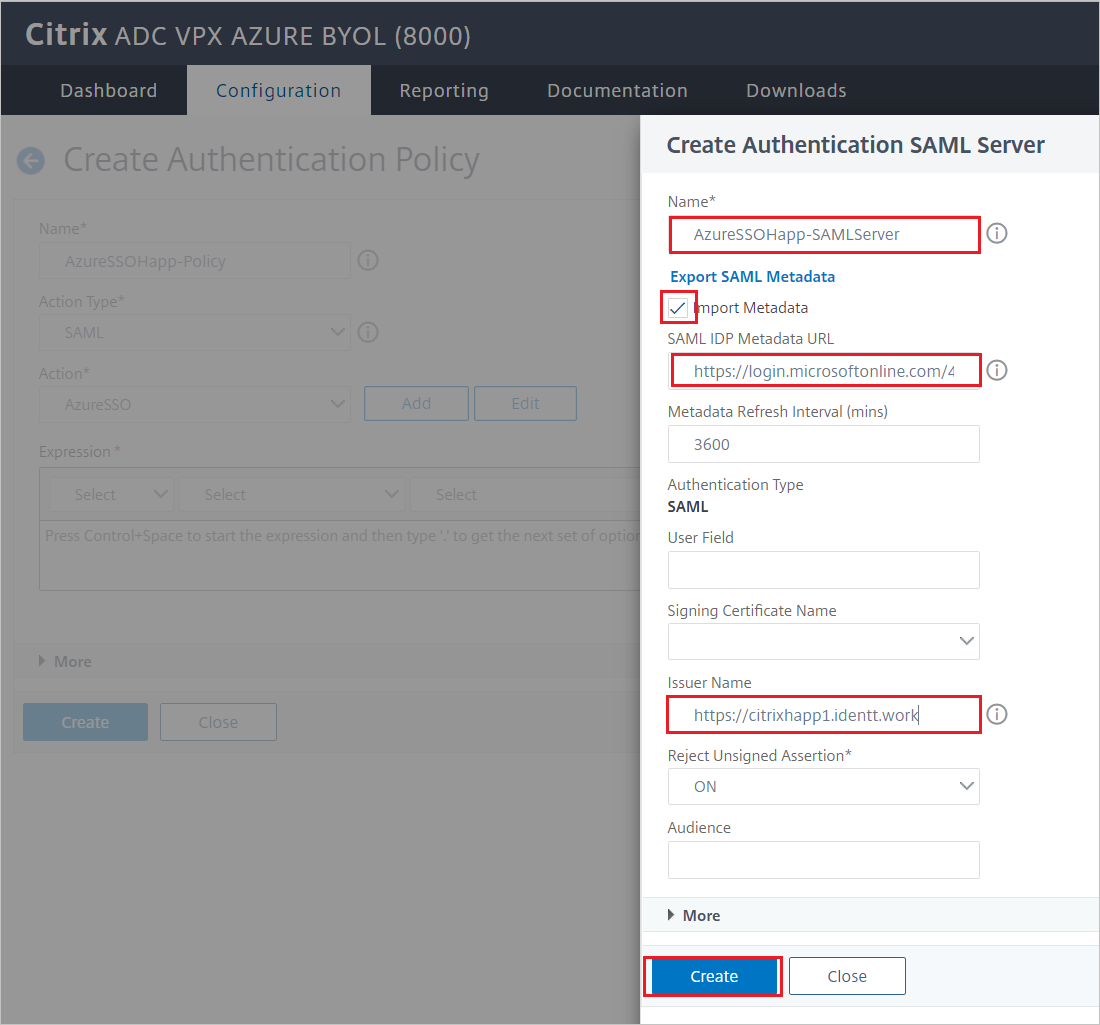

Erstellen eines SAML-Authentifizierungsservers

Navigieren Sie zum Erstellen eines SAML-Authentifizierungsservers zum Bereich Create Authentication SAML Server (SAML-Authentifizierungsserver erstellen), und führen Sie die folgenden Schritte aus:

Geben Sie unter Name einen Namen für den SAML-Authentifizierungsserver ein.

Gehen Sie unter Export SAML Metadata (SAML-Metadaten exportieren) wie folgt vor:

Aktivieren Sie das Kontrollkästchen Import Metadata (Metadaten importieren).

Geben Sie die Verbundmetadaten-URL ein, die Sie zuvor auf der Azure-SAML-Benutzeroberfläche kopiert haben.

Geben Sie unter Issuer Name (Ausstellername) die relevante URL ein.

Klicken Sie auf Erstellen.

Erstellen eines virtuellen Authentifizierungsservers

So erstellen Sie einen virtuellen Authentifizierungsserver:

Navigieren Sie zu Security>AAA - Application Traffic>Policies>Authentication>Authentication Virtual Servers (Sicherheit > AAA – Anwendungsdatenverkehr > Richtlinien > Authentifizierung > Virtuelle Authentifizierungsserver).

Wählen Sie Add (Hinzufügen) aus, und gehen Sie anschließend wie folgt vor:

Geben Sie unter Name einen Namen für den virtuellen Authentifizierungsserver ein.

Aktivieren Sie das Kontrollkästchen Non-Addressable (Nicht adressierbar).

Wählen Sie unter Protocol (Protokoll) die Option SSL aus.

Klicken Sie auf OK.

Wählen Sie Weiter.

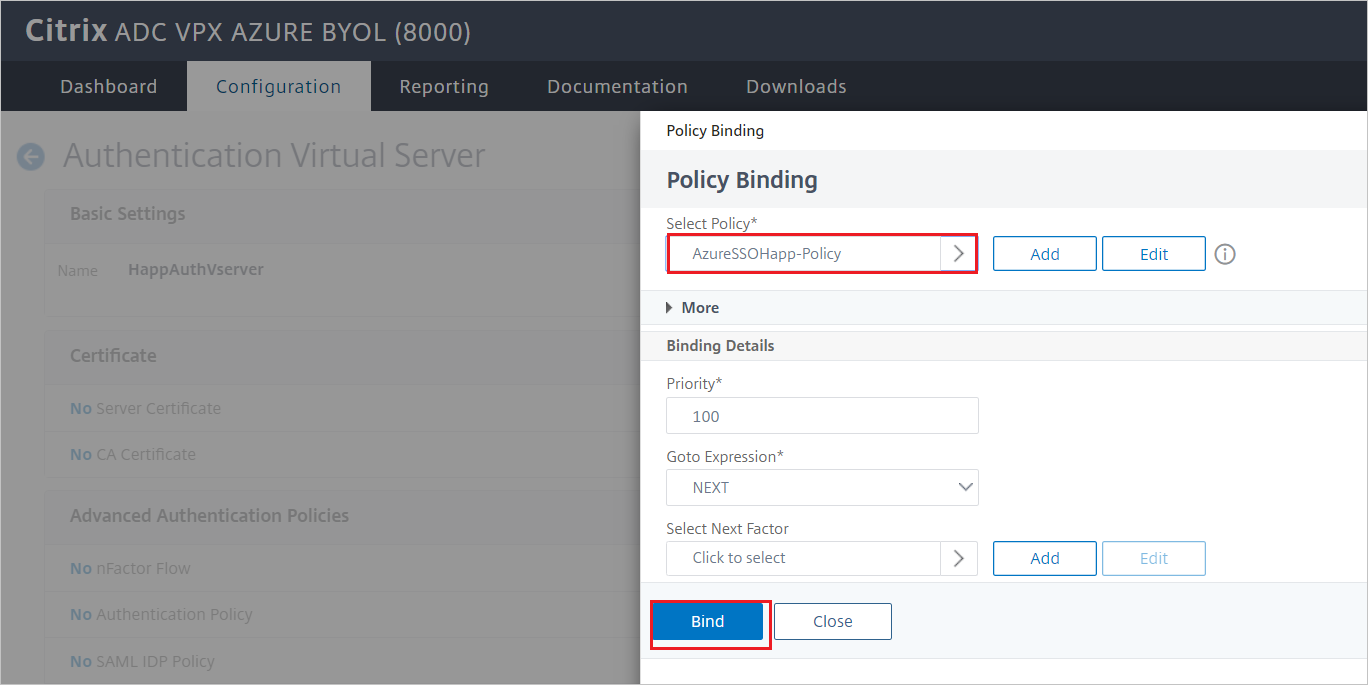

Konfigurieren des virtuellen Authentifizierungsservers für die Verwendung Microsoft Entra ID

Ändern Sie zwei Abschnitte für den virtuellen Authentifizierungsserver:

Wählen Sie im Bereich Advanced Authentication Policies (Erweiterte Authentifizierungsrichtlinien) die Option No Authentication Policy (Keine Authentifizierungsrichtlinie) aus.

Wählen Sie im Bereich Policy Binding (Richtlinienbindung) die Authentifizierungsrichtlinie und anschließend Bind (Binden) aus.

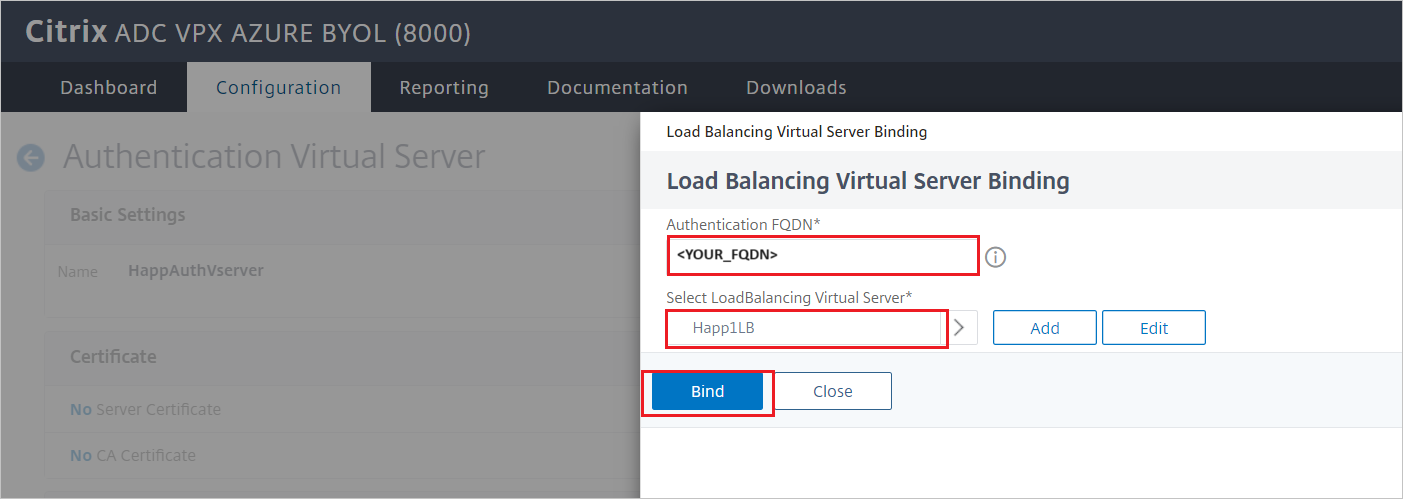

Wählen Sie im Bereich Form Based Virtual Servers (Formularbasierte virtuelle Server) die Option No Load Balancing Virtual Server (Kein virtueller Lastenausgleichsserver) aus.

Geben Sie unter Authentication FQDN (FQDN für die Authentifizierung) einen vollqualifizierten Domänennamen (Fully Qualified Domain Name, FQDN) ein. (Diese Angabe ist erforderlich.)

Wählen Sie den virtuellen Lastenausgleichsserver aus, den Sie mittels Azure AD-Authentifizierung schützen möchten.

Wählen Sie Bind (Binden) aus.

Hinweis

Wählen Sie im Bereich Authentication Virtual Server Configuration (Konfiguration des virtuellen Authentifizierungsservers) die Option Done (Fertig) aus.

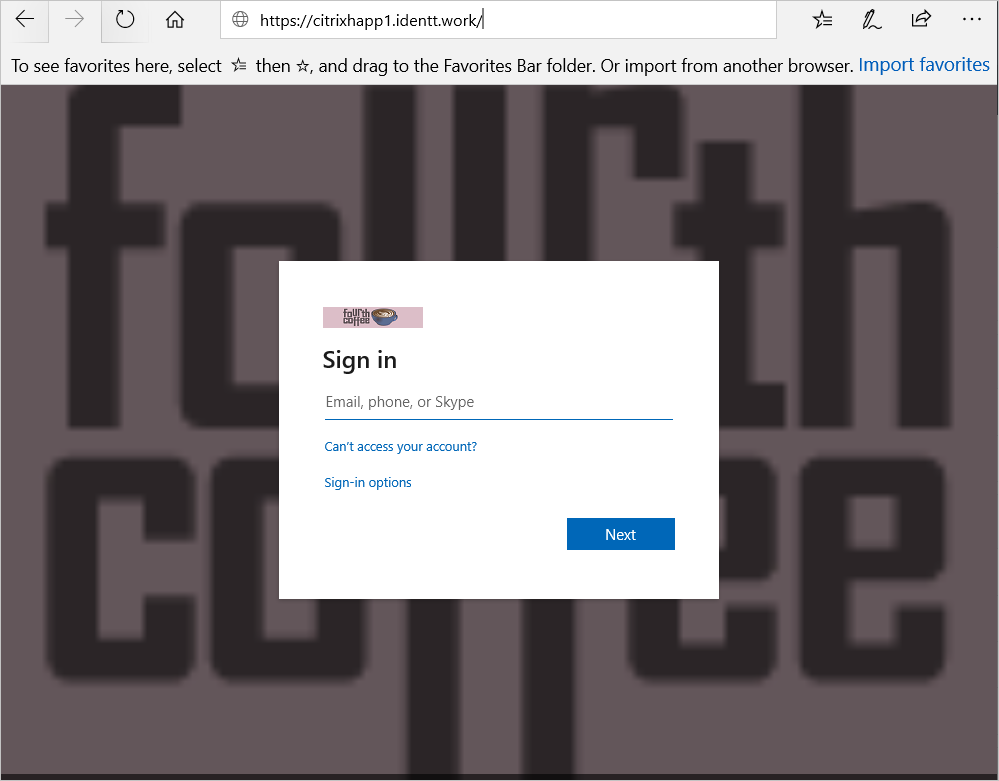

Navigieren Sie zum Überprüfen Ihrer Änderungen in einem Browser zur Anwendungs-URL. Daraufhin sollte anstelle des vorherigen nicht authentifizierten Zugriffs Ihre Mandantenanmeldeseite angezeigt werden.

Konfigurieren des Single Sign-On für Citrix ADC SAML Connector for Microsoft Entra (Kerberos-basierte Authentifizierung)

Erstellen eines Kerberos-Delegierungskontos für Citrix ADC SAML Connector for Microsoft Entra ID

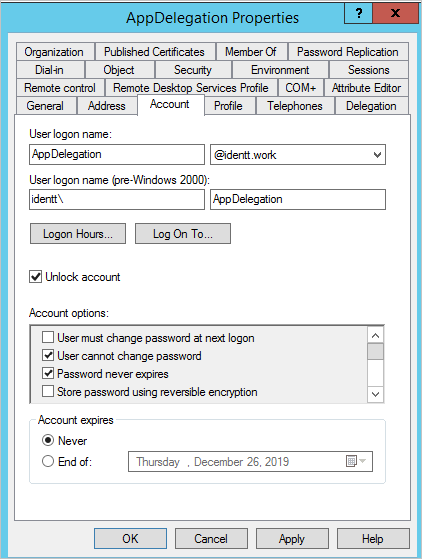

Erstellen Sie ein Benutzerkonto. (In diesem Beispiel wird AppDelegation verwendet.)

Richten Sie einen Host-SPN für dieses Konto ein.

Beispiel:

setspn -S HOST/AppDelegation.IDENTT.WORK identt\appdelegationIn diesem Beispiel:

IDENTT.WORKist der vollqualifizierte Domänenname.identtist der NetBIOS-Name der Domäne.appdelegationist der Name des Delegierungsbenutzerkontos.

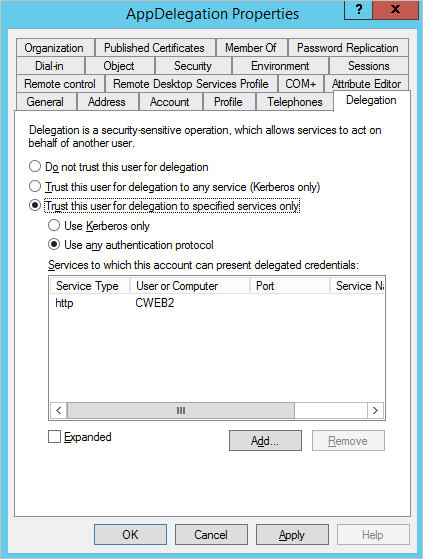

Konfigurieren Sie die Delegierung für den Webserver, wie im folgenden Screenshot zu sehen:

Hinweis

Im Beispiel auf dem Screenshot hat der interne Webserver, auf dem die WIA-Website (Windows Integrated Authentication) ausgeführt wird, den Namen CWEB2.

Citrix ADC SAML Connector for Microsoft Entra AAA KCD (Kerberos-Delegierungskonten)

Gehen Sie wie folgt vor, um das Citrix ADC SAML Connector for Microsoft Entra AAA KCD-Konto zu konfigurieren:

Navigieren Sie zu Citrix Gateway>AAA KCD (Kerberos Constrained Delegation) Accounts (AAA KCD-Konten).

Wählen Sie Add (Hinzufügen) aus, und geben Sie die folgenden Werte ein, oder wählen Sie sie aus:

Name: Geben Sie einen Namen für das KCD-Konto ein.

Realm (Bereich): Geben Sie die Domäne und die Erweiterung in Großbuchstaben ein.

Service SPN (Dienst-SPN):

http/<host/fqdn>@<DOMAIN.COM>Hinweis

@DOMAIN.COMist erforderlich und muss in Großbuchstaben angegeben werden. Beispiel:http/cweb2@IDENTT.WORK.Delegated User (Delegierter Benutzer): Geben Sie den Namen des delegierten Benutzers ein.

Aktivieren Sie das Kontrollkästchen Password for Delegated User (Kennwort für delegierten Benutzer), geben Sie ein Kennwort ein, und bestätigen Sie es.

Wählen Sie OK aus.

Citrix-Datenverkehrsrichtlinie und -Datenverkehrsprofil

So konfigurieren Sie die Citrix-Datenverkehrsrichtlinie und das Datenverkehrsprofil

Navigieren Sie zu Security>AAA - Application Traffic>Policies>Traffic Policies, Profiles and Form SSO ProfilesTraffic Policies (Sicherheit > AAA – Anwendungsdatenverkehr > Richtlinien > Datenverkehrsrichtlinien, Profile und SSO-Formularprofile).

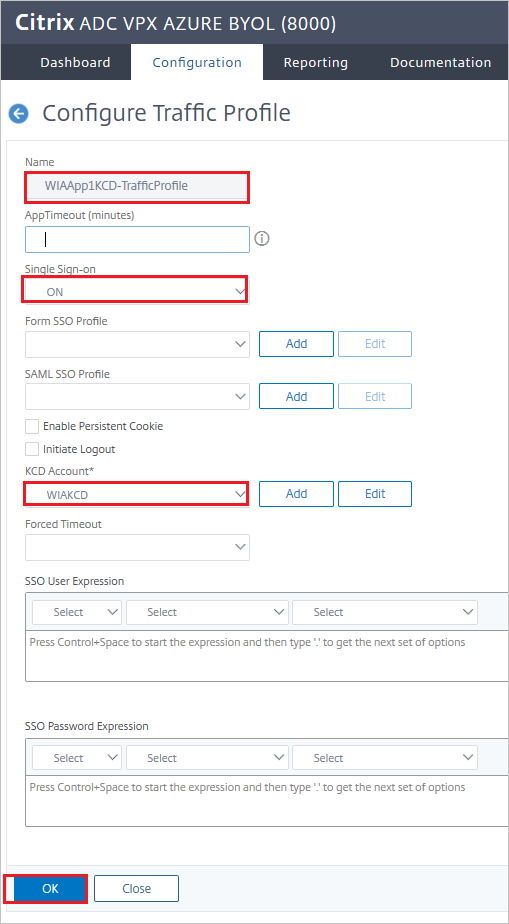

Wählen Sie Traffic Profiles (Datenverkehrsprofile) aus.

Wählen Sie Hinzufügen.

Geben Sie zum Konfigurieren eines Datenverkehrsprofils die folgenden Werte ein, oder wählen Sie sie aus:

Name: Geben Sie einen Namen für das Datenverkehrsprofil ein.

Single Sign-on (Einmaliges Anmelden): Wählen Sie ON (EIN) aus.

KCD Account (KCD-Konto): Wählen Sie das im vorherigen Abschnitt erstellte KCD-Konto aus.

Wählen Sie OK aus.

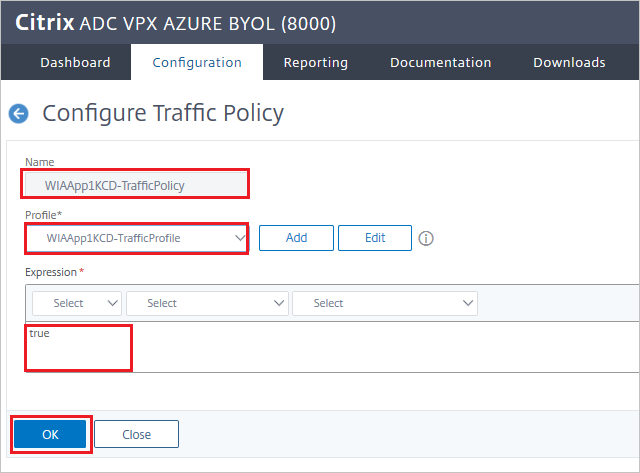

Wählen Sie Traffic Policy (Datenverkehrsrichtlinie) aus.

Wählen Sie Hinzufügen.

Geben Sie zum Konfigurieren einer Datenverkehrsrichtlinie die folgenden Werte ein, oder wählen Sie sie aus:

Name: Geben Sie einen Namen für die Datenverkehrsrichtlinie ein.

Profil: Wählen Sie die im vorherigen Abschnitt erstellte Datenverkehrsrichtlinie aus.

Expression (Ausdruck): Geben Sie true ein.

Wählen Sie OK aus.

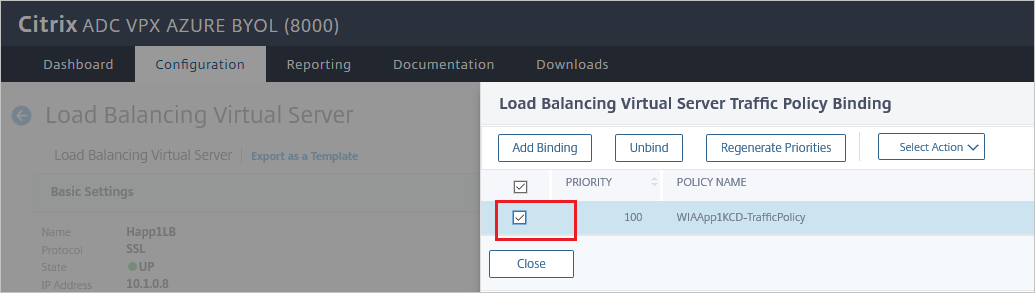

Binden einer Datenverkehrsrichtlinie an einen virtuellen Server in Citrix

So binden Sie eine Datenverkehrsrichtlinie unter Verwendung der grafischen Benutzeroberfläche an einen virtuellen Server:

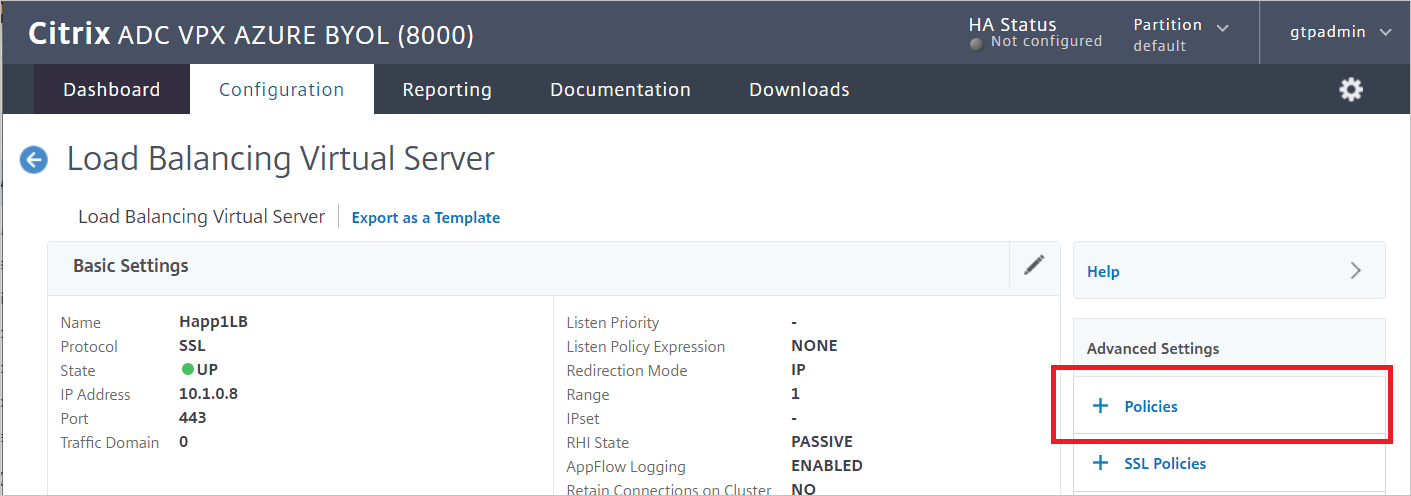

Navigieren Sie zu Traffic Management>Load Balancing>Virtual Servers (Datenverkehrsverwaltung > Lastenausgleich > Virtuelle Server).

Wählen Sie in der Liste mit den virtuellen Servern den virtuellen Server aus, an den Sie die Richtlinie zum erneuten Generieren binden möchten, und wählen Sie anschließend Open (Öffnen) aus.

Wählen Sie im Bereich Load Balancing Virtual Server (Virtueller Lastenausgleichsserver) unter Advanced Settings (Erweiterte Einstellungen) die Option Policies (Richtlinien) aus. Die Liste enthält alle für Ihre NetScaler-Instanz konfigurierten Richtlinien.

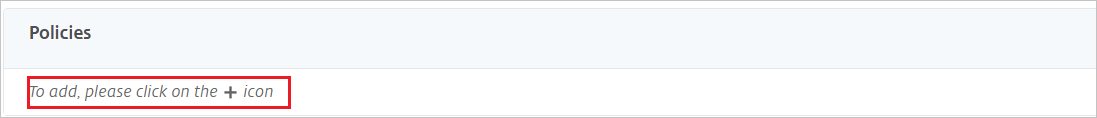

Aktivieren Sie das Kontrollkästchen neben dem Namen der Richtlinie, die Sie an diesen virtuellen Server binden möchten.

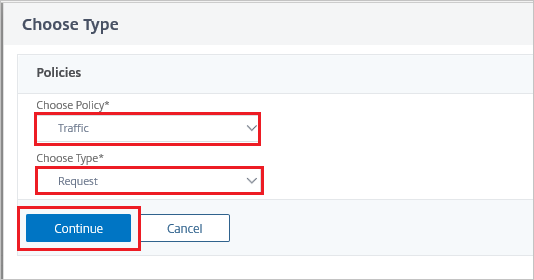

Gehen Sie im Dialogfeld Choose Type (Typ auswählen) wie folgt vor:

Wählen Sie unter Choose Policy (Richtlinie auswählen) die Option Traffic (Datenverkehr) aus.

Wählen Sie unter Choose Type (Typ auswählen) die Option Request (Anforderung) aus.

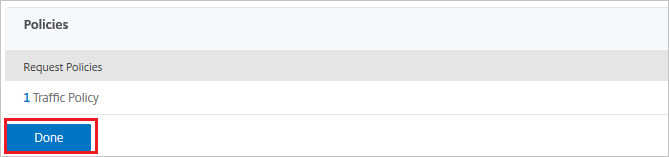

Wählen Sie nach dem Binden der Richtlinie die Option Done (Fertig) aus.

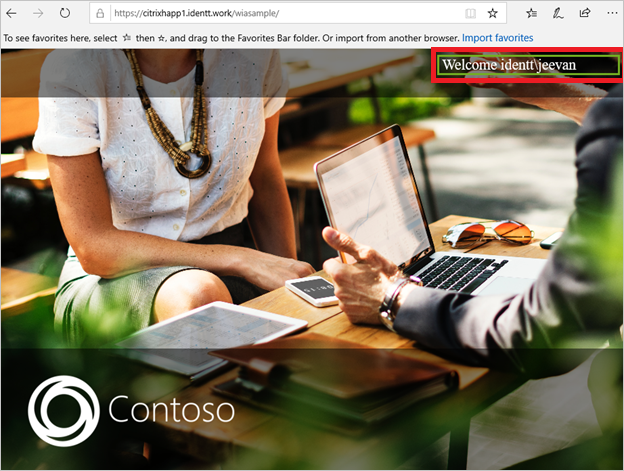

Testen Sie die Bindung mithilfe der WIA-Website.

Erstellen eines Citrix ADC SAML Connector for Microsoft Entra-Testbenutzers

In diesem Abschnitt wird in Citrix ADC SAML Connector for Microsoft Entra ID ein Benutzer mit dem Namen B. Simon erstellt. Citrix ADC SAML Connector for Microsoft Entra ID unterstützt die Just-in-Time-Benutzerbereitstellung, die standardmäßig aktiviert ist. In diesem Abschnitt ist keine Aktion erforderlich. Wenn ein Benutzer in Citrix ADC SAML Connector for Microsoft Entra ID noch nicht vorhanden ist, wird nach der Authentifizierung ein neuer Benutzer erstellt.

Hinweis

Wenn Sie einen Benutzer manuell erstellen müssen, wenden Sie sich an das Supportteam für den Citrix ADC SAML Connector for Microsoft Entra-Client.

Testen des einmaligen Anmeldens

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Klicken Sie auf Diese Anwendung testen. Dadurch werden Sie zur Anmelde-URL für Citrix ADC SAML Connector for Microsoft Entra weitergeleitet, wo Sie den Anmeldeflow initiieren können.

Navigieren Sie direkt zur Anmelde-URL für Citrix ADC SAML Connector for Microsoft Entra, und initiieren Sie dort den Anmeldeflow.

Sie können „Meine Apps“ von Microsoft verwenden. Wenn Sie in „Meine Apps“ auf die Kachel „Citrix ADC SAML Connector for Microsoft Entra ID“ klicken, werden Sie zur Anmelde-URL für Citrix ADC SAML Connector for Microsoft Entra weitergeleitet. Weitere Informationen zu „Meine Apps“ finden Sie in dieser Einführung.

Nächste Schritte

Nach dem Konfigurieren von Citrix ADC SAML Connector for Microsoft Entra ID können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.