Einladen von internen Benutzern zur B2B-Zusammenarbeit

Gilt für: Mitarbeitermandanten

Mitarbeitermandanten  Externe Mandanten (weitere Informationen)

Externe Mandanten (weitere Informationen)

Bevor die Microsoft Entra B2B-Zusammenarbeit verfügbar war, konnten Organisationen mit Distributoren, Lieferanten, Anbietern und anderen Gästen zusammenarbeiten, indem sie interne Anmeldeinformationen für sie eingerichtet haben. Wenn Sie solche internen Gastbenutzer haben, können Sie sie zur Verwendung von B2B Collaboration einladen. Diese B2B-Gastbenutzer*innen können sich mit ihren eigenen Identitäten und Anmeldeinformationen anmelden, sodass keine Kennwort- oder Kontolebenszyklusverwaltung erforderlich ist.

Das Senden einer Einladung an ein vorhandenes internes Konto ermöglicht es Ihnen, die Objekt-ID, den UPN, Gruppenmitgliedschaften und App-Zuweisungen für den Benutzer beizubehalten. Sie müssen den Benutzer nicht manuell löschen und erneut einladen und auch die Ressourcen nicht neu zuweisen. Verwenden Sie zum Einladen des Benutzers die Einladungs-API, um zusammen mit der Einladung sowohl das interne Benutzerobjekt als auch die E-Mail-Adresse des Gastbenutzers zu übergeben. Wenn der Benutzer die Einladung annimmt, stellt der B2B-Dienst das vorhandene interne Benutzerobjekt auf einen B2B-Benutzer um. Danach muss sich der Benutzer bei Cloudressourcendiensten mit seinen B2B-Anmeldeinformationen anmelden.

Zu beachtende Aspekte

Zugriff auf lokale Ressourcen: Nachdem der Benutzer zu B2B Collaboration eingeladen wurde, kann er weiterhin seine internen Anmeldeinformationen für den Zugriff auf lokale Ressourcen verwenden. Dies können Sie verhindern, indem Sie das Kennwort für das interne Konto zurücksetzen oder ändern. Eine Ausnahme ist die Authentifizierung mit Einmalkennung per E-Mail: Wenn die Authentifizierungsmethode des Benutzers in die Einmalkennung geändert wird, kann er seine internen Anmeldeinformationen nicht mehr verwenden.

Abrechnung: Dieses Feature ändert UserType für den Benutzer bzw. die Benutzerin nicht, sodass dessen bzw. deren Abrechnungsmodell nicht automatisch auf Monatlich aktive Benutzer von External ID (MAU) umgestellt wird. Ändern Sie den Benutzertyp für den Benutzer in

guest, um das MAU-Abrechnungsmodell zu aktivieren. Beachten Sie außerdem, dass der Microsoft Entra-Mandant mit einem Azure-Abonnement verknüpft sein muss, um das MAU-Abrechnungsmodell zu aktivieren.Teams: Wenn der Benutzer mit seinen externen Anmeldeinformationen auf Teams zugreift, ist sein Mandant anfangs nicht in der Teams-Mandantenauswahl verfügbar. Der Benutzer kann mithilfe einer URL auf Teams zugreifen, die den Mandantenkontext enthält (z. B.

https://teams.microsoft.com/?tenantId=<TenantId>). Danach wird der Mandant in der Teams-Mandantenauswahl verfügbar.Lokal synchronisierte Benutzer: Für Benutzerkonten, die zwischen dem lokalen Standort und der Cloud synchronisiert werden, bleibt das lokale Verzeichnis die Autoritätsquelle, nachdem die Einladung zur B2B-Zusammenarbeit erfolgt ist. Alle Änderungen, die Sie am lokalen Konto vornehmen, werden mit dem Cloudkonto synchronisiert, z. B. das Deaktivieren oder Löschen des Kontos. Aus diesem Grund können Sie durch das einfache Löschen des lokalen Kontos nicht verhindern, dass sich der Benutzer bei seinem lokalen Konto anmeldet, während das Cloudkonto beibehalten wird. Sie können aber das Kennwort für das lokale Konto auf eine zufällige GUID oder einen anderen unbekannten Wert festlegen.

Hinweis

Bei der Microsoft Entra Connect-Synchronisierung gibt es eine Standardregel, die das onPremisesUserPrincipalName-Attribut in das Benutzerobjekt schreibt. Da das Vorhandensein dieses Attributs verhindern kann, dass sich Benutzer*innen mit externen Anmeldeinformationen anmelden, werden Intern-zu-Extern-Konvertierungen für Benutzerobjekte mit diesem Attribut blockiert. Wenn Sie Microsoft Entra Connect verwenden und in der Lage sein möchten, interne Benutzer*innen zu einer B2B-Zusammenarbeit einzuladen, müssen Sie die Standardregel so ändern, dass das Attribut „onPremisesUserPrincipalName“ nicht in das Benutzerobjekt geschrieben wird.

Gewusst wie: Einladen von internen Benutzern zur B2B-Zusammenarbeit

Sie können das Microsoft Entra Admin Center, PowerShell oder die Einladungs-API nutzen, um eine B2B-Einladung an einen internen Benutzer oder eine interne Benutzerin zu senden. Hinweise, die Sie beachten sollten:

Stellen Sie vor dem Einladen des Benutzers oder der Benutzerin sicher, dass die

User.Mail-Eigenschaft des internen Benutzerobjekts (die Eigenschaft Email des Benutzers oder der Benutzerin im Azure-Portal) auf die externe E-Mail-Adresse festgelegt ist, die für die B2B-Zusammenarbeit verwendet wird. Wenn interne Benutzer*innen über ein bereits vorhandenes Postfach verfügen, kann diese Eigenschaft nicht in eine externe E-Mail-Adresse geändert werden. Die Attribute müssen im Exchange Admin Center aktualisiert werden.Wenn Sie den Benutzer einladen, erhält dieser eine Einladung per E-Mail. Wenn Sie PowerShell oder die Einladungs-API verwenden, können Sie diese E-Mail unterdrücken, indem Sie

SendInvitationMessageaufFalsefestlegen. Anschließend können Sie den Benutzer auf andere Weise benachrichtigen. Erfahren Sie mehr über die Einladungs-API.Wenn der Benutzer die Einladung akzeptiert, muss das verwendete Konto mit der Domäne in der Eigenschaft

User.Mailübereinstimmen. Andernfalls kann der Benutzer von einigen Diensten, wie z. B. Teams, nicht authentifiziert werden.

Verwenden des Microsoft Entra Admin Center, um eine B2B-Einladung zu senden

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Administrator für externe Identitätsanbieter an.

Browsen Sie zu Identität>Benutzer>Alle Benutzer.

Suchen Sie den Benutzer in der Liste, oder verwenden Sie das Suchfeld. Wählen Sie dann den Benutzer aus.

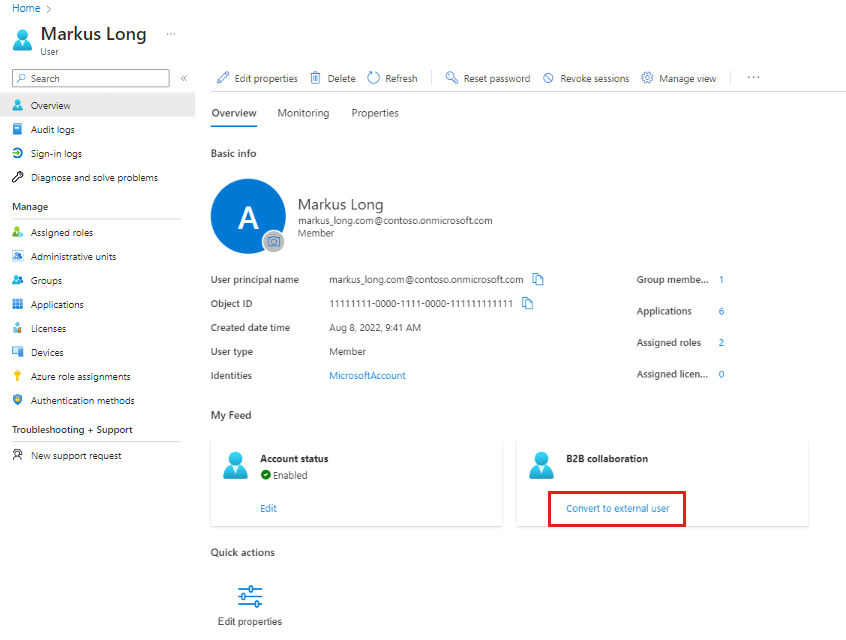

Wählen Sie auf der Registerkarte Übersicht unter Mein Feed die Option In externen Benutzer konvertieren aus.

Hinweis

Wenn auf der Karte „Senden Sie die Einladung dieses B2B-Benutzers erneut, oder setzen Sie seinen Einlösungsstatus zurück.“ angezeigt wird, wurde der Benutzer bereits zur Verwendung externer Anmeldeinformationen für die B2B-Zusammenarbeit eingeladen.

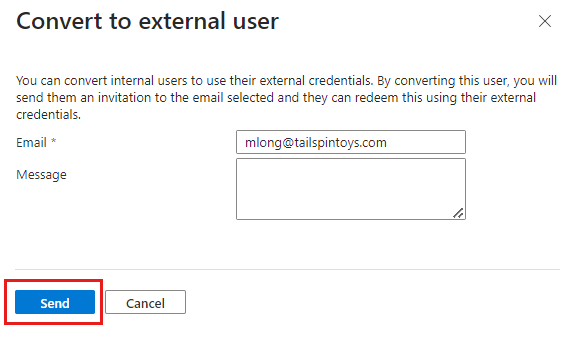

Fügen Sie eine externe E-Mail-Adresse hinzu, und wählen Sie Senden aus.

Hinweis

Wenn die Option nicht verfügbar ist, stellen Sie sicher, dass die Eigenschaft E-Mail-Adresse des Benutzers auf die externe E-Mail-Adresse festgelegt ist, die für die B2B-Zusammenarbeit verwendet werden soll.

Es wird eine Bestätigungsmeldung angezeigt, und der Benutzer erhält eine Einladung per E-Mail. Der Benutzer kann die Einladung anschließend unter Verwendung der externen Anmeldeinformationen akzeptieren.

Verwenden von PowerShell zum Senden einer B2B-Einladung

Sie benötigen das neuste Microsoft Graph PowerShell-Modul. Verwenden Sie den folgenden Befehl, um ein Update auf das neueste Modul durchzuführen und den internen Benutzer bzw. die interne Benutzerin zu B2B Collaboration einzuladen:

Update-Module Microsoft.Graph

Get-MgUser -UserId '00aa00aa-bb11-cc22-dd33-44ee44ee44ee'

New-MgInvitation -InvitedUserEmailAddress John@contoso.com -SendInvitationMessage:$true -InviteRedirectUrl "https://myapplications.microsoft.com" -InvitedUser $msGraphUser

Verwenden der Einladungs-API zum Senden einer B2B-Einladung

Das folgende Beispiel veranschaulicht, wie Sie die Einladungs-API aufrufen, um einen internen Benutzer als B2B-Benutzer einzuladen.

POST https://graph.microsoft.com/v1.0/invitations

Authorization: Bearer eyJ0eX...

ContentType: application/json

{

"invitedUserEmailAddress": "<<external email>>",

"sendInvitationMessage": true,

"invitedUserMessageInfo": {

"messageLanguage": "en-US",

"ccRecipients": [

{

"emailAddress": {

"name": null,

"address": "<<optional additional notification email>>"

}

}

],

"customizedMessageBody": "<<custom message>>"

},

"inviteRedirectUrl": "https://myapps.microsoft.com?tenantId=",

"invitedUser": {

"id": "<<ID for the user you want to convert>>"

}

}

Die Antwort auf die API entspricht der Antwort, die Sie erhalten, wenn Sie einen neuen Gastbenutzer für das Verzeichnis einladen.