Konfiguration pro Site nach Richtlinie

In diesem Artikel werden die standortspezifischen Konfigurationen nach Richtlinie und die Verarbeitung von Seitenladevorgängen von einer Website durch den Browser beschrieben.

Der Browser als Entscheidungsträger

Im Rahmen jedes Seitenladevorgangs treffen Browser viele Entscheidungen. Einige, aber nicht alle dieser Entscheidungen umfassen: ob eine bestimmte API verfügbar ist, ob eine Ressourcenauslastung zulässig ist und ob ein Skript ausgeführt werden darf.

In den meisten Fällen werden Browserentscheidungen durch die folgenden Eingaben gesteuert:

- Eine Benutzereinstellung

- Die URL der Seite, für die die Entscheidung getroffen wird

Auf der Internet Explorer-Webplattform wurde jede dieser Entscheidungen als URLAction bezeichnet. Weitere Informationen finden Sie unter URL-Aktionsflags. Die URLAction, die Unternehmensgruppenrichtlinie und die Benutzereinstellungen in der Internet-Systemsteuerung steuerten, wie der Browser jede Entscheidung behandeln würde.

In Microsoft Edge werden die meisten Berechtigungen pro Website mithilfe von Settngs und Richtlinien gesteuert, die mithilfe einer einfachen Syntax mit eingeschränkter Unterstützung für Wildcards ausgedrückt werden. Windows-Sicherheitszonen werden weiterhin für einige Konfigurationsentscheidungen verwendet.

Windows-Sicherheitszonen

Um die Konfiguration für den Benutzer oder Administrator zu vereinfachen, klassifizierte die Legacyplattform Websites in eine von fünf verschiedenen Sicherheitszonen. Diese Sicherheitszonen sind: Lokaler Computer, Lokales Intranet, Vertrauenswürdig, Internet und Eingeschränkte Sites.

Wenn Sie eine Entscheidung zum Laden einer Seite treffen, ordnet der Browser die Website einer Zone zu und verwendet dann die Einstellung für die URLAction für diese Zone, um zu entscheiden, was zu tun ist. Vernünftige Standardwerte wie "Authentifizierungsherstellen automatisch aus meinem Intranet erfüllen" bedeuten, dass die meisten Benutzer keine Standardeinstellungen ändern müssen.

Benutzer können die Internetsystemsteuerung verwenden, um Zonen bestimmte Websites zuzuweisen und die Berechtigungsergebnisse für jede Zone zu konfigurieren. In verwalteten Umgebungen können Administratoren gruppenrichtlinien verwenden, um Zonen bestimmte Websites zuzuweisen (über die Richtlinie "Site-zu-Zone-Zuweisungsliste") und die Einstellungen für URLActions pro Zone anzugeben. Neben der manuellen Administrativen oder Benutzerzuweisung von Websites zu Zonen können andere Heuristiken Websites der lokalen Intranetzone zuweisen. Insbesondere wurden der Intranetzone punktlose Hostnamen (z. B http://payroll. ) zugewiesen. Wenn ein Proxykonfigurationsskript verwendet wird, werden alle Websites, die für die Umgehung des Proxys konfiguriert sind, der Intranetzone zugeordnet.

EdgeHTML, das in WebView1-Steuerelementen und microsoft Edge Legacy verwendet wird, erbte die Zonen-Architektur von seinem Internet Explorer-Vorgänger mit einigen einfacheren Änderungen:

- Die fünf integrierten Windows-Zonen wurden auf drei reduziert: Internet (Internet), Vertrauenswürdig (Intranet+vertrauenswürdig) und Lokaler Computer. Die Zone "Eingeschränkte Websites" wurde entfernt.

- Zonen-zu-URLAction-Zuordnungen wurden im Browser hartcodiert, wobei Gruppenrichtlinien und Einstellungen in der Internetsystemsteuerung ignoriert wurden.

Berechtigungen pro Website in Microsoft Edge

Microsoft Edge nutzt nur eingeschränkt Windows-Sicherheitszonen. Stattdessen basieren die meisten Berechtigungen und Features, die Administratoren eine Standortkonfiguration per Richtlinie bieten, auf Listen mit Regeln im URL-Filterformat.

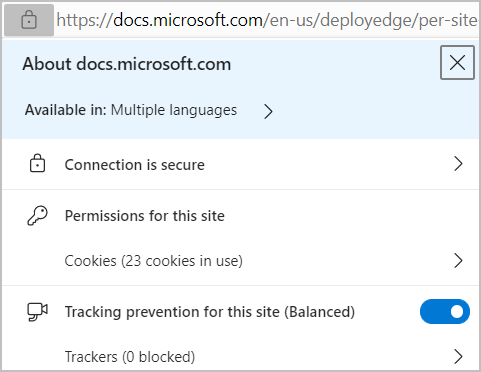

Wenn Endbenutzer eine Einstellungsseite wie edge://settings/content/siteDetails?site=https://example.comöffnen, finden sie eine lange Liste von Konfigurationsoptionen und Listen für verschiedene Berechtigungen. Benutzer verwenden die Seite "Einstellungen" selten direkt. Stattdessen treffen sie beim Browsen und verwenden verschiedene Widgets und Umschaltflächen in der Dropdownliste für Seiteninformationen . Diese Liste wird angezeigt, wenn Sie das Sperrsymbol in der Adressleiste auswählen. Sie können auch die verschiedenen Eingabeaufforderungen oder Schaltflächen am rechten Rand der Adressleiste verwenden. Der nächste Screenshot zeigt ein Beispiel für Seiteninformationen.

Unternehmen können Gruppenrichtlinien verwenden, um Websitelisten für einzelne Richtlinien einzurichten, die das Verhalten des Browsers steuern. Um diese Richtlinien zu finden, öffnen Sie die Microsoft Edge-Gruppenrichtliniendokumentation , und suchen Sie nach "ForUrls", um die Richtlinien zu finden, die das Verhalten basierend auf der URL der geladenen Website zulassen und blockieren. Die meisten relevanten Einstellungen sind im Abschnitt Gruppenrichtlinie für Inhaltseinstellungen aufgeführt.

Es gibt auch viele Richtlinien (deren Namen "Default" enthalten), die das Standardverhalten für eine bestimmte Einstellung steuern.

Viele der Einstellungen sind obskur (WebSerial, WebMIDI), und es gibt oft keinen Grund, eine Einstellung von der Standardeinstellung zu ändern.

Sicherheitszonen in Microsoft Edge

Microsoft Edge basiert zwar hauptsächlich auf einzelnen Richtlinien, die das URL-Filterformat verwenden, verwendet aber in einigen Fällen weiterhin standardmäßig die Sicherheitszonen von Windows. Dieser Ansatz vereinfacht die Bereitstellung in Unternehmen, die sich in der Vergangenheit auf zonenkonfigurationen verlassen haben.

Die Zonenrichtlinie steuert die folgenden Verhaltensweisen:

- Entscheidung, ob Anmeldeinformationen für die integrierte Windows-Authentifizierung (Kerberos oder NTLM) automatisch freigegeben werden sollen.

- Entscheidung, wie Dateidownloads behandelt werden sollen.

- Für den Internet Explorer-Modus.

Release von Anmeldeinformationen

Standardmäßig entscheidet URLACTION_CREDENTIALS_USE Microsoft Edge, ob die integrierte Windows-Authentifizierung automatisch verwendet wird oder ob dem Benutzer eine manuelle Authentifizierungsaufforderung angezeigt wird. Durch das Konfigurieren der Websitelistenrichtlinie AuthServerAllowlist wird verhindert, dass die Zonenrichtlinie konsultiert wird.

Dateidownloads

Beweise über die Ursprünge eines Dateidownloads (auch als "Marke des Webs" bezeichnet) werden für Dateien aufgezeichnet, die aus der Internetzone heruntergeladen wurden. Andere Anwendungen, z. B. die Windows-Shell, und Microsoft Office können diesen Ursprungsbeweis berücksichtigen, wenn sie entscheiden, wie eine Datei behandelt werden soll.

Wenn die Windows-Sicherheitszonenrichtlinie so konfiguriert ist, dass die Einstellung zum Starten von Anwendungen und Herunterladen unsicherer Dateien deaktiviert wird, blockiert der Download-Manager von Microsoft Edge Dateidownloads von Websites in dieser Zone. Einem Benutzer wird dieser Hinweis angezeigt: "Download nicht möglich – Blockiert".

IE-Modus

Der IE-Modus kann so konfiguriert werden, dass alle Intranetwebsites im IE-Modus geöffnet werden. Bei Verwendung dieser Konfiguration wertet Microsoft Edge die Zone einer URL aus, wenn es entscheidet, ob sie im IE-Modus geöffnet werden soll. Abgesehen von dieser anfänglichen Entscheidung wird internet Explorer auf den Registerkarten im IE-Modus wirklich ausgeführt, und daher werden zoneneinstellungen für jede Richtlinienentscheidung ausgewertet, genau wie internet Explorer.

Zusammenfassung

In den meisten Fällen können Microsoft Edge-Einstellungen auf ihren Standardwerten belassen werden. Administratoren, die die Standardwerte für alle Websites oder bestimmte Websites ändern möchten, können die entsprechenden Gruppenrichtlinien verwenden, um Websitelisten oder Standardverhalten anzugeben. In einigen wenigen Fällen, z. B. Veröffentlichung von Anmeldeinformationen, Herunterladen von Dateien und IE-Modus, steuern Administratoren weiterhin das Verhalten, indem sie Einstellungen für Windows-Sicherheitszonen konfigurieren.

Häufig gestellte Fragen

Kann das URL-Filterformat mit der IP-Adresse einer Website übereinstimmen?

Nein, das Format unterstützt die Angabe eines IP-Bereichs für Zulassungs- und Sperrlisten nicht. Es unterstützt zwar die Angabe einzelner IP-Literale, aber solche Regeln werden nur eingehalten, wenn der Benutzer mit diesem Literal zur Website navigiert (z. B http://127.0.0.1/. ). Wenn ein Hostname verwendet wird (http://localhost), wird die IP-Literalregel nicht berücksichtigt, obwohl die aufgelöste IP-Adresse des Hosts mit der IP-Adresse übereinstimmt, die in der Filterliste aufgeführt ist.

Können URL-Filter mit punktlosen Hostnamen übereinstimmen?

Nein. Sie müssen jeden Hostnamen auflisten, z. B https://payroll. , https://stock, https://whousw.

Wenn Sie vorausdenkend genug waren, um Ihr Intranet so zu strukturieren, dass Ihre Hostnamen die folgende Form aufweisen, haben Sie eine bewährte Methode implementiert.

https://payroll.contoso-intranet.comhttps://timecard.contoso-intranet.comhttps://sharepoint.contoso-intranet.com

Im vorherigen Szenario können Sie jede Richtlinie mit einem *.contoso-intranet.com-Eintrag konfigurieren, und Ihr gesamtes Intranet wird aktiviert.