Verwenden von Projekten

mit Microsoft Defender Threat Intelligence (Defender TI) können Sie private persönliche oder Teamprojekte entwickeln, um interessante Indikatoren und Gefährdungsindikatoren (Indicators of Compromise, IOCs) aus einer Untersuchung zu organisieren. Projekte enthalten eine Liste aller zugehörigen Artefakte und einen detaillierten Verlauf, der die Namen, Beschreibungen, Mitarbeiter und Überwachungsprofile beibehält.

Wenn Sie eine IP-Adresse, Domäne oder einen Host im Intel-Explorer im Microsoft Defender-Portal durchsuchen und dieser Indikator in einem Projekt aufgeführt ist, auf das Sie Zugriff haben, können Sie zur Registerkarte Projekte wechseln und zu den Details des Projekts navigieren, um weitere Kontexte zum Indikator zu erhalten, bevor Sie die anderen Datasets auf weitere Informationen überprüfen. Sie können Ihre privaten Teamprojekte auch im Defender-Portal anzeigen, indem Sie zu Threat Intelligence>Intel-Projekte wechseln.

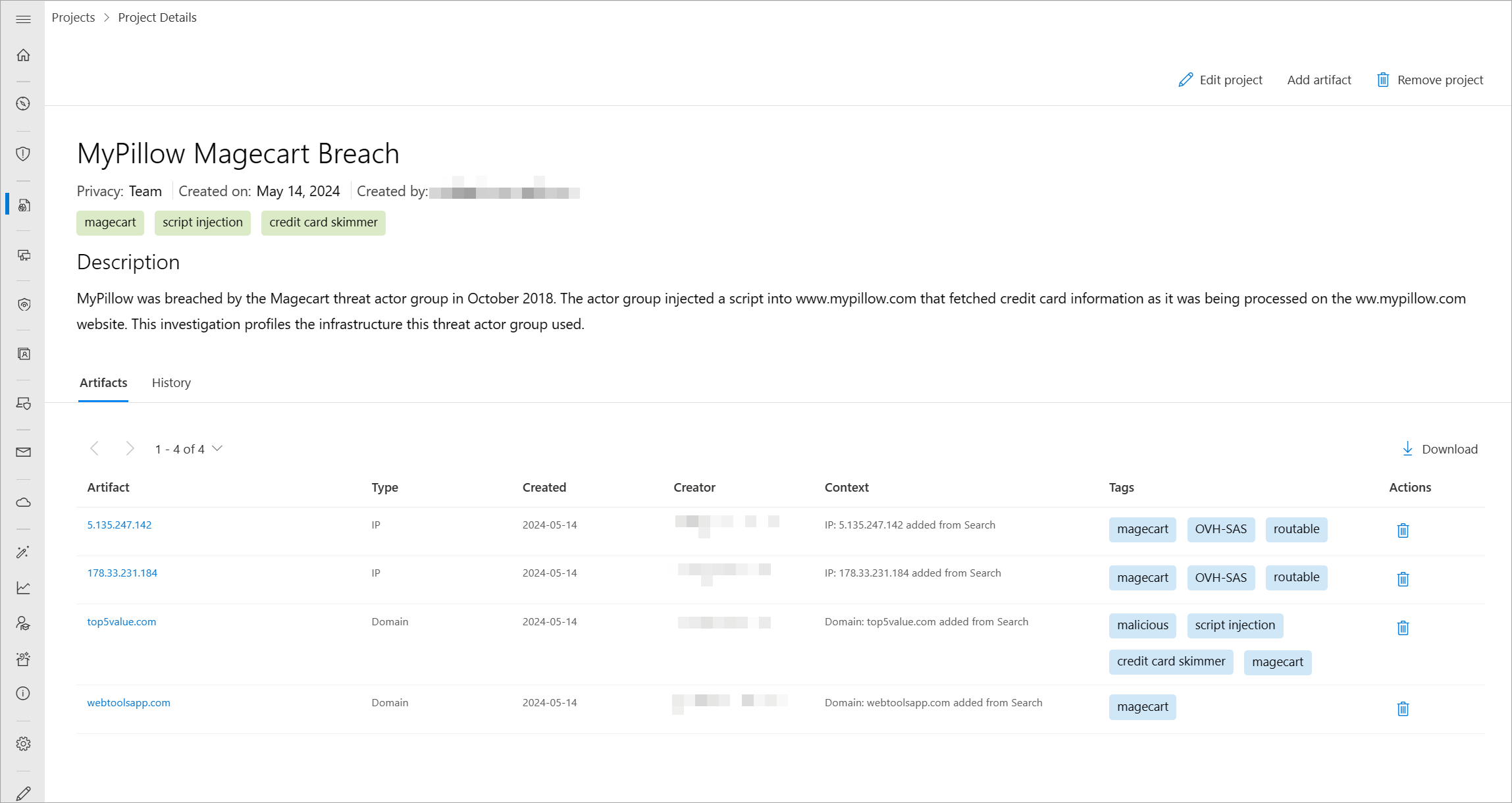

Der Besuch der Projektdetails zeigt eine Liste aller zugeordneten Artefakte und einen detaillierten Verlauf, der den gesamten zuvor beschriebenen Kontext beibehält. Sie und andere Benutzer in Ihrer organization müssen keine Zeit mehr damit verbringen, hin und her zu kommunizieren. Sie können Profile für Bedrohungsakteur innerhalb von Defender TI erstellen, die als "lebendiger" Satz von Indikatoren dienen können. Wenn Sie neue Informationen entdecken oder finden, können Sie sie diesem Projekt hinzufügen.

Mit der Defender TI-Plattform können Sie mehrere Projekttypen entwickeln, um interessante Indikatoren und IOCs aus einer Untersuchung zu organisieren.

Der Projektbesitzer kann Projektmitarbeiter hinzufügen (Benutzer, die in ihrem Azure-Mandanten mit einer Defender TI Premium-Lizenz aufgeführt sind), die dann änderungen am Projekt vornehmen können, als wären sie der Besitzer des Projekts. Projektmitarbeiter können jedoch keine Projekte löschen. Projektmitarbeiter können die für sie freigegebenen Projekte auf der Registerkarte Freigegebene Projekte auf der Seite Intel-Projekte anzeigen.

Sie können auch Artefakte innerhalb eines Projekts herunterladen, indem Sie auf das Symbol Herunterladen klicken. Dieses Feature ist eine hervorragende Möglichkeit für Teams zur Bedrohungssuche, ihre Ergebnisse aus einer Untersuchung zu verwenden, um IOCs zu blockieren oder weitere Erkennungsregeln in ihren SIEM-Anwendungen (Security Information and Event Management) zu erstellen.

Fragen können von Projekten beantwortet werden:

Hat eines meiner Teamkollegen ein Teamprojekt erstellt, das diesen Indikator enthält?

- Wenn ja, welche anderen verwandten IOCs hat dieses Teammitglied erfasst, und welche Beschreibung und Tags wurden darin enthalten, um die Art der Untersuchung zu beschreiben?

Wann hat dieses Teammitglied das Projekt zuletzt bearbeitet?

Voraussetzungen

Eine Microsoft Entra-ID oder ein persönliches Microsoft-Konto. Anmelden oder Erstellen eines Kontos

Eine Defender TI Premium-Lizenz.

Hinweis

Benutzer ohne Defender TI Premium-Lizenz können weiterhin auf unser kostenloses Defender TI-Angebot zugreifen.

Seite "Defender TI Intel-Projekte" im Microsoft Defender-Portal öffnen

Auf der Seite Intel-Projekte werden die Projekte angezeigt, die Sie besitzen oder die von anderen Defender TI-Benutzern in Ihrem Mandanten für Sie freigegeben wurden.

- Greifen Sie auf das Defender-Portal zu, und schließen Sie den Microsoft-Authentifizierungsprozess ab. Weitere Informationen zum Defender-Portal

- Navigieren Sie zu Threat Intelligence>Intel-Projekte.

Erstellen eines Projekts

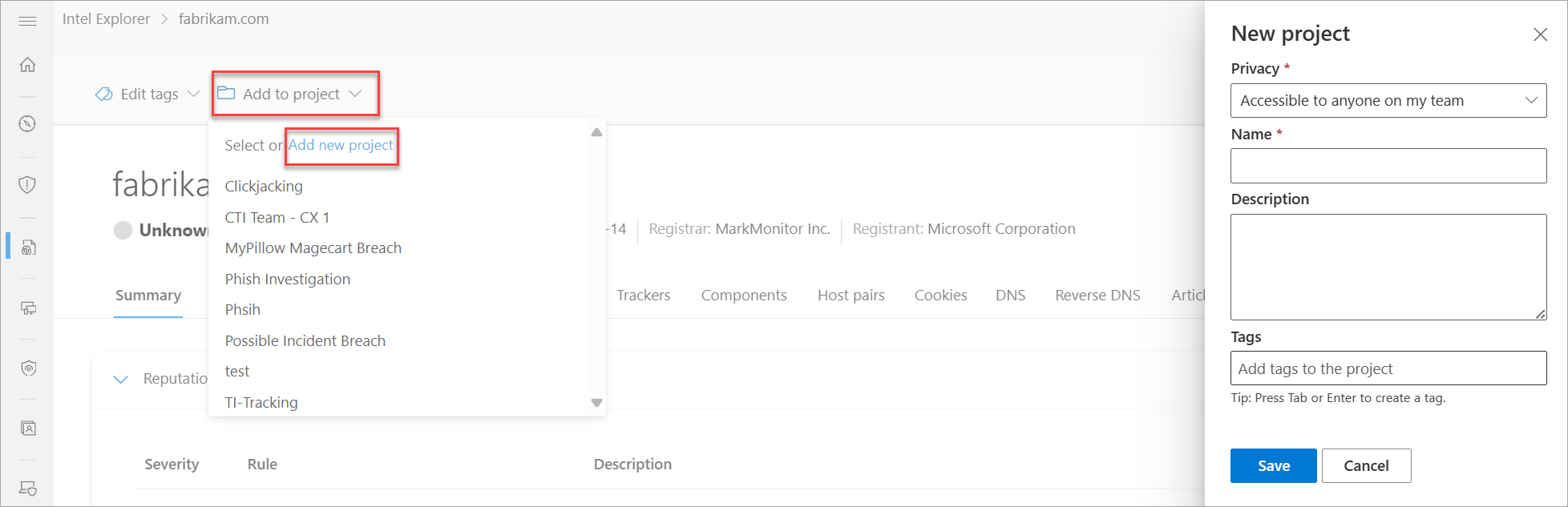

Sie können ein Projekt im Defender-Portal auf zwei Arten erstellen:

Um ein Projekt auf der Seite Intel-Projekte zu erstellen, wählen Sie Neues Projekt aus.

Um ein neues Projekt zu erstellen, während eine Untersuchung auf der Intel Explorer-Seite durchgeführt wird, führen Sie eine Indikatorsuche aus der Intel Explorer-Suche aus, und wählen Sie dann Zu Projekt> HinzufügenNeues Projekt hinzufügen in den Suchergebnissen aus.

Füllen Sie im daraufhin angezeigten Bereich Neues Projekt die erforderlichen Felder aus, und wählen Sie Speichern aus.

Verwalten von Projekten

Nachdem Sie ein Projekt erstellt haben, können Sie es auf der Seite Intel-Projekte verwalten. Auf dieser Seite werden alle Projekte angezeigt, auf die Sie zugreifen können, und Filtermechanismen basierend auf Projekteigenschaften.

Standardmäßig werden auf der Seite Intel-Projekte die Teamprojekte angezeigt, die allen Defender TI-Benutzern in Ihrem Mandanten zugeordnet sind. Sie können nur die persönlichen Projekte anzeigen, die Sie erstellt haben, oder die Projekte, die für Ihre Mitwirkung freigegeben wurden.

- Um die Details eines Projekts anzuzeigen, wählen Sie den Namen des Projekts aus.

- Wenn Sie Änderungen am Projekt direkt vornehmen möchten, wählen Sie oben rechts auf der Projektseite Bearbeiten aus. Sie können Projekte nur bearbeiten, wenn Sie über die ausreichende Zugriffsebene verfügen.

- Um Artefakte manuell zu einem Projekt hinzuzufügen, wählen Sie in der oberen rechten Ecke der Projektseite Artefakt hinzufügen aus.

- Um ein Projekt zu löschen, wählen Sie Projekt entfernen aus. Sie können nur die Projekte löschen, die Sie besitzen.

Bewährte Methoden

Wenn es um die Verwendung von Defender TI zum Untersuchen potenzieller Bedrohungen geht, empfehlen wir die Ausführung der folgenden Workflows, da Sie mit diesen Schritten strategische und operative Informationen sammeln können, bevor Sie sich mit taktischer Intelligenz beschäftigen.

Sie führen verschiedene Suchtypen in Defender TI durch. Daher ist es wichtig, sich ihrer Methode zum Sammeln von Intelligenz so zu nähern, dass Ihnen umfassende Ergebnisse angezeigt werden, bevor Sie sich mit der Untersuchung bestimmter Indikatoren beschäftigen. Welche Artikel sind dieser IP-Adresse zugeordnet, wenn Sie beispielsweise auf der Intel Explorer-Seite eine IP-Adresse durchsuchen? Welche Informationen enthalten diese Artikel über die IP-Adresse, die Sie andernfalls nicht finden würden, wenn Sie direkt zur Registerkarte Daten der IP-Adresse für die Datasetanreicherung navigieren würden. Wurde diese IP-Adresse beispielsweise als möglicher C2-Server (Command-and-Control) identifiziert? Wer ist der Bedrohungsakteur? Welche anderen verwandten IOCs sind in diesem Artikel aufgeführt, welche Taktiken, Techniken und Verfahren (TTPs) verwendet der Bedrohungsakteur und wen zielen sie ab?

Zusätzlich zur Durchführung verschiedener Suchtypen in Defender TI können Sie an Untersuchungen mit anderen Personen zusammenarbeiten. Es wird jedoch empfohlen, Projekte zu erstellen, Indikatoren im Zusammenhang mit einer Untersuchung zu einem Projekt hinzuzufügen und Mitarbeiter zu einem Projekt hinzuzufügen, wenn mehr als eine Person an derselben Untersuchung arbeitet. Dies trägt dazu bei, den Zeitaufwand für die Analyse der gleichen IOCs zu reduzieren, und sollte zu einem schnelleren Workflow führen.