Details und Ergebnisse der automatisierten Untersuchung und Reaktion (AIR) in Microsoft Defender for Office 365 Plan 2

Tipp

Wussten Sie, dass Sie die Features in Microsoft Defender for Office 365 Plan 2 kostenlos testen können? Verwenden Sie die 90-tägige Defender for Office 365 Testversion auf dem Microsoft Defender Portal-Testversionshub. Informationen dazu, wer sich registrieren und testen kann, finden Sie unter Try Microsoft Defender for Office 365.

In Microsoft 365-Organisationen mit Microsoft Defender for Office 365 Plan 2 sind Details zu aktiven und abgeschlossenen Untersuchungen aus automatisierter Untersuchung und Reaktion (AIR) in Defender for Office 365 auf der Seite Untersuchungen im Microsoft Defender portal unter https://security.microsoft.com/airinvestigation. Untersuchungsdetails bieten Ihnen aktuelle status und (mit den richtigen Berechtigungen) die Möglichkeit, ausstehende Aktionen zu genehmigen.

Tipp

Air-Details und -Ergebnisse sind auch in Microsoft Defender XDR auf der Seite Untersuchungen unter https://security.microsoft.com/incidentsverfügbar. Weitere Informationen finden Sie unter Einheitliche Untersuchungsseite.

Was sollten Sie wissen, bevor Sie beginnen?

Informationen zu berechtigungen und lizenzierungsanforderungen für AIR finden Sie unter Erforderliche Berechtigungen und Lizenzierung für AIR.

Email Werden zum Zeitpunkt der Untersuchung berechnet. Einige Zähler werden neu berechnet, wenn Sie Untersuchungs-Flyouts (basierend auf der zugrunde liegenden Abfrage) öffnen.

Die folgenden E-Mail-Anzahl-Werte werden zum Zeitpunkt der Untersuchung berechnet und ändern sich nicht:

- Email Cluster auf der Registerkarte Email.

- Der Wert der E-Mail-Menge, der im Flyout für E-Mail-Cluster angezeigt wird.

Die folgenden Werte für die E-Mail-Anzahl spiegeln E-Mail-Nachrichten wider, die nach der ersten Analyse der Untersuchung empfangen wurden:

Die E-Mail-Anzahl, die unten auf der Registerkarte Email des Flyouts für E-Mail-Cluster angezeigt wird.

Die in Explorer (Threat Explorer) angezeigte Anzahl von E-Mails

Beispielsweise zeigt ein E-Mail-Cluster, der eine ursprüngliche Menge von 10 Nachrichten anzeigt, eine E-Mail-Liste von insgesamt 15 an, wenn zwischen der Untersuchungsanalysephase und dem Überprüfen der Untersuchung durch einen Administrator fünf weitere Nachrichten eintreffen. Ebenso können alte Untersuchungen eine höhere Anzahl von Nachrichten als Threat Explorer-Abfragen anzeigen, da Daten in Microsoft Defender for Office 365 Plan 2 sieben Tage nach Dem Ende einer Testversion und 30 Tage später für kostenpflichtige Lizenzen ablaufen.

Die Anzahl der historischen und aktuellen E-Mail-Nachrichten wird in unterschiedlichen Ansichten angezeigt, um die folgenden Informationen zu erhalten:

- Der E-Mail-Effekt zum Zeitpunkt der Untersuchung.

- Der aktuelle E-Mail-Effekt bis zu dem Zeitpunkt, an dem die Korrektur ausgeführt wird.

Bei E-Mails wird im Rahmen der Untersuchung möglicherweise eine Volumeanomaliegefahr angezeigt. Eine Volumeanomalie weist im Vergleich zu früheren Zeiten auf eine Spitze bei ähnlichen E-Mail-Nachrichten um die Untersuchungszeit des Ereignisses hin. Eine Spitze des E-Mail-Datenverkehrs zusammen mit der Ähnlichkeit bestimmter Nachrichteneigenschaften (z. B. Betreff, Nachrichtentext, Absenderdomäne und Absender-IP-Adresse) deutet in der Regel auf den Beginn von E-Mail-Angriffen hin. Massen-E-Mail-, Spam- und legitime E-Mail-Kampagnen verwenden jedoch häufig dieselben Nachrichteneigenschaften.

Untersuchungen von AIR in Defender for Office 365 Plan 2

Wechseln Sie im Defender-Portal unter https://security.microsoft.comzu Email & Untersuchungen zur Zusammenarbeit>. Oder verwenden Sie https://security.microsoft.com/airinvestigation, um direkt zur Seite Untersuchungen zu wechseln.

Standardmäßig werden Untersuchungsdetails von gestern und heute angezeigt, aber Sie können den Datumsbereich ändern.

Die folgenden Informationen werden auf der Seite Untersuchungen angezeigt. Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

-

ID: Die eindeutige ID der Untersuchung. Wählen Sie In neuem Fenster öffnen aus

, um die Details der Untersuchung zu öffnen, wie im Abschnitt Untersuchungsdetails anzeigen beschrieben.

, um die Details der Untersuchung zu öffnen, wie im Abschnitt Untersuchungsdetails anzeigen beschrieben. - Status: Die verfügbaren status Werte werden im Abschnitt Untersuchungsstatuswerte beschrieben.

- Erkennungsquelle: Dieser Wert ist immer Office365.

- Untersuchung

- Benutzer

- Die Anzahl der Postfächer, bei deren Migration ein Fehler aufgetreten ist.

- Zeitpunkt der letzten Änderung

- Bedrohungsanzahl

- Aktionsanzahl

- Dauer der Untersuchung

Um die Einträge zu filtern, wählen Sie Filter aus![]() . Die folgenden Filter sind im geöffneten Filter-Flyout verfügbar:

. Die folgenden Filter sind im geöffneten Filter-Flyout verfügbar:

-

Abschnitt "Untersuchungstyp ": Wählen Sie mindestens einen der folgenden Werte aus:

- Manuelle Untersuchung

- Vom Benutzer gemeldete Nachrichten

- Zapped-Datei

- Zapped URL

- URL-Bewertungsänderung

- Benutzer kompromittiert

- Abschnitt "Zeitbereich ": Wählen Sie Werte für Startdatum und Enddatum aus. Die Daten sind für die letzten 72 Tage verfügbar.

-

Abschnitt Status : Wählen Sie einen oder mehrere der folgenden Werte aus, die im Abschnitt Untersuchungsstatuswerte beschrieben werden:

- Wird gestartet

- Wird ausgeführt

- Keine Bedrohungen gefunden

- Vom System beendet

- Ausstehende Aktion

- Bedrohungen gefunden

- Bereinigt

- Teilweise behoben

- Vom Benutzer beendet

- Fehlgeschlagen

- Durch Drosselung in die Warteschlange eingereiht

- Durch Drosselung beendet

Wenn Sie mit dem Filter-Flyout fertig sind, wählen Sie Übernehmen aus. Um die Filter zu löschen, wählen Sie Filter löschen aus![]() .

.

Verwenden Sie das ![]() Suchfeld , um Informationen auf der Seite zu suchen. Geben Sie Text in das Feld ein, und drücken Sie dann die EINGABETASTE.

Suchfeld , um Informationen auf der Seite zu suchen. Geben Sie Text in das Feld ein, und drücken Sie dann die EINGABETASTE.

Verwenden Sie ![]() Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname lautet Investigations – Microsoft Defender.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. Untersuchungen – Microsoft Defender (1).csv).

Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname lautet Investigations – Microsoft Defender.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. Untersuchungen – Microsoft Defender (1).csv).

Werte für den Untersuchungsstatus

Die Statuswerte einer Untersuchung geben den Fortschritt der Analyse und der Aktionen an. Während der Untersuchung wird der Wert Status aktualisiert, um anzugeben, ob Bedrohungen gefunden wurden und ob Aktionen genehmigt wurden.

Die status-Werte , die in Untersuchungen verwendet werden, werden in der folgenden Liste beschrieben:

Fehler: Bei mindestens einem Untersuchungsanalysetool ist ein Problem aufgetreten, bei dem es nicht ordnungsgemäß abgeschlossen werden konnte.

Wenn eine Untersuchung fehlschlägt, nachdem die Wiederherstellungsaktionen genehmigt wurden, sind die Wiederherstellungsaktionen möglicherweise weiterhin erfolgreich. Weitere Informationen finden Sie in den Untersuchungsdetails.

Keine Bedrohungen gefunden: Die Untersuchung wurde abgeschlossen, und es wurden keine Bedrohungen identifiziert (kompromittierte Benutzerkonten, E-Mail-Nachrichten, URLs oder Dateien).

Wenn Sie vermuten, dass etwas Schädliches übersehen wurde (falsch negativ), können Sie mithilfe von Threat Explorer (Explorer) Maßnahmen ergreifen.

Teilweise untersucht (früher als "Bedrohungen gefunden" bezeichnet): Bei der automatisierten Untersuchung wurden Probleme gefunden, jedoch ohne spezifische Korrekturaktionen, um die Probleme zu beheben. Tritt auf, wenn eine Art von Benutzeraktivität identifiziert wurde, aber keine Bereinigungsaktionen verfügbar sind. Beispiele hierfür sind eine der folgenden Benutzeraktivitäten:

- Ein DLP-Ereignis (Data Loss Prevention, Verhinderung von Datenverlust).

- Eine E-Mail, die eine Anomalie sendet.

- Gesendete Schadsoftware.

- Gesendetes Phishing.

- Die Untersuchung ergab nichts zu tun. Zum Beispiel:

- Keine schädlichen URLs, Dateien oder E-Mail-Nachrichten zu korrigieren.

- Es muss keine Postfachaktivität behoben werden (z. B. Weiterleitungsregeln oder Delegierung deaktivieren).

Wenn Sie vermuten, dass etwas Schädliches übersehen wurde (falsch negativ), können Sie mithilfe von Threat Explorer (Explorer) Maßnahmen ergreifen.

Teilweise behoben: Die Untersuchung führte zu Korrekturmaßnahmen, und einige wurden genehmigt und abgeschlossen. Andere Aktionen stehen noch aus der Genehmigung.

Ausstehende Aktion: Bei der Untersuchung wurde eine Bedrohung (z. B. eine schädliche E-Mail, eine schädliche URL oder eine riskante Postfacheinstellung) gefunden, und eine Aktion zur Behebung der Bedrohung wartet auf die Genehmigung.

Die Liste der ausstehenden Aktionen kann bei der Ausführung einer Untersuchung erhöht werden. Zeigen Sie die Untersuchungsdetails an, um festzustellen, ob andere Elemente noch ausstehen.

Durch Drosselung in die Warteschlange eingereiht: Eine Untersuchung wird in einer Warteschlange gehalten. Wenn andere Untersuchungen abgeschlossen sind, beginnen untersuchungen in der Warteschlange. Durch die Drosselung können Sie eine schlechte Dienstleistung vermeiden.

Ausstehende Aktionen können einschränken, wie viele neue Untersuchungen ausgeführt werden können. Stellen Sie sicher, dass Sie ausstehende Aktionen genehmigen oder ablehnen.

Behoben: Die Untersuchung wurde abgeschlossen, und alle Wiederherstellungsaktionen wurden genehmigt (als vollständig behoben gekennzeichnet).

Genehmigte Wartungsaktionen können Fehler aufweisen, die verhindern, dass die Aktionen ausgeführt werden. Unabhängig davon, ob Korrekturaktionen erfolgreich abgeschlossen wurden, ändert sich die Untersuchung status nicht. Weitere Informationen finden Sie in den Untersuchungsdetails.

Wird ausgeführt: Der Untersuchungsprozess ist im Gange. Dieser status Wert tritt auch auf, wenn ausstehende Aktionen genehmigt werden.

Starten: Die Untersuchung wurde ausgelöst und wartet darauf, mit der Ausführung zu beginnen.

Vom System beendet: Die Untersuchung wurde beendet. Zum Beispiel:

- Ausstehende Aktionen sind abgelaufen (maximal für eine Woche verfügbar).

- Zu viele Aktionen. Wenn beispielsweise zu viele Benutzer auf schädliche URLs klicken, kann die Möglichkeit der Untersuchung, alle Analysetools auszuführen, überschritten werden, sodass die Untersuchung angehalten wird.

Wenn eine Untersuchung angehalten wird, bevor Aktionen ergriffen wurden, versuchen Sie, Bedrohungen mithilfe von Threat Explorer (Explorer) zu finden und zu beheben.

Durch Drosselung beendet: Eine Untersuchung wird automatisch beendet, nachdem sie zu lange in die Warteschlange eingereiht wurde. Sie wird beendet.

Sie können eine Untersuchung von Threat Explorer (Explorer) starten.

Anzeigen von Untersuchungsdetails von AIR in Defender for Office 365 Plan 2

Wenn Sie In neuem Fenster öffnen in der Spalte ID eines Eintrags auf der Seite Untersuchungen unter https://security.microsoft.com/airinvestigationauswählen![]() , wird eine neue Seite mit den Untersuchungsdetails geöffnet.

, wird eine neue Seite mit den Untersuchungsdetails geöffnet.

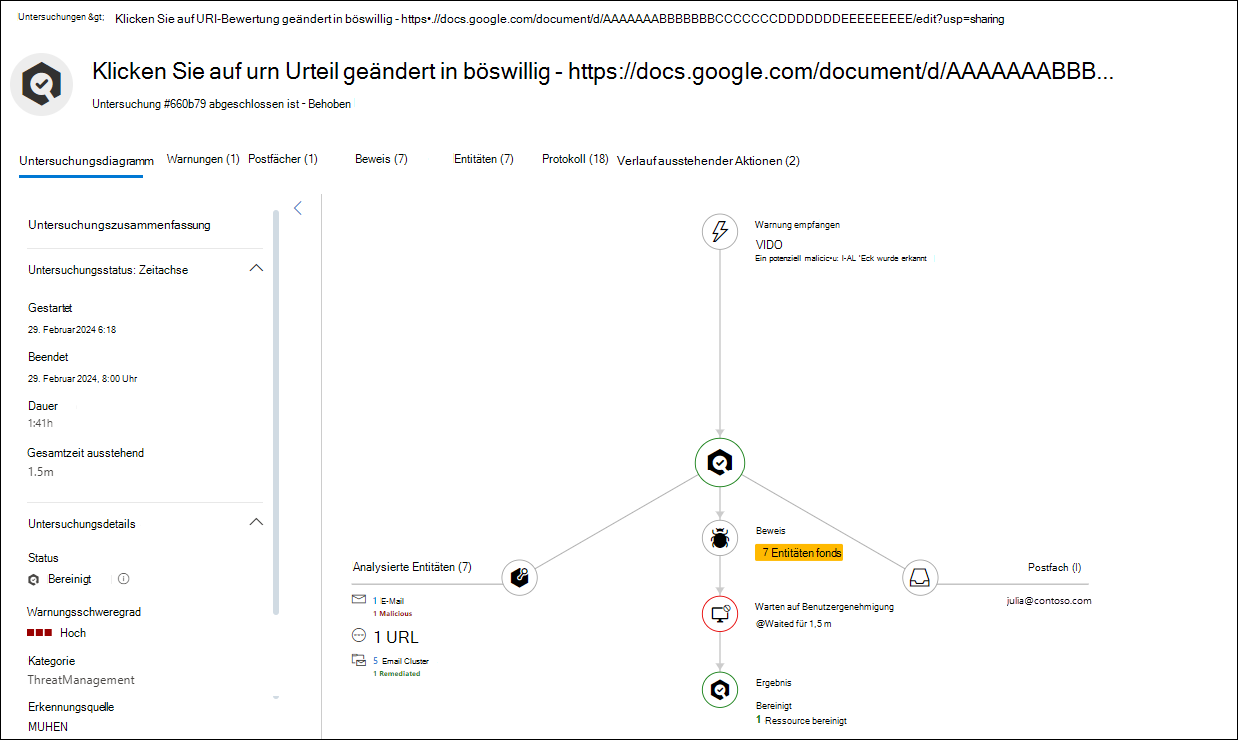

Die Kachel der Seite ist der Wert Untersuchung (Name) auf der Seite Untersuchungen . Beispiel: Clicked URL-Bewertung wurde in böswillige URL <>geändert.

Der Untertitel der Seite enthält die ID und status der Untersuchung. Beispiel: Untersuchung #660b79 ist abgeschlossen – Behoben.

Der Rest der Detailseite enthält mehrere Registerkarten, die detaillierte Informationen zur Untersuchung enthalten. Einige Registerkarten sind für alle Untersuchungen gemeinsam. Andere Registerkarten sind basierend auf der Art und status der Untersuchung verfügbar.

Die Registerkarten werden in den folgenden Unterabschnitten beschrieben.

Registerkarte "Untersuchungsdiagramm" in den Untersuchungsdetails

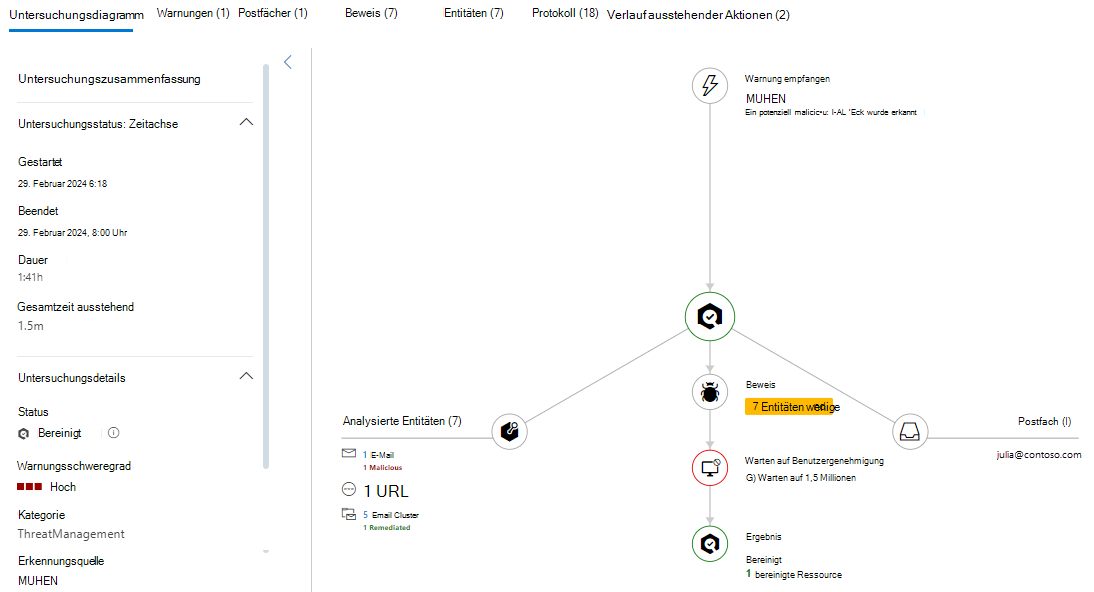

Auf der Seite mit den Untersuchungsdetails ist die Registerkarte Untersuchungsdiagramm die Standardregisterkarte, die den aktuellen Zustand und die Ergebnisse der Untersuchung visuell darstellt.

Auf der Registerkarte Untersuchungsdiagramm enthält der Bereich Untersuchungszusammenfassung die folgenden Details:

-

Untersuchung status Zeitlinienabschnitt:

- Gestartet

-

Beendet: Dieser Wert ist nur für die folgenden Statuswerte vorhanden:

- Keine Bedrohungen gefunden

- Teilweise behoben

- Bereinigt

- Vom System beendet

- Durch Drosselung beendet

- Vom Benutzer beendet

- Gefundene Bedrohungen

- Fehlgeschlagen

- Duration

- Ausstehende Gesamtzeit: Dieser Wert ist nur für Untersuchungen vorhanden, bei denen ausstehende Aktionen auf genehmigungswarteten, die schließlich genehmigt oder abgelaufen sind.

-

Abschnitt "Untersuchungsdetails ":

- Status: Die status der Untersuchung. Wenn der Wert Keine Bedrohungen gefunden ist, sind keine anderen Werte im Abschnitt vorhanden.

- Warnungsschweregrad: Der Wert Niedrig, **Mittel oder Hoch.

- Kategorie: Die Warnungskategorie.

- Erkennungsquelle: In der Regel ist der Wert MDO.

Der Diagrammbereich enthält eine visuelle Darstellung der Elemente und Aktivitäten in der Untersuchung. Einige Elemente sind für alle Untersuchungen gemeinsam, während andere von der Art und dem Fortschritt der Untersuchung abhängen.

Warnung empfangen: Zeigt die zugehörigen Warnungen an. Wählen Sie diese Option aus

, um zur Registerkarte Warnungen zu wechseln, um weitere Informationen zu erhalten.

, um zur Registerkarte Warnungen zu wechseln, um weitere Informationen zu erhalten.Postfach: Zeigt die zugehörigen Postfächer an. Wählen Sie diese Option aus

, um zur Registerkarte Postfächer zu wechseln, um weitere Informationen zu erfahren.

, um zur Registerkarte Postfächer zu wechseln, um weitere Informationen zu erfahren.Analysierte Entitäten: Zeigt die Anzahl und den Typ der verwandten Entitäten an, die während der Untersuchung analysiert wurden. Zum Beispiel:

- URLs

- E-Mails

- Dateien

- Email Cluster, die die Anzahl der böswilligen und die Anzahl der behobenen umfassen können.

Wählen Sie diese Option aus

, um zur Registerkarte Entitäten zu wechseln, um weitere Informationen zu erfahren.

, um zur Registerkarte Entitäten zu wechseln, um weitere Informationen zu erfahren.Beweis: Zeigt die Anzahl der gefundenen Entitäten an. Wählen Sie diese Option aus

, um zur Registerkarte Beweise zu wechseln, um weitere Informationen zu suchen.

, um zur Registerkarte Beweise zu wechseln, um weitere Informationen zu suchen.Genehmigung ausstehend: Zeigt an, wie lange das System auf einen Administrator gewartet hat, um die vorgeschlagene manuelle Korrekturaktion auszuführen (z. B. vorläufiges Löschen einer E-Mail-Nachricht). Wählen Sie diese Option aus

, um zur Registerkarte Ausstehende Aktionen zu wechseln, um weitere Informationen zu erfahren.

, um zur Registerkarte Ausstehende Aktionen zu wechseln, um weitere Informationen zu erfahren.Nachdem ein Administrator die Aktion ausgeführt hat, wird dieses Element durch Auf Benutzergenehmigung gewartet ersetzt.

Auf Benutzergenehmigung gewartet: Zeigt an, wie lange es gedauert hat, bis ein Administrator die vorgeschlagene manuelle Korrekturaktion ausgeführt hat. Wählen Sie aus

, um zur Registerkarte Verlauf ausstehender Aktionen zu wechseln, um weitere Informationen zu erfahren.

, um zur Registerkarte Verlauf ausstehender Aktionen zu wechseln, um weitere Informationen zu erfahren.Ergebnis: Dieses Element ist nach Abschluss der Untersuchung verfügbar und wird an den folgenden Stellen auf der Seite dupliziert:

- In der Mitte des Diagramms. Wählen Sie das Symbol aus, um zur Registerkarte Protokoll zu wechseln.

- Im Seitentitel.

- Im Bereich Untersuchungszusammenfassung>Abschnitt UntersuchungsdetailsStatuswert>.

Zum Beispiel:

Wiederhergestellt

Vom System beendet:

Keine Bedrohungen gefunden

Teilweise untersucht

Einige Ergebnisse müssen möglicherweise überprüft werden. Verwenden Sie die Registerkarten Beweise und Entitäten , um potenzielle Probleme manuell zu untersuchen und zu beheben.

Teilweise behoben

Ein Problem verhinderte die Behebung einiger böswilliger Entitäten. Verwenden Sie die Registerkarten Beweise und Entitäten , um potenzielle Probleme manuell zu untersuchen und zu beheben.

Registerkarte "Warnungen" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Warnungen die Warnungen im Zusammenhang mit der Untersuchung angezeigt.

Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

- Warnungsname*

- Schilder*

- Strenge*

- Incidentname*

- Incident-ID*

- Status*

- Kategorie*

- Betroffener Ressourcen

- Benutzer*

- Dienstquelle*

- Erkennungsquelle

- Untersuchungsstatus*

- Letzte Aktivität*

- Klassifikation*

- Entschlossenheit

- Zugeordnet*

Wenn Sie in einer Zeile auf den Wert Warnungsname klicken, gelangen Sie zur Detailseite für die Warnung. Diese Detailseite entspricht dem Klicken auf den Wert Warnungsname im entsprechenden Eintrag auf der Seite Warnungen unter https://security.microsoft.com/alerts. Weitere Informationen finden Sie unter Analysieren einer Warnung.

Durch Klicken auf eine andere Stelle in der Zeile als den Wert für Warnungsname oder das Kontrollkästchen neben der ersten Spalte wird ein Details-Flyout für die Warnung geöffnet. Dieses Details-Flyout ist dasselbe wie das Klicken auf eine beliebige Stelle in der Zeile außer dem Wert warnungsname oder dem Kontrollkästchen neben der ersten Spalte des entsprechenden Eintrags auf der Seite Warnungen unter https://security.microsoft.com/alerts.

Die Aktionen, die oben im Warnungsdetails-Flyout verfügbar sind, hängen von der Art der Warnung ab, die dieselben Aktionen enthalten, die im Details-Flyout der entsprechenden Warnung auf der Seite Warnungen unter https://security.microsoft.com/alertsverfügbar sind. Warnungen mit dem Namen Email Nachrichten, die eine schädliche URL enthalten, die nach der Übermittlung entfernt wurden, verfügen beispielsweise über die folgenden Aktionen im Warnungsdetails-Flyout:

Warnungsseite öffnen: Öffnet dieselbe Detailseite wie beim Klicken auf den Wert warnungsname eines Eintrags auf der Seite Warnungen unter https://security.microsoft.com/alerts. Weitere Informationen finden Sie unter Analysieren einer Warnung.

Warnungsseite öffnen: Öffnet dieselbe Detailseite wie beim Klicken auf den Wert warnungsname eines Eintrags auf der Seite Warnungen unter https://security.microsoft.com/alerts. Weitere Informationen finden Sie unter Analysieren einer Warnung. Warnung verwalten: Öffnet ein Flyout "Warnung verwalten" , in dem Sie Details zum Incident anzeigen und ändern können. Weitere Informationen finden Sie unter Verwalten von Warnungen.

Warnung verwalten: Öffnet ein Flyout "Warnung verwalten" , in dem Sie Details zum Incident anzeigen und ändern können. Weitere Informationen finden Sie unter Verwalten von Warnungen. Anzeigen von Nachrichten in Explorer: Öffnet Explorer (Bedrohungs-Explorer) in der Ansicht Alle E-Mails, gefiltert nach der Warnungs-ID. Weitere Informationen zur Ansicht Alle E-Mails von Threat Explorer finden Sie unter Alle E-Mail-Ansicht in Threat Explorer.For more information about the All email view of Threat Explorer, see All email view in Threat Explorer.

Anzeigen von Nachrichten in Explorer: Öffnet Explorer (Bedrohungs-Explorer) in der Ansicht Alle E-Mails, gefiltert nach der Warnungs-ID. Weitere Informationen zur Ansicht Alle E-Mails von Threat Explorer finden Sie unter Alle E-Mail-Ansicht in Threat Explorer.For more information about the All email view of Threat Explorer, see All email view in Threat Explorer. Weitere Aktionen>

Weitere Aktionen> Warnung mit einem anderen Incident verknüpfen: Konfigurieren Sie im flyout Warnung mit einem anderen Incident verknüpfen , das geöffnet wird, die folgenden Optionen:

Warnung mit einem anderen Incident verknüpfen: Konfigurieren Sie im flyout Warnung mit einem anderen Incident verknüpfen , das geöffnet wird, die folgenden Optionen:- Wählen Sie einen der folgenden Werte aus:

- Erstellen eines neuen Incidents

- Link zu einem vorhandenen Incident: Beginnen Sie im angezeigten Feld Incidentname oder -ID mit der Eingabe eines Werts, um den vorhandenen Incident zu suchen und auszuwählen.

- Kommentar: Geben Sie einen optionalen Kommentar ein.

Wenn Sie das Flyout "Warnung mit einem anderen Incident verknüpfen" abgeschlossen haben, wählen Sie Speichern aus.

- Wählen Sie einen der folgenden Werte aus:

Weitere Aktionen>

Weitere Aktionen> Warnung optimieren: Öffnet ein Flyout zum Optimieren von Warnungen . Weitere Informationen finden Sie unter Schritt 3 und höher unter Erstellen von Regelbedingungen zum Optimieren von Warnungen.

Warnung optimieren: Öffnet ein Flyout zum Optimieren von Warnungen . Weitere Informationen finden Sie unter Schritt 3 und höher unter Erstellen von Regelbedingungen zum Optimieren von Warnungen. Weitere Aktionen>

Weitere Aktionen> Fragen Sie Defender-Experten. Öffnet ein Ask Defender Experts-Flyout . Weitere Informationen finden Sie unter Zusammenarbeit mit Experten bei Bedarf.

Fragen Sie Defender-Experten. Öffnet ein Ask Defender Experts-Flyout . Weitere Informationen finden Sie unter Zusammenarbeit mit Experten bei Bedarf.

Registerkarte "Postfächer" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails ist die Registerkarte Postfächer verfügbar, wenn postfächer im Rahmen der Untersuchung überprüft wurden.

Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

- Username

- Risikostufe

- Risikofaktoren

- Riskante Aktivitäten

- UPN

- Urne

Durch Klicken auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte wird ein Postfachdetailselyout mit den folgenden Informationen geöffnet:

- Erkenntnis

- Anzeigename

- Haupt-E-Mail-Adresse

- UPN

- Objekt-ID

- Risikostufe

- Risikofaktoren

Wählen Sie Weitere Details zum Benutzer aus![]() , um die Seite Benutzerentität in Microsoft Defender XDR zu öffnen. Weitere Informationen finden Sie unter Benutzerentitätsseite in Microsoft Defender XDR.

, um die Seite Benutzerentität in Microsoft Defender XDR zu öffnen. Weitere Informationen finden Sie unter Benutzerentitätsseite in Microsoft Defender XDR.

Registerkarte "Beweise" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Beweise die verdächtigen Entitäten angezeigt, die analysiert wurden, und die Ergebnisse der Analyse.

Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

- Zuerst gesehen*

- Entität*

- Urteilsspruch*

- status*

- Statusdetails

- Betroffener Ressourcen*

- Erkennungsursprung*

- Risiken

Um die Einträge zu filtern, wählen Sie Filter aus![]() . Die folgenden Filter sind im geöffneten Filter-Flyout verfügbar:

. Die folgenden Filter sind im geöffneten Filter-Flyout verfügbar:

- Entität: Geben Sie einen oder den gesamten Entitätsnamen in das Feld ein.

- Urteil: Die Werte, die Sie auswählen können, hängen von den Bewertungswerten auf der Registerkarte ab.

- Erkennungsursprung: Die Werte, die Sie auswählen können, hängen von den Erkennungsursprungwerten auf der Registerkarte ab.

Wenn Sie mit dem Filter-Flyout fertig sind, wählen Sie Übernehmen aus. Um die Filter zu löschen, wählen Sie Filter löschen aus![]() .

.

Durch Klicken auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte wird ein Details-Flyout geöffnet. Was im Flyout verfügbar ist, hängt von der Art des Nachweises (E-Mail-Nachricht, Datei, URL usw.) ab.

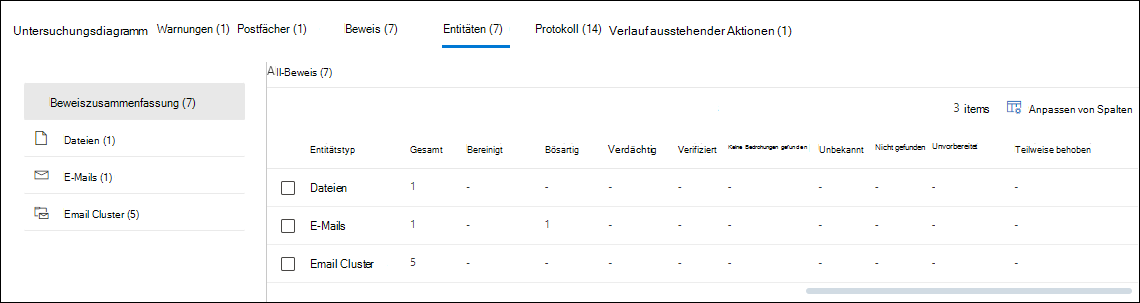

Registerkarte "Entitäten" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Entitäten Details zu den verschiedenen Entitätstypen angezeigt, die während der Untersuchung gefunden und analysiert wurden.

Die Registerkarte Entitäten ist nach einem Ansichtsauswahlbereich (einer Zusammenfassungsansicht und einer Ansicht für jeden Entitätstyp) und einer entsprechenden Detailtabelle für diese Ansicht organisiert:

Beweiszusammenfassungsansicht : Dies ist die Standardansicht.

Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:Entitätstyp (Dieser Wert kann nicht deaktiviert werden): Enthält je nach Incident dieselben Werte wie der Ansichtsauswahlbereich. Zum Beispiel:

- Files

- URLs

- Email Übermittlungen

- E-Mails

- IP-Adressen

- Email Cluster

In den folgenden Spalten wird die Anzahl für jeden Entitätstyp (Zeile) angezeigt:

- Total

- Bereinigt

- Bösartig

- Verdächtig

- Verifiziert

- Keine Bedrohungen gefunden

- Unknown

- Nicht gefunden

- Nicht vermittelt

- Teilweise behoben

Wenn Sie auf eine beliebige Stelle in einer Zeile klicken, die sich nicht auf das Kontrollkästchen neben der Spalte Entitätstyp befindet, gelangen Sie von der Auswahlseite zur zugehörigen Ansicht (z. B . E-Mails).

Dateiansicht : Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:- Urteilsspruch*

- status*

- Statusdetails

- Dateipfad*

- Dateiname* (Sie können die Auswahl dieses Werts nicht aufheben)

- Gerät*

URLs-Ansicht : Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:- Erkenntnis

- status

- Adresse (Sie können die Auswahl dieses Werts nicht aufheben)

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

- Ursprüngliche URL

- Abschnitt "Erkennung"

- Abschnitt "Domänendetails "

- Kontaktinformationen für Registrant

- Abschnitt zur URL-Prävalenz (letzte 30 Tage)

Die folgenden Aktionen für die URL sind auch im Flyout verfügbar:

- URL-Seite öffnen

- Zur Analyse übermitteln

- Indikator verwalten

- Anzeigen in Explorer

- Suche starten

Email Übermittlungsansicht: Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:- Erkenntnis

- status

- Subject

- Sender

- Empfänger

- Berichtet von

- Berichttyp

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

- Email Abschnitt "Übermittlungsdetails"

Die Aktion Gehe zur Suche für die E-Mail-Übermittlung ist auch im Flyout verfügbar.

E-Mail-Ansicht : Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:- Erkenntnis

- status

- Email Empfangensdatum (Sie können die Auswahl dieses Werts nicht aufheben)

- Übermittlungsstatus

- Subject

- Sender

- Empfänger

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

- Email Detailabschnitt

Wählen Sie Weitere Details zu E-Mail aus, um die Seite Email Entität in Defender für XDR anzuzeigen.

Die folgenden Aktionen für die E-Mail-Nachricht sind auch im Flyout verfügbar:

- Suche starten

- In Explorer öffnen

Ansicht "IP-Adressen ": Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:- Erkenntnis

- status

- Adresse (Sie können die Auswahl dieses Werts nicht aufheben)

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

- Abschnitt "IP-Details "

- Abschnitt "Erkennung"

- Im Abschnitt organization Geräte beobachtete IP-Adresse

Die folgenden Aktionen für die IP-Adressen sind auch im Flyout verfügbar:

- Seite "IP-Adresse öffnen"

- Indikator hinzufügen

- Ip-Einstellungen für Cloud-Apps öffnen

- Untersuchen im Aktivitätsprotokoll

- Suche starten

Email Clusteransicht: Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:- Erkenntnis

- status

- Name des E-Mail-Clusters (Sie können die Auswahl dieses Werts nicht aufheben)

- Risiken

- Anzahl der E-Mails

- Schadsoftware

- Phishing

- Hoher Konfidenz-Phish

- Spam

- Zugestellt

- Weggeschmissen

- Ausgewechselt

- Gesperrt

- Postfach

- Nicht im Postfach

- Lokal/extern

- Volumeanomalie

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

- Abschnitt "Email Clusterdetails"

- Abschnitt "Bedrohungen "

- Abschnitt "Neueste Lieferorte"

- Abschnitt "Ursprüngliche Lieferorte"

Die folgenden Aktionen für den E-Mail-Cluster sind auch im Flyout verfügbar:

- Suche starten

- In Explorer öffnen

Registerkarte "Protokoll" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Protokoll alle Aktionen angezeigt, die während der Untersuchung ausgeführt wurden.

Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

- ID

- Aktionstyp

- Aktion*

- Status*

- Gerätename*

- Beschreibung*

- Kommentare

- Erstellungszeit

- Startzeit der Ausführung*

- Dauer*

- Ausstehende Dauer

- Dauer in der Warteschlange

Verwenden Sie ![]() Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirLogs.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirLogs (1).csv).

Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirLogs.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirLogs (1).csv).

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Zusammenfassungs-Flyout geöffnet, das die folgenden Informationen enthält:

- Status

- Create

- Ausführungsstart

- Duration

- Beschreibung

Tipp

Um Details zu anderen Einträgen anzuzeigen, ohne das Details-Flyout zu verlassen, verwenden Sie  Vorheriges Element und Nächstes Element oben im Flyout.

Vorheriges Element und Nächstes Element oben im Flyout.

Registerkarte "Genehmigung ausstehend" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Ausstehende Genehmigungen ausstehende Aktionen angezeigt, die auf den Abschluss der Genehmigung warten (z. B. vorläufiges Löschen von Nachrichten).

Die Registerkarte Ausstehende Genehmigung ist nach einem Ansichtsauswahlbereich (einer Ansicht für jeden Aktionstyp) und einer entsprechenden Detailtabelle für diese Ansicht organisiert:

-

Vorläufiges Löschen von E-Mails: Sie können die Einträge in der Detailtabelle sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:

, um die angezeigten Spalten zu ändern. Die Standardspalten sind mit einem Sternchen *gekennzeichnet:- Untersuchungs-ID

- Zuerst gesehen

- Details

- Anzahl der E-Mails

- Schadsoftware

- Phishing

- Hoher Konfidenz-Phish

- Spam

- Zugestellt

- Weggeschmissen

- Ausgewechselt

- Gesperrt

- Postfach

- Nicht im Postfach

- Lokal/extern

- Postfach

- Entitätstyp

- Bedrohungstyp

- Subject

Verwenden Sie ![]() Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirActions.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirActions (1).csv).

Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirActions.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirActions (1).csv).

Wenn Sie auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Details-Flyout geöffnet, das die folgenden Informationen enthält:

-

Abschnitt "Email Clusterdetails"

- Erkenntnis

- status

- Anzahl der E-Mails

- Name

- Volumeanomalie

- Abfragezeit

- Abschnitt "Bedrohungen":

-

Bedrohungen: Fasst die im E-Mail-Cluster gefundenen Bedrohungen zusammen. Beispiel:

MaliciousUrl, HighConfPhish, Volume anomaly. - Die Anzahl der folgenden Bedrohungstypen, die im E-Mail-Cluster gefunden wurden:

- Schadsoftware

- Phishing

- Hoher Konfidenz-Phish

- Spam

-

Bedrohungen: Fasst die im E-Mail-Cluster gefundenen Bedrohungen zusammen. Beispiel:

-

Abschnitt "Letzter Zustellungsort ": Anzahl der folgenden Zustellungsorte für Nachrichten im E-Mail-Cluster:

- Postfach

- Nicht im Postfach

- Lokal/extern

-

Abschnitt "Ursprüngliche Zustellungsorte" : Anzahl der folgenden ursprünglichen Zustellungsorte für Nachrichten im E-Mail-Cluster:

- Zugestellt

- Weggeschmissen

- Ausgewechselt

- Gesperrt

Die folgenden Aktionen für die E-Mail-Nachrichten sind auch im Flyout verfügbar:

- Suche starten

- In Explorer öffnen

![]() Genehmigen und

Genehmigen und ![]() Ablehnen werden im nächsten Unterabschnitt beschrieben.

Ablehnen werden im nächsten Unterabschnitt beschrieben.

Genehmigen von Aktionen auf der Registerkarte Ausstehende Genehmigung in den Untersuchungsdetails

Wählen Sie auf der Registerkarte Ausstehende Genehmigung auf der Seite mit den Untersuchungsdetails eine ausstehende Aktion aus, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken.

Das details-Flyout, das geöffnet wird, ist nach der ausstehenden Aktion benannt (z. B. E-Mails vorläufig löschen). Lesen Sie die Informationen im Flyout, und wählen Sie dann einen der folgenden Werte aus:

-

Genehmigen.

Genehmigen. -

Ablehnen.

Ablehnen.

Tipp

Durch das Genehmigen und/oder Ablehnen aller Aktionen in der Untersuchung wird sie vollständig geschlossen (der Status-Wert wird zu Remediated). Wenn sie nicht alle Aktionen in der Untersuchung genehmigen und/oder ablehnen, wird sie nicht vollständig geschlossen (der Status-Wert bleibt teilweise behoben).

Sie müssen nicht jede Aktion genehmigen. Wenn Sie mit der empfohlenen Aktion nicht einverstanden sind oder Ihr organization bestimmte Arten von Aktionen nicht auswählt, können Sie die Aktion ablehnen oder keine Aktion ausführen.

Registerkarte "Verlauf ausstehender Aktionen" in den Untersuchungsdetails

Auf der Seite mit den Untersuchungsdetails werden auf der Registerkarte Verlauf ausstehende Aktionen ausstehende Aktionen angezeigt, die abgeschlossen wurden.

Sie können die Einträge sortieren, indem Sie auf eine verfügbare Spaltenüberschrift klicken. Wählen Sie Spalten anpassen aus![]() , um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

, um die angezeigten Spalten zu ändern. Standardmäßig sind alle verfügbaren Spalten ausgewählt:

- Aktionstyp

- Wartezeit

- Entität

- Status

- Verarbeitet von

- Time

Verwenden Sie ![]() Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirActions.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirActions (1).csv).

Exportieren , um die sichtbaren Informationen in einer CSV-Datei zu speichern. Der Standarddateiname ist AirActions.csv, und der Standardspeicherort ist der lokale Ordner Downloads. Wenn an diesem Speicherort bereits ein exportierter Bericht vorhanden ist, wird der Dateiname erhöht (z. B. AirActions (1).csv).

Wenn Sie in einer Zeile auf den Wert Entität klicken, wird ein Details-Flyout mit den folgenden Informationen zum E-Mail-Cluster geöffnet:

- Abschnitt "Email Clusterdetails"

- Abschnitt "Bedrohungen "

- Abschnitt "Neueste Lieferorte"

- Abschnitt "Ursprüngliche Lieferorte"

Die folgenden Aktionen für den E-Mail-Cluster sind auch im Flyout verfügbar:

- Suche starten

- In Explorer öffnen

Durch Klicken auf eine beliebige Stelle in einer anderen Zeile als dem Kontrollkästchen neben der ersten Spalte oder dem Entitätswert wird ein Flyout mit Details zum Aktionsverlauf geöffnet, das die folgenden Informationen enthält:

-

Zusammenfassungsabschnitt :

- Status

- Create

- Ausführungsstart

- Beschreibung

Anzeigen von Details zu einer Warnung im Zusammenhang mit einer Untersuchung

Bestimmte Arten von Warnungen lösen eine automatisierte Untersuchung in Microsoft 365 aus. Weitere Informationen finden Sie unter Warnungsrichtlinien für die Bedrohungsverwaltung.

- Navigieren Sie im Microsoft 365 Defender-Portal https://security.microsoft.comzu Aktionen & Übermittlungen>Info-Center. Oder verwenden Sie https://security.microsoft.com/action-center/, um direkt zur Info-Center-Seite zu wechseln.

- Verwenden Sie auf der Seite Info-Center die Registerkarten Ausstehend oder Verlauf , um die Aktion zu suchen.

- Wählen Sie eine Aktion aus der Tabelle aus, indem Sie den Link in der Spalte Untersuchungs-ID auswählen.

Die Seite mit den Untersuchungsdetails wird geöffnet.