Sicherheitsbewertung: Verhindern, dass Benutzer basierend auf der Zertifikatvorlage (ESC1) ein für beliebige Benutzer gültiges Zertifikat anfordern (Vorschau)

Dieser Artikel beschreibt Microsoft Defender for Identity verhindern, dass Benutzer ein für beliebige Benutzer gültiges Zertifikat anfordern, basierend auf dem Bericht zur Bewertung des Identitätssicherheitsstatus der Zertifikatvorlage (ESC1).

Was sind Zertifikatanforderungen für beliebige Benutzer?

Jedes Zertifikat wird über sein Betrefffeld einer Entität zugeordnet. Zertifikate enthalten jedoch auch ein SAN-Feld ( Subject Alternative Name ), mit dem das Zertifikat für mehrere Entitäten gültig sein kann.

Das SAN-Feld wird häufig für Webdienste verwendet, die auf demselben Server gehostet werden, und unterstützt die Verwendung eines einzelnen HTTPS-Zertifikats anstelle separater Zertifikate für jeden Dienst. Wenn das spezifische Zertifikat auch für die Authentifizierung gültig ist und eine entsprechende EKU enthält, z. B. Clientauthentifizierung, kann es verwendet werden, um mehrere verschiedene Konten zu authentifizieren.

Wenn für eine Zertifikatvorlage die Option In der Anforderung angeben aktiviert ist, ist die Vorlage anfällig, und Angreifer können möglicherweise ein Zertifikat registrieren, das für beliebige Benutzer gültig ist.

Wichtig

Wenn das Zertifikat auch für die Authentifizierung zulässig ist und keine Maßnahmen zur Entschärfung erzwungen werden, z. B. die Genehmigung durch den Manager oder die erforderlichen autorisierten Signaturen, ist die Zertifikatvorlage gefährlich, da sie es jedem nicht privilegierten Benutzer ermöglicht, beliebige Benutzer zu übernehmen, einschließlich eines Domänenadministratorbenutzers.

Diese spezifische Einstellung ist eine der häufigsten Fehlkonfigurationen.

Gewusst wie diese Sicherheitsbewertung verwenden, um den Sicherheitsstatus meiner Organisation zu verbessern?

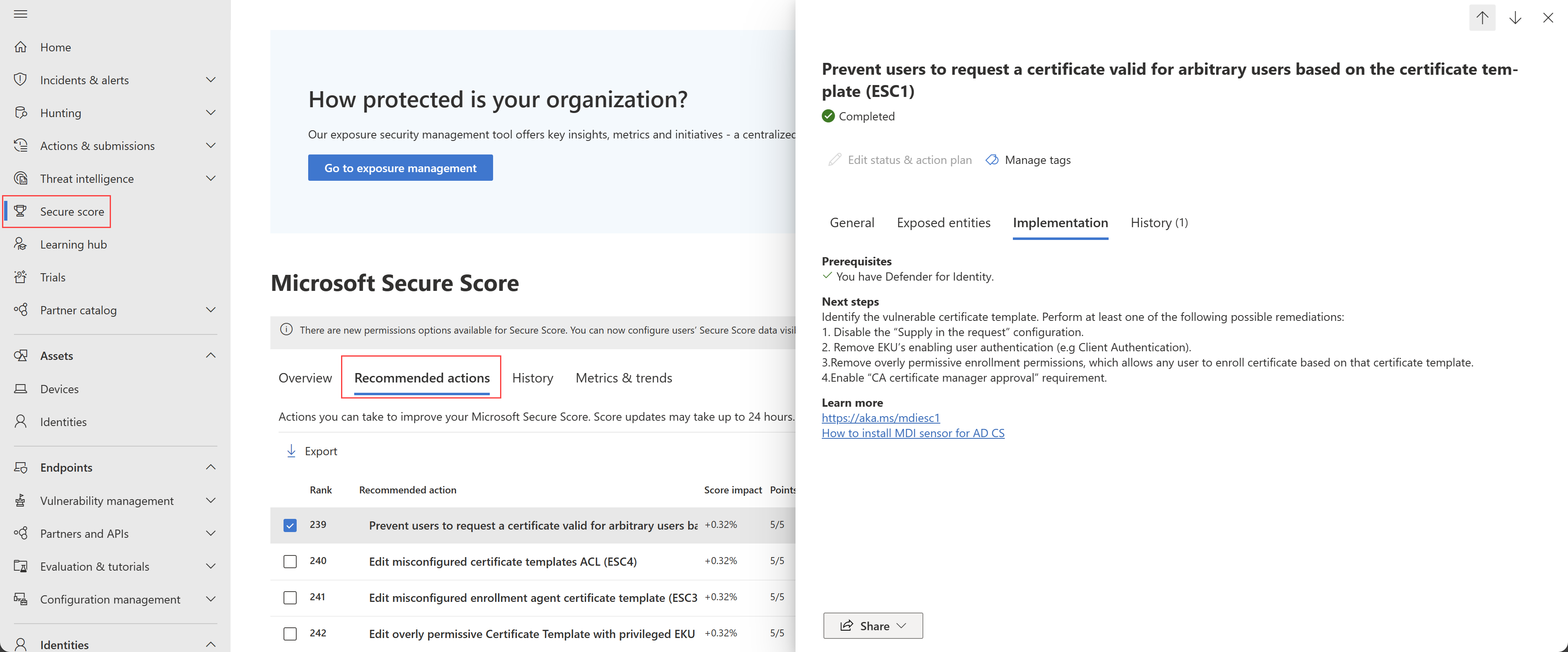

Überprüfen Sie die empfohlene Aktion unter https://security.microsoft.com/securescore?viewid=actions für Zertifikatanforderungen für beliebige Benutzer. Zum Beispiel:

Führen Sie zum Beheben von Zertifikatanforderungen für beliebige Benutzer mindestens einen der folgenden Schritte aus:

Deaktivieren Sie die Bereitstellung in der Anforderungskonfiguration .

Entfernen Sie alle EKUs, die die Benutzerauthentifizierung aktivieren, z. B. Clientauthentifizierung, Smartcardanmeldung, PKINIT-Clientauthentifizierung oder Beliebige Zwecke.

Entfernen Sie übermäßig freizügige Registrierungsberechtigungen, die es jedem Benutzer ermöglichen, ein Zertifikat basierend auf dieser Zertifikatvorlage zu registrieren.

Zertifikatvorlagen, die von Defender for Identity als anfällig gekennzeichnet sind, verfügen über mindestens einen Zugriffslisteneintrag, der die Registrierung für eine integrierte, nicht privilegierte Gruppe unterstützt, sodass diese von jedem Benutzer ausgenutzt werden kann. Beispiele für integrierte, nicht privilegierte Gruppen sind authentifizierte Benutzer oder Jeder.

Aktivieren Sie die Genehmigungsanforderung für den Zertifizierungsstellen-Zertifikat-Manager .

Entfernen Sie die Zertifikatvorlage aus der Veröffentlichung durch eine beliebige Zertifizierungsstelle. Vorlagen, die nicht veröffentlicht wurden, können nicht angefordert und daher nicht ausgenutzt werden.

Stellen Sie sicher, dass Sie Ihre Einstellungen in einer kontrollierten Umgebung testen, bevor Sie sie in der Produktion aktivieren.

Hinweis

Während Bewertungen nahezu in Echtzeit aktualisiert werden, werden Bewertungen und Status alle 24 Stunden aktualisiert. Während die Liste der betroffenen Entitäten innerhalb weniger Minuten nach der Implementierung der Empfehlungen aktualisiert wird, kann die status noch einige Zeit dauern, bis sie als Abgeschlossen markiert ist.